Monitorování Azure AD B2C s využitím Služby Azure Monitor

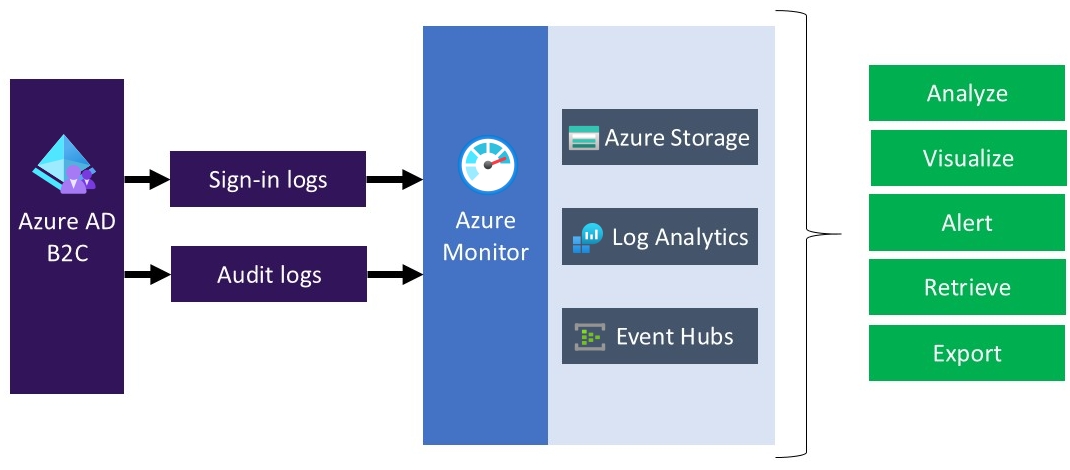

Pomocí azure Monitoru můžete směrovat protokoly přihlášení a auditování Azure Active Directory B2C (Azure AD B2C) do různých řešení monitorování. Protokoly můžete ukládat pro účely dlouhodobého používání nebo integrovat s nástroji pro správu akcí a informací o zabezpečení (SIEM) třetích stran a získat tak přehled o vašem prostředí.

Události protokolu můžete směrovat do:

- Účet úložiště Azure.

- Pracovní prostor služby Log Analytics (pro analýzu dat, vytváření řídicích panelů a upozornění na konkrétní události)

- Centrum událostí Azure (a integrace s instancemi Splunk a Sumo Logic).

Pokud plánujete přenést protokoly Azure AD B2C do různých řešení monitorování nebo úložiště, zvažte, že protokoly Azure AD B2C obsahují osobní údaje. Při zpracování těchto dat se ujistěte, že na osobních údajích používáte vhodná bezpečnostní opatření. Zahrnuje ochranu před neoprávněným nebo protiprávním zpracováním pomocí vhodných technických nebo organizačních opatření.

V tomto článku se dozvíte, jak přenést protokoly do pracovního prostoru Služby Azure Log Analytics. Pak můžete vytvořit řídicí panel nebo vytvořit výstrahy založené na aktivitách uživatelů Azure AD B2C.

V tomto videu se dozvíte, jak nakonfigurovat monitorování pro Azure AD B2C pomocí služby Azure Monitor.

Přehled nasazení

Azure AD B2C používá monitorování Microsoft Entra. Na rozdíl od tenantů Microsoft Entra nemůže mít tenant Azure AD B2C přidružené předplatné. Proto musíme provést další kroky, abychom umožnili integraci mezi Azure AD B2C a Log Analytics, což je místo, kde odesíláme protokoly. Pokud chcete v tenantovi Azure AD B2C povolit nastavení diagnostiky v Microsoft Entra ID, použijete Azure Lighthouse k delegování prostředku, který umožňuje vaší službě Azure AD B2C (poskytovatel služeb) spravovat prostředek Microsoft Entra ID (zákazník).

Tip

Azure Lighthouse se obvykle používá ke správě prostředků pro více zákazníků. Dá se ale použít také ke správě prostředků v rámci podniku, který má několik vlastních tenantů Microsoft Entra, což je to, co tady děláme, s tím rozdílem, že pouze delegujeme správu jedné skupiny prostředků.

Po dokončení kroků v tomto článku vytvoříte novou skupinu prostředků (zde označovanou jako azure-ad-b2c-monitor) a budete mít přístup ke stejné skupině prostředků, která obsahuje pracovní prostor služby Log Analytics na portálu Azure AD B2C . Protokoly budete moct přenést také z Azure AD B2C do pracovního prostoru služby Log Analytics.

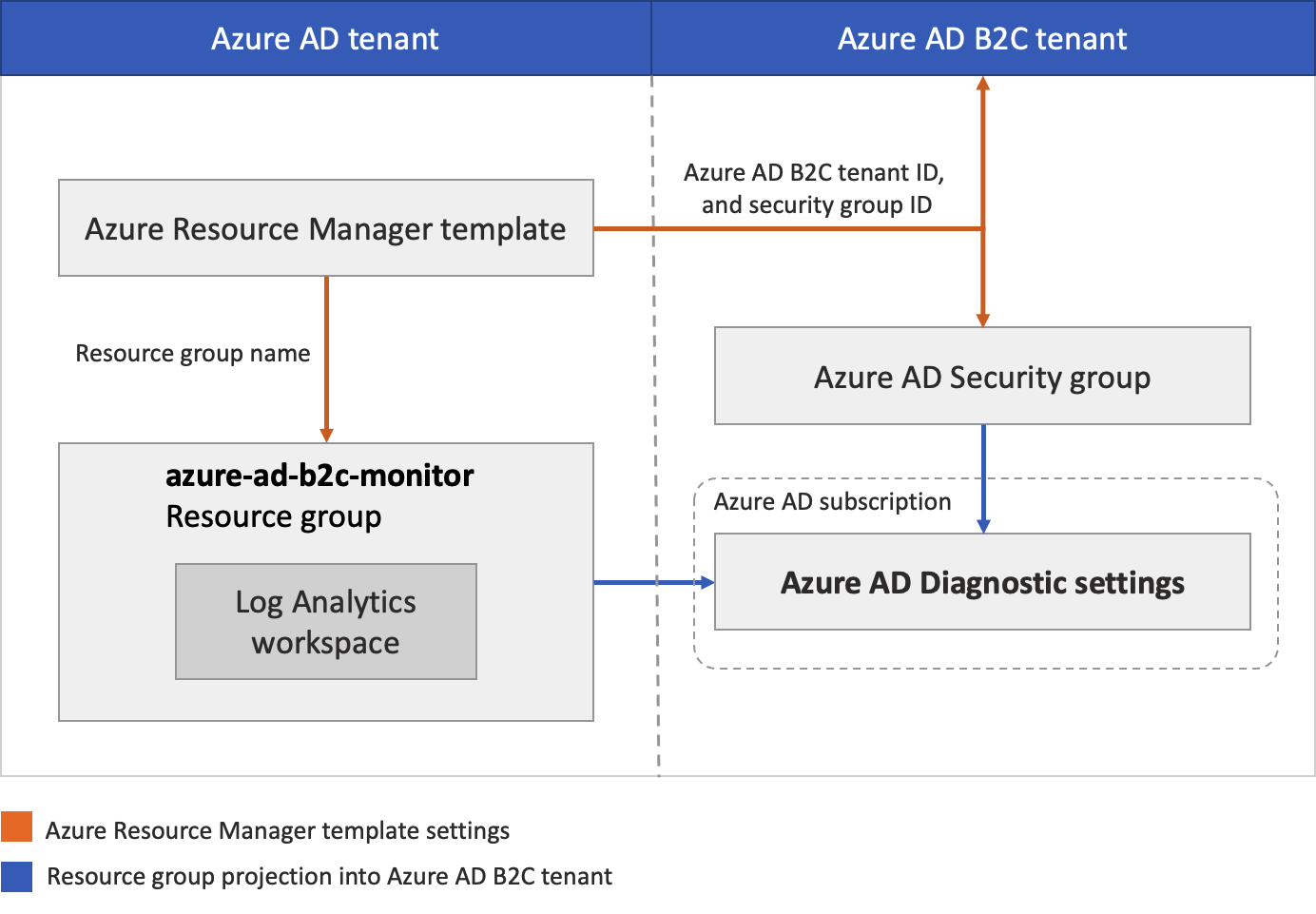

Během tohoto nasazení autorizujete uživatele nebo skupinu v adresáři Azure AD B2C a nakonfigurujete instanci pracovního prostoru služby Log Analytics v rámci tenanta, který obsahuje vaše předplatné Azure. Pokud chcete vytvořit autorizaci, nasadíte šablonu Azure Resource Manageru do předplatného, které obsahuje pracovní prostor služby Log Analytics.

Následující diagram znázorňuje komponenty, které nakonfigurujete v tenantech Microsoft Entra ID a Azure AD B2C.

Během tohoto nasazení nakonfigurujete tenanta Azure AD B2C, ve kterém se generují protokoly. Nakonfigurujete také tenanta Microsoft Entra, kde bude pracovní prostor služby Log Analytics hostovaný. Použité účty Azure AD B2C (například váš účet správce) by měly být přiřazeny roli Globální Správa istrator v tenantovi Azure AD B2C. Účet Microsoft Entra, který použijete ke spuštění nasazení, musí mít přiřazenou roli Vlastník v předplatném Microsoft Entra. Je také důležité, abyste se při dokončování jednotlivých kroků přihlásili ke správnému adresáři, jak je popsáno.

Stručně řečeno, pomocí Azure Lighthouse povolíte uživateli nebo skupině v tenantovi Azure AD B2C spravovat skupinu prostředků v předplatném přidruženém k jinému tenantovi (tenant Microsoft Entra). Po dokončení této autorizace je možné jako cíl v nastavení diagnostiky v Azure AD B2C vybrat pracovní prostor předplatného a služby Log Analytics.

Předpoklady

Účet Azure AD B2C s rolí globálního Správa istratoru v tenantovi Azure AD B2C.

Účet Microsoft Entra s rolí Vlastník v předplatném Microsoft Entra. Zjistěte, jak přiřadit uživatele jako správce předplatného Azure.

1. Vytvoření nebo volba skupiny prostředků

Nejprve vytvořte nebo zvolte skupinu prostředků, která obsahuje cílový pracovní prostor služby Log Analytics, který bude přijímat data z Azure AD B2C. Název skupiny prostředků zadáte při nasazení šablony Azure Resource Manageru.

- Přihlaste se k portálu Azure.

- Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

- Vytvořte skupinu prostředků nebo zvolte existující. V tomto příkladu se používá skupina prostředků s názvem azure-ad-b2c-monitor.

2. Vytvoření pracovního prostoru služby Log Analytics

Pracovní prostor Služby Log Analytics je jedinečné prostředí pro data protokolů služby Azure Monitor. Tento pracovní prostor služby Log Analytics použijete ke shromažďování dat z protokolů auditu Azure AD B2C a jejich vizualizaci pomocí dotazů a sešitů nebo k vytváření upozornění.

- Přihlaste se k portálu Azure.

- Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

- Vytvořte pracovní prostor služby Log Analytics. Tento příklad používá pracovní prostor služby Log Analytics s názvem AzureAdB2C ve skupině prostředků s názvem azure-ad-b2c-monitor.

3. Delegování správy prostředků

V tomto kroku zvolíte tenanta Azure AD B2C jako poskytovatele služeb. Také definujete autorizace, které potřebujete přiřadit příslušné předdefinované role Azure ke skupinám ve vašem tenantovi Microsoft Entra.

3.1 Získání ID tenanta Azure AD B2C

Nejprve získejte ID tenanta vašeho adresáře Azure AD B2C (označovaného také jako ID adresáře).

- Přihlaste se k portálu Azure.

- Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do svého tenanta Azure AD B2C.

- Vyberte Microsoft Entra ID, vyberte Přehled.

- Poznamenejte si ID tenanta.

3.2 Výběr skupiny zabezpečení

Teď vyberte skupinu nebo uživatele Azure AD B2C, kterému chcete udělit oprávnění skupině prostředků, kterou jste vytvořili dříve v adresáři obsahujícím vaše předplatné.

Pro usnadnění správy doporučujeme pro každou roli používat skupiny uživatelů Microsoft Entra, které umožňují přidávat nebo odebírat jednotlivé uživatele do skupiny, a ne přiřazovat oprávnění přímo danému uživateli. V tomto názorném postupu přidáme skupinu zabezpečení.

Důležité

Chcete-li přidat oprávnění pro skupinu Microsoft Entra, musí být typ skupiny nastaven na zabezpečení. Tato možnost je vybrána při vytvoření skupiny. Další informace naleznete v tématu Vytvoření základní skupiny a přidání členů pomocí Microsoft Entra ID.

- Pokud máte v adresáři Azure AD B2C stále vybrané ID Microsoft Entra, vyberte Skupiny a pak vyberte skupinu. Pokud nemáte existující skupinu, vytvořte skupinu zabezpečení a přidejte členy. Další informace najdete v postupu Vytvoření základní skupiny a přidání členů pomocí Microsoft Entra ID.

- Vyberte Přehled a poznamenejte si ID objektu skupiny.

3.3 Vytvoření šablony Azure Resource Manageru

K vytvoření vlastní autorizace a delegování ve službě Azure Lighthouse použijeme šablonu Azure Resource Manageru. Tato šablona uděluje Azure AD B2C přístup ke skupině prostředků Microsoft Entra, kterou jste vytvořili dříve, například azure-ad-b2c-monitor. Nasaďte šablonu z ukázky GitHubu pomocí tlačítka Nasadit do Azure , které otevře Azure Portal a umožňuje nakonfigurovat a nasadit šablonu přímo na portálu. V případě těchto kroků se ujistěte, že jste přihlášeni ke svému tenantovi Microsoft Entra (ne k tenantovi Azure AD B2C).

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

Pomocí tlačítka Nasadit do Azure otevřete web Azure Portal a nasaďte šablonu přímo na portálu. Další informace najdete v tématu Vytvoření šablony Azure Resource Manageru.

Na stránce Vlastní nasazení zadejte následující informace:

Pole Definice Předplatné Vyberte adresář, který obsahuje předplatné Azure, ve kterém byla vytvořena skupina prostředků azure-ad-b2c-monitor . Oblast Vyberte oblast, ve které se prostředek nasadí. Název nabídky Msp Název popisující tuto definici. Například monitorování Azure AD B2C. Je to název, který se zobrazí v Azure Lighthouse. Název nabídky MSP musí být jedinečný ve vašem ID Microsoft Entra. Pokud chcete monitorovat více tenantů Azure AD B2C, použijte různé názvy. Popis nabídky Msp Stručný popis vaší nabídky. Povolí například Azure Monitor ve službě Azure AD B2C. Spravované podle ID tenanta ID tenanta vašeho tenanta Azure AD B2C (označovaného také jako ID adresáře). Autorizace Zadejte pole JSON objektů, které zahrnují ID principalIdMicrosoft Entra ,principalIdDisplayNamea AzureroleDefinitionId. JeprincipalIdID objektu skupiny B2C nebo uživatele, který bude mít přístup k prostředkům v tomto předplatném Azure. V tomto názorném postupu zadejte ID objektu skupiny, které jste si poznamenali dříve. Pro tutoroleDefinitionIdmožnost použijte předdefinované hodnoty role pro roli Přispěvatel.b24988ac-6180-42a0-ab88-20f7382dd24cNázev skupiny prostředků Název skupiny prostředků, kterou vytvoříte dříve ve svém tenantovi Microsoft Entra. Například azure-ad-b2c-monitor. Následující příklad ukazuje pole Autorizace s jednou skupinou zabezpečení.

[ { "principalId": "<Replace with group's OBJECT ID>", "principalIdDisplayName": "Azure AD B2C tenant administrators", "roleDefinitionId": "b24988ac-6180-42a0-ab88-20f7382dd24c" } ]

Po nasazení šablony může dokončení projekce prostředků trvat několik minut (obvykle maximálně pět). Nasazení můžete ověřit v tenantovi Microsoft Entra a získat podrobnosti o projekci prostředků. Další informace najdete v tématu Zobrazení a správa poskytovatelů služeb.

4. Vyberte své předplatné.

Jakmile šablonu nasadíte a počkáte několik minut, než se projekce prostředků dokončí, přidružte své předplatné k adresáři Azure AD B2C.

Poznámka:

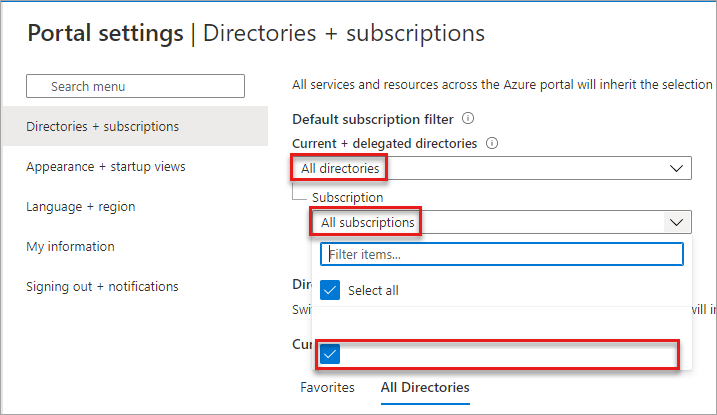

V nastavení portálu | Na stránce Adresáře a předplatná se ujistěte, že v části Aktuální a delegovaná adresáře jsou vybrané tenanty Azure AD B2C a Microsoft Entra.

Odhlaste se z webu Azure Portal a znovu se přihlaste pomocí svého účtu pro správu Azure AD B2C . Tento účet musí být členem skupiny zabezpečení, kterou jste zadali v kroku Delegovat správu prostředků. Když se odhlásíte a singing znovu přihlásíte, můžete přihlašovací údaje relace aktualizovat v dalším kroku.

Na panelu nástrojů portálu vyberte ikonu Nastavení.

V nastavení portálu | Na stránce Adresáře a předplatná v seznamu názvů adresářů najděte adresář Microsoft Entra ID, který obsahuje předplatné Azure a skupinu prostředků azure-ad-b2c-monitor, kterou jste vytvořili, a pak vyberte Přepnout.

Ověřte, že jste vybrali správný adresář a že je vaše předplatné Azure uvedené a vybrané ve filtru výchozího předplatného.

5. Konfigurace nastavení diagnostiky

Nastavení diagnostiky definují, kam se mají odesílat protokoly a metriky prostředku. Možné cíle jsou:

V tomto příkladu použijeme pracovní prostor služby Log Analytics k vytvoření řídicího panelu.

5.1 Vytvoření nastavení diagnostiky

Jste připraveni vytvořit nastavení diagnostiky na webu Azure Portal.

Konfigurace nastavení monitorování pro protokoly aktivit Azure AD B2C:

Přihlaste se k webu Azure Portal pomocí svého účtu pro správu Azure AD B2C . Tento účet musí být členem skupiny zabezpečení, kterou jste zadali v kroku Vybrat skupinu zabezpečení.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do svého tenanta Azure AD B2C.

Výběr ID Microsoft Entra

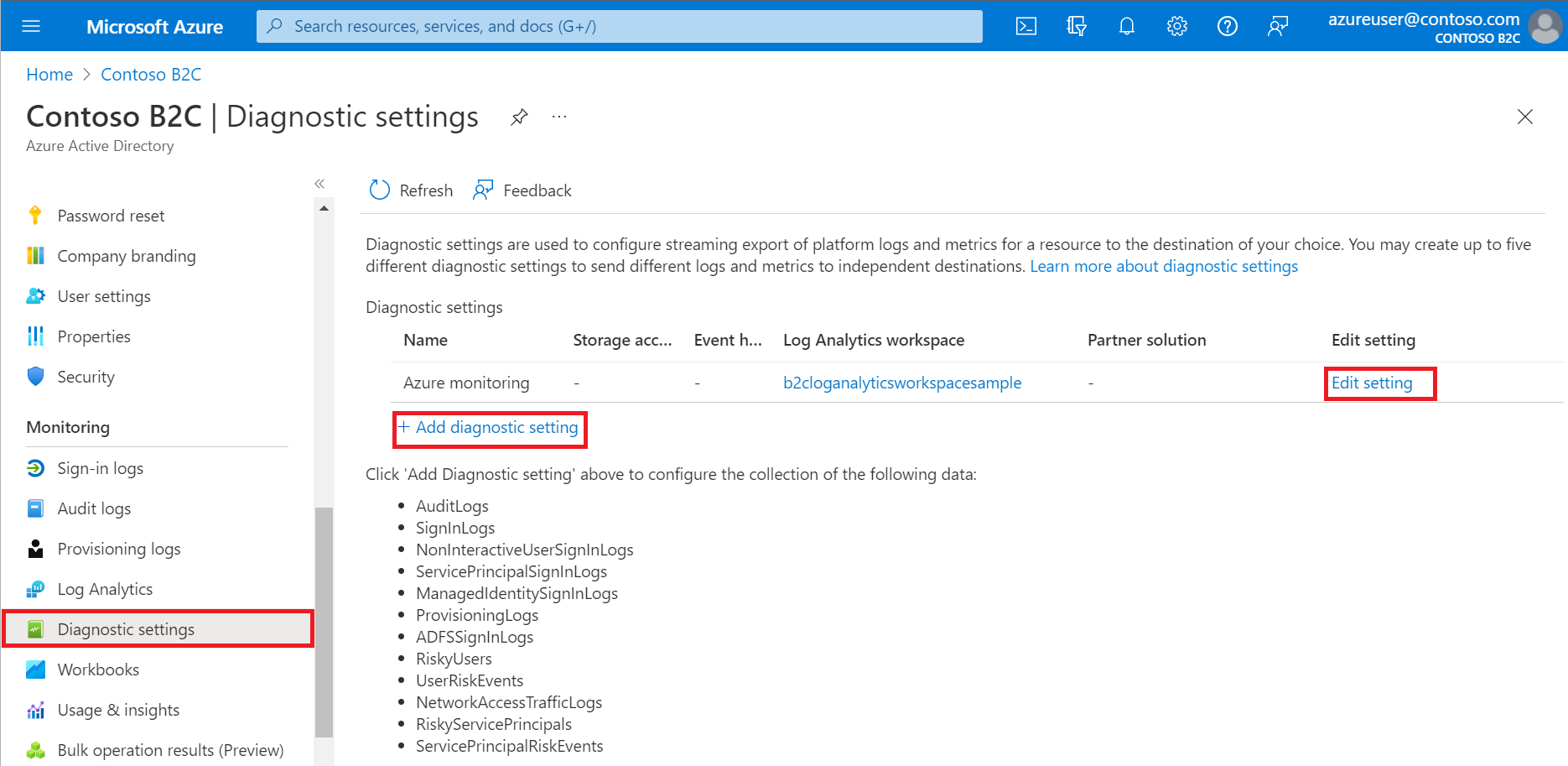

V části Monitorování vyberte Nastavení diagnostiky.

Pokud pro prostředek existují existující nastavení, zobrazí se seznam nastavení, která jsou už nakonfigurovaná. Pokud chcete přidat nové nastavení, vyberte Přidat nastavení diagnostiky, nebo vyberte Upravit nastavení a upravte existující nastavení. Každé nastavení nesmí mít více než jeden z každého z cílových typů.

Zadejte název nastavení, pokud ho ještě nemá.

Vyberte AuditLogs a SignInLogs.

Vyberte Možnost Odeslat do pracovního prostoru služby Log Analytics a pak:

- V části Předplatné vyberte své předplatné.

- V části Pracovní prostor služby Log Analytics vyberte název pracovního prostoru, který jste vytvořili dříve, například

AzureAdB2C.

Poznámka:

Pro tenanty Azure AD B2C se v současné době podporují jenom nastavení diagnostiky AuditLogs a SignInLogs.

Zvolte Uložit.

Poznámka:

Může trvat až 15 minut, než se událost vygeneruje, aby se zobrazila v pracovním prostoru služby Log Analytics. Přečtěte si také další informace o latencích generování sestav služby Active Directory, které můžou mít vliv na nečekanost dat a hrají důležitou roli při vytváření sestav.

Pokud se zobrazí chybová zpráva, pokud chcete nastavit nastavení diagnostiky tak, aby používala Azure Monitor pro váš adresář Azure AD B2C, musíte nastavit delegovanou správu prostředků, abyste se přihlásili pomocí uživatele, který je členem skupiny zabezpečení, a vyberte své předplatné.

6. Vizualizace dat

Teď můžete nakonfigurovat pracovní prostor služby Log Analytics tak, aby vizualizoval vaše data a nakonfigurovali upozornění. Tyto konfigurace je možné provést v tenantovi Microsoft Entra i v tenantovi Azure AD B2C.

6.1 Vytvoření dotazu

Dotazy na protokoly pomáhají plně používat hodnotu dat shromážděných v protokolech služby Azure Monitor. Výkonný dotazovací jazyk umožňuje spojit data z více tabulek, agregovat velké sady dat a provádět složité operace s minimálním kódem. Prakticky na jakoukoli otázku můžete odpovědět a provést analýzu, pokud jsou shromážděna podpůrná data, a rozumíte tomu, jak vytvořit správný dotaz. Další informace najdete v tématu Začínáme s dotazy na protokoly ve službě Azure Monitor.

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

V okně pracovního prostoru služby Log Analytics vyberte Protokoly.

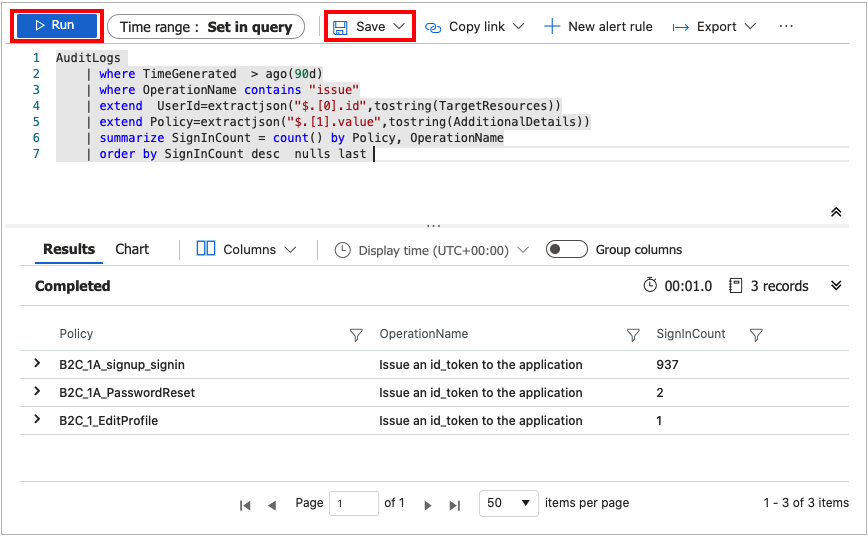

V editoru dotazů vložte následující dotazovací jazyk Kusto dotaz. Tento dotaz zobrazuje využití zásad podle operace za posledních x dnů. Výchozí doba trvání je nastavená na 90 dnů (90d). Všimněte si, že dotaz se zaměřuje pouze na operaci, ve které zásady vydává token nebo kód.

AuditLogs | where TimeGenerated > ago(90d) | where OperationName contains "issue" | extend UserId=extractjson("$.[0].id",tostring(TargetResources)) | extend Policy=extractjson("$.[1].value",tostring(AdditionalDetails)) | summarize SignInCount = count() by Policy, OperationName | order by SignInCount desc nulls lastVyberte Spustit. Výsledky dotazu se zobrazí v dolní části obrazovky.

Pokud chcete dotaz uložit pro pozdější použití, vyberte Uložit.

Vyplňte následující podrobnosti:

- Název – zadejte název dotazu.

- Uložit jako – vyberte

query. - Kategorie – vybrat

Log.

Zvolte Uložit.

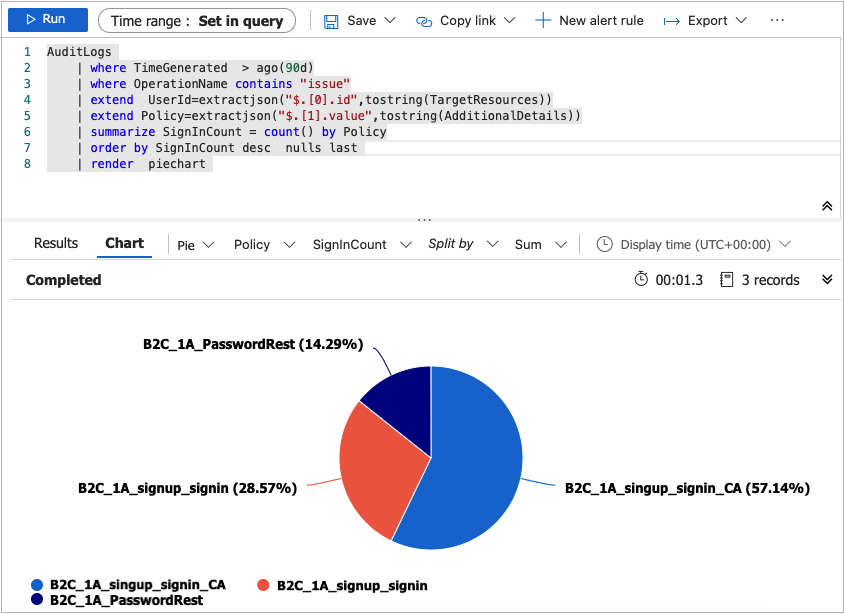

Dotaz můžete také změnit tak, aby vizualizoval data pomocí operátoru vykreslování .

AuditLogs

| where TimeGenerated > ago(90d)

| where OperationName contains "issue"

| extend UserId=extractjson("$.[0].id",tostring(TargetResources))

| extend Policy=extractjson("$.[1].value",tostring(AdditionalDetails))

| summarize SignInCount = count() by Policy

| order by SignInCount desc nulls last

| render piechart

Další ukázky najdete v úložišti Azure AD B2C SIEM na GitHubu.

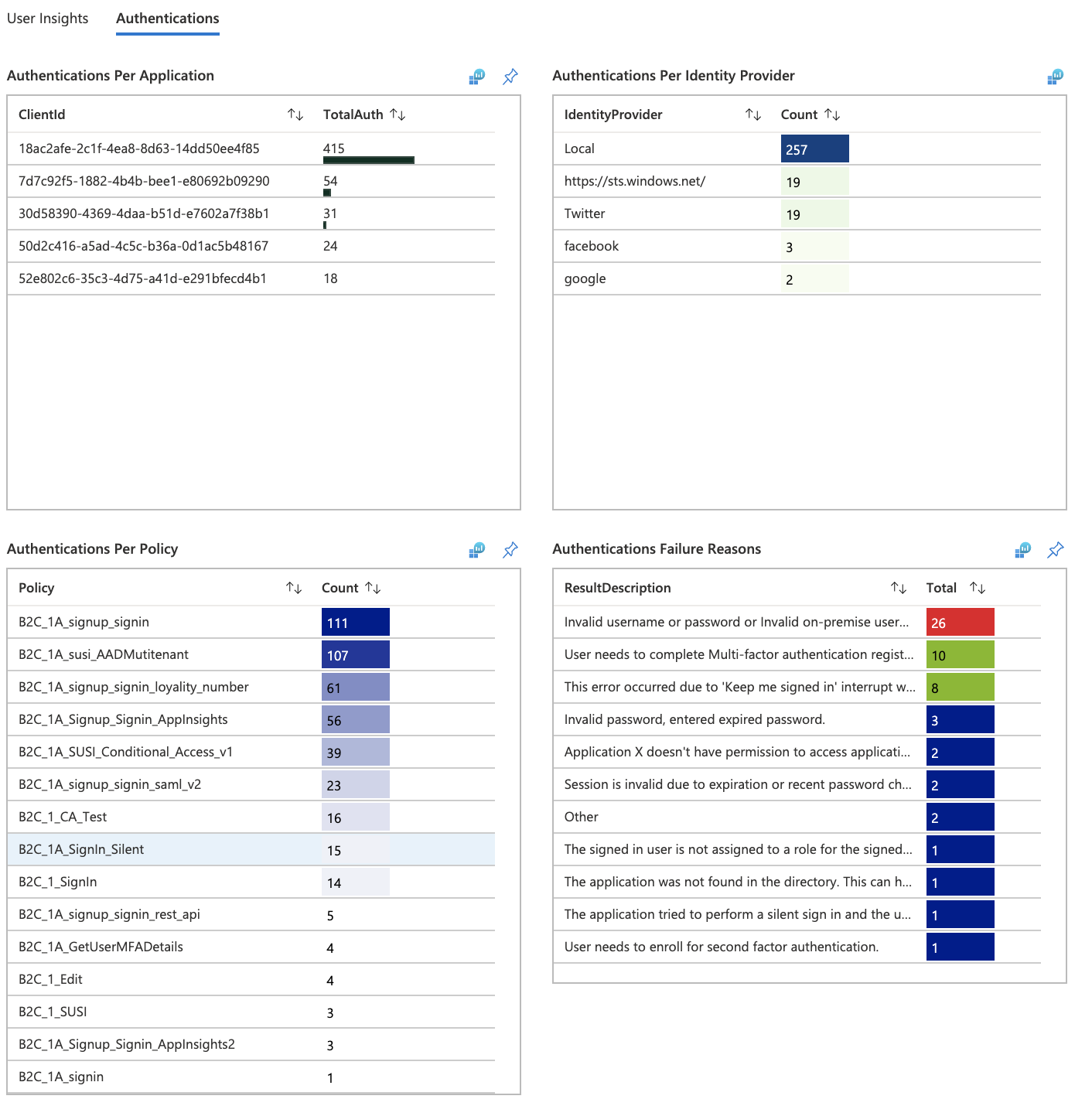

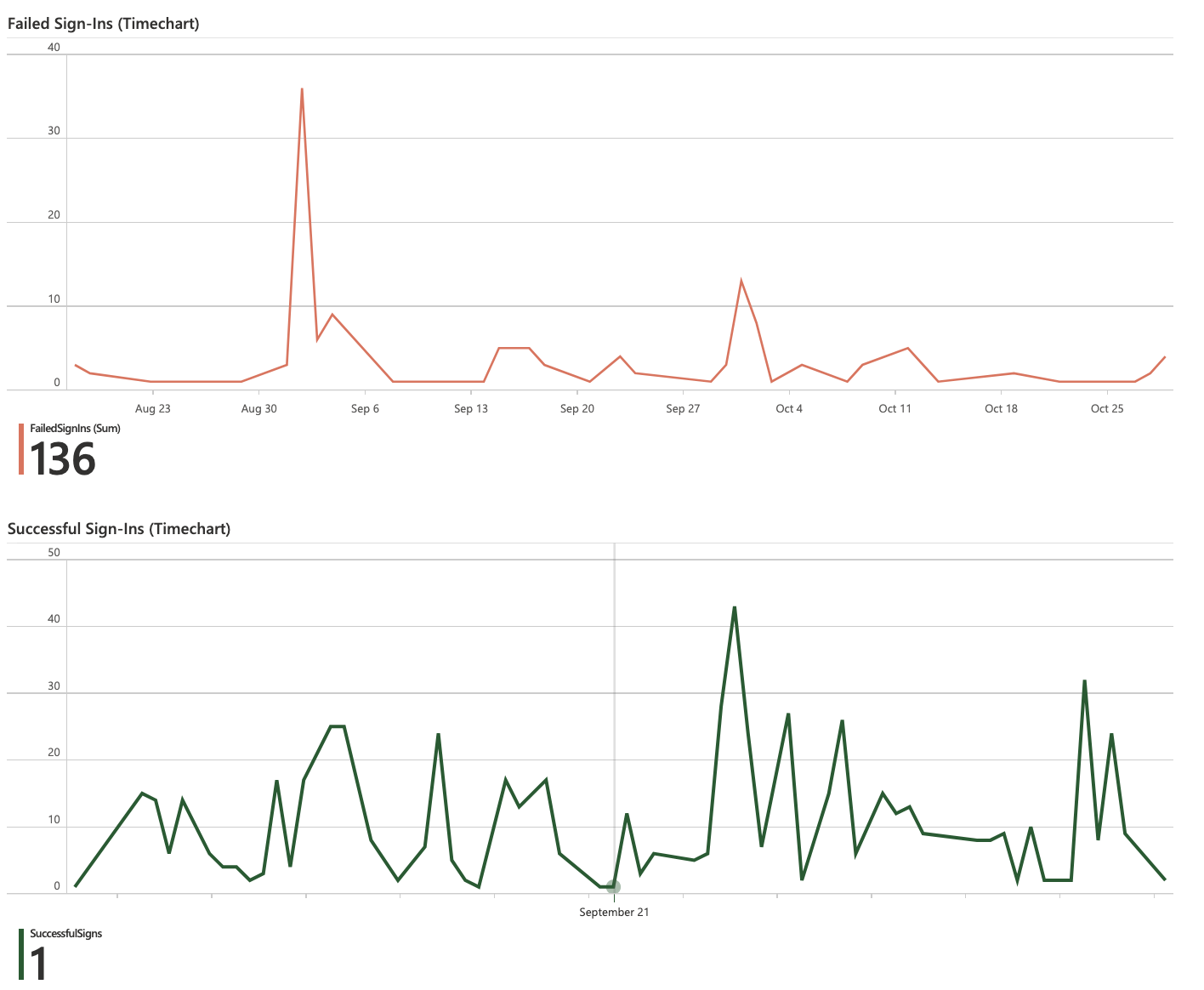

6.2 Vytvoření sešitu

Sešity poskytují flexibilní plátno pro analýzu dat a vytváření bohatých vizuálních sestav v rámci webu Azure Portal. Umožňují využívat více zdrojů dat z Azure a kombinovat je do sjednocených interaktivních prostředí. Další informace najdete v tématu Sešity služby Azure Monitor.

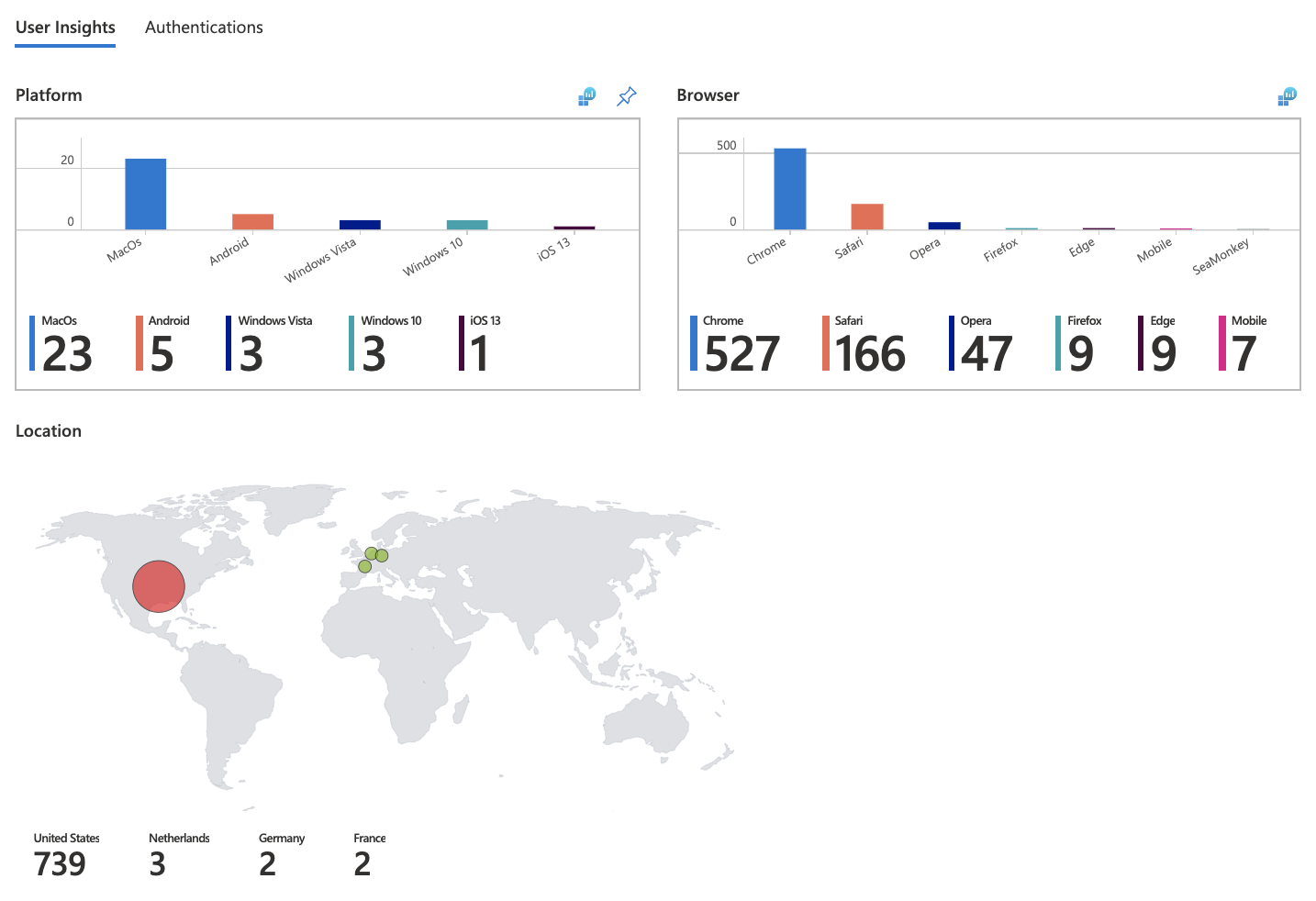

Podle následujících pokynů vytvořte nový sešit pomocí šablony galerie JSON. Tento sešit poskytuje řídicí panel Přehledy uživatele a ověřování pro tenanta Azure AD B2C.

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

V okně pracovního prostoru služby Log Analytics vyberte Sešity.

Na panelu nástrojů vyberte + Nová možnost a vytvořte nový sešit.

Na stránce Nový sešit vyberte Rozšířený editor pomocí <možnosti /> na panelu nástrojů.

Vyberte šablonu galerie.

Nahraďte JSON v šabloně galerie obsahem základního sešitu Azure AD B2C:

Použijte šablonu pomocí tlačítka Použít .

Výběrem tlačítka Hotovo úpravy na panelu nástrojů dokončete úpravy sešitu.

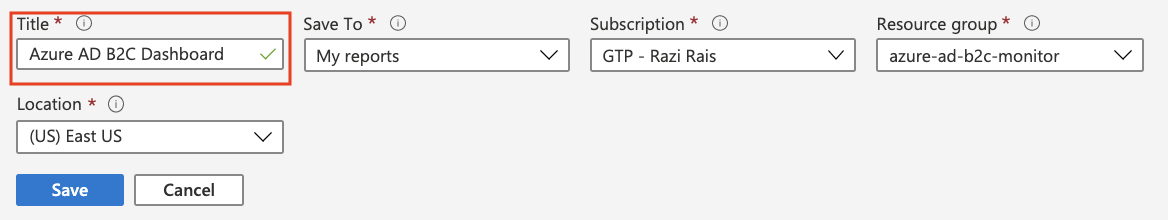

Nakonec sešit uložte pomocí tlačítka Uložit z panelu nástrojů.

Zadejte název, například řídicí panel Azure AD B2C.

Zvolte Uložit.

Sešit zobrazí sestavy ve formě řídicího panelu.

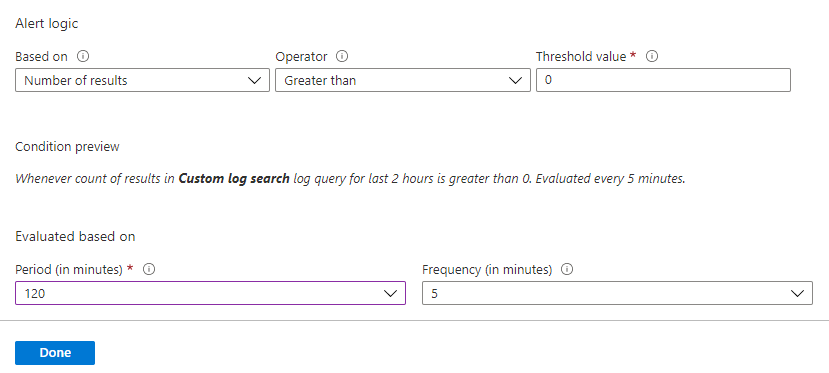

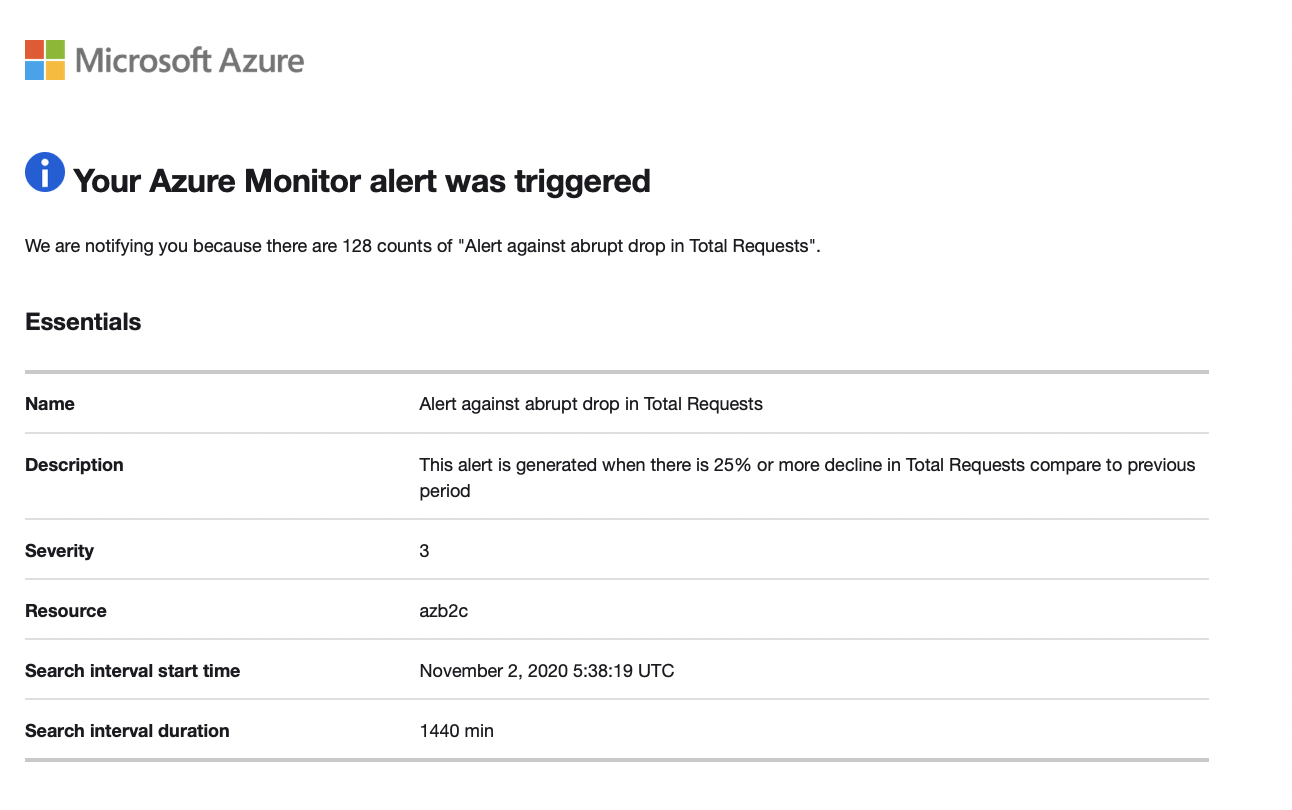

Vytváření výstrah

Upozornění vytvářejí pravidla upozornění služby Azure Monitor. Pravidla mohou v pravidelných intervalech automaticky spouštět uložené dotazy nebo vlastní prohledávání protokolů. Můžete vytvářet upozornění na základě konkrétních metrik výkonu nebo v případě, že dojde k určitým událostem. Můžete také vytvořit upozornění na nepřítomnost události nebo v případě, že v určitém časovém intervalu dojde k řadě událostí. Upozornění se dají například použít k upozornění, když průměrný počet přihlášení překročí určitou prahovou hodnotu. Další informace najdete v části Vytváření upozornění.

Pomocí následujících pokynů vytvořte nové upozornění Azure, které pošle e-mailové oznámení vždy, když v porovnání s předchozím obdobím dojde k poklesu o 25 %. Výstraha se spustí každých 5 minut a v porovnání s hodinou před ní vyhledá pokles za poslední hodinu. Výstrahy se vytvářejí pomocí dotazovacího jazyka Kusto.

Přihlaste se k portálu Azure.

Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

V pracovním prostoru služby Log Analytics vyberte Protokoly.

Pomocí tohoto dotazu vytvořte nový dotaz Kusto.

let start = ago(2h); let end = now(); let threshold = -25; //25% decrease in total requests. AuditLogs | serialize TimeGenerated, CorrelationId, Result | make-series TotalRequests=dcount(CorrelationId) on TimeGenerated from start to end step 1h | mvexpand TimeGenerated, TotalRequests | serialize TotalRequests, TimeGenerated, TimeGeneratedFormatted=format_datetime(todatetime(TimeGenerated), 'yyyy-MM-dd [HH:mm:ss]') | project TimeGeneratedFormatted, TotalRequests, PercentageChange= ((toreal(TotalRequests) - toreal(prev(TotalRequests,1)))/toreal(prev(TotalRequests,1)))*100 | order by TimeGeneratedFormatted desc | where PercentageChange <= threshold //Trigger's alert rule if matched.Vyberte Spustit a otestujte dotaz. Výsledky by se měly zobrazit v případě, že během poslední hodiny dojde k poklesu o 25 % nebo více.

Pokud chcete vytvořit pravidlo upozornění založené na tomto dotazu, použijte možnost + Nové pravidlo upozornění dostupné na panelu nástrojů.

Na stránce Vytvořit pravidlo upozornění vyberte název podmínky.

Na stránce Konfigurovat logiku signálu nastavte následující hodnoty a pak pomocí tlačítka Hotovo uložte změny.

- Logika upozornění: Nastavte počet výsledkůvětší než0.

- Vyhodnocení na základě: Vyberte 120 pro období (v minutách) a 5 pro frekvenci (v minutách)

Po vytvoření upozornění přejděte do pracovního prostoru služby Log Analytics a vyberte Upozornění. Na této stránce se zobrazí všechna upozornění aktivovaná v době trvání nastavené podle možnosti Časový rozsah .

Konfigurace skupin akcí

Upozornění služby Azure Monitor a Service Health používají skupiny akcí k upozorňování uživatelů na aktivaci výstrahy. Můžete zahrnout odesílání hlasového hovoru, SMS, e-mailu; nebo aktivace různých typů automatizovaných akcí. Postupujte podle pokynů k vytváření a správě skupin akcí na webu Azure Portal.

Tady je příklad e-mailu s oznámením o upozornění.

Více tenantů

Pokud chcete připojit více protokolů tenanta Azure AD B2C do stejného pracovního prostoru služby Log Analytics (nebo účtu úložiště Azure nebo centra událostí), budete potřebovat samostatná nasazení s různými hodnotami názvu nabídky Msp. Ujistěte se, že je váš pracovní prostor služby Log Analytics ve stejné skupině prostředků jako pracovní prostor, který jste nakonfigurovali v části Vytvoření nebo zvolte skupinu prostředků.

Při práci s několika pracovními prostory služby Log Analytics můžete pomocí dotazu mezi pracovními prostory vytvářet dotazy, které fungují napříč několika pracovními prostory. Například následující dotaz provede spojení dvou protokolů auditu z různých tenantů na základě stejné kategorie (například ověřování):

workspace("AD-B2C-TENANT1").AuditLogs

| join workspace("AD-B2C-TENANT2").AuditLogs

on $left.Category== $right.Category

Změna doby uchovávání dat

Protokoly služby Azure Monitor jsou navržené tak, aby škálovaly a podporovaly shromažďování, indexování a ukládání obrovských objemů dat za den z libovolného zdroje ve vašem podniku nebo nasazených v Azure. Ve výchozím nastavení se protokoly uchovávají po dobu 30 dnů, ale dobu uchování je možné prodloužit až na dva roky. Zjistěte, jak spravovat využití a náklady pomocí protokolů služby Azure Monitor. Po výběru cenové úrovně můžete změnit dobu uchovávání dat.

Zakázání shromažďování dat monitorování

Pokud chcete zastavit shromažďování protokolů do pracovního prostoru služby Log Analytics, odstraňte nastavení diagnostiky, která jste vytvořili. Dál vám budou účtovány poplatky za uchovávání dat protokolu, která jste už v pracovním prostoru shromáždili. Pokud už nepotřebujete shromážděná data monitorování, můžete odstranit pracovní prostor služby Log Analytics a skupinu prostředků, kterou jste vytvořili pro Azure Monitor. Odstraněním pracovního prostoru služby Log Analytics se odstraní všechna data v pracovním prostoru a zabrání vám v účtování dalších poplatků za uchovávání dat.

Odstranění pracovního prostoru služby Log Analytics a skupiny prostředků

- Přihlaste se k portálu Azure.

- Pokud máte přístup k více tenantům, v horní nabídce vyberte ikonu Nastavení a v nabídce Adresáře a předplatná přepněte do tenanta Microsoft Entra ID.

- Zvolte skupinu prostředků, která obsahuje pracovní prostor služby Log Analytics. Tento příklad používá skupinu prostředků s názvem azure-ad-b2c-monitor a pracovní prostor služby Log Analytics s názvem

AzureAdB2C. - Odstraňte pracovní prostor služby Logs Analytics.

- Výběrem tlačítka Odstranit odstraňte skupinu prostředků.

Další kroky

Další ukázky najdete v galerii Azure AD B2C SIEM.

Další informace o přidávání a konfiguraci nastavení diagnostiky ve službě Azure Monitor najdete v kurzu : Shromažďování a analýza protokolů prostředků z prostředku Azure.

Informace o streamování protokolů Microsoft Entra do centra událostí najdete v tématu Kurz: Streamování protokolů Microsoft Entra do centra událostí Azure.