Integrace Microsoft Defenderu pro cloud se službou Azure VMware Solution

Microsoft Defender for Cloud poskytuje pokročilou ochranu před hrozbami napříč řešením Azure VMware a místními virtuálními počítači. Vyhodnocuje ohrožení zabezpečení virtuálních počítačů Azure VMware Solution a podle potřeby vyvolává výstrahy. Tyto výstrahy zabezpečení je možné předat službě Azure Monitor za účelem řešení. Zásady zabezpečení můžete definovat v programu Microsoft Defender for Cloud. Další informace najdete v tématu Práce se zásadami zabezpečení.

Microsoft Defender for Cloud nabízí řadu funkcí, mezi které patří:

- Monitorování integrity souborů

- Detekce útoků bez souborů

- Posouzení oprav operačního systému

- Posouzení chyb konfigurace zabezpečení

- Posouzení ochrany koncových bodů

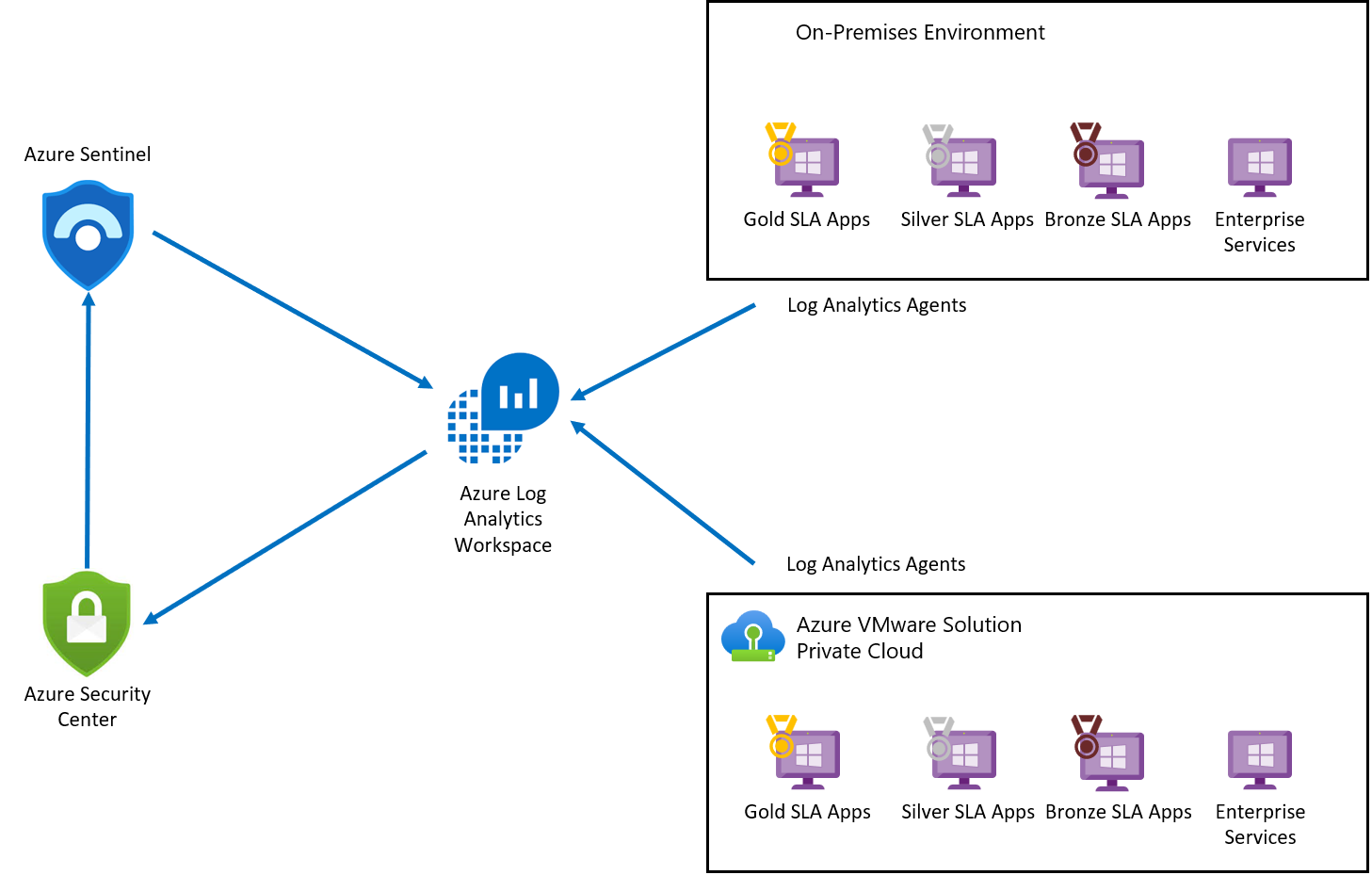

Diagram znázorňuje integrovanou architekturu monitorování integrovaného zabezpečení pro virtuální počítače Azure VMware Solution.

Agent Log Analytics shromažďuje data protokolů z Azure, Azure VMware Solution a místních virtuálních počítačů. Data protokolu se odesílají do protokolů služby Azure Monitor a ukládají se do pracovního prostoru služby Log Analytics. Každý pracovní prostor má vlastní úložiště dat a konfiguraci pro ukládání dat. Jakmile se protokoly shromažďují, Microsoft Defender for Cloud vyhodnotí stav ohrožení zabezpečení virtuálních počítačů Azure VMware Solution a vyvolá výstrahu pro všechna kritická ohrožení zabezpečení. Po posouzení Microsoft Defender for Cloud předá stav ohrožení zabezpečení službě Microsoft Sentinel a vytvoří incident a mapuje se s jinými hrozbami. Microsoft Defender pro cloud je připojený k Microsoft Sentinelu pomocí Microsoft Defenderu pro cloudový konektor.

Požadavky

Vytvořte pracovní prostor služby Log Analytics, který bude shromažďovat data z různých zdrojů.

Povolte v předplatném Microsoft Defender for Cloud.

Poznámka:

Microsoft Defender for Cloud je předem nakonfigurovaný nástroj, který nevyžaduje nasazení, ale budete ho muset povolit.

Přidání virtuálních počítačů Azure VMware Solution do Defenderu pro cloud

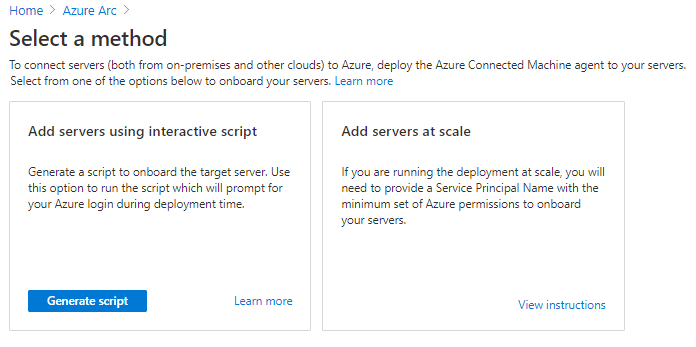

Na webu Azure Portal vyhledejte Azure Arc a vyberte ho.

V části Prostředky vyberte Servery a pak +Přidat.

Vyberte Vygenerovat skript.

Na kartě Požadavky vyberte Další.

Na kartě Podrobnosti o zdroji vyplňte následující podrobnosti a pak vyberte Další. Značky:

- Předplatné

- Skupina prostředků

- Oblast

- Operační systém

- Podrobnosti proxy serveru

Na kartě Značky vyberte Další.

Na kartě Stáhnout a spustit skript vyberte Stáhnout.

Zadejte operační systém a spusťte skript na virtuálním počítači Azure VMware Solution.

Zobrazení doporučení a předaných posouzení

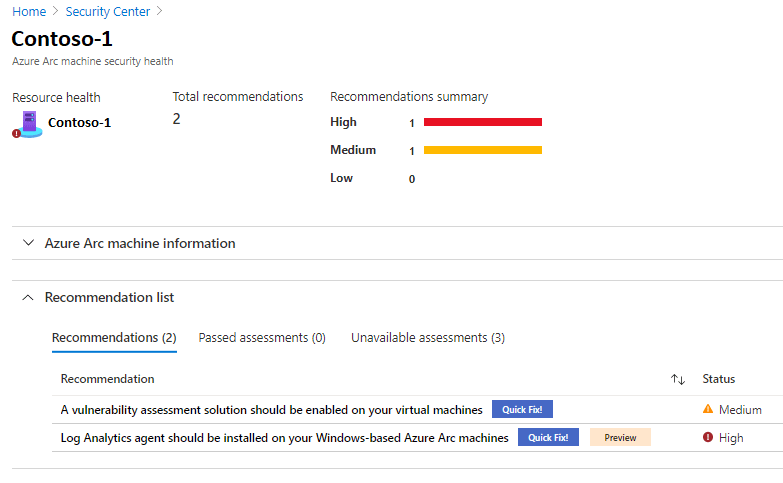

Doporučení a posouzení poskytují podrobnosti o stavu zabezpečení vašeho prostředku.

V programu Microsoft Defender for Cloud vyberte Inventář z levého podokna.

Jako typ prostředku vyberte Servery – Azure Arc.

Vyberte název vašeho prostředku. Otevře se stránka s podrobnostmi o stavu zabezpečení vašeho prostředku.

V části Seznam doporučení vyberte karty Doporučení, Předaná hodnocení a Nedostupná posouzení a zobrazte tyto podrobnosti.

Nasazení pracovního prostoru Služby Microsoft Sentinel

Microsoft Sentinel poskytuje analýzy zabezpečení, detekci výstrah a automatizovanou reakci na hrozby v celém prostředí. Jedná se o řešení pro správu událostí zabezpečení (SIEM) nativní pro cloud, které je postavené na pracovním prostoru služby Log Analytics.

Vzhledem k tomu, že služba Microsoft Sentinel je založená na pracovním prostoru služby Log Analytics, stačí vybrat jenom pracovní prostor, který chcete použít.

Na webu Azure Portal vyhledejte Microsoft Sentinel a vyberte ho.

Na stránce pracovních prostorů Služby Microsoft Sentinel vyberte +Přidat.

Vyberte pracovní prostor služby Log Analytics a vyberte Přidat.

Povolení kolektoru dat pro události zabezpečení

Na stránce pracovních prostorů Služby Microsoft Sentinel vyberte nakonfigurovaný pracovní prostor.

V části Konfigurace vyberte Datové konektory.

Ve sloupci Název konektoru vyberte v seznamu události zabezpečení a pak vyberte Otevřít stránku konektoru.

Na stránce konektoru vyberte události, které chcete streamovat, a pak vyberte Použít změny.

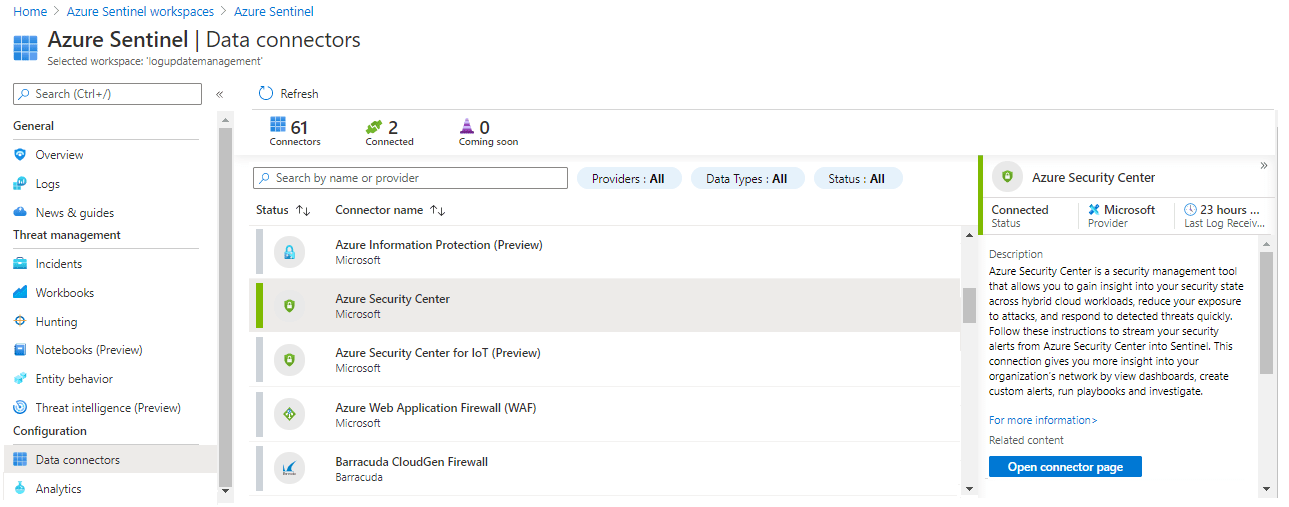

Propojení Microsoft Sentinelu s Microsoft Defenderem pro cloud

Na stránce pracovního prostoru Služby Microsoft Sentinel vyberte nakonfigurovaný pracovní prostor.

V části Konfigurace vyberte Datové konektory.

V seznamu vyberte Microsoft Defender for Cloud a pak vyberte Otevřít stránku konektoru.

Vyberte Připojit a připojte Microsoft Defender for Cloud s Microsoft Sentinelem.

Povolením vytvoření incidentu vygenerujte incident pro Microsoft Defender for Cloud.

Vytvoření pravidel pro identifikaci bezpečnostních hrozeb

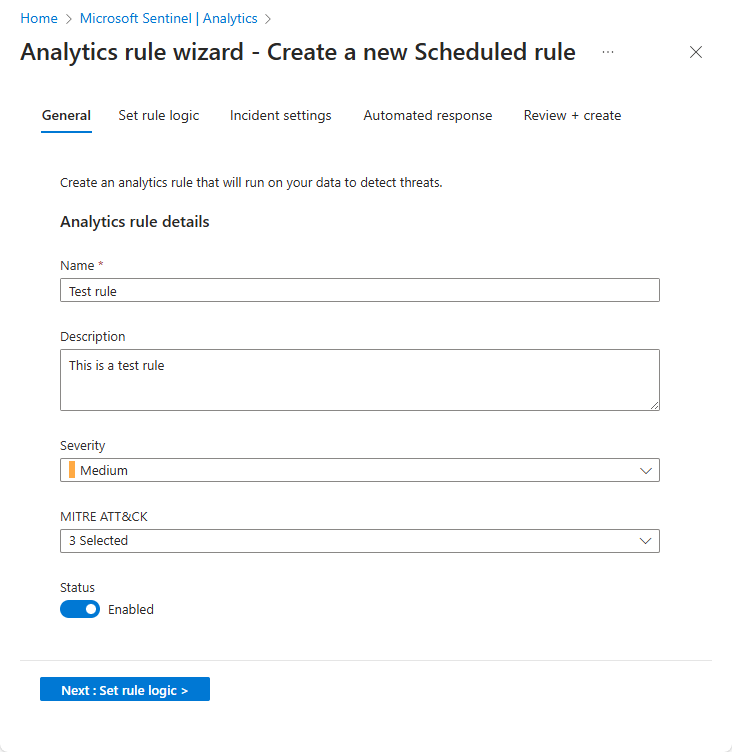

Po připojení zdrojů dat ke službě Microsoft Sentinel můžete vytvořit pravidla pro generování výstrah pro zjištěné hrozby. V následujícím příkladu vytvoříme pravidlo pro pokusy o přihlášení k Windows Serveru pomocí nesprávného hesla.

Na stránce přehledu služby Microsoft Sentinel v části Konfigurace vyberte Analýza.

V části Konfigurace vyberte Analýza.

Vyberte +Vytvořit a v rozevíracím seznamu vyberte Pravidlo naplánovaného dotazu.

Na kartě Obecné zadejte požadované informace a pak vyberte Další: Nastavit logiku pravidla.

- Název

- Popis

- Taktika

- Závažnost

- Stav

Na kartě Nastavit logiku pravidla zadejte požadované informace a pak vyberte Další.

Dotaz na pravidlo (tady znázorňující náš ukázkový dotaz)

SecurityEvent |where Activity startswith '4625' |summarize count () by IpAddress,Computer |where count_ > 3Mapovat entity

Plánování dotazů

Prahová hodnota upozornění

Seskupování událostí

Potlačení

Na kartě Nastavení incidentu povolte možnost Vytvořit incidenty z výstrah aktivovaných tímto analytickým pravidlem a vyberte Další: Automatizovaná odpověď.

Vyberte Další: Zkontrolovat.

Na kartě Revize a vytvoření zkontrolujte informace a vyberte Vytvořit.

Tip

Po třetím neúspěšném pokusu o přihlášení k Windows Serveru aktivuje vytvořené pravidlo incident pro každý neúspěšný pokus.

Zobrazení upozornění

Vygenerované incidenty můžete zobrazit pomocí Služby Microsoft Sentinel. Incidenty můžete také přiřadit a zavřít, jakmile se vyřeší, a to vše z Microsoft Sentinelu.

Přejděte na stránku přehledu služby Microsoft Sentinel.

V části Správa hrozeb vyberte Incidenty.

Vyberte incident a pak ho přiřaďte týmu k vyřešení.

Tip

Po vyřešení problému ho můžete zavřít.

Vyhledávání bezpečnostních hrozeb pomocí dotazů

Můžete vytvářet dotazy nebo používat dostupný předdefinovaný dotaz v Microsoft Sentinelu k identifikaci hrozeb ve vašem prostředí. Následující kroky spustí předdefinovaný dotaz.

Na stránce přehledu služby Microsoft Sentinel v části Správa hrozeb vyberte Proaktivní vyhledávání. Zobrazí se seznam předdefinovaných dotazů.

Tip

Nový dotaz můžete vytvořit také tak, že vyberete Nový dotaz.

Vyberte dotaz a pak vyberte Spustit dotaz.

Výběrem možnosti Zobrazit výsledky zkontrolujte výsledky.

Další kroky

Teď, když jste se zabývali ochranou virtuálních počítačů Azure VMware Solution, získáte další informace o: