Příprava na vyřazení agenta analytiky protokolů

Agent Log Analytics, označovaný také jako Microsoft Monitoring Agent (MMA), se v listopadu 2024 vyřazuje z provozu. V důsledku toho se aktualizuje program Defender for Servers a Defender for SQL na plánech počítačů v programu Microsoft Defender for Cloud a funkce, které spoléhají na agenta Log Analytics, se přepracují.

Tento článek shrnuje plány pro vyřazení agenta.

Příprava defenderu pro servery

Plán Defenderu pro servery používá agenta Log Analytics v obecné dostupnosti (GA) a v AMA pro některé funkce (ve verzi Preview). Tady je postup, co se děje s těmito funkcemi:

Pro zjednodušení onboardingu budou všechny funkce zabezpečení a možnosti Defenderu pro servery poskytovány s jedním agentem (Microsoft Defender for Endpoint), doplněné kontrolou počítačů bez agentů bez jakékoli závislosti na agentovi Log Analytics nebo AMA.

- Funkce Defenderu pro servery, které jsou založené na AMA, jsou aktuálně ve verzi Preview a nebudou vydány ve verzi GA.

- Funkce ve verzi Preview, které spoléhají na AMA, zůstanou podporované, dokud nebude k dispozici alternativní verze funkce, která bude spoléhat na integraci Defenderu pro koncové body nebo funkci kontroly počítačů bez agentů.

- Povolením integrace Defenderu pro koncové body a funkce kontroly počítačů bez agentů před ukončením bude vaše nasazení Defenderu pro servery aktuální a podporované.

Funkce funkcí

Následující tabulka shrnuje, jak se budou poskytovat funkce Defenderu pro servery. Většina funkcí je už obecně dostupná pomocí nástroje Defender pro integraci koncového bodu nebo kontroly počítačů bez agentů. Zbývající funkce budou dostupné ve verzi GA v době vyřazení MMA nebo budou zastaralé.

| Funkce | Aktuální podpora | Nová podpora | Nový stav prostředí |

|---|---|---|---|

| Integrace Defenderu pro koncové body pro počítače s Windows nižší úrovně (Windows Server 2016/2012 R2) | Starší verze senzoru Defenderu pro koncový bod na základě agenta Log Analytics | Integrace sjednoceného agenta | – Funkce s jednotným agentem MDE je obecná dostupnost. – Funkce se starší verzí senzoru Defenderu pro koncový bod pomocí agenta Log Analytics se v srpnu 2024 přestanou používat. |

| Detekce hrozeb na úrovni operačního systému | Agent Log Analytics | Integrace agenta Defenderu pro koncový bod | Funkce s agentem Defender for Endpoint je obecná dostupnost. |

| Adaptivní řízení aplikací | Agent Log Analytics (GA), AMA (Preview) | --- | V srpnu 2024 je funkce adaptivního řízení aplikací zastaralá. |

| Doporučení ke zjišťování služby Endpoint Protection | Doporučení, která jsou k dispozici prostřednictvím plánu základní správy stavu cloudového zabezpečení (CSPM) a defenderu pro servery s využitím agenta Log Analytics (GA), AMA (Preview) | Kontrola počítačů bez agentů | – Funkce s kontrolou počítačů bez agentů byla vydána na začátku roku 2024 ve verzi Preview jako součást programu Defender for Servers Plan 2 a plánu CSPM v programu Defender. – Podporují se virtuální počítače Azure, instance GCP (Google Cloud Platform) a instance Amazon Web Services (AWS). Místní počítače se nepodporují. |

| Chybějící doporučení k aktualizaci operačního systému | Doporučení dostupná v plánech Základní csPM a Defender for Servers s využitím agenta Log Analytics | Integrace s Update Managerem, Microsoftem | Nová doporučení založená na integraci Azure Update Manageru jsou obecná dostupnost bez závislostí agentů. |

| Chybné konfigurace operačního systému (Srovnávací test Zabezpečení cloudu Microsoftu) | Doporučení, která jsou k dispozici prostřednictvím plánů Foundational CSPM a Defender for Servers pomocí agenta Log Analytics, rozšíření konfigurace hosta (Preview). | Rozšíření Konfigurace hosta, které je součástí programu Defender for Servers Plan 2. | – Funkce založené na rozšíření konfigurace hosta budou vydány ve verzi GA v září 2024 – Pouze pro zákazníky defenderu pro cloud: funkce s agentem Log Analytics se v listopadu 2024 přestanou používat. – Podpora této funkce pro Docker-hub a Azure Virtual Machine Scale Sets budou v Aug 2024 zastaralá. |

| Monitorování integrity souborů | Agent Log Analytics, AMA (Preview) | Integrace agenta Defenderu pro koncový bod | Funkce s agentem Defender for Endpoint bude k dispozici v srpnu 2024. – Pouze pro zákazníky defenderu pro cloud: funkce s agentem Log Analytics se v listopadu 2024 přestanou používat. – Funkce s AMA přestane být po vydání integrace Defenderu pro koncový bod zastaralá. |

Prostředí automatického zřizování agenta Log Analytics – plán vyřazení

V rámci vyřazení agenta MMA bude funkce automatického zřizování, která poskytuje instalaci a konfiguraci agenta pro zákazníky MDC, zastaralá i ve 2 fázích:

Do konce září 2024 – automatické zřizování MMA se zakáže pro zákazníky, kteří už tuto funkci nepoužívají, a také pro nově vytvořená předplatná:

- Stávající předplatná , která po konci září vypnou automatické zřizování MMA, už nebudou moct tuto funkci povolit.

- U nově vytvořených předplatných se automatické zřizování už nedá povolit a automaticky se vypne.

- Konec listopadu 2024 – funkce bude u předplatných, která ještě nevypnula, zakázaná. Od tohoto okamžiku už není možné povolit funkci u stávajících předplatných.

Výhoda 500 MB pro příjem dat

Pokud chcete zachovat 500 MB bezplatného limitu příjmu dat pro podporované datové typy, musíte migrovat z MMA na AMA.

Poznámka:

Výhoda je udělena každému počítači AMA, který je součástí předplatného s povoleným programem Defender for Servers 2.

Výhodou je pracovní prostor, na který se počítač hlásí.

Řešení zabezpečení by se mělo nainstalovat do souvisejícího pracovního prostoru. Přečtěte si další informace o tom, jak ho tady provést.

Pokud počítač hlásí více než jednomu pracovnímu prostoru, bude tato výhoda udělena pouze jednomu z nich.

Přečtěte si další informace o tom , jak nasadit AMA.

U SQL serverů na počítačích doporučujeme migrovat na proces automatického zřizování agenta AMA (Azure Monitoring Agent) cílený na SQL server.

Změny starší verze onboardingu Defenderu pro servery Plan 2 prostřednictvím agenta Log Analytics

Starší přístup k onboardingu serverů do defenderu for Servers Plan 2 založený na agentu Log Analytics a použití pracovních prostorů Log Analytics je nastavený také pro vyřazení z provozu:

Prostředí onboardingu pro onboarding nových počítačů mimo Azure do Defenderu pro servery pomocí agentů a pracovních prostorů Log Analytics se odebere z okna Inventář a Začínáme v defenderu pro cloudový portál.

Pokud se chcete vyhnout ztrátě pokrytí zabezpečení na ovlivněných počítačích připojených k pracovnímu prostoru služby Log Analytics, s vyřazením agenta z provozu:

Pokud jste nasadili servery mimo Azure (místní i multicloudové) pomocí starší verze , měli byste tyto počítače připojit prostřednictvím serverů s podporou Azure Arc k programu Defender for Servers Plan 2 předplatná a konektory Azure. Přečtěte si další informace o nasazení počítačů Arc ve velkém měřítku.

- Pokud jste na vybraných virtuálních počítačích Azure použili starší verzi přístupu k povolení defenderu for Servers Plan 2, doporučujeme pro tyto počítače povolit Defender for Servers Plan 2. Potom můžete vyloučit jednotlivé počítače z pokrytí Defenderu pro servery pomocí konfigurace Defenderu pro servery pro jednotlivé prostředky.

Toto je souhrn požadované akce pro každý ze serverů nasazených v programu Defender for Servers Plan 2 prostřednictvím starší verze přístupu:

| Typ počítače | Akce požadovaná k zachování pokrytí zabezpečení |

|---|---|

| Místní servery | Onboarded to Arc and connected to a subscription with Defender for Servers Plan 2 |

| Virtuální počítače Azure | Připojení k předplatnému pomocí defenderu for Servers Plan 2 |

| Servery s více cloudy | Připojení ke konektoru s více cloudy pomocí zřizování Azure Arc a Defenderu pro servery – plán 2 |

Prostředí doporučení pro aktualizace systému a opravy – pokyny k změnám a migraci

Aktualizace a opravy systému jsou zásadní pro zachování zabezpečení a stavu vašich počítačů. Aktualizace často obsahují opravy zabezpečení pro chyby zabezpečení, které útočníci zneužívají, pokud jsou neopravené.

Doporučení k aktualizacím systému byla dříve poskytována programem Defender for Cloud Foundational CSPM a plánem Defender for Servers pomocí agenta Log Analytics. Toto prostředí nahradilo doporučení zabezpečení shromážděná pomocí Azure Update Manageru a sestavená z 2 nových doporučení:

Počítače by měly být nakonfigurované tak, aby pravidelně kontrolovaly chybějící aktualizace systému.

Aktualizace systému by se měly nainstalovat na vaše počítače (s využitím Azure Update Manageru).

Naučte se opravovat aktualizace systému a doporučení oprav na vašich počítačích.

Která doporučení se nahrazují?

Následující tabulka shrnuje harmonogram doporučení, která jsou zastaralá a nahrazena.

| Doporučení | Agent | Podporované prostředky | Datum konce podpory | Doporučení pro nahrazení |

|---|---|---|---|---|

| Na počítačích by se měly nainstalovat aktualizace systému. | MMA | Azure a jiné než Azure (Windows a Linux) | Srpen 2024 | Nové doporučení využívající Azure Update Manager |

| Aktualizace systému ve škálovacích sadách virtuálních počítačů by se měly nainstalovat. | MMA | Škálovací sady virtuálních počítačů Azure | Srpen 2024 | Žádné nahrazení |

Návody připravit se na nová doporučení?

Připojení počítačů mimo Azure ke službě Arc

Ujistěte se, že je na vašich počítačích povolené nastavení pravidelné aktualizace posouzení . Můžete to udělat 2 způsoby:

- Opravte doporučení: Počítače by měly být nakonfigurované tak, aby pravidelně kontrolovaly chybějící aktualizace systému (s využitím Azure Update Manageru).

- Povolení pravidelného hodnocení ve velkém měřítku pomocí Služby Azure Policy

- Po dokončení může Update Manager načíst nejnovější aktualizace počítačů a zobrazit nejnovější stav dodržování předpisů počítače.

Poznámka:

Povolení pravidelných hodnocení pro počítače s podporou Arc, které Defender for Servers Plan 2 není povolený ve svém souvisejícím předplatném nebo konektoru, podléhá cenám Azure Update Manageru. Počítače s podporou Arc, které defender for Servers Plan 2 povolí, mají na související předplatné nebo konektory nebo jakýkoli virtuální počítač Azure nárok na tuto funkci bez dalších nákladů.

Prostředí doporučení pro ochranu koncových bodů – pokyny ke změnám a migraci

Zjišťování koncových bodů a doporučení dříve poskytl program Defender for Cloud Foundational CSPM a Defender for Servers s využitím agenta Log Analytics v ga nebo ve verzi Preview prostřednictvím AMA. Tato prostředí byla nahrazena doporučeními zabezpečení, která se shromažďují pomocí kontroly počítačů bez agentů.

Doporučení ochrany koncových bodů se vytvářejí ve dvou fázích. První fází je zjišťování detekce a reakce u koncových bodů řešení. Druhým je posouzení konfigurace řešení. Následující tabulky obsahují podrobnosti o aktuálním a novém prostředí pro každou fázi.

Zjistěte, jak spravovat nová doporučení detekce a reakce u koncových bodů (bez agentů).

Řešení detekce a odezvy koncových bodů – zjišťování

| Plocha | Aktuální zkušenosti (založené na AMA/MMA) | Nové prostředí (na základě kontroly počítačů bez agentů) |

|---|---|---|

| Co je potřeba ke klasifikaci prostředku jako v pořádku? | Antivir je na místě. | Řešení detekce a reakce u koncových bodů je na místě. |

| Co je potřeba k získání doporučení? | Agent Log Analytics | Kontrola počítačů bez agentů |

| Jaké plány jsou podporované? | - Základní CSPM (zdarma) – Defender for Servers Plan 1 a Plan 2 |

– Defender CSPM – Defender for Servers Plan 2 |

| Jaká oprava je k dispozici? | Nainstalujte antimalwarový software společnosti Microsoft. | Nainstalujte Defender pro koncový bod na vybrané počítače nebo předplatná. |

Řešení detekce koncových bodů a reakce – posouzení konfigurace

| Plocha | Aktuální zkušenosti (založené na AMA/MMA) | Nové prostředí (na základě kontroly počítačů bez agentů) |

|---|---|---|

| Prostředky jsou klasifikovány jako špatné, pokud jedna nebo více kontrol zabezpečení není v pořádku. | Tři kontroly zabezpečení: - Ochrana v reálném čase je vypnutá - Podpisy jsou zastaralé. – Rychlá kontrola i úplná kontrola se nespustí sedm dní. |

Tři kontroly zabezpečení: - Antivir je vypnutý nebo částečně nakonfigurovaný - Podpisy jsou zastaralé – Rychlá kontrola i úplná kontrola se nespustí sedm dní. |

| Požadavky na získání doporučení | Zavedené antimalwarové řešení | Detekce a reakce u koncových bodů řešení. |

Která doporučení jsou zastaralá?

Následující tabulka shrnuje harmonogram doporučení, která jsou zastaralá a nahrazena.

| Doporučení | Agent | Podporované prostředky | Datum konce podpory | Doporučení pro nahrazení |

|---|---|---|---|---|

| Na vaše počítače (veřejné) by se měla nainstalovat ochrana koncových bodů. | MMA/AMA | Azure a jiné než Azure (Windows a Linux) | Červenec 2024 | Nové doporučení bez agentů |

| Na vašich počítačích (veřejné) by se měly vyřešit problémy se stavem služby Endpoint Protection. | MMA/AMA | Azure (Windows) | Červenec 2024 | Nové doporučení bez agentů |

| Měly by se vyřešit selhání stavu služby Endpoint Protection ve škálovacích sadách virtuálních počítačů. | MMA | Škálovací sady virtuálních počítačů Azure | Srpen 2024 | Žádné nahrazení |

| Řešení endpoint protection by mělo být nainstalované ve škálovacích sadách virtuálních počítačů. | MMA | Škálovací sady virtuálních počítačů Azure | Srpen 2024 | Žádné nahrazení |

| Řešení ochrany koncových bodů by mělo být na počítačích. | MMA | Prostředky mimo Azure (Windows) | Srpen 2024 | Žádné nahrazení |

| Instalace řešení endpoint Protection na vaše počítače | MMA | Azure a jiné než Azure (Windows) | Srpen 2024 | Nové doporučení bez agentů |

| Měly by se vyřešit problémy se stavem služby Endpoint Protection na počítačích. | MMA | Azure a jiné než Azure (Windows a Linux) | Srpen 2024 | Nové doporučení bez agentů |

Nové prostředí doporučení založené na kontrole počítačů bez agentů podporuje operační systém Windows i Linux napříč počítači s více cloudy.

Jak bude výměna fungovat?

- Aktuální doporučení poskytovaná agentem Log Analytics nebo AMA se v průběhu času přestanou používat.

- Některá z těchto existujících doporučení budou nahrazena novými doporučeními založenými na kontrole počítačů bez agentů.

- Doporučení, která jsou aktuálně ve verzi GA, zůstávají na místě, dokud se agent Log Analytics nevyřadí.

- Doporučení, která jsou aktuálně ve verzi Preview, se nahradí, když je nové doporučení dostupné ve verzi Preview.

Co se děje se zabezpečeným skóre?

- Doporučení, která jsou aktuálně v ga, budou mít nadále vliv na skóre zabezpečení.

- Aktuální a nadcházející nová doporučení se nacházejí ve stejném kontrolním prvku srovnávacího testu Microsoft Cloud Security, aby nedošlo k žádnému duplicitnímu dopadu na skóre zabezpečení.

Návody připravit se na nová doporučení?

- Ujistěte se, že je kontrola počítačů bez agentů povolená jako součást programu Defender for Servers Plan 2 nebo Defender CSPM.

- Pokud je vhodné pro vaše prostředí, pro nejlepší prostředí doporučujeme odebrat zastaralá doporučení, jakmile bude k dispozici náhradní doporučení ga. Pokud to chcete udělat, zakažte doporučení v integrované iniciativě Defender for Cloud ve službě Azure Policy.

Prostředí pro monitorování integrity souborů – pokyny k změnám a migraci

Microsoft Defender for Servers Plan 2 teď nabízí nové řešení pro monitorování integrity souborů (FIM) využívající integraci Microsoft Defenderu for Endpoint (MDE). Jakmile je FIM využívající MDE veřejné, fiM využívající prostředí AMA na portálu Defender for Cloud se odebere. V listopadu bude FIM s technologií MMA zastaralá.

Migrace z FIM přes AMA

Pokud aktuálně používáte FIM přes AMA:

Registrace nových předplatných nebo serverů do FIM na základě AMA a rozšíření sledování změn a zobrazení změn už nebudou k dispozici prostřednictvím portálu Defender for Cloud od 30. května.

Pokud chcete pokračovat v využívání událostí FIM shromážděných AMA, můžete se ručně připojit k příslušnému pracovnímu prostoru a zobrazit změny v tabulce Change Tracking pomocí následujícího dotazu:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeTypePokud chcete pokračovat v onboardingu nových oborů nebo nakonfigurovat pravidla monitorování, můžete pomocí pravidel datového připojení nakonfigurovat nebo přizpůsobit různé aspekty shromažďování dat.

Microsoft Defender pro cloud doporučuje po vydání zakázat FIM přes AMA a připojit vaše prostředí k nové verzi FIM založené na defenderu pro koncový bod.

Zakázání FIM přes AMA

Pokud chcete FIM zakázat přes AMA, odeberte řešení Azure Change Tracking. Další informace naleznete v tématu Odebrání řešení ChangeTracking.

Případně můžete odebrat související pravidla shromažďování dat sledování změn souborů (DCR). Další informace najdete v tématu Remove-AzDataCollectionRuleAssociation nebo Remove-AzDataCollectionRule.

Po zakázání shromažďování událostí souboru pomocí jedné z výše uvedených metod:

- Nové události se přestanou shromažďovat ve vybraném oboru.

- Historické události, které již byly shromážděny, zůstanou uloženy v příslušném pracovním prostoru v tabulce ConfigurationChange v části Change Tracking . Tyto události zůstanou dostupné v příslušném pracovním prostoru podle doby uchovávání definované v tomto pracovním prostoru. Další informace najdete v tématu Jak funguje uchovávání a archivace.

Migrace z FIM přes agenta Log Analytics (MMA)

Pokud aktuálně používáte FIM přes agenta Log Analytics (MMA):

Monitorování integrity souborů založené na agentovi Log Analytics (MMA) bude na konci listopadu 2024 zastaralé.

Microsoft Defender pro cloud doporučuje po vydání zakázat FIM přes MMA a připojit vaše prostředí k nové verzi FIM založené na defenderu pro koncový bod.

Zakázání FIM přes MMA

Pokud chcete FIM zakázat přes MMA, odeberte řešení Azure Change Tracking. Další informace naleznete v tématu Odebrání řešení ChangeTracking.

Po zakázání shromažďování událostí souborů:

- Nové události se přestanou shromažďovat ve vybraném oboru.

- Historické události, které již byly shromážděny, zůstanou uloženy v příslušném pracovním prostoru v tabulce ConfigurationChange v části Change Tracking . Tyto události zůstanou dostupné v příslušném pracovním prostoru podle doby uchovávání definované v tomto pracovním prostoru. Další informace najdete v tématu Jak funguje uchovávání a archivace.

Základní prostředí

Funkce chybné konfigurace standardních hodnot na virtuálních počítačích je navržená tak, aby se zajistilo, že vaše virtuální počítače dodržují osvědčené postupy zabezpečení a zásady organizace. Standardní hodnoty chybně konfigurují konfiguraci vašich virtuálních počítačů proti předdefinovaným standardním hodnotám zabezpečení a identifikují případné odchylky nebo chybné konfigurace, které by mohly představovat riziko pro vaše prostředí.

Informace o počítači se shromažďují k posouzení pomocí agenta Log Analytics (označovaného také jako agent Microsoft Monitoring Agent (MMA)). MMA je nastavená na vyřazení v listopadu 2024 a dojde k následujícím změnám:

Informace o počítači se shromažďují pomocí konfigurace hosta služby Azure Policy.

S konfigurací hosta služby Azure Policy jsou povolené následující zásady Azure:

Počítače s Windows by měly splňovat požadavky standardních hodnot zabezpečení výpočetních prostředků Azure.

Počítače s Linuxem by měly splňovat požadavky na standardní hodnoty zabezpečení výpočetních prostředků Azure.

Poznámka:

Pokud tyto zásady odeberete, nebudete mít přístup k výhodám rozšíření konfigurace hosta azure Policy.

Doporučení operačního systému založená na standardních hodnotách zabezpečení výpočetních prostředků už nebudou zahrnuta do programu Defender for Cloud Foundational CSPM. Tato doporučení budou dostupná, když povolíte Defender for Servers Plan 2.

Informace o cenách serverů Defender Plan 2 najdete na stránce s cenami Defenderu pro cloud.

Důležité

Mějte na paměti, že další funkce poskytované konfigurací hosta služby Azure Policy, které existují mimo portál Defender pro cloud, nejsou součástí programu Defender for Cloud a podléhají cenovým zásadám konfigurace hosta služby Azure Policy. Například náprava a vlastní zásady. Další informace najdete na stránce s cenami konfigurace hosta služby Azure Policy.

Doporučení, která poskytuje MCSB, která nejsou součástí standardních hodnot zabezpečení výpočetních prostředků windows a Linuxu, budou nadále součástí bezplatného základního csPM.

Instalace konfigurace hosta služby Azure Policy

Pokud chcete pokračovat v přijímání základního prostředí, musíte povolit Defender for Servers Plan 2 a nainstalovat konfiguraci hosta služby Azure Policy. Tím zajistíte, že budete i nadále dostávat stejná doporučení a doprovodné materiály k posílení zabezpečení, které jste obdrželi prostřednictvím základního prostředí.

V závislosti na vašem prostředí možná budete muset provést následující kroky:

Projděte si matici podpory konfigurace hosta služby Azure Policy.

Nainstalujte na své počítače konfiguraci hosta služby Azure Policy.

Počítače Azure: Na portálu Defender for Cloud na stránce doporučení vyhledejte a vyberte rozšíření Konfigurace hosta, které by mělo být nainstalované na počítačích, a opravte doporučení.

(Pouze virtuální počítače Azure) Musíte přiřadit spravovanou identitu.

- Na portálu Defender for Cloud by se na stránce doporučení mělo nasadit rozšíření Konfigurace hosta virtuálních počítačů a vybrat ho s přiřazenou spravovanou identitou přiřazenou systémem a doporučení napravit.

(Jenom virtuální počítače Azure) Volitelné: Pokud chcete automaticky vytvořit konfiguraci hosta Azure Policy v celém předplatném, můžete povolit agenta konfigurace hosta (Preview).

- Povolení agenta konfigurace hosta:

- Přihlaste se k portálu Azure.

- Přejděte do nastavení prostředí Vaše nastavení>předplatného>a monitorování.

- Vyberte Konfiguraci hosta.

- Přepněte agenta konfigurace hosta (Preview) na Zapnuto.

- Zvolte Pokračovat.

- Povolení agenta konfigurace hosta:

GCP a AWS: Konfigurace hosta služby Azure Policy se nainstaluje automaticky při připojení projektu GCP nebo připojení účtů AWS s povoleným automatickým zřizováním Azure Arc k defenderu pro cloud.

Místní počítače: Konfigurace hosta Služby Azure Policy je ve výchozím nastavení povolená, když nasadíte místní počítače jako počítač nebo virtuální počítače s podporou Azure Arc.

Jakmile dokončíte nezbytné kroky pro instalaci konfigurace hosta služby Azure Policy, automaticky získáte přístup k základním funkcím na základě konfigurace hosta služby Azure Policy. Tím zajistíte, že budete i nadále dostávat stejná doporučení a doprovodné materiály k posílení zabezpečení, které jste obdrželi prostřednictvím základního prostředí.

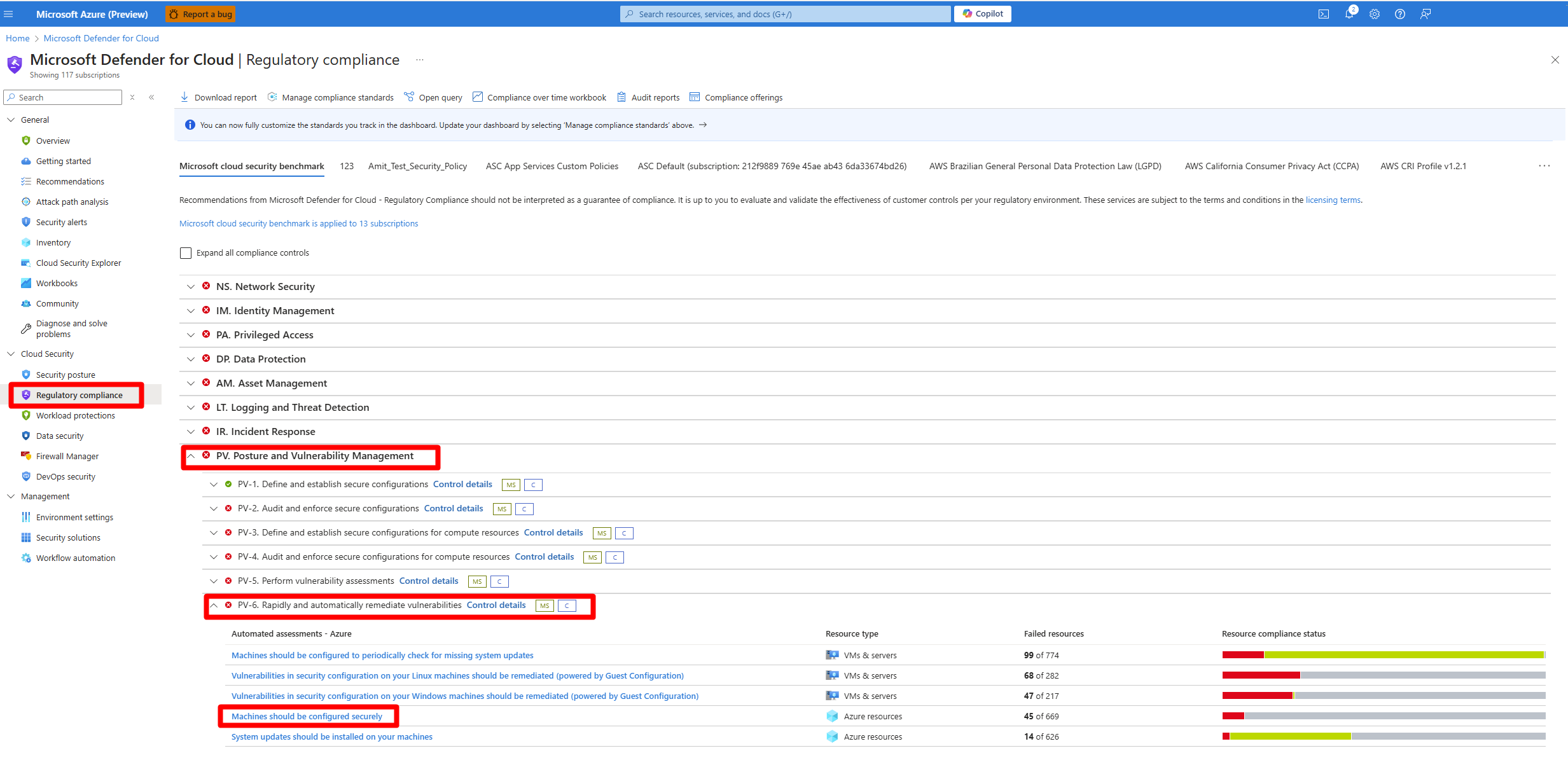

Změny doporučení

Při vyřazení MMA jsou nastavena následující doporučení založená na MMA, která jsou zastaralá:

- Počítače by měly být bezpečně nakonfigurované.

- Automatické zřizování agenta Log Analytics by mělo být povolené u předplatných.

Zastaralá doporučení se nahradí následujícími doporučeními základní konfigurace hosta služby Azure Policy:

- Chyby zabezpečení v konfiguraci zabezpečení na počítačích s Windows by se měly napravit (s využitím konfigurace hosta).

- Chyby zabezpečení v konfiguraci zabezpečení na počítačích s Linuxem by se měly napravit (s využitím konfigurace hosta).

- Rozšíření konfigurace hosta by mělo být nainstalované na počítačích.

Duplicitní doporučení

Když povolíte Defender for Cloud v předplatném Azure, je srovnávací test zabezpečení cloudu Microsoftu (MCSB) včetně standardních hodnot zabezpečení výpočetních prostředků, které vyhodnocují dodržování předpisů operačního systému počítače, povolené jako výchozí standard dodržování předpisů. Bezplatná základní správa stavu cloudového zabezpečení (CSPM) v programu Defender for Cloud poskytuje doporučení zabezpečení na základě MCSB.

Pokud na počítači běží konfigurace agenta MMA i hosta azure Policy, zobrazí se duplicitní doporučení. K duplikaci doporučení dochází, protože obě metody běží současně a vytvářejí stejná doporučení. Tyto duplicity ovlivní vaše skóre dodržování předpisů a zabezpečení.

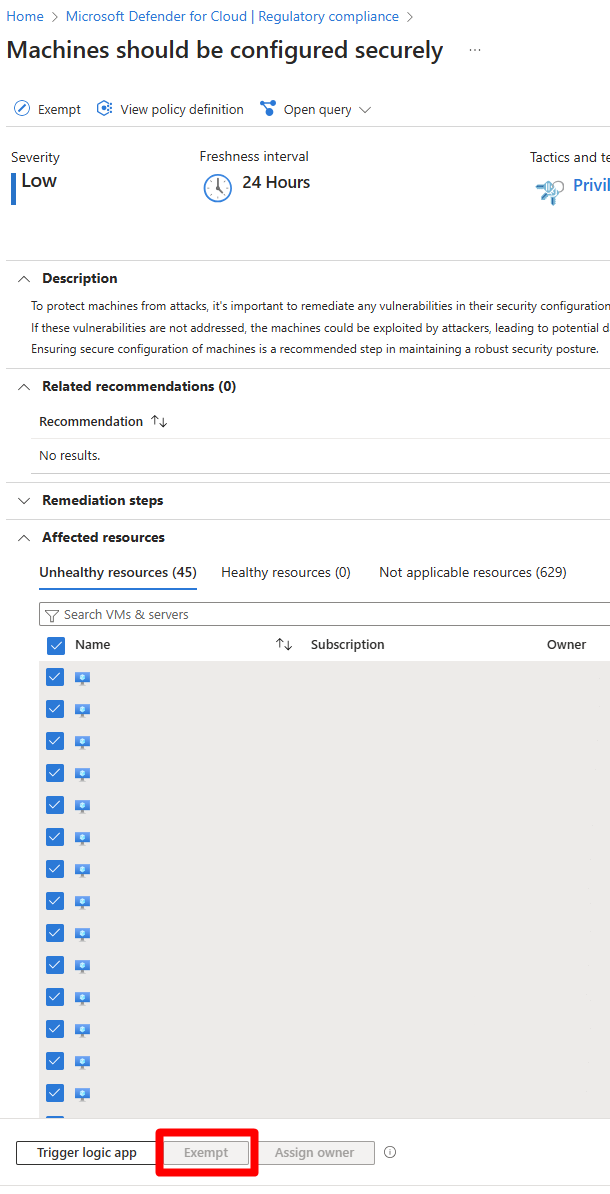

Jako alternativní řešení můžete doporučení MMA zakázat, "Počítače by se měly bezpečně konfigurovat" a "Automatické zřizování agenta Log Analytics by mělo být povolené u předplatných", a to tak, že přejdete na stránku dodržování právních předpisů v Defenderu pro cloud.

Jakmile doporučení najdete, měli byste vybrat příslušné počítače a vyloučit je.

Některá základní pravidla konfigurace založená na nástroji pro konfiguraci hosta Azure Policy jsou aktuálnější a nabízejí širší pokrytí. V důsledku toho může přechod na výkon funkcí standardních hodnot konfigurací hosta služby Azure Policy ovlivnit váš stav dodržování předpisů, protože zahrnují kontroly, které nebyly provedeny dříve.

Doporučení pro dotazy

Při vyřazení MMA už Defender for Cloud nebude dotazovat doporučení prostřednictvím informací o pracovním prostoru Log Analytic. Místo toho Defender pro cloud teď k dotazování na informace o doporučení používá Azure Resource Graph pro rozhraní API a dotazy na portál.

Tady jsou 2 ukázkové dotazy, které můžete použít:

Dotazování na všechna pravidla špatného stavu pro konkrétní prostředek

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'Všechna pravidla špatného stavu a množství v případě, že pro každý počítač není v pořádku

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

Příprava Defenderu pro SQL na počítačích

Další informace o defenderu pro SQL Server najdete v plánu vyřazení agenta Log Analytics na počítačích.

Pokud používáte aktuálního agenta Log Analytics nebo proces automatického zřizování agenta Azure Monitoru, měli byste migrovat na nový agent monitorování Azure pro SQL Server na počítačích s automatickým zřizováním. Proces migrace je bezproblémový a poskytuje nepřetržitou ochranu pro všechny počítače.

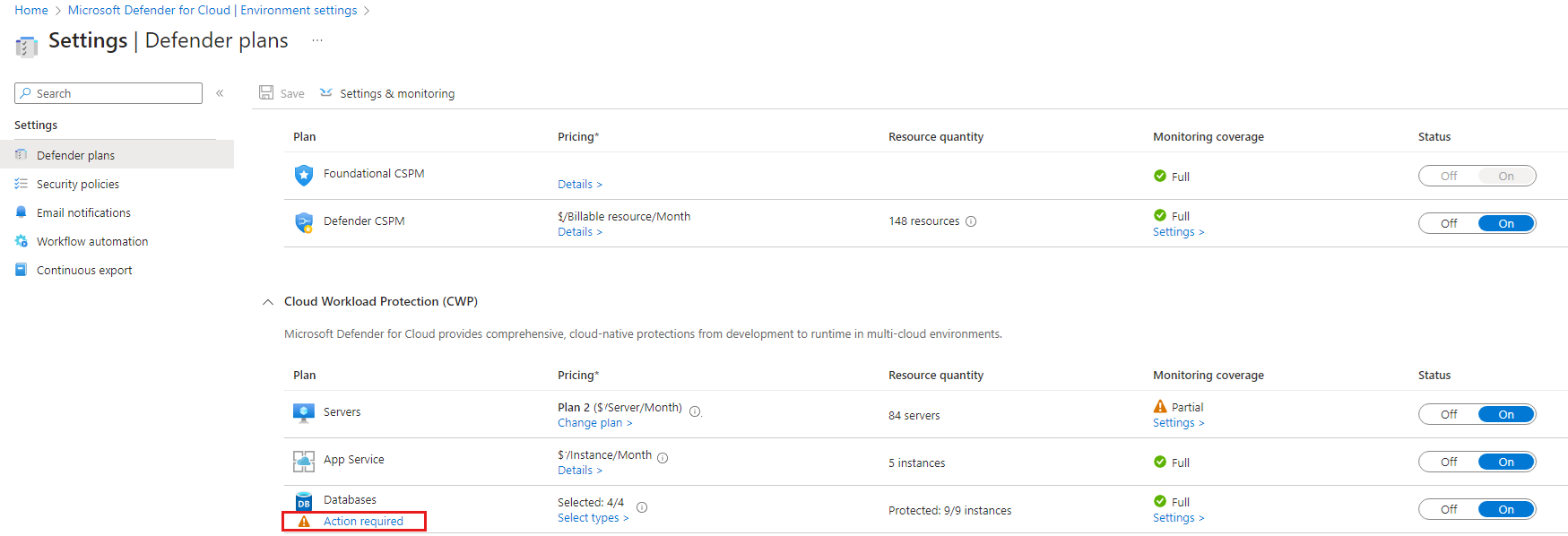

Migrace na proces automatického zřizování AMA cílený na SQL Server

Přihlaste se k portálu Azure.

Vyhledejte a vyberte možnost Microsoft Defender for Cloud.

V nabídce Defender for Cloud vyberte Nastavení prostředí.

Vyberte příslušné předplatné.

V plánu Databáze vyberte Požadovanou akci.

V automaticky otevíraných otevíraných oknech vyberte Povolit.

Zvolte Uložit.

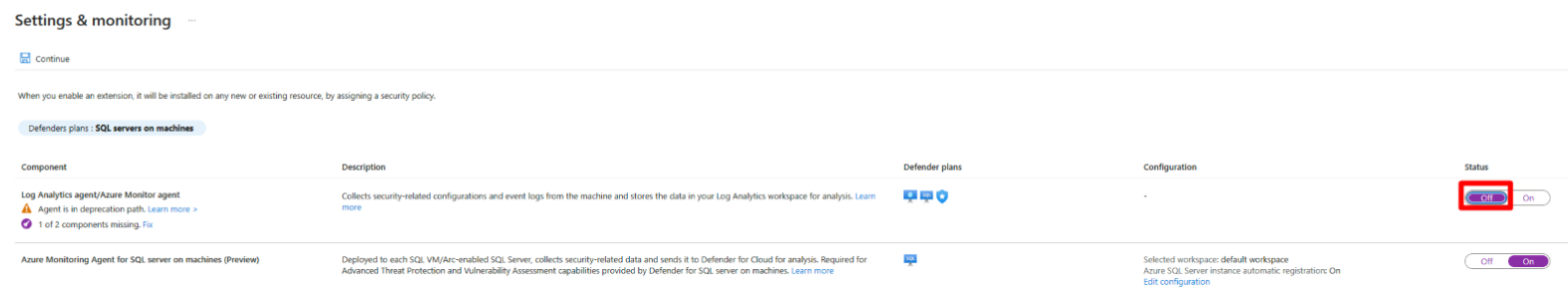

Jakmile je proces automatického zřizování AMA cílený na SQL server, měli byste zakázat proces automatického zřizování agenta Log Analytics nebo agenta Azure Monitoru a odinstalovat MMA na všech SQL serverech:

Zakázání agenta Log Analytics:

Přihlaste se k portálu Azure.

Vyhledejte a vyberte možnost Microsoft Defender for Cloud.

V nabídce Defender for Cloud vyberte Nastavení prostředí.

Vyberte příslušné předplatné.

V části Plán databáze vyberte Nastavení.

Přepněte agenta Log Analytics na vypnuto.

Zvolte Pokračovat.

Zvolte Uložit.

Plánování migrace

Doporučujeme naplánovat migraci agentů v souladu s vašimi obchodními požadavky. Tabulka shrnuje naše pokyny.

| Používáte Defender for Servers? | Vyžadují se tyto funkce Defenderu pro servery v ga: monitorování integrity souborů, doporučení ochrany koncových bodů, doporučení standardních hodnot zabezpečení? | Používáte Defender pro SERVERY SQL na počítačích nebo shromažďování protokolů AMA? | Plán migrace |

|---|---|---|---|

| Ano | Ano | No | 1. Povolte integraci Defenderu pro koncové body a kontrolu počítačů bez agentů. 2. Počkejte na ga všech funkcí s alternativní platformou (můžete použít starší verzi Preview). 3. Jakmile jsou funkce obecně dostupné, zakažte agenta Log Analytics. |

| No | --- | Ne | Agenta Log Analytics teď můžete odebrat. |

| No | --- | Ano | 1. Teď můžete migrovat na automatické zřizování SQL pro AMA . 2. Zakažte agenta Log Analytics nebo Azure Monitoru. |

| Ano | Ano | Yes | 1. Povolte integraci Defenderu pro koncové body a kontrolu počítačů bez agentů. 2. K získání všech funkcí v ga můžete použít agenta Log Analytics a AMA vedle sebe. Přečtěte si další informace o souběžném spouštění agentů. 3. Migrace do automatického zřizování SQL pro AMA v defenderu pro SQL na počítačích. Případně spusťte migraci z agenta Log Analytics do AMA v dubnu 2024. 4. Po dokončení migrace zakažte agenta Log Analytics. |

| Yes | Ne | Ano | 1. Povolte integraci Defenderu pro koncové body a kontrolu počítačů bez agentů. 2. Teď můžete migrovat na automatické zřizování SQL pro AMA v Defenderu pro SQL na počítačích. 3. Zakažte agenta Log Analytics. |

Prostředí migrace MMA

Prostředí pro migraci MMA je nástroj, který vám pomůže migrovat z MMA do AMA. Prostředí poskytuje podrobný průvodce, který vám pomůže migrovat počítače z MMA do AMA.

Pomocí tohoto nástroje můžete:

- Migrujte servery ze starší verze onboardingu prostřednictvím pracovního prostoru Log Analytics.

- Ujistěte se, že předplatná splňují všechny požadavky na získání všech výhod Programu Defender for Servers Plan 2.

- Migrujte na novou verzi FIM přes MDE.

Přihlaste se k portálu Azure.

Přejděte do nastavení microsoft Defenderu pro cloudové>prostředí.

Vyberte migraci MMA.

Vyberte Provést akci pro jednu z dostupných akcí:

Povolte prostředí načtení a provedením kroků migraci dokončete.