Připojení počítačů mimo Azure ke službě Microsoft Defender for Cloud s nástrojem Defender for Endpoint

Defender for Cloud umožňuje přímo připojit servery mimo Azure nasazením agenta Defenderu for Endpoint. To zajišťuje ochranu cloudových i necloudových prostředků v rámci jedné sjednocené nabídky.

Poznámka:

Pokud chcete připojit počítače mimo Azure přes Azure Arc, přečtěte si téma Připojení počítačů mimo Azure ke službě Microsoft Defender for Cloud s Azure Arc.

Toto nastavení na úrovni tenanta umožňuje automaticky a nativně nasadit jakýkoli server mimo Azure, na kterém běží Defender for Endpoint to Defender for Cloud, bez dalších nasazení agentů. Tato cesta onboardingu je ideální pro zákazníky se smíšenými a hybridními serverovými aktivy, kteří chtějí konsolidovat ochranu serveru v programu Defender for Servers.

Dostupnost

| Aspekt | Detaily |

|---|---|

| Stav vydání | GA |

| Podporované operační systémy | Všechny operační systémy Windows a Linux Server podporované programem Defender for Endpoint |

| Požadované role a oprávnění | Ke správě tohoto nastavení potřebujete vlastníka předplatného (ve zvoleném předplatném) a správce zabezpečení Microsoft Entra nebo vyšší oprávnění pro tenanta. |

| Prostředí | Místní servery Virtuální počítače s více cloudy – omezená podpora (viz část Omezení) |

| Podporované plány | Defender for Servers P1 Defender for Servers P2 – omezené funkce (viz část Omezení) |

Jak to funguje

Přímé onboarding je bezproblémová integrace mezi programem Defender for Endpoint for Endpoint a Defenderem pro cloud, která nevyžaduje další nasazení softwaru na vašich serverech. Po povolení se také zobrazí vaše serverová zařízení mimo Azure nasazená v programu Defender for Endpoint for Defender for Cloud v rámci určeného předplatného Azure, které nakonfigurujete (kromě jejich pravidelné reprezentace na portálu Microsoft Defender). Předplatné Azure se používá pro licencování, fakturaci, výstrahy a přehledy zabezpečení, ale neposkytuje možnosti správy serverů, jako jsou azure Policy, rozšíření nebo konfigurace hosta. Pokud chcete povolit možnosti správy serverů, projděte si nasazení služby Azure Arc.

Povolení přímé onboardingu

Povolení přímého onboardingu je nastavení výslovného souhlasu na úrovni tenanta. Ovlivňuje stávající i nové servery nasazené do programu Defender for Endpoint ve stejném tenantovi Microsoft Entra. Krátce po povolení tohoto nastavení se vaše serverová zařízení zobrazí v rámci určeného předplatného. Upozornění, inventář softwaru a data ohrožení zabezpečení jsou integrovaná s defenderem pro cloud podobným způsobem jako u virtuálních počítačů Azure.

Než začnete:

- Ujistěte se, že máte požadovaná oprávnění.

- Pokud máte ve svém tenantovi licenci Microsoft Defender for Endpoint for Servers, nezapomeňte ji indikovat v programu Defender for Cloud.

- Projděte si část omezení.

Povolení na portálu Defender for Cloud

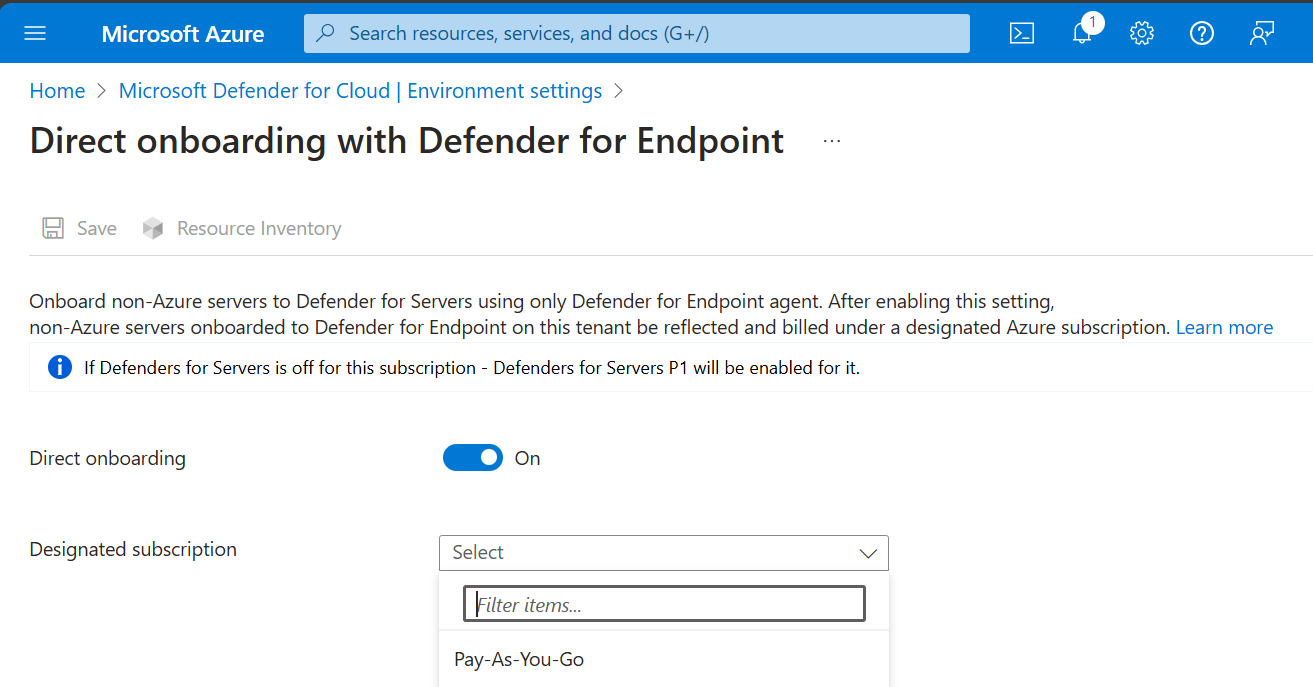

- Přejděte do Nastavení>cloudového>prostředí Defenderu s přímým onboardingem.

- Přepněte přepínač přímé onboardingu na Zapnuto.

- Vyberte předplatné, které chcete použít pro servery nasazené přímo pomocí defenderu for Endpoint.

- Zvolte Uložit.

V tenantovi jste teď úspěšně povolili přímé onboarding. Po prvním povolení může trvat až 24 hodin, než se vaše servery mimo Azure zobrazí ve vašem určeném předplatném.

Nasazení defenderu for Endpoint na servery

Nasazení agenta Defender for Endpoint na místní servery s Windows a Linuxem je stejné bez ohledu na to, jestli používáte přímé onboarding nebo ne. Další pokyny najdete v průvodci onboardingem defenderu for Endpoint.

Aktuální omezení

Podpora plánu: Přímý onboarding poskytuje přístup ke všem funkcím programu Defender for Servers Plan 1. Některé funkce v plánu 2 ale stále vyžadují nasazení agenta služby Azure Monitor, který je k dispozici pouze s Azure Arc na počítačích mimo Azure. Pokud ve svém určeném předplatném povolíte plán 2, počítače nasazené přímo v programu Defender for Endpoint mají přístup ke všem funkcím Defenderu for Servers Plan 1 a funkcím doplňku Správa ohrožení zabezpečení v programu Defender, které jsou součástí plánu 2.

Podpora více cloudů: Virtuální počítače můžete přímo připojit v AWS a GCP pomocí agenta Defenderu for Endpoint. Pokud ale plánujete současně připojit účet AWS nebo GCP k defenderu pro servery pomocí vícecloudových konektorů, doporučujeme nasadit Azure Arc.

Souběžná omezená podpora onboardingu: U serverů současně nasazených pomocí více metod (například přímé onboarding v kombinaci s onboardingem založeným na pracovním prostoru služby Log Analytics) se Defender for Cloud snaží spojit je s jednou reprezentací zařízení. Zařízení, která používají starší verze Defenderu pro koncový bod, ale můžou mít určitá omezení. V některých případech to může vést k nadměrnému účtování. Obecně doporučujeme použít nejnovější verzi agenta. Konkrétně pro toto omezení zajistěte, aby verze agenta Defender for Endpoint splňovaly nebo překročily tyto minimální verze:

Operační systém Minimální verze agenta Windows 2019 10.8555 Windows 2012 R2, 2016 (moderní sjednocený agent) 10.8560 Linux 30.101.23052.009

Další kroky

Tato stránka vám ukázala, jak přidat počítače mimo Azure do Programu Microsoft Defender for Cloud. Pokud chcete monitorovat jejich stav, použijte nástroje inventáře, jak je vysvětleno na následující stránce: