Správa protokolů toku NSG pomocí Azure Policy

Důležité

30. září 2027 se protokoly toku skupiny zabezpečení sítě (NSG) vyřadí z provozu. V rámci tohoto vyřazení už nebudete moct vytvářet nové protokoly toku NSG od 30. června 2025. Doporučujeme migrovat na protokoly toku virtuální sítě, které překonat omezení protokolů toku NSG. Po datu vyřazení se už nebudou podporovat analýzy provozu s protokoly toků NSG a stávající prostředky protokolů toku NSG ve vašich předplatných se odstraní. Záznamy protokolů toku NSG se ale neodstraní a budou dál dodržovat příslušné zásady uchovávání informací. Další informace najdete v oficiálním oznámení.

Azure Policy pomáhá vynucovat standardy organizace a vyhodnocovat dodržování předpisů ve velkém měřítku. Mezi běžné případy použití služby Azure Policy patří implementace zásad správného řízení v zájmu zajištění konzistence prostředků, dodržování legislativních předpisů, zabezpečení, řízení nákladů a správa. Další informace o zásadách Azure najdete v tématu Co je Azure Policy? a Rychlý start: Vytvoření přiřazení zásad k identifikaci nevyhovujících prostředků.

V tomto článku se dozvíte, jak pomocí dvou předdefinovaných zásad spravovat nastavení protokolů toku skupiny zabezpečení sítě (NSG). První zásada označí všechny skupiny zabezpečení sítě, které nemají povolené protokoly toku. Druhá zásada automaticky nasadí protokoly toku NSG, které nemají povolené protokoly toku.

Auditování skupin zabezpečení sítě pomocí předdefinovaných zásad

Protokoly toku by se měly nakonfigurovat pro všechny zásady skupiny zabezpečení sítě auditují všechny existující skupiny zabezpečení sítě v oboru kontrolou všech objektů Azure Resource Manageru typu Microsoft.Network/networkSecurityGroups. Tato zásada pak zkontroluje protokoly propojených toků prostřednictvím vlastnosti protokolů toku skupiny zabezpečení sítě a označí všechny skupiny zabezpečení sítě, které nemají povolené protokoly toku.

Pokud chcete protokoly toku auditovat pomocí předdefinovaných zásad, postupujte takto:

Přihlaste se k portálu Azure.

Do vyhledávacího pole v horní části portálu zadejte zásadu. Ve výsledcích hledání vyberte Zásadu .

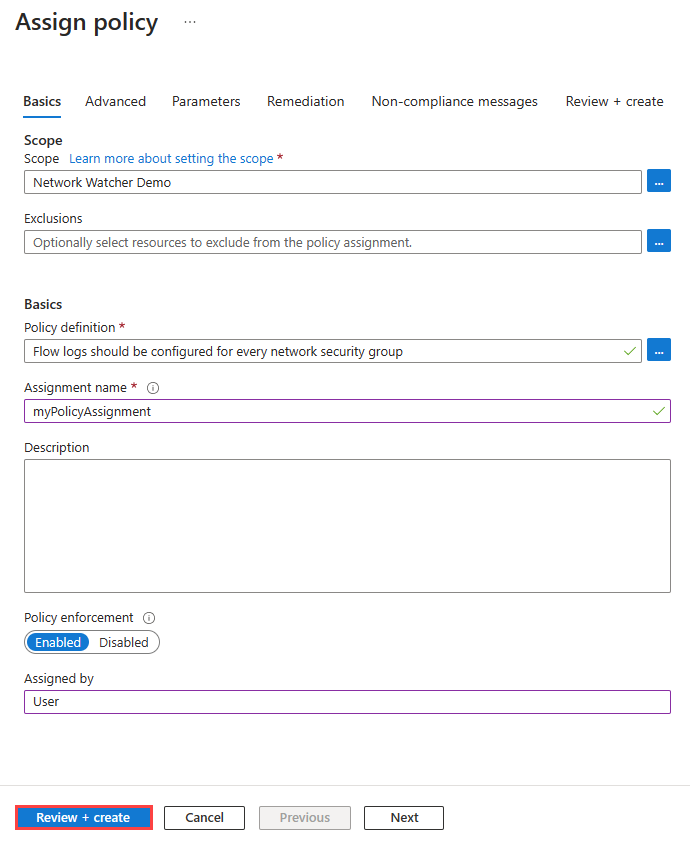

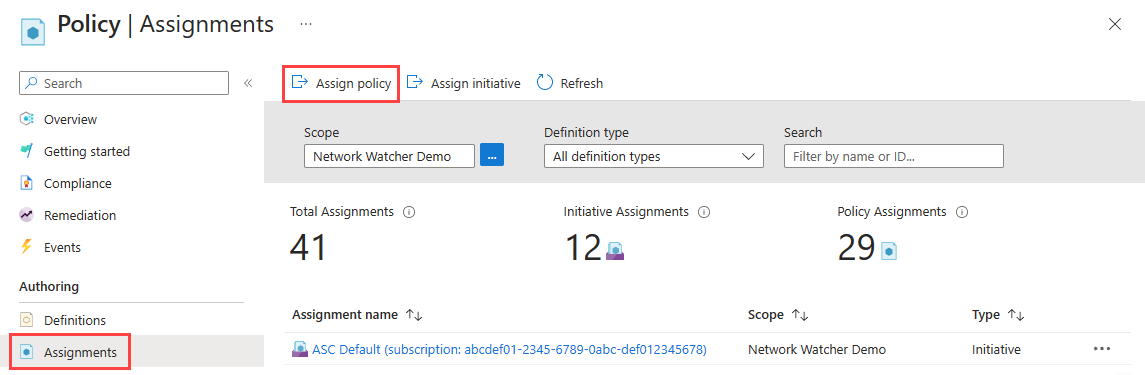

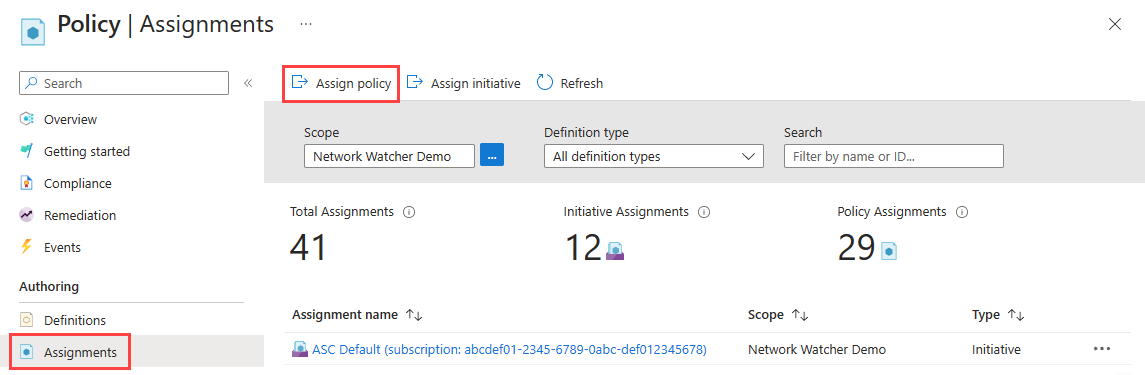

Vyberte Přiřazení a pak vyberte Přiřadit zásadu.

Výběrem tří teček (...) vedle oboru vyberte předplatné Azure, které obsahuje skupiny zabezpečení sítě, které mají zásady auditovat. Můžete také zvolit skupinu prostředků, která obsahuje skupiny zabezpečení sítě. Po provedení výběru zvolte tlačítko Vybrat .

Vyberte tři tečky (...) vedle definice zásady a zvolte předdefinované zásady, které chcete přiřadit. Do vyhledávacího pole zadejte protokol toku a vyberte předdefinovaný filtr. Ve výsledcích hledání vyberte Protokoly toku, které by měly být nakonfigurované pro každou skupinu zabezpečení sítě, a pak vyberte Přidat.

Do názvu zadání zadejte jméno a zadejte své jméno do pole Přiřazeno.

Tato zásada nevyžaduje žádné parametry. Neobsahuje také žádné definice rolí, takže nemusíte vytvářet přiřazení rolí pro spravovanou identitu na kartě Náprava .

Vyberte položku Zkontrolovat + vytvořit a potom vyberte Vytvořit.

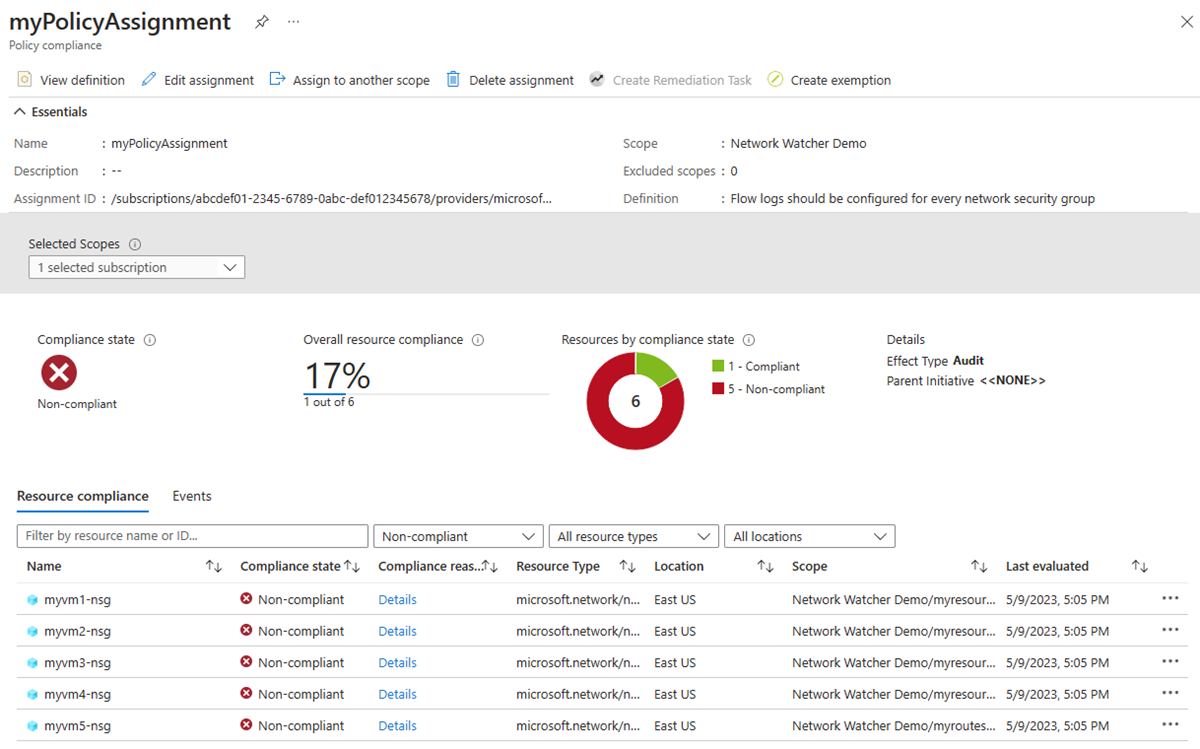

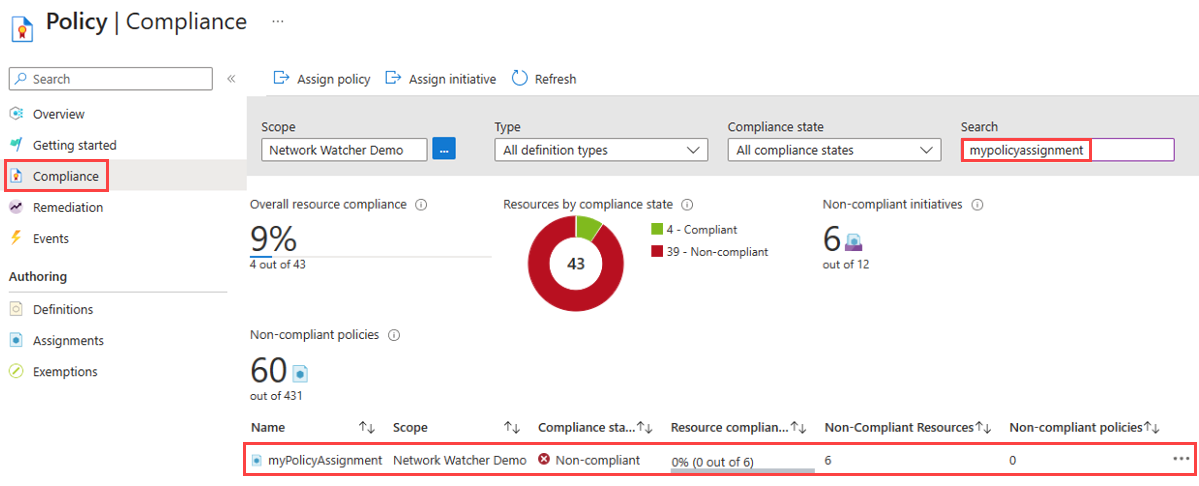

Vyberte Dodržování předpisů. Vyhledejte název zadání a vyberte ho.

Výběrem možnosti Dodržování předpisů prostředků získáte seznam všech skupin zabezpečení sítě, které nedodržují předpisy.

Nasazení a konfigurace protokolů toku NSG pomocí předdefinovaných zásad

Nasazení prostředku protokolu toku se zásadami skupiny zabezpečení cílové sítě kontroluje všechny existující skupiny zabezpečení sítě v oboru kontrolou všech objektů Azure Resource Manageru typu Microsoft.Network/networkSecurityGroups. Pak zkontroluje protokoly propojených toků prostřednictvím vlastnosti protokolů toku skupiny zabezpečení sítě. Pokud vlastnost neexistuje, zásada nasadí protokol toku.

Přiřazení zásady deployIfNotExists:

Přihlaste se k portálu Azure.

Do vyhledávacího pole v horní části portálu zadejte zásadu. Ve výsledcích hledání vyberte Zásadu .

Vyberte Přiřazení a pak vyberte Přiřadit zásadu.

Výběrem tří teček (...) vedle oboru vyberte předplatné Azure, které obsahuje skupiny zabezpečení sítě, které mají zásady auditovat. Můžete také zvolit skupinu prostředků, která obsahuje skupiny zabezpečení sítě. Po provedení výběru zvolte tlačítko Vybrat .

Vyberte tři tečky (...) vedle definice zásady a zvolte předdefinované zásady, které chcete přiřadit. Do vyhledávacího pole zadejte protokol toku a vyberte předdefinovaný filtr. Ve výsledcích hledání vyberte Nasadit prostředek protokolu toku s cílovou skupinou zabezpečení sítě a pak vyberte Přidat.

Do názvu zadání zadejte jméno a zadejte své jméno do pole Přiřazeno.

Dvakrát vyberte tlačítko Další nebo vyberte kartu Parametry . Pak zadejte nebo vyberte následující hodnoty:

Nastavení Hodnota Oblast NSG Vyberte oblast vaší skupiny zabezpečení sítě, na kterou cílíte pomocí zásad. ID úložiště Zadejte úplné ID prostředku účtu úložiště. Účet úložiště musí být ve stejné oblasti jako skupina zabezpečení sítě. Formát ID prostředku úložiště je /subscriptions/<SubscriptionID>/resourceGroups/<ResouceGroupName>/providers/Microsoft.Storage/storageAccounts/<StorageAccountName>.Network Watchers RG Vyberte skupinu prostředků vaší instance služby Azure Network Watcher. Název Network Watcheru Zadejte název instance služby Network Watcher. Vyberte Další nebo kartu Náprava . Zadejte nebo vyberte následující hodnoty:

Nastavení Hodnota Vytvoření úlohy nápravy Pokud chcete, aby zásady ovlivnily existující prostředky, zaškrtněte políčko. Vytvoření spravované identity Zaškrtněte políčko. Typ spravované identity Vyberte typ spravované identity, kterou chcete použít. Umístění identity přiřazené systémem Vyberte oblast identity přiřazené systémem. Scope Vyberte obor vaší identity přiřazené uživatelem. Existující identity přiřazené uživatelem Vyberte identitu přiřazenou uživatelem. Poznámka:

K používání této zásady potřebujete oprávnění přispěvatele nebo vlastníka .

Vyberte položku Zkontrolovat + vytvořit a potom vyberte Vytvořit.

Vyberte Dodržování předpisů. Vyhledejte název zadání a vyberte ho.

Výběrem možnosti Dodržování předpisů prostředků získáte seznam všech skupin zabezpečení sítě, které nedodržují předpisy.

Nechte zásady spuštěné, aby se vyhodnotily a nasadily protokoly toku pro všechny skupiny zabezpečení sítě, které nedodržují předpisy. Potom znovu vyberte Dodržování předpisů u prostředků a zkontrolujte stav skupin zabezpečení sítě (pokud zásada dokončila nápravu, nezobrazí se skupiny zabezpečení sítě, které nedodržují předpisy).

Související obsah

- Další informace o protokolech toku NSG najdete v tématu Protokoly toku pro skupiny zabezpečení sítě.

- Další informace o používání předdefinovaných zásad s analýzou provozu najdete v tématu Správa analýz provozu pomocí Služby Azure Policy.

- Informace o použití šablony Azure Resource Manageru (ARM) k nasazení protokolů toků a analýzy provozu najdete v tématu Konfigurace protokolů toku NSG pomocí šablony Azure Resource Manageru.