Nastavení zotavení po havárii pro Active Directory a DNS

Podnikové aplikace, jako jsou SharePoint, Dynamics AX a SAP, závisí na službě Active Directory a infrastruktuře DNS, aby fungovaly správně. Při nastavování zotavení po havárii pro aplikace často potřebujete obnovit službu Active Directory a DNS (Domain Name System) před obnovením jiných komponent aplikace, aby se zajistily správné funkce aplikace.

Site Recovery můžete použít k vytvoření plánu zotavení po havárii pro Active Directory. Když dojde k přerušení, můžete zahájit převzetí služeb při selhání. Služba Active Directory může být zprovozněna během několika minut. Pokud jste službu Active Directory nasadili pro více aplikací v primární lokalitě, například pro SharePoint a SAP, můžete chtít převzít služby při selhání celého webu. Službu Active Directory můžete nejprve převzít při selhání pomocí Site Recovery. Potom převeďte služby při selhání ostatních aplikací pomocí plánů obnovení specifických pro aplikace.

Tento článek vysvětluje, jak vytvořit řešení zotavení po havárii pro Active Directory. Zahrnuje požadavky a pokyny k převzetí služeb při selhání. Než začnete, měli byste být obeznámeni se službou Active Directory a Site Recovery.

Požadavky

- Pokud replikujete do Azure, připravte prostředky Azure, včetně předplatného, virtuální sítě Azure, účtu úložiště a trezoru služby Recovery Services.

- Zkontrolujte požadavky na podporu pro všechny komponenty.

Replikace řadiče domény

- Replikaci Site Recovery musíte nastavit alespoň na jednom virtuálním počítači, který je hostitelem řadiče domény nebo DNS.

- Pokud máte ve svém prostředí více řadičů domény, musíte také nastavit další řadič domény na cílové lokalitě. Další řadič domény může být v Azure nebo v sekundárním místním datacentru.

- Pokud máte jenom několik aplikací a jeden řadič domény, můžete chtít převzít služby při selhání celého webu společně. V tomto případě doporučujeme použít Site Recovery k replikaci řadiče domény do cílové lokality v Azure nebo v sekundárním místním datacentru. Pro testovací převzetí služeb při selhání můžete použít stejný replikovaný řadič domény nebo virtuální počítač DNS.

- Pokud máte ve svém prostředí více aplikací a více než jeden řadič domény, nebo pokud plánujete najednou převzít služby při selhání několika aplikací, doporučujeme kromě replikace virtuálního počítače řadiče domény pomocí Site Recovery nastavit další řadič domény na cílové lokalitě (buď v Azure, nebo v sekundárním místním datacentru). Pro testovací převzetí služeb při selhání můžete použít řadič domény replikovaný službou Site Recovery. Pro převzetí služeb při selhání můžete použít další řadič domény v cílové lokalitě.

Povolení ochrany pomocí Site Recovery

Site Recovery můžete použít k ochraně virtuálního počítače, který je hostitelem řadiče domény nebo DNS.

Ochrana virtuálního počítače

Řadič domény replikovaný pomocí Site Recovery se používá k testovacímu převzetí služeb při selhání. Ujistěte se, že splňuje následující požadavky:

- Řadič domény je server globálního katalogu.

- Řadič domény by měl být vlastníkem role FSMO (Flexible Single Master Operations) pro role, které jsou potřeba během testovacího převzetí služeb při selhání. Jinak bude nutné tyto role po převzetí služeb při selhání zachytnout .

Konfigurace nastavení sítě virtuálních počítačů

Pro virtuální počítač, který je hostitelem řadiče domény nebo DNS, nakonfigurujte v Site Recovery nastavení sítě v nastavení sítě replikovaného virtuálního počítače. Tím se zajistí připojení virtuálního počítače ke správné síti po převzetí služeb při selhání.

Ochrana služby Active Directory

Ochrana typu Site-to-Site

Vytvořte řadič domény v sekundární lokalitě. Při povýšení serveru na roli řadiče domény zadejte název stejné domény, která se používá v primární lokalitě. Modul snap-in Lokality a služby Active Directory můžete použít ke konfiguraci nastavení objektu propojení lokality, ke kterému jsou lokality přidány. Konfigurací nastavení propojení lokality můžete řídit, kdy dojde k replikaci mezi dvěma nebo více lokalitami a jak často k ní dochází. Další informace najdete v tématu Plánování replikace mezi lokalitami.

Ochrana site-to-Azure

Nejprve vytvořte řadič domény ve virtuální síti Azure. Při povýšení serveru na roli řadiče domény zadejte stejný název domény, který se používá v primární lokalitě.

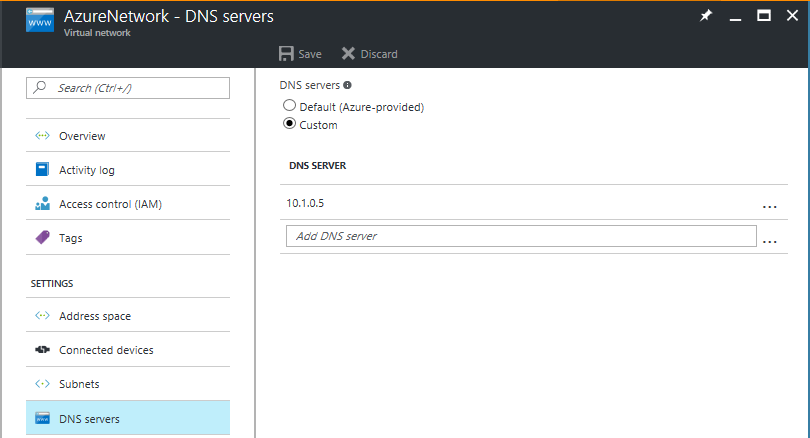

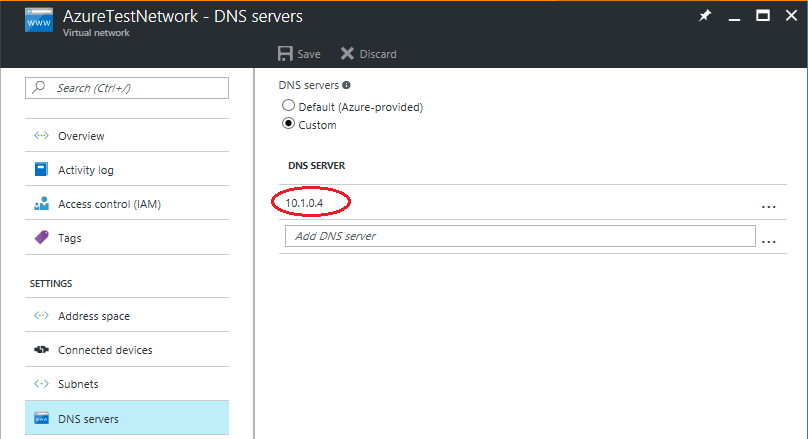

Potom překonfigurujte server DNS pro virtuální síť tak, aby používal server DNS v Azure.

Ochrana Azure-to-Azure

Nejprve vytvořte řadič domény ve virtuální síti Azure. Při povýšení serveru na roli řadiče domény zadejte stejný název domény, který se používá v primární lokalitě.

Potom překonfigurujte server DNS pro virtuální síť tak, aby používal server DNS v Azure.

Aspekty testovacího převzetí služeb při selhání

Aby nedošlo k dopadu na produkční úlohy, testovací převzetí služeb při selhání probíhá v síti, která je izolovaná od produkční sítě.

Většina aplikací vyžaduje přítomnost řadiče domény nebo serveru DNS. Před převzetím služeb při selhání aplikace proto musíte vytvořit řadič domény v izolované síti, který se použije k testovacímu převzetí služeb při selhání. Nejjednodušší způsob, jak to udělat, je použít Site Recovery k replikaci virtuálního počítače, který je hostitelem řadiče domény nebo DNS. Potom před spuštěním testovacího převzetí služeb při selhání plánu obnovení pro aplikaci spusťte testovací převzetí služeb při selhání virtuálního počítače řadiče domény.

Pomocí Site Recovery můžete replikovat virtuální počítač, který je hostitelem řadiče domény nebo DNS.

Vytvořte izolovanou síť. Každá virtuální síť, kterou vytvoříte v Azure, je ve výchozím nastavení izolovaná od jiných sítí. Pro tuto síť, kterou používáte v produkční síti, doporučujeme použít stejný rozsah IP adres. Nepovolujte připojení typu site-to-site v této síti.

Zadejte IP adresu DNS v izolované síti. Použijte IP adresu, kterou očekáváte, že se virtuální počítač DNS získá. Pokud replikujete do Azure, zadejte IP adresu virtuálního počítače, který se používá při převzetí služeb při selhání. Pokud chcete zadat IP adresu, v replikovaném virtuálním počítači v nastavení sítě vyberte nastavení cílové IP adresy.

Tip

Site Recovery se pokusí vytvořit testovací virtuální počítače v podsíti se stejným názvem a pomocí stejné IP adresy, která je k dispozici v nastavení sítě virtuálního počítače. Pokud podsíť se stejným názvem není ve virtuální síti Azure dostupná pro testovací převzetí služeb při selhání, vytvoří se testovací virtuální počítač v abecedně první podsíti.

Pokud je cílová IP adresa součástí vybrané podsítě, site Recovery se pokusí vytvořit testovací virtuální počítač s podporou převzetí služeb při selhání pomocí cílové IP adresy. Pokud cílová IP adresa není součástí vybrané podsítě, vytvoří se testovací virtuální počítač s podporou převzetí služeb při selhání pomocí další dostupné IP adresy ve vybrané podsíti.

Testovací převzetí služeb při selhání do sekundární lokality

- Pokud replikujete do jiné místní lokality a používáte DHCP, nastavte DNS a DHCP pro testovací převzetí služeb při selhání.

- Proveďte testovací převzetí služeb při selhání virtuálního počítače řadiče domény, který běží v izolované síti. K testovacímu převzetí služeb při selhání použijte nejnovější dostupný bod obnovení konzistentní vzhledem k aplikaci virtuálního počítače řadiče domény.

- Spusťte testovací převzetí služeb při selhání pro plán obnovení, který obsahuje virtuální počítače, na kterých aplikace běží.

- Po dokončení testování vyčistěte testovací převzetí služeb při selhání na virtuálním počítači řadiče domény. Tento krok odstraní řadič domény vytvořený pro testovací převzetí služeb při selhání.

Odebrání odkazů na jiné řadiče domény

Když zahájíte testovací převzetí služeb při selhání, nezahrnujte do testovací sítě všechny řadiče domény. Pokud chcete odebrat odkazy na jiné řadiče domény, které existují v produkčním prostředí, možná budete muset odebrat role služby FSMO Active Directory a provést vyčištění metadat pro chybějící řadiče domény.

Problémy způsobené ochranou virtualizace

Důležité

Některé konfigurace popsané v této části nejsou standardní ani výchozí konfigurace řadiče domény. Pokud tyto změny nechcete provádět v produkčním řadiči domény, můžete vytvořit řadič domény vyhrazený pro Site Recovery, který se má použít pro testovací převzetí služeb při selhání. Tyto změny proveďte pouze v daném řadiči domény.

Počínaje Windows Serverem 2012 jsou další bezpečnostní opatření integrovaná do služby Doména služby Active Directory Services (AD DS). Tato bezpečnostní opatření pomáhají chránit virtualizované řadiče domény před vrácením pořadového čísla aktualizace (USN), pokud základní platforma hypervisoru podporuje VM-GenerationID. podpora AzureVM-GenerationID. Z tohoto důvodu mají řadiče domény, na kterých běží Windows Server 2012 nebo novější na virtuálních počítačích Azure, tyto další bezpečnostní prvky.

Při resetování VM-GenerationID se také resetuje hodnota InvocationID databáze služby AD DS. Kromě toho se fond relativního ID (RID) zahodí a SYSVOL složka se označí jako neautoritativní. Další informace najdete v tématu Úvod do virtualizace služby Doména služby Active Directory Services a bezpečné virtualizace replikace systému souborů DFS (Distributed File System Replication).

Převzetí služeb při selhání do Azure může způsobit resetování VM-GenerationID . Resetování VM-GenerationID aktivuje další bezpečnostní opatření při spuštění virtuálního počítače řadiče domény v Azure. To může vést k významnému zpoždění při přihlášení k virtuálnímu počítači řadiče domény.

Vzhledem k tomu, že tento řadič domény se používá pouze při testovacím převzetí služeb při selhání, nejsou bezpečnostní opatření virtualizace nutná. Pokud chcete zajistit, aby se hodnota VM-GenerationID virtuálního počítače řadiče domény nezměnila, můžete změnit následující hodnotu DWORD na 4 v místním řadiči domény:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\gencounter\Start

Příznaky bezpečnostních opatření virtualizace

Pokud se po testovacím převzetí služeb při selhání aktivuje ochrana virtualizace, může se zobrazit jeden nebo více z následujících příznaků:

Hodnota GenerationID se změní:

Hodnota InvocationID se změní:

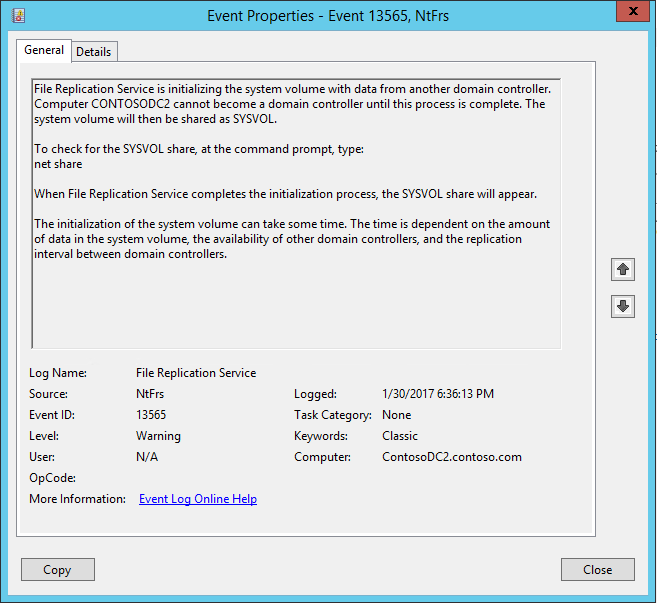

SYSVOLsložky aNETLOGONsdílené složky nejsou k dispozici.

Databáze DFSR se odstraní.

Řešení potíží s řadičem domény během testovacího převzetí služeb při selhání

Důležité

Některé konfigurace popsané v této části nejsou standardní ani výchozí konfigurace řadiče domény. Pokud tyto změny nechcete provádět v produkčním řadiči domény, můžete vytvořit řadič domény vyhrazený pro testovací převzetí služeb při selhání Site Recovery. Proveďte změny pouze v daném vyhrazeném řadiči domény.

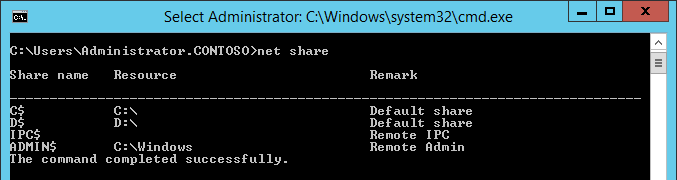

Na příkazovém řádku spusťte následující příkaz a zkontrolujte, jestli

SYSVOLjsou sdíleny složky aNETLOGONsložky:NET SHARENa příkazovém řádku spusťte následující příkaz, abyste zajistili, že řadič domény funguje správně:

dcdiag /v > dcdiag.txtVe výstupním protokolu vyhledejte následující text. Text potvrzuje, že řadič domény funguje správně.

passed test Connectivitypassed test Advertisingpassed test MachineAccount

Pokud jsou splněny předchozí podmínky, je pravděpodobné, že řadič domény funguje správně. Pokud tomu tak není, proveďte následující kroky:

Proveďte autoritativní obnovení řadiče domény. Mějte na paměti následující informace:

Přestože nedoporučujeme replikaci pomocí služby replikace souborů (FRS), pokud používáte replikaci služby FRS, postupujte podle kroků pro autoritativní obnovení. Tento proces je popsaný v části Použití klíče registru BurFlags k opětovné inicializaci služby replikace souborů.

Další informace o BurFlags najdete v blogovém příspěvku D2 a D4: K čemu slouží?.

Pokud používáte replikaci DFSR, proveďte kroky pro autoritativní obnovení. Tento proces je popsaný v části Vynucení autoritativní a neautoritativní synchronizace pro složku SYSVOL replikovanou službou DFSR (například D4/D2 pro službu FRS).

Můžete také použít funkce PowerShellu. Další informace najdete v tématu DFSR-SYSVOL autoritativní/neautoritativní obnovení funkcí PowerShellu.

Nepoužívat požadavek na počáteční synchronizaci nastavením následujícího klíče registru na hodnotu 0 v místním řadiči domény.

DWORDPokud neexistuje, můžete ho vytvořit v uzlu Parametry.HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters\Repl Perform Initial SynchronizationsDalší informace najdete v tématu Řešení potíží s ID události DNS 4013: Server DNS nemohl načíst integrované zóny DNS služby AD.

Zakažte požadavek, aby byl server globálního katalogu dostupný k ověření přihlášení uživatele. Uděláte to tak, že v místním řadiči domény nastavíte následující klíč registru na hodnotu 1. Pokud neexistuje

DWORD, můžete ho vytvořit v uzlu Lsa .HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\IgnoreGCFailuresDalší informace naleznete v tématu Jak funguje globální katalog.

DNS a řadič domény na různých počítačích

Pokud používáte řadič domény a DNS na stejném virtuálním počítači, můžete tento postup přeskočit.

Pokud DNS není na stejném virtuálním počítači jako řadič domény, musíte pro testovací převzetí služeb při selhání vytvořit virtuální počítač DNS. Můžete použít nový server DNS a vytvořit všechny požadované zóny. Pokud je contoso.comvaše doména služby Active Directory například , můžete vytvořit zónu DNS s názvem contoso.com. Položky, které odpovídají službě Active Directory, musí být v DNS aktualizovány následujícím způsobem:

Před spuštěním jakéhokoli jiného virtuálního počítače v plánu obnovení se ujistěte, že jsou tato nastavení nastavená:

- Zóna musí být pojmenována za kořenovým názvem doménové struktury.

- Zóna musí být zálohovaná na souborech.

- Zóna musí být povolená pro zabezpečené a nezabezpečené aktualizace.

- Překladač virtuálního počítače, který je hostitelem řadiče domény, by měl odkazovat na IP adresu virtuálního počítače DNS.

Na virtuálním počítači, který je hostitelem řadiče domény, spusťte následující příkaz:

nltest /dsregdnsSpuštěním následujících příkazů přidejte na server DNS zónu, povolte nezabezpečené aktualizace a přidejte položku pro zónu do DNS:

dnscmd /zoneadd contoso.com /Primary dnscmd /recordadd contoso.com contoso.com. SOA %computername%.contoso.com. hostmaster. 1 15 10 1 1 dnscmd /recordadd contoso.com %computername% A <IP_OF_DNS_VM> dnscmd /config contoso.com /allowupdate 1

Další kroky

Přečtěte si další informace o ochraně podnikových úloh pomocí Azure Site Recovery.