Authentifizierungsmodi zum Erfassen von Ereignissen für Ziele in Azure Event Hubs

Mit Azure Event Hubs können Sie verschiedene Authentifizierungsmodi auswählen, wenn Sie Ereignisse für ein Ziel wie Azure Blob Storage oder ein Azure Data Lake Storage Gen1- oder Gen2-Konto Ihrer Wahl erfassen. Der Authentifizierungsmodus bestimmt, wie sich der in Event Hubs ausgeführte Capture-Agent beim Erfassungsziel authentifiziert.

Voraussetzungen

- Aktivieren Sie vom System zugewiesene oder vom Benutzer zugewiesene verwaltete Identität durch die folgenden Anweisungen aus dem Artikel: Aktivieren einer verwalteten Identität für einen Event Hubs-Namespace. Nachdem Sie eine Identität für einen Namespace aktiviert haben, können Sie die Identität verwenden, wenn Sie das Aufnahmefeature für einen Event Hub im Namespace konfigurieren.

- Verwenden Sie auf dem Azure Storage- oder Data Lake Store-Zielkonto die Zugriffssteuerungsseite und fügen Sie diese verwaltete Identität zur Rolle Mitwirkender von Speicher-BLOB-Daten hinzu.

Verwenden der verwalteten Identität zum Erfassen von Ereignissen

Die verwaltete Identität ist die bevorzugte Methode, um nahtlos auf das Erfassungsziel von Ihrem Event Hub aus zuzugreifen, indem Sie die auf Microsoft Entra ID basierende Authentifizierung und Autorisierung verwenden.

Sie können systemseitig zugewiesene oder benutzerseitig zugewiesene verwaltete Identitäten mit Event Hubs Capture-Zielen verwenden.

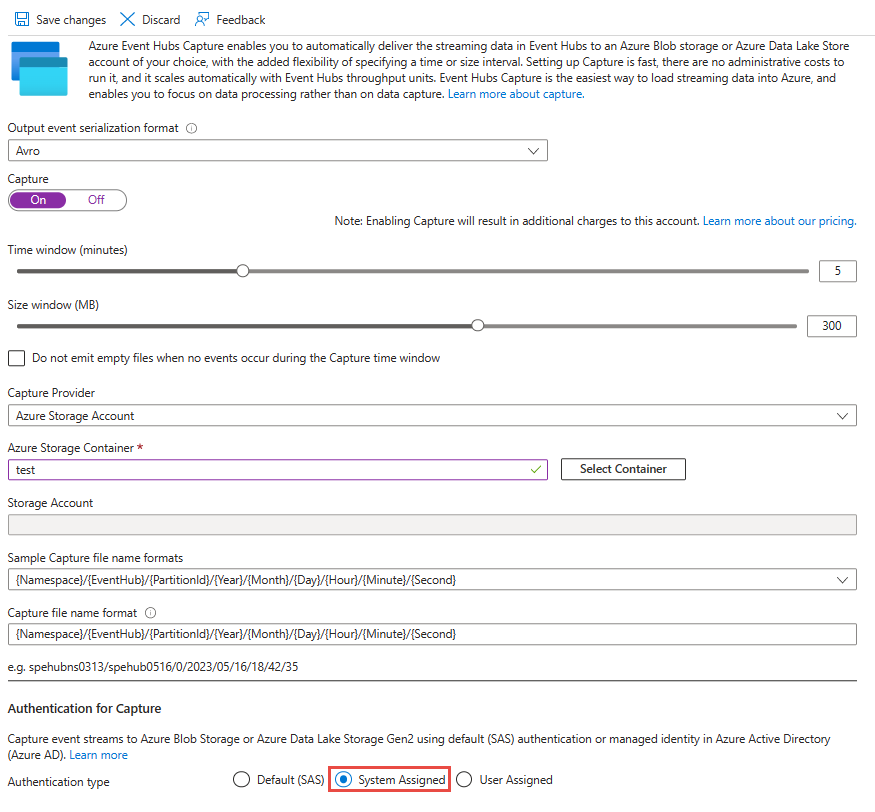

Verwenden einer systemseitig zugewiesenen verwalteten Identität

Die systemseitig zugewiesene verwaltete Identität wird automatisch erstellt und einer Azure-Ressource zugeordnet. In diesem Fall handelt es sich dabei um einen Event Hubs-Namespace.

Um die systemseitig zugewiesene Identität verwenden zu können, muss für das Erfassungsziel die erforderliche Rollenzuweisung für die entsprechende systemseitig zugewiesene Identität aktiviert sein.

Anschließend können Sie die Option System Assigned verwaltete Identität auswählen, wenn Sie die Erfassungsfunktion in einem Event Hub aktivieren.

Dann verwendet der Capture-Agent die Identität des Namespace für die Authentifizierung und Autorisierung mit dem Erfassungsziel.

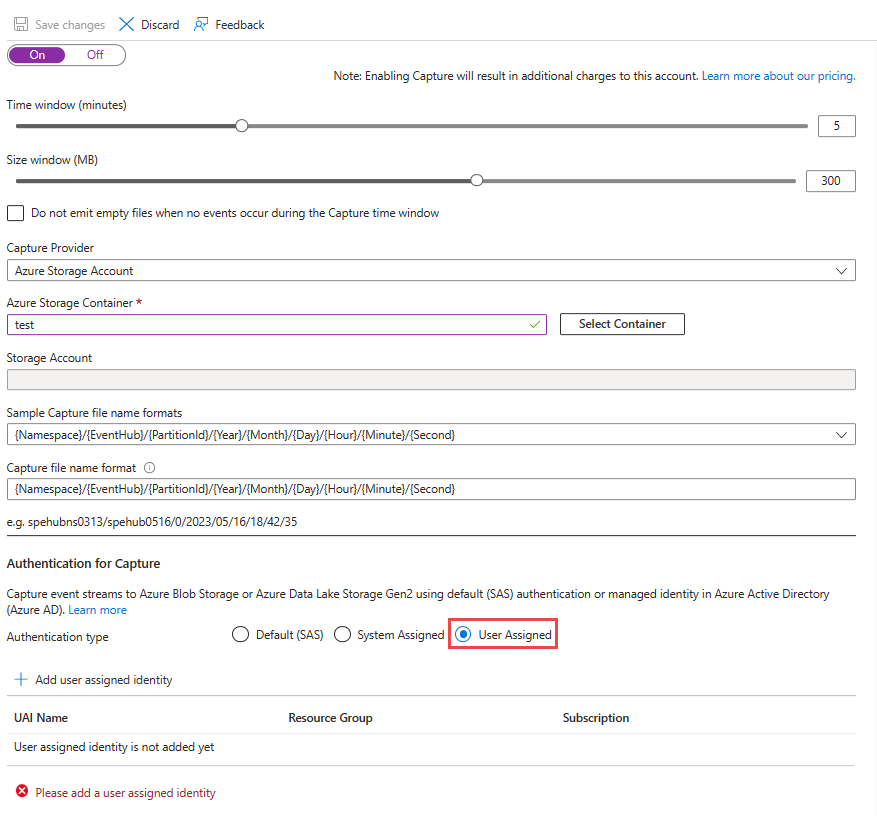

Verwenden einer benutzerseitig zugewiesenen verwalteten Identität

Sie können eine benutzerseitig zugewiesene verwaltete Identität erstellen und sie für die Authentifizierung und Autorisierung mit dem Erfassungsziel von Event Hubs verwenden. Nachdem die verwaltete Identität erstellt wurde, können Sie sie dem Event Hubs-Namespace zuweisen und sicherstellen, dass für das Erfassungsziel die erforderliche Rollenzuweisung für die entsprechende benutzerseitig zugewiesene Identität aktiviert ist.

Anschließend können Sie beim Aktivieren des Erfassungsfeatures in einem Event Hub die Option User Assigned verwaltete Identität auswählen und beim Aktivieren des Erfassungsfeatures die erforderliche benutzerseitig zugewiesene Identität zuweisen.

Der Capture-Agent verwendet dann die konfigurierte vom Benutzer zugewiesene Identität für die Authentifizierung und Autorisierung mit dem Aufnahmeziel.

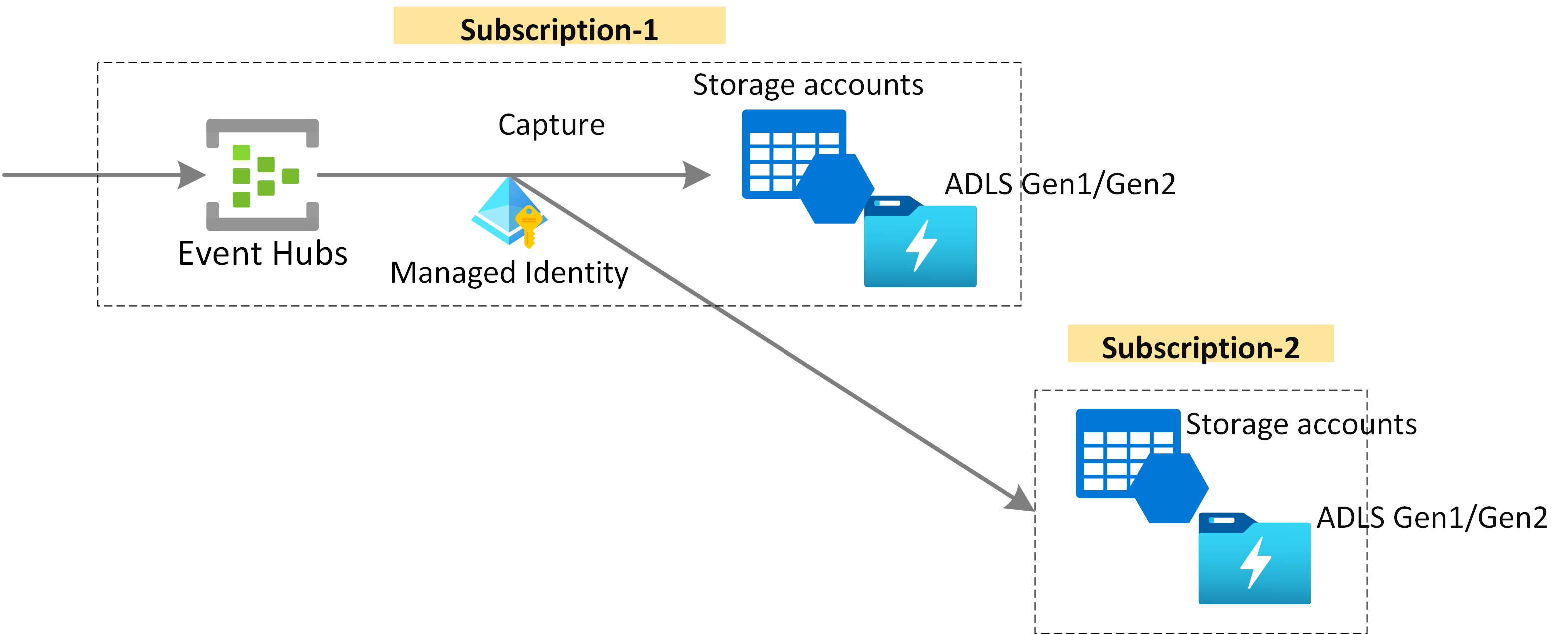

Erfassen von Ereignissen für ein Erfassungsziel in einem anderen Abonnement

Das Event Hubs Capture-Feature unterstützt auch das Erfassen von Daten in einem Erfassungsziel in einem anderen Abonnement unter Verwendung einer verwalteten Identität.

Wichtig

Das Azure-Portal unterstützt nicht die Auswahl eines Aufnahmeziels aus einem anderen Abonnement. Zu diesem Zweck müssen Sie ARM-Vorlagen verwenden.

Hierzu können Sie dieselben ARM-Vorlagen verwenden, die im Leitfaden zum Aktivieren der Erfassung mit ARM-Vorlagen mit der entsprechenden verwalteten Identität angegeben sind.

Zugehöriger Inhalt

Erfahren Sie mehr über das Feature und wie Sie es über das Azure-Portal und mit einer Azure Resource Manager-Vorlage aktivieren können: