Übersicht über Traffic Analytics

Traffic Analytics ist eine cloudbasierte Lösung, die Einblick in Benutzer- und Anwendungsaktivitäten in Ihren Cloudnetzwerken bietet. Insbesondere analysiert Traffic Analytics Datenflussprotokolle von Network Watcher, um Erkenntnisse zum Datenfluss in Ihrer Azure-Cloud bereitzustellen. Mit der Datenverkehrsanalyse können Sie folgende Aktionen durchführen:

Visualisieren der Netzwerkaktivität Ihrer Azure-Abonnements

Bestimmen von Hotspots

Absichern Ihres Netzwerks mithilfe von Informationen zu den folgenden Komponenten, um Bedrohungen auszumachen:

- Öffnen von Ports

- Anwendungen, die versuchen, auf das Internet zuzugreifen

- Virtuelle Computer (VMs), die eine Verbindung mit nicht autorisierten Netzwerken herstellen

Optimieren Ihrer Netzwerkbereitstellung hinsichtlich Leistung und Kapazität, indem Sie sich mit den Mustern des Datenverkehrsflusses in Azure-Regionen und im Internet vertraut machen

Ermitteln von Fehlkonfigurationen im Netzwerk, die zum Ausfall von Verbindungen in Ihrem Netzwerk führen können

Gründe für die Nutzung der Datenverkehrsanalyse

Es ist wichtig, dass Sie Ihr eigenes Netzwerk kennen, überwachen und verwalten, um Sicherheit, Compliance und Leistung zu gewährleisten. Eine genaue Kenntnis Ihrer eigenen Umgebung ist von großer Bedeutung für deren Schutz und Optimierung. Sie müssen oftmals den aktuellen Zustand des Netzwerks kennen, einschließlich der folgenden Informationen:

- Wer stellt eine Verbindung mit dem Netzwerk her?

- Was ist die Quelle der Verbindung?

- Welche Ports zum Internet sind geöffnet?

- Was ist das erwartete Netzwerkverhalten?

- Gibt es unregelmäßiges Netzwerkverhalten?

- Gibt es einen plötzlichen Anstieg des Datenverkehrs?

Cloudnetzwerke unterscheiden sich von lokalen Unternehmensnetzwerken. In lokalen Netzwerken unterstützen Router und Switches NetFlow und andere vergleichbare Protokolle. Sie können mit diesen Geräten Daten über den IP-Netzwerkdatenverkehr sammeln, sobald dieser an einer Netzwerkschnittstelle ein- oder ausgeht. Durch die Analyse der Daten zum Datenverkehr können Sie eine Analyse der Datenflüsse und Mengen des Netzwerkdatenverkehrs erstellen.

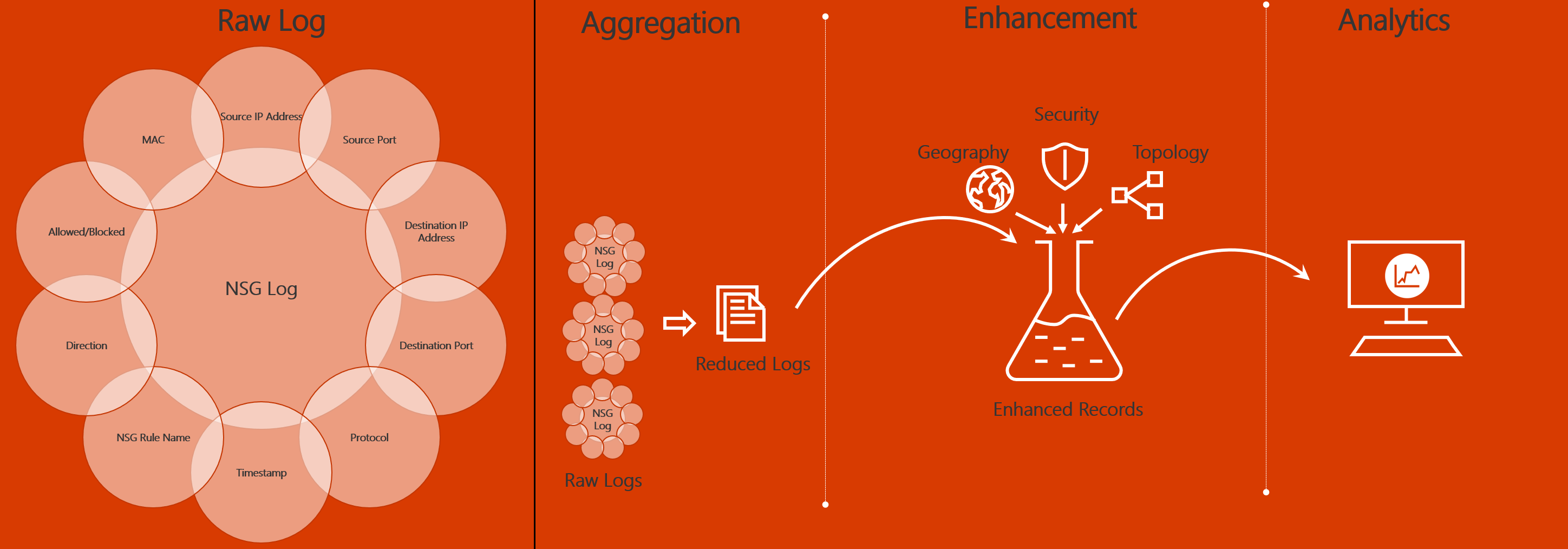

Bei virtuellen Azure-Netzwerken werden Daten zum Netzwerk in den Datenflussprotokollen gesammelt. Diese Protokolle enthalten Informationen zum Eingangs- und Ausgang von IP-Datenverkehr über eine Netzwerksicherheitsgruppe oder ein virtuelles Netzwerk. Die Datenverkehrsanalyse analysiert unformatierte Datenflussprotokolle und kombiniert die Protokolldaten mit Informationen zur Sicherheit, Topologie und Geografie. Traffic Analytics liefert Ihnen dann Erkenntnisse über den Datenverkehrsfluss in Ihrer Umgebung.

Traffic Analytics liefert die folgenden Informationen:

- Die am meisten kommunizierenden Hosts

- Die am meisten kommunizierenden Anwendungsprotokolle

- Die am meisten kommunizierenden Hostpaare

- Zulässiger und blockierter Datenverkehr

- Eingehender und ausgehender Datenverkehr

- Offene Internetports

- Die am meisten blockierenden Regeln

- Datenverkehrsverteilung pro Azure-Rechenzentrum, virtuellem Netzwerk, Subnetz oder nicht autorisiertem Netzwerk

Wichtige Komponenten

Um Datenverkehrsanalysen zu verwenden, benötigen Sie die folgenden Komponenten:

Network Watcher: regionaler Dienst, mit dem Sie Bedingungen auf Netzwerkszenarioebene in Azure überwachen und diagnostizieren können. Mit Network Watcher können Sie Datenflussprotokolle für Netzwerksicherheitsgruppen (NSGs) aktivieren und deaktivieren. Weitere Informationen finden Sie unter Was ist Network Watcher?

Log Analytics: ein Tool im Azure-Portal zum Arbeiten mit Azure Monitor Logs-Daten. Azure Monitor Logs ist ein Azure-Dienst, der Überwachungsdaten sammelt und in einem zentralen Repository speichert. Bei diesen Daten kann es sich um Ereignis-, Leistungs- oder benutzerdefinierte Daten handeln, die über die Azure-API bereitgestellt wurden. Nach Sammeln dieser Daten stehen sie für Warnungen, Analysen und Export zur Verfügung. Überwachungsanwendungen wie Netzwerkleistungsmonitor und Traffic Analytics nutzen als Grundlage Azure Monitor-Protokolle. Weitere Informationen finden Sie unter Azure Monitor Logs. Log Analytics bietet eine Möglichkeit zum Bearbeiten und Anwenden von Abfragen auf Protokolle. Sie können mit diesem Tool auch Abfrageergebnisse analysieren. Weitere Informationen finden Sie unter Übersicht über Log Analytics in Azure Monitor.

Log Analytics-Arbeitsbereich: Umgebung, in der Azure Monitor-Protokolldaten gespeichert werden, die sich auf ein Azure-Konto beziehen. Weitere Informationen zu Log Analytics-Arbeitsbereichen finden Sie unter Übersicht über Log Analytics-Arbeitsbereiche.

Darüber hinaus benötigen Sie eine Netzwerksicherheitsgruppe, die für die Datenflussprotokollierung aktiviert ist, wenn Sie Traffic Analytics zum Analysieren von Datenflussprotokollen für Netzwerksicherheitsgruppen verwenden, oder ein virtuelles Netzwerk (VNet), das für die Datenflussprotokollierung aktiviert ist, wenn Sie Traffic Analytics zum Analysieren von Datenflussprotokollen für virtuelle Netzwerkeverwenden:

Netzwerksicherheitsgruppe (NSG): Ressource mit einer Liste mit Sicherheitsregeln, mit denen Netzwerkdatenverkehr für oder von Ressourcen, die mit einem virtuellen Azure-Netzwerk verbunden sind, zugelassen oder abgelehnt wird. Netzwerksicherheitsgruppen können Subnetzen, Netzwerkschnittstellen (NICs), die mit VMs (Resource Manager) verbunden sind, oder einzelnen VMs (klassisch) zugeordnet werden. Weitere Informationen finden Sie unter Übersicht über Netzwerksicherheit.

Datenflussprotokolle für Netzwerksicherheitsgruppen: Aufgezeichnete Informationen zu ein- und ausgehendem IP-Datenverkehr durch eine Netzwerksicherheitsgruppe. Datenflussprotokolle für Netzwerksicherheitsgruppen werden im JSON-Format geschrieben und enthalten Folgendes:

- Aus- und eingehende Datenflüsse auf Regelbasis

- Die Netzwerkkarte, auf die sich der Datenfluss bezieht

- Informationen zum Datenfluss, wie z. B. Quell- und Ziel-IP-Adressen, Quell- und Zielports und Protokoll.

- Status des Datenverkehrs, z. B. zulässig oder verweigert.

Weitere Informationen zu Datenflussprotokollen für Netzwerksicherheitsgruppen finden Sie in der Übersicht über die Datenflussprotokollierung für Netzwerksicherheitsgruppen.

Azure Virtual Network (VNet): Diese Ressource ermöglicht zahlreichen Azure-Ressourcen die sichere Kommunikation mit dem Internet und lokalen Netzwerken sowie eine Kommunikation der Ressourcen untereinander. Weitere Informationen finden Sie unter Virtuelle Netzwerke im Überblick.

Datenflussprotokolle für virtuelle Netzwerke: Aufgezeichnete Informationen zu ein- und ausgehendem IP-Datenverkehr durch ein virtuelles Netzwerk. Datenflussprotokolle für virtuelle Netzwerke werden im JSON-Format geschrieben und enthalten Folgendes:

- Ausgehende und eingehende Flüsse.

- Informationen zum Datenfluss, wie z. B. Quell- und Ziel-IP-Adressen, Quell- und Zielports und Protokoll.

- Status des Datenverkehrs, z. B. zulässig oder verweigert.

Weitere Informationen zu Datenflussprotokollen für virtuelle Netzwerke finden Sie in der Übersicht über VNet-Datenflussprotokolle.

Hinweis

Informationen zu den Unterschieden zwischen Datenflussprotokollen für Netzwerksicherheitsgruppen und Datenflussprotokollen für virtuelle Netzwerke finden Sie unter VNet-Datenflussprotokolle im Vergleich zu NSG-Datenflussprotokollen.

Funktionsweise der Datenverkehrsanalyse

Traffic Analytics untersucht rohe Datenflussprotokolle. Anschließend wird das Protokollvolumen reduziert, indem Datenflüsse aggregiert werden, die eine Quell-IP-Adresse, Ziel-IP-Adresse, einen Zielport und ein Protokoll gemeinsam haben.

Ein Beispiel ist Host 1 mit der IP-Adresse 10.10.10.10 und Host 2 mit der IP-Adresse 10.10.20.10. Angenommen, diese beiden Hosts kommunizieren in einer Stunde 100 Mal miteinander. Das rohe Datenflussprotokoll enthält in diesem Fall 100 Einträge. Wenn diese Hosts das HTTP-Protokoll an Port 80 für jede dieser 100 Interaktionen nutzen, enthält das reduzierte Protokoll lediglich einen Eintrag. Dieser Eintrag besagt, dass Host 1 und Host 2 innerhalb einer Stunde 100 Mal über das Protokoll HTTP an Port 80 kommuniziert haben.

Die reduzierten Protokolle werden durch Informationen zu Region, Sicherheit und Topologie erweitert und anschließend in einem Log Analytics-Arbeitsbereich gespeichert. Das folgende Diagramm zeigt den Datenfluss:

Voraussetzungen

Für Traffic Analytics gelten folgende Voraussetzungen:

Ein Abonnement mit aktiviertem Network Watcher Weitere Informationen finden Sie unter Aktivieren oder Deaktivieren von Azure Network Watcher.

Datenflussprotokolle für Netzwerksicherheitsgruppen, die für die zu überwachenden NSGs aktiviert sind, oder Datenflussprotokolle für virtuelle Netzwerke, die für das zu überwachende VNet aktiviert sind. Weitere Informationen finden Sie unter Erstellen eines Datenflussprotokolls für Netzwerksicherheitsgruppen oder Erstellen eines Datenflussprotokolls für virtuelle Netzwerke.

Ein Azure Log Analytics-Arbeitsbereich mit Lese- und Schreibzugriff Weitere Informationen finden Sie unter Erstellen eines Log Analytics-Arbeitsbereichs.

Eine der folgenden in Azure integrierten Rollen muss Ihrem Konto zugewiesen sein:

Bereitstellungsmodell Role Ressourcen-Manager Besitzer Mitwirkender Netzwerkmitwirkender 1 und Mitwirkender an der Überwachung 2 Wenn Ihrem Konto keine der vorherigen integrierten Rollen zugewiesen ist, weisen Sie Ihrem Konto eine benutzerdefinierte Rolle zu. Die benutzerdefinierte Rolle muss die folgenden Aktionen auf Abonnementebene unterstützen:

Microsoft.Network/applicationGateways/readMicrosoft.Network/connections/readMicrosoft.Network/loadBalancers/readMicrosoft.Network/localNetworkGateways/readMicrosoft.Network/networkInterfaces/readMicrosoft.Network/networkSecurityGroups/readMicrosoft.Network/publicIPAddresses/readMicrosoft.Network/routeTables/readMicrosoft.Network/virtualNetworkGateways/readMicrosoft.Network/virtualNetworks/readMicrosoft.Network/expressRouteCircuits/readMicrosoft.OperationalInsights/workspaces/read1Microsoft.OperationalInsights/workspaces/sharedkeys/action1Microsoft.Insights/dataCollectionRules/read2Microsoft.Insights/dataCollectionRules/write2Microsoft.Insights/dataCollectionRules/delete2Microsoft.Insights/dataCollectionEndpoints/read2Microsoft.Insights/dataCollectionEndpoints/write2Microsoft.Insights/dataCollectionEndpoints/delete2

1 Netzwerkmitwirkender deckt keine

Microsoft.OperationalInsights/workspaces/*-Aktionen ab.2 Nur erforderlich, wenn Traffic Analytics zum Analysieren von Datenflussprotokollen für virtuelle Netzwerke verwendet wird. Weitere Informationen finden Sie unter Datensammlungsregeln in Azure Monitor –und Datensammlungsendpunkte in Azure Monitor.

Informationen zum Überprüfen von Rollen, die einem Benutzer für ein Abonnement zugewiesen sind, finden Sie unter Auflisten von Azure-Rollenzuweisungen mithilfe des Azure-Portals. Wenn die Rollenzuweisungen nicht angezeigt werden, wenden Sie sich an den jeweiligen Abonnementadministrator.

Achtung

Datensammlungsregel und Endpunktressourcen für die Datensammlung werden durch Traffic Analytics erstellt und verwaltet. Wenn Sie einen Vorgang für diese Ressourcen ausführen, funktioniert die Traffic Analytics möglicherweise nicht wie erwartet.

Preisberechnung

Details zu den Preisen finden Sie unter Network Watcher – Preise und Azure Monitor – Preise.

Häufig gestellte Fragen zu Traffic Analytics (FAQ)

Häufig gestellte Fragen zu Traffic Analytics finden Sie unter Häufig gestellte Fragen zu Traffic Analytics.

Zugehöriger Inhalt

- Informationen zur Verwendung von Datenverkehrsanalysen finden Sie unter Verwendungsszenarien.

- Informationen zum Schema und der Verarbeitung von Informationen von Traffic Analytics finden Sie unter Schema und Datenaggregation in Traffic Analytics.