Migrieren zu Microsoft Sentinel mit der SIEM-Migrationserfahrung

Migrieren Sie Ihr SIEM zu Microsoft Sentinel für alle Anwendungsfälle der Sicherheitsüberwachung. Die automatisierte Unterstützung der SIEM-Migrationserfahrung vereinfacht Ihre Migration.

Diese Features sind derzeit in der SIEM-Migrationsumgebung enthalten:

Splunk

- Die Erfahrung konzentriert sich auf die Migration der Splunk-Sicherheitsüberwachung zu Microsoft Sentinel.

- Die Erfahrung unterstützt nur die Migration von Splunk-Erkennungen zu Microsoft Sentinel-Analyseregeln.

Voraussetzungen

Sie benötigen Folgendes aus der SIEM-Quelle:

Splunk

- Die Migrationsumgebung ist sowohl mit Splunk Enterprise- als auch mit Splunk Cloud-Editionen kompatibel.

- Zum Exportieren aller Splunk-Warnungen ist eine Splunk-Administratorrolle erforderlich. Weitere Informationen finden Sie unter rollenbasierten Benutzerzugriff von Splunk.

- Exportieren Sie die historischen Daten aus Splunk in die relevanten Tabellen im Log Analytics-Arbeitsbereich. Weitere Informationen finden Sie unter Exportieren von historischen Daten aus Splunk

Sie benötigen Folgendes für das Ziel, Microsoft Sentinel:

- Die SIEM-Migrationsumgebung stellt Analyseregeln bereit. Für diese Funktion ist die Rolle Microsoft Sentinel-Mitwirkender erforderlich. Weitere Informationen hierzu finden Sie unter Berechtigungen in Microsoft Sentinel.

- Erfasste Sicherheitsdaten, die zuvor in Ihrer Quell-SIEM-Quelle in Microsoft Sentinel verwendet wurden. Installieren und aktivieren Sie Out-of-the-Box(OOTB)-Datenconnectors, um Ihren Sicherheitsüberwachungsstatus von Ihrer Quell-SIEM zu entsprechen.

- Wenn die Datenconnectors noch nicht installiert sind, suchen Sie die relevanten Lösungen in Content Hub.

- Wenn kein Datenkonnector vorhanden ist, erstellen Sie eine benutzerdefinierte Aufnahmepipeline.

Weitere Informationen finden Sie unter Entdecken und Verwalten sofort einsatzbereiter Microsoft Sentinel-Inhalte oder Benutzerdefinierte Datenerfassung und -transformationin Microsoft Sentinel.

Übersetzen von Splunk-Erkennungsregeln

Kern der Splunk-Erkennungsregeln ist die Suchverarbeitungssprache (Search Processing Language, SPL). Die SIEM-Migrationsumgebung übersetzt SPL systematisch in die Kusto-Abfragesprache (KQL) für jede Splunk-Regel. Überprüfen Sie sorgfältig Übersetzungen, und nehmen Sie Anpassungen vor, um sicherzustellen, dass migrierte Regeln in Ihrem Microsoft Sentinel-Arbeitsbereich wie vorgesehen funktionieren. Weitere Informationen zu den Konzepten, die bei der Übersetzung von Erkennungsregeln wichtig sind, finden Sie unter Migrieren von Splunk-Erkennungsregeln.

Aktuelle Funktionen:

- Übersetzen einfacher Abfragen mit einer einzelnen Datenquelle

- Direkte Übersetzungen im Artikel, Splunk zu Kusto Spickzettel

- Überprüfen des Feedbacks zu übersetzten Abfragefehlern mit Bearbeitungsfunktion zum Sparen von Zeit im Übersetzungsprozess für Erkennungsregel

- Übersetzte Abfragen verfügen über einen Vollständigkeitsstatus mit Übersetzungszuständen

Hier sind einige der Prioritäten, die uns wichtig sind, während wir die Übersetzungstechnologie weiter entwickeln:

- Splunk Common Information Model (CIM) in Microsoft Sentinels Advanced Security Information Model (ASIM)-Übersetzungsunterstützung

- Unterstützung für Splunk-Makros

- Unterstützung für Splunk-Lookups

- Übersetzung komplexer Korrelationslogik, die Ereignisse in mehreren Datenquellen abfragt und korreliert

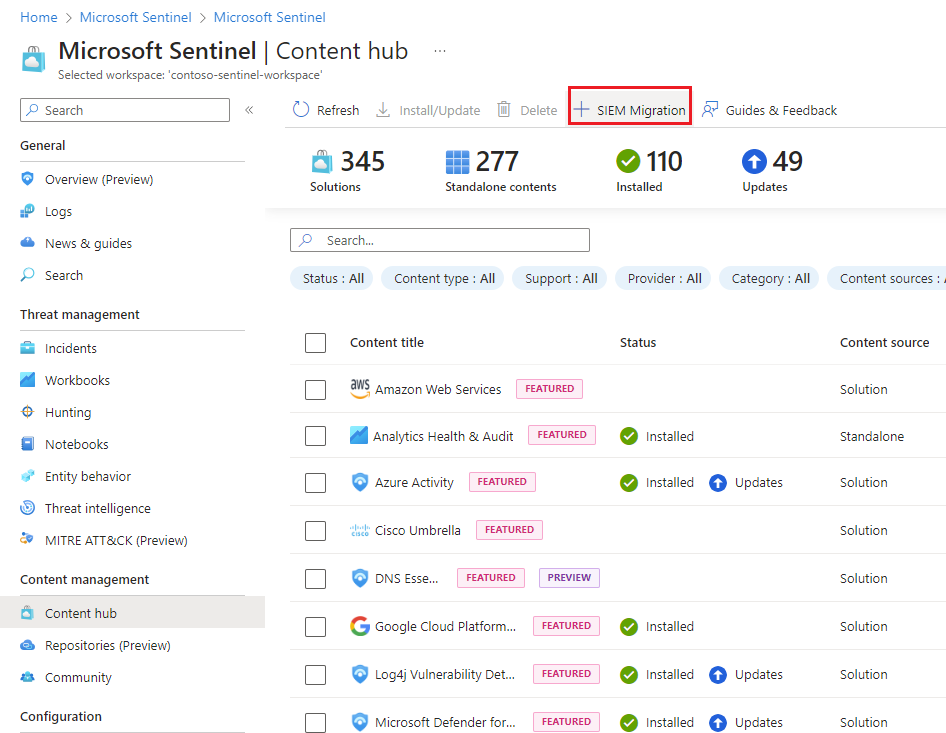

Starten der SIEM-Migrationsumgebung

Navigieren Sie zu Microsoft Sentinel im Azure-Portal unter Inhaltsverwaltung und wählen Sie die Option Inhaltshub.

Wählen Sie SIEM-Migration aus.

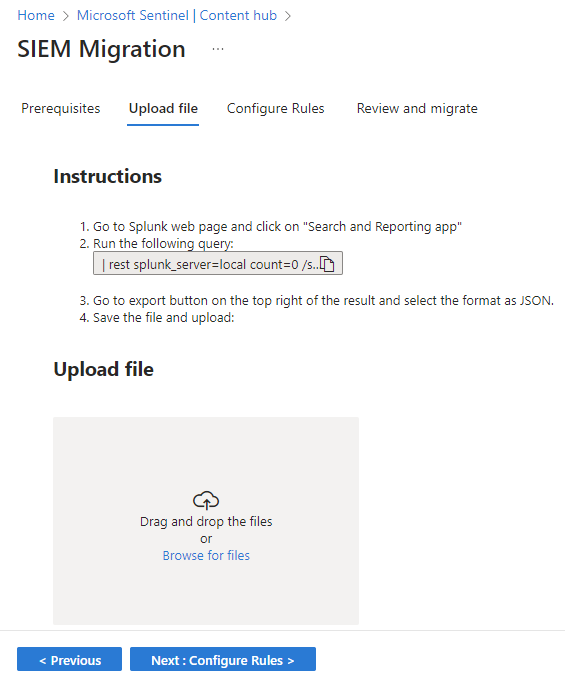

Hochladen von Splunk-Erkennungen

Wählen Sie in Splunk Web Suche und Reporting im Bereich Apps aus.

Führen Sie die folgende Abfrage aus:

| rest splunk_server=local count=0 /services/saved/searches | search disabled=0 | table title,search ,*Wählen Sie die Exportschaltfläche aus, und wählen Sie JSON als Format aus.

Speichern Sie die Datei .

Laden Sie die exportierte Splunk JSON-Datei hoch.

Hinweis

Der Splunk-Export muss eine gültige JSON-Datei sein, und die Uploadgröße ist auf 50 MB begrenzt.

Konfigurieren von Regeln

Wählen Sie Regeln konfigurieren aus.

Überprüfen Sie die Analyse des Splunk-Exports.

- Der Name ist der ursprüngliche Splunk-Erkennungsregelname.

- Übersetzungstyp gibt an, ob eine Sentinel-OOTB-Analyseregel der Splunk-Erkennungslogik entspricht.

- Übersetzungsstatus hat die folgenden Werte:

- Vollständig übersetzte Abfragen in dieser Regel wurden vollständig in KQL übersetzt

- Teilweise übersetzte Abfragen in dieser Regel wurden nicht vollständig in KQL übersetzt

- Nicht übersetzt weist auf einen Fehler bei der Übersetzung hin

- Manuell übersetzt, wenn eine Regel überprüft und gespeichert wird

Hinweis

Überprüfen Sie das Schema der Datentypen und Felder, die in der Regellogik verwendet werden. Microsoft Sentinel Analytics erfordert, dass der Datentyp im Log Analytics-Arbeitsbereich vorhanden ist, bevor die Regel aktiviert ist. Es ist auch wichtig, dass die in der Abfrage verwendeten Felder für das definierte Datentypschema genau sind.

Markieren Sie eine Regel zum Auflösen der Übersetzung, und wählen Sie Bearbeiten aus. Wenn Sie mit den Ergebnissen zufrieden sind, wählen Sie Änderungen speichern aus.

Aktivieren Sie die Bereit für die Bereitstellung-Umschaltfläche für Analyseregeln, die Sie bereitstellen möchten.

Wenn die Überprüfung abgeschlossen ist, wählen Sie Überprüfen und Migrieren aus.

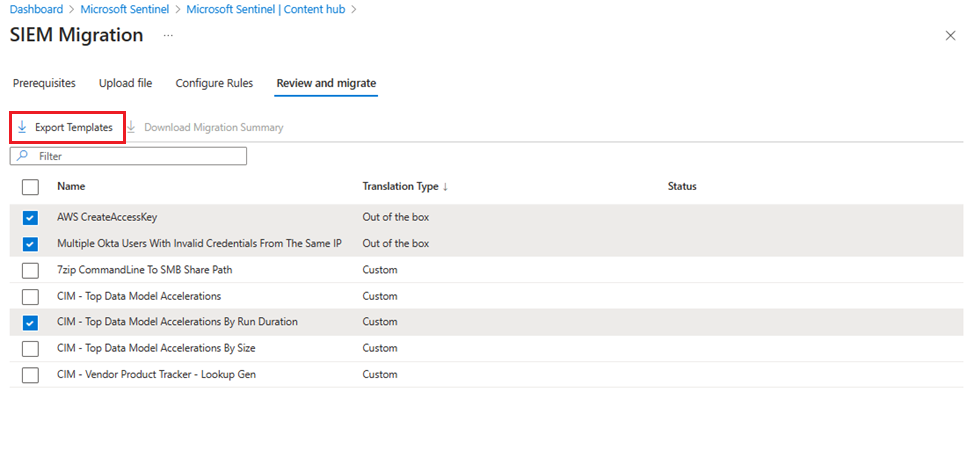

Bereitstellen der Analyseregeln

Klicken Sie auf Bereitstellen.

Übersetzungstyp Bereitgestellte Ressource Vorgefertigt Die entsprechenden Lösungen aus Content Hub, die die übereinstimmenen Analyseregelvorlagen enthalten, werden installiert. Die übereinstimmenen Regeln werden als aktive Analyseregeln im deaktivierten Zustand bereitgestellt.

Weitere Informationen finden Sie unter Verwalten von Analytics-Regelvorlagen.Benutzerdefiniert Regeln werden als aktive Analyseregeln im deaktivierten Zustand bereitgestellt. (Optional) Wählen Sie Analyseregeln aus, und wählen Sie Exportieren von Vorlagen aus, um sie als ARM-Vorlagen zur Verwendung in Ihren CI/CD- oder benutzerdefinierten Bereitstellungsprozessen herunterzuladen.

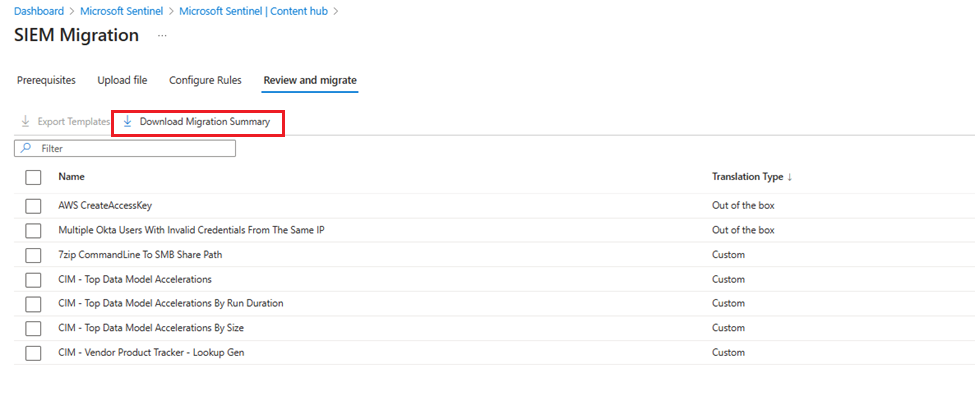

Wählen Sie vor dem Beenden der SIEM-Migrationsumgebung Zusammenfassung der Migration herunterladen aus, um eine Zusammenfassung der Analytics-Bereitstellung beizubehalten.

Überprüfen und Aktivieren von Regeln

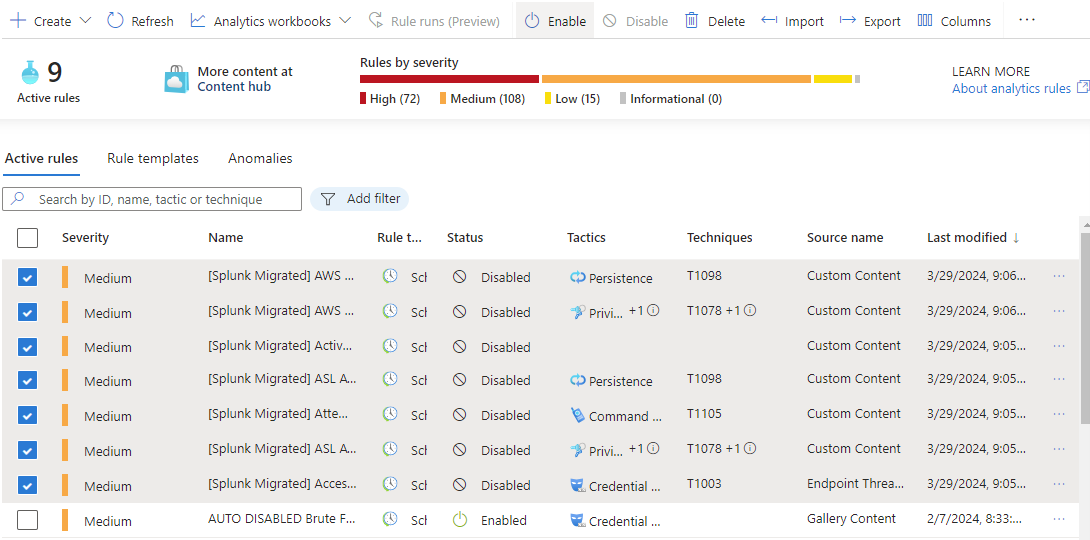

Zeigen Sie die Eigenschaften der bereitgestellten Regeln aus Microsoft Sentinel Analytics an.

- Alle migrierten Regeln werden mit dem Präfix [Splunk Migrated]bereitgestellt.

- Alle migrierten Regeln sind auf "deaktiviert" festgelegt.

- Die folgenden Eigenschaften werden nach Möglichkeit aus dem Splunk-Export beibehalten:

Severity

queryFrequency

queryPeriod

triggerOperator

triggerThreshold

suppressionDuration

Aktivieren Sie Regeln, nachdem Sie sie überprüft und überprüft haben.

Nächster Schritt

In diesem Artikel haben Sie erfahren, wie Sie die SIEM-Migrationsumgebung verwenden.