Optimieren Ihrer Security Operations

Security Operations Center (SOC)-Teams suchen aktiv nach Möglichkeiten zur Optimierung von Prozessen und Ergebnissen. Sie möchten dafür sorgen, dass Sie über alle erforderlichen Daten verfügen, um Maßnahmen gegen Risiken in Ihrer Umgebung zu ergreifen, möchten aber auch sicherstellen, dass Sie kein Geld dafür ausgeben, dass mehr Daten als benötigt erfasst werden. Gleichzeitig müssen Ihre Teams die Sicherheitskontrollen regelmäßig anpassen, da sich die Bedrohungslandschaft und die geschäftlichen Prioritäten ändern und schnelle und effiziente Anpassungen notwendig sind, um Ihre Rendite hoch zu halten.

SOC-Optimierungen zeigen Möglichkeiten auf, wie Sie Ihre Sicherheitskontrollen optimieren und langfristig mehr Nutzen aus Microsoft-Sicherheitsdiensten ziehen können.

SOC-Optimierungen sind genaue und umsetzbare Empfehlungen, mit denen Sie Bereiche identifizieren können, in denen Sie die Kosten ohne Auswirkungen auf die SOC-Anforderungen oder -Abdeckung reduzieren können oder in denen Sie fehlende Sicherheitskontrollen und Daten hinzufügen können. SOC-Optimierungen sind auf Ihre Umgebung zugeschnitten und basieren auf Ihrer aktuellen Abdeckung sowie der aktuellen Bedrohungslandschaft.

Verwenden Sie SOC-Optimierungsempfehlungen, um die Abdeckungslücken im Schutz vor bestimmten Bedrohungen zu schließen und Ihre Erfassungsraten für Daten anzupassen, die für die Sicherheit nicht von Nutzen sind. SOC-Optimierungen helfen Ihnen, Ihren Microsoft Sentinel-Arbeitsbereich zu optimieren, ohne dass Ihre SOC-Teams Zeit für manuelle Analysen und Untersuchungen aufwenden müssen.

Wichtig

Microsoft Sentinel ist jetzt in der Microsoft Unified Security Operations Platform im Microsoft Defender-Portal allgemein verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Das folgende Video enthält einen Überblick und eine Demo zur SOC-Optimierung im Defender-Portal. Springen Sie zu Minute 8:14, falls Sie sich nur die Demo ansehen möchten.

Voraussetzungen

Die SOC-Optimierung verwendet standardmäßige Microsoft Sentinel-Rollen und -Berechtigungen. Für weitere Informationen, siehe Rollen und Berechtigungen in Microsoft Sentinel.

Um die SOC-Optimierung im Microsoft Defender-Portal verwenden zu können, müssen Sie Microsoft Sentinel in Microsoft Defender XDR integrieren. Weitere Informationen finden Sie unter Verbinden von Microsoft Sentinel mit Microsoft Defender XDR.

Zugreifen auf die Seite „SOC-Optimierung“

Verwenden Sie eine der folgenden Registerkarten, je nachdem, ob Sie in der einheitlichen SOC-Betriebsplattform oder im Azure-Portal arbeiten:

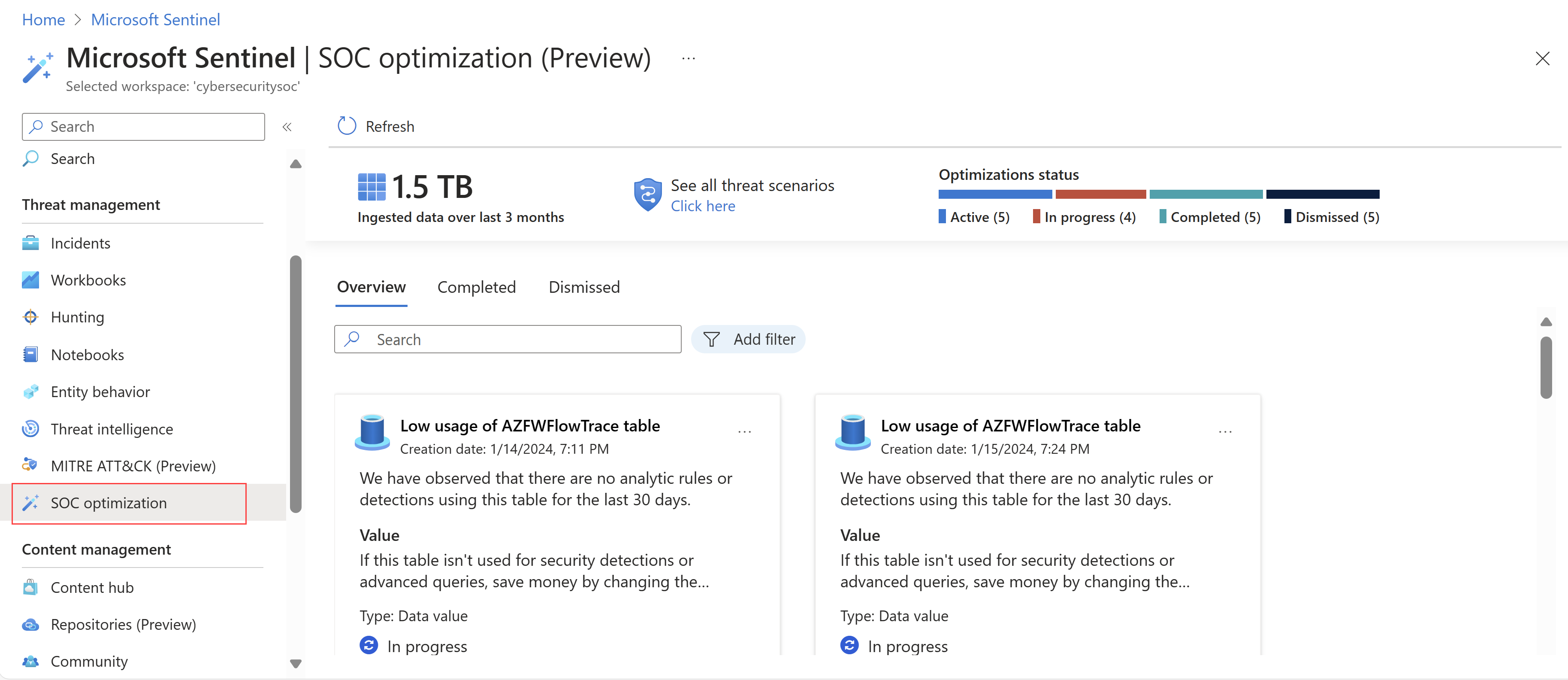

Wählen Sie in Microsoft Sentinel im Azure-Portal unter Bedrohungsmanagement die Option SOC-Optimierung aus.

Grundlegendes zu den Übersichtsmetriken der SOC-Optimierung

Optimierungsmetriken, die oben auf der Registerkarte Übersicht angezeigt werden, geben Ihnen einen allgemeinen Überblick darüber, wie effizient Sie Ihre Daten verwenden, und ändern sich im Laufe der Zeit, wenn Sie Empfehlungen implementieren.

Folgende unterstützte Metriken werden oben auf der Registerkarte Übersicht angezeigt:

| Titel | Beschreibung |

|---|---|

| In den letzten drei Monaten erfasste Daten | Zeigt die Gesamtmenge der Daten an, die in den letzten drei Monaten in Ihrem Arbeitsbereich erfasst wurden. |

| Optimierungsstatus | Zeigt die Anzahl empfohlener Optimierungen an, die derzeit aktiv sind, abgeschlossen und abgelehnt wurden. |

Wählen Sie Alle Bedrohungsszenarien anzeigen aus, um die vollständige Liste von relevanten Bedrohungen, aktiven und empfohlenen Erkennungen und Abdeckungsebenen anzuzeigen.

Prüfen und Verwalten von Optimierungsempfehlungen

Im Azure-Portal werden SOC-Optimierungsempfehlungen auf der Registerkarte SOC-Optimierung > Übersicht aufgeführt.

Zum Beispiel:

Jede Optimierungskarte enthält den Status, den Titel, das Erstellungsdatum, eine allgemeine Beschreibung und den Arbeitsbereich, für den die Optimierung gilt.

Hinweis

SOC-Optimierungsempfehlungen werden alle 24 Stunden berechnet.

Filtern der Optimierungen

Filtern Sie die Optimierungen nach dem Optimierungstyp, oder suchen Sie mithilfe des Suchfelds auf der Seite nach dem Titel einer bestimmten Optimierung. Folgende Optimierungstypen sind verfügbar:

Abdeckung: Enthält auf Bedrohungen basierende Empfehlungen zum Hinzufügen von Sicherheitskontrollen, mit denen Sie Abdeckungslücken für verschiedene Angriffstypen schließen können.

Datenwert: Enthält Empfehlungen, die Möglichkeiten aufzeigen, wie Sie die Datennutzung verbessern können, um den Wert der erfassten Daten für die Sicherheit zu maximieren, oder einen besseren Datentarif für Ihre Organisation vorschlagen.

Anzeigen von Optimierungsdetails und Ergreifen von Maßnahmen

Wählen Sie auf jeder Optimierungskarte Vollständige Details anzeigen aus, um eine vollständige Beschreibung der Beobachtung, die zu der Empfehlung geführt hat, sowie den Wert anzuzeigen, den Sie durch das Implementieren der Empfehlung in Ihrer Umgebung erzielen können.

Scrollen Sie im Detailbereich nach unten. Dort finden Sie einen Link, über den Sie die empfohlenen Aktionen ausführen können. Zum Beispiel:

- Wenn eine Optimierung Empfehlungen zum Hinzufügen von Analyseregeln enthält, wählen Sie Zum Inhaltshub wechseln aus.

- Wenn eine Optimierung Empfehlungen zum Verschieben einer Tabelle in die Basisprotokolle enthält, wählen Sie Plan ändern aus.

Wenn Sie eine Analyseregelvorlage aus dem Inhaltshub installieren und die Lösung noch nicht installiert ist, wird nach Abschluss des Vorgangs nur die installierte Analyseregelvorlage in der Lösung angezeigt. Installieren Sie die vollständige Lösung, um alle verfügbaren Inhaltselemente aus der ausgewählten Lösung anzuzeigen. Weitere Informationen finden Sie unter Entdecken und Verwalten sofort einsatzbereiter Microsoft Sentinel-Inhalte.

Verwalten von Optimierungen

Der Status von Optimierungen ist standardmäßig Aktiv. Ändern Sie den Status, wenn Ihre Teams Empfehlungen selektieren und implementieren.

Wählen Sie entweder das Optionsmenü oder Vollständige Details anzeigen aus, um eine der folgenden Aktionen auszuführen:

| Aktion | Beschreibung |

|---|---|

| Abschließen | Schließt eine Optimierung ab, wenn Sie alle empfohlenen Aktionen durchgeführt haben. Wenn in Ihrer Umgebung eine Änderung erkannt wird, durch die die Empfehlung nicht mehr relevant ist, wird die Optimierung automatisch abgeschlossen und auf die Registerkarte Abgeschlossen verschoben. Angenommen, Ihnen wurde eine Optimierung im Zusammenhang mit einer zuvor nicht verwendeten Tabelle angezeigt. Wenn die Tabelle jetzt in einer neuen Analyseregel verwendet wird, ist die Optimierungsempfehlung irrelevant. In solchen Fällen wird auf der Registerkarte Übersicht ein Banner mit der Anzahl von Optimierungen angezeigt, die seit Ihrem letzten Besuch automatisch abgeschlossen wurden. |

| Als „In Bearbeitung“ markieren / Als aktiv markieren | Markieren Sie eine Optimierung als „In Bearbeitung“ oder „Aktiv“, um andere Teammitglieder darüber zu informieren, dass Sie aktiv an der Optimierung arbeiten. Verwenden Sie diese beiden Status entsprechend den Anforderungen Ihrer Organisation flexibel, aber konsistent. |

| Verwerfen | Lehnen Sie eine Optimierung ab, wenn Sie nicht vorhaben, die empfohlene Aktion auszuführen, und sie nicht mehr in der Liste angezeigt werden soll. |

| Feedback geben | Teilen Sie dem Microsoft-Team Ihre Meinung zu den empfohlenen Aktionen mit. Achten Sie beim Senden Ihres Feedbacks darauf, keine vertraulichen Daten zu teilen. Weitere Informationen finden Sie unter Microsoft-Datenschutzerklärung. |

Anzeigen abgeschlossener und abgelehnter Optimierungen

Wenn Sie eine bestimmte Optimierung als Abgeschlossen oder Abgelehnt markiert haben oder eine Optimierung automatisch abgeschlossen wurde, wird sie auf den Registerkarten Abgeschlossen bzw. Abgelehnt angezeigt.

Wählen Sie entweder das Optionsmenü oder Vollständige Details anzeigen aus, um eine der folgenden Aktionen auszuführen:

Reaktivieren Sie die Optimierung, damit sie wieder auf der Registerkarte Übersicht angezeigt wird. Reaktivierte Optimierungen werden neu berechnet, um einen aktuellen Wert und die aktuellste Aktion bereitzustellen. Die Neuberechnung dieser Details kann bis zu einer Stunde dauern. Warten Sie also, bevor Sie die Details und empfohlenen Aktionen erneut überprüfen.

Reaktivierte Optimierungen können nach der Neuberechnung der Details auch direkt auf die Registerkarte Abgeschlossen verschoben werden, wenn sie nicht mehr relevant sind.

Senden Sie weiteres Feedback an das Microsoft-Team. Achten Sie beim Senden Ihres Feedbacks darauf, keine vertraulichen Daten zu teilen. Weitere Informationen finden Sie unter Microsoft-Datenschutzerklärung.

Ablauf bei der Verwendung von SOC-Optimierungen

Dieser Abschnitt enthält einen Beispielablauf für die Verwendung von SOC-Optimierungen über das Defender- oder Azure-Portal:

Machen Sie sich zunächst auf der Seite SOC-Optimierung mit dem Dashboard vertraut:

- Beobachten Sie die wichtigsten Metriken zum allgemeinen Optimierungsstatus.

- Überprüfen Sie die Optimierungsempfehlungen zum Datenwert und zur Abdeckung auf Grundlage der Bedrohungen.

Verwenden Sie die Optimierungsempfehlungen, um Tabellen zu identifizieren, die wenig verwendet und folglich nicht für Erkennungen genutzt werden. Wählen Sie Vollständige Details anzeigen aus, um die Größe und Kosten von nicht verwendeten Daten anzuzeigen. Erwägen Sie, eine der folgenden Aktionen auszuführen:

Fügen Sie Analyseregeln hinzu, um die Tabelle für erweiterten Schutz zu verwenden. Wenn Sie diese Option verwenden möchten, wählen Sie Zum Inhaltshub wechseln aus, um bestimmte standardmäßig verfügbare Analyseregelvorlagen anzuzeigen und zu konfigurieren, die die ausgewählte Tabelle verwenden. Die relevante Regel wird direkt im Inhaltshub angezeigt, sodass Sie nicht nach ihr suchen müssen.

Wenn neue Analyseregeln zusätzliche Protokollquellen erfordern, sollten Sie diese ggf. erfassen, um die Bedrohungsabdeckung zu verbessern.

Weitere Informationen finden Sie unter Entdecken und Verwalten sofort einsatzbereiter Microsoft Sentinel-Inhalte und Standardmäßig verfügbare Erkennung von Bedrohungen.

Ändern Sie Ihre Mindestabnahme, um Kosteneinsparungen zu erzielen. Weitere Informationen finden Sie unter Senken der Kosten für Microsoft Sentinel.

Verwenden Sie die Optimierungsempfehlungen, um die Abdeckung für den Schutz gegen bestimmte Bedrohungen zu verbessern. Für eine Optimierung, die von Menschen platzierte Ransomware betrifft, können Sie beispielsweise wie folgt vorgehen:

Wählen Sie Vollständige Details anzeigen aus, um die aktuelle Abdeckung und die empfohlenen Verbesserungen anzuzeigen.

Wählen Sie Alle Verbesserungen für MITRE ATT&CK-Techniken anzeigen aus, um Detailinformationen zu den relevanten Taktiken und Techniken anzuzeigen und sie zu analysieren, damit Sie die Lücke in der Abdeckung nachvollziehen können.

Wählen Sie Zum Inhaltshub wechseln aus, um alle empfohlenen Sicherheitsinhalte anzuzeigen (speziell für diese Optimierung gefiltert).

Nachdem Sie neue Regeln konfiguriert oder Änderungen vorgenommen haben, markieren Sie die Empfehlung als „Abgeschlossen“, oder lassen Sie den Status automatisch vom System aktualisieren.