Replizieren von ADE-fähigen (Azure Disk Encryption) virtuellen Computern in einer anderen Azure-Region

In diesem Artikel erfahren Sie, wie Sie virtuelle Azure-Computer mit aktivierter Azure Disk Encryption (ADE) zwischen Azure-Regionen replizieren.

Hinweis

Site Recovery unterstützt derzeit ADE mit und ohne Microsoft Entra ID für virtuelle Computer, auf denen Windows-Betriebssysteme ausgeführt werden. Für Linux-Betriebssysteme unterstützen wir nur ADE ohne Microsoft Entra ID. Bei Computern, die ADE 1.1 (ohne Microsoft Entra ID) ausführen, müssen die VMs außerdem verwaltete Datenträger verwenden. Virtuelle Computer mit nicht verwalteten Datenträgern werden nicht unterstützt. Wenn Sie von ADE 0.1 (mit Microsoft Entra ID) zu 1.1 wechseln, müssen Sie die Replikation deaktivieren und die Replikation für einen virtuellen Computer aktivieren, nachdem Sie 1.1 aktiviert haben.

Erforderliche Benutzerberechtigungen

Site Recovery erfordert, dass der Benutzer über Berechtigungen zum Erstellen des Schlüsseltresors in der Zielregion und zum Kopieren von Schlüsseln aus dem Schlüsseltresor der Quellregion in den Schlüsseltresor der Zielregion verfügt.

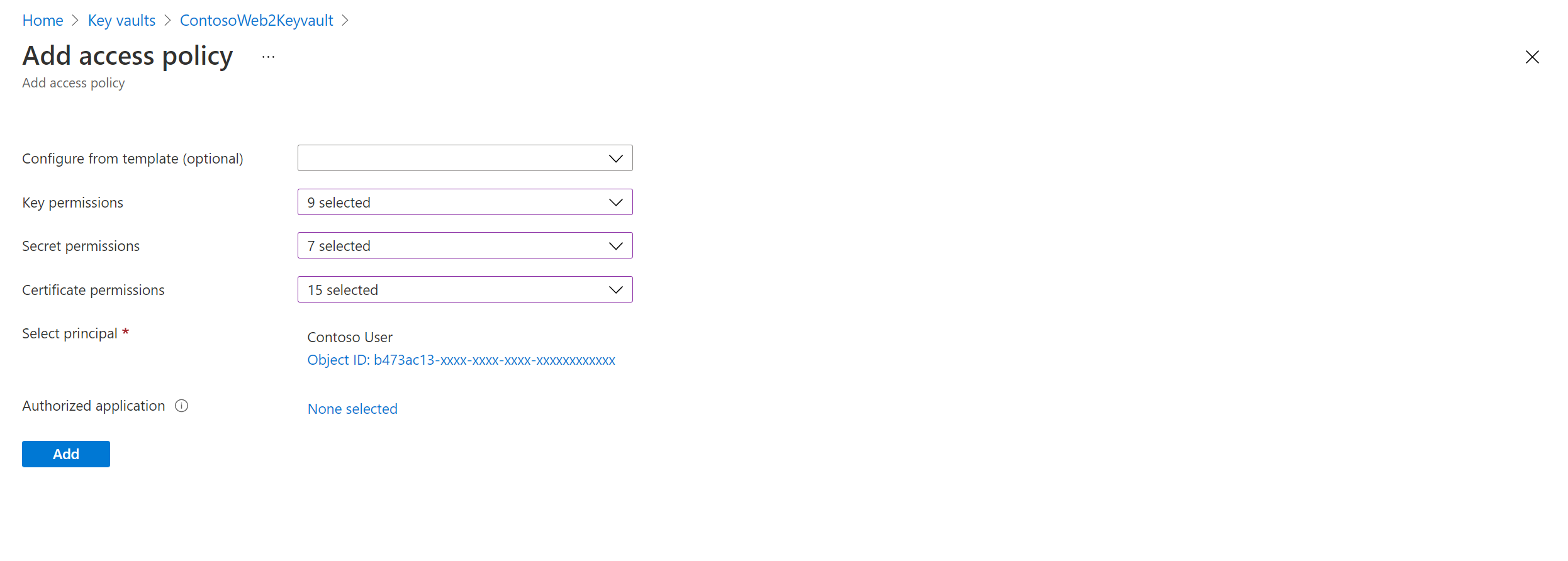

Um die Replikation von Azure Disk Encryption-fähigen VMs aus dem Azure-Portal aktivieren zu können, muss der Benutzer über die folgenden Berechtigungen für den Schlüsseltresor der Quellregion und der Zielregion verfügen.

Schlüsseltresorberechtigungen

- Auflisten, Erstellen und Abrufen

Berechtigungen für Schlüsseltresorgeheimnisse

- Verwaltungsvorgänge für Geheimnisse

- Abrufen, Auflisten und Festlegen

- Verwaltungsvorgänge für Geheimnisse

Berechtigungen für Schlüsseltresorschlüssel (nur erforderlich, wenn die virtuellen Computer den Schlüssel für die Schlüsselverschlüsselung verwenden, um Datenträger-Verschlüsselungsschlüssel zu verschlüsseln)

- Schlüsselverwaltungsvorgänge

- Abrufen, Auflisten und Erstellen

- Kryptografische Vorgänge

- Entschlüsseln und Verschlüsseln

- Schlüsselverwaltungsvorgänge

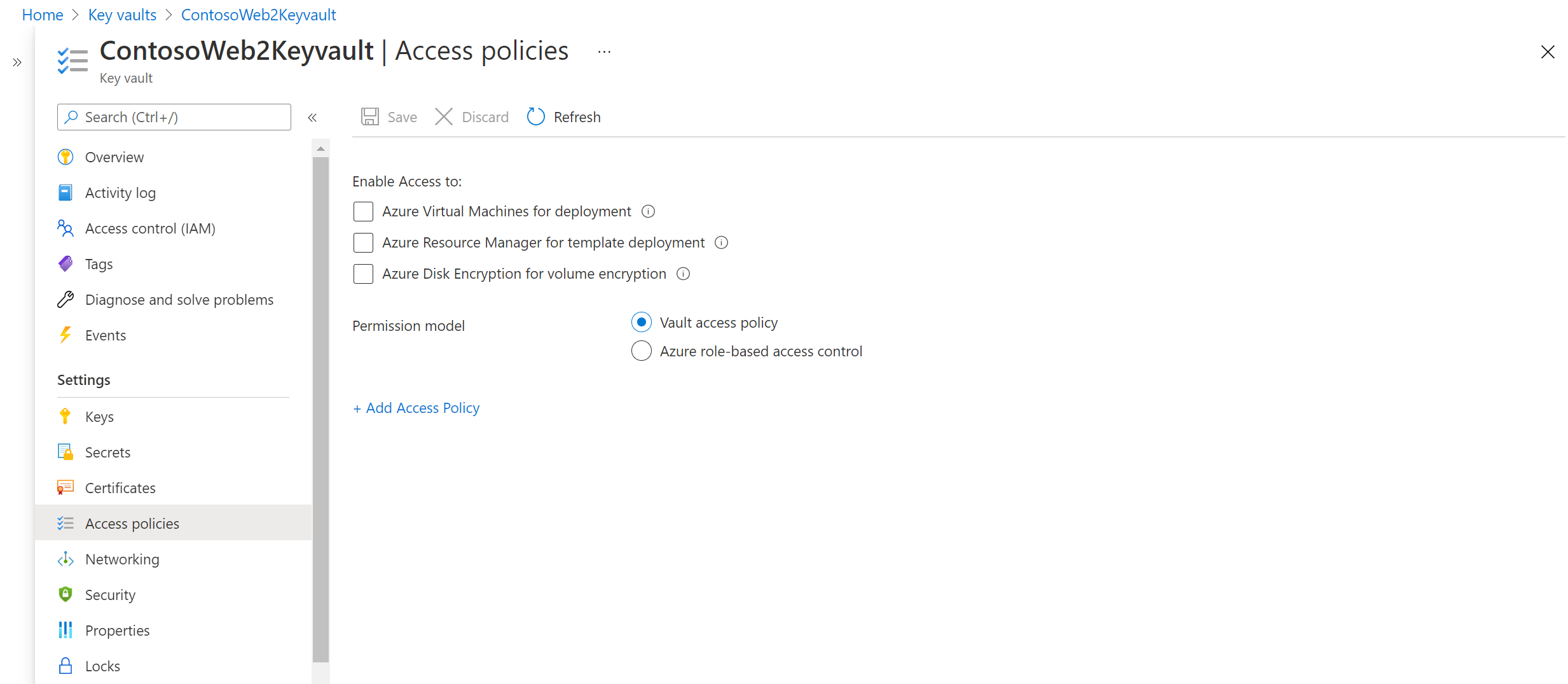

Wechseln Sie zur Schlüsseltresorressource im Portal, um Berechtigungen zu verwalten. Fügen Sie die erforderlichen Berechtigungen für den Benutzer hinzu. Im folgenden Beispiel wird veranschaulicht, wie Berechtigungen für den Schlüsseltresor ContosoWeb2Keyvault aktiviert werden, der sich in der Quellregion befindet.

Wählen Sie Home>Schlüsseltresore>ContosoWeb2KeyVault > Zugriffsrichtlinien aus.

Sie stellen fest, dass keine Benutzerberechtigungen vorhanden sind. Wählen Sie Neue hinzufügen aus. Geben Sie die Informationen zum Benutzer und zu den Berechtigungen ein.

Wenn der Benutzer, der die Notfallwiederherstellung (DR) aktiviert, nicht über die erforderlichen Berechtigungen zum Kopieren der Schlüssel verfügt, kann ein Sicherheitsadministrator mit entsprechenden Berechtigungen mithilfe des folgenden Skripts die Verschlüsselungsgeheimnisse und Schlüssel in die Zielregion kopieren.

Weitere Informationen zum Beheben von Problemen mit Berechtigungen finden Sie unter Probleme mit Berechtigungen für Schlüsseltresore später in diesem Artikel.

Hinweis

Zum Aktivieren der Replikation von Disk Encryption-VMs aus dem Portal benötigen Sie mindestens die Berechtigungen „Liste“ für die Schlüsseltresore, Schlüssel und Geheimnisse.

Kopieren von Datenträgerverschlüsselungsschlüsseln in die DR-Region mithilfe des PowerShell-Skripts

Kopieren Sie das Skript in eine Datei, und benennen Sie diese Copy-keys.ps1.

Öffnen Sie die Windows PowerShell-Anwendung, und wechseln Sie zum Ordner, in dem Sie die Datei gespeichert haben.

Führen Sie „Copy-keys.ps1“ aus.

Geben Sie Azure-Anmeldeinformationen an, um sich anzumelden.

Wählen Sie das Azure-Abonnement Ihrer virtuellen Computer aus.

Warten Sie, bis die Ressourcengruppen geladen wurden, und wählen Sie dann die Ressourcengruppe Ihrer virtuellen Computer aus.

Wählen Sie die VMs in der angezeigten Liste aus. In der Liste werden nur VMs aufgeführt, die für die Datenträgerverschlüsselung aktiviert sind.

Wählen Sie den Zielspeicherort aus.

- Schlüsseltresore für Datenträgerverschlüsselung

- Schlüsseltresore für Schlüsselverschlüsselung

Site Recovery erstellt standardmäßig einen neuen Schlüsseltresor in der Zielregion. Der Name des Tresors weist das Suffix „asr“ auf und basiert auf den Datenträgerverschlüsselungsschlüsseln der Quell-VM. Falls bereits ein von Site Recovery erstellter Schlüsseltresor vorhanden ist, wird er wiederverwendet. Wählen Sie bei Bedarf einen anderen Schlüsseltresor in der Liste aus.

Hinweis

Alternativ können Sie den Schlüssel herunterladen und in der sekundären Schlüsseltresorregion importieren. Anschließend können Sie die Replikatdatenträger so ändern, dass sie die Schlüssel verwenden.

Aktivieren der Replikation

Gehen Sie wie folgt vor, um ADE-fähige (Azure Disk Encryption) virtuelle Computer in eine andere Azure-Region zu replizieren. Als Beispiel gilt „Asien, Osten“ als primäre Azure-Region, und „Asien, Südosten“ als sekundäre Region.

Klicken Sie im Tresor auf der Seite Site Recovery unter Virtuelle Azure-Computer auf Replikation aktivieren.

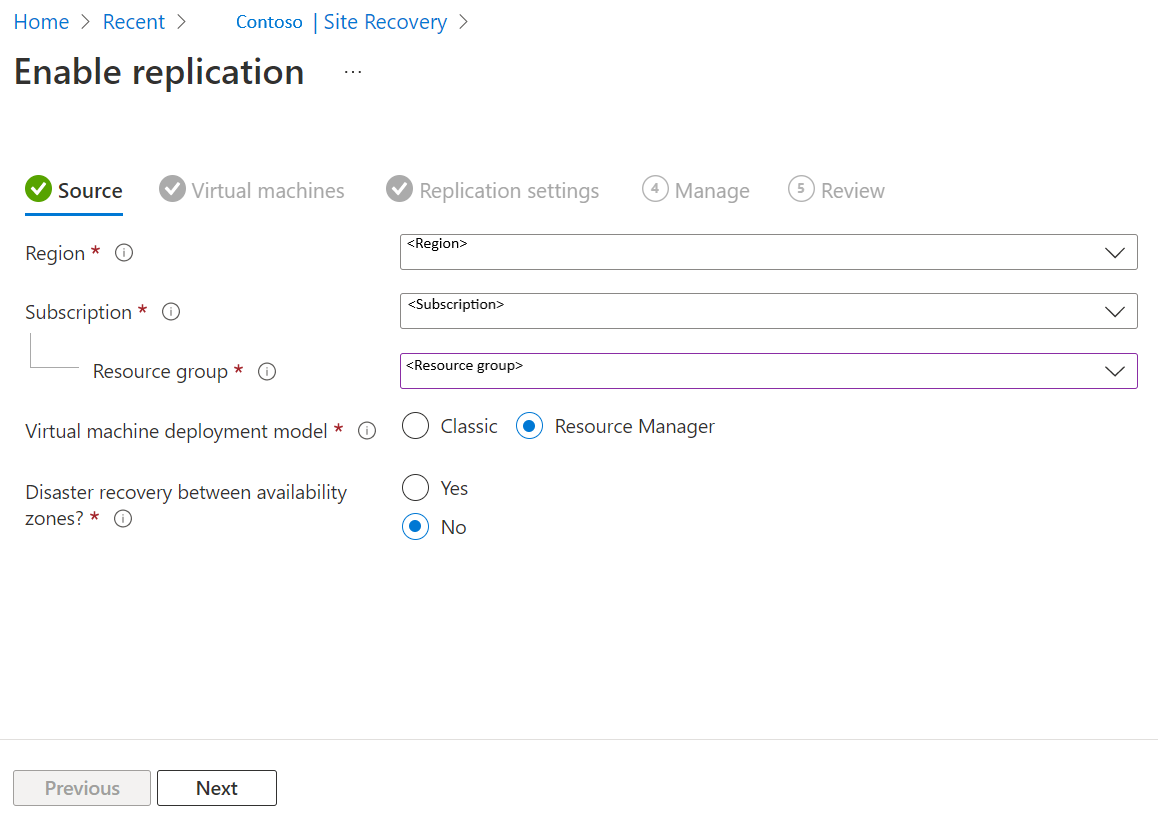

Gehen Sie auf der Seite Replikation aktivieren unter Quelle folgendermaßen vor:

- Region: Wählen Sie die Azure-Region aus, in der Sie Ihre virtuellen Computer schützen möchten. Der Quellstandort ist beispielsweise Asien, Osten.

- Abonnement: Wählen Sie das Abonnement aus, dem Ihre virtuellen Quellcomputer angehören. Dies kann ein beliebiges Abonnement im gleichen Microsoft Entra-Mandanten sein, in dem sich auch Ihr Recovery Services-Tresor befindet.

- Ressourcengruppe: Wählen Sie die Ressourcengruppe aus, zu der Ihre virtuellen Quellcomputer gehören. Alle virtuellen Computer in der ausgewählten Ressourcengruppe werden im nächsten Schritt für den Schutz aufgeführt.

- Bereitstellungsmodell für virtuelle Computer: Wählen Sie das Azure-Bereitstellungsmodell der Quellcomputer aus.

- Notfallwiederherstellung zwischen Verfügbarkeitszonen: Wählen Sie Ja aus, wenn Sie die zonenübergreifende Notfallwiederherstellung auf virtuellen Computern durchführen möchten.

Klicken Sie auf Weiter.

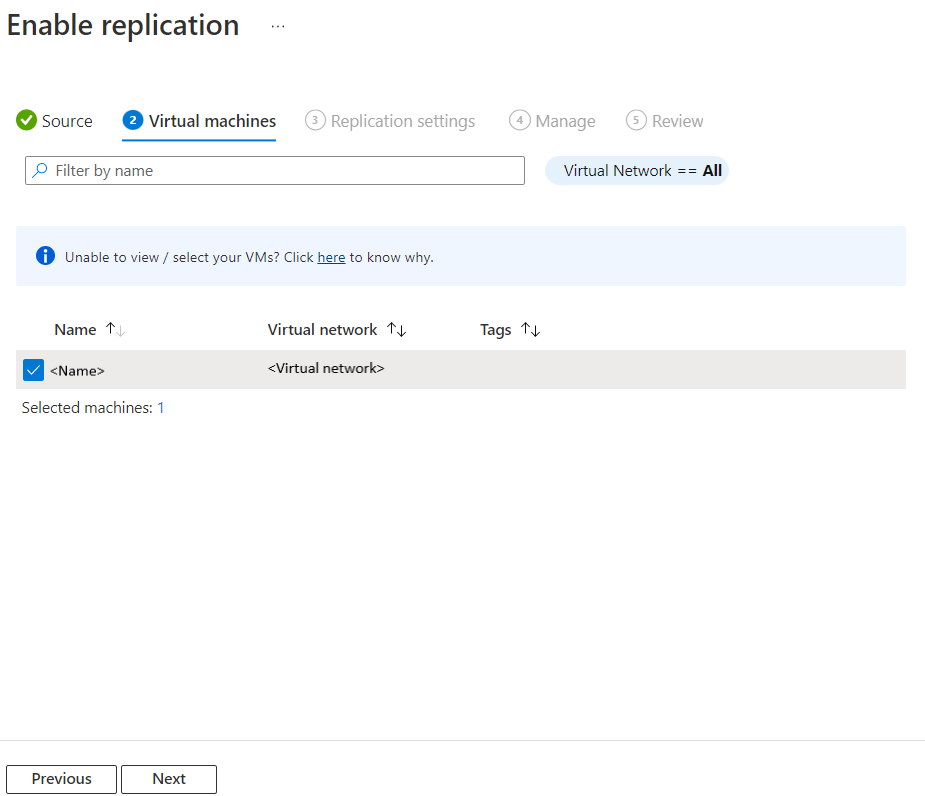

Wählen Sie unter Virtuelle Computer die einzelnen VMs aus, die Sie replizieren möchten. Sie können nur Computer auswählen, für die die Replikation aktiviert werden kann. Sie können bis zu zehn virtuelle Computer auswählen. Klicken Sie anschließend auf Weiter.

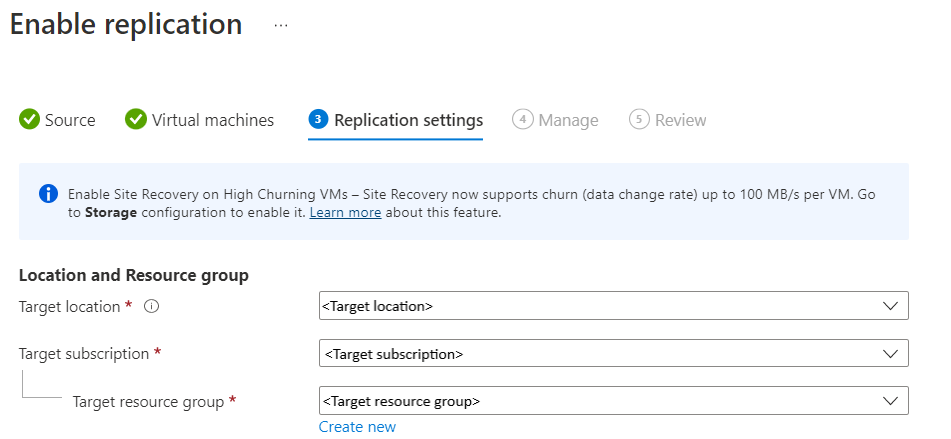

Unter Replikationseinstellungen können Sie die folgenden Einstellungen konfigurieren:

Unter Speicherort und Ressourcengruppe:

Zielstandort: Wählen Sie den Standort aus, an dem die Daten der virtuellen Quellcomputer repliziert werden sollen. Abhängig vom Standort der ausgewählten Computer stellt Site Recovery eine Liste der geeigneten Zielregionen bereit. Es empfiehlt sich, als Zielstandort den gleichen Standort zu verwenden wie für den Recovery Services-Tresor.

Zielabonnement: Wählen Sie das Zielabonnement für die Notfallwiederherstellung aus. Zielabonnement und Quellabonnement sind standardmäßig identisch.

Zielressourcengruppe: Wählen Sie die Ressourcengruppe aus, zu der alle Ihre replizierten virtuellen Computer gehören.

- Site Recovery erstellt in der Zielregion standardmäßig eine neue Ressourcengruppe mit dem Suffix asr im Namen.

- Falls eine von Site Recovery erstellte Ressourcengruppe bereits vorhanden ist, wird sie wiederverwendet.

- Sie können die Einstellungen der Ressourcengruppe anpassen.

- Der Speicherort der Zielressourcengruppe kann eine beliebige Azure-Region sein – mit Ausnahme der Region, in der die Quell-VMs gehostet werden.

Hinweis

Sie können auch eine neue Zielressourcengruppe erstellen, indem Sie Neu erstellen auswählen.

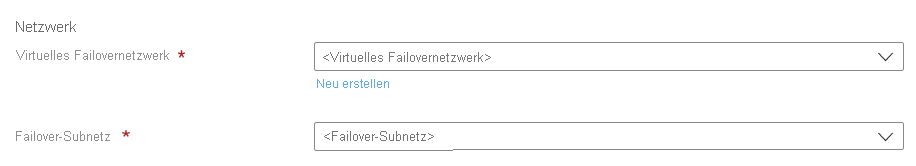

Unter Netzwerk:

Virtuelles Failover-Netzwerk: Wählen Sie das virtuelle Failover-Netzwerk aus.

Hinweis

Sie können auch ein neues virtuelles Failover-Netzwerk erstellen, indem Sie Neu erstellen auswählen.

Failover-Subnetz: Wählen Sie das Failover-Subnetz aus.

Speicher: Wählen Sie Speicherkonfiguration anzeigen/bearbeiten aus. Die Seite Zieleinstellungen anpassen wird angezeigt.

- Verwalteter Replikatdatenträger: Site Recovery erstellt in der Zielregion neue verwaltete Replikatdatenträger, um die verwalteten Datenträger des Quell-VM zu spiegeln. Dabei wird der gleiche Speichertyp („Standard“ oder „Premium“) wie für den verwalteten Datenträger des Quell-VM verwendet.

- Cachespeicher: Site Recovery benötigt als zusätzliches Speicherkonto in der Quellregion ein so genanntes Cachespeicherkonto. Alle Änderungen an den Quell-VMs werden nachverfolgt und vor der Replikation dieser Computer am Zielspeicherort an das Cachespeicherkonto gesendet.

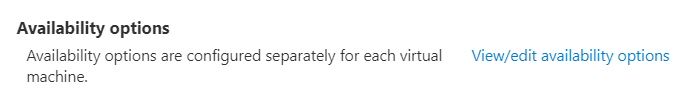

Verfügbarkeitsoptionen: Wählen Sie die entsprechende Verfügbarkeitsoption für Ihren virtuellen Computer in der Zielregion aus. Falls bereits eine von Site Recovery erstellte Verfügbarkeitsgruppe vorhanden ist, wird diese wiederverwendet. Wählen Sie Verfügbarkeitsoptionen anzeigen/bearbeiten aus, um die Verfügbarkeitsoptionen anzuzeigen oder zu bearbeiten.

Hinweis

- Konfigurieren Sie bei der Konfiguration der Verfügbarkeitsgruppen am Ziel unterschiedliche Verfügbarkeitsgruppen für VMs mit unterschiedlichen Größen.

- Nach der Aktivierung der Replikation können Sie den Verfügbarkeitstyp (einzelne Instanz, Verfügbarkeitsgruppe oder Verfügbarkeitszone) nicht mehr ändern. Wenn Sie den Verfügbarkeitstyp ändern möchten, müssen Sie die Replikation deaktivieren und wieder aktivieren.

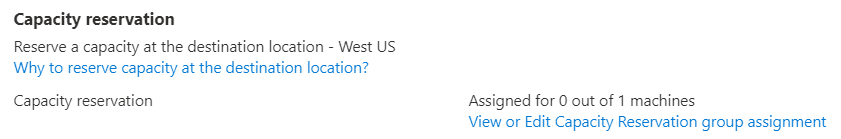

Kapazitätsreservierung: Mit der Kapazitätsreservierung können Sie Kapazität in der Wiederherstellungsregion erwerben und dann ein Failover auf diese Kapazität ausführen. Sie können entweder eine neue Kapazitätsreservierungsgruppe erstellen oder eine vorhandene verwenden. Weitere Informationen zur Funktionsweise der Kapazitätsreservierung finden Sie hier. Wählen Sie Zuweisung der Kapazitätsreservierungsgruppe anzeigen oder bearbeiten aus, um die Kapazitätsreservierungseinstellungen zu ändern. Beim Auslösen eines Failovers wird der neue virtuelle Computer in der zugewiesenen Kapazitätsreservierungsgruppe erstellt.

Verschlüsselungseinstellungen: Wählen Sie die Konfiguration anzeigen/bearbeiten aus, um den Tresore für die Datenträgerverschlüsselung und Schlüsselverschlüsselung zu konfigurieren.

- Schlüsseltresore für Datenträgerverschlüsselung: Site Recovery erstellt standardmäßig einen neuen Schlüsseltresor in der Zielregion. Sein Name weist das Suffix asr auf und basiert auf den Datenträgerverschlüsselungsschlüsseln der Quell-VM. Falls bereits ein von Azure Site Recovery erstellter Schlüsseltresor vorhanden ist, wird er wiederverwendet.

- Schlüsseltresore für Schlüsselverschlüsselung: Site Recovery erstellt standardmäßig einen neuen Schlüsseltresor in der Zielregion. Der Name weist das Suffix asr auf und basiert auf den Schlüsselverschlüsselungsschlüsseln der Quell-VM. Falls bereits ein von Azure Site Recovery erstellter Schlüsseltresor vorhanden ist, wird er wiederverwendet.

Klicken Sie auf Weiter.

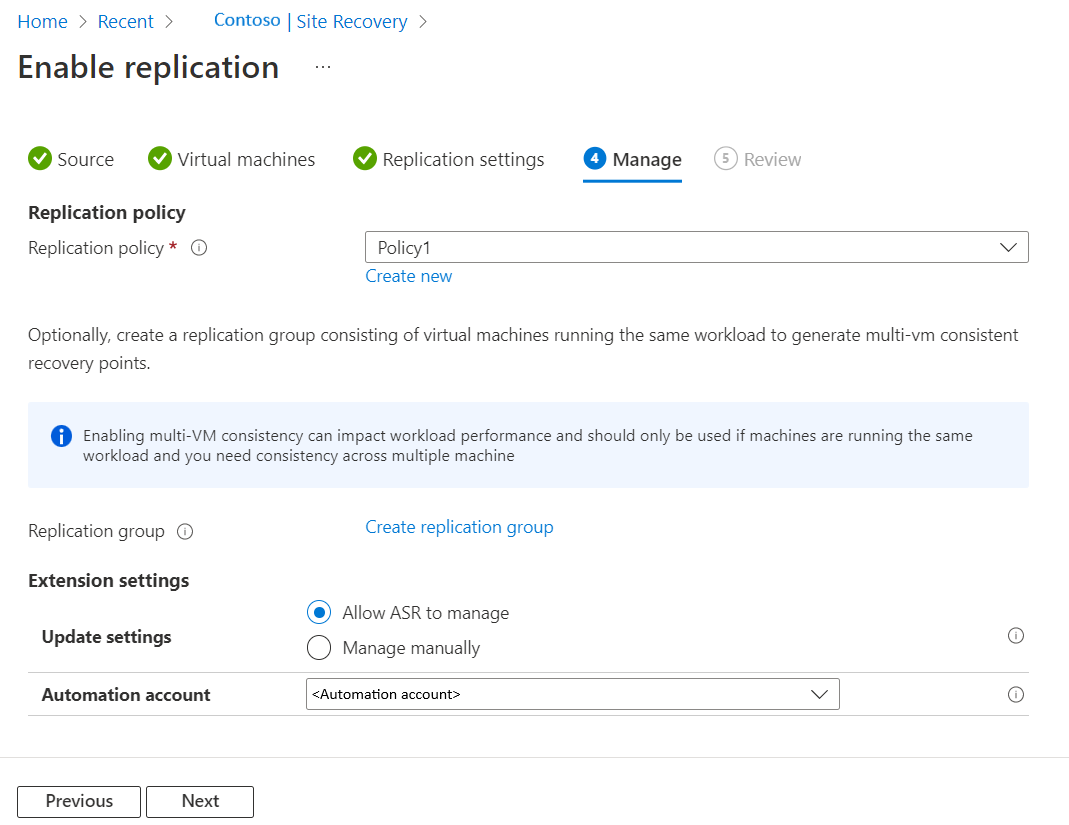

Führen Sie unter Verwalten die folgenden Schritte aus:

- Unter Replikationsrichtlinie:

- Replikationsrichtlinie: Wählen Sie die Replikationsrichtlinie aus. Eine Replikationsrichtlinie definiert die Einstellungen für den Aufbewahrungsverlauf des Wiederherstellungspunkts und die Häufigkeit von anwendungskonsistenten Momentaufnahmen. Standardmäßig erstellt Site Recovery eine neue Replikationsrichtlinie mit der Standardeinstellung „24 Stunden“ für den Aufbewahrungszeitraum des Wiederherstellungspunkts.

- Replikationsgruppe: Erstellen Sie eine Replikationsgruppe, um VMs zusammen zu replizieren und dadurch konsistente Wiederherstellungspunkte mit mehreren VMs zu generieren. Hinweis: Das Aktivieren der Multi-VM-Konsistenz kann sich auf die Leistung der Workload auswirken und sollte nur verwendet werden, wenn VMs dieselbe Workload ausführen und Konsistenz über mehrere Computer hinweg erforderlich ist.

- Unter Erweiterungseinstellungen:

- Wählen Sie Einstellungen aktualisieren und Automation-Konto aus.

- Unter Replikationsrichtlinie:

Klicken Sie auf Weiter.

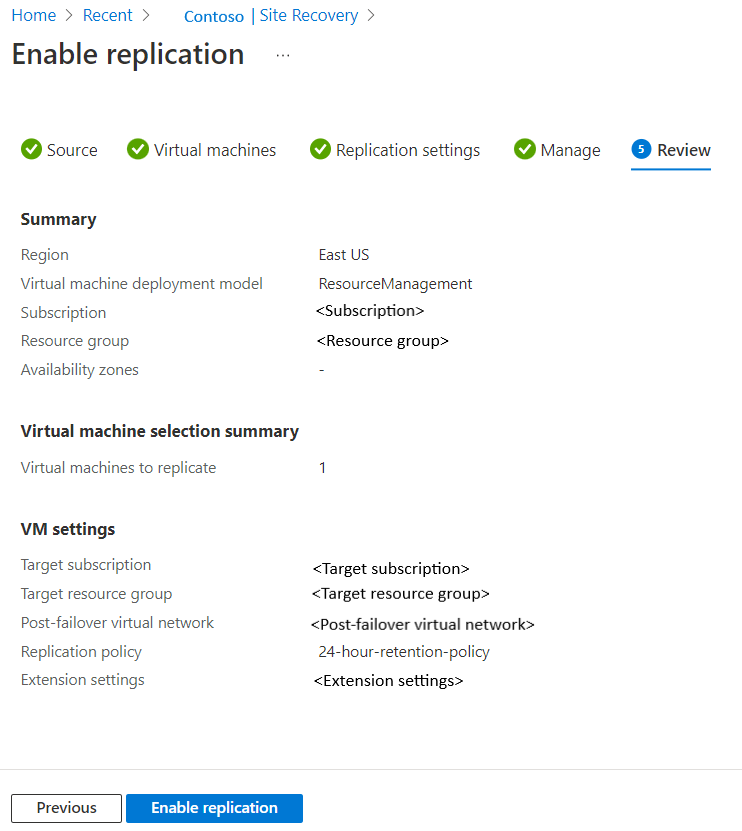

Überprüfen Sie unter Überprüfen die VM-Einstellungen, und wählen Sie Replikation aktivieren aus.

Hinweis

Die Aktualisierung des Status kann während der Erstreplikation einige Zeit dauern, und zu Beginn wird unter Umständen kein offensichtlicher Fortschritt angezeigt. Klicken Sie zum Abrufen des aktuellen Status auf Aktualisieren.

Aktualisieren der Verschlüsselungseinstellungen für die Ziel-VM

In den folgenden Szenarien müssen Sie die Verschlüsselungseinstellungen für den virtuellen Zielcomputer aktualisieren:

- Sie haben die Site Recovery-Replikation für die VM aktiviert. Später haben Sie die Datenträgerverschlüsselung auf der Quell-VM aktiviert.

- Sie haben die Site Recovery-Replikation für die VM aktiviert. Später haben Sie den Schlüssel für die Datenträgerverschlüsselung bzw. den Schlüssel für die Schlüsselverschlüsselung auf der Quell-VM geändert.

Aus den oben genannten Gründen werden die Schlüssel nicht zwischen Quelle und Ziel synchronisiert. Daher müssen Sie die Schlüssel kopieren, um den Azure Site Recovery-Metadatenspeicher als Ziel zu verwenden und zu aktualisieren:

- Portal

- REST-API

- PowerShell

Hinweis

Azure Site Recovery unterstützt das Rotieren des Schlüssels für eine verschlüsselte VM nicht, während sie geschützt ist. Wenn Sie die Schlüssel rotieren, müssen Sie die Replikation deaktivieren und erneut aktivieren.

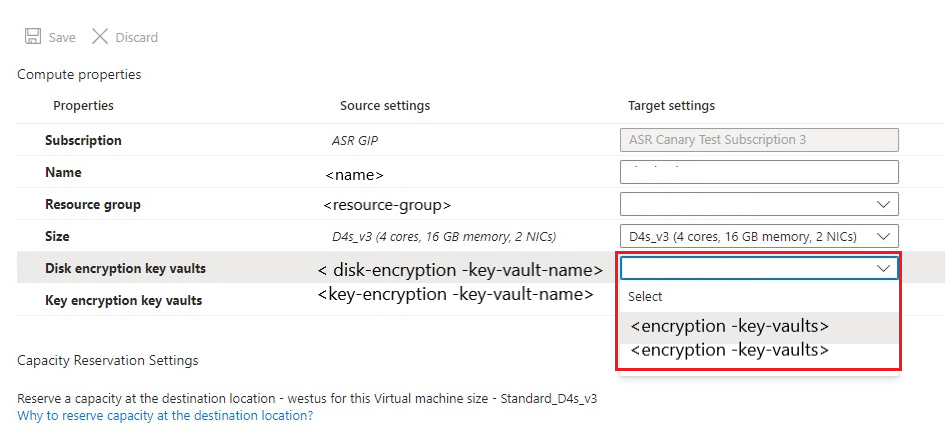

Aktualisieren der Verschlüsselungseinstellungen für die Ziel-VM über das Azure-Portal

Wenn Sie Site Recovery auf einem virtuellen Computer verwenden und die Datenträgerverschlüsselung zu einem späteren Zeitpunkt aktiviert haben, haben Sie möglicherweise keinen Schlüsseltresor in den Zieleinstellungen. Sie müssen einen neuen Schlüsseltresor im Ziel hinzufügen.

Wenn Sie einen Schlüsseltresor (z. B. KV1) in den Zieleinstellungen verwenden, können Sie die Schlüssel mithilfe eines anderen Schlüsseltresors in der Zielregion ändern. Sie können entweder einen vorhandenen Schlüsseltresor (KV1) auswählen, der sich vom ursprünglichen Schlüsseltresor unterscheidet, oder einen neuen Schlüsseltresor verwenden. Da Azure Site Recovery das Ändern der Schlüssel nicht zulässt, müssen Sie einen anderen Schlüsseltresor in der Zielregion verwenden.

In diesem Beispiel wird davon ausgegangen, dass Sie einen neuen leeren Schlüsseltresor KV2 mit den erforderlichen Berechtigungen erstellen. Anschließend können Sie den Tresor mit den folgenden Schritten aktualisieren:

- Navigieren Sie im Portal zum Tresor der Wiederherstellungsdienste.

- Wählen Sie Repliziertes Element>Eigenschaften>Compute aus.

- Wählen Sie

KV2im Menü aus, um den Zielschlüsseltresor zu aktualisieren.

- Wählen Sie Speichern aus, um die Quellschlüssel in den neuen Zielschlüsseltresor

KV2mit einem neuen Schlüssel/Geheimnis zu kopieren und die Azure Site Recovery-Metadaten zu aktualisieren.Hinweis

Das Erstellen eines neuen Schlüsseltresors kann sich auf die Kosten auswirken. Wenn Sie Ihren ursprünglichen Zielschlüsseltresor (

KV1) verwenden möchten, den Sie zuvor verwendet haben, können Sie dies nach Abschluss der oben genannten Schritte mit einem anderen Schlüsseltresor tun.

Nachdem Sie den Tresor mit einem anderen Schlüsseltresor aktualisiert haben, wiederholen Sie die Schritte 1 bis 4, und wählen SieKV1im Zielschlüsseltresor, um Ihren ursprünglichen Zielschlüsseltresor (KV1) zu verwenden. Dadurch wird der neue Schlüssel/das neue Geheimnis inKV1kopiert und für das Ziel verwendet.

Aktualisieren der Verschlüsselungseinstellungen für die Ziel-VM mithilfe der REST-API

- Sie müssen die Schlüssel mit dem Skript Copy-Keys in den Zieldatenspeicher kopieren.

- Verwenden Sie die

Replication Protected Items - Update-Rest-API, um die Azure Site Recovery-Metadaten zu aktualisieren.

Aktualisieren der Verschlüsselungseinstellungen für die Ziel-VM mithilfe von PowerShell

- Kopieren Sie die Schlüssel mit dem Skript Copy-Keys in den Zieldatenspeicher.

- Verwenden Sie den

Set-AzRecoveryServicesAsrReplicationProtectedItem-Befehl, um die Azure Site Recovery-Metadaten zu aktualisieren.

Beheben von Problemen mit der Berechtigung für den Schlüsseltresor während der Azure-zu-Azure-VM-Replikation

Azure Site Recovery erfordert mindestens die Leseberechtigung für den Schlüsseltresor der Quellregion und die Schreibberechtigung für den Schlüsseltresor der Zielregion, um das Geheimnis zu lesen und in den Schlüsseltresor der Zielregion zu kopieren.

Ursache 1: Sie haben keine „GET“-Berechtigung für den Schlüsseltresor der Quellregion, um die Schlüssel zu lesen.

Lösung: Unabhängig davon, ob Sie Abonnementadministrator*in sind oder nicht, ist es wichtig, dass Sie über die GET-Berechtigung für den Schlüsseltresor verfügen.

- Wechseln Sie zum Schlüsseltresor der Quellregion, in diesem Beispiel „ContososourceKeyvault“, und wählen Sie >Zugriffsrichtlinien aus.

- Fügen Sie unter Prinzipal auswählen Ihren Benutzernamen hinzu, z.B.: „dradmin@contoso.com“.

- Wählen Sie unter Schlüsselberechtigungen „GET“ aus.

- Wählen Sie unter Berechtigungen für geheime Schlüssel „GET“ aus.

- Speichern der Zugriffsrichtlinie

Ursache 2: Sie verfügen im Schlüsseltresor der Zielregion nicht über die erforderliche Berechtigung zum Schreiben der Schlüssel.

Beispiel: Sie versuchen, eine VM zu replizieren, die über den Schlüsseltresor ContososourceKeyvault in einer Quellregion verfügt. Sie besitzen alle Berechtigungen für den Schlüsseltresor in der Quellregion. Während des Schutzes wählen Sie jedoch den bereits erstellten Schlüsseltresor „ContosotargetKeyvault“, der über keine Berechtigungen verfügt. Ein Fehler tritt auf.

Berechtigung erforderlich im Schlüsseltresor des Ziels

Wie behebe ich das Problem? Wählen Sie Home>Schlüsseltresore>ContosotargetKeyvault>Zugriffsrichtlinien aus, und fügen Sie die entsprechenden Berechtigungen hinzu.

Nächste Schritte

- Erfahren Sie mehr über die Ausführung von Testfailovervorgängen.