Erste Schritte mit Sichtbarkeit und Insights

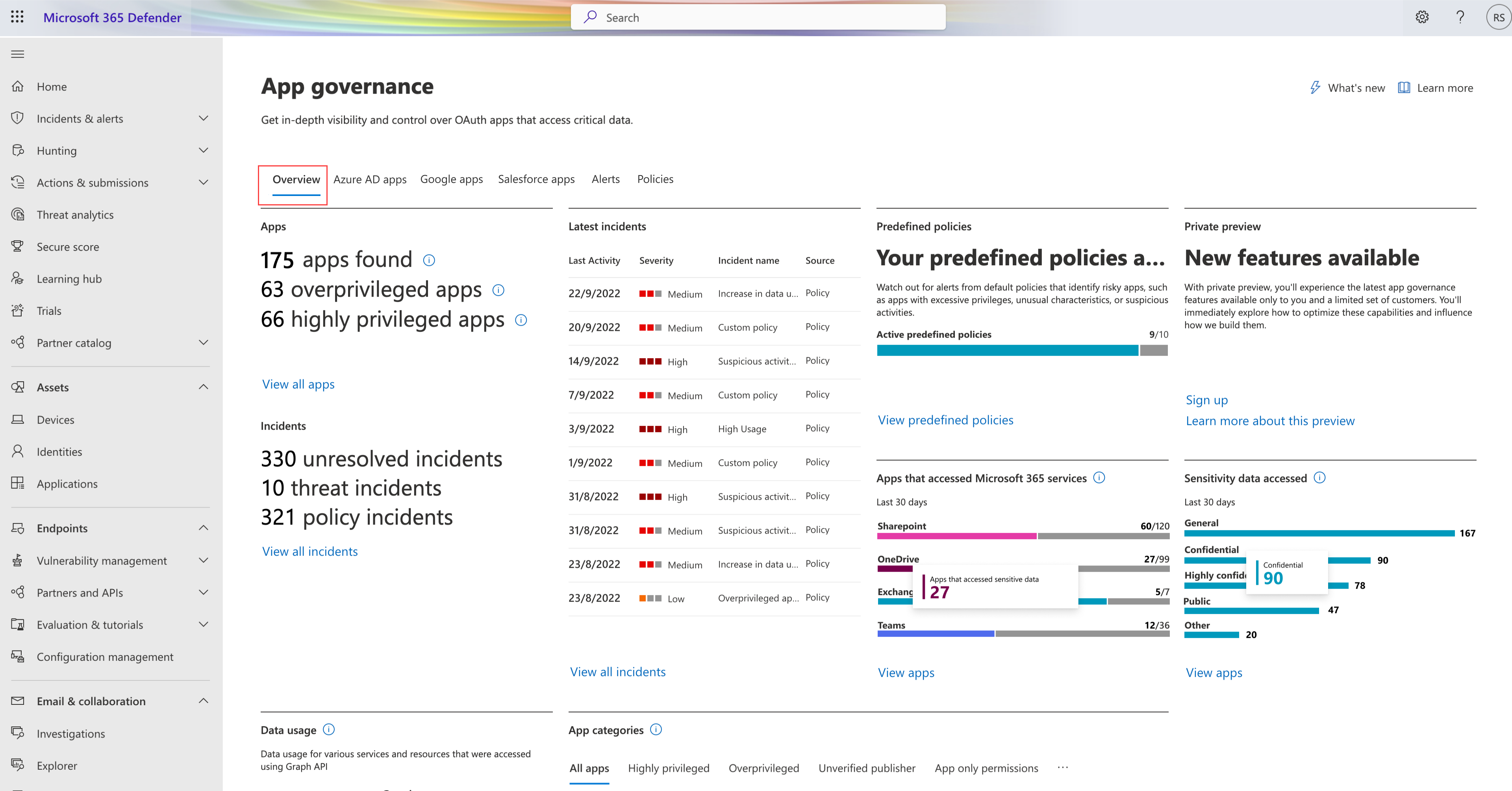

Beginnen Sie, indem Sie die app-Governance-Dashboard auf der Registerkarte Übersicht der App-Governance > im Microsoft Defender-Portal anzeigen.

Ihr Anmeldekonto muss über eine der erforderlichen App-Governance-Administratorrollen verfügen, um App-Governancedaten anzeigen zu können.

Zum Beispiel:

Verfügbare Informationen auf der Registerkarte "Übersicht"

Die Dashboard auf der Registerkarte Übersicht enthält eine Zusammenfassung Ihres App-Ökosystems:

| Dashboardelement | Beschreibung |

|---|---|

| Mandantenzusammenfassung | Die Anzahl der wichtigsten App- und Incidentkategorien. |

| Neueste Vorfälle | Die 10 letzten aktiven Vorfälle im Mandanten |

| Datennutzung | Zeigen Sie mit der Maus auf jede Monatsspalte im Diagramm, um den entsprechenden Wert anzuzeigen: - Gesamtdatennutzung: Verfolgt die Gesamtdaten, auf die alle Apps im Mandanten über Graph-API in den letzten vier Kalendermonaten zugegriffen haben. Derzeit umfasst E-Mails, Dateien sowie Chat- und Kanalnachrichten, die von Apps gelesen und geschrieben werden, die mithilfe von Graph-API auf Microsoft 365 zugreifen. - Datennutzung nach Ressourcentyp: Datennutzung in den letzten vier Kalendermonaten, aufgeschlüsselt nach Ressourcentyp. Derzeit umfasst E-Mails, Dateien sowie Chat- und Kanalnachrichten, die von Apps gelesen und geschrieben werden, die mithilfe von Graph-API auf Microsoft 365 zugreifen. |

| Apps, die über Microsoft 365-Dienste auf Daten zugegriffen haben | Die Anzahl der Apps, die in den letzten 30 Tagen mit und ohne Vertraulichkeitsbezeichnungen auf SharePoint, OneDrive, Exchange Online und Teams zugegriffen haben. Im obigen Screenshot haben beispielsweise 99 Apps in den letzten 30 Tagen auf OneDrive zugegriffen, von denen 27 Apps auf Daten mit Vertraulichkeitsbezeichnungen zugegriffen haben. |

| Zugriff auf Vertraulichkeitsbezeichnungen | Anzahl der Apps, die in den letzten 30 Tagen in SharePoint, OneDrive, Exchange Online und Teams auf bezeichnete Daten zugegriffen haben, sortiert nach der Anzahl. Im obigen Screenshot haben beispielsweise 90 Apps auf vertrauliche Daten in SharePoint, OneDrive, Exchange Online und Teams zugegriffen. |

| Vordefinierte Richtlinien | Anzahl der aktiven und insgesamt vordefinierten Richtlinien, die riskante Apps identifizieren, z. B. Apps mit übermäßigen Berechtigungen, ungewöhnlichen Merkmalen oder verdächtigen Aktivitäten. |

| App-Kategorien | Die am häufigsten nach folgenden Kategorien sortierten Apps: - Alle Kategorien: Sortiert nach allen verfügbaren Kategorien. - Hohe Rechte: Hohe Rechte sind eine intern festgelegte Kategorie, die auf plattformbasiertem maschinellem Lernen und Signalen basiert. - Überprivilegiert: Wenn App-Governance Daten empfängt, die darauf hinweisen, dass eine einer Anwendung gewährte Berechtigung in den letzten 90 Tagen nicht verwendet wurde, ist diese Anwendung überprivilegiert. Die App-Governance muss mindestens 90 Tage lang ausgeführt werden, um festzustellen, ob eine App überprivilegiert ist. - Nicht überprüfter Herausgeber: Anwendungen, die keine Herausgeberzertifizierung erhalten haben, gelten als nicht überprüft. - Nur App-Berechtigungen: Anwendungsberechtigungen werden von Apps verwendet, die ohne einen angemeldeten Benutzer ausgeführt werden können. Apps mit mandantenübergreifenden Zugriffsberechtigungen auf Daten stellen ein potenziell höheres Risiko dar. - Neue Apps: Neue Apps, die in den letzten sieben Tagen registriert wurden. |

Anzeigen von App-Insights

Einer der wichtigsten Wertepunkte für die App-Governance ist die Möglichkeit, App-Warnungen und -Insights schnell anzuzeigen.

So zeigen Sie Erkenntnisse für Ihre Apps an:

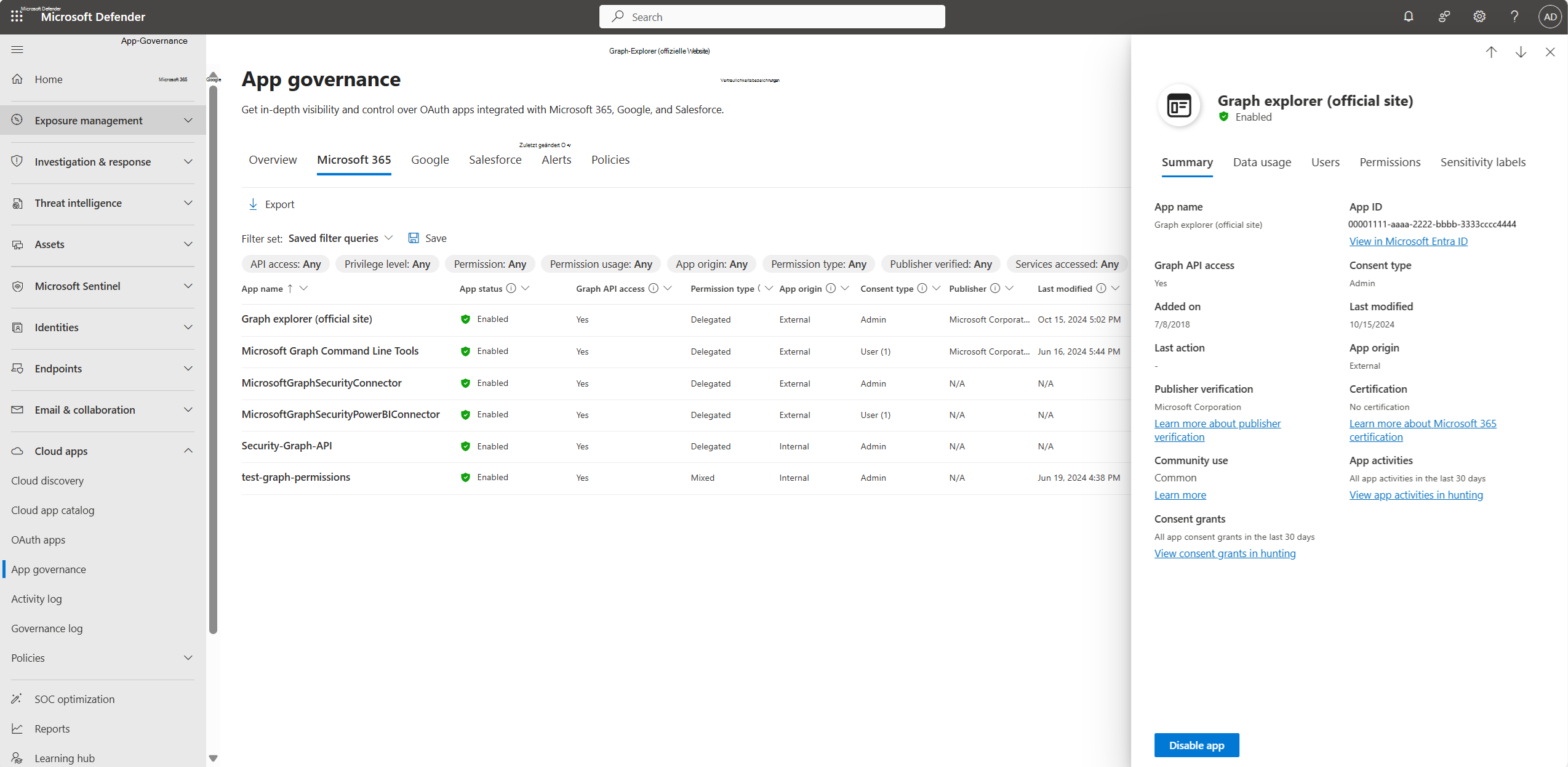

Wählen Sie auf der Seite App-Governance eine der Apps-Registerkarten aus, um Ihre Apps anzuzeigen.

Die aufgelisteten Apps hängen von den apps ab, die in Ihrem Mandanten vorhanden sind.

Filtern Sie die aufgelisteten Apps mithilfe einer oder mehrerer der folgenden Standardfilteroptionen:

API-Zugriff

Berechtigungsebene

Berechtigung (Vorschau)

Berechtigungsverwendung

App-Ursprung

Berechtigungstyp

Herausgeber verifiziert

Verwenden Sie einen der folgenden nicht standardmäßigen Filter, um die aufgelisteten Apps weiter anzupassen:

Zuletzt geändert

Hinzugefügt am

Zertifizierung

Benutzer

Dienste, auf die zugegriffen wird

Datennutzung

Zugriff auf Vertraulichkeitsbezeichnungen

Tipp

Speichern Sie die Abfrage, um die aktuell ausgewählten Filter zur späteren Verwendung zu speichern.

Wählen Sie den Namen einer App aus, um weitere Details anzuzeigen. Zum Beispiel:

Im Detailbereich werden die App-Nutzung in den letzten 30 Tagen, die Benutzer, die der App zugestimmt haben, und die der App zugewiesenen Berechtigungen aufgelistet.

Beispielsweise kann ein Administrator die Aktivitäten und Berechtigungen einer App überprüfen, die Warnungen generiert, und eine Entscheidung treffen, die App mithilfe der Schaltfläche App deaktivieren am unteren Rand des Bereichs mit den App-Details zu deaktivieren.