Arbeiten mit der App-Seite

Cloudanwendungen sind zentrale Entitäten innerhalb von Organisationen geworden, steigern die Produktivität und ermöglichen Remotearbeit. In dem Maße, in dem die Nutzung dieser Anwendungen zunimmt, müssen Sicherheits- und Complianceadministratoren mit den Risiken umgehen, für die die Nutzung von Cloudanwendungen für die Organisation möglicherweise mit sich bringt.

Schatten-IT, ob als reine Web-Apps oder täglich hinzugefügten OAuth-Apps, ist ein wichtiger Aspekt und erfordert eine dedizierte Erfahrung, um solche Arten von Entitäten in der Organisation zu behandeln.

Ein Administrator sollte in der Lage sein, sich alle risiko- und nutzungsbezogenen Informationen zu Anwendungen zu beschaffen, die verwendet werden, um die beste Entscheidung für die Organisation treffen zu können.

Das App-Erlebnis in Microsoft Defender for Cloud Apps bietet die erforderliche allgemeine Übersicht über die Nutzung einer App in der Organisation sowie über das Risiko, dem die App die Organisation potenziell aussetzt. Da der Administrator, die Schattennutzung und das Risiko aller Apps überprüfen kann, ist er in der Lage, schnelle kontextbezogene Entscheidungen zur Nutzung der App in der Organisation zu treffen.

Das Erlebnis deckt sowohl ermittelte Apps als Teil der reinen Schatten-IT-Ermittlungsfunktionen von Defender for Cloud Apps als auch alle entdeckten OAuth-Apps als Teil der OAuth-App-Ermittlung für Microsoft 365-Apps ab.

Ermittelte Cloud-Apps

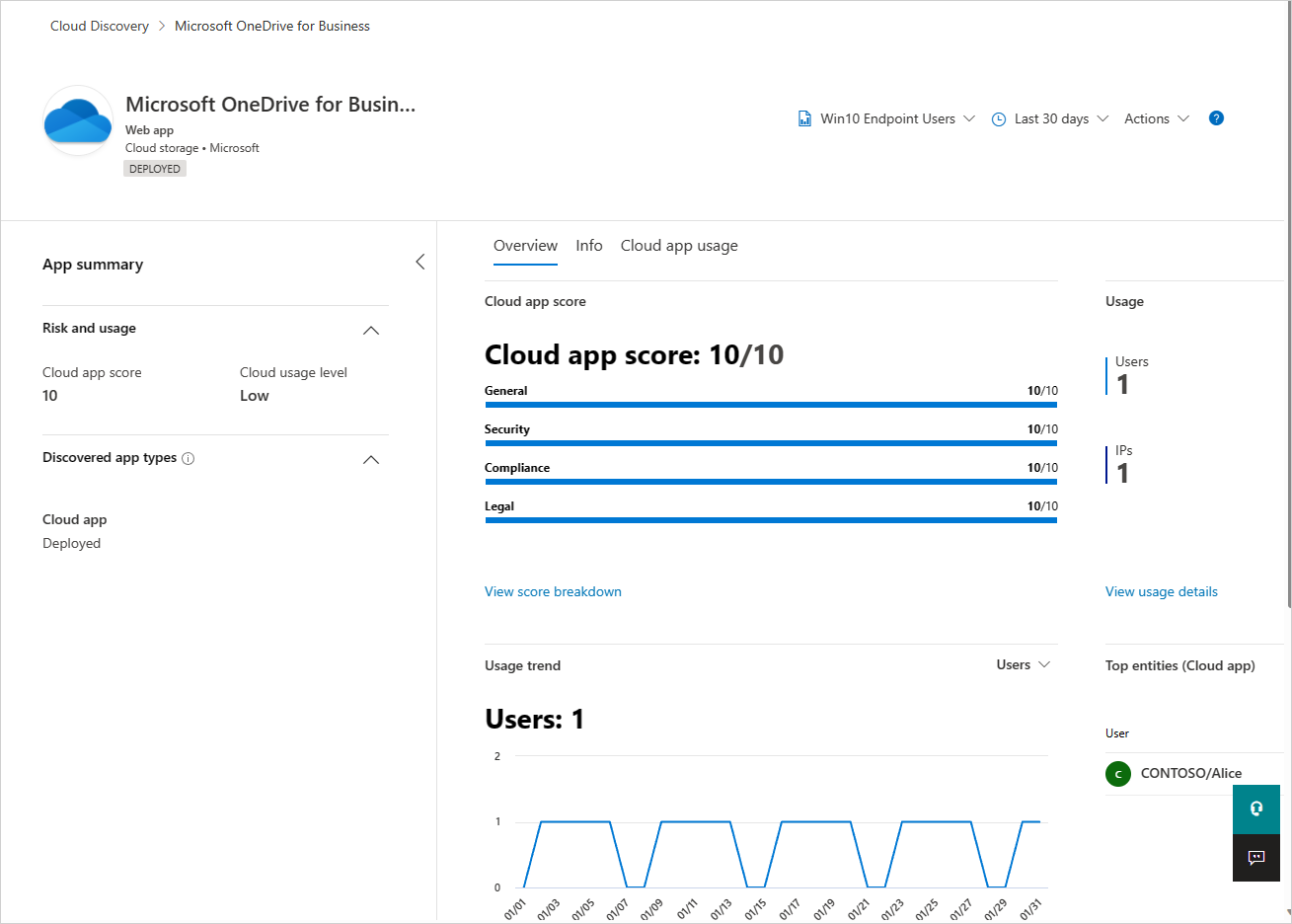

Hier können Sie die allgemeinen Nutzungsstatistiken einer App überprüfen, die wichtigsten Entitäten verstehen, die die App in Ihrer Organisation verwenden, Nutzungstrends identifizieren und das potenzielle Risiko überprüfen, dem die App Ihre Organisation aussetzt.

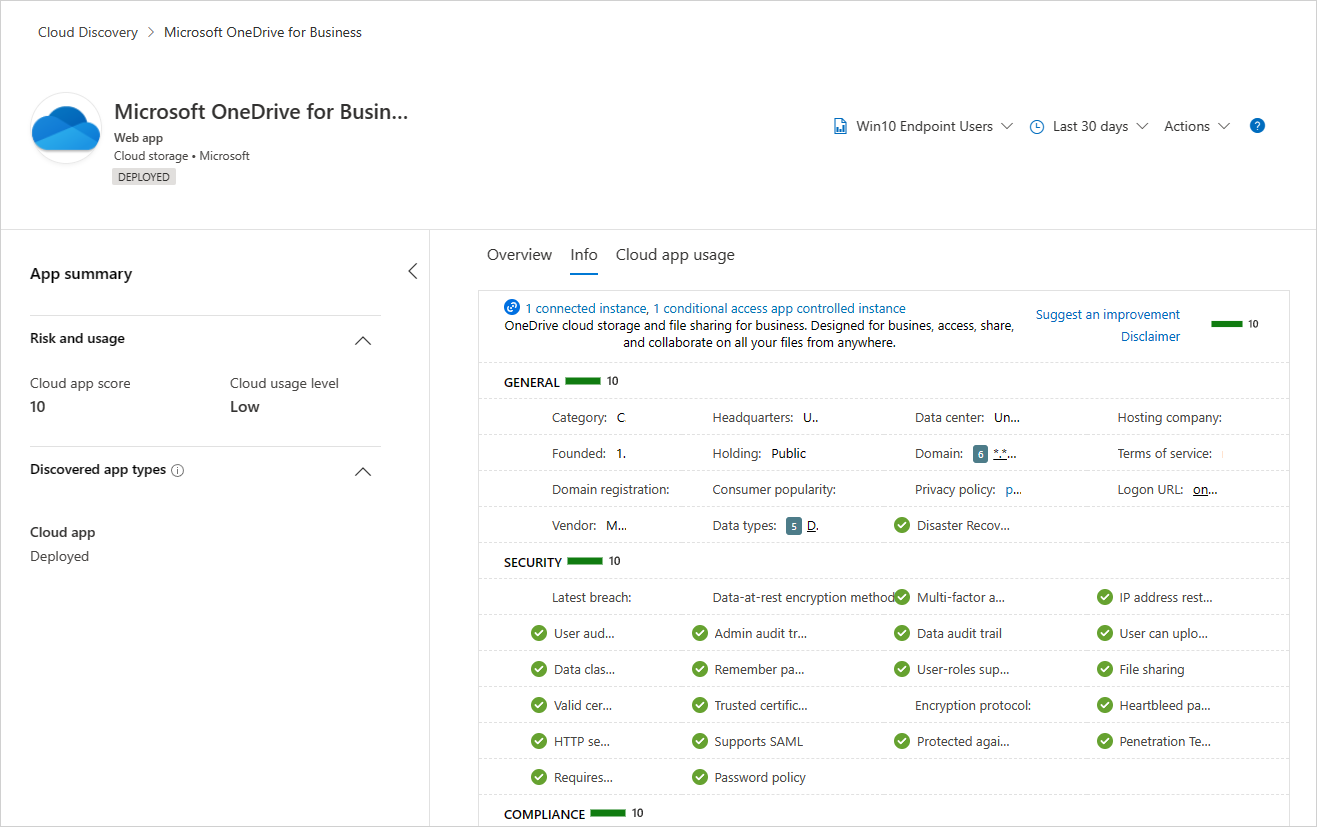

Fahren Sie mit der Untersuchung des Risikos der App fort, indem Sie sich mit mehr als 90 Risikoindikatoren vertraut machen, die sich auf das Risiko der App auf der RegisterkarteInfo auswirken.

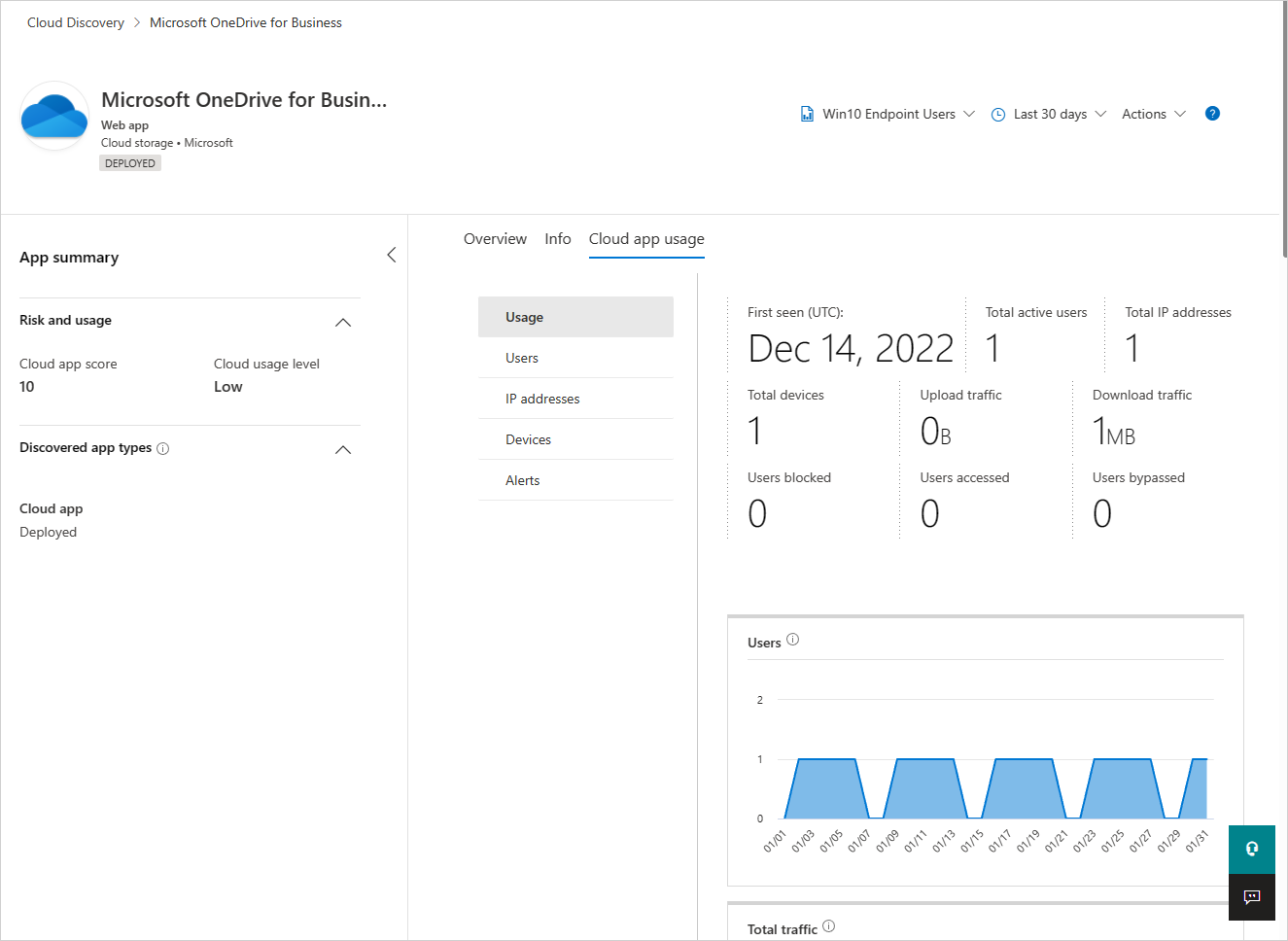

Verschaffen Sie sich einen umfassenden Einblick in die Nutzungstrends der App, um Nutzungsspitzen, Top-Entitäten in verschiedenen Dimensionen wie Datenuploads, Transaktionen, Gesamtdatenverkehr usw. zu identifizieren.

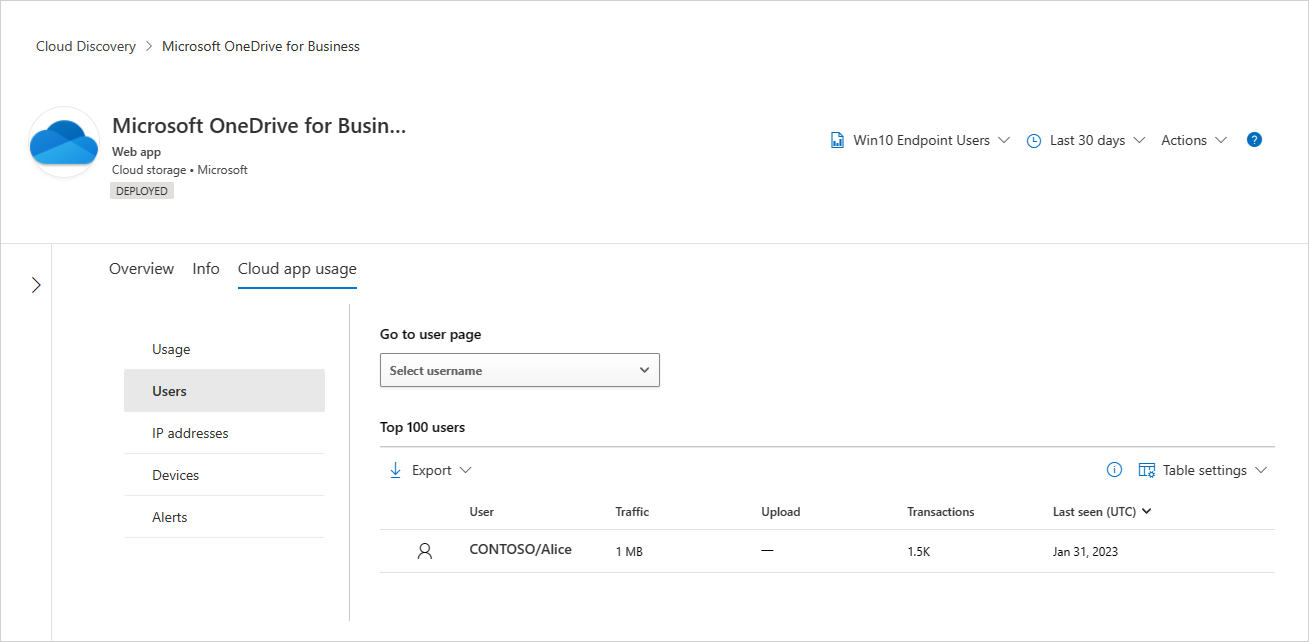

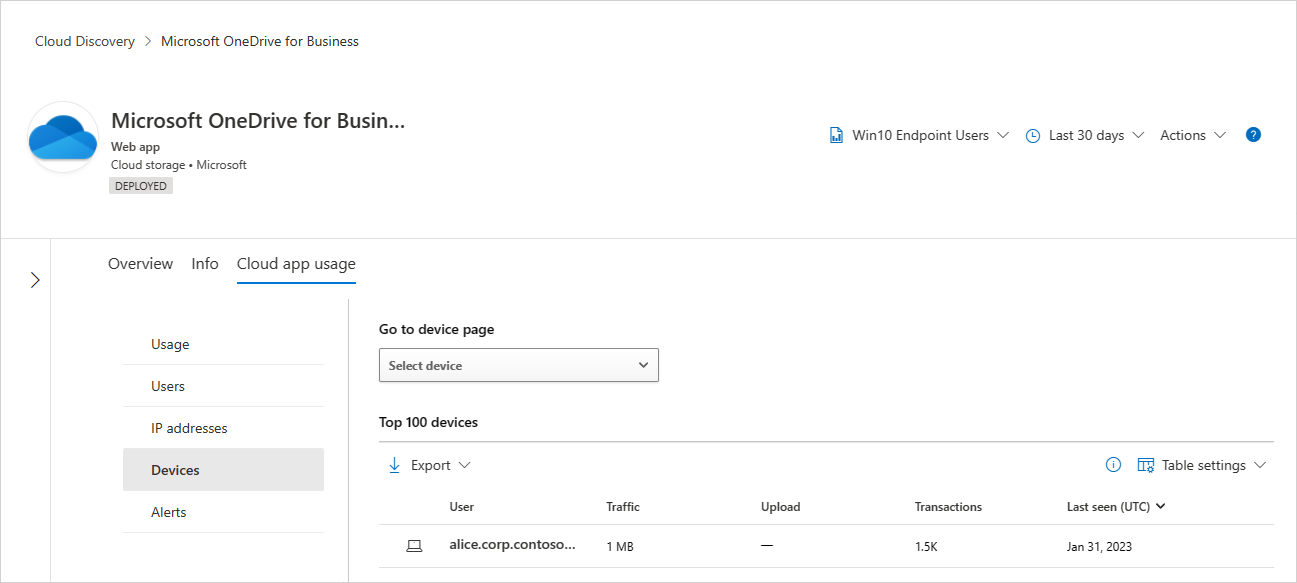

Fahren Sie fort, indem Sie die wichtigsten 100 Benutzer, Quell-IPs und Geräte anzeigen (wenn Defender für Endpoint-Integration aktiviert ist), um die Untersuchung in einem zusätzlichen Entitätskontext fortzusetzen.

Nach der Analyse des Risikos im Vergleich zur Verwendung der Anwendung kann ein Administrator entscheiden, welche App-Steuerelemente mithilfe der App-Aktionen auf diese Anwendung angewendet werden sollen. Administratoren können Cloudanwendungen steuern, indem sie:

- die App mit integrierten Tags markieren, um eine weitere Zugriffssteuerung auf der Netzwerkebene (Endpunkte oder integrierte Drittanbieternetzwerke Anwendung s) zu erzwingen. Weitere Informationen finden Sie unter Steuern von ermittelten Anwendungen.

- Onboarding der App an die Microsoft Entra-ID zum Verwalten von Anmeldeinformationen und zur Steuerung von Benutzern bei Bedarf. Weitere Informationen finden Sie unter Hinzufügen einer Anwendung zu Ihrem Mandanten.

- Verwenden von App-Steuerelementen für bedingten Zugriff, um Benutzersitzungen zu überwachen und zu steuern, riskante Aktionen zu verhindern und potenzielle Datenexfiltration zu verhindern. Weitere Informationen finden Sie unter Schützen von Apps mit der App-Steuerung für bedingten Zugriff von Microsoft Defender for Cloud Apps.

- Verbinden der App über die App-Connectors in Defender for Cloud Apps, falls zutreffend. Weitere Informationen finden Sie unter Apps verbinden.

Ermittelte OAuth-Apps

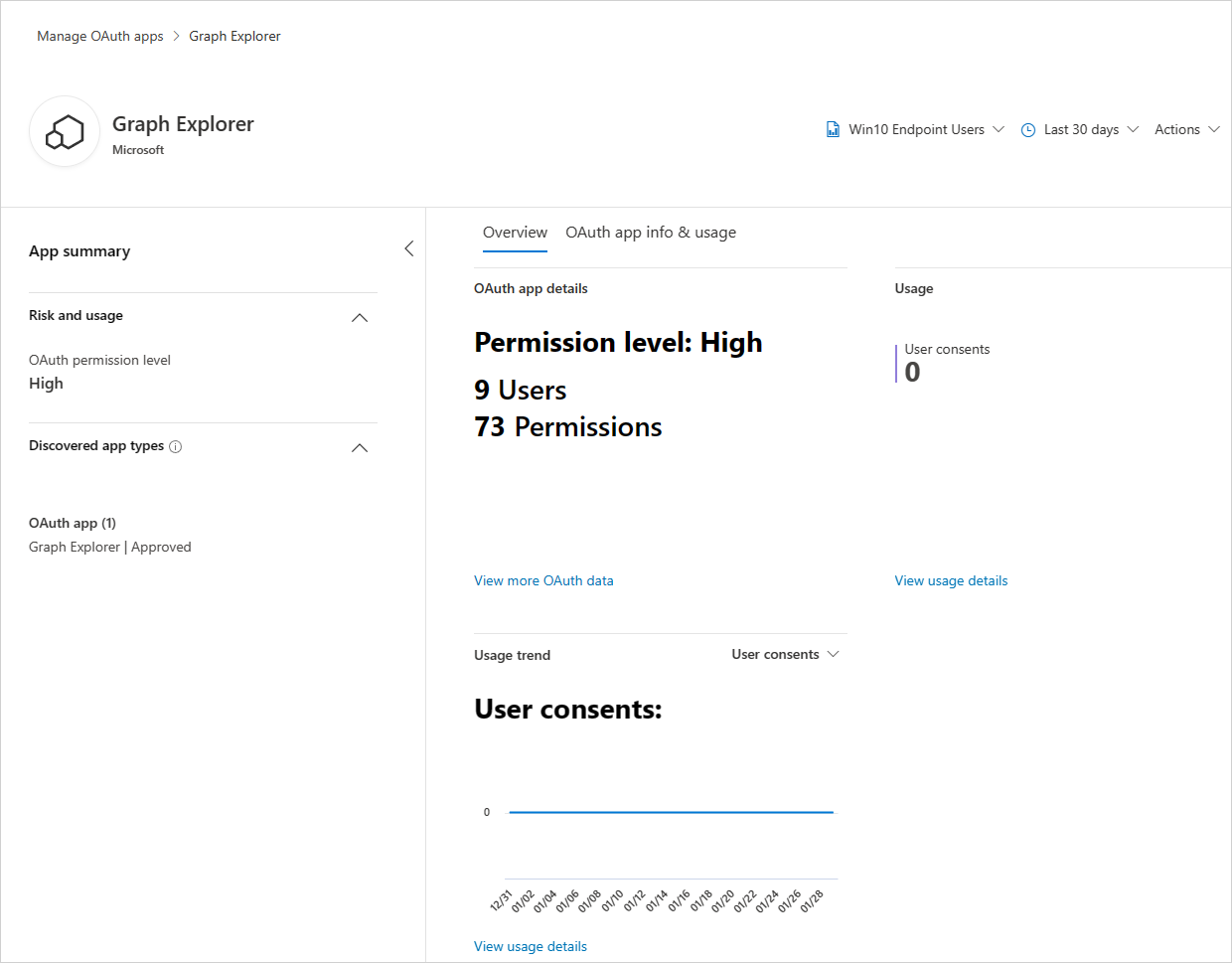

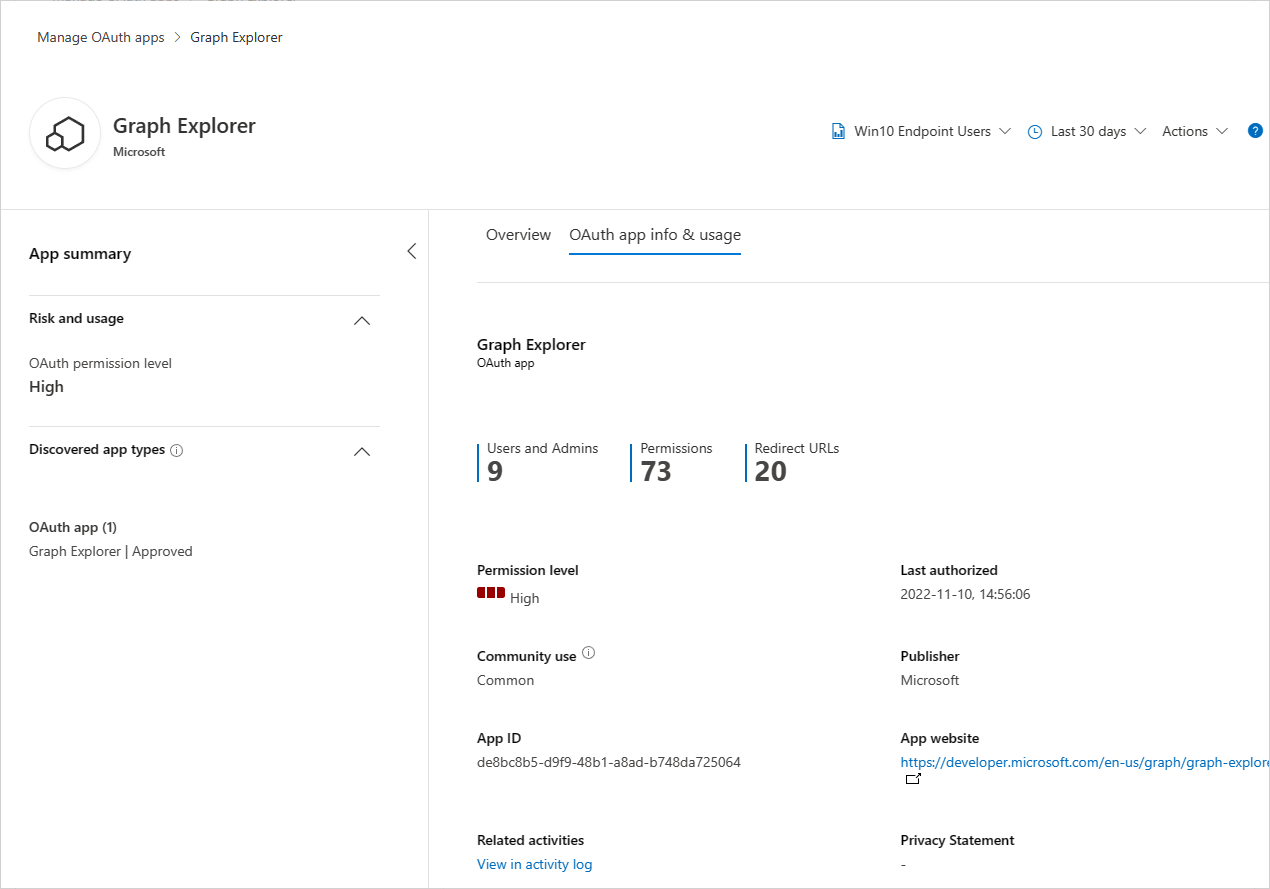

Ermitteln und überprüfen Sie die Berechtigungsstufen einer OAuth-App, den Umfang und die Arten von gewährten Berechtigungen, freigegebene Benutzer in der gesamten Organisation sowie Trends der Genehmigungen und überwachten Aktivitäten der App über Organisationsressourcen hinweg.

Führen Sie einen Drilldown durch, um weitere Metadaten zur OAuth-App zu erhalten, pivotieren Sie, um App-Aktivitäten und App-Zustimmungen zu untersuchen, und entscheiden Sie, ob diese App weiterhin Zugriff auf Organisationsressourcen haben oder mithilfe der App-Aktionen gesperrt werden soll.

Client-App-Kontext (Vorschau)

Hinweis

Dies ist eine Vorschaufunktion und garantiert keine vollständige Zuordnung in Cloud- und Client-Apps. Wenn eine bekannte Client-App nicht ermittelten Cloud-Apps zugeordnet wurde, wenden Sie sich an den Support. Client-App-Kontext ist nur für ermittelte Cloud-Apps verfügbar. Um die vollständige Liste der ermittelten Client-Apps in der Organisation anzuzeigen, besuchen Sie Sicherheitsrisikomanagement in Microsoft Defender for Endpoint.

Für Kunden, die die Microsoft Defender for Endpoint Sicherheitsrisikomanagement-Lösung verwenden, steht ein Client-App-Kontext als Teil der Oberfläche zur Verfügung, um den vollständigen Nutzungskontext der App in der Organisation besser zu verstehen. Wenn beispielsweise die WhatsApp-Web-App ermittelt wurde und WhatsApp-Clients in der gesamten Organisation installiert werden, werden die Informationen über die WhatsApp-Clientinstallation und Versionsschwächen auf der Registerkarte „Übersicht“ der Cloud-App angezeigt.