Netzwerkschutz für macOS

Gilt für:

- Microsoft Defender XDR

- Microsoft Defender XDR für Endpunktplan 2

- Microsoft Defender für Unternehmen

- Microsoft Defender XDR für Endpunktplan 1

Voraussetzungen

- Lizenzierung: Microsoft Defender XDR für Endpunktplan 1 oder Microsoft Defender XDR für Endpunktplan 2 (kann Testversion sein) oder Microsoft Defender for Business.

- Integrierte Computer: macOS-Version: Big Sur (11) oder höher, mit Produktversion 101.94.13 oder höher.

- Nicht-Microsoft-Webbrowser wie Brave, Chrome, Opera und Safari

- Microsoft Edge für macOS-Browser

Hinweis

SmartScreen in Microsoft Edge für macOS unterstützt derzeit keine Filterung von Webinhalten, benutzerdefinierte Indikatoren oder andere Unternehmensfeatures. Der Netzwerkschutz bietet diesen Schutz jedoch für Microsoft Edge für macOS, wenn der Netzwerkschutz aktiviert ist.

Übersicht

Netzwerkschutz trägt dazu bei, die Angriffsfläche Ihrer Geräte durch internetbasierte Ereignisse zu reduzieren. Es verhindert, dass Benutzer eine Anwendung verwenden, um auf gefährliche Domänen zuzugreifen, die Folgendes hosten können:

- Phishing-Betrug

- heldentaten

- andere schädliche Inhalte im Internet

Der Netzwerkschutz erweitert den Bereich von Microsoft Defender XDR SmartScreen, um den gesamten ausgehenden HTTP/HTTPS-Datenverkehr zu blockieren, der versucht, eine Verbindung mit Quellen mit geringem Ruf herzustellen. Die Blöcke für ausgehenden HTTP/HTTPS-Datenverkehr basieren auf der Domäne oder dem Hostnamen.

Verfügbarkeit

Netzwerkschutz für macOS ist jetzt für alle Microsoft Defender for Endpoint integrierten macOS-Geräte verfügbar, die die Mindestanforderungen erfüllen. Alle derzeit konfigurierten Netzwerkschutz- und Web Threat Protection-Richtlinien werden auf macOS-Geräten erzwungen, auf denen der Netzwerkschutz für den Blockmodus konfiguriert ist.

Für das Rollout des Netzwerkschutzes für macOS empfehlen wir die folgenden Aktionen:

- Erstellen Sie eine Gerätegruppe für eine kleine Gruppe von Geräten, die Sie zum Testen des Netzwerkschutzes verwenden können.

- Bewerten Sie die Auswirkungen von Web Threat Protection, benutzerdefinierten Gefährdungsindikatoren, Webinhaltsfilterung und Microsoft Defender for Cloud Apps Erzwingungsrichtlinien, die auf macOS-Geräte ausgerichtet sind, auf denen sich der Netzwerkschutz im Blockierungsmodus befindet.

- Stellen Sie für diese Gerätegruppe eine Richtlinie für den Überwachungs- oder Sperrmodus bereit, und stellen Sie sicher, dass keine Probleme oder fehlerhaften Arbeitsstreams vorliegen.

- Stellen Sie den Netzwerkschutz schrittweise auf einer größeren Gruppe von Geräten bereit, bis sie eingeführt wurde.

Aktuelle Funktionen

- Benutzerdefinierte Gefährdungsindikatoren für Domänen und IP-Adressen.

- Unterstützung der Webinhaltsfilterung:

- Blockieren Sie Websitekategorien, die auf Gerätegruppen festgelegt sind, über Richtlinien, die im Microsoft Defender-Portal erstellt wurden.

- Richtlinien werden auf Browser angewendet, einschließlich Chromium Microsoft Edge für macOS.

- Erweiterte Suche: Netzwerkereignisse werden in der Computerzeitachse widergespiegelt und können in Der erweiterten Suche abfragt werden, um Sicherheitsuntersuchungen zu unterstützen.

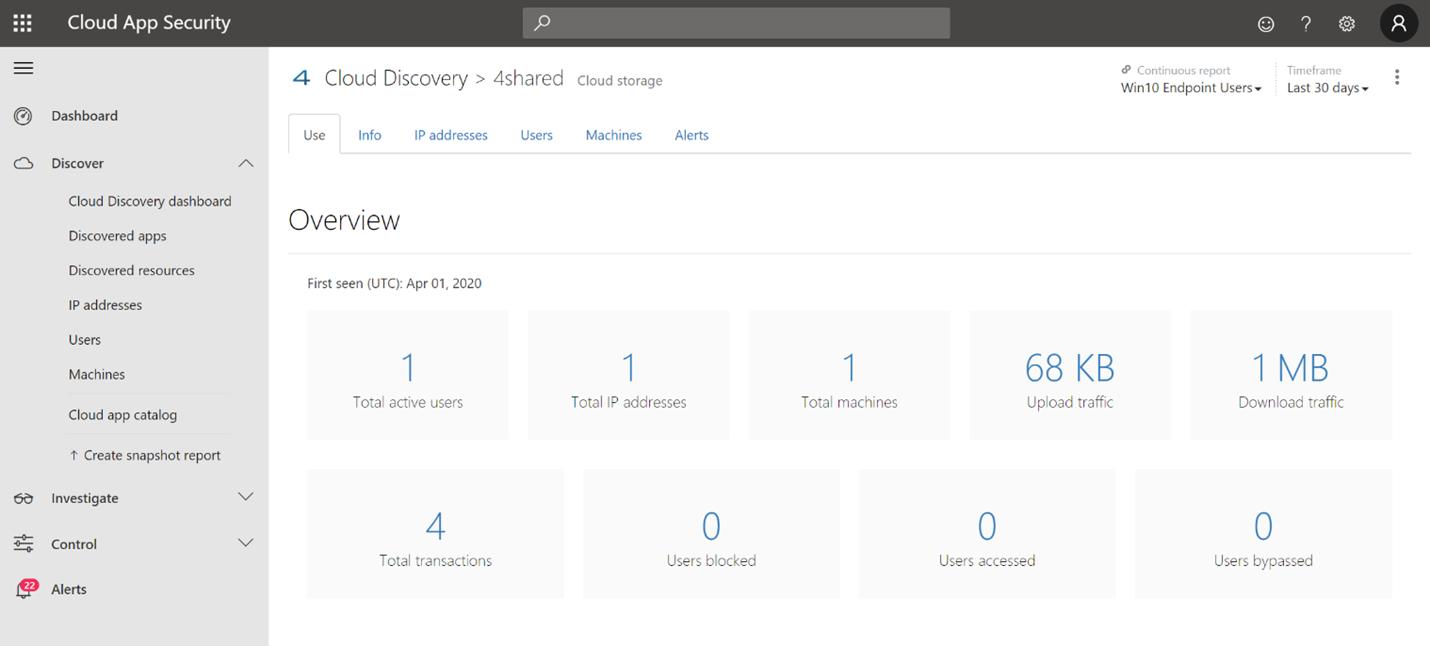

- Microsoft Defender for Cloud Apps:

- Schatten-IT-Ermittlung: Ermitteln Sie, welche Apps in Ihrem organization verwendet werden.

- Anwendungen blockieren: Blockieren Sie die Verwendung ganzer Anwendungen (z. B. Slack und Facebook) in Ihrem organization.

- Unternehmens-VPN im Tandem oder parallel zum Netzwerkschutz:

- Derzeit werden keine VPN-Konflikte identifiziert.

- Wenn Konflikte auftreten, können Sie Feedback über den Feedbackkanal geben, der unten auf dieser Seite aufgeführt ist.

Bekannte Probleme

- Blockieren/Warnen der Benutzeroberfläche ist nicht anpassbar und erfordert möglicherweise andere Änderungen am Aussehen und Verhalten. (Kundenfeedback wird gesammelt, um weitere Designverbesserungen voranzutreiben)

- Es gibt ein bekanntes Anwendungsinkompatibilitätsproblem mit dem Feature "Pro-App-Tunnel" von VMware. (Diese Inkompatibilität kann dazu führen, dass Datenverkehr, der über den "Pro-App-Tunnel" geleitet wird, nicht blockiert werden kann.)

- Es gibt ein bekanntes Anwendungsinkompatibilitätsproblem mit Blue Coat Proxy. (Diese Inkompatibilität kann zu Abstürzen der Netzwerkschicht in nicht verwandten Anwendungen führen, wenn sowohl Blue Coat Proxy als auch Netzwerkschutz aktiviert sind.)

Wichtige Hinweise:

- Es wird nicht empfohlen, den Netzwerkschutz über die Systemeinstellungen mithilfe der Schaltfläche Trennen zu steuern. Verwenden Sie stattdessen das mdatp-Befehlszeilentool oder JamF/Intune, um den Netzwerkschutz für macOS zu steuern.

- Um die Wirksamkeit von macOS Web Threat Protection zu bewerten, empfehlen wir, ihn in anderen Browsern als Microsoft Edge für macOS (z. B. Safari) auszuprobieren. Microsoft Edge für macOS verfügt über einen integrierten Schutz vor Webbedrohungen (Microsoft Defender Browserschutzerweiterung, die Smartscreen-Funktionen bereitstellt), der unabhängig davon aktiviert ist, ob das Von Ihnen ausgewertete Mac-Netzwerkschutzfeature aktiviert ist oder nicht.

Bereitstellungsinformationen

Microsoft Defender XDR für Endpunkt

Installieren Sie die neueste Produktversion über Microsoft AutoUpdate. Führen Sie den folgenden Befehl im Terminal aus, um Microsoft AutoUpdate zu öffnen:

open /Library/Application\ Support/Microsoft/MAU2.0/Microsoft\ AutoUpdate.app

Konfigurieren Sie das Produkt mit Ihren organization Informationen mithilfe der Anweisungen in unserer öffentlichen Dokumentation.

Der Netzwerkschutz ist standardmäßig deaktiviert, kann jedoch für die Ausführung in einem der folgenden Modi (auch als Erzwingungsebenen bezeichnet) konfiguriert werden:

- Audit: nützlich, um sicherzustellen, dass es sich nicht auf branchenspezifische Apps auswirkt, oder um eine Vorstellung davon zu erhalten, wie oft Blöcke auftreten

- Blockieren: Netzwerkschutz verhindert die Verbindung mit schädlichen Websites

- Deaktiviert: Alle Komponenten, die dem Netzwerkschutz zugeordnet sind, sind deaktiviert.

Sie können dieses Feature auf eine der folgenden Arten bereitstellen: manuell, über JAMF oder über Intune. In den folgenden Abschnitten werden diese Methoden ausführlich beschrieben.

Manuelle Bereitstellung

Führen Sie den folgenden Befehl im Terminal aus, um die Erzwingungsebene zu konfigurieren:

mdatp config network-protection enforcement-level --value [enforcement-level]

Führen Sie beispielsweise den folgenden Befehl aus, um den Netzwerkschutz für die Ausführung im Blockierungsmodus zu konfigurieren:

mdatp config network-protection enforcement-level --value block

Um zu bestätigen, dass der Netzwerkschutz erfolgreich gestartet wurde, führen Sie den folgenden Befehl im Terminal aus, und überprüfen Sie, ob "gestartet" ausgegeben wird:

mdatp health --field network_protection_status

JAMF Pro-Bereitstellung

Eine erfolgreiche JAMF Pro-Bereitstellung erfordert ein Konfigurationsprofil, um die Erzwingungsebene des Netzwerkschutzes festzulegen.

Nachdem Sie dieses Konfigurationsprofil erstellt haben, weisen Sie es den Geräten zu, auf denen Sie den Netzwerkschutz aktivieren möchten.

Konfigurieren der Erzwingungsebene

Hinweis

Wenn Sie bereits Microsoft Defender XDR für Endpunkt unter Mac gemäß den hier aufgeführten Anweisungen konfiguriert haben, aktualisieren Sie die zuvor bereitgestellte plist-Datei mit dem in diesem Abschnitt aufgeführten Inhalt, und stellen Sie sie dann über JAMF erneut bereit.

Wählen Sie unterComputerkonfigurationsprofile>die Option Optionen>Anwendungen & Benutzerdefinierte Einstellungen aus.

Wählen Sie Datei hochladen (PLIST-Datei) aus.

Legen Sie die Einstellungsdomäne auf fest

com.microsoft.wdav.Laden Sie die folgende plist-Datei hoch.

<?xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>networkProtection</key> <dict> <key>enforcementLevel</key> <string>block</string> </dict> </dict> </plist>

Intune Bereitstellung

Eine erfolgreiche Intune Bereitstellung erfordert ein Konfigurationsprofil, um die Erzwingungsebene des Netzwerkschutzes festzulegen. Nachdem Sie dieses Konfigurationsprofil erstellt haben, weisen Sie es den Geräten zu, auf denen Sie den Netzwerkschutz aktivieren möchten.

Konfigurieren der Erzwingungsebene mithilfe von Intune

Hinweis

Wenn Sie Microsoft Defender for Endpoint unter Mac bereits mithilfe der vorherigen Anweisungen (mit einer XML-Datei) konfiguriert haben, entfernen Sie die vorherige benutzerdefinierte Konfigurationsrichtlinie, und ersetzen Sie sie durch die folgenden Anweisungen:

Öffnen Sie Gerätekonfiguration verwalten>. Wählen SieProfile>verwalten>Profil erstellen aus.

Ändern Sie Plattform in macOS und Profiltyp in Einstellungskatalog. Wählen Sie Erstellen aus.

Geben Sie einen Namen für das Profil an.

Wählen Sie auf dem Bildschirm Konfigurationseinstellungendie Option Einstellungen hinzufügen aus. Wählen Sie Microsoft Defender>Netzwerkschutz aus, und aktivieren Sie das Kontrollkästchen Erzwingungsstufe.

Legen Sie die Erzwingungsstufe auf blockieren fest. Wählen Sie Weiter aus.

Öffnen Sie das Konfigurationsprofil, und laden Sie die

com.microsoft.wdav.xmlDatei hoch. (Diese Datei wurde in Schritt 3 erstellt.)Wählen Sie OK aus.

Wählen SieZuweisungenverwalten> aus. Wählen Sie auf der Registerkarte Einschließen die Geräte aus, für die Sie den Netzwerkschutz aktivieren möchten.

Mobileconfig-Bereitstellung

Führen Sie die folgenden Schritte aus, um die Konfiguration über eine .mobileconfig Datei bereitzustellen, die mit nicht von Microsoft stammenden MDM-Lösungen verwendet oder direkt auf Geräte verteilt werden kann:

Speichern Sie die folgende Nutzlast als

com.microsoft.wdav.xml.mobileconfig.<?xml version="1.0" encoding="utf-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1"> <dict> <key>PayloadUUID</key> <string>C4E6A782-0C8D-44AB-A025-EB893987A295</string> <key>PayloadType</key> <string>Configuration</string> <key>PayloadOrganization</key> <string>Microsoft</string> <key>PayloadIdentifier</key> <string>com.microsoft.wdav</string> <key>PayloadDisplayName</key> <string>Microsoft Defender ATP settings</string> <key>PayloadDescription</key> <string>Microsoft Defender ATP configuration settings</string> <key>PayloadVersion</key> <integer>1</integer> <key>PayloadEnabled</key> <true/> <key>PayloadRemovalDisallowed</key> <true/> <key>PayloadScope</key> <string>System</string> <key>PayloadContent</key> <array> <dict> <key>PayloadUUID</key> <string>99DBC2BC-3B3A-46A2-A413-C8F9BB9A7295</string> <key>PayloadType</key> <string>com.microsoft.wdav</string> <key>PayloadOrganization</key> <string>Microsoft</string> <key>PayloadIdentifier</key> <string>com.microsoft.wdav</string> <key>PayloadDisplayName</key> <string>Microsoft Defender ATP configuration settings</string> <key>PayloadDescription</key> <string/> <key>PayloadVersion</key> <integer>1</integer> <key>PayloadEnabled</key> <true/> <key>networkProtection</key> <dict> <key>enforcementLevel</key> <string>block</string> </dict> </dict> </array> </dict> </plist>Vergewissern Sie sich, dass die Datei aus dem vorherigen Schritt ordnungsgemäß kopiert wurde. Führen Sie unter Terminal den folgenden Befehl aus, und vergewissern Sie sich, dass die Ausgabe OK lautet:

plutil -lint com.microsoft.wdav.xml

Erkunden der Features

Erfahren Sie, wie Sie Ihre organization mit Webbedrohungsschutz vor Webbedrohungen schützen.

- Web Threat Protection ist Teil des Webschutzes in Microsoft Defender for Endpoint. Es verwendet Netzwerkschutz, um Ihre Geräte vor Webbedrohungen zu schützen.

Führen Sie den Flow Benutzerdefinierte Indikatoren der Kompromittierung durch, um Blöcke für den Benutzerdefinierten Indikatortyp abzurufen.

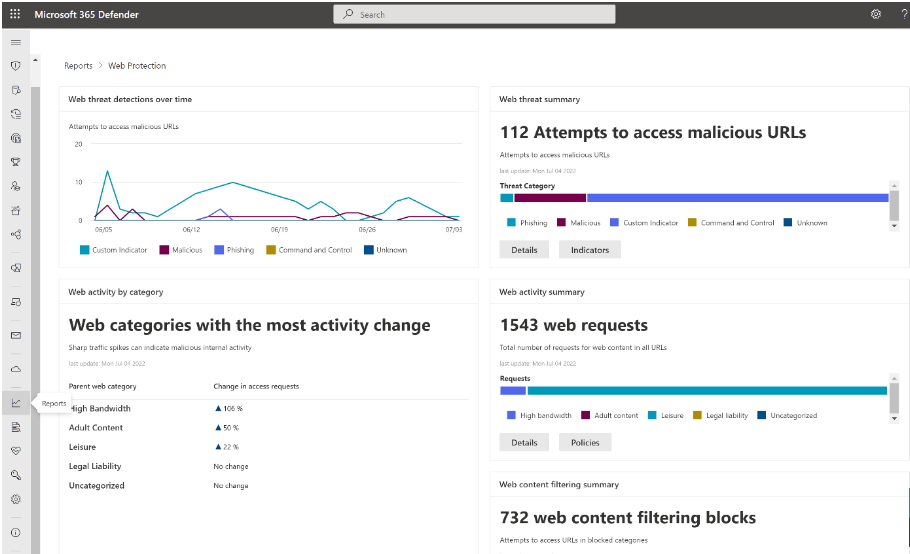

Erkunden der Filterung von Webinhalten.

Hinweis

Wenn Sie gleichzeitig eine Richtlinie entfernen oder Gerätegruppen ändern, kann dies zu einer Verzögerung bei der Richtlinienbereitstellung führen. Profi-Tipp: Sie können eine Richtlinie bereitstellen, ohne eine Kategorie in einer Gerätegruppe auszuwählen. Mit dieser Aktion wird eine Richtlinie nur überwacht, damit Sie das Benutzerverhalten besser verstehen können, bevor Sie eine Blockierungsrichtlinie erstellen.

Die Erstellung von Gerätegruppen wird in Defender für Endpunkt Plan 1 und Plan 2 unterstützt.

Integrieren Sie Microsoft Defender for Endpoint in Defender for Cloud Apps, und Ihre macOS-Geräte mit Netzwerkschutz verfügen über Endpunktrichtlinienerzwingungsfunktionen.

Hinweis

Die Ermittlung und andere Features werden auf diesen Plattformen derzeit nicht unterstützt.

Szenarien

Die folgenden Szenarien werden unterstützt.

Internet-Bedrohungsschutz

Web Threat Protection ist Teil des Webschutzes in Microsoft Defender XDR für Endpunkt. Es verwendet Netzwerkschutz, um Ihre Geräte vor Webbedrohungen zu schützen. Durch die Integration in Microsoft Edge für macOS und gängige Nicht-Microsoft-Browser wie Brave, Chrome, Firefox, Safari, Opera stoppt Webbedrohungen ohne Webproxy. Weitere Informationen zur Browserunterstützung finden Sie unter Voraussetzungen: Webbedrohungsschutz kann Geräte schützen, während sie lokal oder nicht vorhanden sind. Web Threat Protection beendet den Zugriff auf die folgenden Arten von Websites:

- Phishing-Websites

- Malware-Vektoren

- Exploitwebsites

- Nicht vertrauenswürdige oder reputationsarme Websites

- Websites, die in der Liste der benutzerdefinierten Indikatoren blockiert sind

Weitere Informationen finden Sie unter Schützen Ihrer organization vor Web-Bedrohungen.

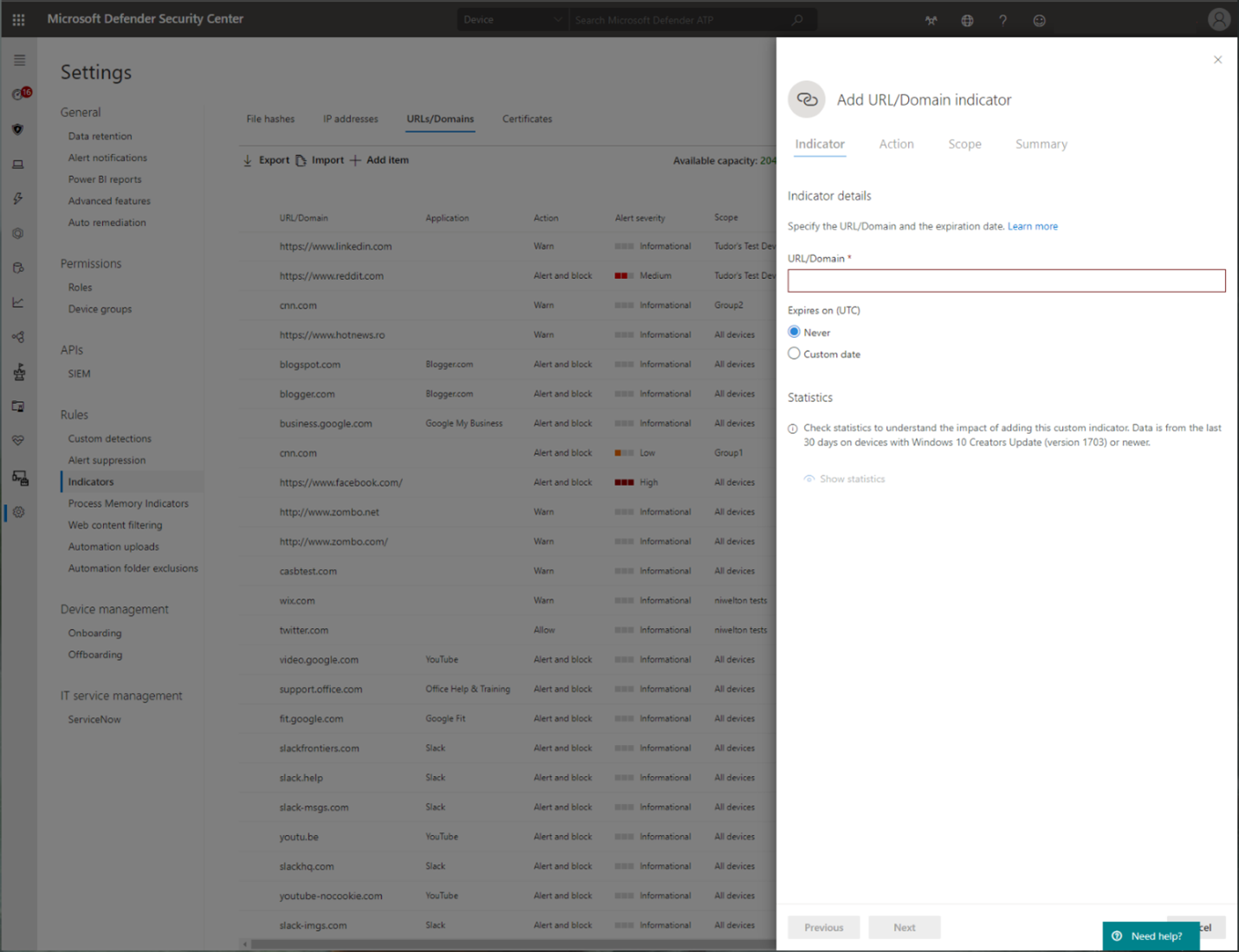

Benutzerdefinierte Gefährdungsindikatoren

Indikator für Gefährdungsabgleich (IoCs) ist ein wesentliches Feature in jeder Endpoint Protection-Lösung. Diese Funktion bietet SecOps die Möglichkeit, eine Liste von Indikatoren für die Erkennung und blockierung (Prävention und Reaktion) festzulegen.

Erstellen Sie Indikatoren, die die Erkennung, Verhinderung und Ausschluss von Entitäten definieren. Sie können die auszuführende Aktion sowie die Dauer für die Anwendung der Aktion und den Bereich der Gerätegruppe definieren, auf die sie angewendet werden soll.

Derzeit werden die Clouderkennungs-Engine von Defender für Endpunkt, die Engine für automatisierte Untersuchung und Wartung und die Endpunktschutz-Engine (Microsoft Defender Antivirus) unterstützt.

Weitere Informationen finden Sie unter Erstellen von Indikatoren für IP-Adressen und URLs/Domänen.

Webinhaltsfilterung

Die Filterung von Webinhalten ist Teil der Webschutzfunktionen in Microsoft Defender for Endpoint und Microsoft Defender for Business. Die Filterung von Webinhalten ermöglicht es Ihren organization, den Zugriff auf Websites basierend auf deren Inhaltskategorien nachzuverfolgen und zu regulieren. Viele dieser Websites (auch wenn sie nicht böswillig sind) können aufgrund von Compliancebestimmungen, Bandbreitennutzung oder anderen Bedenken problematisch sein.

Konfigurieren Sie Richtlinien für Ihre Gerätegruppen, um bestimmte Kategorien zu blockieren. Das Blockieren einer Kategorie verhindert, dass Benutzer innerhalb bestimmter Gerätegruppen auf URLs zugreifen, die der Kategorie zugeordnet sind. Für jede Kategorie, die nicht blockiert ist, werden die URLs automatisch überwacht. Ihre Benutzer können ohne Unterbrechung auf die URLs zugreifen, und Sie sammeln Zugriffsstatistiken, um eine benutzerdefiniertere Richtlinienentscheidung zu erstellen. Ihren Benutzern wird eine Blockierungsbenachrichtigung angezeigt, wenn ein Element auf der angezeigten Seite Aufrufe an eine blockierte Ressource durchführt.

Die Filterung von Webinhalten ist in den wichtigsten Webbrowsern verfügbar, mit Blöcken, die vom Netzwerkschutz (Brave, Chrome, Firefox, Safari und Opera) ausgeführt werden. Weitere Informationen zur Browserunterstützung finden Sie unter Voraussetzungen.

Weitere Informationen zur Berichterstellung finden Sie unter Filtern von Webinhalten.

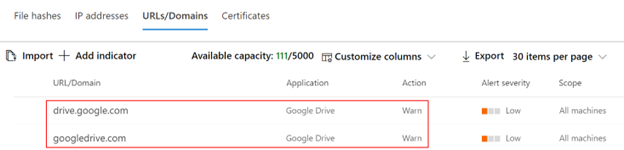

Microsoft Defender for Cloud Apps

Der Microsoft Defender for Cloud Apps/Cloud-App-Katalog identifiziert Apps, bei denen Endbenutzer beim Zugriff mit Microsoft Defender XDR für Endpunkt gewarnt werden sollen, und markieren sie als Überwacht. Die unter überwachten Apps aufgeführten Domänen werden später mit Microsoft Defender XDR für Endpunkt synchronisiert:

Innerhalb von 10 bis 15 Minuten werden diese Domänen in Microsoft Defender XDR unter Indikatoren-URLs>/Domänen mit Action=Warn aufgeführt. Innerhalb der SLA für die Erzwingung (details am Ende dieses Artikels) erhalten Endbenutzer warnende Meldungen, wenn sie versuchen, auf diese Domänen zuzugreifen:

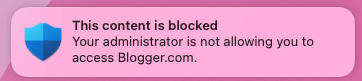

Wenn der Endbenutzer versucht, auf überwachte Domänen zuzugreifen, wird er von Defender für Endpunkt gewarnt. Der Benutzer erhält eine einfache Blockerfahrung, die von der folgenden Popupmeldung begleitet wird, die vom Betriebssystem einschließlich des Namens der blockierten Anwendung (z. B. Blogger.com) angezeigt wird.

Wenn der Endbenutzer auf einen Block stößt, hat der Benutzer zwei mögliche Lösungen: Umgehung und Bildung.

Benutzerumgehung

- Für Popupnachrichten: Klicken Sie auf die Schaltfläche Entsperren . Durch das erneute Laden der Webseite kann der Benutzer fortfahren und die Cloud-App verwenden. (Diese Aktion gilt für die nächsten 24 Stunden, nach denen der Benutzer die Blockierung erneut aufheben muss.)

Benutzerschulungen

- Für Popupnachrichten: Drücken Sie die Popupnachricht selbst. Endbenutzer werden zu einer benutzerdefinierten Umleitungs-URL umgeleitet, die global in Microsoft Defender for Cloud Apps festgelegt ist (Weitere Informationen unten auf dieser Seite)

Hinweis

Nachverfolgen von Umgehungen pro App: Sie können nachverfolgen, wie viele Benutzer die Warnung auf der Seite Anwendung in Microsoft Defender for Cloud Apps umgangen haben.

Anhang

SharePoint-Websitevorlage für Endbenutzer education center

Für viele Organisationen ist es wichtig, die von Microsoft Defender for Cloud Apps bereitgestellten Cloudsteuerelemente zu übernehmen und nicht nur Einschränkungen für Endbenutzer festzulegen, wenn dies erforderlich ist, sondern auch, um sie über Folgendes zu informieren und zu coachen:

- den spezifischen Vorfall

- warum es passiert ist

- Was ist die Denkweise hinter dieser Entscheidung?

- Wie das Auftreten von Blocksites entschärft werden kann

Wenn ein unerwartetes Verhalten auftritt, kann die Verwirrung der Benutzer reduziert werden, indem sie ihnen so viele Informationen wie möglich bereitstellen, nicht nur um zu erklären, was passiert ist, sondern auch, um sie zu schulen, um sie bei der nächsten Auswahl einer Cloud-App für ihre Arbeit besser zu informieren. Diese Informationen können beispielsweise Folgendes umfassen:

- Sicherheits- und Compliancerichtlinien der Organisation und Richtlinien für die Internet- und Cloudnutzung

- Genehmigte/empfohlene Cloud-Apps für die Verwendung

- Eingeschränkte/blockierte Cloud-Apps für die Verwendung

Für diese Seite wird empfohlen, dass Ihr organization eine einfache SharePoint-Website verwendet.

Wichtige Informationen

Es kann bis zu zwei Stunden (in der Regel weniger) dauern, bis App-Domänen auf den Endpunktgeräten weitergegeben und aktualisiert werden, nachdem sie als überwacht markiert wurden.

Standardmäßig wird eine Aktion für alle Apps und Domänen ausgeführt, die in Microsoft Defender for Cloud Apps Portal für alle integrierten Endpunkte im organization als Überwacht gekennzeichnet wurden.

Vollständige URLs werden derzeit nicht unterstützt und nicht von Microsoft Defender for Cloud Apps an Microsoft Defender for Endpoint gesendet. Wenn vollständige URLs unter Microsoft Defender for Cloud Apps als überwachte Apps aufgeführt sind, werden Benutzer nicht gewarnt, wenn sie versuchen, auf eine Website zuzugreifen. (Wird beispielsweise

google.com/drivenicht unterstützt, währenddrive.google.comunterstützt wird.)Der Netzwerkschutz unterstützt die Verwendung von QUIC in Browsern nicht. Administratoren müssen sicherstellen, dass QUIC beim Testen deaktiviert ist, um sicherzustellen, dass Websites ordnungsgemäß blockiert werden.

Tipp

In Browsern von Drittanbietern werden keine Endbenutzerbenachrichtigungen angezeigt? Überprüfen Sie die Einstellungen für Popupnachrichten.

Siehe auch

- Microsoft Defender XDR für Endpunkt unter Mac

- integration von Microsoft Defender XDR for Endpoint in Microsoft Microsoft Defender XDR for Cloud Apps

- Lernen Sie die innovativen Features in Microsoft Edge kennen

- Schützen Sie Ihr Netzwerk

- Netzwerkschutz aktivieren

- Internetschutz

- Indikatoren erstellen

- Internet-Inhaltsfilterung

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.