Configuración de un punto de conexión público en Azure SQL Managed Instance

Se aplica a: Azure SQL Managed Instance

Los puntos de conexión públicos para Azure SQL Managed Instance habilitan el acceso a datos de la instancia administrada desde fuera de la red virtual. Puede acceder a su instancia administrada desde servicios de Azure de varios inquilinos, como Power BI, Azure App Service o una red local. Al usar el punto de conexión público en una instancia administrada, no es necesario que use una VPN, lo que puede contribuir a evitar problemas de rendimiento de la VPN.

En este artículo aprenderá a:

- Habilitar o deshabilitar el punto de conexión público para la instancia administrada

- Configuración de un grupo de seguridad de red en la instancia administrada para permitir el tráfico al punto de conexión público de la instancia administrada

- Obtener la cadena de conexión del punto de conexión público en la instancia administrada.

Permisos

Debido a la confidencialidad de los datos de una instancia administrada, la configuración para habilitar el punto de conexión público de la instancia administrada debe seguir un proceso de dos pasos. Esta medida de seguridad se ajusta a la separación de tareas (SoD):

- El administrador de la instancia administrada debe habilitar el punto de conexión público en la instancia administrada. Dicho administrador se puede encontrar en la página Información general del recurso de la instancia administrada.

- Un administrador de red debe permitir el tráfico a la instancia administrada mediante un grupo de seguridad de red (NSG). Para más información, consulte los permisos para el grupo de seguridad de red.

Habilitar el punto de conexión público

Puede habilitar el punto de conexión público para SQL Managed Instance mediante Azure Portal, Azure PowerShell o la CLI de Azure.

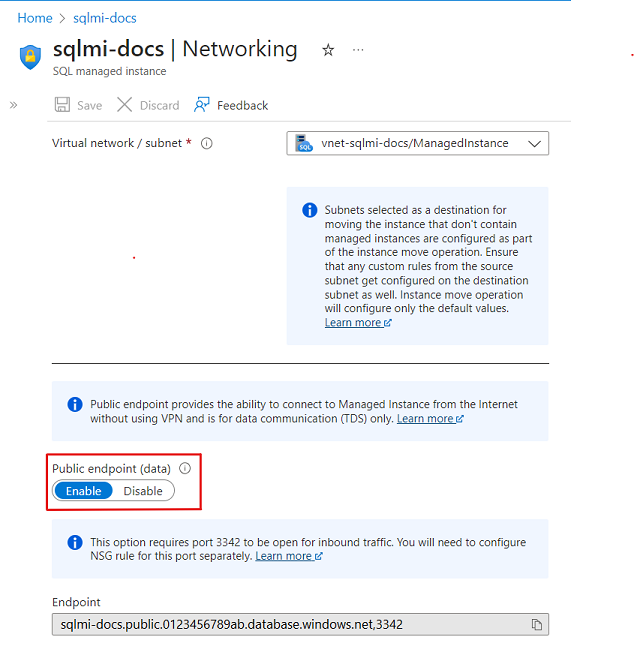

Para habilitar el punto de conexión público para SQL Managed Instance en Azure Portal, siga estos pasos:

- Vaya a Azure Portal.

- Abra el grupo de recursos con la instancia administrada y seleccione la instancia administrada de SQL en la que quiera configurar el punto de conexión público.

- En Seguridad, seleccione la pestaña Redes.

- En la página de configuración de la red virtual, seleccione Habilitar y después el icono Guardar para actualizar la configuración.

Deshabilitar el punto de conexión público

Puede deshabilitar el punto de conexión público para SQL Managed Instance mediante Azure Portal, Azure PowerShell y la CLI de Azure.

Para deshabilitar el punto de conexión público mediante Azure Portal, siga estos pasos:

- Vaya a Azure Portal.

- Abra el grupo de recursos con la instancia administrada y seleccione la instancia administrada de SQL en la que quiera configurar el punto de conexión público.

- En Seguridad, seleccione la pestaña Redes.

- En la página de configuración de la red virtual, seleccione Deshabilitar y después el icono Guardar para actualizar la configuración.

Permitir el tráfico del punto de conexión público en el grupo de seguridad de red

Use Azure Portal para permitir el tráfico público dentro del grupo de seguridad de red. Siga estos pasos:

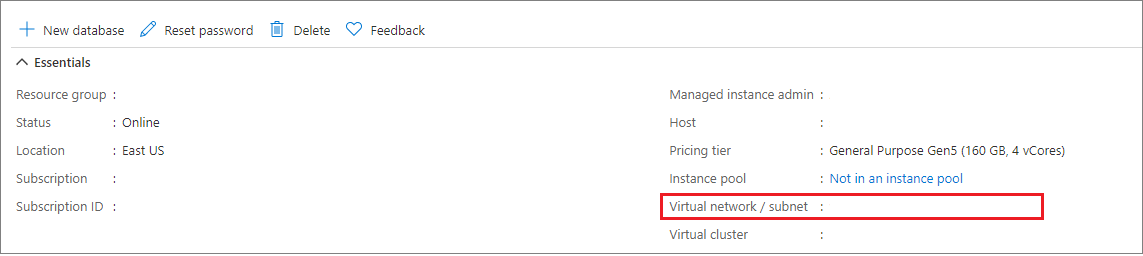

Vaya a la página Información general de la instancia de SQL Managed Instance en Azure Portal.

Seleccione el vínculo Red virtual/subred, que le llevará a la página de configuración de la red virtual.

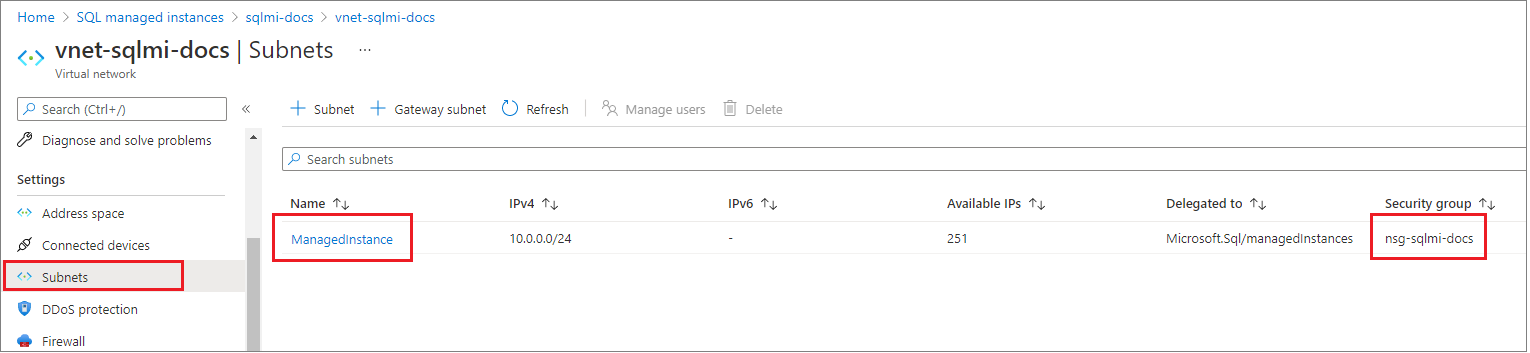

Seleccione la pestaña Subredes en el panel de configuración izquierdo de la red virtual y anote el nombre de GRUPO DE SEGURIDAD de su instancia administrada.

Vuelva al grupo de recursos que contiene la instancia administrada. Debería ver el nombre del grupo de seguridad de red anotado anteriormente. Seleccione el nombre del grupo de seguridad de red para abrir la página de configuración del grupo de seguridad de red.

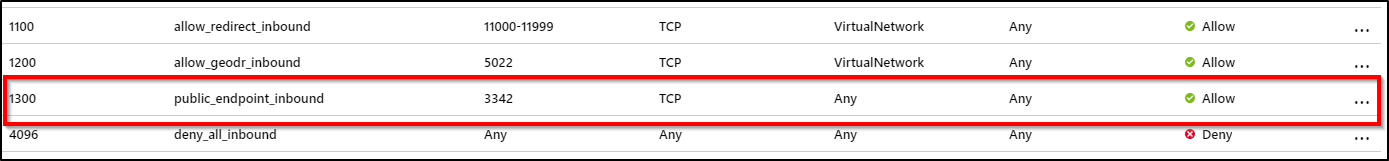

Seleccione la pestaña Reglas de seguridad de entrada y agregue una regla que tenga mayor prioridad que la regla deny_all_inbound con la siguiente configuración:

Configuración Valor sugerido Descripción Origen Cualquier dirección IP o etiqueta de servicio - En servicios de Azure como Power BI, seleccione la etiqueta de servicio en la nube de Azure.

- Para el equipo o la máquina virtual de Azure, use la dirección IP de NAT.

Intervalos de puertos de origen * Deje esta opción en * (cualquiera) dado que los puertos de origen suelen asignarse de forma dinámica y, por lo tanto, son impredecibles. Destino Any Deje la opción Destino en Cualquiera para permitir el tráfico en la subred de la instancia administrada. Intervalos de puertos de destino 3342 Establezca el puerto de destino en 3342, que es el punto de conexión TDS público de la instancia administrada. Protocolo TCP Instancia administrada de SQL utiliza el protocolo TCP para TDS. Acción Allow Permite el tráfico entrante en la instancia administrada mediante el punto de conexión público. Prioridad 1300 Asegúrese de que esta regla tiene más prioridad que la regla deny_all_inbound.

Nota:

El puerto 3342 se usa para las conexiones del punto de conexión público a la instancia administrada y no se puede cambiar en este momento.

Confirme que el enrutamiento está correctamente configurado

Una ruta con el prefijo de dirección 0.0.0.0/0 indica a Azure cómo enrutar el tráfico destinado a una dirección IP que no está dentro del prefijo de dirección de cualquier otra ruta en la tabla de rutas de una subred. Cuando se crea una subred, Azure crea un ruta predeterminada para el prefijo de dirección 0.0.0.0/0, con el tipo de próximo salto Internet.

Invalidar esta ruta predeterminada sin agregar las rutas necesarias para asegurarse de que el tráfico del punto de conexión público se enruta directamente a Internet puede provocar problemas de enrutamiento asimétrico, ya que el tráfico entrante no fluye a través de la puerta de enlace de red virtual o la aplicación virtual. Asegúrese de que todo el tráfico que llega a la instancia administrada a través de la red pública de Internet vuelve a salir a través de la red pública de Internet agregando rutas específicas para cada origen o estableciendo la ruta predeterminada en el prefijo de dirección 0.0.0.0/0 en Internet como tipo de próximo salto.

Consulte más detalles sobre el impacto de los cambios en esta ruta predeterminada en el prefijo de dirección 0.0.0.0/0.

Obtención de la cadena de conexión de punto de conexión público

Vaya a la página de configuración de la instancia administrada que se ha habilitado para el punto de conexión público. Seleccione la pestaña Cadenas de conexión en Configuración.

El nombre de host del punto de conexión público tiene el formato <mi_nombre>.public.<zona_dns>.database.windows.net y el puerto que se usa para la conexión es 3342. A continuación se muestra un ejemplo de un valor de servidor de la cadena de conexión que indica el puerto del punto de conexión público que se puede usar en las conexiones de SQL Server Management Studio o Azure Data Studio:

<mi_name>.public.<dns_zone>.database.windows.net,3342

Pasos siguientes

Información acerca del uso de Instancia administrada de Azure SQL de forma segura con puntos de conexión públicos.