Preparación para la retirada del agente de Log Analytics

El agente de Azure Log Analytics, también conocido como Microsoft Monitoring Agent (MMA), se retirará en agosto de 2024. Como consecuencia, se actualizarán los planes de Defender para servidores y Defender para SQL en máquinas en Microsoft Defender for Cloud y se rediseñarán las características que dependen del agente de Log Analytics.

En este artículo se resumen los planes para la retirada del agente.

Preparación de Defender para servidores

El plan de Defender para servidores usa el agente de Log Analytics en disponibilidad general (GA) y en AMA con algunas características (en versión preliminar). Esto es lo que va a suceder con estas características en el futuro:

Para simplificar la incorporación, todas las características y funcionalidades de seguridad de Defender para servidores se proporcionarán con un único agente (Microsoft Defender para punto de conexión), complementado con el examen de máquinas sin agente, sin dependencia del agente de Log Analytics o de AMA.

- Las características de Defender para servidores, que se basan en AMA, se encuentran actualmente en versión preliminar y no se publicarán para disponibilidad general.

- Las características de la versión preliminar que dependen de AMA siguen siendo compatibles hasta que se proporcione una versión alternativa de la característica, que se basará en la integración de Defender para punto de conexión o en la característica de examen de máquinas sin agente.

- Al habilitar la característica de integración de Defender para punto de conexión y el examen de máquinas sin agente antes de que quede en desuso, la implementación de Defender para servidores estará actualizada y admitida.

Característica/funcionalidad

En la tabla siguiente se resume cómo se proporcionarán las características de Defender para servidores. La mayoría de las características ya están disponibles con carácter general mediante la integración de Defender para punto de conexión o el examen de máquinas sin agente. El resto de las características estarán disponibles con carácter general cuando se retire el MMA o quedarán en desuso.

| Característica | Compatibilidad actual | Nueva compatibilidad | Estado de la nueva experiencia |

|---|---|---|---|

| Integración de Defender para punto de conexión en máquinas Windows de nivel descendente (Windows Server 2016/2012 R2) | Sensor heredado de Defender para punto de conexión, basado en el agente de Log Analytics | Integración del agente unificado | - La funcionalidad con el agente unificado de MDE es GA. - La funcionalidad con el sensor heredado de Defender para punto de conexión mediante el agente de Log Analytics quedará en desuso en agosto de 2024. |

| Detección de amenazas de nivel de sistema operativo | Agente de Log Analytics | Integración del agente de Defender para punto de conexión | La funcionalidad con el agente de Defender para punto de conexión está en disponibilidad general. |

| Controles de aplicación adaptables | Agente de Log Analytics (GA), AMA (versión preliminar) | --- | La característica de control de aplicaciones adaptable quedará en desuso en agosto de 2024. |

| Recomendaciones para la detección de protección de puntos de conexión | Recomendaciones disponibles a través del plan Administración de la posición de seguridad en la nube básica (CSPM) y Defender para servidores, mediante el agente de Log Analytics (GA), AMA (versión preliminar) | Examen de máquinas sin agente | - La funcionalidad con el análisis de máquinas sin agente se ha publicado en versión preliminar a principios de 2024 como parte del plan 2 de Defender para servidores y el plan CSPM de Defender. - Se admiten máquinas virtuales de Azure, instancias de Google Cloud Platform (GCP) e instancias de Amazon Web Services (AWS). No se admiten máquinas locales. |

| Falta la recomendación de actualizar el sistema operativo | Recomendaciones disponibles en CSPM básico y Defender para servidores mediante el agente de Log Analytics. | Integración con el Administrador de actualizaciones, Microsoft | Las nuevas recomendaciones basadas en la integración del Administrador de actualizaciones de Azure están en disponibilidad general, sin dependencias del agente. |

| Errores de configuración del sistema operativo (Microsoft Cloud Security Benchmark) | Recomendaciones disponibles a través de los planes Foundational CSPM y Defender para servidores mediante el agente de Log Analytics, la extensión de configuración de invitado (versión preliminar). | Extensión de configuración de invitado, como parte del plan 2 de Defender para servidores. | - La funcionalidad basada en la extensión de configuración de invitado se publicará en disponibilidad general en septiembre de 2024 - Solo para clientes de Defender for Cloud: la funcionalidad con el agente de Log Analytics quedará en desuso en noviembre de 2024. - La compatibilidad de esta característica en Docker Hub y Virtual Machine Scale Sets quedará en desuso en agosto de 2024. |

| Supervisión de la integridad de los archivos | Agente de Log Analytics, AMA (versión preliminar) | Integración del agente de Defender para punto de conexión | La funcionalidad con el agente de Defender para punto de conexión estará disponible en agosto de 2024. - Solo para clientes de Defender for Cloud: la funcionalidad con el agente de Log Analytics quedará en desuso en noviembre de 2024. - La funcionalidad con AMA quedará en desuso cuando se publique la integración de Defender para punto de conexión. |

Laventaja de 500 MB para la ingesta de datos

Para conservar la asignación de ingesta de datos gratis de 500 MB para los tipos de datos admitidos, debe migrar de MMA a AMA.

Nota:

La ventaja se concede a cada máquina AMA que forma parte de una suscripción con el plan 2 de Defender para servidores habilitado.

La ventaja se concede al área de trabajo a la que informa la máquina.

Se debe instalar la solución de seguridad en el Área de trabajo relacionada. Obtenga más información sobre cómo realizarlo aquí.

Si la máquina informa a más de un área de trabajo, la ventaja se concederá solo a una de ellas.

Más información sobre cómo implementar AMA.

En el caso de los servidores SQL Server en máquinas, se recomienda migrar al proceso de aprovisionamiento automático del Agente de Azure Monitor (AMA) con destino SQL Server.

Cambios en la incorporación heredada de Defender para servidores Plan 2 mediante el agente de Log Analytics

El enfoque heredado para incorporar servidores a Defender para servidores Plan 2 basado en el agente de Log Analytics y el uso de áreas de trabajo de Log Analytics también está listo para su retirada:

La experiencia de incorporación para incorporar nuevas máquinas que no son de Azure a Defender para servidores mediante agentes y áreas de trabajo de Log Analytics se ha retirado de las hojas Inventario e Introducción del portal de Defender for Cloud.

Para evitar perder la cobertura de seguridad en las máquinas afectadas conectadas a un área de trabajo de Log Analytics, con la retirada del agente:

Si ha incorporado servidores que no son de Azure (tanto locales como de varias nubes) mediante el enfoque heredado, ahora debe conectar estas máquinas a través de servidores habilitados para Azure Arc a las suscripciones y conectores de Azure de Defender para servidores Plan 2. Obtenga más información sobre la implementación de máquinas de Arc a escala.

- Si ha usado el enfoque heredado para habilitar Defender para servidores Plan 2 en máquinas virtuales de Azure seleccionadas, se recomienda habilitar Defender para servidores Plan 2 en las suscripciones de Azure para estas máquinas. A continuación, puede excluir máquinas individuales de la cobertura de Defender para servidores mediante la configuración por recurso de Defender para servidores.

Este es un resumen de la acción necesaria para cada uno de los servidores incorporados a el Plan 2 de Defender para servidores mediante el enfoque heredado:

| Tipo de máquina | Acción necesaria para conservar la cobertura de seguridad |

|---|---|

| Servidores locales | Incorporado a Arc y conectado a una suscripción con Plan 2 de Defender para servidores |

| Máquinas virtuales de Azure | Conexión a la suscripción con Plan 2 de Defender para servidores |

| Servidores multinube | Conexión a conector multinube con el aprovisionamiento de Azure Arc y el plan 2 de Defender para servidores |

Experiencia de recomendaciones de Endpoint Protection: guía de migración y cambios

La detección y las recomendaciones de puntos de conexión se proporcionan actualmente mediante el CSPM básico de Defender for Cloud y el plan de Defender para servidores con el agente de Log Analytics en disponibilidad general o en versión preliminar a través del AMA. Esta experiencia se reemplazará por recomendaciones de seguridad que se recopilan mediante el examen de máquinas sin agente.

Las recomendaciones de protección de los puntos de conexión se construyen en dos fases. La primera fase es la detección de una solución de detección y respuesta de puntos de conexión. La segunda es la evaluación de la configuración de la solución. En las tablas siguientes se proporcionan detalles de las experiencias actuales y nuevas para cada fase.

Obtener información sobre cómo administrar las nuevas recomendaciones de detección y respuesta de puntos de conexión (sin agente).

Solución de detección y respuesta de puntos de conexión: detección

| Área | Experiencia actual (basada en AMA/MMA) | Nueva experiencia (basada en el examen de máquinas sin agente) |

|---|---|---|

| ¿Qué se necesita para clasificar un recurso como en buen estado? | Se dispone de un antivirus. | Se dispone de una solución de detección y respuesta de puntos de conexión. |

| ¿Qué se necesita para obtener la recomendación? | Agente de Log Analytics | Examen de máquinas sin agente |

| ¿Qué planes se admiten? | - CSPM básico (gratis) - Defender para servidores Plan 1 y Plan 2 |

- CSPM de Defender - Defender para servidores Plan 2 |

| ¿Qué corrección está disponible? | Instale el antimalware de Microsoft. | Instale Defender para punto de conexión en máquinas o suscripciones seleccionadas. |

Solución de detección y respuesta de puntos de conexión: evaluación de configuración

| Área | Experiencia actual (basada en AMA/MMA) | Nueva experiencia (basada en el examen de máquinas sin agente) |

|---|---|---|

| Los recursos se clasifican como en mal estado si una o varias de las comprobaciones de seguridad no están en buen estado. | Tres comprobaciones de seguridad: - La protección en tiempo real está desactivada. - Las firmas no están actualizadas. - Tanto el examen rápido como el examen completo no se ejecutan durante siete días. |

Tres comprobaciones de seguridad: - Antivirus está desactivado o parcialmente configurado - Las firmas no están actualizadas. - Tanto el examen rápido como el examen completo no se ejecutan durante siete días. |

| Requisitos previos para obtener la recomendación | Disponer de una solución antimalware. | Se dispone de una solución de detección y respuesta de puntos de conexión. |

¿Qué recomendaciones van a quedar en desuso?

En la tabla siguiente se resume el calendario de las recomendaciones que van a quedar en desuso y se van a reemplazar.

La experiencia de nuevas recomendaciones, basada en el examen de máquinas sin agente, se admite tanto el sistema operativo Windows como Linux en máquinas multinube.

¿Cómo funcionará el reemplazo?

- Las recomendaciones actuales proporcionadas por el agente de Log Analytics o el AMA quedarán en desuso con el tiempo.

- Algunas de estas recomendaciones existentes se reemplazarán por otras nuevas basadas en el examen de máquinas sin agente.

- Las recomendaciones actualmente en disponibilidad general permanecerán en vigor hasta que se retire el agente de Log Analytics.

- Las recomendaciones que se encuentran actualmente en versión preliminar se reemplazarán cuando la nueva recomendación esté disponible en versión preliminar.

¿Qué ocurre con la puntuación segura?

- Las recomendaciones que se encuentran actualmente en disponibilidad general seguirán afectando a la puntuación segura.

- Las recomendaciones actuales y las nuevas se encuentran bajo el mismo control de Microsoft Cloud Security Benchmark, lo que garantiza que no haya ningún impacto duplicado en la puntuación segura.

¿Cómo puedo preparar las nuevas recomendaciones?

- Asegúrese de que el examen de máquinas sin agente esté habilitado como parte de Defender para servidores Plan 2 o de CSPM de Defender.

- Si es adecuado para su entorno, y para obtener la mejor experiencia, se recomienda quitar las recomendaciones en desuso cuando la recomendación en disponibilidad general de reemplazo esté disponible. Para ello, deshabilite la recomendación en la iniciativa integrada de Defender for Cloud en Azure Policy.

Experiencia de la supervisión de integridad de archivos: guía de migración y cambios

El Plan 2 de Microsoft Defender para servidores ya ofrece una nueva solución de supervisión de integridad de archivos (FIM) con tecnología de integración de Microsoft Defender para punto de conexión (MDE). Una vez que la FIM con tecnología de MDE sea pública, se quitará la experiencia de la FIM con tecnología del AMA en el portal de Defender for Cloud. En noviembre, FIM con tecnología MMA quedará en desuso.

Migración desde la FIM a través del AMA

Si actualmente usa la FIM a través del AMA:

La incorporación de nuevas suscripciones o servidores a la FIM basada en el AMA y la extensión de seguimiento de cambios, así como la visualización de los cambios, ya no estará disponible a través del portal de Defender for Cloud a partir del 30 de mayo.

Si desea seguir consumiendo eventos de la FIM recopilados por el AMA, conéctese manualmente al área de trabajo pertinente y verá los cambios en la tabla Change Tracking con la consulta siguiente:

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeTypeSi desea seguir incorporando nuevos ámbitos o configurar reglas de supervisión, use manualmente Reglas de conexión de datos para configurar o personalizar varios aspectos de la recopilación de datos.

Microsoft Defender for Cloud recomienda deshabilitar la FIM a través del AMA e incorporar su entorno a la nueva versión de la FIM basada en Defender para punto de conexión tras su lanzamiento.

Deshabilitación de la FIM a través del AMA

Para deshabilitar la FIM a través del AMA, quite la solución Azure Change Tracking. Para obtener más información, consulte Quitar la solución ChangeTracking.

Como alternativa, quite las reglas de recopilación de datos (DCR) de Change Tracking de archivos relacionadas. Para obtener más información, consulte Remove-AzDataCollectionRuleAssociation o Remove-AzDataCollectionRule.

Después de deshabilitar la colección de eventos de archivo con uno de los métodos anteriores:

- Los nuevos eventos dejarán de recopilarse en el ámbito seleccionado.

- Los eventos históricos que ya se recopilaron permanecen almacenados en el área de trabajo correspondiente, en la tabla ConfigurationChange de la sección Change Tracking. Estos eventos permanecerán disponibles en el área de trabajo pertinente según el período de retención definido en esta área de trabajo. Para obtener más información, consulte Funcionamiento de la retención y el archivado.

Migración desde la FIM a través del agente de Log Analytics (MMA)

Si actualmente usa la FIM en el agente de Log Analytics (MMA):

La supervisión de la integridad de los archivos basada en el agente de Log Analytics (MMA) quedará en desuso a finales de noviembre de 2024.

Microsoft Defender for Cloud recomienda deshabilitar la FIM a través del MMA e incorporar su entorno a la nueva versión de la FIM basada en Defender para punto de conexión tras su lanzamiento.

Deshabilitación de la FIM a través del MMA

Para deshabilitar la FIM a través del MMA, quite la solución Azure Change Tracking. Para obtener más información, consulte Quitar la solución ChangeTracking.

Después de deshabilitar la colección de eventos de archivo:

- Los nuevos eventos dejarán de recopilarse en el ámbito seleccionado.

- Los eventos históricos que ya se recopilaron permanecen almacenados en el área de trabajo correspondiente, en la tabla ConfigurationChange de la sección Change Tracking. Estos eventos permanecerán disponibles en el área de trabajo pertinente según el período de retención definido en esta área de trabajo. Para obtener más información, consulte Funcionamiento de la retención y el archivado.

Experiencia de línea base

La característica de configuración incorrecta de líneas base en máquinas virtuales está diseñada para asegurarse de que las máquinas virtuales cumplen los procedimientos recomendados de seguridad y las directivas organizativas. La configuración incorrecta de las líneas base evalúa la configuración de las máquinas virtuales con respecto a las líneas base de seguridad predefinidas e identifica las desviaciones o configuraciones incorrectas que podrían suponer un riesgo para su entorno.

La información de la máquina se recopila para su evaluación mediante el agente de Log Analytics (también conocido como Microsoft Monitoring Agent (MMA)). Está previsto que el MMA quede en desuso en noviembre de 2024 y que se produzcan los siguientes cambios:

La información de la máquina se recopilará usando la configuración de invitado de Azure Policy.

Las siguientes directivas de Azure se habilitan con la configuración de invitados de Azure Policy:

- "Las máquinas Windows deben cumplir los requisitos de la base de referencia de seguridad de procesos de Azure"

- "Las máquinas Linux deben cumplir los requisitos de la base de referencia de seguridad de procesos de Azure"

Nota:

Si quita estas directivas, no podrá acceder a las ventajas de la extensión de configuración de invitado de Azure Policy.

Las recomendaciones del sistema operativo basadas en las líneas base de seguridad de proceso ya no se incluirán en CSPM básico de Defender for Cloud. Estas recomendaciones estarán disponibles cuando habilite Defender para servidores Plan 2.

Revise la página de precios de Defender for Cloud para conocer la información sobre los precios de Defender para servidores Plan 2.

Las recomendaciones proporcionadas por MCSB que no formen parte de las líneas base de seguridad informática de Windows y Linux, seguirán formando parte de la CSPM fundamental gratuita.

Instalación de la configuración de invitado de Azure Policy

Para seguir recibiendo la experiencia de la línea base, debe habilitar Defender para servidores Plan 2 e instalar la configuración de invitados de Azure Policy. Esto garantizará que siga recibiendo las mismas recomendaciones y orientación sobre el refuerzo que ha estado recibiendo a través de la experiencia de la línea base.

En función de su entorno, es posible que tenga que realizar los pasos siguientes:

Revise la matriz de compatibilidad para la configuración de invitados de Azure Policy.

Instale la configuración de invitados de Azure Policy en sus máquinas.

Máquinas de Azure: en el portal de Defender for Cloud, en la página de recomendaciones, busque y seleccione La extensión de configuración de invitados debería instalarse en las máquinas y corrija la recomendación.

(Solo máquinas virtuales de Azure) Debe asignar la identidad administrada.

- En el portal de Defender for Cloud, en la página de recomendaciones, busque y seleccione La extensión de configuración de invitados de las máquinas virtuales debería implementarse con la identidad administrada asignada por el sistema y corrija la recomendación.

(Solo máquinas virtuales de Azure) Opcional: para aprovisionar automáticamente la configuración de invitados de Azure Policy en toda la suscripción, puede habilitar el agente de configuración de invitados (versión preliminar).

- Para habilitar el agente de configuración de invitado:

- Inicie sesión en Azure Portal.

- Navegue hasta Configuración del entorno>Su suscripción>Configuración y supervisión.

- En Configuración, seleccione Configuración de invitado.

- Cambie el agente de configuración de invitados (versión preliminar) a Activado.

- Seleccione Continuar.

- Para habilitar el agente de configuración de invitado:

GCP y AWS: la configuración de invitado de Azure Policy se instala automáticamente cuando conecta su proyecto de GCP o sus cuentas de AWS, con el aprovisionamiento automático de Azure Arc habilitado, a Defender for Cloud.

Máquinas locales: la configuración de invitados de Azure Policy se habilita de forma predeterminada cuando se incorporan máquinas locales como máquinas locales o máquinas virtuales habilitadas para Azure Arc.

Una vez finalizados los pasos necesarios para instalar la configuración de invitados de Azure Policy, obtendrá automáticamente acceso a las características de la línea base basadas en la configuración de invitados de Azure Policy. Esto garantizará que siga recibiendo las mismas recomendaciones y orientación sobre el refuerzo que ha estado recibiendo a través de la experiencia de la línea base.

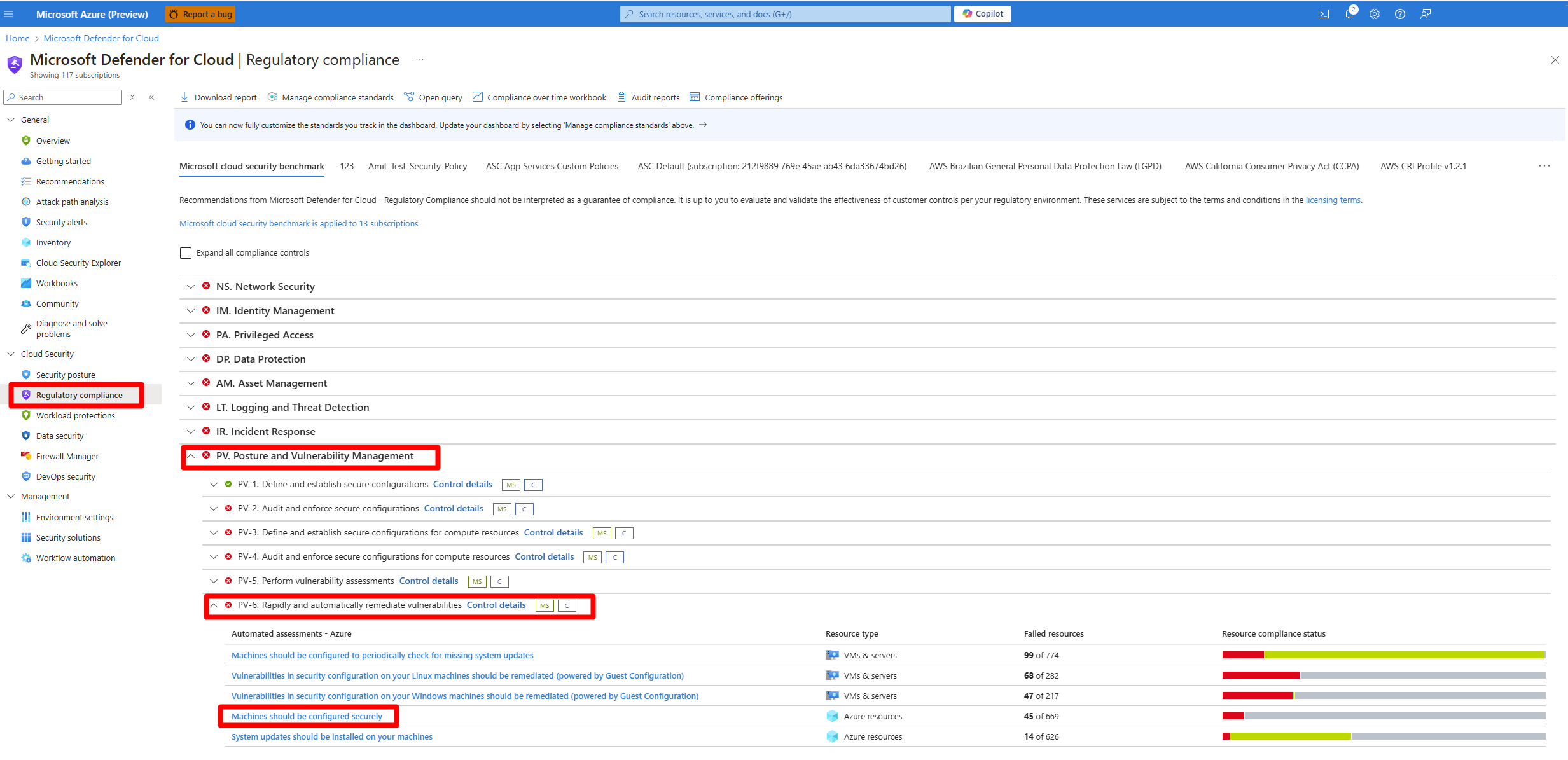

Cambios en las recomendaciones

Con el desuso del MMA, se prevé que las siguientes recomendaciones basadas en el MMA queden en desuso:

- Las máquinas deben configurarse de forma segura.

- El aprovisionamiento automático del agente de Log Analytics debe habilitarse en las suscripciones.

Las recomendaciones en desuso se reemplazarán por las siguientes recomendaciones base de configuración de invitado de Azure Policy:

- Las vulnerabilidades de la configuración de seguridad de las máquinas Windows deben corregirse (mediante la configuración de invitado)

- Las vulnerabilidades de la configuración de seguridad de las máquinas Linux deben corregirse (mediante la configuración de invitado)

- La extensión de configuración de invitado debe instalarse en las máquinas.

Recomendaciones duplicadas

Al habilitar Defender for Cloud en una suscripción de Azure, se habilita como norma de cumplimiento predeterminada la Base de referencia de seguridad en la nube de Microsoft (MCSB), incluidas las líneas base de seguridad informática que evalúan el cumplimiento del SO del equipo. La administración de la posición de seguridad en la nube (CSPM) fundamental y gratuita de Defender for Cloud realiza recomendaciones de seguridad basadas en la MCSB.

Si una máquina está ejecutando tanto la configuración de invitado de MMA como la de Azure Policy, verá recomendaciones duplicadas. La duplicación de recomendaciones se produce porque ambos métodos se ejecutan al mismo tiempo y producen las mismas recomendaciones. Estos duplicados afectarán a la puntuación de cumplimiento y seguridad.

Como solución provisional, puede deshabilitar las recomendaciones del MMA, "Las máquinas deberían configurarse de forma segura" y "El aprovisionamiento automático del agente de Log Analytics debería habilitarse en las suscripciones", navegando a la página de cumplimiento normativo en Defender for Cloud.

Una vez localizada la recomendación, deberá seleccionar las máquinas pertinentes y eximirlas.

Algunas de las reglas de configuración de línea base impulsadas por la herramienta de configuración de invitado de Azure Policy son más actuales y ofrecen una cobertura más amplia. Como resultado, la transición a la característica de líneas base impulsada por la configuración de invitado de Azure Policy puede afectar a su estado de cumplimiento, ya que incluye comprobaciones que podrían no haberse realizado anteriormente.

Recomendaciones de consulta

Con la retirada del MMA, Defender for Cloud ya no consulta las recomendaciones a través de la información del área de trabajo de Log Analytics. En su lugar, Defender for Cloud utiliza ahora Azure Resource Graph para API, y las consultas del portal, para consultar la información de recomendación.

Estas son 2 consultas de muestra que puede usar:

Consulta de todas las reglas incorrectas de un recurso específico

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'Todas las reglas incorrectas y la cantidad de máquinas incorrectas para cada una

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

Preparación de Defender para SQL en máquinas

Puede obtener más información sobre el plan de desuso del agente de Log Analytics de Defender para SQL Server en máquinas.

Si usa el proceso de aprovisionamiento automático actual del agente de Azure Monitor o del agente de Log Analytics, debe migrar al nuevo proceso de aprovisionamiento automático del Agente de Azure Monitor para SQL Server en máquinas. El proceso de migración se desarrolla sin contratiempos y ofrece protección continua para todas las máquinas.

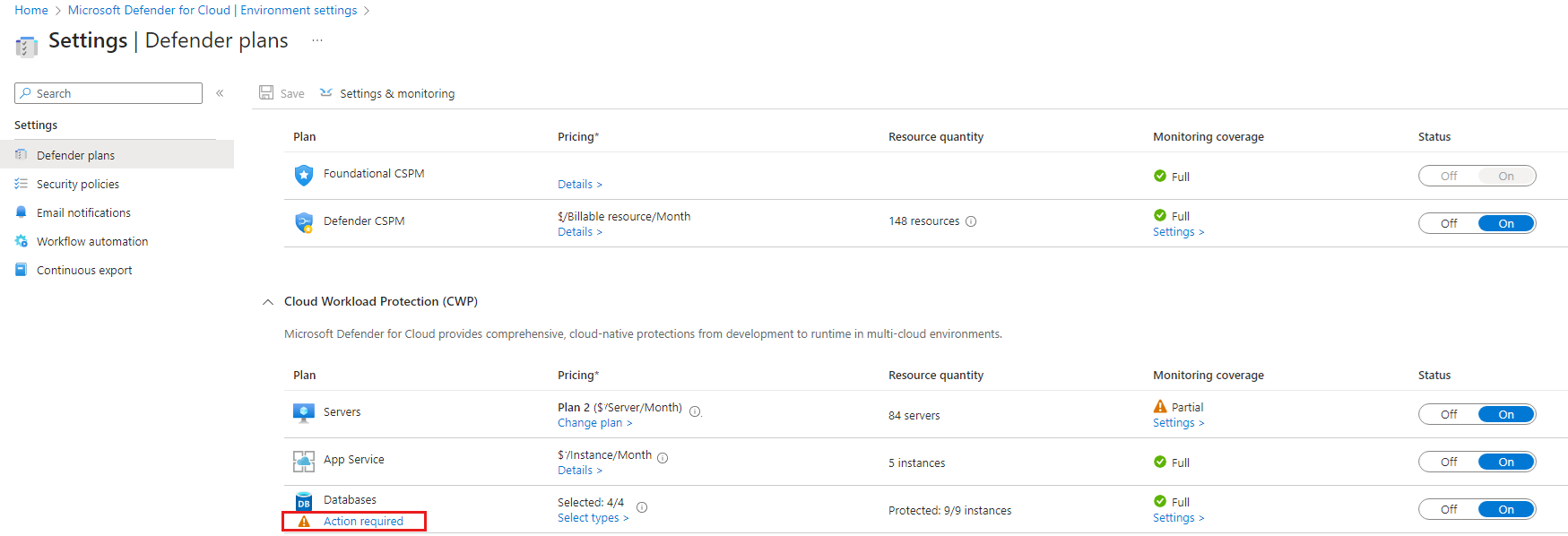

Migrar al proceso de aprovisionamiento automático de AMA de destino de SQL Server

Inicie sesión en Azure Portal.

Busque y seleccione Microsoft Defender for Cloud.

En el menú de Defender for Cloud, seleccione Environment Settings.

Seleccione la suscripción correspondiente.

En el plan de bases de datos, seleccione Acción necesaria.

En la ventana emergente, seleccione Habilitar.

Seleccione Guardar.

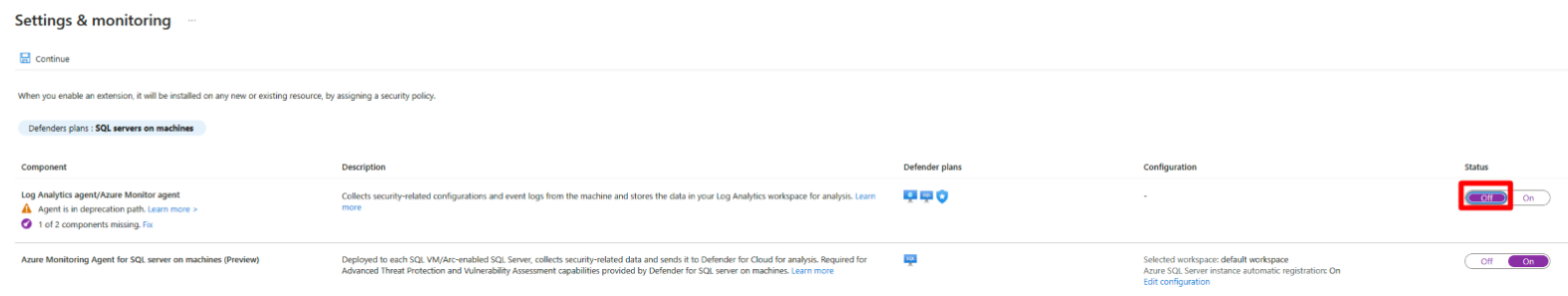

Una vez habilitado el proceso de aprovisionamiento automático de AMA con destino SQL Server, debe deshabilitar el proceso de aprovisionamiento automático del agente de Log Analytics o del agente de Azure Monitor y desinstalar el MMA en todos los servidores SQL Server:

Para deshabilitar el agente de Log Analytics:

Inicie sesión en Azure Portal.

Busque y seleccione Microsoft Defender for Cloud.

En el menú de Defender for Cloud, seleccione Environment Settings.

Seleccione la suscripción correspondiente.

En el plan de base de datos, seleccione Configuración.

Cambie el agente de Log Analytics a Desactivado.

Seleccione Continuar.

Seleccione Guardar.

El planeamiento de la migración

Se recomienda planear la migración del agente de acuerdo con los requisitos empresariales. En la tabla se resumen nuestra guía.

| ¿Usa Defender para servidores? | ¿Estas características de Defender para servidores deben estar en disponibilidad general: supervisión de la integridad de los archivos, recomendaciones de protección de puntos de conexión, recomendaciones de línea de base de seguridad? | ¿Usa Defender para SQL Server en máquinas o la recopilación de registros de AMA? | Plan de migración |

|---|---|---|---|

| Sí | Sí | No | 1. Habilite la integración de Defender para punto de conexión y el examen de máquinas sin agente. 2. Espere a la disponibilidad general de todas las características con la plataforma alternativa (puede usar la versión preliminar anterior). 3. Una vez que las características estén en disponibilidad general, deshabilite el agente de Log Analytics. |

| No | --- | No | Ahora puede quitar el agente de Log Analytics. |

| No | --- | Sí | 1. Ahora puede migrar al aprovisionamiento automático de SQL para AMA. 2. Deshabilite el agente de Log Analytics o de Azure Monitor. |

| Sí | Sí | Sí | 1. Habilite la integración de Defender para punto de conexión y el examen de máquinas sin agente. 2. Puede usar el agente de Log Analytics y AMA en paralelo para obtener todas las características en disponibilidad general. Más información sobre la ejecución de los agentes en paralelo. 3. Migre al aprovisionamiento automático de SQL para AMA en Defender para SQL en máquinas. En abril de 2024, también podrá iniciar la migración desde el agente de Log Analytics a AMA. 4. Una vez finalizada la migración, deshabilite el agente de Log Analytics. |

| Sí | No | Sí | 1. Habilite la integración de Defender para punto de conexión y el examen de máquinas sin agente. 2. Ahora puede migrar al aprovisionamiento automático de SQL para AMA en Defender para SQL en máquinas. 3. Deshabilite el agente de Log Analytics. |