Concesión de permisos a una identidad administrada de área de trabajo (versión preliminar)

En este artículo se muestra cómo conceder permisos a la identidad administrada en el área de trabajo de Azure Synapse. Los permisos, a su vez, permiten acceder a los grupos de SQL dedicados en el área de trabajo y la cuenta de almacenamiento de ADLS Gen2 a través de Azure Portal.

Nota

En el resto de este documento, se hará referencia a la identidad administrada del área de trabajo como “identidad administrada”.

Concesión de permisos de la cuenta de almacenamiento de ADLS Gen2 a la identidad administrada

Para crear un área de trabajo de Azure Synapse se requiere una cuenta de almacenamiento de ADLS Gen2. Para iniciar correctamente grupos de Spark en el área de trabajo de Azure Synapse, la identidad administrada de Azure Synapse necesita el rol Colaborador de datos de Storage Blob en esta cuenta de almacenamiento. La orquestación de canalizaciones en Azure Synapse también se beneficia de este rol.

Concesión de permisos a una identidad administrada durante la creación del área de trabajo

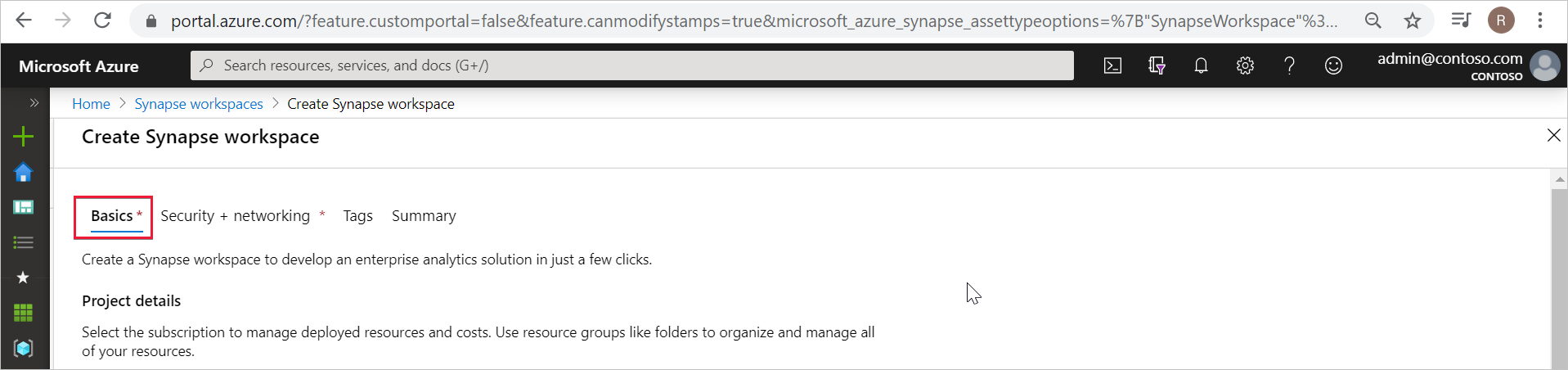

Azure Synapse intentará conceder el rol de colaborador de datos de Blob Storage a la identidad administrada después de crear el área de trabajo de Azure Synapse mediante Azure Portal. Proporcione los detalles de la cuenta de almacenamiento de ADLS Gen2 en la pestaña Aspectos básicos.

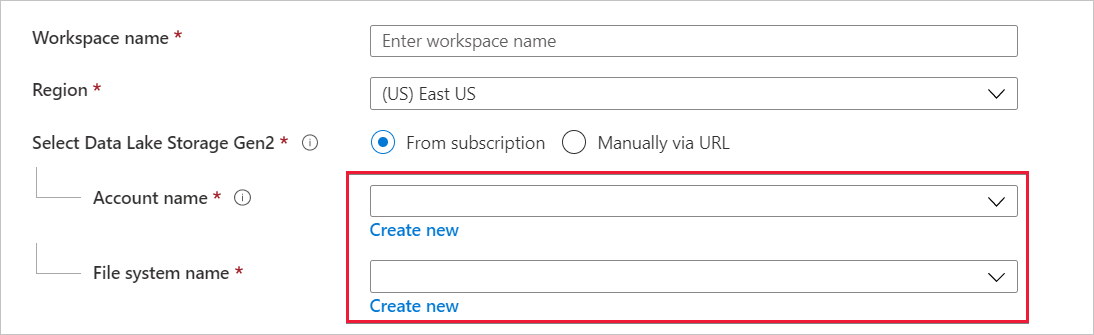

Elija la cuenta de almacenamiento de ADLS Gen2 y el sistema de archivos en Nombre de cuenta y Nombre del sistema de archivos, respectivamente.

Si el creador del área de trabajo también es Propietario de la cuenta de almacenamiento de ADLS Gen2, Azure Synapse asignará el rol Colaborador de datos de Storage Blob a la identidad administrada. Verá el siguiente mensaje debajo de los detalles de la cuenta de almacenamiento que especificó.

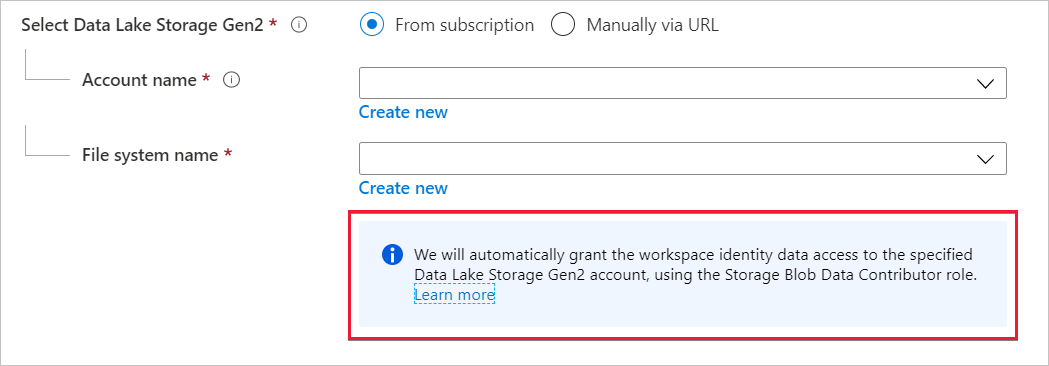

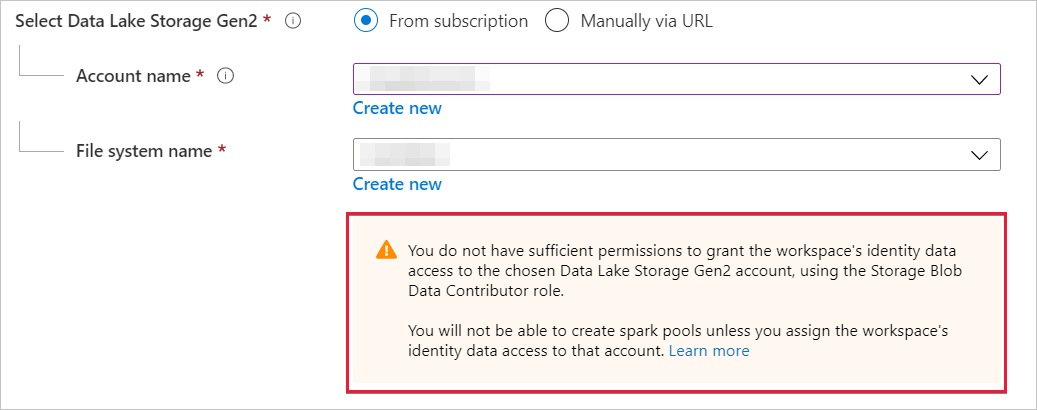

Si el creador del área de trabajo no es propietario de la cuenta de almacenamiento de ADLS Gen2, Azure Synapse no asignará el rol Colaborador de datos de Storage Blob a la identidad administrada. El mensaje que aparece debajo de los detalles de la cuenta de almacenamiento indica al creador del área de trabajo que no tiene permisos suficientes para conceder el rol de Colaborador de datos de Storage Blob a la identidad administrada.

Como indica el mensaje, no puede crear grupos de Spark a menos que el colaborador de datos de Storage Blob esté asignado a la identidad administrada.

Concesión de permisos a una identidad administrada después de la creación del área de trabajo

Durante la creación del área de trabajo, si no asigna el rol Colaborador de datos de Storage Blob a la identidad administrada, el Propietario de la cuenta de almacenamiento de ADLS Gen2 lo asigna manualmente. Los pasos siguientes le ayudarán a realizar la asignación manual.

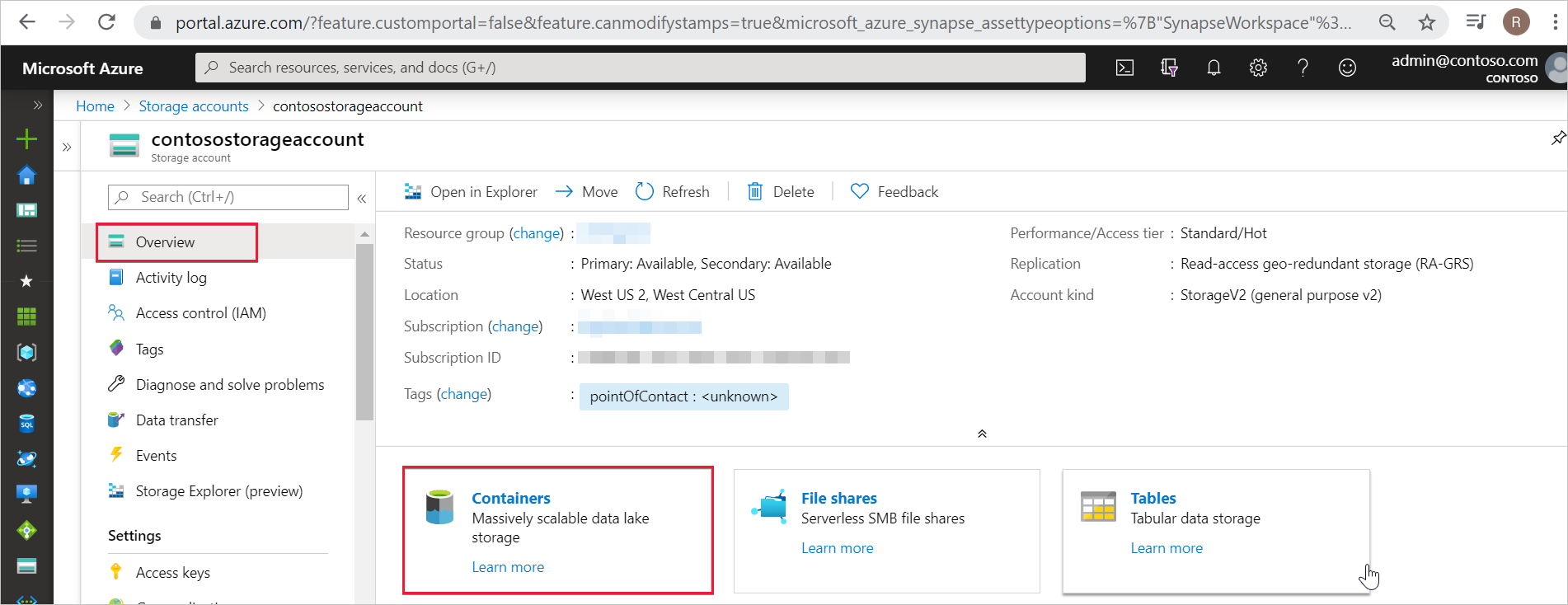

Paso 1: Navegación a la cuenta de almacenamiento de ADLS Gen2 en Azure Portal

En Azure Portal, abra la cuenta de almacenamiento de ADLS Gen2 y seleccione Información general en el panel de navegación izquierdo. Solo deberá asignar el rol de Colaborador de datos de Storage Blob en el nivel de contenedor o sistema de archivos. Seleccione Contenedores.

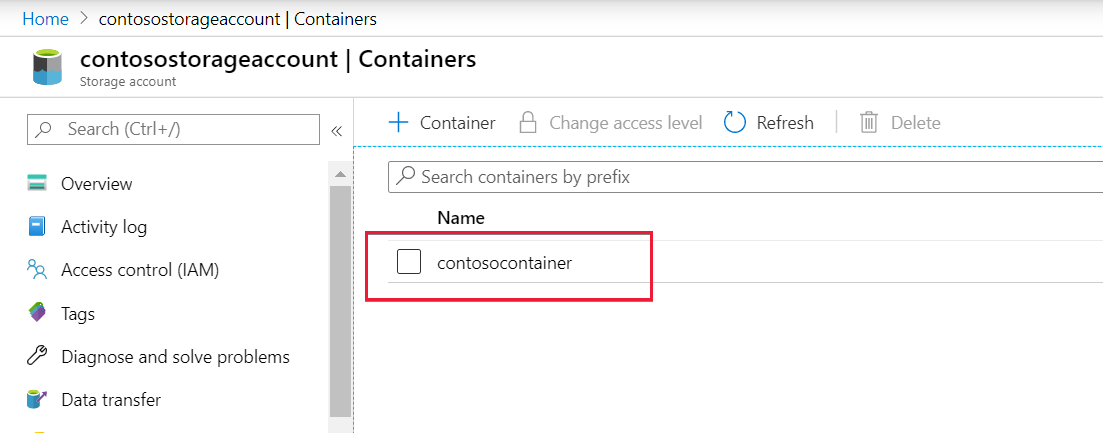

Paso 2: Selección del contenedor

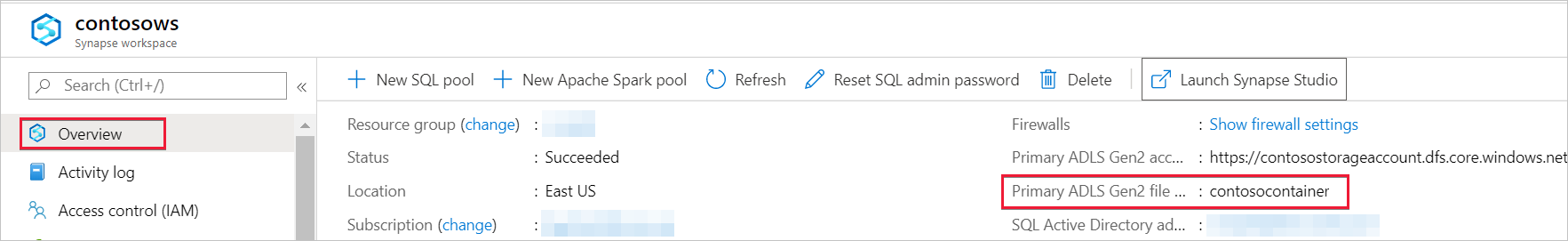

La identidad administrada debe tener acceso a los datos del contenedor (sistema de archivos) que se especificó al crear el área de trabajo. Puede encontrar este contenedor o sistema de archivos en Azure Portal. Abra el área de trabajo de Azure Synapse en Azure Portal y seleccione la pestaña Información general en el panel de navegación izquierdo.

Seleccione el mismo contenedor o sistema de archivos para conceder el rol de Colaborador de datos de Storage Blob a la identidad administrada.

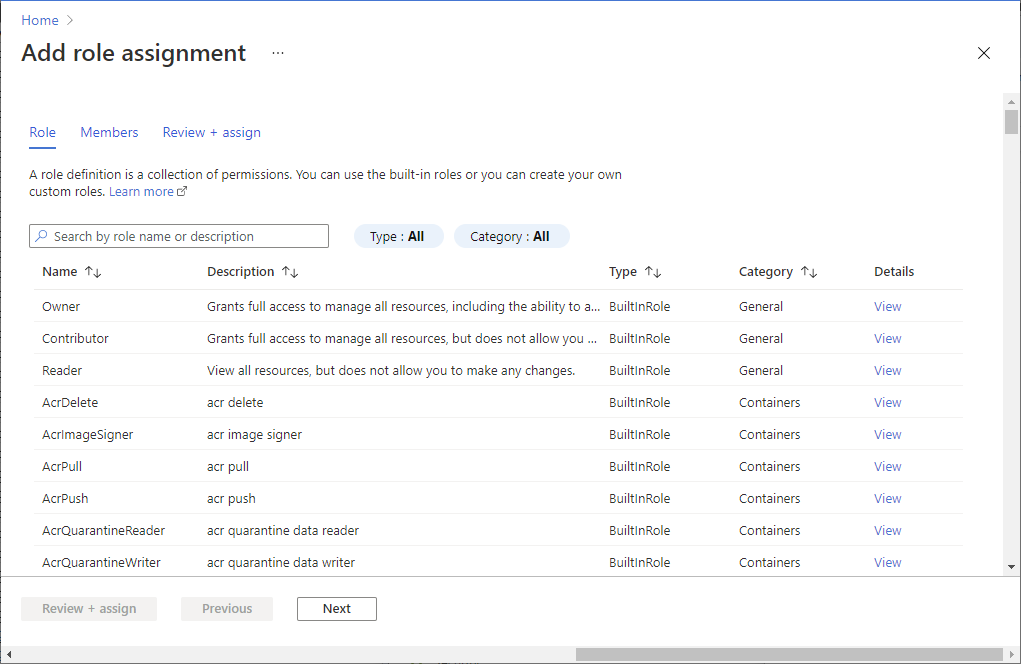

Paso 3: Apertura del control de acceso y adición de asignación de roles

Seleccione Access Control (IAM) .

Seleccione Agregar>Agregar asignación de roles para abrir la página Agregar asignación de roles.

Asigne el siguiente rol. Para asignar roles, consulte Asignación de roles de Azure mediante Azure Portal.

Configuración Valor Role Colaborador de datos de blobs de almacenamiento Asignar acceso a MANAGEDIDENTITY Miembros Nombre de la identidad administrada Nota

El nombre de la identidad administrada también es el nombre del área de trabajo.

Seleccione Guardar para agregar la asignación de roles.

Paso 4: Comprobación de que el rol de colaborador de datos de Storage Blob está asignado a la identidad administrada

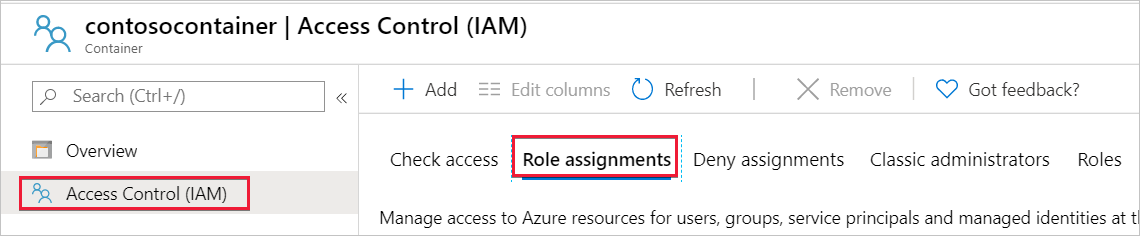

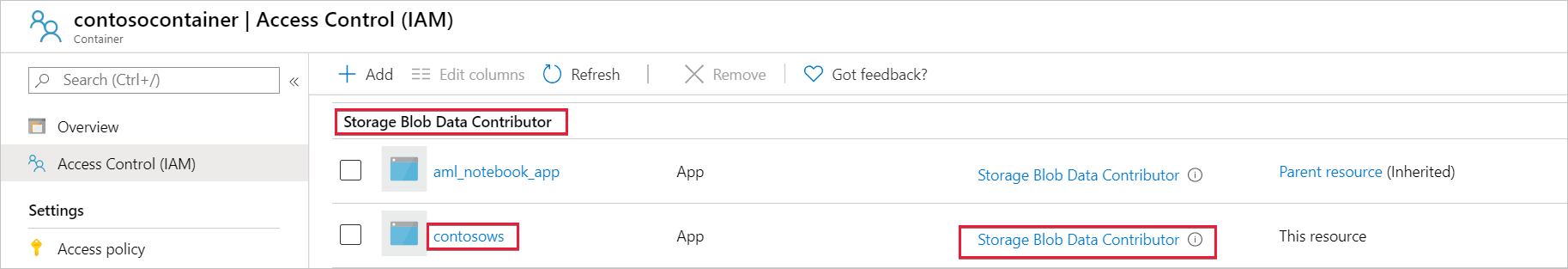

Seleccione Control de acceso (IAM) y después Asignaciones de roles.

La identidad administrada debería mostrarse en la sección Colaborador de datos de Storage Blob con el rol Colaborador de datos de Storage Blob asignado.

Alternativa al rol Colaborador de datos de Storage Blob

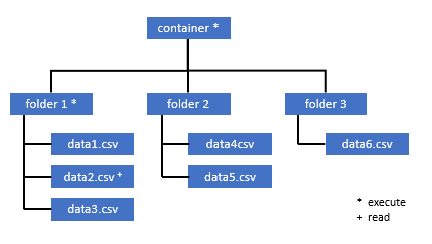

En lugar de concederse el rol de colaborador de datos de blob de almacenamiento, también puede conceder permisos más específicos sobre un subconjunto de archivos.

Todos los usuarios que necesitan acceso a algunos datos de este contenedor también deben tener el permiso EXECUTE sobre todas las carpetas principales hasta la raíz (el contenedor).

Aprenda a establecer listas ACL en Azure Data Lake Storage Gen2.

Nota:

El permiso de ejecución sobre el nivel de contenedor debe establecerse en Data Lake Gen2. Los permisos sobre la carpeta se pueden establecer en Azure Synapse.

Si quiere consultar data2.csv en este ejemplo, se necesitan los siguientes permisos:

- Permiso de ejecución sobre el contenedor

- Permiso de ejecución sobre folder1

- Permiso de lectura sobre data2.csv

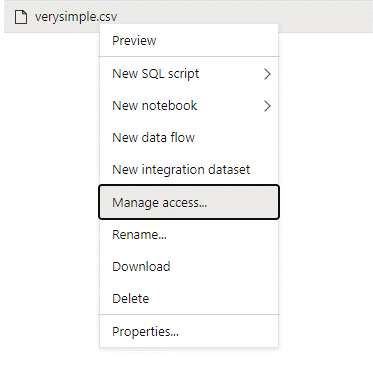

Inicie sesión en Azure Synapse con un usuario administrador que tenga permisos completos sobre los datos a los que quiere acceder.

En el panel de datos, haga clic con el botón derecho en el archivo y seleccione Administrar acceso.

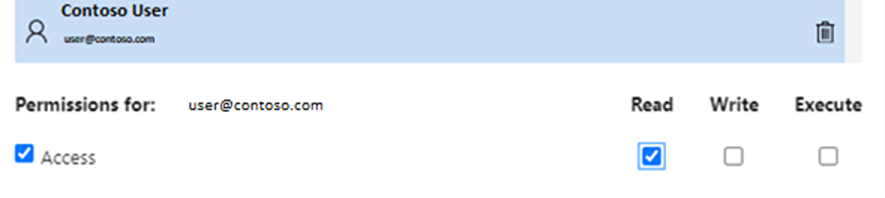

Seleccione al menos el permiso Lectura. Escriba el UPN o el identificador de objeto del usuario, por ejemplo, user@contoso.com. Seleccione Agregar.

Conceda a este usuario permiso de lectura.

Nota:

En el caso de los usuarios invitados, este paso debe hacerse directamente con el servicio Azure Data Lake, ya que no se puede hacer directamente mediante Azure Synapse.

Pasos siguientes

Más información acerca de la Identidad administrada del área de trabajo