Aplicación de directivas de acceso condicional al perfil de tráfico de Microsoft

Con un perfil de reenvío de tráfico dedicado para el tráfico de Microsoft, puede aplicar directivas de acceso condicional al tráfico de Microsoft. Con el acceso condicional, puede requerir la autenticación multifactor y el cumplimiento de dispositivos para acceder a los recursos de Microsoft.

En este artículo se describe cómo aplicar directivas de acceso condicional al perfil de reenvío de tráfico de Microsoft.

Requisitos previos

- Los administradores que interactúen con las características de Acceso global seguro deben tener asignados uno o varios de los siguientes roles en función de las tareas que realicen.

- El rol Administrador de Acceso global seguro para administrar las características de Acceso global seguro.

- El rol de Administrador de acceso condicional para crear e interactuar con las directivas de acceso condicional.

- El producto requiere licencias. Para obtener más información, consulta la sección de licencias de Qué es el Acceso global seguro. Si es necesario, puedes comprar una licencia u obtener licencias de prueba.

- Para usar el perfil de reenvío de tráfico de Microsoft, se recomienda una licencia de Microsoft 365 E3.

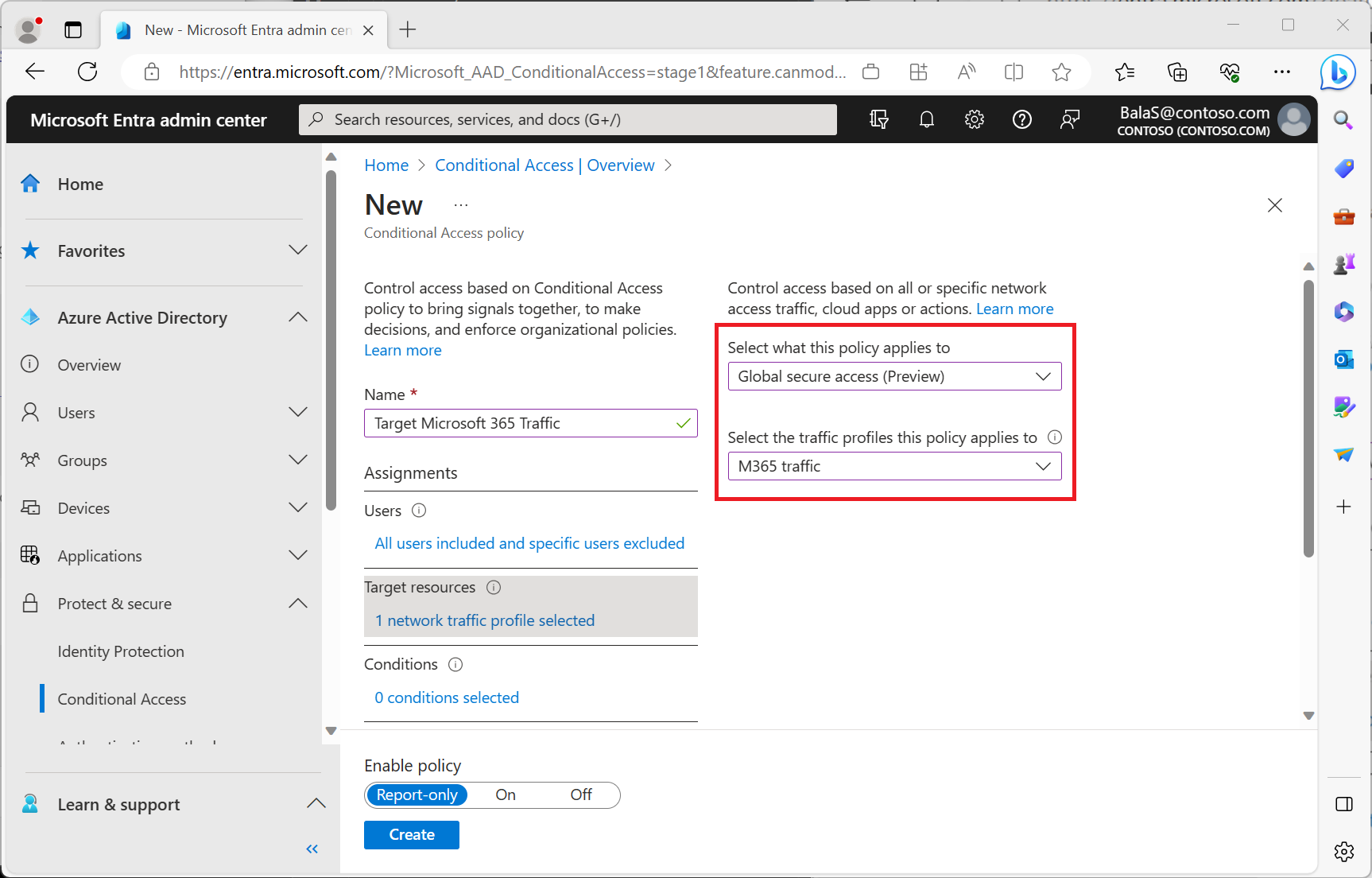

Creación de una directiva de acceso condicional para el perfil de tráfico de Microsoft

La siguiente directiva de ejemplo tiene como destino todos los usuarios, excepto las cuentas de emergencia y los usuarios invitados o externos, que requieren autenticación multifactor, cumplimiento de dispositivos o un dispositivo con unión híbrida a Microsoft Entra al acceder al tráfico de Microsoft.

- Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de acceso condicional.

- Vaya a Identidad>Protección>Acceso condicional.

- Seleccione Crear nueva directiva.

- Asigna un nombre a la directiva. Se recomienda que las organizaciones creen un estándar significativo para los nombres de sus directivas.

- En Asignaciones, selecciona Identidades de carga de trabajo o usarios.

- En Incluir, seleccione Todos los usuarios.

- En Excluir:

- Selecciona Usuarios y grupos y, a continuación, elige las cuentas de acceso de emergencia de la organización.

- Selecciona Usuarios invitados o externos y marca todas las casillas.

- En Acceso seguro global de recursos>de destino*.

- Elija Tráfico de Microsoft.

- En Controles de acceso>Conceder.

- Seleccione Requerir autenticación multifactor, Requerir que el dispositivo se marque como compatible y Requerir un dispositivo unido a Microsoft Entra híbrido

- En el caso de controles múltiples, seleccione Requerir uno de los controles seleccionados.

- Elija Seleccionar.

Después de que los administradores confirmen la configuración de directiva mediante el modo de solo informe, un administrador puede pasar el botón de alternancia Habilitar directiva de Solo informe a Activar.

Exclusiones de usuarios

Las directivas de acceso condicional son herramientas eficaces, por lo que se recomienda excluir las siguientes cuentas de las directivas:

- Cuentas de acceso de emergencia o de emergencia para evitar el bloqueo debido a errores de configuración de directivas. En el escenario poco probable, todos los administradores están bloqueados, la cuenta administrativa de acceso de emergencia se puede usar para iniciar sesión y tomar medidas para recuperar el acceso.

- Se puede encontrar más información en el artículo Administración de cuentas de acceso de emergencia en Microsoft Entra ID.

- Cuentas de servicio y entidades de servicio, como la cuenta de sincronización de Microsoft Entra Connect. Las cuentas de servicio son cuentas no interactivas que no están asociadas a ningún usuario en particular. Los servicios back-end las usan normalmente para permitir el acceso mediante programación a las aplicaciones, pero también se utilizan para iniciar sesión en los sistemas con fines administrativos. Las llamadas realizadas por entidades de servicio no se bloquearán mediante directivas de acceso condicional asignadas a los usuarios. Usa el acceso condicional para las identidades de carga de trabajo para definir directivas destinadas a entidades de servicio.

- Si su organización usa estas cuentas en scripts o código, piense en la posibilidad de reemplazarlas por identidades administradas.

Pasos siguientes

El siguiente paso para empezar a trabajar con Acceso a Internet de Microsoft Entra es revisar los registros de Acceso global seguro.

Para obtener más información sobre reenvío de tráfico, consulta los siguientes artículos: