Atestación de inscripción de Windows

El objetivo de la atestación de inscripción de Windows es hacer que los dispositivos sean más seguros y confiables dentro de la red a la que se unen. Con esta característica, puedes comprobar que los dispositivos Windows 10 y 11 cumplen estrictos estándares de seguridad durante la inscripción, mediante la tecnología del Módulo de plataforma segura (TPM) para mejorar su defensa frente a amenazas. La característica de atestación de inscripción de Windows también confirma e informa sobre los dispositivos que se inscriben de forma segura, lo que garantiza que el proceso sea confiable.

Esto es lo que beneficia a las organizaciones:

Seguridad mejorada: la atestación de TPM ayuda a detectar y abordar puntos débiles de seguridad o dispositivos en peligro y reduce la posibilidad de acceso no autorizado o incidentes de seguridad.

Cumplimiento de los estándares normativos: la atestación de Windows ayuda a las organizaciones a demostrar que siguen estrictas medidas de seguridad durante la inscripción de dispositivos, lo que es importante para cumplir con las normativas del sector y los requisitos de cumplimiento.

El objetivo principal es establecer un entorno más seguro y de confianza para los dispositivos de la infraestructura de la organización mediante la atestación de Windows durante el proceso de inscripción.

Requisitos para la atestación de inscripción de Windows

Se recomienda usar las actualizaciones más recientes para una tasa de atestación más correcta.

Windows 10

- 10.0.19045.3996+

Windows 11

- 10.0.22000.2713+

- 10.0.22621.2792+

- 10.0.22631.2792+

TPM 2.0 mínimo en dispositivos

Se admiten dispositivos físicos.

Nota:

Las máquinas virtuales no pueden atestiguar, lo que incluye lo siguiente, incluso si usan máquinas virtuales:

- Máquinas virtuales de Hyper-V y Azure

- Hosts de sesión de Azure Virtual Desktop

- Equipos en la nube de Windows 365

- Microsoft Dev Box

La atestación con TPM en esta característica es durante la inscripción de administración de dispositivos de Intune, después de la atestación de TPM que se produce en el preaprovisionamiento de Autopilot y el modo de dispositivo compartido (SDM).

Lista de proveedores de servicios de configuración (CSP) aplicables para la atestación de Windows:

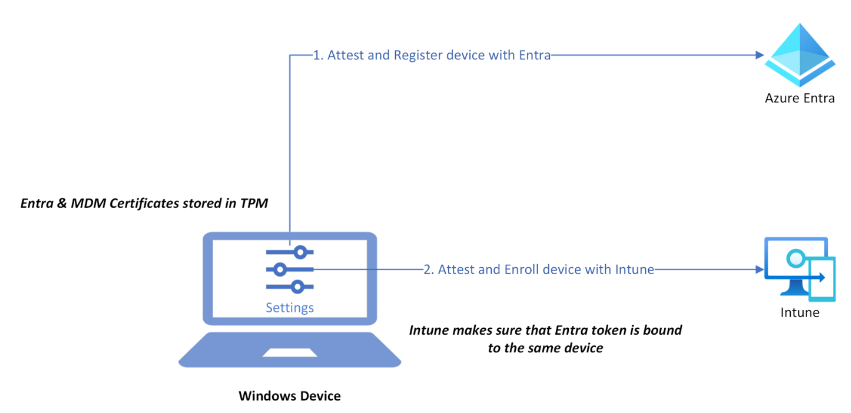

Funcionamiento de la atestación de inscripción de Windows

Informe de estado de atestación de dispositivos

El informe muestra información sobre el dispositivo, su TPM y si el dispositivo atestigua correctamente la inscripción. Si un dispositivo no atestigua, el informe explica por qué en la sección Detalles del estado . Use este informe para ver la lista completa de dispositivos y comprobar cuáles atestiguaron correctamente la inscripción.

Para acceder a este informe:

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Informes>estado de atestación de dispositivos (versión preliminar) en la sección Administración de dispositivos.

Filtre por Estado de atestación o Tipo de propiedad y seleccione Generar informe.

Una vez generado el informe, los detalles de nivel superior que se ven incluyen:

Nombre del dispositivo

Id. de dispositivo

UPN

Estado de atestación del dispositivo

Detalles de estado

SO

Versión del sistema operativo

Ownership

Último check-in

Fecha de inscripción

Versión de TPM

Fabricante de TPM

Model

Al seleccionar una entrada, puede encontrar información más detallada sobre el dispositivo. También puede seleccionar una entrada mediante la columna Select (Seleccionar ) de la izquierda y volver a atestiguar mediante la acción Attest device (Attest device) en la parte superior del informe.

En la tabla siguiente se enumeran los detalles de estado y sus descripciones:

| Detalles de estado | Descripción |

|---|---|

| No se puede atestiguar la clave de entra | El equipo de Entra no ha almacenado la clave del certificado ENTRA en TPM. Si el dispositivo está inscrito con AP ODJ, este detalle de estado es temporal. |

| La atestación está en proceso | El dispositivo sigue trabajando en la atestación cuando Intune consulta su estado más reciente. |

| TPM no es de confianza | El dispositivo contiene un TPM que no es de confianza y, por lo tanto, no se puede atestiguar. |

| TPM no está disponible | El dispositivo no tiene TPM 2.0 o TPM no se puede atestiguar debido a la necesidad de actualización del firmware. Para obtener más información sobre cómo actualizar el firmware, consulte Recursos. |

| TPM no está listo | TPM no está listo para ser utilizado por este dispositivo. El usuario debe restablecer la propiedad de TPM. Para obtener más información sobre cómo restablecer la propiedad de TPM, consulte Recursos. |

| Se rechaza la solicitud de cliente | La solicitud de atestación del cliente no llegó al servidor MDM ni al servidor rechazó la solicitud. |

| No se proporcionó el certificado AIK | Falta el certificado AIK en el dispositivo. Podría deberse a un problema de red. Si es temporal, la atestación se reintento correctamente una vez que el dispositivo recibe el certificado AIK. |

| El cliente no proporcionó todos los parámetros necesarios | Faltan tanto el certificado AIK como la clave pública de AIK. |

| La clave MDM ya está en TPM | El dispositivo indica que la clave MDM ya está almacenada en TPM. Sin embargo, Intune no puede atestiguarlo porque falta el certificado AIK o la clave pública de AIK o no se puede atestiguar la clave ENTRA. |

| No se admite la característica | Este estado se muestra para los dispositivos que aún no son atestiguables. Entre los ejemplos se incluyen máquinas virtuales de Hyper-V y Azure, hosts de sesión de Azure Virtual Desktop, equipos en la nube de Windows 365 y Microsoft Dev Box. |

| El token de Entra no coincide con la identidad del dispositivo | El token entra para la inscripción no coincide con la clave ENTRA presentada en la solicitud de inscripción. Para solucionar este problema, actualice a la compilación de Windows más reciente y vuelva a intentar la atestación. |

| Falta la identidad del dispositivo en el token de Entra | Falta la identidad del dispositivo ENTRA en el token ENTRA para la inscripción. |

Nota:

Para obtener más información, consulte la sección Recursos .

Atestiguar la acción del dispositivo

Si ve dispositivos en el informe que no han iniciado la atestación de TPM, puede seleccionar algunos de esos dispositivos a la vez y TPM atestiguarlos mediante la nueva acción de dispositivo Attest device (Attest device ) en la parte superior del informe. Esta acción del dispositivo debe tardar menos de unos minutos en atestiguar el dispositivo y se refleja en el informe al actualizar.

Para dar fe de algunos dispositivos no iniciados :

Use los filtros desplegables de la parte superior del informe para filtrar por estado de atestación no iniciada .

Seleccione Generar de nuevo. Desde allí, seleccione algunos dispositivos y, a continuación, seleccione Attest device action (Attest device action) en la parte superior del informe.

La atestación puede tardar hasta 15 minutos en función de la actividad del dispositivo y del número de dispositivos seleccionados. Actualice después de algún tiempo para ver el estado actualizado de los dispositivos seleccionados.

Nota:

Solo puede seleccionar hasta 100 dispositivos a la vez para la acción del dispositivo y esperar al menos 1 minuto entre el desencadenamiento de la acción del dispositivo Attest .

Si los dispositivos producen errores en la atestación, en función del valor de la columna Detalles del estado , puede volver a intentar la atestación mediante la acción Attest device (Attest device ). Si aparece alguno de los siguientes detalles de estado , se recomienda volver a intentar la acción del dispositivo Attest .

El cliente no proporcionó el certificado AIK

La atestación está en proceso

La clave MDM ya está en TPM

TPM no está listo

Error de autenticación

El cliente no proporcionó todos los parámetros necesarios para la atestación.

El token de Entra no coincide con la identidad del dispositivo

Permisos para la acción del dispositivo

Para usar la acción atestiguar el dispositivo, necesita un permiso basado en roles conocido como Tareas remotas: indica la atestación de administración de dispositivos móviles (MDM) si el dispositivo es capaz de hacerlo. Establezca permiso en sí para habilitar la acción. Con el permiso establecido en Sí, los administradores de TI pueden iniciar la acción del dispositivo Attest .

Recursos

Importante

La solución de problemas de TPM normalmente requiere una acción de borrado y restablecimiento, lo que puede dar lugar a la pérdida de datos. Asegúrese de que tiene copias de seguridad en su lugar antes de llevar a cabo los pasos de solución de problemas de TPM.

Recomendaciones de TPM: Seguridad de Windows | Microsoft Learn

Solución de problemas del TPM: seguridad de Windows | Restablecimiento de la propiedad de TPM

Vínculos adicionales: