Creación de una directiva de acceso condicional basada en dispositivos

Microsoft Intune directivas de cumplimiento de dispositivos pueden evaluar el estado de los dispositivos administrados para asegurarse de que cumplen sus requisitos antes de concederles acceso a las aplicaciones y servicios de su organización. Los resultados de estado de las directivas de cumplimiento de dispositivos pueden ser utilizados por Microsoft Entra directivas de acceso condicional para aplicar los estándares de seguridad y cumplimiento. Esta combinación se conoce como acceso condicional basado en dispositivos.

Sugerencia

Además de las directivas de acceso condicional basadas en dispositivos, puede usar el acceso condicional basado en aplicaciones con Intune.

Desde el centro de administración de Intune, puede acceder a la interfaz de usuario de la directiva de acceso condicional, tal como se encuentra en Microsoft Entra ID. Este acceso incluye todas las opciones de acceso condicional que tendría si configurara la directiva desde dentro de la Azure Portal. Las directivas que cree pueden especificar las aplicaciones o servicios que desea proteger, las condiciones en las que se puede acceder a las aplicaciones o servicios y los usuarios a los que se aplica la directiva.

Para crear una directiva de acceso condicional basada en dispositivos, la cuenta debe tener uno de los siguientes permisos en Microsoft Entra:

- Administrador de seguridad

- Administrador de acceso condicional

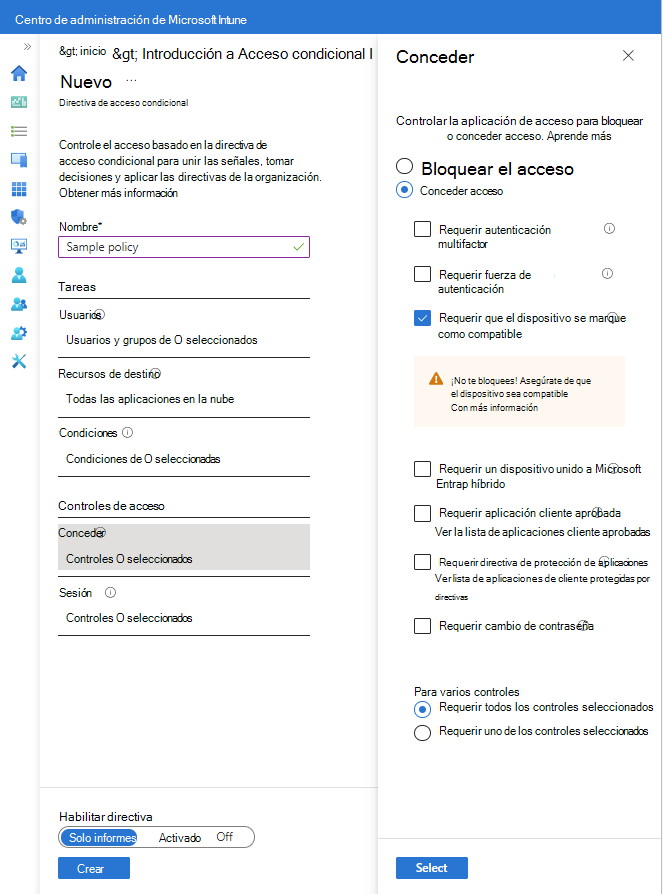

Para aprovechar el estado de cumplimiento del dispositivo, configure las directivas de acceso condicional para Requerir que el dispositivo se marque como compatible. Esta opción se establece al configurar Conceder acceso durante el paso 6 del procedimiento siguiente.

Importante

Antes de configurar el acceso condicional, deberá configurar las directivas de cumplimiento de Intune para dispositivos a fin de evaluar los dispositivos en función de si cumplen requisitos específicos. Consulte Introducción a las directivas de cumplimiento de dispositivos de Intune.

Cree la directiva de acceso condicional

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Seguridad del punto de conexión>Acceso> condicionalCrear nueva directiva.

Se abre el panel Nuevo, que es el panel de configuración de Microsoft Entra. La directiva que va a crear es una directiva de Microsoft Entra para el acceso condicional. Para más información sobre este panel y las directivas de acceso condicional, consulte Componentes de directivas de acceso condicional en el contenido de Microsoft Entra.

En Asignaciones, configure Usuarios para seleccionar las identidades en el directorio al que se aplica la directiva. Para más información, consulte Usuarios y grupos en la documentación de Microsoft Entra.

- En la pestaña Incluir, configure el usuario y los grupos que desea incluir.

- Use la pestaña Excluir si hay usuarios, roles o grupos que quiera excluir de esta directiva.

Sugerencia

Pruebe la directiva con un grupo más pequeño de usuarios para asegurarse de que funciona según lo esperado antes de implementarla en grupos más grandes.

A continuación, configure Recursos de destino, que también se encuentra en Asignaciones. Use la lista desplegable Seleccionar a qué se aplica esta directiva para seleccionar Aplicaciones en la nube.

En la pestaña Incluir , use las opciones disponibles para identificar las aplicaciones y servicios que quiere proteger con esta directiva de acceso condicional.

Si elige Seleccionar aplicaciones, use la interfaz de usuario disponible para seleccionar aplicaciones y servicios que se protegerán con esta directiva.

Precaución

No te bloquees. Si elige Todas las aplicaciones en la nube, asegúrese de revisar la advertencia y, a continuación, excluir de esta directiva su cuenta de usuario u otros usuarios y grupos pertinentes que deben conservar el acceso para usar la Azure Portal o Microsoft Intune centro de administración después de que esta directiva surta efecto.

Use la pestaña Excluir si hay aplicaciones o servicios que quiera excluir de esta directiva.

Para obtener más información, consulte Aplicaciones o acciones en la nube en la documentación de Microsoft Entra.

A continuación, configure condiciones. Seleccione las señales que desea usar como condiciones para esta directiva. Entre las opciones se incluyen:

- Riesgo de usuario

- Riesgo de inicio de sesión

- Plataformas de dispositivos

- Ubicaciones

- Aplicaciones cliente

- Filtrar por dispositivos

Para obtener información sobre estas opciones, consulte Condiciones en la documentación de Microsoft Entra.

Sugerencia

Si desea proteger tanto los clientes de autenticación moderna como los de Exchange ActiveSync, cree dos directivas de acceso condicional independientes, una para cada tipo de cliente. Aunque Exchange ActiveSync admite la autenticación moderna, la única condición que Exchange ActiveSync admite es la plataforma. No se admiten otras condiciones, incluida la autenticación multifactor. Para proteger eficazmente el acceso a Exchange Online desde Exchange ActiveSync, cree una directiva de acceso condicional que especifique la aplicación en la nube de Microsoft 365 Exchange Online y la aplicación cliente Exchange ActiveSync con la directiva Aplicar solo a las plataformas admitidas seleccionadas.

En Controles de acceso, configure Conceder para seleccionar uno o varios requisitos. Para obtener información sobre las opciones de Concesión, consulte Concesión en la documentación de Microsoft Entra.

Importante

Para que esta directiva use el estado de cumplimiento de dispositivos, en Conceder acceso debe seleccionar Requerir que el dispositivo esté marcado como compatible.

Bloquear acceso: a los usuarios especificados en esta directiva se les deniega el acceso a las aplicaciones o servicios en las condiciones especificadas.

Conceder acceso: se concede acceso a los usuarios especificados en esta directiva, pero puede requerir cualquiera de las siguientes acciones adicionales:

- Requerir la autenticación multifactor

- Requerir intensidad de autenticación

- Requerir que el dispositivo se marque como compatible: esta opción es necesaria para que la directiva use el estado de cumplimiento del dispositivo.

- Requerir Microsoft Entra dispositivo unido a híbridos

- Requerir una aplicación cliente aprobada

- Requerir directiva de protección de aplicaciones

- Exigir cambio de contraseña

En Habilitar directiva, seleccione Activar. De forma predeterminada, la directiva se establece en solo informe.

Seleccione Crear.