Restringir el acceso al contenido mediante el uso de etiquetas de confidencialidad para aplicar el cifrado

Guía de licencias de Microsoft 365 para la seguridad y el cumplimiento.

Al crear una etiqueta de confidencialidad, puede restringir el acceso al contenido al que se aplicará la etiqueta. Por ejemplo, con la configuración de cifrado de una etiqueta de confidencialidad, puede proteger el contenido de manera que:

- Solo los usuarios de su organización puedan abrir un correo electrónico o documentos confidenciales.

- Solo los usuarios del departamento de marketing puedan editar e imprimir documentos o correos electrónicos de anuncios de promociones, mientras que todos los demás usuarios de su organización solo puedan leerlos.

- Los usuarios no puedan reenviar un correo electrónico o copiar información que contenga noticias sobre una reorganización interna.

- La lista de precios actual que se envía a socios comerciales no pueda abrirse tras una fecha especificada.

- Solo las personas que enviaron una invitación a una reunión para iniciar un proyecto confidencial pueden abrir la invitación a la reunión y no pueden reenviarla a otros usuarios.

Cuando se cifra un documento, un correo electrónico o una invitación a la reunión, el acceso al contenido está restringido, de modo que:

- Se puede desencriptar solo por los usuarios autorizados por la configuración de encriptado de la etiqueta.

- Permanece encriptado independientemente de dónde resida, dentro o fuera de su organización, incluso si cambia el nombre del archivo.

- Se encripta tanto en reposo (por ejemplo, en una cuenta de OneDrive) como y en tránsito (por ejemplo, cuando un correo electrónico viaja a través de Internet).

Por último, como administrador, al configurar una etiqueta de confidencialidad para aplicar el cifrado, puede elegir entre:

- Asignar permisos ahora para que determine exactamente los permisos para el contenido con esa etiqueta y los usuarios que los obtendrán.

- Permitir a los usuarios asignar permisos al aplicar la etiqueta al contenido. De esta forma, puede permitir a los usuarios de su organización cierta flexibilidad que pueden necesitar para colaborar y llevar a cabo su trabajo.

La configuración de cifrado está disponible al crear una etiqueta de confidencialidad en el portal de Microsoft Purview o en el portal de cumplimiento Microsoft Purview.

Nota:

Una etiqueta de confidencialidad en Outlook puede aplicar protección S/MIME en lugar de cifrado y permisos del servicio Azure Rights Management. Para obtener más información, vea Configurar una etiqueta para aplicar la protección S/MIME en Outlook.

Sugerencia

Si no es cliente de E5, use la prueba de 90 días de soluciones de Microsoft Purview para explorar cómo las funcionalidades adicionales de Purview pueden ayudar a su organización a administrar las necesidades de cumplimiento y seguridad de los datos. Comience ahora en el centro de pruebas del portal de cumplimiento de Microsoft Purview. Obtenga más información sobre términos de suscripción y prueba.

Entender cómo funciona el cifrado

A menos que use S/MIME para Outlook, el cifrado que aplican las etiquetas de confidencialidad a documentos, correos electrónicos y reuniones invita a todos a usar el servicio de Azure Rights Management (Azure RMS) desde Microsoft Purview Information Protection. Esta solución de protección usa directivas de cifrado, identidades y de autorización. Para más información, vea ¿Qué es Azure Rights Management?.

Cuando usa esta solución de cifrado, la característica de superusuario garantiza que los usuarios y los servicios autorizados siempre puedan leer e inspeccionar los datos que se han cifrado para la organización. Si es necesario, el cifrado puede quitarse o modificarse. Para obtener más información, consulte configuración de superusuarios para Azure Information Protection y servicios de detección y de recuperación de datos de Azure.

Importante

También puede usar etiquetas de confidencialidad para aplicar el cifrado a secuencias de audio y vídeo para reuniones de Teams, pero esto usa un método diferente de cifrado y no el servicio de Azure Rights Management que se usa para correos electrónicos, invitaciones a reuniones y documentos. Para obtener más información sobre el cifrado usado para las reuniones de Teams, consulte cifrado multimedia en la guía de seguridad de Teams.

Requisitos previos importantes

Para poder usar el cifrado, es posible que tenga que realizar algunas tareas de configuración. Al configurar las opciones de cifrado, no hay ninguna comprobación para validar que se cumplen los requisitos previos.

Activar Azure Rights Management

Para que las etiquetas de confidencialidad apliquen el cifrado con la administración de derechos, el servicio de Azure Rights Management de Microsoft Purview Information Protection debe activarse para el inquilino. En los espacios empresariales más recientes, esta es la configuración predeterminada, pero es posible que tenga que activar el servicio manualmente. Para obtener más información, consulte Activar el servicio de protección de Azure Information Protection.

Comprobar los requisitos de red

Es posible que deba realizar algunos cambios en sus dispositivos de red, como firewalls. Para obtener más información, consulte Firewalls e infraestructura de red.

Comprobación de la configuración de Microsoft Entra

Hay algunas configuraciones de Microsoft Entra que pueden impedir el acceso autorizado al contenido cifrado. Por ejemplo, la configuración de acceso entre inquilinos y las directivas de acceso condicional. Para obtener más información, consulte Microsoft Entra configuración del contenido cifrado.

Configuración de Exchange para Azure Rights Management

Exchange no tiene que configurarse para Azure Rights Management antes de que los usuarios puedan aplicar etiquetas en Outlook para cifrar sus correos electrónicos. Sin embargo, hasta que Exchange esté configurado para Azure Rights Management, no obtendrá la funcionalidad completa del cifrado con la administración de derechos.

Por ejemplo, los usuarios no pueden ver correos electrónicos cifrados ni invitaciones a reuniones cifradas en teléfonos móviles o con Outlook en la Web, los correos electrónicos cifrados no se pueden indexar para la búsqueda y no se puede configurar Exchange Online DLP para la protección de Rights Management.

Para asegurarse de que Exchange puede admitir estos escenarios adicionales:

- Para Exchange Online, consulte las instrucciones de Exchange Online: configuración de IRM.

- Para Exchange local, debe implementar el conector RMS y configurar los servidores de Exchange.

Cómo configurar una etiqueta para el cifrado

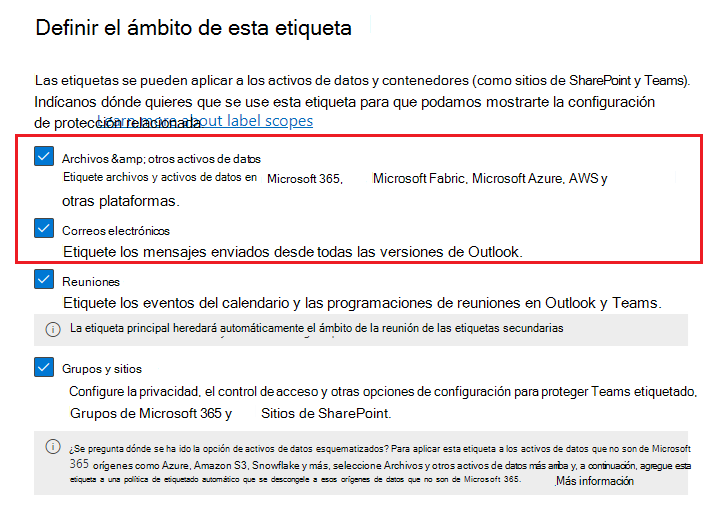

Siga las instrucciones generales para crear o editar una etiqueta de confidencialidad y asegúrese de que la opción Archivos & otros recursos de datos esté seleccionada para el ámbito de la etiqueta:

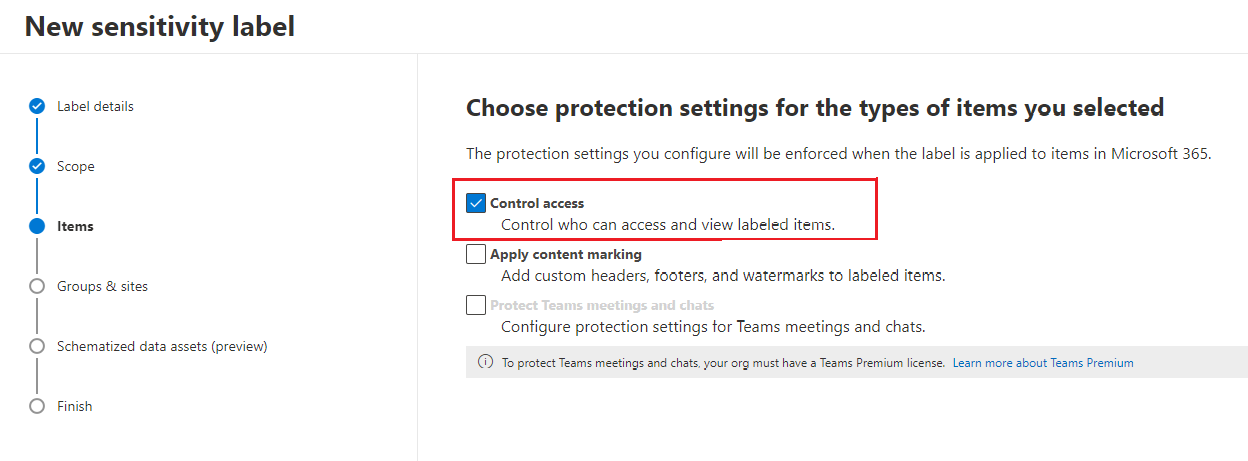

A continuación, en la página Elegir configuración de protección para los tipos de elementos seleccionados , asegúrese de seleccionar Control de acceso.

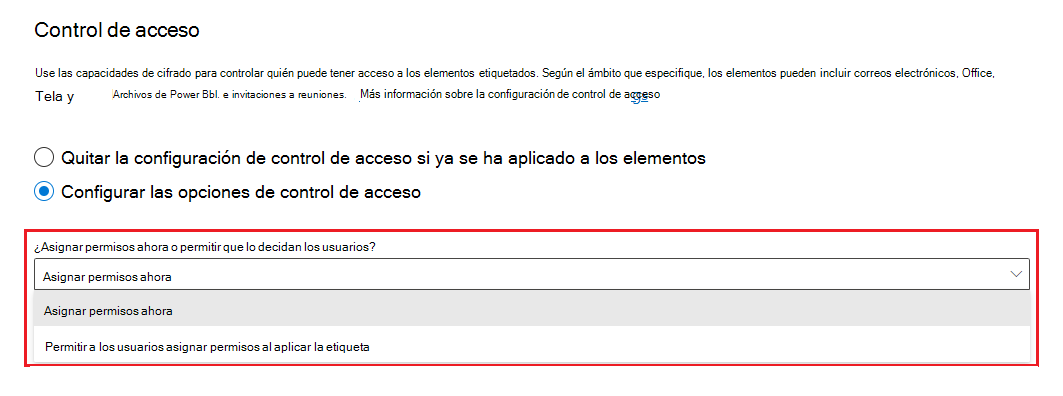

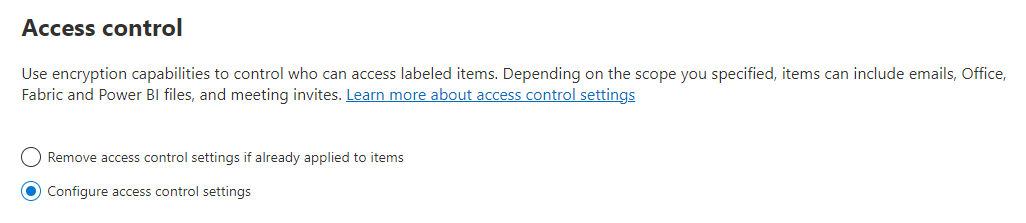

En la página Control de acceso , seleccione una de las siguientes opciones:

Quitar la configuración del control de acceso si ya se aplica a los elementos: al seleccionar esta opción, al aplicar la etiqueta se quita el cifrado existente, incluso si se aplicó de forma independiente de una etiqueta de confidencialidad.

Es importante comprender que esta configuración puede dar lugar a una etiqueta de confidencialidad que es posible que los usuarios no puedan aplicar cuando no tengan permisos suficientes para quitar el cifrado existente. Para obtener más información sobre este escenario, vea la sección ¿Qué ocurre con el cifrado existente al aplicar una etiqueta?

Configuración del control de acceso: activa el cifrado con la administración de derechos y hace visibles las siguientes opciones:

Las instrucciones para estas opciones de configuración están en la sección Establecer la configuración de cifrado.

Edición de etiquetas para aplicar el cifrado recién o cambiar la configuración de cifrado existente

Se trata de una estrategia de implementación común para configurar inicialmente etiquetas de confidencialidad que no aplican cifrado y, posteriormente, editar algunas de las etiquetas existentes para aplicar el cifrado. Cuando los cambios de etiqueta lleguen a las aplicaciones, las etiquetas que editó aplicarán ese cifrado para los elementos recién etiquetados.

Para los archivos a los que se accede en SharePoint y OneDrive cuando se ha habilitado SharePoint y OneDrive para etiquetas de confidencialidad , el nuevo estado de cifrado de los archivos cambia automáticamente cuando se accede a estos archivos a continuación. Por ejemplo, se abren en Office para la Web o se descargan. No es necesario quitar la etiqueta y volver a aplicarla. Por ejemplo, los archivos que anteriormente no estaban cifrados se cifran.

Para otros elementos que ya están etiquetados, conservan su estado de cifrado anterior a menos que quite la etiqueta y vuelva a aplicarla. Por ejemplo, después de cambiar la etiqueta de confidencialidad para aplicar ahora el cifrado, al abrir documentos o correos electrónicos previamente etiquetados y sin cifrar en Office Desktop o Office Mobile, esos elementos permanecen sin cifrar a menos que quite la etiqueta y vuelva a aplicarla. De forma similar, si cambia la configuración de la etiqueta de confidencialidad para que no aplique el cifrado (quite la opción para el control de acceso), esos elementos permanecerán cifrados a menos que quite la etiqueta y vuelva a aplicarla.

Para los elementos que ya están etiquetados con cifrado y la opción asignar permisos ahora, al cambiar la configuración de cifrado de los usuarios o permisos, la nueva configuración se aplicará a los elementos existentes cuando los usuarios se autentiquen con el servicio de cifrado. En la mayoría de los casos, no es necesario quitar y volver a aplicar la etiqueta. Sin embargo, si los usuarios ya han abierto un documento o correo electrónico cifrado, no obtendrán la nueva configuración hasta que su licencia de uso haya expirado y deban volver a autenticarse. Para obtener más información sobre este escenario, consulte la pregunta más frecuente relacionada sobre cómo funciona el cifrado.

Cada vez que cambie las opciones de cifrado para permitir que los usuarios asignen permisos, ese cambio solo se aplica a los elementos recién etiquetados o reetiquetados. Por ejemplo:

- Cambie la etiqueta de asignar permisos ahora para permitir que los usuarios asignen permisos, o al revés.

- Cambie la etiqueta de No reenviar a Solo cifrado, o al revés.

Qué sucede con el cifrado existente al aplicar una etiqueta

Si se aplica una etiqueta de confidencialidad al contenido sin cifrar, el resultado de las opciones de cifrado que puede seleccionar se explica automáticamente. Por ejemplo, si no seleccionó Control de acceso, el contenido permanece sin cifrar.

Sin embargo, es posible que el contenido ya esté cifrado. Por ejemplo, otro usuario puede haber aplicado:

- Sus propios permisos, que incluyen permisos definidos por el usuario cuando se le solicita una etiqueta, permisos personalizados del cliente Microsoft Purview Information Protection y la protección de documentos de acceso restringido desde dentro de una aplicación de Office.

- Plantilla de administración de derechos que cifra el contenido independientemente de una etiqueta. Esta categoría incluye las reglas de flujo de correo que aplican el cifrado mediante la protección de derechos.

- Una etiqueta que aplica el cifrado con los permisos asignados por el administrador.

En la tabla siguiente se identifica lo que ocurre con el cifrado existente cuando se aplica una etiqueta de confidencialidad al contenido:

| Cifrado: no seleccionado | Cifrado: configurado | Cifrado: quitar | |

|---|---|---|---|

| Permisos especificados por un usuario | Se quita el cifrado original | Se aplica el cifrado de la nueva etiqueta | Se quita el cifrado original |

| Plantilla de administración de derechos | Se preserva el cifrado original | Se aplica el cifrado de la nueva etiqueta | Se quita el cifrado original |

| Etiqueta con permisos definidos por el administator | Se quita el cifrado original | Se aplica el cifrado de la nueva etiqueta | Se quita el cifrado original |

En los casos en los que se aplica el cifrado de la nueva etiqueta o se elimina el cifrado original, esto solo se produce si el usuario que aplica la etiqueta tiene un derecho de uso o un rol que admite esta acción:

- El derecho de uso exportar o control total.

- El rol de emisor de Administración de derechos o propietario de la Administración de derechos, o bien de superusuario.

Si el usuario no tiene uno de estos derechos o roles, la etiqueta no se puede aplicar y, por lo tanto, se preserva el cifrado original. El usuario verá el siguiente mensaje: No tiene permiso para realizar este cambio en la etiqueta de confidencialidad. Póngase en contacto con el propietario del contenido.

Por ejemplo, la persona que aplica No reenviar a un mensaje de correo puede reetiquetar el hilo para reemplazar el cifrado o quitarlo, ya que es el propietario de la Administración de derechos del correo electrónico. Pero, con la excepción de superusuarios, los destinatarios de este mensaje de correo electrónico no pueden volver a etiquetarlo porque no tienen los derechos de uso necesarios.

Email datos adjuntos para mensajes de correo electrónico cifrados e invitaciones a reuniones

Cuando cualquier método cifra un mensaje de correo electrónico o una invitación a la reunión, los documentos de Office sin cifrar que se adjuntan al correo electrónico o invitación heredan automáticamente la misma configuración de cifrado. No se puede desactivar esta herencia de cifrado, por ejemplo, con una configuración o un ámbito de etiqueta.

Los datos adjuntos no heredan ninguna etiqueta de confidencialidad del mensaje de correo electrónico o la invitación a la reunión, pero se pueden aplicar automáticamente cuando un usuario del mismo inquilino abre el documento. Para obtener más información, consulte Coincidencia de etiquetas basadas en cifrado para documentos.

Los documentos que ya están cifrados y se agregan como datos adjuntos siempre conservan el cifrado original.

Configurar opciones de cifrado

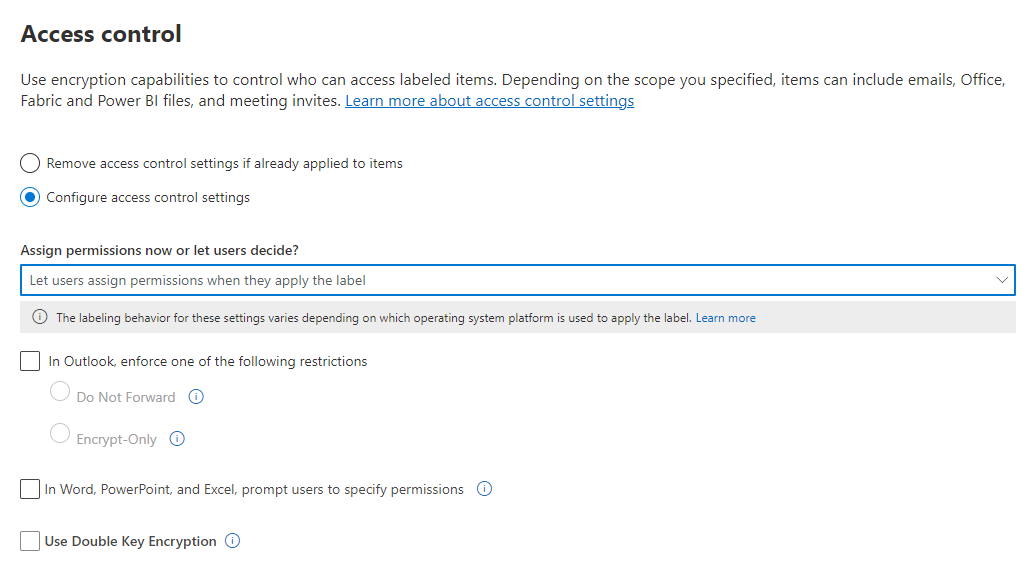

Al seleccionar Configurar opciones de control de acceso en la página Control de acceso para crear o editar una etiqueta de confidencialidad, elija una de las siguientes opciones:

- Asignar permisos ahora para que pueda determinar exactamente qué permisos obtienen los distintos usuarios para el contenido que tenga aplicada la etiqueta. Para obtener más información, vea la sección siguiente Asignar permisos ahora.

- Permitir a los usuarios asignar permisos al aplicar la etiqueta al contenido. De esta forma, puede permitir a los usuarios de su organización cierta flexibilidad que pueden necesitar para colaborar y llevar a cabo su trabajo. Para obtener más información, vea la sección Permitir a los usuarios asignar permisos en esta página.

Por ejemplo, si tiene una etiqueta de confidencialidad denominada Extremadamente confidencial que se aplicará al contenido más confidencial, es posible que quiera decidir ahora quién obtendrá cierto tipo de permisos para ese contenido.

Por otra parte, si tiene una etiqueta de confidencialidad denominada Contratos empresariales y el flujo de trabajo de su organización requiere que sus usuarios colaboren en este contenido con diferentes personas según sea necesario, puede que quiera permitir a los usuarios decidir quién obtiene permisos cuando asignan la etiqueta. Esta flexibilidad aumenta la productividad de los usuarios y reduce las solicitudes de actualización y creación de nuevas etiquetas a los administradores para solucionar escenarios específicos.

Elegir si asignar permisos ahora o permitir a los usuarios asignar permisos:

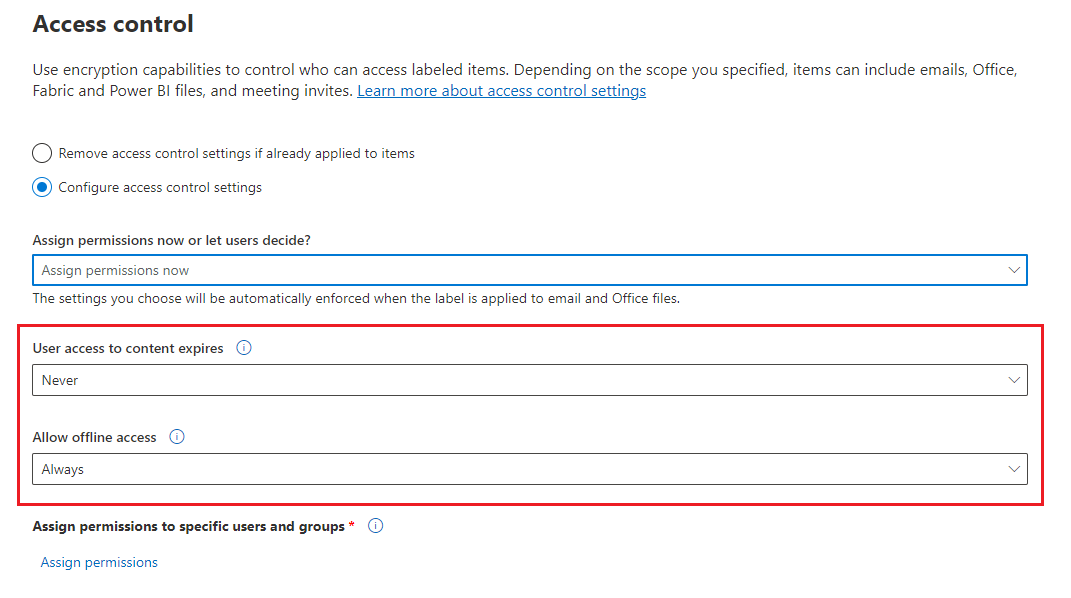

Asignar permisos ahora

Use las siguientes opciones para controlar quién puede acceder al correo electrónico, las invitaciones a reuniones (si están habilitadas) o los documentos a los que se aplica esta etiqueta. Puede:

Permitir que expire el acceso al contenido etiquetado, ya sea en una fecha específica o después de un número específico de días después de aplicar la etiqueta. Después de este tiempo, los usuarios no podrán abrir el elemento etiquetado. Si especifica una fecha, esta entrará en vigor a medianoche en esa fecha en la zona horaria actual. Es posible que algunos clientes de correo electrónico no exijan la expiración y muestren correos electrónicos más allá de su fecha de expiración, debido a sus mecanismos de almacenamiento en caché.

Permitir el acceso sin conexión nunca, siempre o durante una cantidad específica de días después de aplicar la etiqueta. Use esta opción para equilibrar los requisitos de seguridad que tiene con la capacidad de que los usuarios abran contenido cifrado cuando no tengan conexión a Internet. Si restringe el acceso sin conexión a nunca o a un número de días, cuando se alcance ese umbral, se debe volver a autenticar a los usuarios y se registrará su acceso. Para obtener más información sobre cómo funciona este proceso, consulte la siguiente sección sobre la licencia de uso de Rights Management.

Configuración del control de acceso para el contenido cifrado:

Recomendaciones para la configuración de expiración y acceso sin conexión:

| Configuración | Valor recomendado |

|---|---|

| El acceso del usuario al contenido expira | Nunca a menos que el contenido tenga un requisito específico de tiempo limitado. |

| Permitir acceso sin conexión | Depende de la confidencialidad del contenido: - Solo durante un número de días = 7 para datos empresariales confidenciales que podrían causar daños a la empresa si se comparten con personas no autorizadas. Esta recomendación ofrece un compromiso equilibrado entre flexibilidad y seguridad. Entre los ejemplos, se incluyen contratos, informes de seguridad, resúmenes de previsión y datos de cuentas de ventas. - Nunca para datos empresariales muy confidenciales que podrían causar daños a la empresa si se compartiesen con personas no autorizadas. Esta recomendación brinda prioridad a la seguridad frente a la flexibilidad y garantiza que, si quita el acceso de uno o varios usuarios al documento, no podrán abrirlo. Algunos ejemplos son la información de empleados y clientes, las contraseñas, el código fuente y los informes financieros anunciados de manera previa. - Siempre para contenido menos confidencial en el que no importa si los usuarios pueden seguir abriendo el contenido cifrado durante un máximo de 30 días (o el período de validez de licencia de uso configurado para el inquilino) después de quitar su acceso y haber abierto previamente el contenido cifrado. |

Solo las etiquetas configuradas para asignar permisos ahora admiten valores diferentes para el acceso sin conexión. Las etiquetas que permiten a los usuarios asignar los permisos usan el período de validez de la licencia de uso de Rights Management del inquilino. Por ejemplo, las etiquetas configuradas para No reenviar, Solo cifrar y las que solicitan a los usuarios que especifiquen sus propios permisos. El valor predeterminado de esta configuración es 30 días.

Licencia de uso de administración de derechos para el acceso sin conexión

Nota:

Aunque puede configurar las opciones de cifrado para permitir el acceso sin conexión, es posible que algunas aplicaciones no admitan el acceso sin conexión para el contenido cifrado. Por ejemplo, los archivos etiquetados y cifrados en Power BI Desktop no se abrirán sin conexión.

Cuando un usuario abre un elemento protegido mediante cifrado del servicio Azure Rights Management, se concede al usuario una licencia de uso de Azure Rights Management para ese contenido. Esta licencia de uso es un certificado que contiene los derechos de uso del usuario para el documento o correo electrónico y la clave de cifrado que se usó para cifrar el contenido. La licencia de uso también contiene una fecha de expiración en caso de que se haya establecido y durante cuánto tiempo es válida la licencia de uso.

Si no se ha establecido ninguna fecha de expiración, el período de validez de la licencia de uso predeterminado para un inquilino es de 30 días. Mientras dure la licencia de uso, el usuario no se vuelve a autenticar ni vuelve a autenticar para el contenido. Este proceso permite al usuario seguir abriendo el documento o correo electrónico protegido sin conexión a Internet. Cuando expire el período de validez de la licencia de uso, la próxima vez que el usuario acceda al documento o correo electrónico protegido, el usuario debe volver a autenticarse y volver a autenticarse.

Además de volver a hacer la autenticación, se vuelven a evaluar la configuración de cifrado y la pertenencia a grupos de usuarios. Esto significa que los usuarios podrían experimentar resultados de acceso diferentes para el mismo elemento si hay cambios en la configuración de cifrado o pertenencia a grupos desde la última vez que accedieron al contenido.

Para obtener información sobre cómo cambiar la configuración de 30 días predeterminada, vea Licencia de uso de administración de derechos.

Asignar permisos a usuarios o grupos específicos

Puede conceder permisos a usuarios específicos para que solo pueden interactuar con el contenido con la etiqueta:

Primero, agregue usuarios o grupos a los que se asignarán permisos para el contenido con la etiqueta.

Después, elijaqué permisos obtienen los usuarios para el contenido con la etiqueta.

Asignación de permisos:

Agregar usuarios o grupos

Al asignar permisos, puede elegir:

Todos los miembros de la organización (todos los miembros del inquilino). Esta configuración excluye las cuentas de invitado.

Todos los usuarios autenticados. Asegúrese de comprender las limitaciones y los requisitos de esta configuración antes de seleccionarla.

Cualquier usuario específico o grupo de seguridad habilitado para correo electrónico, grupo de distribución o grupo de Microsoft 365 en Microsoft Entra ID. El grupo de Microsoft 365 puede tener pertenencia estática o dinámica. No se puede usar un grupo de distribución dinámica de Exchange porque este tipo de grupo no se sincroniza con Microsoft Entra ID. Tampoco puede usar un grupo de seguridad que no esté habilitado para correo electrónico.

Aunque puede especificar grupos que incluyan contactos de correo como método conveniente para conceder acceso a varias personas fuera de la organización, actualmente hay un problema conocido con esta configuración. Para obtener más información, consulte Contactos de correo en grupos que tienen acceso intermitente a contenido cifrado.

Cualquier dirección de correo electrónico o dominio. Use esta opción para especificar todos los usuarios de otra organización que usan Microsoft Entra ID; para ello, escriba cualquier nombre de dominio de esa organización. También puede usar esta opción para proveedores de redes sociales si escribe su nombre de dominio, como gmail.com, hotmail.com o outlook.com.

Nota:

Si especifica un dominio de una organización que usa Microsoft Entra ID, no puede restringir el acceso a ese dominio específico. En su lugar, todos los dominios comprobados de Microsoft Entra ID se incluyen automáticamente para el inquilino propietario del nombre de dominio especificado.

Al elegir todos los usuarios y grupos de su organización o al examina el directorio, los usuarios o grupos deben tener una dirección de correo electrónico.

Como procedimiento recomendado, use grupos en lugar de usuarios. Esta estrategia simplifica la configuración.

Requisitos y limitaciones para "Añadir todos los usuarios autenticados"

Esta configuración no impide que los usuarios tengan acceso al contenido cifrado por la etiqueta, a la vez que cifra el contenido y ofrece opciones para restringir la manera en que puede usarse el contenido (permisos) y tener acceso a él (acceso de expiración y sin conexión). Sin embargo, la aplicación que abra el contenido cifrado debe poder admitir la autenticación que se usa. Por este motivo, los proveedores sociales federados, como Google, y la autenticación de código de acceso de una sola vez solo funcionan para las invitaciones a reuniones y correo electrónico, y solo cuando se usa Exchange Online. Las cuentas de Microsoft se pueden usar con Office 365 aplicaciones y el visor de Microsoft Purview Information Protection.

Nota:

Considere la posibilidad de usar esta configuración con la integración de SharePoint y OneDrive con Microsoft Entra B2B cuando las etiquetas de confidencialidad están habilitadas para archivos de Office en SharePoint y OneDrive.

Algunos escenarios comunes para la configuración de todos los usuarios autenticados:

- No le importa quién vea el contenido, pero desea restringir cómo se usa. Por ejemplo, no quiere que el contenido se pueda modificar, copiar o imprimir.

- No es necesario restringir el acceso al contenido, pero quiere confirmar quién lo abre.

- Tiene un requisito para que el contenido se cifre en reposo y en tránsito, pero no se requieren controles de acceso.

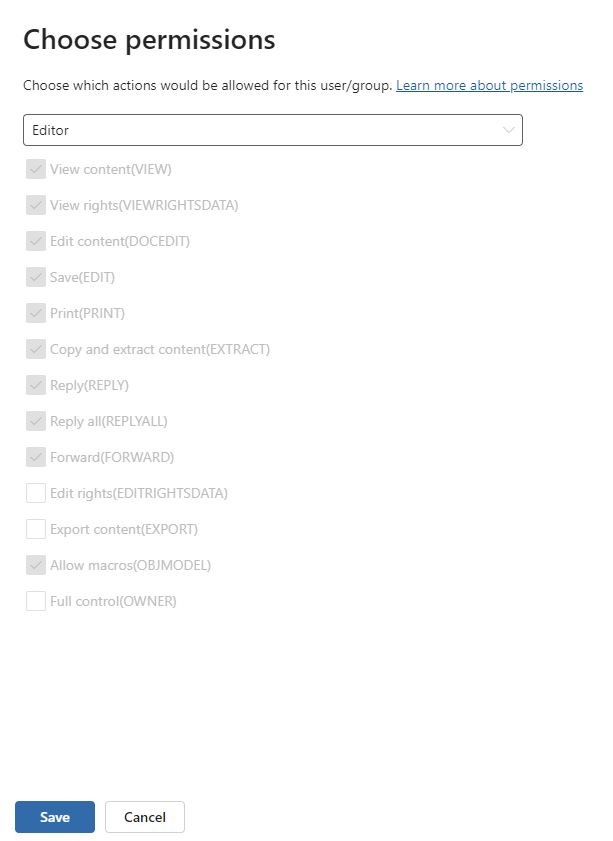

Elegir permisos

Al elegir qué permisos permitir para los usuarios o grupos, puede seleccionar entre:

- Nivel de permisos predefinidos con un grupo de derechos preestablecido, como Editor o Editor restringido.

- Permisos personalizados, donde puede elegir uno o más derechos de uso.

Para obtener más información sobre cómo seleccionar los permisos adecuados, consulte derechos y descripciones de uso.

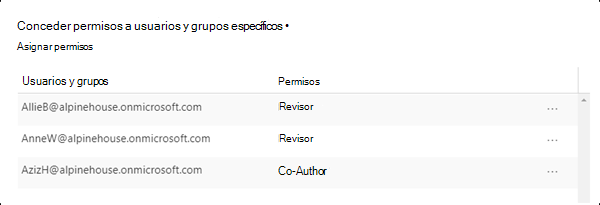

Tenga en cuenta que la misma etiqueta puede conceder permisos diferentes a distintos usuarios. Por ejemplo, una sola etiqueta puede asignar algunos usuarios como Editor restringido y un usuario diferente como propietario, como se muestra en la captura de pantalla siguiente.

Para ello, agregue usuarios o grupos, asígneles permisos y guarde esa configuración. A continuación, repita estos pasos, agregue usuarios y asígneles permisos, guardando la configuración cada vez. Puede repetir esta configuración tantas veces como sea necesario para definir permisos diferentes para distintos usuarios.

El emisor de administración de derechos (el usuario que aplica la etiqueta de confidencialidad) siempre tiene control total

De forma predeterminada, el cifrado de una etiqueta de confidencialidad usa el servicio Azure Rights Management de Microsoft Purview Information Protection. Cuando un usuario aplica una etiqueta de confidencialidad para proteger un documento o correo electrónico mediante cifrado, ese usuario pasa a ser el emisor de administración de derechos para ese contenido.

El emisor de administración de derechos siempre obtiene permisos de control total para el documento o correo electrónico y además:

- Si la configuración de cifrado incluye una fecha de expiración, el emisor de administración de derechos puede abrir y editar el documento o correo electrónico después de esa fecha.

- El emisor de administración de derechos siempre puede acceder al documento o correo electrónico sin conexión.

- El emisor de administración de derechos puede seguir abriendo un documento después de que se revoque.

Para obtener más información, vea Emisor de administración de derechos y propietario de administración de derechos.

Marcas de agua dinámicas

Nota:

Esta opción está en versión preliminar y está sujeta a cambios.

Identifique las versiones mínimas necesarias mediante las tablas de funcionalidades y la fila Marcas de agua dinámicas.

Cuando un usuario accede a un archivo con esta etiqueta de confidencialidad aplicada, de forma predeterminada, su nombre principal universal (UPN) se inserta dinámicamente como marca de agua en cada página del archivo. Normalmente, el UPN de un usuario es el mismo que su dirección de correo electrónico. Opcionalmente, mediante el cmdlet set-label de PowerShell con el parámetro DynamicWatermarkDisplay , puede especificar una cadena personalizada que también admita variables que incluyan la fecha y hora.

Esta marca de agua es muy visible al ver el archivo en un dispositivo y persiste cuando se imprime, aunque no cuando se exporta. Esta marca de agua es más segura que las marcas de contenido estándar de una etiqueta, ya que el usuario no puede quitarla ni cambiarla manualmente.

La única manera de quitar la marca de agua es volver a etiquetar el documento, eligiendo una etiqueta de confidencialidad que aplique una marca de agua dinámica diferente o ninguna marca de agua dinámica. Sin embargo, al igual que con todo el contenido cifrado, un usuario debe tener el derecho de uso de Exportar o Control total para quitar el cifrado existente.

Esta marca de agua protectora solo se admite para las etiquetas de confidencialidad que aplican cifrado y con la configuración Asignar permisos ahora que a veces se conoce como "permisos definidos por el administrador". Úsela para los documentos más confidenciales como disuasión visual frente a las capturas de pantalla por parte de la persona que ha abierto el documento. Sin embargo, tenga en cuenta las siguientes consideraciones.

Para abrir un documento etiquetado que aplique marcas de agua dinámicas, debe cumplirse una de las siguientes condiciones:

El usuario es el propietario de Rights Management, que la mayoría de las veces, significa que aplicó la etiqueta por sí mismo. Para obtener más información, vea Emisor de administración de derechos y propietario de administración de derechos.

El usuario abre el documento con una aplicación que comprende las marcas de agua dinámicas. Use las tablas de funcionalidades y las marcas de agua dinámicas de fila para confirmar las versiones admitidas.

El usuario abre el documento en Office en la Web.

Si no se cumple ninguna de estas condiciones cuando un usuario abre el documento en una aplicación de Office, el documento no se abrirá. Asegúrese de comprender esta restricción antes de usar esta configuración de etiqueta.

Precaución

Las aplicaciones de Microsoft Office denegarán el acceso si no admiten marcas de agua dinámicas o aplicarán marcas de agua dinámicas si lo hacen.

Consideraciones para documentos etiquetados anteriormente:

Al igual que todos los valores de cifrado modificados, una marca de agua dinámica recién configurada no se aplica inmediatamente cuando ya tiene una licencia de uso de Rights Management válida para un documento. Una vez expirada la licencia de uso, debe volver a autenticarse en el servicio Azure Rights Management para abrir el documento y, a continuación, se aplica la configuración de marca de agua dinámica.

No hay ninguna detección y resolución automáticas si la etiqueta de confidencialidad aplicó anteriormente una marca de agua estándar como marca de contenido.

Cifrado de claves doble

Nota:

Para el etiquetado integrado, identifique las versiones mínimas necesarias mediante las tablas de funcionalidades y la fila Cifrado de doble clave (DKE).

Seleccione la opción Etiqueta de cifrado de doble clave solo después de configurar el servicio De cifrado de doble clave y debe usar este cifrado de doble clave para los archivos y correos electrónicos que tendrán esta etiqueta aplicada. Una vez configurada y guardada la etiqueta, no podrá editarla.

Para obtener más información, ver los requisitos previos y las instrucciones de configuración, consulte el Cifrado de doble clave (DKE).

Permitir a los usuarios asignar permisos

Importante

No todos los clientes con etiquetado admiten todas las opciones que permiten a los usuarios asignar sus propios permisos. Use esta sección para obtener más información.

Puede usar las siguientes opciones para que los usuarios puedan asignar permisos cuando aplican manualmente una etiqueta de confidencialidad al contenido:

En Outlook, un usuario puede seleccionar restricciones equivalentes a la opción No reenviar o Solo cifrarpara los destinatarios seleccionados.

La opción No reenviar es compatible con todos los clientes de correo electrónico que admiten etiquetas de confidencialidad. Sin embargo, la aplicación de la opción Solo cifrado con una etiqueta de confidencialidad es una versión más reciente. Para los clientes de correo electrónico que no admiten esta funcionalidad, la etiqueta no estará visible.

Para comprobar las versiones mínimas de las aplicaciones de Outlook que usan etiquetas integradas para admitir la aplicación de la opción Solo cifrar con una etiqueta de confidencialidad, use la tabla de funcionalidades para Outlook y la fila Permitir que los usuarios asignen permisos: solo cifrar.

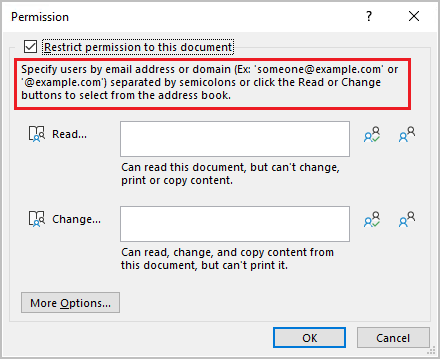

En Word, PowerPoint y Excel, se pide al usuario que seleccione sus propios permisos para organizaciones, usuarios o grupos específicos.

En el caso de las aplicaciones de Office que no admiten esta funcionalidad, la etiqueta no será visible para los usuarios o la etiqueta es visible por coherencia, pero no se puede aplicar con un mensaje de explicación a los usuarios.

Para comprobar qué aplicaciones de Office admiten esta opción, use la tabla de funcionalidades para Word, Excel y PowerPoint y las filas de Permitir a los usuarios asignar permisos.

Nota:

No podrá usar estas configuraciones si el ámbito de la etiqueta excluye el correo electrónico (para No reenviar y cifrar solo) o excluye los archivos (para preguntar a los usuarios en Word, PowerPoint y Excel). Para obtener más información, consulte Etiquetas de ámbito solo para archivos o correos electrónicos.

Cuando se admitan las opciones, use la tabla siguiente para identificar cuándo los usuarios ven la etiqueta de confidencialidad:

| Configuración | Etiqueta visible en Outlook | Etiqueta visible en Word, Excel y PowerPoint |

|---|---|---|

| En Outlook, un usuario puede aplicar restricciones con la opción No reenviar o Solo cifrar | Sí | No |

| En Word, PowerPoint y Excel, pida a los usuarios que especifiquen los permisos | No | Sí |

Cuando ambas opciones están seleccionadas, la etiqueta es visible tanto en Outlook como en Word, Excel y PowerPoint.

Una etiqueta de confidencialidad que permite a los usuarios asignar permisos se puede recomendar a los usuarios, pero solo se puede aplicar automáticamente para las opciones No reenviar y Encrypt-Only.

Configurar los permisos asignados por el usuario:

Restricciones de Outlook

En Outlook, cuando un usuario aplica una etiqueta de confidencialidad que le permite asignar permisos a un mensaje, puede elegir la opción No reenviar o Solo cifrar. El usuario verá el nombre y la descripción de la etiqueta en la parte superior del mensaje, lo que indica que se está protegiendo el contenido. A diferencia de Word, PowerPoint y Excel (vea la siguiente sección), no se pide a los usuarios que seleccionen permisos específicos. Para esta configuración, el administrador controla los permisos, pero no quién tiene acceso.

Cuando cualquiera de estas opciones se aplica a un correo electrónico, este se cifra y los destinatarios tienen que autenticarse. A continuación, los destinatarios tendrán automáticamente derechos de uso restringidos:

No reenviar: los destinatarios no podrán reenviar el correo electrónico, imprimirlo ni copiarlo. Por ejemplo, en el cliente de Outlook, el botón Reenviar y las opciones de menú Guardar como e Imprimir no están disponibles, y no se pueden agregar o cambiar destinatarios en los cuadros Para, CC o CCO.

Para obtener más información sobre cómo funciona esta opción, consulte Opción No reenviar para correos electrónicos.

Solo cifrar: los destinatarios tienen todos los derechos de uso excepto Guardar como, Exportar y Control total. Esta combinación de derechos de uso significa que los destinatarios no tienen restricciones, a excepción de que no pueden quitar la protección. Por ejemplo, un destinatario puede copiar del correo electrónico, imprimirlo y reenviarlo.

Para obtener más información sobre cómo funciona esta opción, consulte Opción Solo cifrar para correos electrónicos.

Los documentos de Office sin cifrar que se adjuntan al correo electrónico o a la invitación a la reunión heredan automáticamente las mismas restricciones. Para No reenviar, los derechos de uso que se aplican a estos documentos son Editar contenido, Editar; Guardar; Ver, Abrir, Leer y Permitir macros. Si el usuario quiere derechos de uso diferentes para un archivo adjunto o los datos adjuntos no son un documento de Office que admita esta protección heredada, el usuario debe cifrar el archivo antes de adjuntarlo al correo electrónico o a la invitación a la reunión.

Permisos de Word, PowerPoint y Excel

En Word, PowerPoint y Excel, cuando un usuario aplica una etiqueta de confidencialidad que le permite asignar permisos a un documento, se le pide al usuario que especifique su elección de usuarios y permisos para el cifrado. Para esta configuración, el usuario y no el administrador controlan quién puede acceder al documento y qué permisos tienen.

Compatibilidad con permisos personalizados para toda la organización

Para el etiquetado integrado en Windows, los usuarios también pueden especificar un nombre de dominio cuando se les pida que especifiquen su elección de usuarios y permisos. Cuando se escribe un nombre de dominio, los permisos se aplicarán a todos los usuarios de una organización propietaria del dominio y se encuentra en Microsoft Entra ID. Para identificar las versiones mínimas que admiten esta configuración, use la tabla de funcionalidades y la fila Permitir a los usuarios asignar permisos:- Solicitar a los usuarios permisos personalizados (usuarios, grupos y organizaciones).

Nota:

El cuadro de diálogo mostrado se actualiza en las versiones más recientes de las aplicaciones de Office, pero la compatibilidad con los permisos personalizados de toda la organización permanece cuando se escribe un nombre de dominio. La información sobre esta compatibilidad se incluye en el cuadro de información emergente.

Por ejemplo, un usuario escribe @contoso.com (o contoso.com) y concede acceso de lectura. Dado que Contoso Corporation posee el dominio contoso.com, se concederá acceso de lectura a todos los usuarios de ese dominio y a todos los demás dominios que posee la organización en Microsoft Entra ID.

Nota:

Cuando especifique estos valores, no los envuelve entre comillas.

Es importante informar a los usuarios de que el acceso no está restringido solo a los usuarios del dominio especificado. Por ejemplo, @sales.contoso.com no restringiría el acceso a los usuarios solo en el subdominio sales, sino que también concedería acceso a los usuarios del dominio marketing.contoso.com e incluso a los usuarios con un espacio de nombres separado en el mismo inquilino Microsoft Entra.

Configuraciones de ejemplo para la configuración de cifrado

Para cada ejemplo que se muestra a continuación, realice la configuración desde la página Control de acceso cuando esté seleccionada la opción Configurar opciones de control de acceso :

Ejemplo 1: etiqueta que aplica No reenviar para enviar un correo electrónico cifrado a una cuenta de Gmail

Esta etiqueta solo se muestra en Outlook y Outlook en la Web y debe usar Exchange Online. Pida a los usuarios que seleccionen esta etiqueta cuando necesiten enviar un correo electrónico cifrado a las personas que usen una cuenta de Gmail (o cualquier otra cuenta de correo electrónico fuera de su organización).

Los usuarios escriben la dirección de correo electrónico de Gmail en el cuadro Para. Después, seleccionan la etiqueta y la opción No reenviar se agrega automáticamente al correo electrónico. El resultado es que los destinatarios no pueden reenviar el correo electrónico o imprimirlo, copiar desde él o guardar el correo electrónico fuera de su buzón con la opción Guardar como.

En la página Control de acceso : para Asignar permisos ahora o permitir que los usuarios decidan, seleccione Permitir que los usuarios asignen permisos cuando apliquen la etiqueta.

Marque la casilla de verificación: En Outlook, aplicar restricciones equivalentes a la opción No reenviar.

Si está seleccionada, desactive la casilla: En Word, PowerPoint y Excel, pedir a los usuarios que especifiquen los permisos.

Seleccione Siguiente y complete la configuración.

Ejemplo 2: etiqueta que restringe los permisos de solo lectura a todos los usuarios de otra organización

Esta etiqueta es adecuada para compartir documentos muy confidenciales como solo lectura, y los documentos siempre requieren una conexión a Internet para verlos.

Esta etiqueta no es adecuada para los correos electrónicos.

En la página *Control de acceso : para Asignar permisos ahora o permitir que los usuarios decidan? seleccione Asignar permisos ahora.

Para permitir el acceso sin conexión, seleccione nunca.

Seleccione asignar permisos.

En el panel Asignar permisos, seleccione Agregar direcciones de correo electrónico o dominios específicos.

En el cuadro de texto, escriba el nombre de un dominio de la otra organización, por ejemplo, fabrikam.com. A continuación, seleccione Aceptar.

Seleccione Elegir permisos.

En el panel Elegir permisos, seleccione el cuadro de lista desplegable, seleccione Visor y, después, Guardar.

De nuevo, en el panel asignar permisos, seleccione guardar.

En la página Control de acceso , seleccione Siguiente y complete la configuración.

Ejemplo 3: agregar usuarios externos a una etiqueta existente que cifra el contenido

Los nuevos usuarios que agregue serán capaces de abrir documentos y mensajes de correo electrónico que ya estén protegidos con esta etiqueta. Los permisos concedidos a estos usuarios pueden ser distintos de los permisos que tienen los usuarios existentes.

En la página Control de acceso : para Asignar permisos ahora o permitir que los usuarios decidan, asegúrese de que asignar permisos ahora está seleccionado.

Seleccione asignar permisos.

En el panel Asignar permisos, seleccione Agregar direcciones de correo electrónico o dominios específicos.

En el cuadro de texto, escriba la dirección de correo electrónico del primer usuario (o grupo) que desea agregar y seleccione agregar.

Seleccione Elegir permisos.

En el panel Elegir permisos, seleccione los permisos para este usuario (o grupo) y seleccione Guardar.

De nuevo, en el panel asignar permisos, repita los pasos del 3 al 6 para cada usuario (o grupo) que quiera agregar a esta etiqueta. Después, haga clic en Guardar.

En la página Control de acceso , seleccione Siguiente y complete la configuración.

Ejemplo 4: etiqueta que cifra el contenido, pero que no restringe quién puede tener acceso a él.

Esta configuración tiene la ventaja de no tener que especificar usuarios, grupos o dominios para cifrar un correo electrónico o un documento. El contenido seguirá estando cifrado y aún podrá especificar derechos de uso, una fecha de expiración y acceso sin conexión.

Use esta configuración solo cuando no necesite restringir quién puede abrir el documento o correo electrónico protegido. Consulte más información acerca de esta configuración..

En la página Control de acceso : para Asignar permisos ahora o permitir que los usuarios decidan, asegúrese de que asignar permisos ahora está seleccionado.

Configure las opciones de el acceso de usuario al contenido expira y permitir el acceso sin conexión según sea necesario.

Seleccione asignar permisos.

En el panel asignar permisos, seleccione agregar cualquiera de los usuarios autenticados.

Para Usuarios y grupos, verá que Usuarios autenticados se agrega automáticamente. No se puede cambiar este valor, solo eliminarlo, lo que cancela la selección de agregar cualquiera de los usuarios autenticados.

Seleccione Elegir permisos.

En el panel Elegir permisos, seleccione el cuadro de lista desplegable, elija los permisos que quiera y seleccione Guardar.

De nuevo, en el panel asignar permisos, seleccione guardar.

En la página Control de acceso , seleccione Siguiente y complete la configuración.

Consideraciones sobre el contenido cifrado

Cifrar los documentos y mensajes de correo electrónico más confidenciales le ayuda a asegurarse de que solo los usuarios autorizados puedan acceder a estos datos. Sin embargo, hay algunas consideraciones que debe tener en cuenta:

Si su organización no ha habilitado las etiquetas de confidencialidad para los archivos de Office en SharePoint y OneDrive:

- Search, eDiscovery y Delve no funcionarán en archivos cifrados.

- Las directivas DLP funcionan para los metadatos de estos archivos cifrados (incluida la información de la etiqueta de retención), pero no el contenido de estos archivos (como números de tarjeta de crédito en los archivos).

- Los usuarios no pueden abrir archivos cifrados mediante Office para la Web. Cuando las etiquetas de confidencialidad de los archivos de Office en SharePoint y OneDrive están habilitadas, los usuarios pueden usar Office para la Web para abrir archivos cifrados, con algunas limitaciones que incluyen el cifrado que se ha aplicado con una clave local (conocida como "mantener su propia clave", o HYOK), el cifrado de clave doble y el cifrado que se ha aplicado independientemente de una etiqueta de confidencialidad.

Si comparte documentos cifrados con personas de fuera de su organización, es posible que tenga que crear cuentas de invitado y modificar las directivas de Acceso condicional. Para obtener más información, consulte Uso compartido de documentos cifrados con usuarios externos.

Cuando los usuarios autorizados abren documentos cifrados en sus aplicaciones de Office, ven el nombre y descripción de la etiqueta en una barra de mensajes amarilla en la parte superior de la aplicación. Cuando los permisos de cifrado se extienden a personas fuera de la organización, revise detenidamente los nombres y descripciones de las etiquetas que estarán visibles en esta barra de mensajes cuando se abra el documento.

Para que varios usuarios editen un archivo cifrado al mismo tiempo, todos deben usar Office en la Web o debe haber habilitado la co-autoría de archivos cifrados con etiquetas de confidencialidad y todos los usuarios deben tener aplicaciones de Office compatibles con esta característica. Si este no es el caso, y el archivo ya está abierto:

- En las aplicaciones de Office (Windows, Mac, Android y iOS), los usuarios verán un mensaje de archivo en uso con el nombre de la persona que ha desprotegido el archivo. Podrán ver una copia de solo lectura, guardar y editar una copia del archivo, y recibir una notificación cuando el archivo esté disponible.

- En Office para la web, los usuarios ven un mensaje de error que indica que no pueden editar el documento con otras personas. Pueden seleccionar Abrir en vista de lectura.

La funcionalidad Autoguardado en las aplicaciones de Office está deshabilitada para los archivos cifrados si no ha habilitado la coautoría para archivos cifrados con etiquetas de confidencialidad. Los usuarios verán un mensaje en el que se indica que el archivo tiene permisos restringidos que deben quitarse para que se pueda activar el autoguardado.

Office para Windows admite etiquetas que aplican cifrado cuando los usuarios no están conectados a Internet. No obstante, para las demás plataformas (macOS, iOS, Android), los usuarios deben estar en línea para aplicar estas etiquetas en las aplicaciones de Office. El cliente Microsoft Purview Information Protection también debe estar en línea para aplicar estas etiquetas en Explorador de archivos y PowerShell. No es necesario que los usuarios estén en línea para abrir contenido cifrado. Para obtener más información sobre el acceso sin conexión, consulte la sección Licencia de uso de Rights Management para el acceso sin conexión .

Los archivos cifrados pueden tardar más en abrirse en las aplicaciones de Office (Windows, Mac, Android y iOS).

Si se agrega una etiqueta que aplica el cifrado a través de una aplicación de Office, cuando el documento está extraído en SharePoint y el usuario descarta la desprotección, el documento permanece etiquetado y cifrado.

A menos que haya habilitado la coautoría de archivos cifrados con etiquetas de confidencialidad, las siguientes acciones para los archivos cifrados no se admiten desde aplicaciones de Office (Windows, Mac, Android e iOS) y los usuarios ven un mensaje de error que indica que algo salió mal. Sin embargo, la funcionalidad de SharePoint se puede usar como alternativa:

- Ver, restaurar y guardar las copias de versiones anteriores. Como alternativa, los usuarios pueden realizar estas acciones mediante Office para la Web al habilitar y configurar el control de versiones para una lista o biblioteca.

- Cambiar el nombre o la ubicación de los archivos. Como alternativa, los usuarios pueden cambiar el nombre de un archivo, carpeta o vínculo de una biblioteca de documentos en SharePoint.

Para disfrutar de la mejor experiencia de colaboración para los archivos que se cifran con una etiqueta de confidencialidad, le recomendamos que use etiquetas de confidencialidad para los archivos de Office en SharePoint y OneDrive y Office para la Web.

Pasos siguientes

¿Necesita compartir los documentos etiquetados y cifrados con personas fuera de su organización? Consulte Compartir documentos cifrados con usuarios externos.

Para usar etiquetas de confidencialidad para cifrar secuencias de vídeo y audio para reuniones de Teams, consulte Uso de etiquetas de confidencialidad para proteger los elementos del calendario, las reuniones y el chat de Teams.