Integración de soluciones de confianza cero

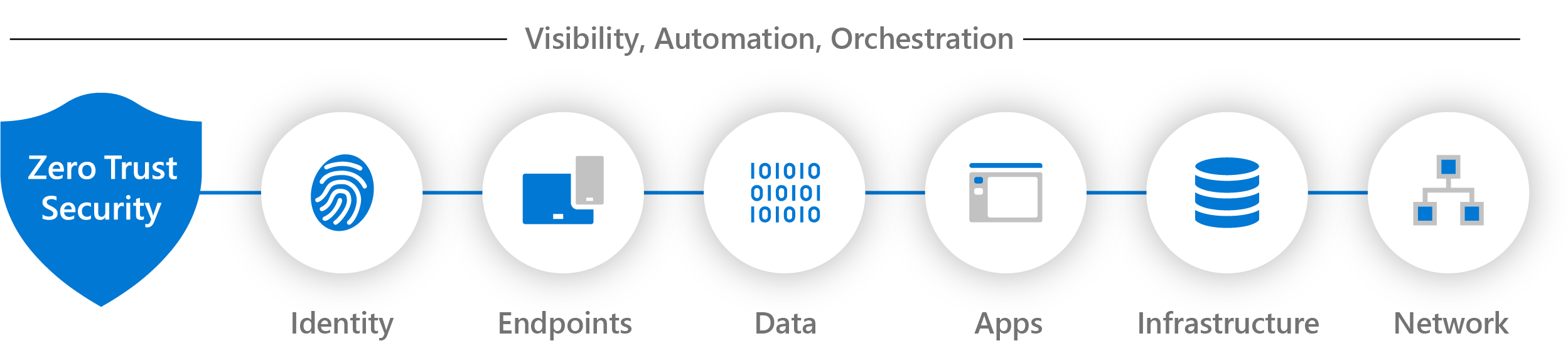

Confianza cero es un enfoque de seguridad que se adapta a las complejidades del entorno moderno, adopta los recursos móviles y protege a las personas, los dispositivos, las aplicaciones y los datos dondequiera que se encuentren.

El recorrido para implementar confianza cero será distinto para cada organización en función de sus necesidades y de la infraestructura existente. Por este motivo, apoyamos integraciones de partners tecnológicos que ayudan a satisfacer las necesidades únicas de nuestros clientes.

La guía de integración de esta sección está organizada por las áreas de tecnología de confianza cero. Esta guía está dirigida a proveedores de software y partners tecnológicos que desean mejorar sus soluciones de seguridad y llegar a nuevos clientes mediante la integración de productos de Microsoft.

Documentación adicional de Confianza cero

Use el contenido adicional de Confianza cero basado en un conjunto de documentación o en los roles de la organización.

Conjunto de documentación

Siga esta tabla a fin obtener los mejores conjuntos de documentación de Confianza cero para sus necesidades.

| Conjunto de documentación | Le ayuda... | Roles |

|---|---|---|

| Marco de adopción para las instrucciones de fases y pasos para soluciones empresariales y resultados clave | Aplique protecciones de Confianza cero desde los directivos a la implementación de TI. | Arquitectos de seguridad, equipos de TI y administradores de proyectos |

| Conceptos y objetivos de implementación para obtener instrucciones generales de implementación para áreas tecnológicas | Aplique protecciones de Confianza cero alineadas con áreas tecnológicas. | Equipos de TI y personal de seguridad |

| Confianza cero para pequeñas empresas | Aplique los principios de Confianza cero a los clientes de pequeñas empresas. | Clientes y asociados que trabajan con Microsoft 365 para empresas |

| Plan de modernización rápida de Confianza cero (RaMP) para obtener instrucciones de administración de proyectos y listas de comprobación para obtener victorias fáciles | Implemente rápidamente capas clave de protección de Confianza cero. | Arquitectos de seguridad e implementadores de TI |

| Plan de implementación de Confianza cero con Microsoft 365 para obtener instrucciones de diseño e implementación detalladas y escalonadas | Aplique protecciones de Confianza cero al inquilino de Microsoft 365. | Equipos de TI y personal de seguridad |

| Confianza cero para Microsoft Copilots para un diseño escalonado y detallado y orientación para la implementación | Aplicar protecciones Confianza cero a copilotos de Microsoft. | Equipos de TI y personal de seguridad |

| Confianza cero para los servicios de Azure a fin de obtener instrucciones detalladas de diseño e implementación escalonadas | Aplique protecciones de Confianza cero a las cargas de trabajo y los servicios de Azure. | Equipos de TI y personal de seguridad |

| Desarrollo con principios de Confianza cero para la guía de diseño de desarrollo de aplicaciones y procedimientos recomendados | Aplique protecciones de confianza cero a la aplicación. | Desarrolladores de aplicaciones |

Su rol

Siga esta tabla para obtener los mejores conjuntos de documentación para su rol en su organización.

| Role | Conjunto de documentación | Le ayuda... |

|---|---|---|

| Arquitecto de seguridad Jefe de proyectos de TI Implementador de TI |

Marco de adopción para las instrucciones de fases y pasos para soluciones empresariales y resultados clave | Aplique protecciones de Confianza cero desde los directivos a la implementación de TI. |

| Miembro de un equipo de TI o de seguridad | Conceptos y objetivos de implementación para obtener instrucciones generales de implementación para áreas tecnológicas | Aplique protecciones de Confianza cero alineadas con áreas tecnológicas. |

| Cliente o asociado para Microsoft 365 para empresas | Confianza cero para pequeñas empresas | Aplique los principios de Confianza cero a los clientes de pequeñas empresas. |

| Arquitecto de seguridad Implementador de TI |

Plan de modernización rápida de Confianza cero (RaMP) para obtener instrucciones de administración de proyectos y listas de comprobación para obtener victorias fáciles | Implemente rápidamente capas clave de protección de Confianza cero. |

| Miembro de un equipo de TI o de seguridad de Microsoft 365 | Plan de implementación de Confianza cero con Microsoft 365 a fin de obtener instrucciones de diseño e implementación detalladas y escalonadas para Microsoft 365 | Aplique protecciones de Confianza cero al inquilino de Microsoft 365. |

| Miembro de un equipo de TI o de seguridad de Microsoft Copilot | Confianza cero para Microsoft Copilots para un diseño escalonado y detallado y orientación para la implementación | Aplicar protecciones Confianza cero a copilotos de Microsoft. |

| Miembro de un equipo de TI o de seguridad para los servicios de Azure | Confianza cero para los servicios de Azure a fin de obtener instrucciones detalladas de diseño e implementación escalonadas | Aplique protecciones de Confianza cero a las cargas de trabajo y los servicios de Azure. |

| Desarrollador de aplicaciones | Desarrollo con principios de Confianza cero para la guía de diseño de desarrollo de aplicaciones y procedimientos recomendados | Aplique protecciones de confianza cero a la aplicación. |