Connecter Microsoft Sentinel aux flux de renseignements sur les menaces STIX/TAXII

La norme du secteur la plus largement adoptée pour la transmission du renseignement sur les menaces est une combinaison du format de données STIX et du protocole TAXII. Si votre organisation reçoit des indicateurs de menace de solutions prenant en charge la version actuelle de STIX/TAXII (2.0 ou 2.1), vous pouvez utiliser le connecteur de données Threat Intelligence – TAXII pour transférer vos indicateurs de menace dans Microsoft Sentinel. Ce connecteur permet à un client TAXII intégré à Microsoft Sentinel d’importer le renseignement sur les menaces à partir de serveurs TAXII 2.x.

Pour importer des indicateurs de menace au format STIX vers Microsoft Sentinel à partir d’un serveur TAXII, vous devez obtenir la racine et l’ID de regroupement de l’API du serveur TAXII. Vous activez ensuite la veille des menaces – TAXII dans Microsoft Sentinel.

Découvrez plus d’informations sur la veille des menaces dans Microsoft Sentinel, et plus particulièrement sur les flux de veille des menaces TAXII que vous pouvez intégrer à Microsoft Sentinel.

Remarque

Pour plus d’informations sur la disponibilité des fonctionnalités dans les clouds du secteur public américain, consultez les tableaux Microsoft Sentinel dans Disponibilité des fonctionnalités cloud pour les clients du secteur public américain.

Pour découvrir plus d’informations, consultez Connecter votre plateforme de veille des menaces (TIP) à Microsoft Sentinel.

Important

Microsoft Sentinel est désormais en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft du portail Microsoft Defender. Pour en savoir plus, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Prérequis

- Pour installer, mettre à jour et supprimer du contenu autonome ou des solutions dans le Hub de contenu, vous avez besoin du rôle Contributeur Microsoft Sentinel au niveau du groupe de ressources.

- Vous devez disposer d’autorisations en lecture et en écriture sur l’espace de travail Microsoft Sentinel pour stocker vos indicateurs de menace.

- Vous devez disposer d’un URI racine d’API et d’un ID de collection pour TAXII 2.0 ou TAXII 2.1.

Obtenir la racine d’API et l’ID de collection du serveur TAXII

Les serveurs TAXII 2.x publient les racines d’API qui sont des URL hébergeant des collections de veille des menaces. Vous pouvez généralement trouver la racine d’API et l’ID de collection dans les pages de la documentation du fournisseur de veille des menaces qui héberge le serveur TAXII.

Remarque

Dans certains cas, le fournisseur ne publie qu’une URL appelée point de terminaison de détection. Vous pouvez recourir à l’utilitaire cURL pour parcourir le point de terminaison de détection et demander la racine d’API.

Installer la solution Threat Intelligence dans Microsoft Sentinel

Pour importer des indicateurs de menace dans Microsoft Sentinel à partir d’un serveur TAXII, effectuez les étapes suivantes :

Dans Microsoft Sentinel, dans le Portail Azure, sous Gestion du contenu, sélectionnez Hub de contenu.

Pour Microsoft Sentinel dans le portail Defender, sélectionnez Microsoft Sentinel>Gestion du contenu>Hub de contenu.

Recherchez et sélectionnez la solution Threat Intelligence.

Sélectionnez le bouton

Installer/Mettre à jour.

Installer/Mettre à jour.

Pour plus d’informations sur la gestion des composants de la solution, consultez Découvrir et déployer du contenu prête à l’emploi.

Activer la veille des menaces : connecteur de données TAXII

Pour configurer le connecteur de données TAXII, sélectionnez le menu Connecteurs de données.

Recherchez et sélectionnez le connecteur de données Veille des menaces – TAXII, puis sélectionnez la page Ouvrir le connecteur.

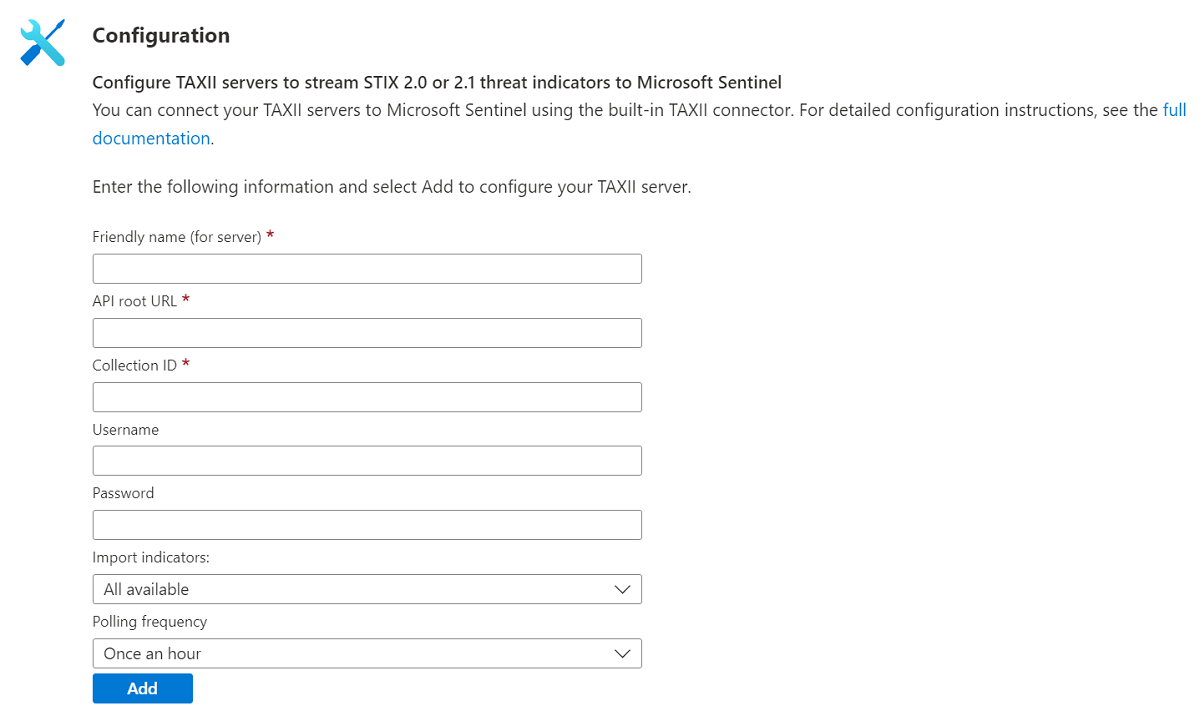

Entrez un nom pour cette collection de serveur TAXII dans la zone de texte Nom convivial. Remplissez les zones de texte pour l’URL racine d’API, l’ID de collection, le Nom d’utilisateur (si nécessaire) et le Mot de passe (si nécessaire). Choisissez le groupe d’indicateurs et la fréquence d’interrogation souhaités. Sélectionnez Ajouter.

Vous devriez recevoir une confirmation indiquant qu’une connexion au serveur TAXII a été correctement établie. Répétez la dernière étape autant de fois que vous souhaitez vous connecter à plusieurs collections à partir d’un ou plusieurs serveurs TAXII.

Après quelques minutes, les indicateurs de menace doivent commencer à circuler dans cet espace de travail Microsoft Sentinel. Recherchez les nouveaux indicateurs dans le volet Veille des menaces. Vous pouvez y accéder à partir du menu Microsoft Sentinel.

Liste d’autorisation d’IP pour le client Microsoft Sentinel TAXII

Certains serveurs TAXII, comme FS-ISAC, ont besoin de conserver les adresses IP du client Microsoft Sentinel TAXII sur la liste d'autorisation. La plupart des serveurs TAXII n’ont pas cette exigence.

Le cas échéant, les adresses IP suivantes sont celles à inclure dans votre liste d’autorisation :

- 20.193.17.32

- 20.197.219.106

- 20.48.128.36

- 20.199.186.58

- 40.80.86.109

- 52.158.170.36

- 20.52.212.85

- 52.251.70.29

- 20.74.12.78

- 20.194.150.139

- 20.194.17.254

- 51.13.75.153

- 102.133.139.160

- 20.197.113.87

- 40.123.207.43

- 51.11.168.197

- 20.71.8.176

- 40.64.106.65

Contenu connexe

Dans cet article, vous avez appris à connecter Microsoft Sentinel à des flux de veille des menaces en utilisant le protocole TAXII. Pour en savoir plus sur Microsoft Sentinel, consultez les articles suivants :

- Découvrez comment avoir une visibilité sur vos données et les menaces potentielles.

- Prise en main de la détection des menaces avec Microsoft Sentinel.