Présentation de Microsoft Sentinel

Microsoft Sentinel est une solution de gestion des informations et des événements de sécurité (SIEM) évolutive et native du cloud qui offre une solution intelligente et complète pour le SIEM et l'orchestration, l'automatisation et la réponse de sécurité (SOAR). Microsoft Sentinel fournit la détection, l’investigation, la réponse et la chasse proactive, avec une vue d’œil sur l’ensemble de votre entreprise.

Microsoft Sentinel intègre également en mode natif des services Azure éprouvés, tels que Log Analytics et Logic Apps, et enrichit votre investigation et votre détection avec l’IA. Il utilise à la fois le flux de renseignement sur les menaces de Microsoft et vous permet également d’apporter vos propres informations sur les menaces.

Utilisez Microsoft Sentinel pour atténuer le stress des attaques de plus en plus sophistiquées, augmenter les volumes d’alertes et des délais de résolution longs. Cet article met en évidence les principales fonctionnalités de Microsoft Sentinel.

Important

Microsoft Sentinel est désormais en disponibilité générale dans la plateforme d’opérations de sécurité unifiée de Microsoft du portail Microsoft Defender. Pour en savoir plus, consultez Microsoft Sentinel dans le portail Microsoft Defender.

Microsoft Sentinel hérite des pratiques de protection contre les falsifications et l’immuabilité d’Azure Monitor. Bien qu’Azure Monitor est une plateforme de données d’ajout uniquement, il inclut des dispositions pour supprimer des données à des fins de conformité.

Ce service prend en charge Azure Lighthouse, qui permet aux fournisseurs de services de se connecter à leur propre locataire pour gérer les abonnements et les groupes de ressources que les clients ont délégués.

Activer le contenu de sécurité prête à l’emploi

Microsoft Sentinel fournit du contenu de sécurité empaqueté dans des solutions SIEM qui vous permettent d’ingérer des données, de surveiller, d’alerte, de chasser, d’examiner, de répondre et de se connecter à différents produits, plateformes et services.

Pour plus d’informations, consultez À propos du contenu et des solutions Microsoft Sentinel.

Collecter des données à grande échelle

Collecter des données sur tous les utilisateurs, appareils, applications et infrastructure, localement et dans plusieurs clouds.

Le tableau suivant met en évidence les principales fonctionnalités de Microsoft Sentinel pour la collecte de données.

| Capacité | Description | Bien démarrer |

|---|---|---|

| Connecteurs de données prêtes à l’emploi | De nombreux connecteurs sont empaquetés avec des solutions SIEM pour Microsoft Sentinel et fournissent une intégration en temps réel. Ces connecteurs incluent des sources Microsoft et des sources Azure telles que Microsoft Entra ID, Azure Activity, Azure Storage, etc. Les connecteurs prêtes à l’emploi sont également disponibles pour les écosystèmes de sécurité et d’applications plus larges pour les solutions non-Microsoft. Vous pouvez également utiliser le format d’événement commun, Syslog ou une API REST pour connecter vos sources de données avec Microsoft Azure Sentinel. |

Connecteurs de données Microsoft Sentinel |

| Connecteurs personnalisés | Microsoft Sentinel prend en charge l’ingestion de données à partir de certaines sources sans connecteur dédié. Si vous ne parvenez pas à connecter votre source de données à Microsoft Sentinel à l’aide d’une solution existante, créez votre propre connecteur de source de données. | Ressources pour la création de connecteurs personnalisés Microsoft Sentinel. |

| Normalisation des données | Microsoft Sentinel utilise à la fois le temps de requête et la normalisation du temps d’ingestion pour traduire différentes sources en vue uniforme et normalisée. | Normalisation et modèle ASIM (Advanced Security Information Model) |

Détecter les menaces

Détectez les menaces non détectées précédemment et réduisez les faux positifs en vous appuyant sur l’analytique et les systèmes de renseignement incomparables sur les menaces fournis par Microsoft.

Le tableau suivant met en évidence les principales fonctionnalités de Microsoft Sentinel pour la détection des menaces.

| max. | Description | Bien démarrer |

|---|---|---|

| Analyse | Vous aide à réduire le bruit et à réduire le nombre d’alertes que vous devez examiner et examiner. Microsoft Sentinel utilise l’analytique pour regrouper les alertes en incidents. Utilisez les règles analytiques prêtes à l’emploi, ou comme point de départ pour créer vos propres règles. Microsoft Sentinel fournit également des règles pour mapper votre comportement réseau, puis rechercher des anomalies sur vos ressources. Ces analyses connectent ensuite les informations en transformant les alertes basse fidélité sur différentes entités en incidents de sécurité potentiels de haute fidélité. | Détection des menaces prête à l’emploi |

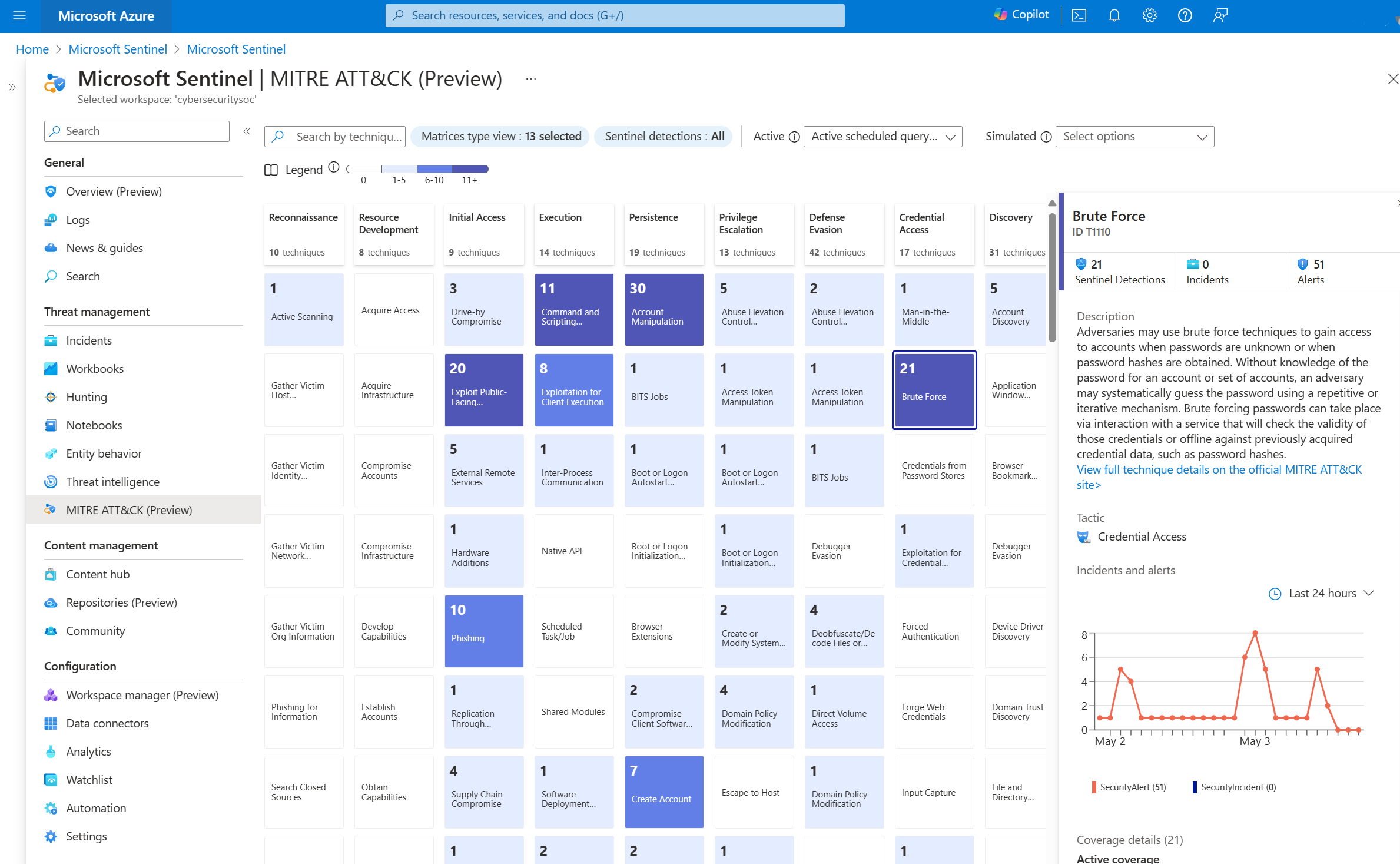

| Couverture MITRE ATT&CK | Microsoft Sentinel analyse les données ingérées, non seulement pour détecter les menaces et vous aider à examiner, mais aussi à visualiser la nature et la couverture de l’état de sécurité de votre organisation en fonction des tactiques et techniques de l’infrastructure MITRE ATT&CK® . | Comprendre la couverture de sécurité par le framework MITRE ATT&CK® |

| Informations sur les menaces | Intégrez de nombreuses sources de renseignement sur les menaces à Microsoft Sentinel pour détecter les activités malveillantes dans votre environnement et fournir un contexte aux enquêteurs de sécurité pour prendre des décisions de réponse éclairées. | Intelligence sur les menaces dans Microsoft Sentinel |

| Watchlists | Mettre en corrélation les données d’une source de données que vous fournissez, une liste de surveillance, avec les événements de votre environnement Microsoft Sentinel. Par exemple, vous pouvez créer une watchlist avec une liste des ressources de grande valeur, des employés licenciés ou des comptes de service dans votre environnement. Utilisez les watchlists dans votre recherche, vos règles de détection, votre chasse des menaces et vos playbooks de réponse. | Listes de surveillance dans Microsoft Sentinel |

| Classeurs | Créez des rapports visuels interactifs à l’aide de classeurs. Microsoft Sentinel est fourni avec des modèles de classeur intégrés qui vous permettent d’obtenir rapidement des insights sur vos données dès que vous connectez une source de données. Vous pouvez également créer vos propres classeurs personnalisés. | Visualiser les données collectées. |

Examiner les menaces

Investiguez les menaces à l’aide de l’intelligence artificielle et recherchez les activités suspectes à grande échelle en profitant des années de travail que Microsoft a consacrées à la cybersécurité.

Le tableau suivant met en évidence les principales fonctionnalités de Microsoft Sentinel pour l’investigation des menaces.

| Fonctionnalité | Description | Bien démarrer |

|---|---|---|

| Incidents | Les outils d’investigation approfondie d’Azure Sentinel vous aident à comprendre l’étendue et à identifier la cause racine d’une menace de sécurité potentielle. Vous pouvez choisir une entité sur le graphique interactif pour poser des questions sur une entité spécifique et approfondir cette entité et ses connexions pour arriver à la cause racine de la menace. | Naviguer et examiner les incidents dans Microsoft Sentinel |

| Repérages | Les outils de recherche et de requête puissants de Microsoft Sentinel, basés sur l’infrastructure MITRE, vous permettent de rechercher de manière proactive les menaces de sécurité dans les sources de données de votre organisation’, avant qu’une alerte ne soit déclenchée. Créez des règles de détection personnalisées en fonction de votre requête de chasse (repérage). Ensuite, exposez ces insights en tant qu’alertes à vos répondeurs d’incidents de sécurité. | Chasse aux menaces dans Microsoft Sentinel |

| Notebooks | Microsoft Sentinel prend en charge les notebooks Jupyter dans les espaces de travail Azure Machine Learning, y compris des bibliothèques complètes pour le Machine Learning, la visualisation et l’analyse des données. Utilisez des notebooks dans Microsoft Sentinel pour élargir l’étendue de ce que vous pouvez faire avec les données Microsoft Sentinel. Par exemple : - Effectuez des analyses qui ne sont pas intégrées à Microsoft Sentinel, telles que certaines fonctionnalités de Machine Learning Python. - Créez des visualisations de données qui ne sont pas intégrées à Microsoft Sentinel, telles que des chronologies personnalisées et des arborescences de processus. - Intégrer des sources de données en dehors de Microsoft Sentinel, telles qu’un jeu de données local. |

Notebooks Jupyter avec fonctionnalités de repérage Microsoft Sentinel |

Répondre rapidement aux incidents

Automatisez les tâches courantes et simplifiez l’orchestration de la sécurité avec des playbooks qui s’intègrent aux services Azure et à vos outils. L’automatisation et l’orchestration de Microsoft Sentinel offrent une architecture hautement extensible qui permet une automatisation évolutive à mesure que de nouvelles technologies et menaces émergent.

Les playbooks de Microsoft Sentinel sont basés sur des flux de travail créés dans Azure Logic Apps. Par exemple, si vous utilisez le système de tickets ServiceNow, utilisez Azure Logic Apps pour automatiser vos flux de travail et ouvrir un ticket dans ServiceNow chaque fois qu’une alerte ou un incident particuliers sont générés.

Le tableau suivant met en évidence les principales fonctionnalités de Microsoft Sentinel pour la réponse aux menaces.

| Fonctionnalité | Description | Bien démarrer |

|---|---|---|

| Règles d’automatisation | Gérez de manière centralisée l’automatisation de la gestion des incidents dans Microsoft Sentinel en définissant et en coordonnant un petit ensemble de règles couvrant différents scénarios. | Automatiser la gestion des menaces dans Microsoft Sentinel avec des règles d’automatisation |

| Playbooks | Automatisez et orchestrez votre réponse aux menaces à l'aide de playbooks, qui sont un ensemble d'actions correctives. Exécutez un playbook à la demande ou automatiquement en réponse à des alertes ou des incidents spécifiques, lorsqu'ils sont déclenchés par une règle d'automatisation. Pour créer des playbooks avec Azure Logic Apps, choisissez parmi une galerie de connecteurs en constante expansion pour divers services et systèmes tels que ServiceNow, Jira, etc. Ces connecteurs vous permettent d’appliquer n’importe quelle logique personnalisée dans votre flux de travail. |

Automatisation de la réponse aux menaces avec des playbooks dans Microsoft Sentinel Liste de tous les connecteurs Logic App |