FAQ sur le lancement fiable

Attention

Cet article fait référence à CentOS, une distribution Linux proche de l’état EOL (fin du service). Faites le point sur votre utilisation et organisez-vous en conséquence. Pour plus d’informations, consultez les Conseils d’aide relatifs à la fin de vie de CentOS.

Forum aux questions (FAQ) sur les cas d’utilisation des fonctionnalités du lancement fiable Azure, la prise en charge d’autres fonctionnalités Azure et les correctifs pour les erreurs courantes.

Cas d’utilisation

Cette section répond aux questions sur les cas d’usage pour le lancement fiable.

Pourquoi utiliser le lancement fiable ? De quoi protège le lancement fiable ?

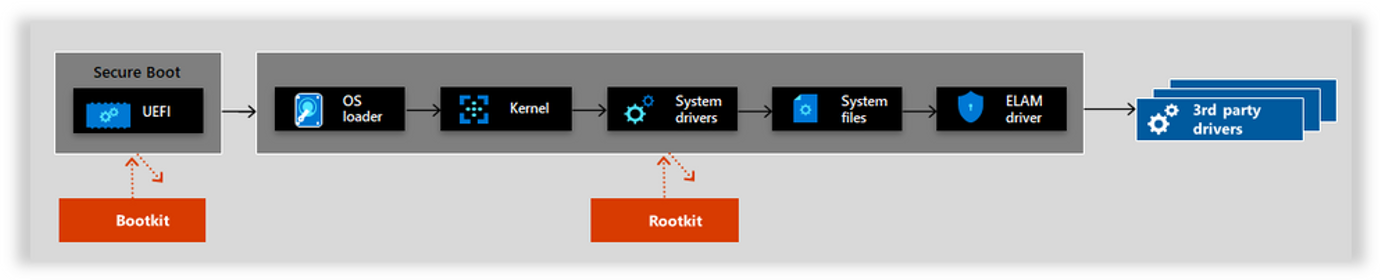

Le lancement fiable protège contre les kits de démarrage, les rootkits et les logiciels malveillants au niveau du noyau. Ce type de programmes malveillants sophistiqués s’exécutent en mode noyau et restent masqués pour les utilisateurs. Par exemple :

- Rootkits de microprogramme : ces kits remplacent le microprogramme du BIOS de la machine virtuelle, ce qui permet au rootkit de démarrer avant le système d’exploitation.

- Kits de démarrage : ces kits remplacent le chargeur de démarrage du système d’exploitation afin que la machine virtuelle charge le kit de démarrage avant le système d’exploitation.

- Rootkits de noyau : ces kits remplacent une partie du noyau du système d’exploitation afin que le rootkit puisse démarrer automatiquement lors du chargement du système d’exploitation.

- Rootkits de pilote : ces kits prétendent être l’un des pilotes approuvés que le système d’exploitation utilise pour communiquer avec les composants de la machine virtuelle.

Quelles sont les différences entre le démarrage sécurisé et le démarrage mesuré ?

Dans une chaîne de démarrage sécurisée, chaque étape du processus de démarrage vérifie la signature de chiffrement pour les étapes suivantes. Par exemple, le BIOS vérifie une signature sur le chargeur et celui-ci vérifie les signatures sur tous les objets du noyau qu’il charge, et ainsi de suite. Si l’un des objets est compromis, la signature ne correspond pas et la machine virtuelle ne démarre pas. Pour plus d'informations, voir Démarrage sécurisé.

Quelles sont les performances du lancement fiable par rapport à la machine virtuelle dotée d’une protection maximale Hyper-V ?

La machine virtuelle dotée d’une protection maximale Hyper-V est actuellement disponible uniquement sur Hyper-V. La machine virtuelle dotée d’une protection maximale Hyper-V est généralement déployée avec l’infrastructure protégée. Une infrastructure protégée est constituée d’un service Guardian hôte (SGH), d’un ou plusieurs hôtes protégés et d’un ensemble de machines virtuelles dotées d’une protection maximale. Les machines virtuelles dotées d’une protection maximale Hyper-V sont utilisées dans les structures où les données et l’état de la machine virtuelle doivent être protégés contre différents acteurs. Ces acteurs sont des administrateurs de structure et des logiciels non approuvés susceptibles de s’exécuter sur les hôtes Hyper-V.

En revanche, le lancement fiable peut être déployé en tant que machine virtuelle autonome ou en tant que Virtual Machine Scale Sets sur Azure sans déploiement ni gestion supplémentaire du service SGH. Toutes les fonctionnalités du lancement fiable peuvent être activées via une simple modification dans le code de déploiement ou à l’aide d’une case à cocher sur le portail Azure.

Qu’est-ce que l’état invité de machine virtuelle (VMGS) ?

L’état invité de machine virtuelle (VMGS) est spécifique à une machine virtuelle à lancement fiable. Il s’agit d’un objet blob managé par Azure, qui contient les bases de données de signatures de démarrage sécurisé UEFI (Unified Extensible Firmware Interface) et d’autres informations de sécurité. Le cycle de vie du blob VMGS est lié à celui du disque du système d’exploitation.

Puis-je désactiver le lancement fiable pour un nouveau déploiement de machine virtuelle ?

Les machines virtuelles à lancement fiable vous offrent une sécurité de calcul fondamentale. Nous vous recommandons de ne pas les désactiver pour les déploiements de nouvelles machines virtuelles ou de groupes de machines virtuelles identiques, sauf si vos déploiements présentent une dépendance envers :

- Une taille de machine virtuelle actuellement non prise en charge

- Des fonctionnalités non prises en charge avec le lancement fiable

- Un système d’exploitation qui ne prend pas en charge le lancement fiable

Vous pouvez utiliser le paramètre securityType avec la valeur Standard pour désactiver le lancement fiable dans les déploiements de nouvelles machines virtuelles ou de groupes de machines virtuelles identiques à l’aide d’Azure PowerShell (v10.3.0+) et d’Azure CLI (v2.53.0+).

Remarque

Nous vous déconseillons de désactiver le démarrage sécurisé, sauf si vous utilisez un noyau ou des pilotes non signés personnalisés.

Si vous devez désactiver le démarrage sécurisé, désactivez l’option Activer le démarrage sécurisé sous la configuration de la machine virtuelle.

az vm create -n MyVm -g MyResourceGroup --image Ubuntu2204 `

--security-type 'Standard'

Fonctionnalités et déploiements pris en charge

Cette section décrit les fonctionnalités et les déploiements pris en charge par le lancement fiable.

Le lancement fiable prend-il en charge Azure Compute Gallery ?

Le lancement fiable permet désormais de créer et de partager des images via la galerie Azure Compute Gallery (anciennement Shared Image Gallery). La source de l’image peut être :

- Une machine virtuelle Azure existante généralisée ou spécialisée.

- Un disque managé existant ou un instantané.

- Un disque dur virtuel ou une version d’image d’une autre galerie.

Pour plus d’informations sur le déploiement d’une machine virtuelle à lancement fiable à l’aide d’Azure Compute Gallery, consultez Déployer des machines virtuelles avec lancement fiable.

Le lancement fiable prend-il en charge Sauvegarde Azure ?

Le lancement fiable prend désormais en charge Sauvegarde Azure. Pour plus d’informations, consultez la matrice de prise en charge de la sauvegarde de machines virtuelles Azure.

Le service Sauvegarde Azure continuera-t-il à fonctionner après l’activation du lancement fiable ?

Les sauvegardes configurées la stratégie améliorée continueront d’effectuer la sauvegarde de la machine virtuelle après l’activation du lancement fiable.

Le lancement fiable prend-il en charge les disques de système d’exploitation éphémères ?

Le lancement fiable prend en charge les disques de système d’exploitation éphémères. Pour plus d’informations, consultez Lancement fiable pour les disques de système d’exploitation éphémères.

Remarque

Lorsque vous utilisez des disques éphémères pour les machines virtuelles à lancement fiable, les clés et les secrets générés ou scellés par le Module de plateforme sécurisée virtuel (vTPM) après la création de la machine virtuelle peuvent ne pas être persistants pour toutes les opérations telles que la réinitialisation et les événements de plateforme tels que la réparation de service.

Les fonctionnalités de sécurité sont-elles également disponibles avec le lancement fiable applicable aux disques de données ?

Le lancement fiable fournit une sécurité fondamentale pour le système d’exploitation hébergé dans une machine virtuelle en attestant son intégrité au démarrage. Les fonctionnalités de sécurité du lancement fiable s’appliquent uniquement aux systèmes d’exploitation en cours d’exécution et aux disques de système d’exploitation, pas aux disques de données ou aux fichiers binaires du système d’exploitation stockés dans des disques de données. Pour en savoir plus, consultez Vue d’ensemble du lancement fiable

Une machine virtuelle peut-elle être restaurée à l’aide de sauvegardes effectuées avant l’activation du lancement fiable ?

Les sauvegardes effectuées de mettre à niveau une machine virtuelle de Génération 2 existante pour qu’elle possède le lancement fiable peuvent être utilisées pour restaurer l’ensemble de la machine virtuelle ou des disques de données individuels. Elles ne peuvent pas être utilisées pour restaurer ou remplacer uniquement le disque du système d’exploitation.

Comment faire pour trouver les tailles de machine virtuelle qui prennent en charge le lancement fiable ?

Consultez la liste des tailles de machine virtuelle de génération 2 qui prennent en charge le lancement fiable.

Utilisez les commandes suivantes pour vérifier si une taille de machine virtuelle de génération 2 ne prend pas en charge le lancement fiable.

subscription="<yourSubID>"

region="westus"

vmSize="Standard_NC12s_v3"

az vm list-skus --resource-type virtualMachines --location $region --query "[?name=='$vmSize'].capabilities" --subscription $subscription

Comment puis-je vérifier que mon image de système d’exploitation prend en charge le lancement fiable ?

Consultez la liste des versions du système d’exploitation prises en charge avec le lancement fiable.

Images du système d’exploitation de la Place de marché

Utilisez les commandes suivantes pour vérifier si une image du système d’exploitation de la Place de marché prend en charge le lancement fiable.

az vm image show --urn "MicrosoftWindowsServer:WindowsServer:2022-datacenter-azure-edition:latest"

La réponse est semblable au formulaire suivant. Si la version d’hyperVGeneration est v2 et que le SecurityType contient TrustedLaunch dans la sortie, l’image du système d’exploitation de génération 2 prend en charge le lancement fiable.

{

"architecture": "x64",

"automaticOsUpgradeProperties": {

"automaticOsUpgradeSupported": false

},

"dataDiskImages": [],

"disallowed": {

"vmDiskType": "Unmanaged"

},

"extendedLocation": null,

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchAndConfidentialVmSupported"

},

{

"name": "IsAcceleratedNetworkSupported",

"value": "True"

},

{

"name": "DiskControllerTypes",

"value": "SCSI, NVMe"

},

{

"name": "IsHibernateSupported",

"value": "True"

}

],

"hyperVGeneration": "V2",

"id": "/Subscriptions/00000000-0000-0000-0000-00000000000/Providers/Microsoft.Compute/Locations/westus/Publishers/MicrosoftWindowsServer/ArtifactTypes/VMImage/Offers/WindowsServer/Skus/2022-datacenter-azure-edition/Versions/20348.1906.230803",

"imageDeprecationStatus": {

"alternativeOption": null,

"imageState": "Active",

"scheduledDeprecationTime": null

},

"location": "westus",

"name": "20348.1906.230803",

"osDiskImage": {

"operatingSystem": "Windows",

"sizeInGb": 127

},

"plan": null,

"tags": null

}

Image du système d’exploitation Azure Compute Gallery

Utilisez les commandes suivantes pour vérifier si une image du système d’exploitation Azure Compute Gallery prend en charge le lancement fiable.

az sig image-definition show `

--gallery-image-definition myImageDefinition `

--gallery-name myImageGallery `

--resource-group myImageGalleryRg

La réponse est semblable au formulaire suivant. Si la version d’hyperVGeneration est v2 et que le SecurityType contient TrustedLaunch dans la sortie, l’image du système d’exploitation de génération 2 prend en charge le lancement fiable.

{

"architecture": "x64",

"features": [

{

"name": "SecurityType",

"value": "TrustedLaunchSupported"

}

],

"hyperVGeneration": "V2",

"id": "/subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/myImageGalleryRg/providers/Microsoft.Compute/galleries/myImageGallery/images/myImageDefinition",

"identifier": {

"offer": "myImageDefinition",

"publisher": "myImageDefinition",

"sku": "myImageDefinition"

},

"location": "westus3",

"name": "myImageDefinition",

"osState": "Generalized",

"osType": "Windows",

"provisioningState": "Succeeded",

"recommended": {

"memory": {

"max": 32,

"min": 1

},

"vCPUs": {

"max": 16,

"min": 1

}

},

"resourceGroup": "myImageGalleryRg",

"tags": {},

"type": "Microsoft.Compute/galleries/images"

}

Comment fonctionnent les pilotes de communication externe avec les machines virtuelles à lancement fiable ?

L’ajout de ports COM nécessite que vous désactiviez le démarrage sécurisé. Les ports COM sont désactivés par défaut dans les machines virtuelles à lancement fiable.

Résolution des problèmes

Cette section répond aux questions sur des états spécifiques, les types de démarrage et les problèmes de démarrage courants.

Que faire quand le déploiement de ma machine virtuelle à lancement fiable échoue ?

Cette section fournit des détails supplémentaires sur les échecs de déploiement du lancement fiable afin que vous puissiez prendre les mesures appropriées pour les empêcher.

Virtual machine <vm name> failed to create from the selected snapshot because the virtual Trusted Platform Module (vTPM) state is locked.

To proceed with the VM creation, please select a different snapshot without a locked vTPM state.

For more assistance, please refer to “Troubleshooting locked vTPM state” in FAQ page at https://aka.ms/TrustedLaunch-FAQ.

Cette erreur de déploiement se produit lorsque l’instantané ou le point de restauration fourni est inaccessible ou inutilisable pour les raisons suivantes :

- État invité de machine virtuelle (VMGS) endommagé

- vTPM en état verrouillé

- État non valide d’un ou de plusieurs index vTPM critiques.

L’exemple ci-dessus peut se produire si un utilisateur ou une charge de travail s’exécutant sur la machine virtuelle définit le verrou sur vTPM ou modifie les index vTPM critiques qui laissent le module de plateforme sécurisée virtuel dans un état non valide.

Une nouvelle tentative avec le même instantané/point de restauration entraîne le même échec.

Pour résoudre ce problème :

- Les erreurs du vTPM doivent être corrigées sur la machine virtuelle à lancement fiable source à partir de laquelle l’instantané ou le point de restauration a été généré.

- Si l’état du vTPM a été modifié par une charge de travail sur la machine virtuelle, vous devez utiliser la même pour vérifier les états d’erreur et corriger l’état du vTPM pour qu’il ne présente pas d’erreur.

- Si des outils du TPM ont été utilisés pour modifier l’état du vTPM, vous devez utiliser les mêmes outils pour vérifier les états d’erreur et corriger l’état du vTPM pour qu’il ne présente pas d’erreur.

Une fois que l’instantané ou le point de restauration ne présente plus ces erreurs, vous pouvez l’utiliser pour créer une machine virtuelle à lancement fiable.

Pourquoi la machine virtuelle à lancement fiable ne démarre-t-elle pas correctement ?

Si des composants non signés sont détectés à partir de l’interface UEFI (microprogramme invité), du chargeur de démarrage, du système d’exploitation ou des pilotes de démarrage, une machine virtuelle à lancement fiable ne démarre pas. Le paramètre de démarrage sécurisé de la machine virtuelle à lancement fiable ne parvient pas à démarrer si des composants de démarrage non signés ou non approuvés sont rencontrés pendant le processus de démarrage, et un échec de démarrage sécurisé est signalé.

Remarque

Les machines virtuelles à lancement fiable créées directement à partir d’une image de la Place de marché Azure ne devraient pas rencontrer d’échecs de démarrage sécurisé. Les images Azure Compute Gallery avec une source d’image d’origine de la Place de marché Azure et les instantanés créés à partir de machines virtuelles à lancement fiable ne devraient pas non plus rencontrer ces erreurs.

Comment faire pour vérifier un scénario sans démarrage dans le portail Azure ?

Lorsqu’une machine virtuelle devient indisponible suite à un échec de démarrage sécurisé, « no-boot » signifie que la machine virtuelle dispose d’un composant de système d’exploitation signé par une autorité approuvée, ce qui bloque le démarrage d’une machine virtuelle à lancement fiable. Lors du déploiement de machines virtuelles, vous pourriez voir des informations Resource Health dans le portail Azure indiquant qu’il existe une erreur de validation dans le démarrage sécurisé.

Pour accéder à Resource Health à partir de la page de configuration de la machine virtuelle, accédez à Resource Health sous le panneau Aide.

Si vous avez confirmé que le comportement sans démarrage a été provoqué par un échec de démarrage sécurisé :

- L’image que vous utilisez est une version antérieure qui peut avoir un ou plusieurs composants de démarrage non approuvés et est en voie de dépréciation. Pour remédier à une image obsolète, effectuez une mise à jour vers une version d’image plus récente prise en charge.

- L’image que vous utilisez a peut-être été créée en dehors d’une source de la Place de marché, ou les composants de démarrage ont été modifiés et contiennent des composants de démarrage non signés ou non approuvés. Pour vérifier si votre image a des composants de démarrage non signés ou non approuvés, consultez la section « Vérifier les échecs de démarrage sécurisé » ci-dessous.

- Si les deux scénarios précédents ne s’appliquent pas, la machine virtuelle est potentiellement infectée par un programme malveillant (bootkit/rootkit). Envisagez de supprimer la machine virtuelle et d’en recréer une nouvelle à partir de la même image source lorsque vous évaluez tous les logiciels installés.

Pourquoi ma machine virtuelle de lancement fiable affiche-t-elle une mémoire inférieure à 50 Mo ?

Avec le lancement fiable, un environnement d’exécution communément appelé « paravisor » est créé et s’exécute sur la machine virtuelle. En règle générale, environ 50 Mo de mémoire sont utilisés par le paravisor et s’affichent comme « réservés » dans le système d’exploitation invité.

Vérifier les échecs de démarrage sécurisé

Cette section a pour but de vous aider à vérifier les échecs de démarrage sécurisé.

Machines virtuelles Linux

Pour identifier les composants de démarrage responsables des échecs de démarrage sécurisé au sein d’une machine virtuelle Linux Azure, vous pouvez utiliser l’outil SBInfo du package de sécurité Linux.

- Désactivez le démarrage sécurisé.

- Connectez-vous à votre machine virtuelle Azure Linux à lancement fiable.

- Installez l’outil SBInfo pour la distribution qu’exécute votre machine virtuelle. Il réside dans le package de sécurité Linux.

Ces commandes s’appliquent à Ubuntu, Debian et à d’autres distributions basées sur Debian.

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ trusty main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ xenial main" | sudo tee -a /etc/apt/sources.list.d/azure.list

echo "deb [arch=amd64] http://packages.microsoft.com/repos/azurecore/ bionic main" | sudo tee -a /etc/apt/sources.list.d/azure.list

wget https://packages.microsoft.com/keys/microsoft.asc

wget https://packages.microsoft.com/keys/msopentech.asc

sudo apt-key add microsoft.asc && sudo apt-key add msopentech.asc

sudo apt update && sudo apt install azure-security

Une fois que vous avez installé le package de sécurité Linux pour votre distribution, exécutez la commande sbinfo pour vérifier quels composants de démarrage sont responsables des échecs de démarrage sécurisé en affichant tous les modules, noyaux et chargeurs de démarrage non signés.

sudo sbinfo -u -m -k -b

Pour en savoir plus sur l’outil de diagnostic SBInfo, vous pouvez exécuter sudo sbinfo -help.

Pourquoi est-ce que je reçois une erreur de monitoring de l’intégrité du démarrage ?

La présence de menaces avancées est surveillée dans le lancement fiable pour les machines virtuelles Azure. Si de telles menaces sont détectées, une alerte est déclenchée. Les alertes sont disponibles uniquement si les fonctionnalités de sécurité renforcée dans Microsoft Defender pour le cloud sont activées.

Microsoft Defender pour le cloud effectue régulièrement des attestations. Si l’attestation échoue, une alerte de gravité moyenne est déclenchée. L’attestation de lancement fiable peut échouer pour les raisons suivantes :

- Les informations attestées, qui comprennent un journal TCB (Trusted Computing Base), diffèrent d’une ligne de base approuvée (comme quand le démarrage sécurisé est activé). Tout écart indique que des modules non approuvés ont été chargés et que le système d’exploitation peut être compromis.

- Il n’a pas été possible de vérifier que la déclaration d’attestation provient du module vTPM de la machine virtuelle attestée. L’échec de la vérification indique qu’un programme malveillant est présent et qu’il pourrait intercepter le trafic vers le TPM.

- L’extension d’attestation sur la machine virtuelle ne répond pas. Une extension qui ne répond pas indique une attaque par déni de service de la part d’un programme malveillant ou d’un administrateur du système d’exploitation.

Certificats

Cette section fournit des informations sur les certificats.

Comment établir une racine d’approbation avec des machines virtuelles à lancement fiable ?

Le certificat public AK TPM virtuel vous fournit une visibilité pour obtenir des informations sur la chaîne de certificat complète (certificats racines et intermédiaires), ce qui vous permet de valider l’approbation dans la chaîne racine et la chaîne de certificat. Pour vous assurer que vous disposez continuellement de l’état de la sécurité le plus élevé pour le lancement fiable, il fournit des informations sur les propriétés d’instance afin que vous puissiez remonter toute la chaîne.

Instructions de téléchargement

Les certificats de package, composés de .p7b (autorité de certification complète) et de .cer (autorité de certification intermédiaire) révèlent l’autorité de signature et de certification. Copiez le contenu approprié et utilisez les outils de certificat pour inspecter et évaluer les détails des certificats.

Sélectionner pour télécharger le fichier .crt qui suit pour l’autorité de certification racine de TPM virtuel Azure 2023

Sélectionner pour voir le contenu de .p7b

Autorité de certification de TPM virtuel globale - 01 :

-----BEGIN CERTIFICATE-----

MIIRKQYJKoZIhvcNAQcCoIIRGjCCERYCAQExADCCBbMGCSqGSIb3DQEHAaCCBaQE

ggWgMIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0B

AQwFADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0

aW9uMTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRl

IEF1dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFow

JTEjMCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqG

SIb3DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE

7VxsfbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/

DT6pTXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8

aCTUMHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rli

wb/8DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYN

YFZH5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/

MIIBezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUE

EDAOBgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCB

MB8GA1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6Bp

oGeGZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIw

VmlydHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUy

MDIwMjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93

d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIw

VFBNJTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQw

DQYJKoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQ

y5OQltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4f

Qv8eVwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNx

SqmAZ+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9Nz

jCTiE5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY6

1MJuWTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7

x8KZNrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzh

wQp0PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyK

t3ihimrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz

2qaWVS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe

2I++GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvy

oXHPoIILVDCCBZwwggOEoAMCAQICEzMAAAACwNF7S4+XnDUAAAAAAAIwDQYJKoZI

hvcNAQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jw

b3JhdGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZp

Y2F0ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDgxNzUzMDRaFw0yNTExMDMxNzUz

MDRaMCUxIzAhBgNVBAMTGkdsb2JhbCBWaXJ0dWFsIFRQTSBDQSAtIDAxMIIBIjAN

BgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvzaqLhxgaL02ncNRizEGDcVqxHIj

0oe4BO1cbH22zwhNEn0zvNDhdq2i3UWDdoBFhNg6/Pkw1LgG/1gRcnM4VNWhxT7L

IPAd/w0+qU15Q5aISyz1pI2FPjrk9fy7O0c40AXtrHvzCcj2iCVyOioAsHj8OxHF

hQoXvGgk1DB2ARtCbuMTZTE1Hf7XLumudwl5+jauPLpsJWiXpUYfotX9L3MAdgmP

7/kZYsG//AzORHfRVB2TisqeVZ2sPRlpaDOOrC0E/33RwdI5roHzWc2n5JIUAGIj

S942DWBWR+fyIFH2Cf8sm8J8KMTnVdjVdENovj+T3G9FjRmiWOO2qjo/AQIDAQAB

o4IBfzCCAXswEgYDVR0TAQH/BAgwBgEB/wIBADAOBgNVHQ8BAf8EBAMCAgQwFwYD

VR0lBBAwDgYFZ4EFCAEGBWeBBQgDMB0GA1UdDgQWBBT/9s7nqMFIaSjLikvy2IGB

tW2AgTAfBgNVHSMEGDAWgBRL/iZalMH2M8ODSCbd8+WwZLKqlTB2BgNVHR8EbzBt

MGugaaBnhmVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NybC9BenVy

ZSUyMFZpcnR1YWwlMjBUUE0lMjBSb290JTIwQ2VydGlmaWNhdGUlMjBBdXRob3Jp

dHklMjAyMDIzLmNybDCBgwYIKwYBBQUHAQEEdzB1MHMGCCsGAQUFBzAChmdodHRw

Oi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtpb3BzL2NlcnRzL0F6dXJlJTIwVmlydHVh

bCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIwMjMu

Y3J0MA0GCSqGSIb3DQEBDAUAA4ICAQBIU8Mdulvl2qe81xMWwMJx2LTepAeHSBl3

YECIkMuTkJbbEo9o8e6mf2n+Z+Tp0wUPoFzPLIlYqYGgCHQZGxoDowm+m+jE3tWK

RQB+H0L/HlcE1Q84gTA9BCiN9IdCWxSi3UnSnuPDvS8Pk9m9DwV7zBSTknWU+5nh

iJKTcUqpgGfkTcq3i8YpfZJzYxecpj09EXBiudvjMBpRJQW/43PrJ4a/mSWdYK4x

ZMvTc4wk4hOUhvuh92IIhwqn169C9zUbf0GeSIJLhpDT3jL5+CY3rxcAIVxcQaiW

Ce5mOtTCblk3coYaFCYM5maNYUvhjcrjCmigS63lMLXNcuy0R92Bhnneex20PW5s

jHYTu8fCmTawQ19v3ES86wpqUlJXZijLvRuHac16XXuKRTDm4lRaxkavP/RzDicG

ZUL84cEKdD1DGP4CFOa39t59TNTN+rTOYOQhM8UFBrVWhvQAUyUNs4ow+cA6PONL

2858ird4oYpq1LPi6qTwzV8sW8L4m3GYncEnYbtEJlKMmLIEj9mX3+RPJLOd4dsU

EjN889qmllUtb1ahuMwtBH0ZzuuaIDz367SumYhZlR0lj/bz5BXFDWA52EF1v0wK

zvyQntiPvhgpTOwHA0MFi8XKKc7JBkHRzTNczLKa0UcGGlaUyR+u8XjXWuvmOyDj

yWE78qFxzzCCBbAwggOYoAMCAQICEFH0MdoskgiKTing2SneSqcwDQYJKoZIhvcN

AQEMBQAwaTELMAkGA1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3Jh

dGlvbjE6MDgGA1UEAxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0

ZSBBdXRob3JpdHkgMjAyMzAeFw0yMzA2MDExODA4NTNaFw00ODA2MDExODE1NDFa

MGkxCzAJBgNVBAYTAlVTMR4wHAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24x

OjA4BgNVBAMTMUF6dXJlIFZpcnR1YWwgVFBNIFJvb3QgQ2VydGlmaWNhdGUgQXV0

aG9yaXR5IDIwMjMwggIiMA0GCSqGSIb3DQEBAQUAA4ICDwAwggIKAoICAQC6DDML

3USe/m1tNGnShNVXpjaiUvtuvFK3vEHH2V1TrFTttvjy/VkaD51qNK+XVaKJmBm6

G4eBwu9rPbBmOgRkXvlItizMLlp4qwbTo2id+K9WYnjTHFTSU/3V1uRzfxy5Zv4E

ipVs6ghMeoBRQEE78mJf+Y2CODntOcye6I4Iyv+mR16RcrF58lCEyfaoI5+eOiCY

fxuTjAt5g3xVOwPxgIvi2Gjh0s14+vS5Nbwn7TavQ3EB7Qe6LTtFcRZES2lC3H7v

wGBzOxQv0qunCW/QLvCvyFIcP+ZSUl2WsCycB6XBGMxE5tm5WndFR7AAmizbnGS+

cAYvBhLrEPVqPFtada1AjKfPabn8WtwK/bGGb1niZbyoIFnEFVJYb7yGRJ0/n7Xh

L8E3aGo5eakr2Wwzxgj42/da0s56Ii6vF6oEAQRY5xIky/lYmmZsmT2FLAbwWN5S

lwdZdoYIGoXwSGoOI9MHIKpS/Nki+6QHRo6tBaLukioB55JK1eQjcVAQVTDQsFKI

+ZrxI3eZhe1z4HzPfKjQAW9gKrX5flbgpFPxtV7xaE6kvQJMGy0xhTEvfowhFNq8

OsJyrhr9U8fYrknTb7F7fLLceH5FXib5xaSXgCMAWVYCkUk2t8N9PfZNJlvKhojJ

8AiOUn3Wdkicg+LhJrM7J4nhOsAFndbSy4NY7wIDAQABo1QwUjAOBgNVHQ8BAf8E

BAMCAYYwDwYDVR0TAQH/BAUwAwEB/zAdBgNVHQ4EFgQUS/4mWpTB9jPDg0gm3fPl

sGSyqpUwEAYJKwYBBAGCNxUBBAMCAQAwDQYJKoZIhvcNAQEMBQADggIBAC4DQMoP

CNADTTv/CNgYaUzrG8sDdmEpkoQJooOYeLArWiUjNXUV8APpHmOjwl0BLfz0QEAI

hzXDhec27jlNQcP2eWe5PaJLdOHrvArEtgaXPjzoPY7OpQbZooDOS1iQh9YKDA9J

CWKc5Ggs8dU3Q98o6NMUsYBoWm5OSLtbKA9zsYVMiBXMWpbocJIlSDbdyYcuxu1S

U5RMJJNtQKDq0MVLCR9H9hl42EoUta/aiz8y3+8pHDputoxxpi2VWbowcyyHTZNW

5Yz/VbhlvnCEgcM5DXhDDBbn3C9sYerP6IlJ14nBVrxuxOoqD52smF6x8t0YevFy

54X6c3gs728/yOMjFd/KhqP3AGNjiaV1Lrg/2WyOa0/pUQRJA1tZMRz/HKcJEcBq

KVfPoF9iklLnCCDeJfP66zQxF/E9G+VPgVKoju2eWJ8Qsmvx9GSMJkJ05S0U1Nn1

vjhhvsciK4zIv9Jev8lj1JCAJDbb0v8ju1EkVSz27RlZN0K3uh3KmnAl8xIyDXCY

RhFYPN2PJzPmPmvSdJVJx8rTEhWRPOYfPDrHkUtkMKo6M1KNo9Q6MJoUklL/TWuQ

HttsnHIgZBGUqvGuK0pcKrYWhCzaXqEy1JOolaFJCv4i72jL65HY/ciWNTv4L5Xz

dmojU0k/9m3fjwOEQU6Bva15+rzZFFnWy4m1MQA=

-----END CERTIFICATE-----

Full Certificate Authority Details

Thumbprint # cdb9bc34197a5355f652f1583fbd4e9a1d4801f0

Serial Number # 51f431da2c92088a4e29e0d929de4aa7

Valid Until # 01/Jun/2048

Sélectionner pour voir le contenu de fichier .cert du certificat racine

Autorité de certification racine de TPM virtuel Azure 2023

-----BEGIN CERTIFICATE-----

MIIFsDCCA5igAwIBAgIQUfQx2iySCIpOKeDZKd5KpzANBgkqhkiG9w0BAQwFADBp

MQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9uMTow

OAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1dGhv

cml0eSAyMDIzMB4XDTIzMDYwMTE4MDg1M1oXDTQ4MDYwMTE4MTU0MVowaTELMAkG

A1UEBhMCVVMxHjAcBgNVBAoTFU1pY3Jvc29mdCBDb3Jwb3JhdGlvbjE6MDgGA1UE

AxMxQXp1cmUgVmlydHVhbCBUUE0gUm9vdCBDZXJ0aWZpY2F0ZSBBdXRob3JpdHkg

MjAyMzCCAiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBALoMMwvdRJ7+bW00

adKE1VemNqJS+268Ure8QcfZXVOsVO22+PL9WRoPnWo0r5dVoomYGbobh4HC72s9

sGY6BGRe+Ui2LMwuWnirBtOjaJ34r1ZieNMcVNJT/dXW5HN/HLlm/gSKlWzqCEx6

gFFAQTvyYl/5jYI4Oe05zJ7ojgjK/6ZHXpFysXnyUITJ9qgjn546IJh/G5OMC3mD

fFU7A/GAi+LYaOHSzXj69Lk1vCftNq9DcQHtB7otO0VxFkRLaULcfu/AYHM7FC/S

q6cJb9Au8K/IUhw/5lJSXZawLJwHpcEYzETm2blad0VHsACaLNucZL5wBi8GEusQ

9Wo8W1p1rUCMp89pufxa3Ar9sYZvWeJlvKggWcQVUlhvvIZEnT+fteEvwTdoajl5

qSvZbDPGCPjb91rSznoiLq8XqgQBBFjnEiTL+ViaZmyZPYUsBvBY3lKXB1l2hgga

hfBIag4j0wcgqlL82SL7pAdGjq0Fou6SKgHnkkrV5CNxUBBVMNCwUoj5mvEjd5mF

7XPgfM98qNABb2Aqtfl+VuCkU/G1XvFoTqS9AkwbLTGFMS9+jCEU2rw6wnKuGv1T

x9iuSdNvsXt8stx4fkVeJvnFpJeAIwBZVgKRSTa3w3099k0mW8qGiMnwCI5SfdZ2

SJyD4uEmszsnieE6wAWd1tLLg1jvAgMBAAGjVDBSMA4GA1UdDwEB/wQEAwIBhjAP

BgNVHRMBAf8EBTADAQH/MB0GA1UdDgQWBBRL/iZalMH2M8ODSCbd8+WwZLKqlTAQ

BgkrBgEEAYI3FQEEAwIBADANBgkqhkiG9w0BAQwFAAOCAgEALgNAyg8I0ANNO/8I

2BhpTOsbywN2YSmShAmig5h4sCtaJSM1dRXwA+keY6PCXQEt/PRAQAiHNcOF5zbu

OU1Bw/Z5Z7k9okt04eu8CsS2Bpc+POg9js6lBtmigM5LWJCH1goMD0kJYpzkaCzx

1TdD3yjo0xSxgGhabk5Iu1soD3OxhUyIFcxaluhwkiVINt3Jhy7G7VJTlEwkk21A

oOrQxUsJH0f2GXjYShS1r9qLPzLf7ykcOm62jHGmLZVZujBzLIdNk1bljP9VuGW+

cISBwzkNeEMMFufcL2xh6s/oiUnXicFWvG7E6ioPnayYXrHy3Rh68XLnhfpzeCzv

bz/I4yMV38qGo/cAY2OJpXUuuD/ZbI5rT+lRBEkDW1kxHP8cpwkRwGopV8+gX2KS

UucIIN4l8/rrNDEX8T0b5U+BUqiO7Z5YnxCya/H0ZIwmQnTlLRTU2fW+OGG+xyIr

jMi/0l6/yWPUkIAkNtvS/yO7USRVLPbtGVk3Qre6HcqacCXzEjINcJhGEVg83Y8n

M+Y+a9J0lUnHytMSFZE85h88OseRS2QwqjozUo2j1DowmhSSUv9Na5Ae22ycciBk

EZSq8a4rSlwqthaELNpeoTLUk6iVoUkK/iLvaMvrkdj9yJY1O/gvlfN2aiNTST/2

bd+PA4RBToG9rXn6vNkUWdbLibU=

-----END CERTIFICATE-----

Sélectionner pour voir le contenu de l’autorité de certification intermédiaire

Autorité de certification intermédiaire pour le certificat TPM :

"Global Virtual TPM CA - XX" (intermediate CA) [.cer],

-----BEGIN CERTIFICATE-----

MIIFnDCCA4SgAwIBAgITMwAAAALA0XtLj5ecNQAAAAAAAjANBgkqhkiG9w0BAQwF

ADBpMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MTowOAYDVQQDEzFBenVyZSBWaXJ0dWFsIFRQTSBSb290IENlcnRpZmljYXRlIEF1

dGhvcml0eSAyMDIzMB4XDTIzMDYwODE3NTMwNFoXDTI1MTEwMzE3NTMwNFowJTEj

MCEGA1UEAxMaR2xvYmFsIFZpcnR1YWwgVFBNIENBIC0gMDEwggEiMA0GCSqGSIb3

DQEBAQUAA4IBDwAwggEKAoIBAQC/NqouHGBovTadw1GLMQYNxWrEciPSh7gE7Vxs

fbbPCE0SfTO80OF2raLdRYN2gEWE2Dr8+TDUuAb/WBFyczhU1aHFPssg8B3/DT6p

TXlDlohLLPWkjYU+OuT1/Ls7RzjQBe2se/MJyPaIJXI6KgCwePw7EcWFChe8aCTU

MHYBG0Ju4xNlMTUd/tcu6a53CXn6Nq48umwlaJelRh+i1f0vcwB2CY/v+Rliwb/8

DM5Ed9FUHZOKyp5Vnaw9GWloM46sLQT/fdHB0jmugfNZzafkkhQAYiNL3jYNYFZH

5/IgUfYJ/yybwnwoxOdV2NV0Q2i+P5Pcb0WNGaJY47aqOj8BAgMBAAGjggF/MIIB

ezASBgNVHRMBAf8ECDAGAQH/AgEAMA4GA1UdDwEB/wQEAwICBDAXBgNVHSUEEDAO

BgVngQUIAQYFZ4EFCAMwHQYDVR0OBBYEFP/2zueowUhpKMuKS/LYgYG1bYCBMB8G

A1UdIwQYMBaAFEv+JlqUwfYzw4NIJt3z5bBksqqVMHYGA1UdHwRvMG0wa6BpoGeG

ZWh0dHA6Ly93d3cubWljcm9zb2Z0LmNvbS9wa2lvcHMvY3JsL0F6dXJlJTIwVmly

dHVhbCUyMFRQTSUyMFJvb3QlMjBDZXJ0aWZpY2F0ZSUyMEF1dGhvcml0eSUyMDIw

MjMuY3JsMIGDBggrBgEFBQcBAQR3MHUwcwYIKwYBBQUHMAKGZ2h0dHA6Ly93d3cu

bWljcm9zb2Z0LmNvbS9wa2lvcHMvY2VydHMvQXp1cmUlMjBWaXJ0dWFsJTIwVFBN

JTIwUm9vdCUyMENlcnRpZmljYXRlJTIwQXV0aG9yaXR5JTIwMjAyMy5jcnQwDQYJ

KoZIhvcNAQEMBQADggIBAEhTwx26W+Xap7zXExbAwnHYtN6kB4dIGXdgQIiQy5OQ

ltsSj2jx7qZ/af5n5OnTBQ+gXM8siVipgaAIdBkbGgOjCb6b6MTe1YpFAH4fQv8e

VwTVDziBMD0EKI30h0JbFKLdSdKe48O9Lw+T2b0PBXvMFJOSdZT7meGIkpNxSqmA

Z+RNyreLxil9knNjF5ymPT0RcGK52+MwGlElBb/jc+snhr+ZJZ1grjFky9NzjCTi

E5SG+6H3YgiHCqfXr0L3NRt/QZ5IgkuGkNPeMvn4JjevFwAhXFxBqJYJ7mY61MJu

WTdyhhoUJgzmZo1hS+GNyuMKaKBLreUwtc1y7LRH3YGGed57HbQ9bmyMdhO7x8KZ

NrBDX2/cRLzrCmpSUldmKMu9G4dpzXpde4pFMObiVFrGRq8/9HMOJwZlQvzhwQp0

PUMY/gIU5rf23n1M1M36tM5g5CEzxQUGtVaG9ABTJQ2zijD5wDo840vbznyKt3ih

imrUs+LqpPDNXyxbwvibcZidwSdhu0QmUoyYsgSP2Zff5E8ks53h2xQSM3zz2qaW

VS1vVqG4zC0EfRnO65ogPPfrtK6ZiFmVHSWP9vPkFcUNYDnYQXW/TArO/JCe2I++

GClM7AcDQwWLxcopzskGQdHNM1zMsprRRwYaVpTJH67xeNda6+Y7IOPJYTvyoXHP

-----END CERTIFICATE-----

Intermediate Certificate Authority

Thumbprint # db1f3959dcce7091f87c43446be1f4ab2d3415b7

Serial Number # 3300000002c0d17b4b8f979c35000000000002

Valid Until # November 3rd, 2025

Quels certificats approuvés appartenant à Microsoft sont intégrés dans les machines virtuelles Azure ?

Pour les machines virtuelles Windows, le certificat d’autorité de certification Windows est intégré au microprogramme UEFI. Pour les machines virtuelles Linux, le certificat d’autorité de certification UEFI Microsoft est intégré au microprogramme UEFI. Pour les machines virtuelles Linux Azure uniquement, un certificat « Azure Services Linux Kmod PCA » supplémentaire est également ajouté dans le microprogramme UEFI pour toutes les distributions Linux. Linux Kmod PCA est utilisé pour signer des modules de noyau appartenant à Microsoft.

Le certificat Linux Kmod PCA est ajouté pour rendre l’expérience client plus fluide lors de l’utilisation de solutions Microsoft, comme Azure Site Recovery (ASR) qui installe un module de noyau. Le module de noyau ASR se charge sans action du client pour fournir une clé, car le module de noyau ASR est signé en utilisant le certificat « Azure Services Linux Kmod PCA » approuvé.

Instructions de téléchargement

Les certificats de package, composés de fichiers .p7b et .cer, révèlent l’autorité de signature et de certification. Copiez le contenu approprié et utilisez les outils de certificat pour inspecter et évaluer les détails des certificats.

Sélectionner pour télécharger le fichier .crt qui suit pour l’autorité de certification Microsoft Windows

Sélectionner pour télécharger le fichier .crt qui suit pour l’autorité de certification Microsoft UEFI

Sélectionner pour voir le contenu de .p7b

Certificat Azure Services Linux Kmod PCA :

-----BEGIN CERTIFICATE-----

MIIGrjCCBJagAwIBAgITMwAAAATCM9cMfybr0QAAAAAABDANBgkqhkiG9w0BAQwF

ADBbMQswCQYDVQQGEwJVUzEeMBwGA1UEChMVTWljcm9zb2Z0IENvcnBvcmF0aW9u

MSwwKgYDVQQDEyNNaWNyb3NvZnQgUlNBIFNlcnZpY2VzIFJvb3QgQ0EgMjAyMTAe

Fw0yMzA4MDgxODE0NTVaFw0zODA4MDgxODI0NTVaMFUxCzAJBgNVBAYTAlVTMR4w

HAYDVQQKExVNaWNyb3NvZnQgQ29ycG9yYXRpb24xJjAkBgNVBAMTHUF6dXJlIFNl

cnZpY2VzIExpbnV4IEttb2QgUENBMIICIjANBgkqhkiG9w0BAQEFAAOCAg8AMIIC

CgKCAgEAwQAMp1T5lFW9RKdeuXVts2Wcim44ObsCNa4PVMfdpiPNOCPCYFBkyB2o

k/s/8Is5pYxNkjcvNdYPKW+8E8IC1HU6Vj+jR+sdtuFX1mbYV9I4LWNZEWHr/FHn

A2lk8QLGwj9HfElQxKNjEtgkJPfvtp5B3XlPkhMzxZCdzqWZk9qNd8l9PaccSidC

m/BB8dBbf7MirXAphT9FPn5gNAUqmc2Sz2/HcGPp0n1X3VMf/9gemri/MEKScO6r

byLT7rpLnVUNWfSVARM35e0cFkyGfYtDh4LgrNUnl2lpZg/nvCdeR4k4mgYbYGWQ

EppENAJ8Hh3gxKiG7phYShxxG+x5NZdIqhBa71VGgrlqys/9ybZNsqW5iBjleflQ

L7SWz4vbZGkVNDQ1tpWF/UrM4rHfmLiXhofDmN3/lYZ4veeyMkktvmLk9RUcO9X4

MzKVipZGr9a6gDIU5obNAuD5enny3ejD1ny6azSbRY6YYgJx/zgxg93wbVgVMljy

ke8y0QDtZfDi078AuOWhrUzw4t87NfdlZ/NmAJIcildRaICDes6/kW5AOyCfZqV4

vXVD7dokC8pbt7hvmTZeWrGBTSPvo8PiJvRdhQYE2lDiOjtXFElcDG6/xs4XLrUy

P/U1L2Q7F7GgA46KhQILqYkJhmEgrSVc4EsZ2xDFmdHRpSM5EjsCAwEAAaOCAW8w

ggFrMA4GA1UdDwEB/wQEAwIBhjAQBgkrBgEEAYI3FQEEAwIBADAdBgNVHQ4EFgQU

aXzE9BoiCaer0GBMHxlvTYxXNdkwGQYJKwYBBAGCNxQCBAweCgBTAHUAYgBDAEEw

DwYDVR0TAQH/BAUwAwEB/zAfBgNVHSMEGDAWgBQODLFkab0tsdVrJqZH6lZOgMPt

ijBmBgNVHR8EXzBdMFugWaBXhlVodHRwOi8vd3d3Lm1pY3Jvc29mdC5jb20vcGtp

b3BzL2NybC9NaWNyb3NvZnQlMjBSU0ElMjBTZXJ2aWNlcyUyMFJvb3QlMjBDQSUy

MDIwMjEuY3JsMHMGCCsGAQUFBwEBBGcwZTBjBggrBgEFBQcwAoZXaHR0cDovL3d3

dy5taWNyb3NvZnQuY29tL3BraW9wcy9jZXJ0cy9NaWNyb3NvZnQlMjBSU0ElMjBT

ZXJ2aWNlcyUyMFJvb3QlMjBDQSUyMDIwMjEuY3J0MA0GCSqGSIb3DQEBDAUAA4IC

AQB2eZw8jfATH/wiLEpIA4Npc3+f6KhmsMlbC5o+ud3mkKMy7O3IgUP3nITvtFPV

ekyfGQZB3Hm0dOVCNaGZ6BLYD4iEXD6I1Z2XqUayKitGZaagOjAjr2piRpcwGSql

V8lVq1EfKH/iJYf/408D/hkH8M/6TQqZRSjpsmeX/PxYXKZrEKr6XQsUy1dGq7oR

UTc6WU0iy7WMagrqQAQlGpZpSehhoGvodwJoSGhPM9/GDIiEiwXT2hkswJX8/MQQ

T8O9Is0aLAgf+bwuk9Ng8TDNr/m8B2VXYrfcW2OTlJy7kXh8LmiQfxV7JtS8UKSx

OL+AXJtcAn3MBMscG+Lb3SGoQywGeNqCeeglIvMeOYhFrQ5WT3Ob04ZHAbt+aQ/r

psceMSMsE3RwcCANZhq98/6kh8cUsblmJbBgUV4pFJtEMjmUByZa8aRfABM7FUZ4

My/GJL6iPgcqzCTofkc7Z50Fa3NjXEyGzWMae3mS/djRePlr3RaTBTELCdtHVG/H

OFIyldD/wdlzvoOIkNc7UoIQPbjvxM0qCb6ruQiifCjvo8KFXjdmft/Dh3h60idH

g2Zz8q2u48vpBVBwxv5mJOF6ioYTpJpMtLfFgAOdTxIma89Ibja866Sr73Sg/J0b

KoeRpZWk8vqiJUl9PAk+JMqy8Fe/DoKq5OYT3zeZuVxGUQ==

-----END CERTIFICATE-----

Linux kmod PCA Details

Serial Number # 3300000004c233d70c7f26ebd1000000000004

Valid Until # 08/Aug/2038