Comment Defender pour les applications Cloud contribue à la protection de votre environnement Microsoft 365.

En tant que suite de productivité majeure d’outils de stockage de fichiers, de collaboration cloud, BI et CRM, Microsoft 365 permet à vos utilisateurs de partager leurs documents au sein de votre organisation et avec vos partenaires de manière simplifiée et efficace. L’utilisation de Microsoft 365 peut exposer vos données sensibles non seulement en interne, mais également à des collaborateurs externes, ou, dans un cas encore pire, la rendre disponible publiquement via un lien partagé. De tels incidents peuvent se produire du fait d’un acteur malveillant ou d’un employé ne disposant pas des connaissances nécessaires. Microsoft 365 fournit également un grand écosystème d’application tiers pour améliorer la productivité. L’utilisation de ces applications peut exposer votre organisation au risque d’applications malveillantes ou d’utilisation d’applications avec des autorisations excessives.

Connecter Microsoft 365 à Defender for Cloud Apps vous donne des aperçus améliorés sur les activités de vos utilisateurs, fournit une détection des menaces à l’aide de détections d’anomalies basées sur l’apprentissage automatique, des détections de protection des données (telles que la détection du partage d’informations externes), active les contrôles de correction automatisés et détecte les menaces provenant d’applications tierces dans votre organisation.

Defender for Cloud Apps s’intègre directement aux journaux d’audit de Microsoft 365 et fournit une protection pour tous les services pris en charge. Pour obtenir la liste des services pris en charge, consultez les services Microsoft 365 qui prennent en charge l’audit.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Améliorations apportées à l’analyse des fichiers pour Microsoft 365

Defender for Cloud Apps a ajouté de nouvelles améliorations de l’analyse des fichiers pour SharePoint et OneDrive :

Vitesse d’analyse quasi-en temps réel plus rapide pour les fichiers dans SharePoint et OneDrive.

Meilleure identification du niveau d’accès d’un fichier dans SharePoint : le niveau d’accès aux fichiers dans SharePoint sera marqué par défaut comme interne et non comme privé (étant donné que chaque fichier dans SharePoint est accessible par le propriétaire du site, et non seulement par le propriétaire du fichier).

Remarque

Cette modification peut avoir une incidence sur vos stratégies de fichiers (si une stratégie de fichier recherche des fichiers internes ou privés dans SharePoint).

Menaces principales

- Comptes compromis et menaces internes

- Fuite de données

- Sensibilisation insuffisante à la sécurité

- Applications tierces malveillantes

- Programme malveillant

- Hameçonnage

- Rançongiciel

- Appareil BYOD (apportez votre propre appareil) non géré

Comment Defender for Cloud Apps contribue à la protection de votre environnement

- Détecter les menaces du cloud, les comptes compromis et les insiders malveillants

- Découvrir, classifier, étiqueter et protéger les données réglementées et sensibles stockées dans le cloud

- Découvrir et gérer des applications OAuth qui ont accès à votre environnement

- Appliquer des stratégies de conformité et DLP pour les données stockées dans le cloud

- Limiter l’exposition des données partagées et appliquer des stratégies de collaboration

- Utiliser la piste d’audit des activités pour les examens forensiques

Contrôler Microsoft 365 avec des stratégies et des modèles de stratégie prédéfinis

Vous pouvez utiliser les modèles de stratégie prédéfinis suivants pour détecter les menaces potentielles et vous avertir :

Pour plus d’informations sur la création de stratégies, consultez Créer une stratégie.

Automatiser les contrôles de gouvernance

Outre la surveillance des menaces potentielles, vous pouvez appliquer et automatiser les actions de gouvernance Microsoft 365 suivantes pour corriger les menaces détectées :

| Type | Action |

|---|---|

| Gouvernance des données | OneDrive : – Hériter des autorisations de dossier parent – Rendre le fichier/dossier privé – Placer un fichier/dossier en quarantaine administrateur – Placer un fichier/dossier en quarantaine utilisateur – Fichier/dossier corbeille – Supprimer un collaborateur spécifique – Supprimer des collaborateurs externes sur un fichier/dossier – Appliquez une étiquette de confidentialité de Protection des données Microsoft Purview – Supprimez l’étiquette de confidentialité de Protection des données Microsoft Purview SharePoint : – Hériter des autorisations de dossier parent – Rendre le fichier/dossier privé – Placer un fichier/dossier en quarantaine administrateur – Placer un fichier/dossier en quarantaine utilisateur – Placer un fichier/dossier en quarantaine utilisateur et ajouter des autorisations de propriétaire – Fichier/dossier corbeille – Supprimer des collaborateurs externes sur un fichier/dossier – Supprimer un collaborateur spécifique – Appliquez une étiquette de confidentialité de Protection des données Microsoft Purview – Supprimez l’étiquette de confidentialité de Protection des données Microsoft Purview |

| Gouvernance des utilisateurs | - Avertir l’utilisateur en cas d’alerte (via Microsoft Entra ID) - Exiger que l’utilisateur se reconnecte (via Microsoft Entra ID) - Suspendre l’utilisateur (via Microsoft Entra ID) |

| Gouvernance des applications OAuth | – Révoquer les autorisations d’application OAuth |

Pour plus d’informations sur la correction des menaces des applications, consultez Gouvernance des applications connectées.

Protéger Microsoft 365 en temps réel

Passez en revue nos meilleures pratiques pour sécuriser et collaborer avec des utilisateurs externes et bloquer et protéger le téléchargement de données sensibles sur des appareils non gérés ou à risque.

Intégration de Defender for Cloud Apps avec Microsoft 365

Defender for Cloud Apps prend en charge la plateforme dédiée Microsoft 365 héritée, ainsi que les dernières offres de services Microsoft 365 (communément appelés la famille de mises en production vNext de Microsoft 365).

Dans certains cas, une mise en production de service vNext diffère légèrement de l’offre Microsoft 365 standard sur les plans de l’administration et de la gestion.

Journalisation d’audit

Defender for Cloud Apps s’intègre directement aux journaux d’audit de Microsoft 365 et reçoivent tous les événements audités de tous les services pris en charge. Pour obtenir la liste des services pris en charge, consultez Services Microsoft 365 prenant en charge l’audit.

La journalisation d’audit de l’administrateur Exchange, qui est activée par défaut dans Microsoft 365, consigne un événement dans le journal d’audit Microsoft 365 quand un administrateur (ou un utilisateur qui a reçu des privilèges d’administrateur) apporte une modification dans votre organisation Exchange Online. Les modifications apportées en utilisant le Centre d’administration Exchange ou en exécutant une applet de commande dans Windows PowerShell sont enregistrées dans le journal d’audit d’administrateur Exchange. Pour plus d’informations sur la journalisation d’audit de l’administrateur dans Exchange, voir Gestion de la journalisation d’audit de l’administrateur.

Les événements d’Exchange, Power BI et Teams s’affichent uniquement après que les activités de ces services sont détectées dans le portail.

Les déploiements multigéographiques ne sont pris en charge que pour OneDrive

Intégration Microsoft Entra

Si votre Microsoft Entra ID est défini pour se synchroniser automatiquement avec les utilisateurs de votre environnement local Active Directory, les paramètres de l’environnement local remplacent les paramètres Microsoft Entra et l’utilisation de l’action de gouvernance Suspendre l’utilisateur est rétablie.

Pour les activités de connexion Microsoft Entra, Defender for Cloud Apps expose uniquement les activités de connexion interactive et les activités de connexion à partir de protocoles hérités, comme ActiveSync. Examinez les activités de connexion non interactive dans le journal d’audit Microsoft Entra.

Si des applications Office sont activées, les groupes qui font partie de Microsoft 365 sont aussi importés dans Defender for Cloud Apps à partir d’applications Office spécifiques : par exemple, si SharePoint est activé, les groupes Microsoft 365 sont importés également comme groupes SharePoint.

Support de mise en quarantaine

Dans SharePoint et OneDrive, Defender for Cloud Apps prend en charge la mise en quarantaine des utilisateurs uniquement pour les fichiers dans les bibliothèques de documents partagés (SharePoint Online) et les fichiers de la bibliothèque de documents (OneDrive Entreprise).

Dans SharePoint, Defender for Cloud Apps prend en charge les tâches de mise en quarantaine uniquement pour les fichiers avec des documents partagés en anglais.

Connecter Microsoft 365 à Microsoft Defender for Cloud Apps

Cette section fournit des instructions pour connecter Microsoft Defender for Cloud Apps à un compte Microsoft 365 existant à l’aide des API de connecteur d’applications. Cette connexion vous permet de bénéficier de plus de visibilité et de contrôle lors de l’utilisation de Microsoft 365. Pour plus d’informations sur la façon dont Defender for Cloud Apps protège Microsoft 365, consultez Protéger Microsoft 365.

Utilisez ce connecteur d’applications pour accéder aux fonctionnalités SaaS Security Posture Management (SSPM), par le biais de contrôles de sécurité reflétés dans le niveau de sécurité Microsoft. Plus d’informations

Configuration requise :

Vous devez disposer d’au moins une licence Microsoft 365 affectée pour connecter Microsoft 365 à Defender for Cloud Apps.

Pour activer la surveillance des activités Microsoft 365 dans Defender for Cloud Apps, vous devez activer l’audit dans Microsoft Purview.

L’enregistrement d’audit pour les boîtes aux lettres Exchange doit être activé pour chaque boîte aux lettres utilisateur avant de consigner toute activité de l’utilisateur dans Exchange Online ; voir Activités de la boîte aux lettres Exchange.

Vous devez activer l’audit dans Power BI pour obtenir les journaux. Une fois l’audit activé, Defender for Cloud Apps commence à obtenir les journaux (avec un délai de 24 à 72 heures).

Vous devez activer l’audit dans Dynamics 365 pour obtenir les journaux. Une fois l’audit activé, Defender for Cloud Apps commence à obtenir les journaux (avec un délai de 24 à 72 heures).

Connecter Microsoft 365 à Defender for Cloud Apps :

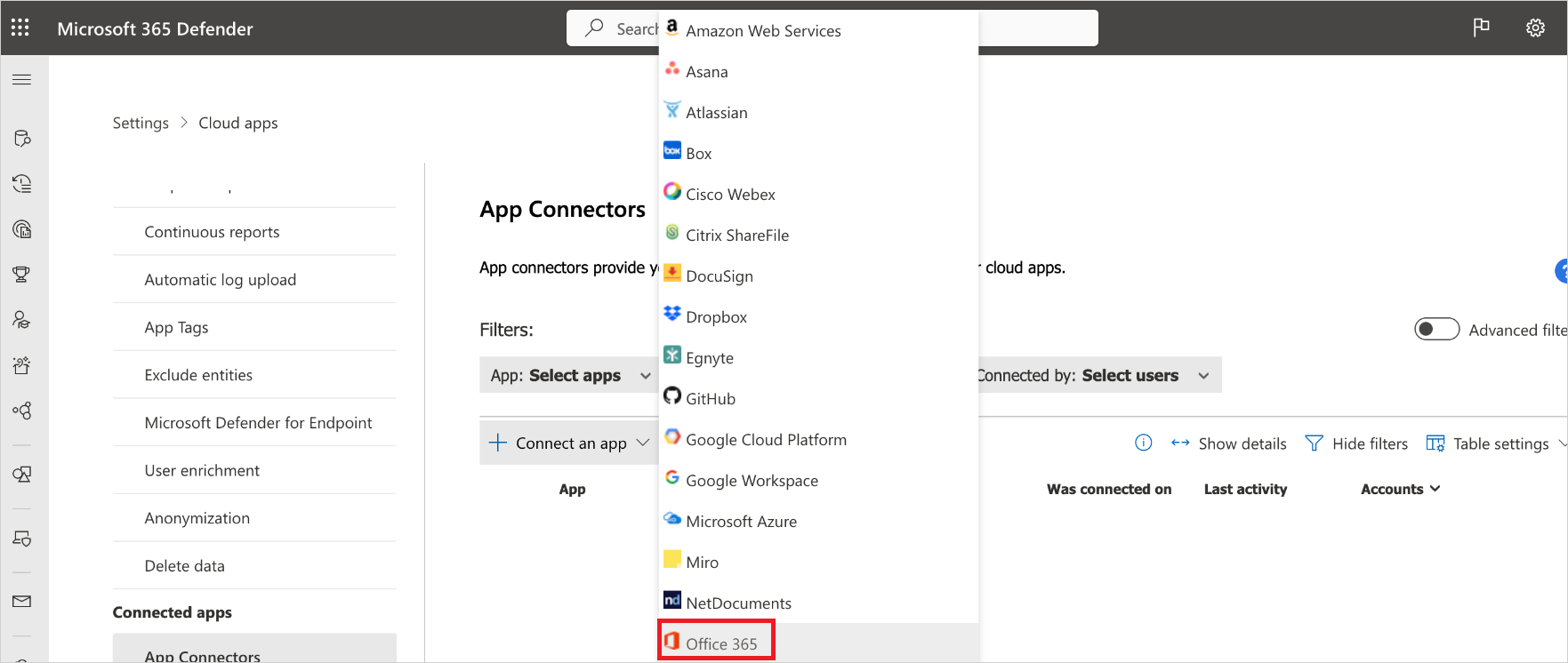

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications.

Dans la page Connecteur d'applications, sélectionnez +Connecter une application, puis Microsoft 365.

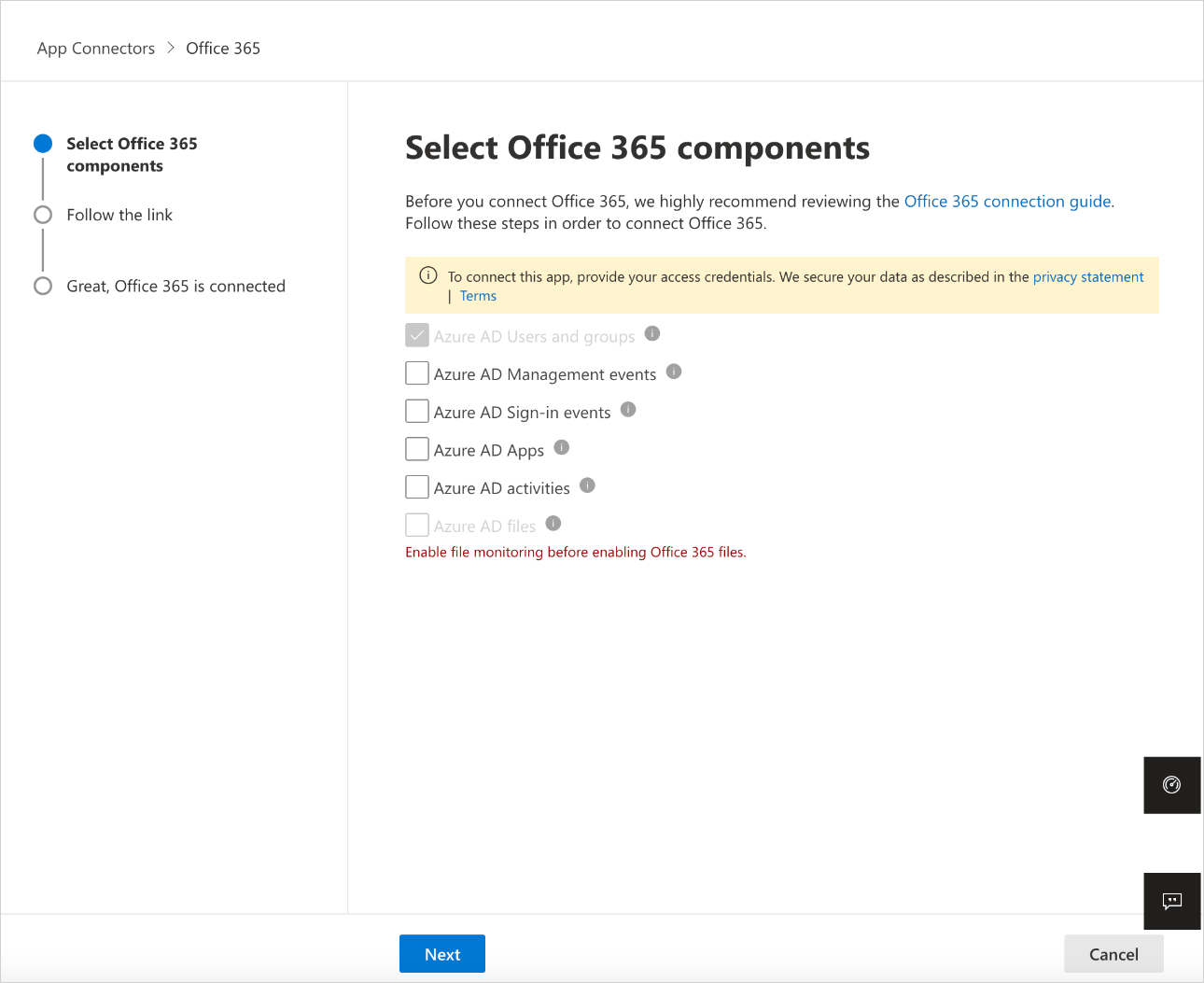

Dans la page Sélectionner les composants Microsoft 365, sélectionnez les options dont vous avez besoin, puis sélectionnez Connecter.

Remarque

- Pour une meilleure protection, nous vous recommandons de sélectionner tous les composants Microsoft 365.

- Le composant fichiers Azure AD nécessite le composant d’activités Azure AD et la surveillance des fichiers Defender for Cloud Apps (Paramètres>Cloud Apps>Fichiers>Activer la supervision de fichier).

Dans la page Suivre le lien, sélectionnez Connecter Microsoft 365.

Une fois Microsoft 365 affiché comme connecté, sélectionnez Terminé.

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Logiciels cloud. Sous Applications connectées, sélectionnez Connecteurs d’applications. Vérifiez que le statut du connecteur d’applications connectées est Connecté.

Les données SaaS Security Posture Management (SSPM) s’affichent dans le portail Microsoft Defender sur la page Niveau de sécurité. Pour plus d’informations, consultez Gestion de l’état de la sécurité pour les applications SaaS.

Remarque

Après la connexion de Microsoft 365, des données qui remontent à une semaine s’affichent, dont les applications tierces connectées à Microsoft 365 qui extraient des API. Pour les applications tierces qui n’extrayaient pas d’API avant la connexion, vous verrez les événements à partir du moment où vous avez connecté Microsoft 365, car Defender for Cloud Apps active toutes les API désactivées par défaut.

Si vous rencontrez des problèmes lors de la connexion de l’application, consultez Résolution des problèmes liés aux connecteurs d’applications.

Étapes suivantes

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, veuillez ouvrir un ticket de support.