Déployer le contrôle d’application d’accès conditionnel pour n’importe quelle application web en utilisant Okta comme fournisseur d’identité (IdP)

Vous pouvez configurer des contrôles de session dans Microsoft Defender for Cloud Apps pour qu’ils fonctionnent avec n’importe quelle application web et tout fournisseur d’identité non-Microsoft. Cet article explique comment router les sessions d’application d’Okta vers Defender for Cloud Apps pour les contrôles de session en temps réel.

Pour cet article, nous allons utiliser l’application Salesforce comme exemple d’application web configurée pour utiliser Defender for Cloud Apps contrôles de session.

Configuration requise

Votre organization doit disposer des licences suivantes pour utiliser le contrôle d’application à accès conditionnel :

- Un locataire Okta préconfiguré.

- Microsoft Defender for Cloud Apps

Une configuration d’authentification unique Okta existante pour l’application à l’aide du protocole d’authentification SAML 2.0

Pour configurer des contrôles de session pour votre application à l’aide d’Okta comme fournisseur d’identité

Procédez comme suit pour router vos sessions d’application web d’Okta vers Defender for Cloud Apps.

Remarque

Vous pouvez configurer les informations d’authentification unique SAML de l’application fournies par Okta à l’aide de l’une des méthodes suivantes :

- Option 1 : chargement du fichier de métadonnées SAML de l’application.

- Option 2 : fournir manuellement les données SAML de l’application.

Dans les étapes suivantes, nous allons utiliser l’option 2.

Étape 1 : Obtenir les paramètres d’authentification unique SAML de votre application

Étape 2 : Configurer Defender for Cloud Apps avec les informations SAML de votre application

Étape 4 : Configurer Defender for Cloud Apps avec les informations de l’application Okta

Étape 5 : Terminer la configuration de l’application personnalisée Okta

Étape 6 : Obtenir les modifications apportées à l’application dans Defender for Cloud Apps

Étape 7 : Effectuer les modifications apportées à l’application

Étape 8 : Terminer la configuration dans Defender for Cloud Apps

Étape 1 : Obtenir les paramètres d’authentification unique SAML de votre application

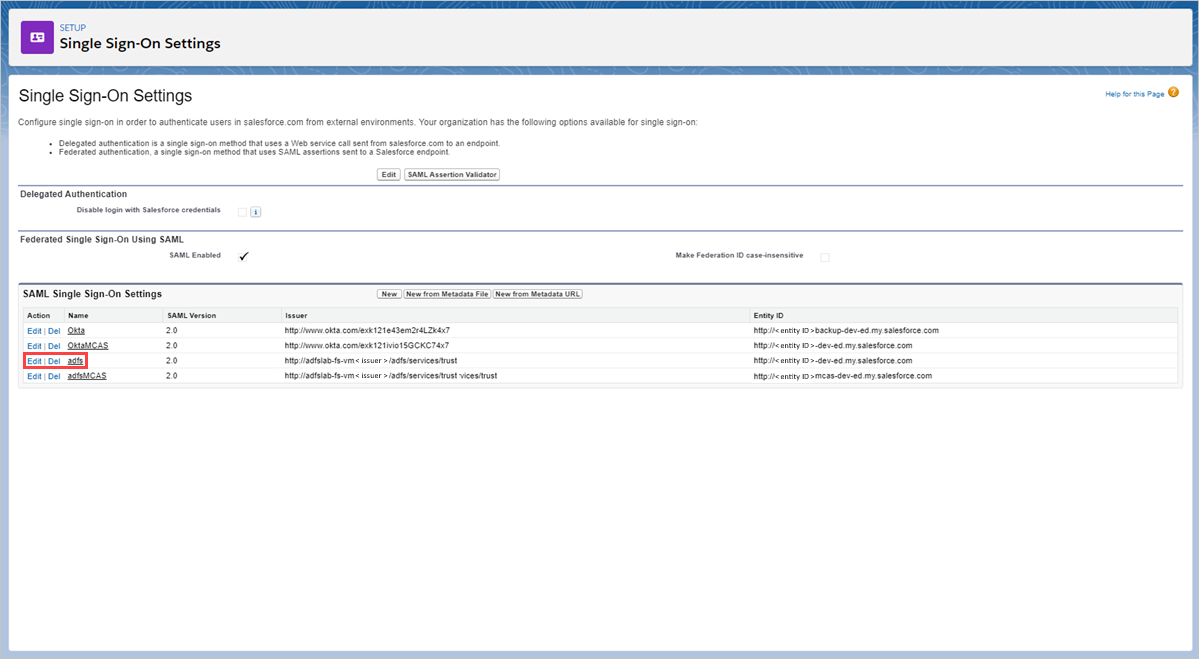

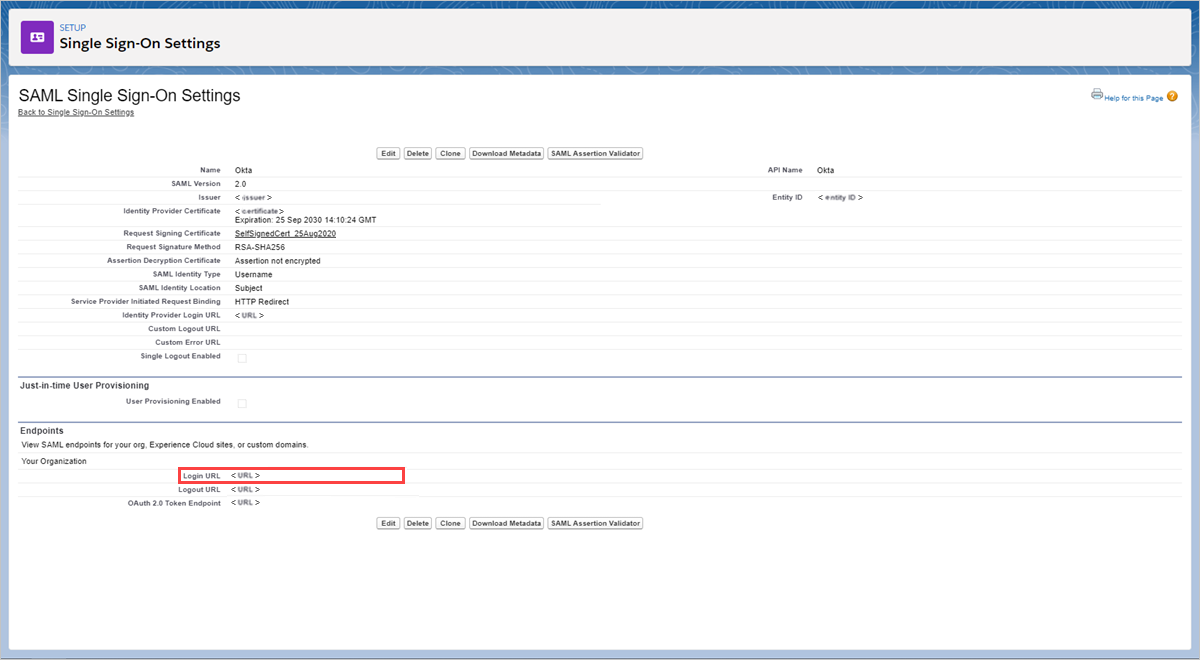

Dans Salesforce, accédez à Configuration>Paramètres>Identité>unique Sign-On Paramètres.

Sous Paramètres de Sign-On unique, cliquez sur le nom de votre configuration Okta existante.

Dans la page Paramètre de l’authentification unique SAML, notez l’URL de connexion Salesforce. Vous en aurez besoin plus tard lors de la configuration de Defender for Cloud Apps.

Remarque

Si votre application fournit un certificat SAML, téléchargez le fichier de certificat.

Étape 2 : Configurer Defender for Cloud Apps avec les informations SAML de votre application

Dans le portail Microsoft Defender, sélectionnez Paramètres. Choisissez ensuite Cloud Apps.

Sous Applications connectées, sélectionnez Applications de contrôle d’application à accès conditionnel.

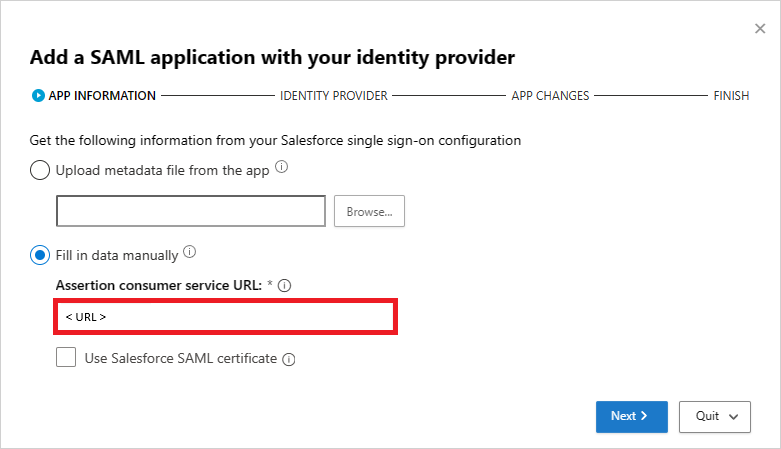

Sélectionnez +Ajouter, puis dans la fenêtre contextuelle, sélectionnez l’application que vous souhaitez déployer, puis sélectionnez Démarrer l’Assistant.

Dans la page INFORMATIONS DE L’APPLICATION , sélectionnez Remplir les données manuellement, dans l’URL du service consommateur Assertion , entrez l’URL de connexion Salesforce que vous avez notée précédemment, puis cliquez sur Suivant.

Remarque

Si votre application fournit un certificat SAML, sélectionnez Utiliser <app_name> certificat SAML et chargez le fichier de certificat.

Étape 3 : Créer une configuration d’application personnalisée okta et d’application unique Sign-On

Remarque

Pour limiter le temps d’arrêt de l’utilisateur final et préserver votre bonne configuration existante connue, nous vous recommandons de créer une nouvelle configuration d’application personnalisée et de Sign-On unique. Si cela n’est pas possible, ignorez les étapes appropriées. Par exemple, si l’application que vous configurez ne prend pas en charge la création de plusieurs configurations de Sign-On unique, ignorez l’étape Créer une authentification unique.

Dans la console Okta Administration, sous Applications, affichez les propriétés de votre configuration existante pour votre application et notez les paramètres.

Cliquez sur Ajouter une application, puis sur Créer une application. Outre la valeur d’URI d’audience (ID d’entité SP) qui doit être un nom unique, configurez la nouvelle application à l’aide des paramètres que vous avez notés précédemment. Vous aurez besoin de cette application ultérieurement lors de la configuration de Defender for Cloud Apps.

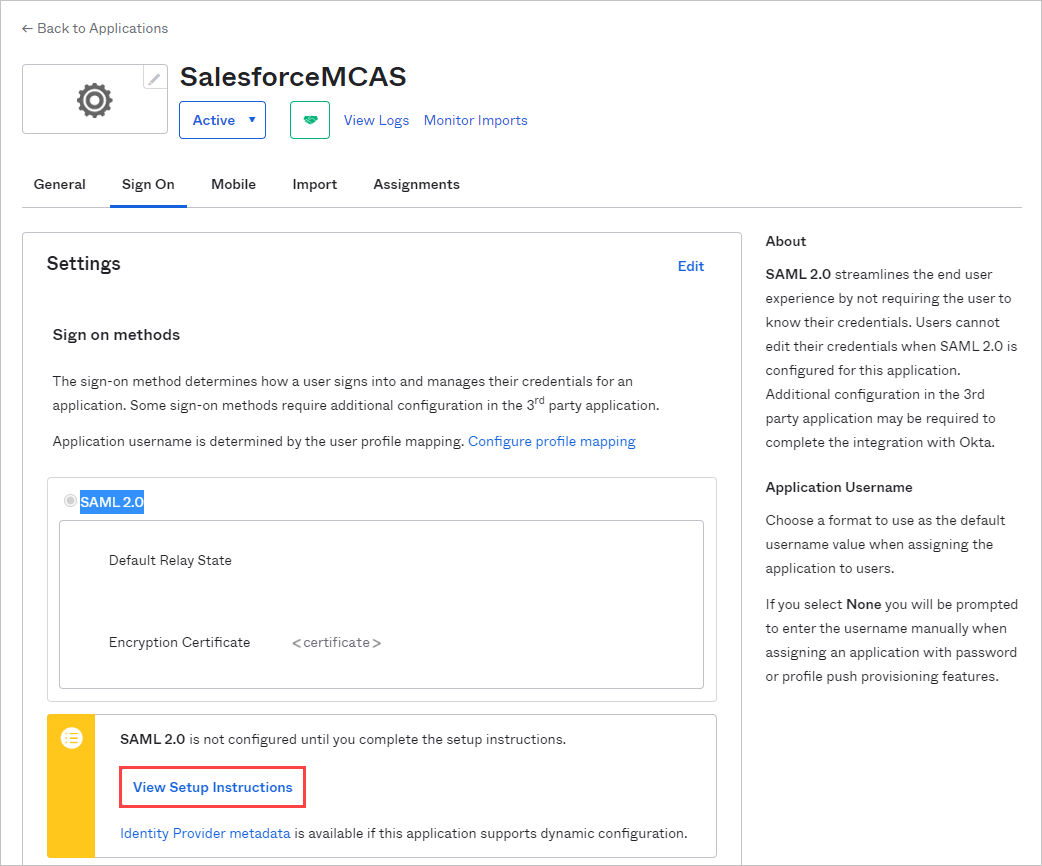

Accédez à Applications, affichez votre configuration Okta existante, puis sous l’onglet Connexion , sélectionnez Afficher les instructions d’installation.

Notez l’URL de Sign-On unique du fournisseur d’identité et téléchargez le certificat de signature du fournisseur d’identité (X.509). Vous en aurez besoin plus tard.

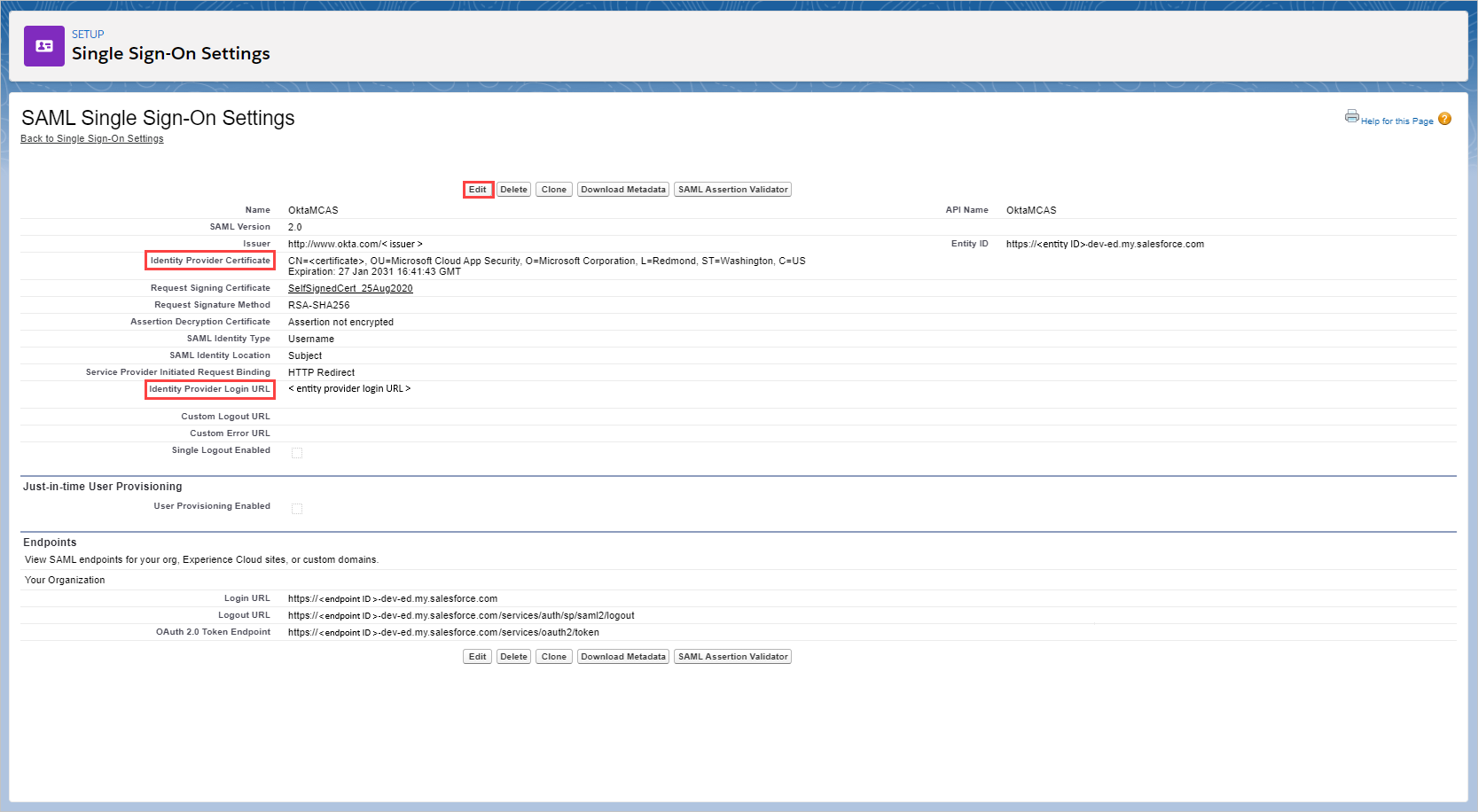

De retour dans Salesforce, dans la page des paramètres de l’authentification unique Okta existante, notez tous les paramètres.

Créer une nouvelle configuration d’authentification unique SAML. Outre la valeur ID d’entité qui doit correspondre à l’URI d’audience (ID d’entité SP) de l’application personnalisée, configurez l’authentification unique à l’aide des paramètres que vous avez notés précédemment. Vous en aurez besoin plus tard lors de la configuration de Defender for Cloud Apps.

Après avoir enregistré votre nouvelle application, accédez à la page Affectations et attribuez les Personnes ou Groupes qui nécessitent l’accès à l’application.

Étape 4 : Configurer Defender for Cloud Apps avec les informations de l’application Okta

De retour dans la page Defender for Cloud Apps IDENTITY PROVIDER, cliquez sur Suivant pour continuer.

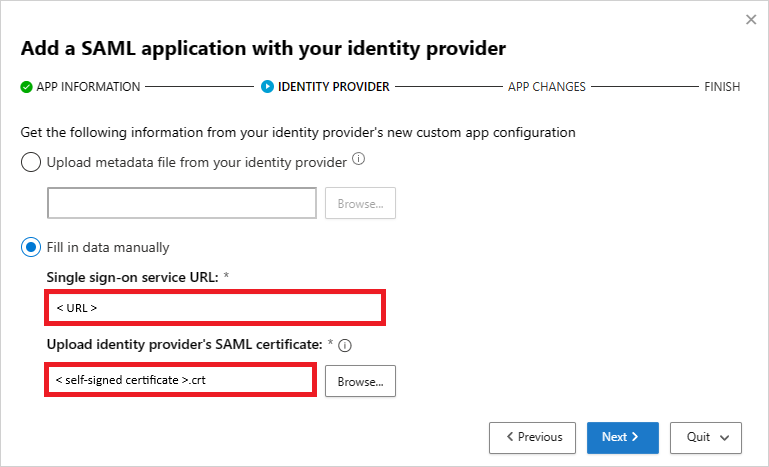

Dans la page suivante, sélectionnez Remplir les données manuellement, procédez comme suit, puis cliquez sur Suivant.

- Pour l’URL du service d’authentification unique, entrez l’URL de connexion Salesforce que vous avez notée précédemment.

- Sélectionnez Charger le certificat SAML du fournisseur d’identité et chargez le fichier de certificat que vous avez téléchargé précédemment.

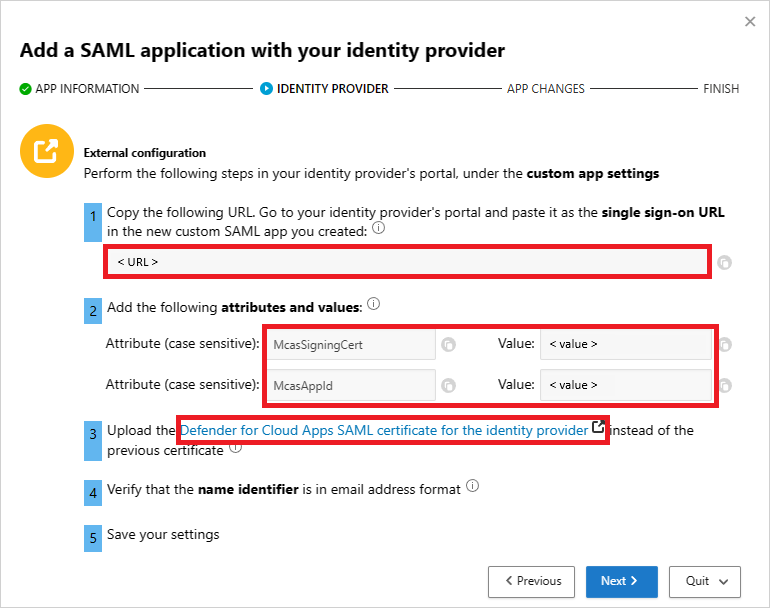

Sur la page suivante, notez les informations suivantes, puis cliquez sur Suivant. Vous aurez besoin des informations ultérieurement.

- URL d’authentification unique Defender pour Cloud Apps

- Attributs et valeurs de Defender pour Cloud Apps

Remarque

Si vous voyez une option permettant de charger le certificat SAML Defender for Cloud Apps pour le fournisseur d’identité, cliquez sur le clic pour télécharger le fichier de certificat. Vous en aurez besoin plus tard.

Étape 5 : Terminer la configuration de l’application personnalisée Okta

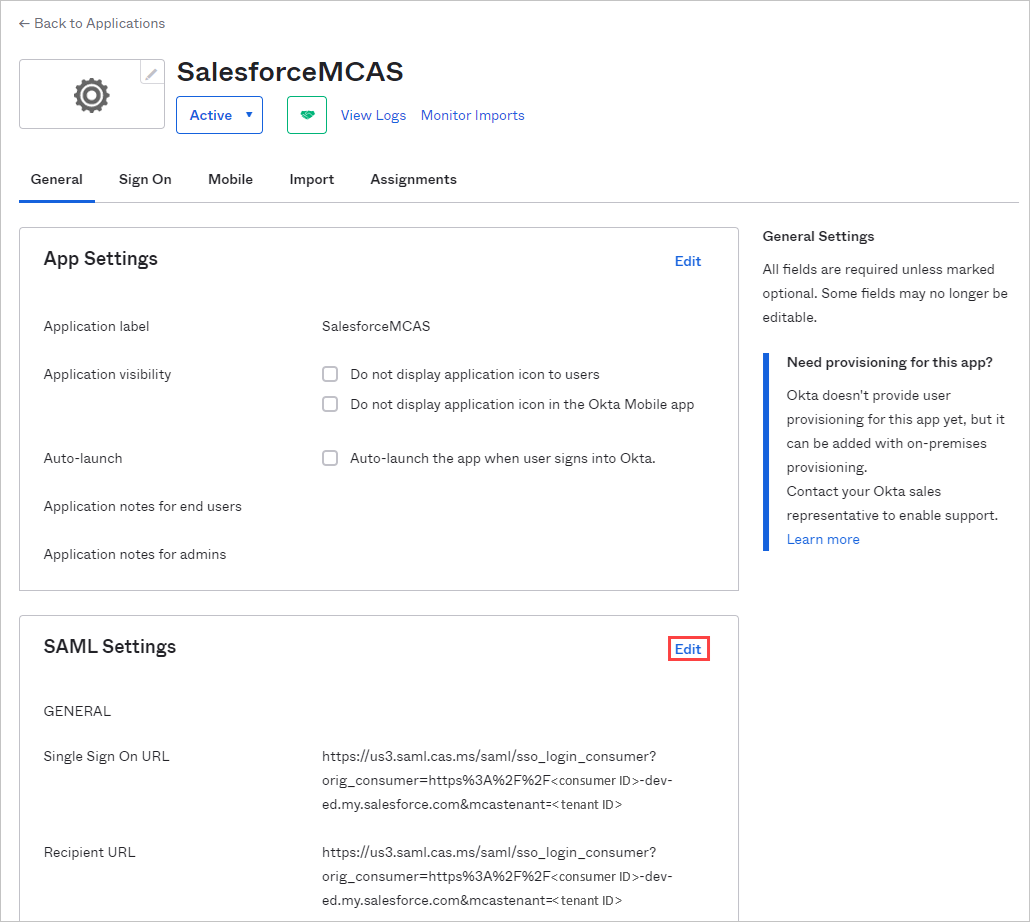

De retour dans la console Okta Administration, sous Applications, sélectionnez l’application personnalisée que vous avez créée précédemment, puis sousParamètres SAMLgénéraux>, cliquez sur Modifier.

Dans le champ URL Authentification unique, remplacez l’URL par la Defender for Cloud Apps URL d’authentification unique que vous avez notée précédemment, puis enregistrez vos paramètres.

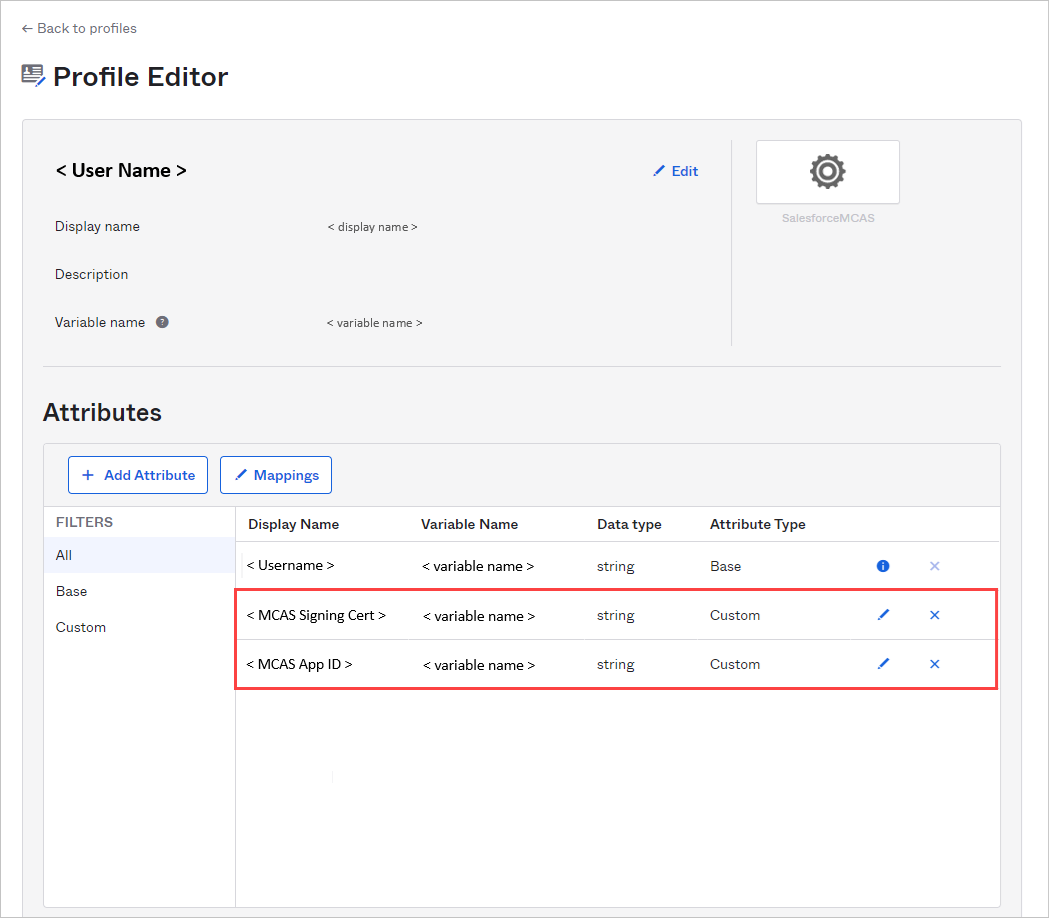

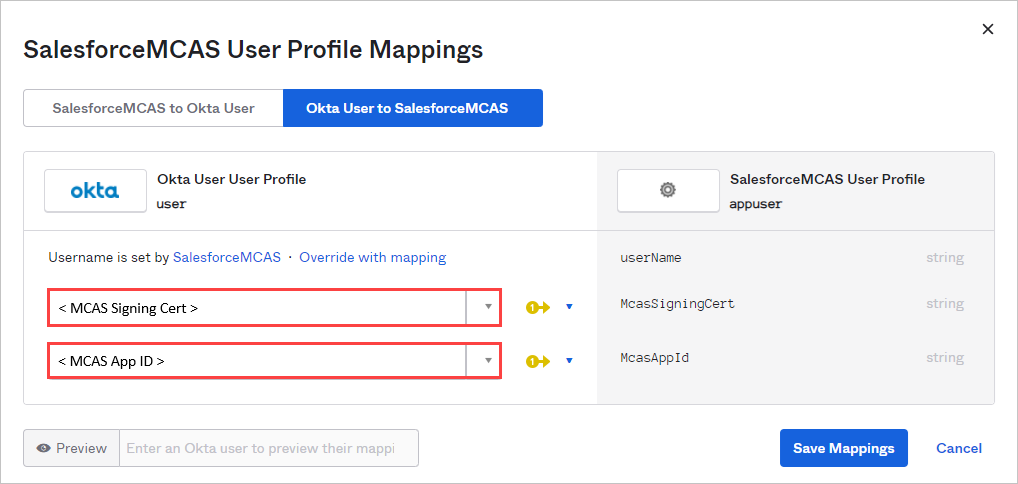

Sous Répertoire, sélectionnez Profil Rédacteur, sélectionnez l’application personnalisée que vous avez créée précédemment, puis cliquez sur Profil. Ajoutez des attributs à l’aide des informations suivantes.

Nom d’affichage Nom de la variable Type de données Type d’attribut McasSigningCert McasSigningCert string Personnalisé McasAppId McasAppId string Personnalisé

De retour dans la page Profil Rédacteur, sélectionnez l’application personnalisée que vous avez créée précédemment, cliquez sur Mappages, puis sélectionnez Okta User to {custom_app_name}. Mappez les attributs McasSigningCert et McasAppId aux valeurs d’attribut Defender for Cloud Apps que vous avez notées précédemment.

Remarque

- Veillez à placer les valeurs entre guillemets doubles (")

- Okta limite les attributs à 1 024 caractères. Pour atténuer cette limitation, ajoutez les attributs à l’aide du profil Rédacteur comme décrit.

Enregistrez vos paramètres.

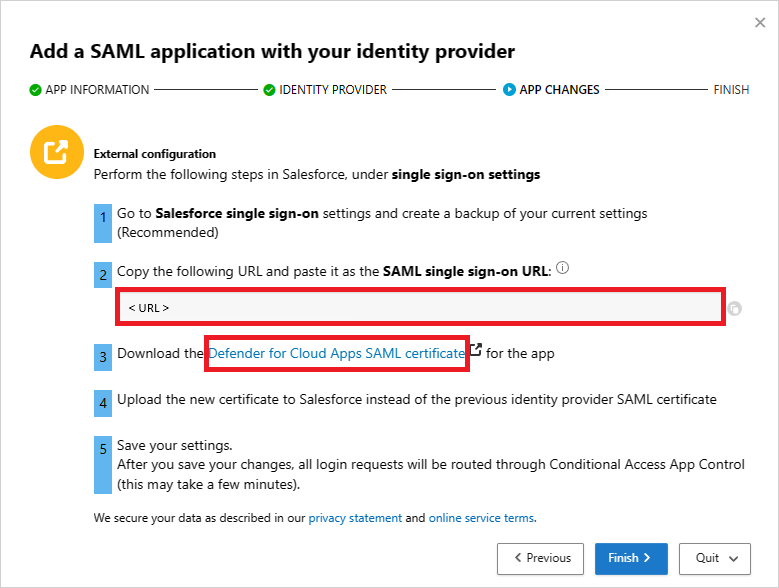

Étape 6 : Obtenir les modifications apportées à l’application dans Defender for Cloud Apps

De retour dans la page Defender for Cloud Apps MODIFICATIONS DE L’APPLICATION, procédez comme suit, mais ne cliquez pas sur Terminer. Vous aurez besoin des informations ultérieurement.

- Copiez l’URL d’authentification unique SAML Defender for Cloud Apps

- Télécharger le certificat SAML Defender for Cloud Apps

Étape 7 : Effectuer les modifications apportées à l’application

Dans Salesforce, accédez à Configuration>Paramètres>Identité>unique Sign-On Paramètres, puis procédez comme suit :

[Recommandé] Créez une sauvegarde de vos paramètres actuels.

Remplacez la valeur du champ Identity Provider Login URL (URL de connexion du fournisseur d’identité) par l’URL d’authentification unique SAML Defender for Cloud Apps que vous avez notée précédemment.

Chargez le certificat SAML Defender for Cloud Apps que vous avez téléchargé précédemment.

Cliquez sur Save (Enregistrer).

Remarque

- Après avoir enregistré vos paramètres, toutes les demandes de connexion associées à cette application sont routées via le contrôle d’application à accès conditionnel.

- Le certificat SAML Defender for Cloud Apps est valide pendant un an. Après son expiration, un nouveau certificat doit être généré.

Étape 8 : Terminer la configuration dans Defender for Cloud Apps

- De retour dans la page Defender for Cloud Apps MODIFICATIONS DE L’APPLICATION, cliquez sur Terminer. Une fois l’Assistant terminé, toutes les demandes de connexion associées à cette application sont routées via le contrôle d’application à accès conditionnel.

Contenu connexe

Si vous rencontrez des problèmes, nous sommes là pour vous aider. Pour obtenir de l’aide ou du support pour votre problème de produit, ouvrez un ticket de support.