Tutoriel : configurer BIG-IP Easy Button F5 pour l’authentification unique à Oracle PeopleSoft

Dans cet article, apprenez à sécuriser Oracle PeopleSoft avec Microsoft Entra ID, avec la configuration guidée 16.1 de BIG-IP Easy Button F5.

Intégrez BIG-IP à Microsoft Entra ID pour de nombreux avantages :

- Gouvernance Confiance Zéro améliorée via une pré-authentification Microsoft Entra et un accès conditionnel

- Authentification unique (SSO) entre Microsoft Entra ID et les services publiés BIG-IP

- Gérer les identités et l’accès à partir du centre d’administration Microsoft Entra

En savoir plus :

- Intégrer F5 BIG-IP avec Microsoft Entra ID

- Activer l’authentification unique pour une application d’entreprise

Description du scénario

Pour ce tutoriel, nous utilisons une application PeopleSoft utilisant des en-têtes d’autorisation HTTP pour gérer l’accès au contenu protégé.

Les applications héritées ne disposent pas de protocoles modernes pour prendre en charge l’intégration de Microsoft Entra. Une modernisation est coûteuse, nécessite une planification et présente un risque potentiel de temps d’arrêt. Au lieu de cela, utilisez un contrôleur de remise d’application (ADC) F5 BIG-IP pour combler le manque entre les applications héritées et le contrôle d’ID moderne, avec la transition de protocole.

Avec une BIG-IP devant l’application, vous pouvez superposer le service avec la pré-authentification Microsoft Entra et l’authentification unique basée sur l’en-tête. Cette action améliore la posture de sécurité de l’application.

Remarque

Accédez à distance à ce type d’application avec le proxy d’application Microsoft Entra.

Voir Accès à distance aux applications sur site via le proxy d'application Microsoft Entra.

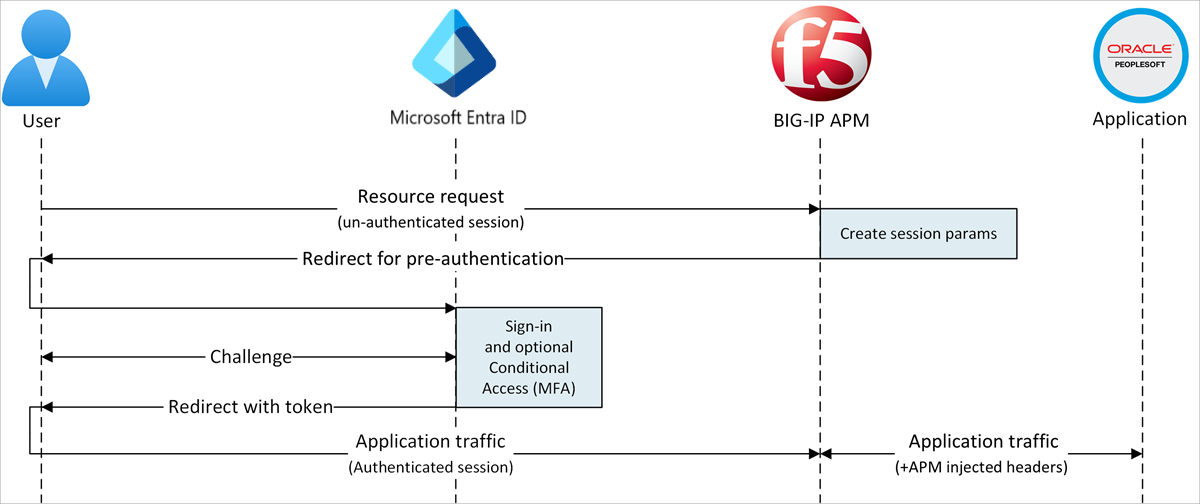

Architecture du scénario

La solution d’accès hybride sécurisé (SHA) pour ce tutoriel comprend les éléments suivants :

- Application PeopleSoft : service publié par BIG-IP protégé par l’accès hybride sécurisé (SHA) Microsoft Entra

- Microsoft Entra ID – Fournisseur d'identité (IdP) Security Assertion Markup Language (SAML) qui vérifie les informations d'identification de l'utilisateur, l'accès conditionnel et l'authentification unique basée sur SAML sur le BIG-IP

- Avec l’authentification unique, Microsoft Entra ID fournit des attributs de session à BIG-IP

- BIG-IP : proxy inverse et fournisseur de services SAML pour l’application. Il délègue l’authentification au fournisseur d’identité SAML, puis effectue une authentification unique basée sur l’en-tête auprès du service PeopleSoft.

Pour ce scénario, SHA prend en charge les flux lancés par le fournisseur de services et le fournisseur d’identité. Le diagramme suivant montre le flux lancé par le fournisseur de services.

- L’utilisateur se connecte au point de terminaison d’application (BIG-IP).

- La stratégie d’accès APM BIG-IP redirige l’utilisateur vers Microsoft Entra ID (Fournisseur d’identité SAML).

- Microsoft Entra pré-authentifie l’utilisateur et applique les stratégies d’accès conditionnel.

- L’utilisateur est redirigé vers BIG-IP (SP SAML), et l’authentification unique s’effectue avec le jeton SAML émis.

- BIG-IP injecte les attributs Microsoft Entra sous forme d’en-têtes dans la demande envoyée à l’application.

- L’application autorise la demande et renvoie une charge utile.

Prérequis

- Un compte Microsoft Entra ID gratuit ou supérieur

- Si vous n’en avez pas déjà un, procurez-vous un compte Azure gratuit.

- Un BIG-IP ou une édition virtuelle (VE) BIG-IP dans Azure

- L’une des licences F5 BIG-IP suivantes :

- F5 BIG-IP® Best bundle

- Licence autonome F5 BIG-IP APM

- Licence de composant additionnel F5 BIG-IP APM sur une instance existante de BIG-IP F5 BIG-IP® Local Traffic Manager™ (LTM)

- Licence d’essai de 90 jours des fonctionnalités complètes de BIG-IP

- Identités des utilisateurs synchronisées à partir d’un répertoire local vers Microsoft Entra ID, ou créées dans Microsoft Entra ID et renvoyées vers le répertoire local

- Un des rôles suivants : Administrateur d’application cloud ou Administrateur d’application.

- Un certificat web SSL pour publier des services sur HTTPS, ou utilisez les certificats BIG-IP par défaut à des fins de test

- Un environnement PeopleSoft

Configuration de BIG-IP

Ce tutoriel utilise la Configuration guidée version 16.1 avec un modèle Easy Button.

Avec l'Easy Button, les administrateurs n'ont pas besoin d'aller entre Microsoft Entra ID et un BIG-IP pour activer les services pour SHA. L’Assistant Configuration guidée APM et Microsoft Graph gèrent le déploiement et la gestion des stratégies. L’intégration garantit que les applications prennent en charge la fédération d’identités, l’authentification unique et l’accès conditionnel.

Notes

Remplacez les exemples de chaînes ou de valeurs de ce didacticiel par ceux de votre environnement.

Inscrire Easy Button

Conseil

Les étapes décrites dans cet article peuvent varier légèrement en fonction du portail de départ.

Avant qu’un client ou un service accède à Microsoft Graph, la plateforme d’identités Microsoft doit l’approuver.

En savoir plus : Démarrage rapide : Inscrire une application avec la plateforme d’identités Microsoft

Les instructions suivantes vous aident à créer une inscription d’application client pour autoriser l’accès Easy Button à Graph. Avec ces autorisations, BIG-IP envoie les configurations pour établir une relation d’approbation entre une instance SAML SP pour une application publiée et Microsoft Entra ID en tant qu’IdP SAML.

Connectez-vous au Centre d’administration de Microsoft Entra au minimum en tant qu’Administrateur d’application cloud.

Accédez à Identité> Applications> Inscriptions d’applications > Nouvelle inscription.

Entrer le nom d’une application.

Pour Comptes dans cet annuaire organisationnel uniquement, spécifiez qui utilise l’application.

Sélectionnez Inscription.

Accédez à Autorisations de l’API.

Autorisez les autorisations d’application Microsoft Graph suivantes :

- Application.ReadWrite.All

- Application.ReadWrite.OwnedBy

- Directory.Read.All

- Group.Read.All

- IdentityRiskyUser.Read.All

- Policy.Read.All

- Policy.ReadWrite.ApplicationConfiguration

- Policy.ReadWrite.ConditionalAccess

- User.Read.All

Accordez le consentement administrateur à votre organisation.

Accédez à Certificats et secrets.

Générez une Clé secrète client et notez-la.

Accédez à Vue d’ensemble, notez l’ID client et l’ID de locataire.

Configurer Easy Button

- Lancez la configuration guidée d’APM.

- Lancez le modèle Easy Button.

- Accédez à Access > Guided Configuration.

- Sélectionnez Microsoft Integration.

- Sélectionnez Application Microsoft Entra.

- Passez en revue la séquence de configuration.

- Sélectionnez Suivant.

- Suivez la séquence de configuration.

Configuration Properties

Utilisez l’onglet Propriétés de configuration pour créer des configurations d’application et des objets SSO. La section Azure Service Account Details (Détails du compte de service Azure) représente le client que vous avez inscrit dans le locataire Microsoft Entra en tant qu’application. Utilisez les paramètres du client OAuth BIG-IP pour inscrire un fournisseur de services SAML dans le locataire, avec des propriétés d’authentification unique. Easy Button effectue cette action pour les services BIG-IP publiés et activés pour SHA.

Notes

Certains des paramètres suivants sont globaux. Vous pouvez les réutiliser afin de publier d’autres applications.

- Entrez un Configuration Name. Les noms uniques permettent de distinguer les configurations.

- Pour Authentification unique (SSO) et en-têtes HTTP, sélectionnez Activé.

- Saisissez l’ID de locataire, l’ID de client, et la Clé secrète client que vous avez notés.

- Vérifiez que BIG-IP se connecte au locataire.

- Cliquez sur Suivant.

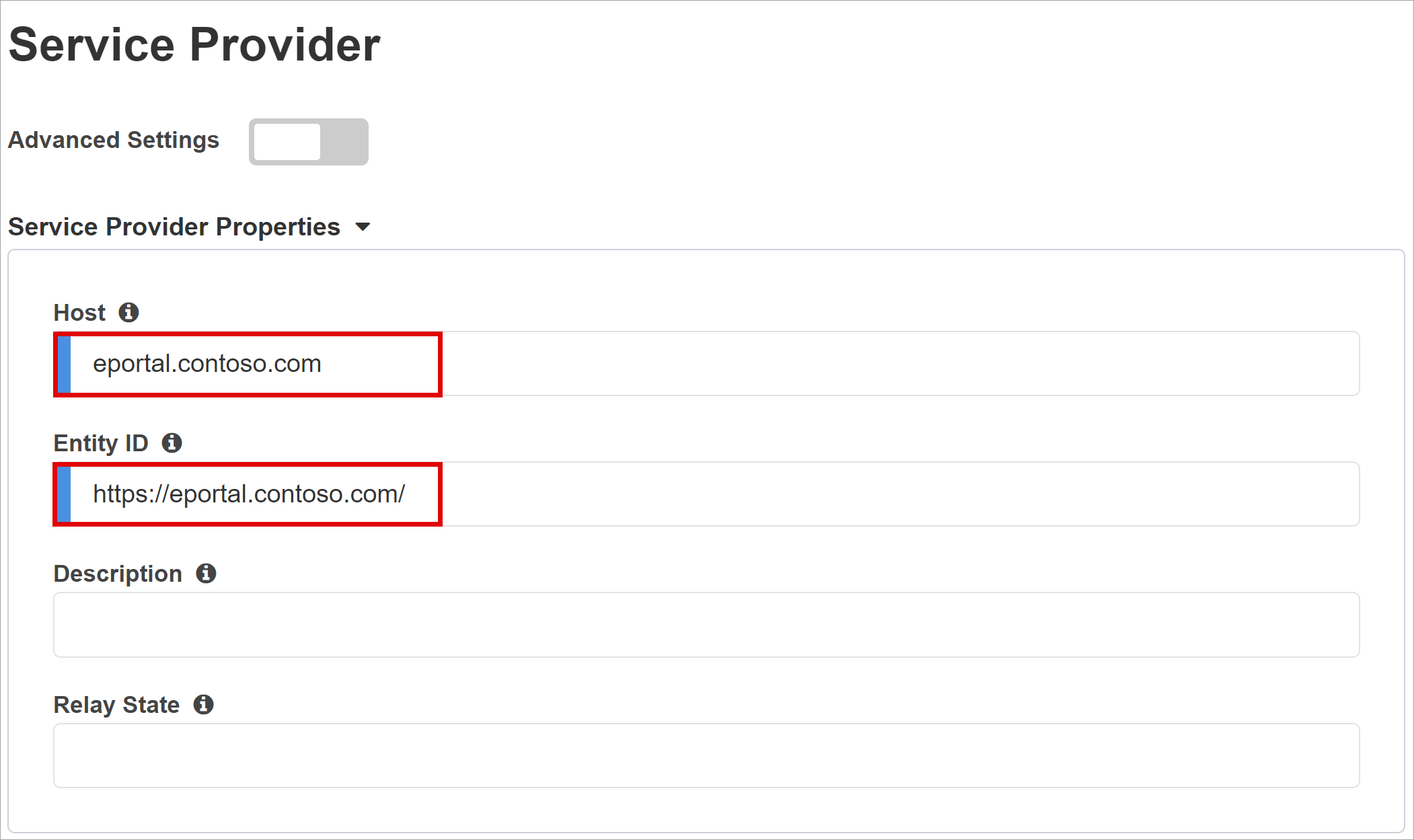

Fournisseur de services

Utilisez les paramètres du Fournisseur de service pour définir les propriétés du fournisseur de services SAML pour l’instance APM qui représente l’application sécurisée par SHA.

- Pour Hôte, entrez le nom de domaine complet public de l’application sécurisée.

- Pour Entity ID, entrez l’identifiant utilisé par Microsoft Entra ID pour identifier le SP SAML demandant un jeton.

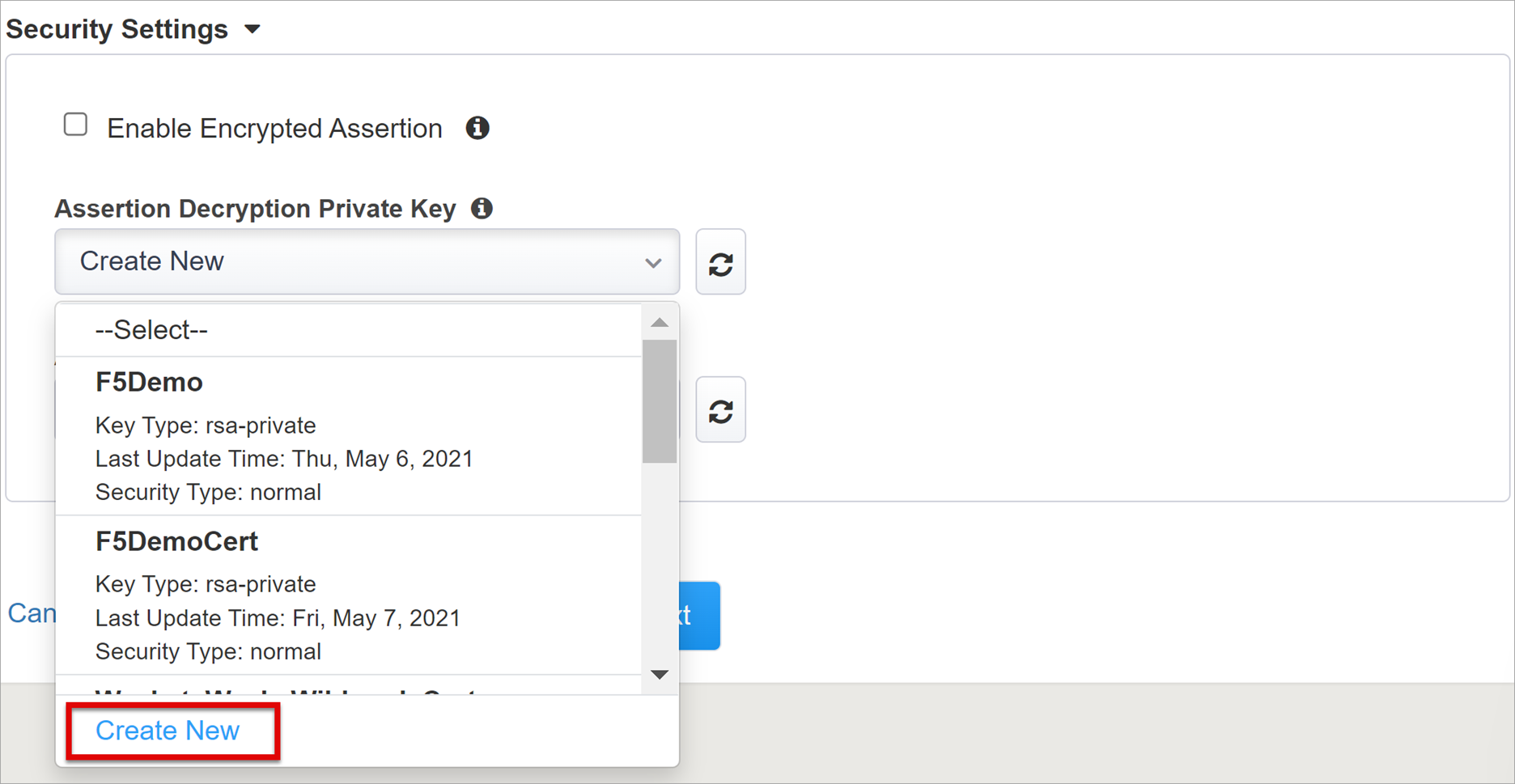

(Facultatif) Pour les paramètres de sécurité, indiquez que Microsoft Entra ID chiffre les assertions SAML émises. Cette option renforce l’assurance que les jetons de contenu ne sont pas interceptés et que les données ne sont pas compromises.

Dans la liste Clé privée de déchiffrement d’assertion, sélectionnez Créer un nouveau.

- Sélectionnez OK.

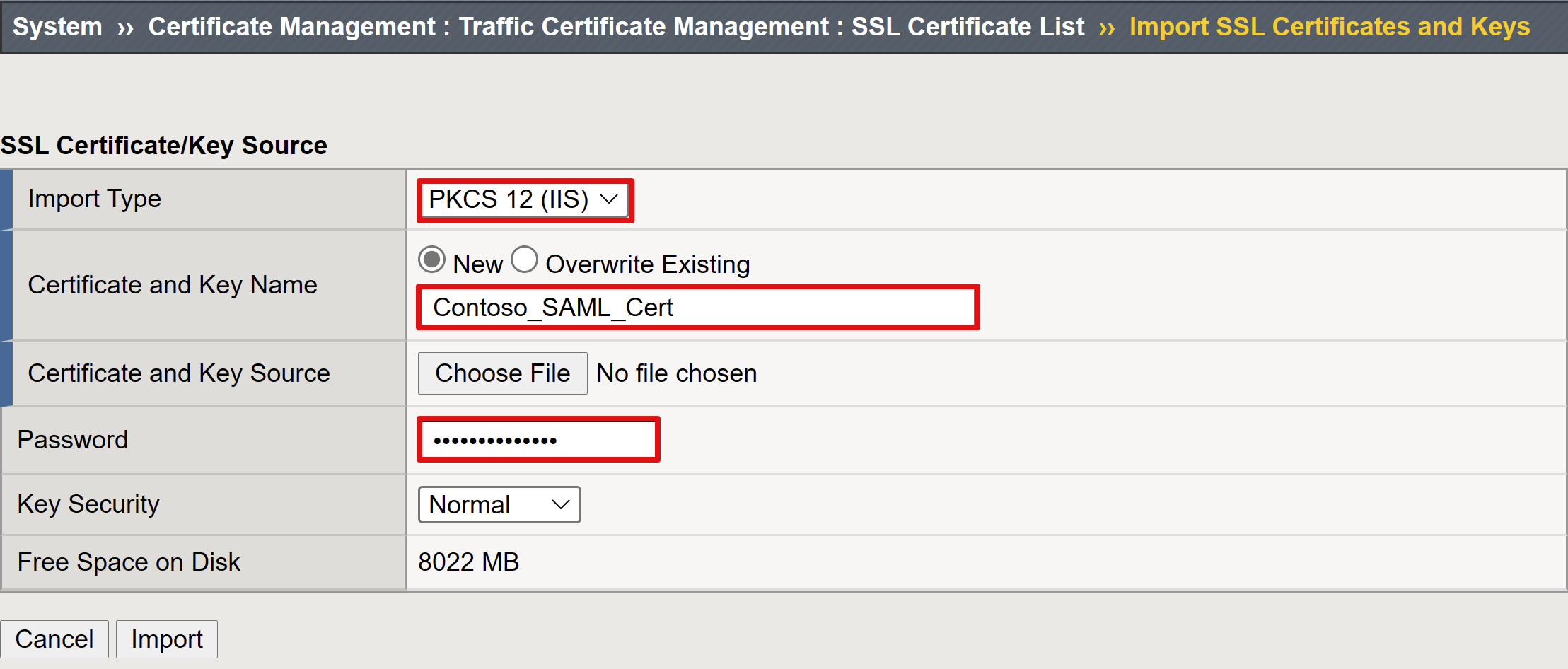

- La boîte de dialogue Import SSL Certificates and Keys (Importer des certificats et des clés SSL) s’ouvre dans un nouvel onglet.

- Pour Import Type, sélectionnez PKCS 12 (IIS). Cette option importe votre certificat et votre clé privée.

- Fermez l’onglet du navigateur pour revenir à l’onglet principal.

- Pour Activer l’assertion chiffrée, activez la case.

- Si vous avez activé le chiffrement, sélectionnez votre certificat dans la liste Clé privée de déchiffrement d’assertion. Cette clé privée correspond au certificat qu’utilise BIG-IP APM pour déchiffrer les assertions Microsoft Entra.

- Si vous avez activé le chiffrement, sélectionnez votre certificat dans la liste Certificat de déchiffrement d’assertion. BIG-IP charge ce certificat dans Microsoft Entra ID pour chiffrer les assertions SAML émises.

Microsoft Entra ID

Easy Button fournit des modèles pour Oracle PeopleSoft, Oracle E-business Suite, Oracle JD Edwards, SAP ERP et un modèle SHA générique.

- Sélectionnez Oracle PeopleSoft.

- Sélectionnez Ajouter.

Configuration d’Azure

Entrez le Nom d’affichage de l’application que BIG-IP crée dans le locataire. Le nom apparaît sur une icône dans Mes applications.

(Facultatif) Pour URL de connexion, entrez le nom de domaine complet public de l’application PeopleSoft.

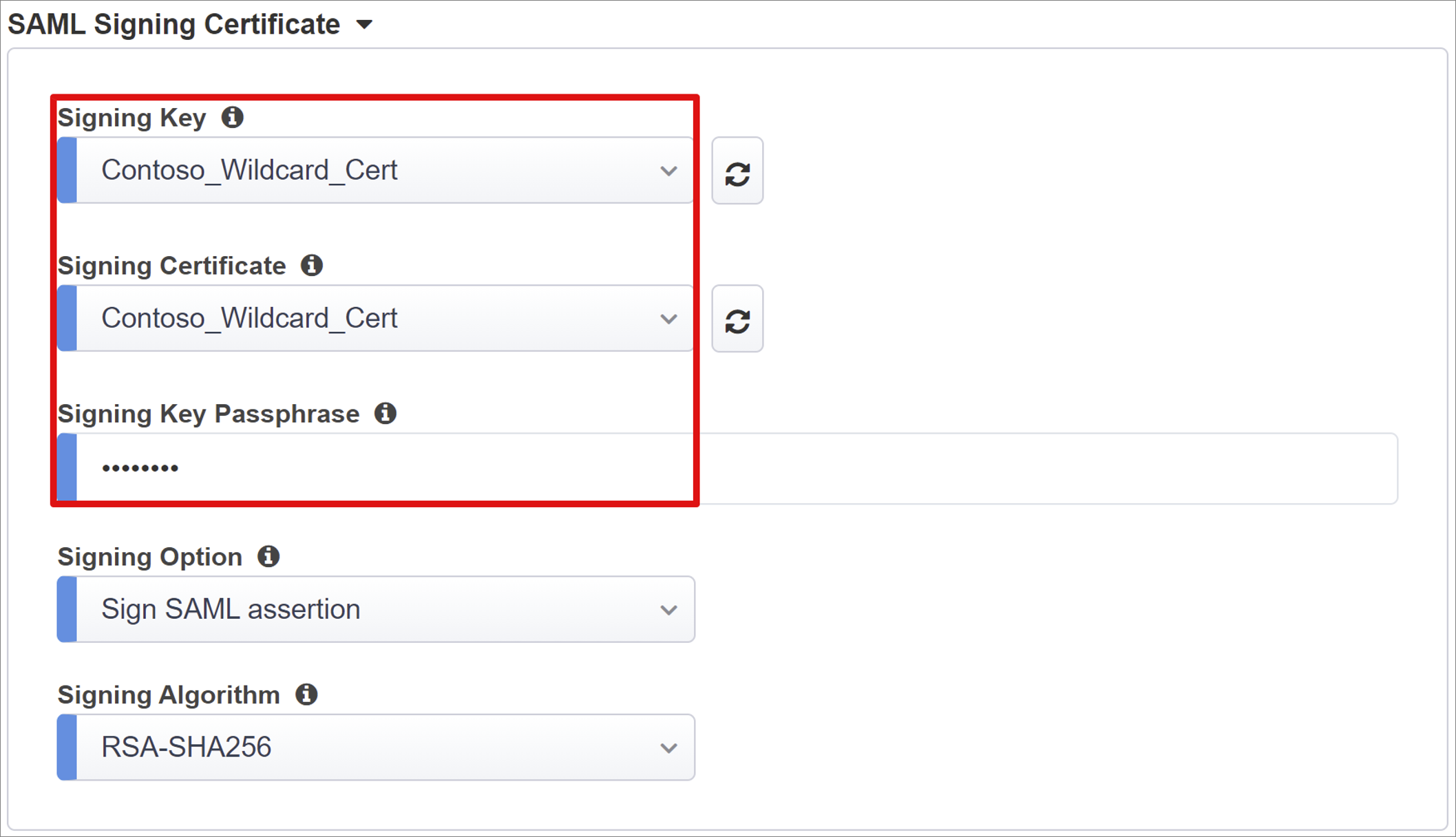

En regard des options Clé de signature et Certificat de signature, sélectionnez actualiser. Cette action localise le certificat que vous avez importé.

Dans la Phrase secrète de la clé de signature, entrez le mot de passe du certificat.

(Facultatif) Pour Option de signature, sélectionnez une option. Cette sélection garantit que BIG-IP accepte les jetons et les revendications signés par Microsoft Entra ID.

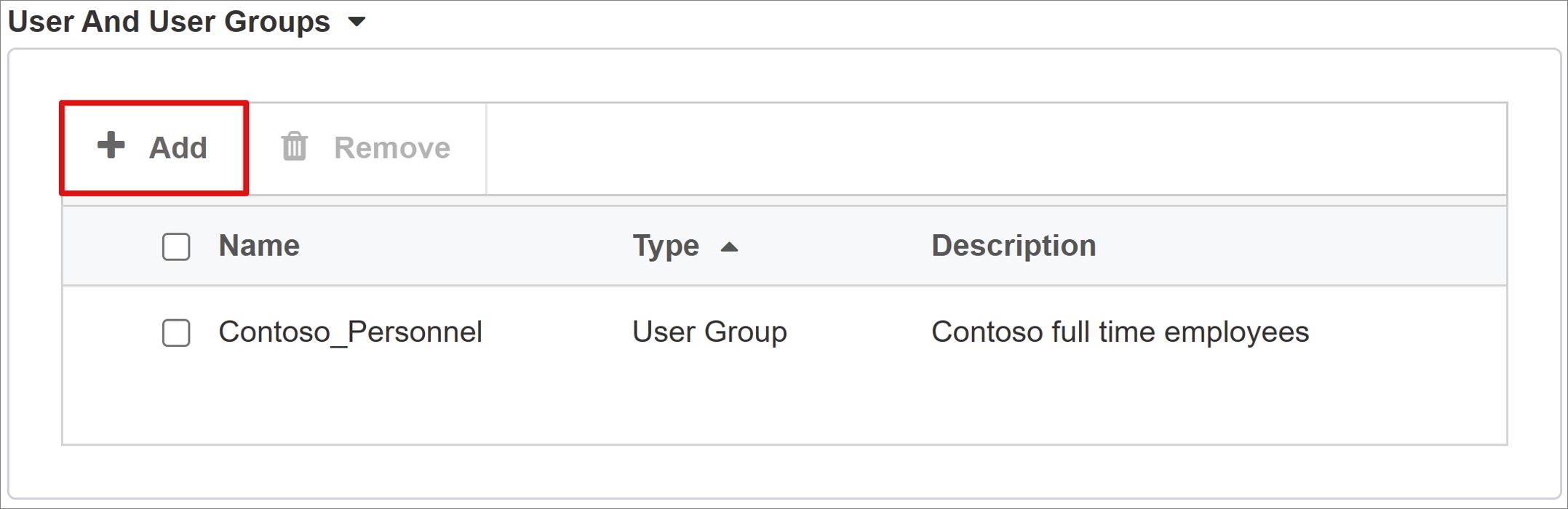

- Les utilisateurs et les groupes d'utilisateurs sont interrogés dynamiquement à partir du locataire Microsoft Entra.

- Ajoutez un utilisateur ou un groupe pour les tests ; sinon, les accès sont refusés.

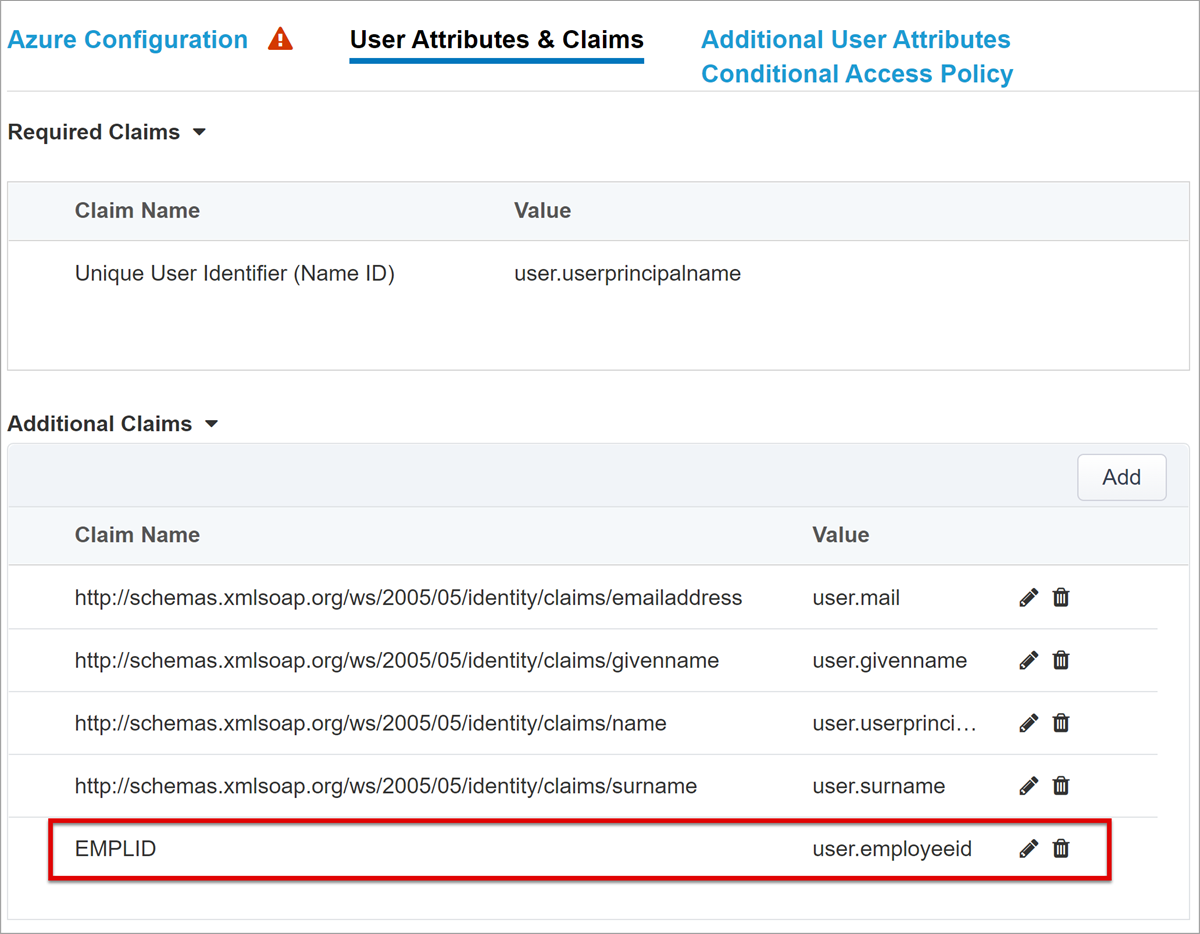

Attributs utilisateur et revendications

Quand un utilisateur s’authentifie, Microsoft Entra ID émet un jeton SAML avec des revendications et des attributs par défaut qui identifient cet utilisateur. L’onglet Attributs utilisateur et revendications contient les revendications par défaut à émettre pour la nouvelle application. Utilisez-le pour configurer d’autres revendications. Le modèle Easy Button a la revendication d’ID d’employé requise par PeopleSoft.

Si nécessaire, incluez d’autres attributs Microsoft Entra. L’exemple d’application PeopleSoft nécessite des attributs prédéfinis.

Attributs utilisateur supplémentaires

L’onglet Attributs utilisateur supplémentaires prend en charge les systèmes distribués nécessitant des attributs stockés dans d’autres répertoires pour l’augmentation de la session. Les attributs d’une source LDAP sont injectés en tant qu’en-têtes SSO supplémentaires pour contrôler l’accès en fonction des rôles et des ID de partenaire, entre autres.

Remarque

Cette fonctionnalité n'a aucune corrélation avec Microsoft Entra ID, elle constitue une autre source d'attributs.

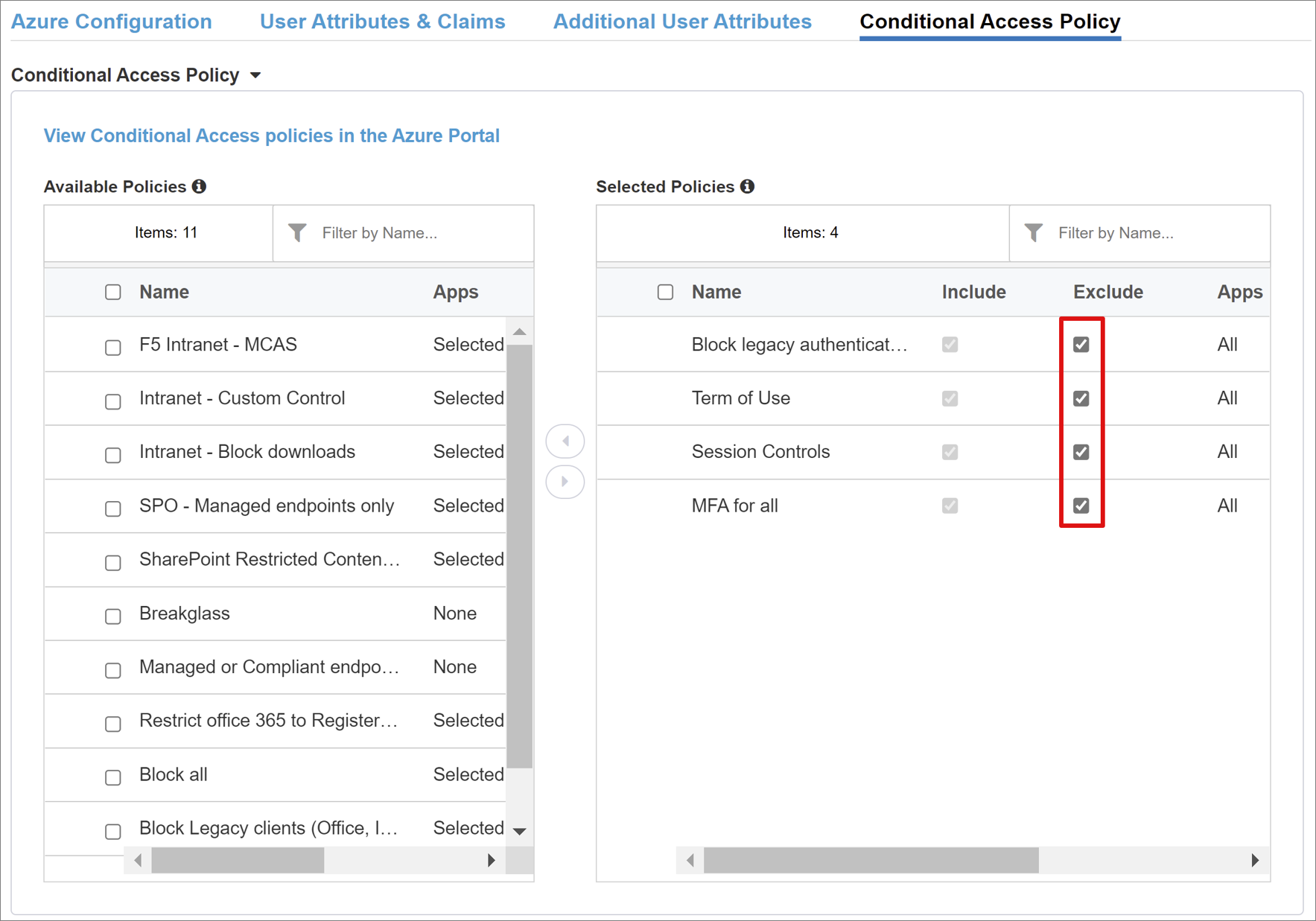

Stratégie d’accès conditionnel

Les stratégies d’accès conditionnel sont appliquées après la pré-authentification Microsoft Entra pour contrôler l’accès en fonction de l’appareil, de l’application, de l’emplacement et des signaux de risque. La vue Stratégies disponibles contient les stratégies d’accès conditionnel sans action de l’utilisateur. L’affichage Stratégies sélectionnées répertorie les stratégies qui ciblent des applications cloud. Vous ne pouvez pas désélectionner ni déplacer ces stratégies vers la liste des stratégies disponibles, car elles sont appliquées au niveau du locataire.

Sélectionnez une stratégie pour l’application.

- Dans la liste Stratégies disponibles , sélectionnez une stratégie.

- Sélectionnez la flèche vers la droite et déplacez la stratégie vers Stratégies sélectionnées.

Les stratégies sélectionnées doivent avoir l’option Inclure ou Exclure cochée. Si les deux options sont cochées, la stratégie n’est pas appliquée.

Notes

La liste des stratégies s’affiche une fois, lorsque vous sélectionnez l’onglet. Utilisez Actualiser pour l’Assistant afin d’interroger le locataire. Cette option apparaît une fois l’application déployée.

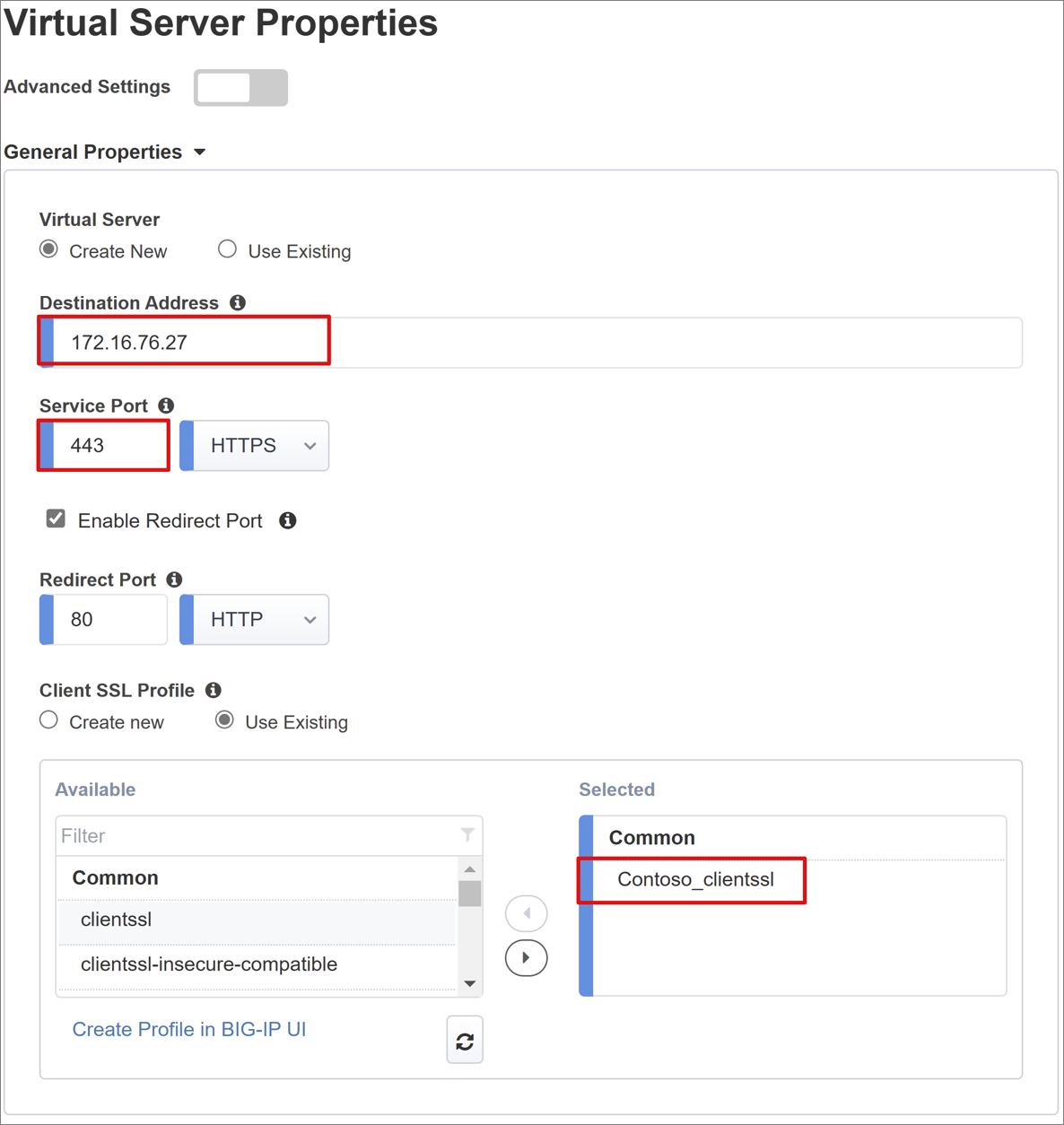

Propriétés du serveur virtuel

Un serveur virtuel est un objet de plan de données BIG-IP représenté par une adresse IP virtuelle. Le serveur écoute les requêtes du client adressées à l’application. Le trafic reçu est traité et évalué par rapport au profil APM de serveur virtuel. Le trafic est ensuite dirigé conformément à la stratégie.

- Pour Adresse de destination, entrez l’adresse IPv4 ou IPv6 utilisée par BIG-IP pour recevoir le trafic client. Un enregistrement correspondant apparaît dans DNS, ce qui permet aux clients de résoudre l’URL externe de l’application publiée sur l’adresse IP. Utilisez un DNS localhost d’ordinateur de test pour les tests.

- Pour Port de service, entrez 443, puis sélectionnez HTTPS.

- Pour Activer le port de redirection, activez la case.

- Pour Port de redirection, entrez 80, puis sélectionnez HTTP. Cette option redirige le trafic entrant du client HTTP vers HTTPS.

- Pour Profil SSL du client, sélectionnez Utiliser l’existant.

- Sous Courant, sélectionnez l’option que vous avez créée. En cas de test, conservez la valeur par défaut. Le profil SSL du client permet d’activer le serveur virtuel pour HTTPS afin que les connexions clientes soient chiffrées sur TLS.

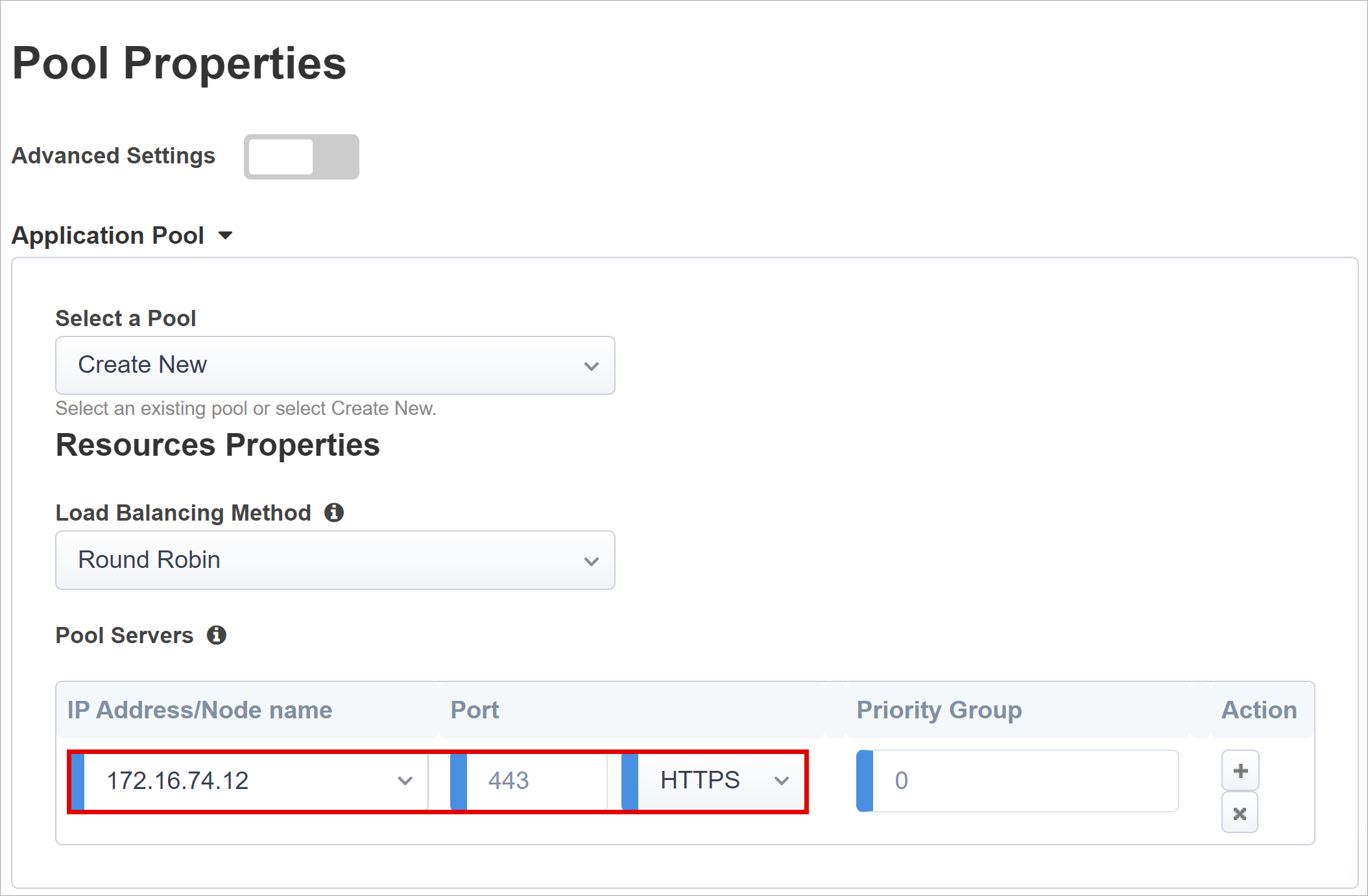

Propriétés du pool

L’onglet Pool d'applications a des services derrière BIG-IP, représentés comme un pool avec des serveurs d’application.

- Pour Sélectionner un pool, sélectionnez Créer ou sélectionnez-en un.

- Pour Load Balancing Method, sélectionnez Round Robin.

- Pour Pool Servers (Serveurs de pool), dans IP Address/Node Name (Adresse IP/nom de nœud), ou entrez une adresse IP et un port pour les serveurs hébergeant l’application PeopleSoft.

Authentification unique et en-têtes HTTP

L’Assistant Easy Buttonprend en charge Kerberos, OAuth Bearer et les en-têtes d’autorisation HTTP pour l’authentification unique pour les applications publiées. L’application PeopleSoft attend des en-têtes.

- Pour En-têtes HTTP, cochez la case.

- Pour Opération d’en-tête, sélectionnez remplacer.

- Pour Header Name (Nom de l’en-tête), entrez PS_SSO_UID.

- Pour Valeur de l’en-tête, entrez %{session.sso.token.last.username}.

Remarque

Les variables de session APM entre accolades respectent la casse. Par exemple, si vous entrez OrclGUID et que le nom de l’attribut est orclguid, le mappage de l’attribut échoue.

Gestion des sessions

Utilisez les paramètres de gestion de session BIG-IP pour définir des conditions d’arrêt ou de continuation des sessions utilisateur. Définissez des limites pour les utilisateurs et les adresses IP, ainsi que des informations utilisateur correspondantes.

Pour en savoir plus, accédez à support.f5.com et consultez K18390492 : Security | BIG-IP APM operations guide

La fonctionnalité Single Log Out (SLO) n’est pas couverte dans ce guide des opérations. Elle garantit que les sessions entre le fournisseur d’identité, BIG-IP et l’agent utilisateur se terminent lorsque les utilisateurs se déconnectent. Lorsqu’Easy Button instancie une application SAML dans votre locataire Microsoft Entra, il remplit l’URL de déconnexion avec le point de terminaison SLO APM. La déconnexion lancée par le fournisseur d’identité à partir de Mes applications met fin aux sessions BIG-IP et clientes.

Les données de fédération SAML de l’application publiée sont importées à partir du locataire. Cette action fournit à l'APM le point de terminaison de déconnexion SAML pour Microsoft Entra ID, qui assure la déconnexion initiée par le SP à mettre fin au client et aux sessions Microsoft Entra. L’APM doit savoir quand un utilisateur se déconnecte.

Si le portail webtop BIG-IP accède aux applications publiées, APM traite une déconnexion pour appeler le point de terminaison de déconnexion Microsoft Entra. Si le portail webtop BIG-IP n’est pas utilisé, l’utilisateur ne peut pas demander à APM de se déconnecter. Si l’utilisateur se déconnecte de l’application, BIG-IP n’en a pas connaissance. La déconnexion initiée par le fournisseur de services nécessite un arrêt de session sécurisé. Ajoutez une fonction SLO au bouton de déconnexion de votre application pour rediriger votre client vers le point de terminaison de déconnexion Microsoft Entra SAML ou BIG-IP. L’URL du point de terminaison de déconnexion SAML de votre locataire dans Inscriptions d’applications > Points de terminaison.

Si vous ne pouvez pas modifier l’application, faites en sorte que BIG-IP écoute l’appel de déconnexion d’application et déclenche SLO. Pour plus d’informations, consultez Single Logout PeopleSoft dans la section suivante.

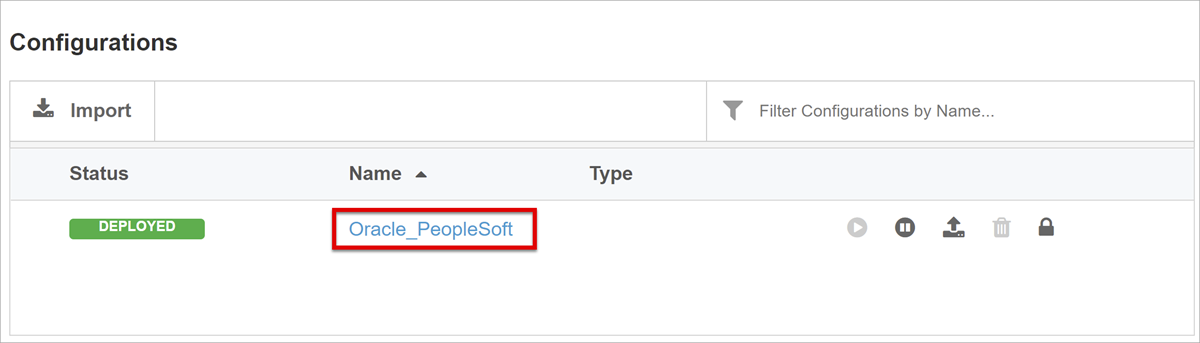

Déploiement

- Sélectionnez Déployer.

- Vérifiez l’application dans la liste de locataires d’applications d’entreprise.

- L’application est publiée et accessible avec SHA.

Configurer PeopleSoft

Utilisez Oracle Access Manager pour la gestion des identités et des accès des applications PeopleSoft.

Pour en savoir plus, consultez le Guide d’intégration d’Oracle Access Manager – Intégration de PeopleSoft sur le site docs.oracle.com.

Configurer l’authentification unique Oracle Access Manager

Configurez Oracle Access Manager pour qu’il accepte l’authentification unique à partir de BIG-IP.

- Connectez-vous à la console Oracle avec des autorisations d’administrateur.

- Accédez à PeopleTools > Security (Sécurité).

- Sélectionnez User Profiles (Profils utilisateur).

- Sélectionnez User Profiles (Profils utilisateur).

- Créez un profil utilisateur.

- Pour User ID (ID d’utilisateur), entrez OAMPSFT.

- Pour User Role (Rôle d’utilisateur), entrez Utilisateur PeopleSoft.

- Cliquez sur Enregistrer.

- Accédez à PeopleTools>Web Profile (Profil web).

- Sélectionnez le profil web.

- Sous l’onglet Security (Sécurité), dans Public Users (Utilisateurs publics), sélectionnez Allow Public Access (Autoriser l’accès public).

- Pour User ID (ID d’utilisateur), entrez OAMPSFT.

- Entrez le Password.

- Quittez la console Peoplesoft.

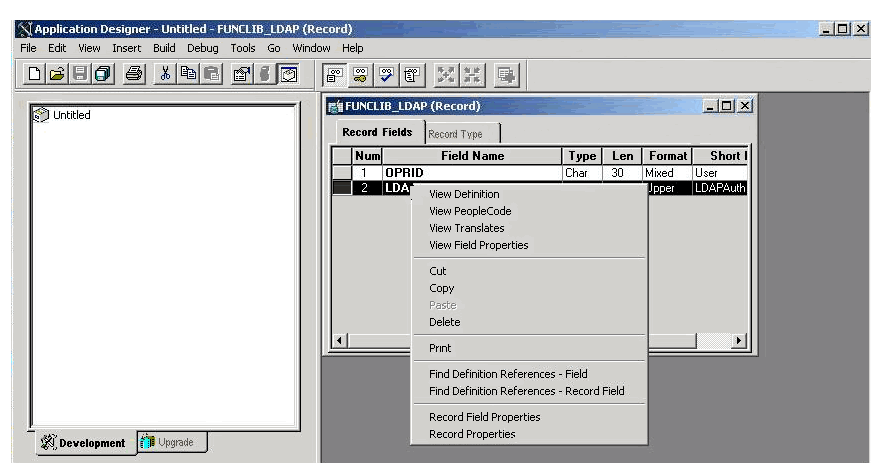

- Démarrez PeopleTools Application Designer.

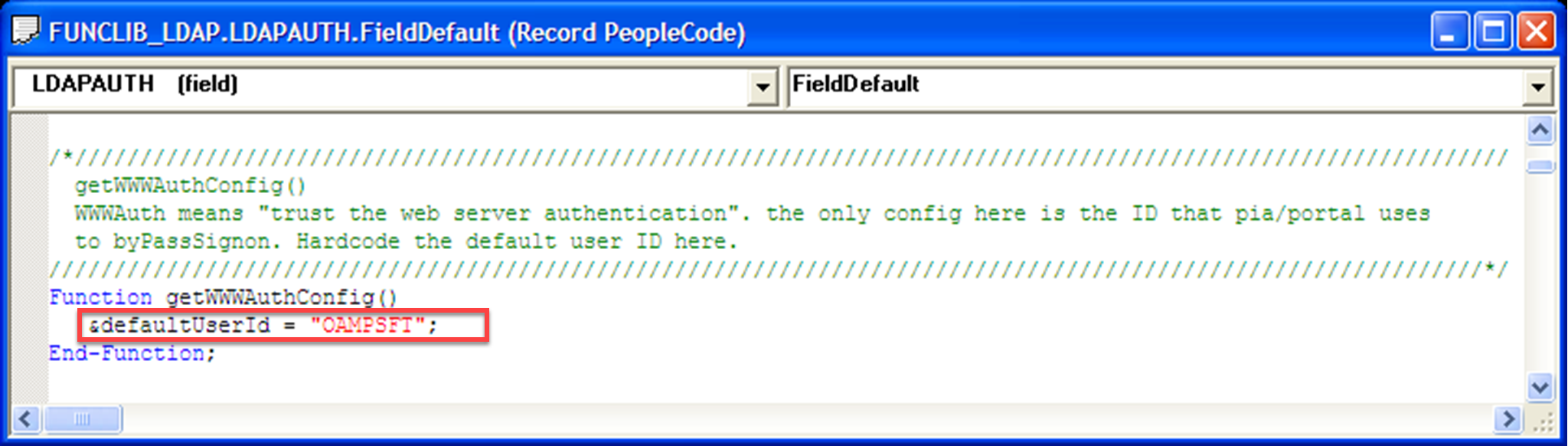

- Cliquez avec le bouton droit sur le champ LDAPAUTH.

- Sélectionnez View PeopleCode (Afficher PeopleCode).

La fenêtre de code LDAPAUTH s’ouvre.

Recherchez la fonction OAMSSO_AUTHENTICATION.

Remplacez la valeur &defaultUserId par OAMPSFT.

Enregistrez l’enregistrement.

Accédez à **PeopleTools > Security (Sécurité).

Sélectionnez Security Objects (Objets de sécurité).

Sélectionnez Sign on PeopleCode (Se connecter à PeopleCode).

Activez OAMSSO_AUTHENTICATION.

PeopleSoft Single Logout

Lorsque vous vous déconnectez de Mes applications, SLO PeopleSoft est lancé, ce qui à son tour appelle le point de terminaison SLO BIG-IP. BIG-IP a besoin d’instructions pour exécuter SLO pour le compte de l’application. Faites en sorte que BIG-IP écoute les demandes de déconnexion de l’utilisateur auprès de PeopleSoft, puis déclenche le SLO.

Ajoutez la prise en charge de SLO pour les utilisateurs PeopleSoft.

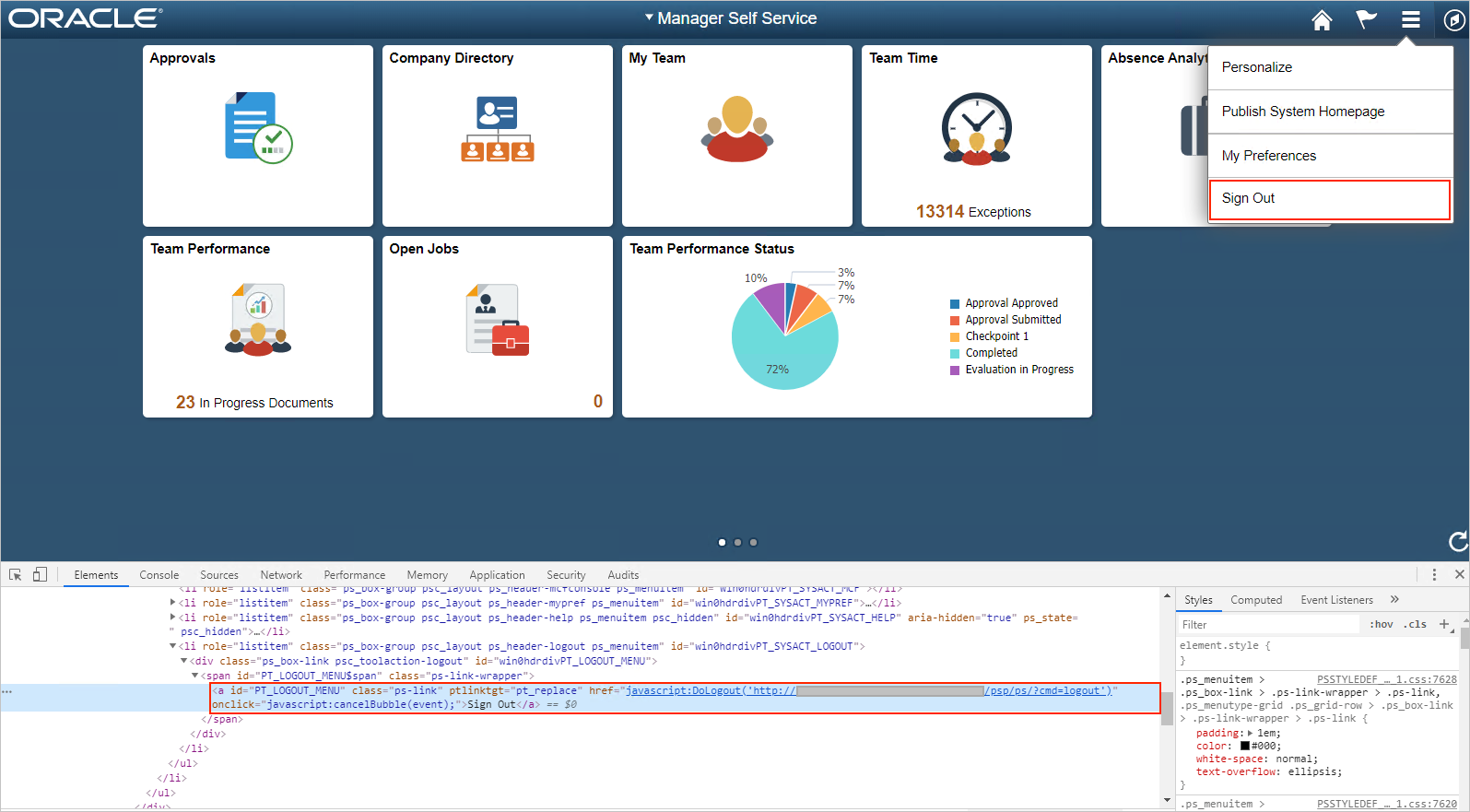

- Obtenez l’URL de déconnexion du portail PeopleSoft.

- Ouvrez le portail avec un navigateur web.

- Activez les outils de débogage.

- Recherchez l’élément avec l’ID PT_LOGOUT_MENU.

- Enregistrez le chemin d’accès de l’URL avec les paramètres de requête. Dans cet exemple :

/psp/ps/?cmd=logout.

Créez une iRule BIG-IP pour rediriger les utilisateurs vers le point de terminaison de déconnexion du fournisseur de services SAML : /my.logout.php3.

- Accédez à **Local Traffic (Trafic local) > iRules List (Liste d’iRules).

- Sélectionnez Create (Créer).

- Entrez un nom pour la règle.

- Entrez les lignes de commande suivantes.

when HTTP_REQUEST {switch -glob -- [HTTP::uri] { "/psp/ps/?cmd=logout" {HTTP::redirect "/my.logout.php3" }}}

- Sélectionnez Finished.

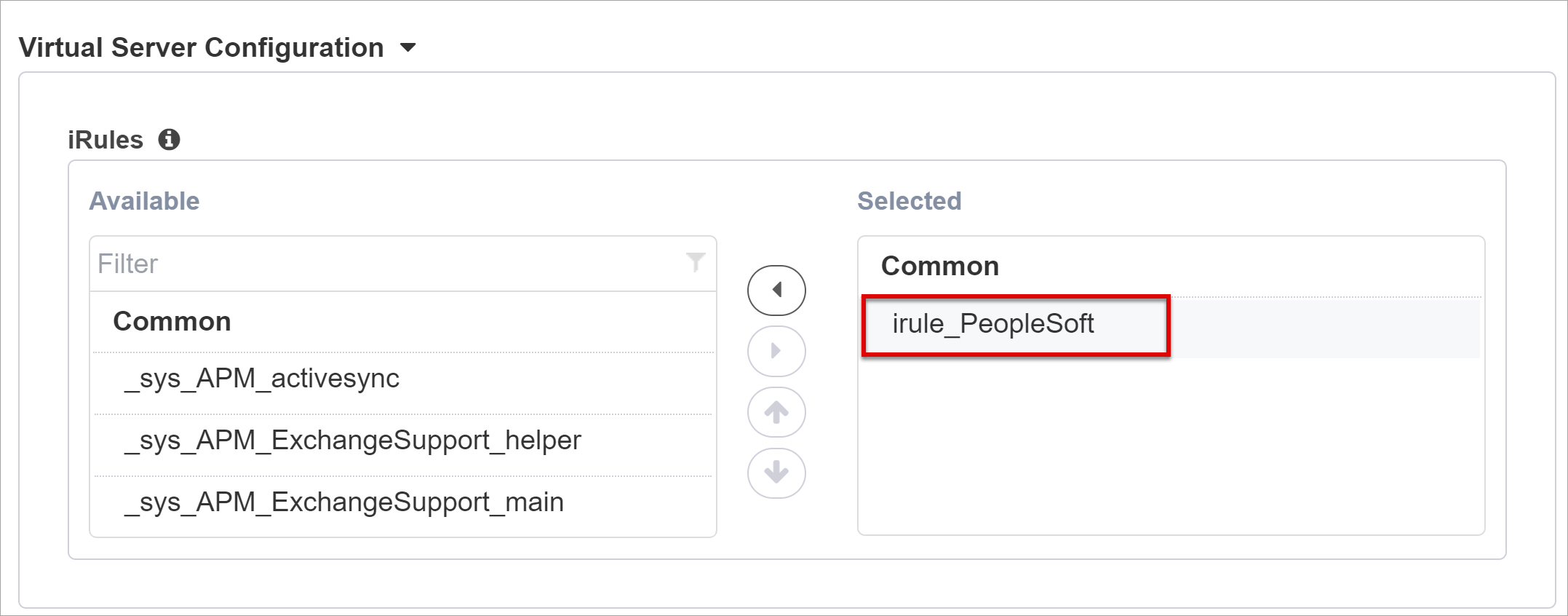

Attribuez cette iRule au serveur virtuel BIG-IP.

- Accédez à Access > Guided Configuration.

- Sélectionnez le lien configuration de l’application PeopleSoft.

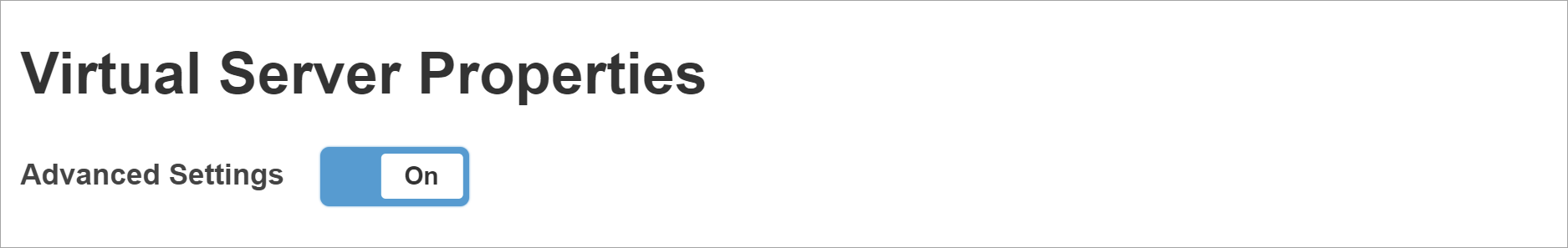

- Dans la barre de navigation supérieure, sélectionnez Virtual Server (Serveur virtuel).

- Pour accéder aux paramètres avancés, sélectionnez *On.

- Faites défiler vers le bas.

- Sous Common (Courant), ajoutez l’iRule que vous avez créée.

- Sélectionnez Enregistrer.

- Sélectionnez Suivant.

- Continuez pour configurer les paramètres.

Pour en savoir plus, accédez au site support.f5.com pour consulter :

- K42052145 : Configuration de l’arrêt automatique de session (déconnexion) en fonction d’un nom de fichier référencé par un URI

- K12056 : Vue d’ensemble de l’option Inclure l’URI de déconnexion

Page d’accueil PeopleSoft par défaut

Redirigez les requêtes de l’utilisateur depuis la racine (« / ») vers le portail PeopleSoft externe, qui est généralement situé ici : « /psc/ps/EXTERNAL/HRMS/c/NUI_FRAMEWORK.PT_LANDINGPAGE.GBL ».

- Accédez à Local Traffic (Trafic local) > iRules List (Liste d’iRules).

- Sélectionnez iRule_PeopleSoft.

- Ajoutez les lignes de commande suivantes.

when HTTP_REQUEST {switch -glob -- [HTTP::uri] {"/" {HTTP::redirect "/psc/ps/EXTERNAL/HRMS/c/NUI_FRAMEWORK.PT_LANDINGPAGE.GB"/psp/ps/?cmd=logout" {HTTP::redirect "/my.logout.php3"} } }

- Attribuez cette iRule au serveur virtuel BIG-IP.

Confirmer la configuration

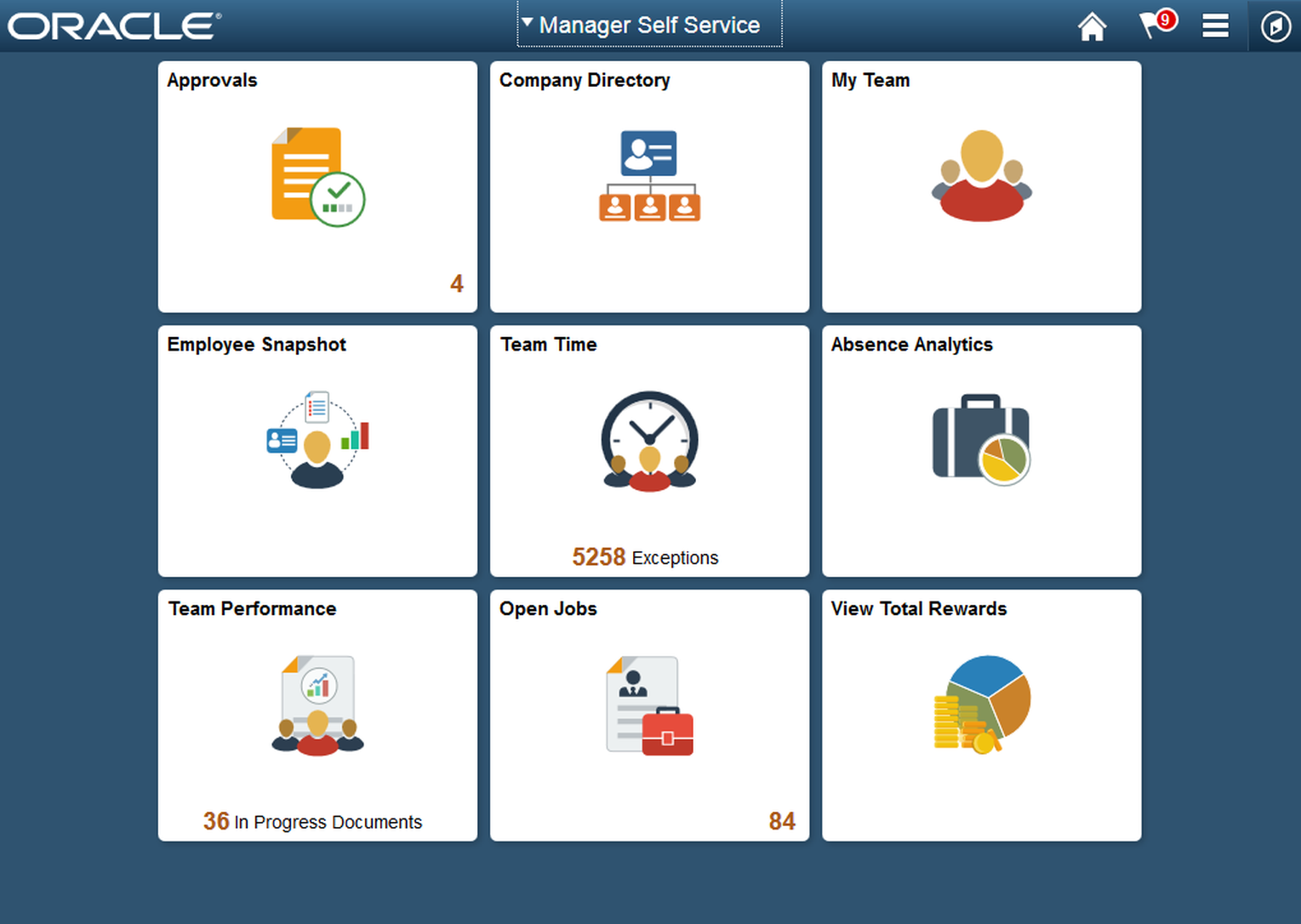

Avec un navigateur, accédez à l’URL externe de l’application PeopleSoft ou sélectionnez l’icône de l’application dans Mes Applications.

Authentifiez-vous auprès de Microsoft Entra ID.

Vous êtes redirigé vers le serveur virtuel BIG-IP et connecté avec l’authentification unique.

Notes

Vous pouvez bloquer l’accès direct à l’application en forçant l’adoption d’un chemin par le biais de BIG-IP.

Déploiement avancé

Les modèles de configuration guidée manquent parfois de flexibilité.

En savoir plus : Didacticiel : configurer F5 BIG-IP Access Policy Manager pour l’authentification unique basée sur l’en-tête

Vous pouvez également désactiver le mode de gestion stricte Configuration guidée dans BIG-IP. Vous pouvez modifier manuellement les configurations. Toutefois, la plupart des configurations sont automatisées avec des modèles d’Assistant.

- Accédez à Access > Guided Configuration.

- À la fin de la ligne, sélectionnez le cadenas.

Les modifications effectuées avec l’interface utilisateur de l’Assistant ne pas possibles, mais tous les objets BIG-IP associés à l’instance publiée de l’application sont déverrouillés pour gestion.

Notes

Si vous réactivez le mode strict et déployez une configuration, les réglages effectués en dehors de l’interface utilisateur Configuration guidée sont remplacés. Nous vous recommandons la configuration avancée pour les services de production.

Résolution des problèmes

L’utilisation de la journalisation BIG-IP pour isoler toutes sortes de problèmes liés à la connectivité, à l’authentification unique, aux violations de stratégies ou aux mappages de variables mal configurés.

Verbosité du journal

- Accédez à Access Policy > Overview.

- Sélectionnez Event Logs.

- Sélectionnez Paramètres.

- Sélectionnez la ligne de votre application publiée.

- SélectionnezModifier.

- Sélectionnez Accéder aux journaux système

- Dans la liste de l’authentification unique, sélectionnez Debug.

- Sélectionnez OK.

- Reproduisez votre problème.

- Inspectez les données.

Lorsque vous avez terminé, rétablissez la fonctionnalité, car le mode détaillé génère beaucoup de données.

Message d’erreur BIG-IP

Si une erreur BIG-IP apparaît après la pré-authentification Microsoft Entra, il est possible que le problème soit lié à Microsoft Entra ID vers l'authentification unique BIG-IP.

- Accédez à Accéder > Vue d’ensemble.

- Sélectionnez Access reports.

- Exécutez le rapport pour la dernière heure.

- Passez en revue les journaux à la recherche d’éventuels indices.

Utilisez le lien de session View Session (Afficher la session) pour vérifier qu’APM reçoit les revendications Microsoft Entra attendues.

Aucun message d’erreur BIG-IP

Si aucun message d’erreur BIG-IP n’apparaît, le problème peut être lié à la requête back-end ou à l’authentification unique entre BIG-IP et l’application.

- Accédez à Access Policy > Overview.

- Sélectionnez Active Sessions.

- Sélectionnez le lien de session active.

Utilisez le lien Afficher les variables pour déterminer les problèmes d’authentification unique, en particulier si APM BIG-IP obtient des attributs incorrects à partir de variables de session.

En savoir plus :

- Accédez au site devcentral.f5.com pour obtenir des exemples d’affectation de variables APM.

- Accédez à techdocs.f5.com et consultez Variables de session