Gérer les appareils avec la sécurité des points de terminaison dans Microsoft Intune

En tant qu’administrateur de la sécurité, utilisez la vue Tous les appareils dans le Centre d’administration Microsoft Intune pour passer en revue et gérer vos appareils. La vue affiche une liste de tous vos appareils à partir de votre ID Microsoft Entra, y compris les appareils gérés par :

- Intune

- Configuration Manager

- Cogestion(par Intune et Configuration Manager)

- Gestion des paramètres de sécurité defender pour point de terminaison(pour les appareils qui ne sont pas inscrits auprès d’Intune)

Les appareils peuvent être dans le cloud et à partir de votre infrastructure locale lorsqu’ils sont intégrés à votre ID Microsoft Entra.

Pour trouver l’affichage, ouvrez le Centre d’administration Microsoft Intune et sélectionnez Sécurité> des points de terminaisonTous les appareils.

La vue initiale Tous les appareils affiche vos appareils et inclut des informations clés sur chacun d’eux :

- Mode de gestion de l’appareil

- État de conformité

- Détails du système d’exploitation

- Quand l’appareil est archivé pour la dernière fois

- Et bien plus encore

Lors de l’affichage des détails de l’appareil, vous pouvez sélectionner un appareil à explorer pour plus d’informations.

Détails disponibles par type de gestion

Lorsque vous affichez des appareils dans le Centre d’administration Microsoft Intune, tenez compte de la façon dont l’appareil est géré. La source de gestion affecte les informations présentées dans le centre d’administration et les actions disponibles pour gérer l’appareil.

Considérez les champs suivants :

Géré par : cette colonne identifie la façon dont l’appareil est géré. Les options gérées par sont les suivantes :

GPM : Intune gère ces appareils. Intune collecte et signale les données de conformité de l’appareil au centre d’administration.

ConfigMgr : ces appareils apparaissent dans le Centre d’administration Microsoft Intune lorsque vous utilisez l’attachement de locataire pour ajouter les appareils que vous gérez avec Configuration Manager. Pour être géré, l’appareil doit exécuter le client Configuration Manager et être :

- Dans un groupe de travail (Joint à Microsoft Entra et dans d’autres cas)

- Joint au domaine

- Jointure hybride Microsoft Entra (jointe à AD et à l’ID Microsoft Entra)

L’état de conformité des appareils gérés par Configuration Manager n’est pas visible dans le Centre d’administration Microsoft Intune.

Pour plus d’informations, consultez Activer l’attachement de locataire dans la documentation Configuration Manager.

Agent GPM/ConfigMgr : ces appareils sont en cogestion entre Intune et Configuration Manager.

Avec la cogestion, vous choisissez différentes charges de travail de cogestion pour déterminer les aspects gérés par Configuration Manager ou par Intune. Ces choix affectent les stratégies appliquées par l’appareil et la façon dont les données de conformité sont signalées au centre d’administration.

Par exemple, vous pouvez utiliser Intune pour configurer des stratégies pour l’antivirus, le pare-feu et le chiffrement. Ces stratégies sont toutes considérées comme une stratégie pour Endpoint Protection. Pour qu’un appareil cogéré utilise les stratégies Intune et non les stratégies Configuration Manager, définissez le curseur de cogestion pour Endpoint Protection sur Intune ou Pilote Intune. Si le curseur est défini sur Configuration Manager, l’appareil utilise les stratégies et les paramètres de Configuration Manager à la place.

MDE : ces appareils ne sont pas inscrits auprès d’Intune. Au lieu de cela, ils s’intègrent à Defender pour point de terminaison et peuvent traiter la plupart des stratégies de sécurité des points de terminaison Intune. Les appareils inscrits avec la gestion des paramètres de sécurité apparaissent à la fois dans le Centre d’administration Intune et dans le portail Defender. Dans le centre d’administration, le champ Géré par affiche MDE pour ces appareils.

Conformité : la conformité est évaluée par rapport aux stratégies de conformité qui sont attribuées à l’appareil. La source de ces stratégies et les informations contenues dans la console dépendent de la façon dont l’appareil est géré. Intune, Configuration Manager ou cogestion. Pour que les appareils cogérés signalent la conformité, définissez le curseur de cogestion conformité des appareils sur Intune ou sur Pilote Intune.

Une fois que la conformité est signalée au centre d’administration d’un appareil, vous pouvez explorer les détails pour afficher plus de détails. Lorsqu’un appareil n’est pas conforme, explorez ses détails pour obtenir des informations sur les stratégies qui ne sont pas conformes. Ces informations peuvent vous aider à examiner et à mettre l’appareil en conformité.

Dernier archivage : ce champ identifie la dernière fois que l’appareil a signalé son état.

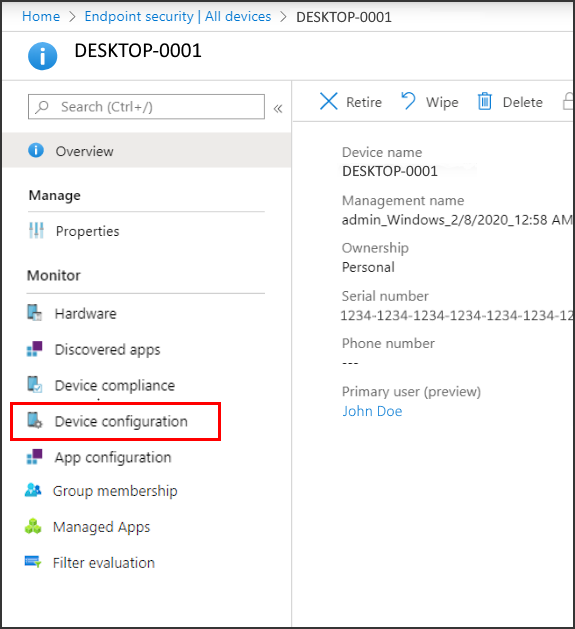

Passer en revue une stratégie d’appareils

Pour afficher des informations sur les stratégies de configuration d’appareil qui s’appliquent à un appareil géré par GPM et Intune, consultez Rapports de sécurité. Les stratégies de base de sécurité et de sécurité des points de terminaison sont des stratégies de configuration d’appareil.

Pour afficher le rapport, sélectionnez un appareil, puis sélectionnez Configuration de l’appareil, qui se trouve sous la catégorie Surveiller .

Les appareils gérés par Configuration Manager n’affichent pas les détails de stratégie dans le rapport. Pour afficher des informations supplémentaires sur ces appareils, utilisez la console Configuration Manager.

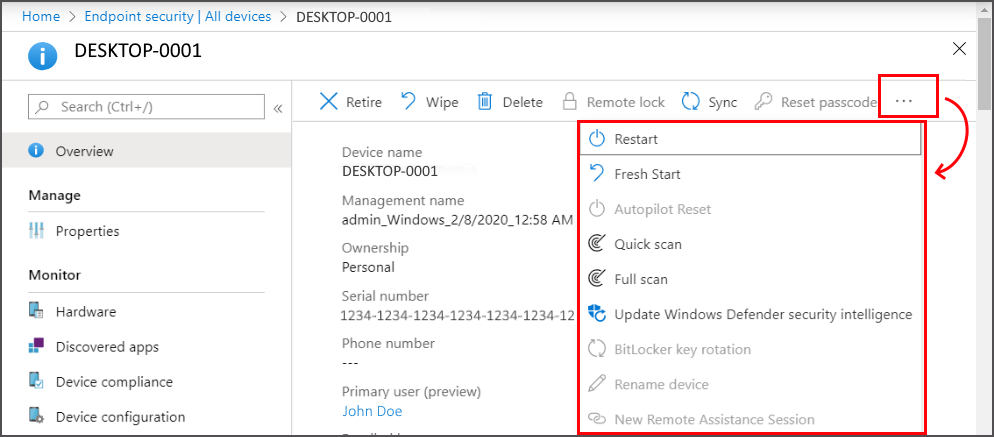

Actions à distance pour les appareils

Les actions à distance sont des actions que vous pouvez démarrer ou appliquer à un appareil à partir du Centre d’administration Microsoft Intune. Lorsque vous affichez les détails d’un appareil, vous pouvez accéder aux actions à distance qui s’appliquent à l’appareil.

Les actions à distance s’affichent en haut de la page Vue d’ensemble des appareils. Les actions qui ne peuvent pas s’afficher en raison de l’espace limité sur votre écran sont disponibles en sélectionnant les points de suspension sur le côté droit :

Les actions à distance disponibles dépendent de la façon dont l’appareil est géré :

Intune : toutes les actions à distance Intune qui s’appliquent à la plateforme de l’appareil sont disponibles.

Configuration Manager : vous pouvez utiliser les actions Configuration Manager suivantes :

- Synchroniser la stratégie de l’ordinateur

- Synchroniser la stratégie utilisateur

- Cycle d’évaluation de l’application

Cogestion : vous pouvez accéder aux actions à distance Intune et aux actions Configuration Manager.

Gestion des paramètres de sécurité de Defender pour point de terminaison : ces appareils ne sont pas gérés par Intune et ne prennent pas en charge les actions à distance.

Certaines actions à distance Intune peuvent aider à sécuriser les appareils ou à protéger les données qui peuvent se trouver sur l’appareil. Avec les actions à distance, vous pouvez :

- Verrouiller un appareil

- Réinitialiser un appareil

- Supprimer les données de l’entreprise

- Rechercher des programmes malveillants en dehors d’une exécution planifiée

- Faire pivoter les clés BitLocker

Les actions à distance Intune suivantes sont intéressantes pour l’administrateur de la sécurité et constituent un sous-ensemble de la liste complète. Toutes les actions ne sont pas disponibles pour toutes les plateformes d’appareils. Les liens permettent d’accéder au contenu qui fournit des détails détaillés pour chaque action.

Synchroniser l’appareil : l’appareil doit s’enregistrer immédiatement auprès d’Intune. Lorsqu’un appareil s’enregistre, il reçoit toutes les actions ou stratégies en attente qui lui sont affectées.

Redémarrer : forcez un appareil Windows 10/11 à redémarrer dans les cinq minutes. Les propriétaires d’appareils ne sont pas automatiquement avertis du redémarrage et risquent de perdre du travail.

Analyse rapide : Demander à Defender d’exécuter une analyse rapide de l’appareil pour détecter les programmes malveillants, puis de soumettre les résultats à Intune. Une analyse rapide examine les emplacements courants où des programmes malveillants peuvent être enregistrés, tels que les clés de Registre et les dossiers de démarrage Windows connus.

Analyse complète : Demander à Defender d’exécuter une analyse de l’appareil pour détecter les programmes malveillants, puis de soumettre les résultats à Intune. Une analyse complète examine les emplacements courants où des programmes malveillants peuvent être enregistrés, et analyse également chaque fichier et dossier sur l’appareil.

Mettre à jour l’intelligence de sécurité Windows Defender : demander à l’appareil de mettre à jour ses définitions de programmes malveillants pour l’Antivirus Microsoft Defender. Cette action ne démarre pas d’analyse.

Rotation des clés BitLocker : faites pivoter à distance la clé de récupération BitLocker d’un appareil qui exécute Windows 10 version 1909 ou ultérieure, ou Windows 11.

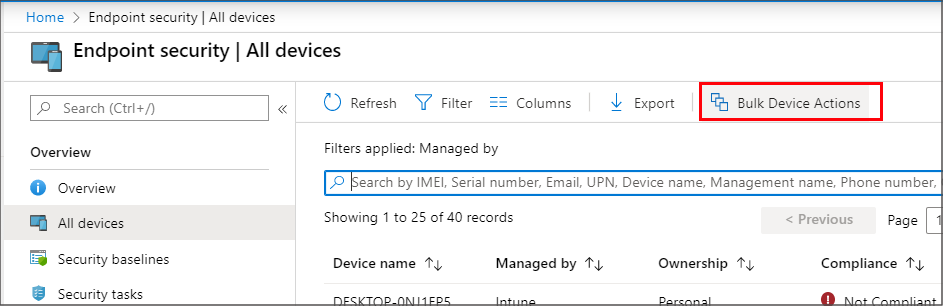

Vous pouvez également utiliser des actions d’appareil en bloc pour gérer certaines actions telles que mettre hors service et réinitialiser plusieurs appareils en même temps. Les actions en bloc sont disponibles dans la vue Tous les appareils . Vous sélectionnez une plateforme, une action, puis vous spécifiez jusqu’à 100 appareils.

Les options que vous gérez pour les appareils ne prennent effet qu’une fois que l’appareil s’est connecté à Intune.