Provisionner l’accès aux métadonnées système dans Azure SQL Managed Instance à l’aide de stratégies Microsoft Purview DevOps (préversion)

Importante

Cette fonctionnalité est actuellement en préversion. Les conditions d’utilisation supplémentaires pour les préversions de Microsoft Azure incluent des conditions juridiques supplémentaires qui s’appliquent aux fonctionnalités Azure qui sont en version bêta, en préversion ou qui ne sont pas encore publiées en disponibilité générale.

Les stratégies DevOps sont un type de stratégies d’accès Microsoft Purview. Ils vous permettent de gérer l’accès aux métadonnées système sur les sources de données qui ont été inscrites pour l’application de la stratégie dans Microsoft Purview. Ces stratégies sont configurées directement à partir du portail de gouvernance Microsoft Purview et, une fois enregistrées, elles sont automatiquement publiées, puis appliquées par la source de données. Les stratégies Microsoft Purview gèrent uniquement l’accès pour les principaux Microsoft Entra.

Ce guide pratique explique comment configurer Azure SQL Managed Instance pour appliquer les stratégies créées dans Microsoft Purview. Il couvre les étapes de configuration pour Azure SQL MI et celles de Microsoft Purview pour provisionner l’accès aux métadonnées système Azure SQL MI (DMV et DFS) à l’aide des actions de stratégies DevOps ANALYSE DES PERFORMANCES SQL ou Audit de sécurité SQL.

Conditions préalables

Un compte Azure avec un abonnement actif. Créez un compte gratuitement.

Un compte Microsoft Purview nouveau ou existant. Suivez ce guide de démarrage rapide pour en créer un.

- Créez un Azure SQL MI ou utilisez-en un existant dans l’une des régions actuellement disponibles pour cette fonctionnalité. Vous pouvez suivre ce guide pour créer un Azure SQL MI.

Prise en charge des régions

Toutes les régions Microsoft Purview sont prises en charge.

L’application des stratégies Microsoft Purview est disponible uniquement dans les régions suivantes pour Azure SQL MI :

Cloud public :

- USA Est

- USA Est2

- USA Centre Sud

- USA Centre Ouest

- USA Ouest3

- Canada Centre

- Brésil Sud

- Europe Ouest

- Europe Nord

- France Centre

- Sud du Royaume-Uni

- Afrique du Sud Nord

- Inde Centre

- Asie Du Sud-Est

- Asie Est

- Australie Est

Azure SQL configuration mi

Cette section explique comment configurer Azure SQL MI pour honorer les stratégies de Microsoft Purview. Vérifiez d’abord si Azure SQL MI est configuré pour un point de terminaison public ou privé. Ce guide explique comment procéder.

Configuration du point de terminaison public SQL MI

Si Azure SQL mi est configuré pour un point de terminaison public, procédez comme suit

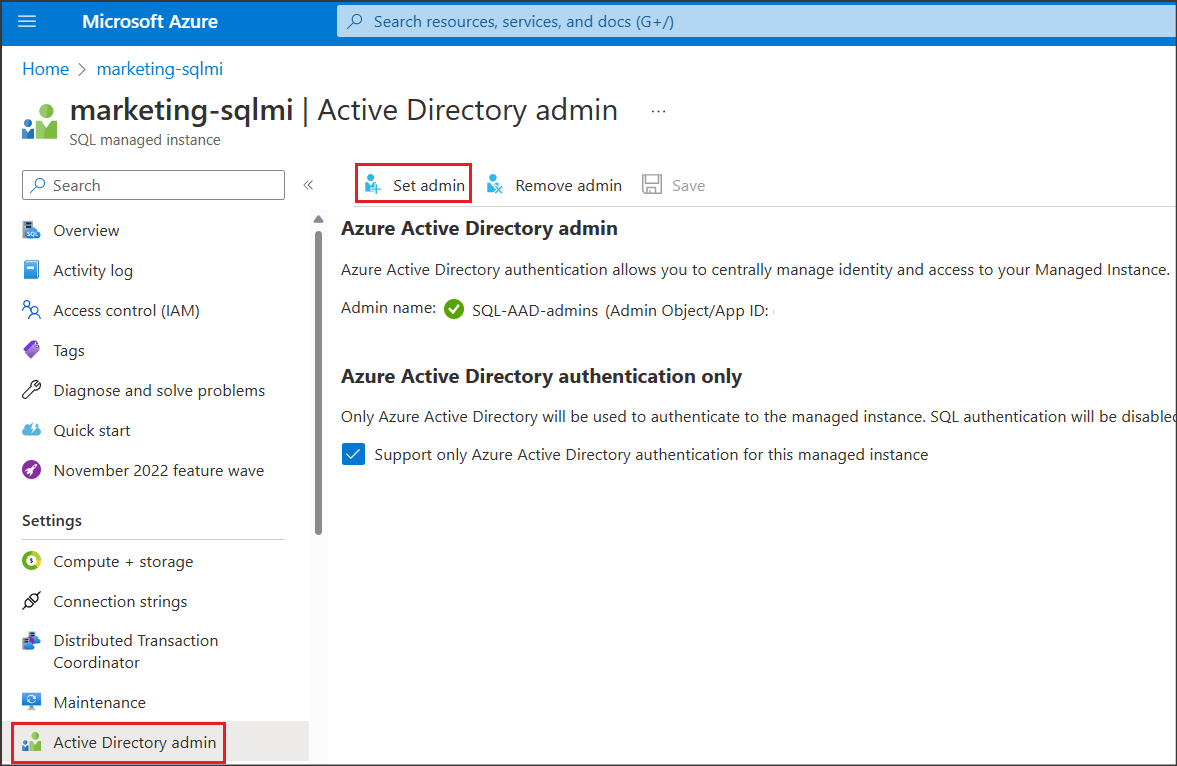

Configurer un Microsoft Entra Administration. Dans Portail Azure accédez à l’Azure SQL MI, puis accédez à Microsoft Entra dans le menu latéral (anciennement administrateur Active Directory). Définissez un nom Administration, puis sélectionnez Enregistrer. Voir la capture d’écran :

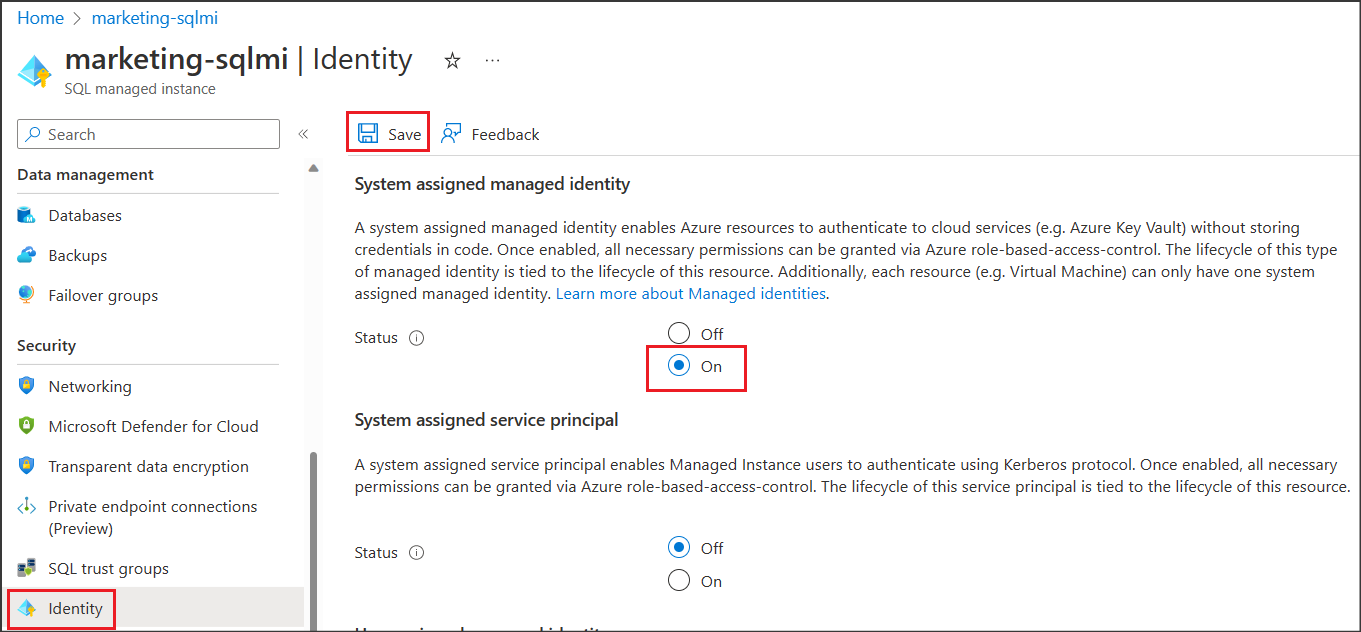

Accédez ensuite à Identité dans le menu latéral. Sous Identité managée affectée par le système case activée status sur Activé, puis sélectionnez Enregistrer. Voir la capture d’écran :

Configuration du point de terminaison privé SQL MI

Si Azure SQL mi est configuré pour utiliser un point de terminaison privé, exécutez les mêmes étapes que celles décrites dans la configuration du point de terminaison public, puis procédez comme suit :

Accédez au groupe de sécurité réseau (NSG) associé à votre Azure SQL MI.

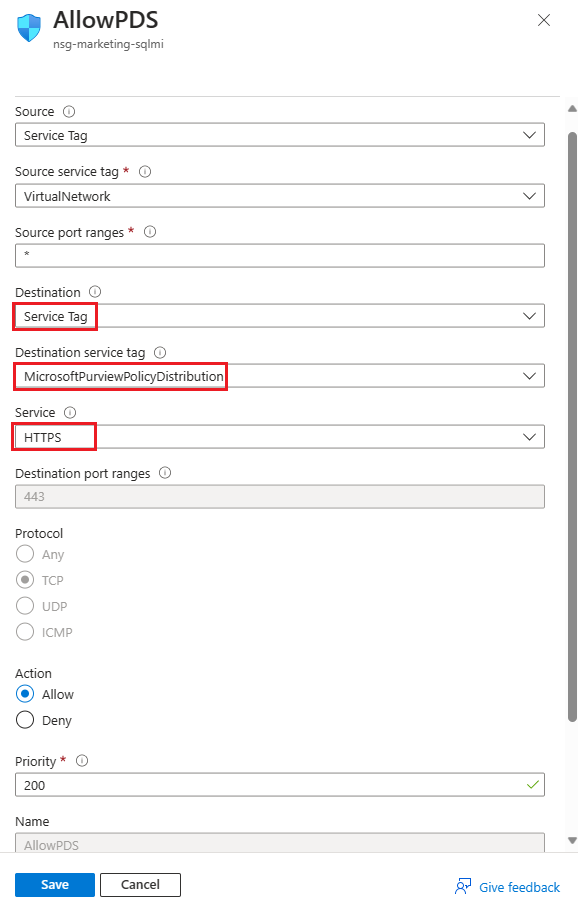

Ajoutez une règle de sécurité de trafic sortant similaire à celle de la capture d’écran suivante. Destination = Étiquette de service, Balise de service de destination = MicrosoftPurviewPolicyDistribution, Service = HTTPS, Action = Autoriser. Vérifiez également que la priorité de cette règle est inférieure à celle de la règle deny_all_outbound .

Microsoft Purview Configuration

Inscrire la source de données dans Microsoft Purview

Avant de pouvoir créer une stratégie dans Microsoft Purview pour une ressource de données, vous devez inscrire cette ressource de données dans Microsoft Purview Studio. Vous trouverez les instructions relatives à l’inscription de la ressource de données plus loin dans ce guide.

Remarque

Les stratégies Microsoft Purview s’appuient sur le chemin d’accès ARM de la ressource de données. Si une ressource de données est déplacée vers un nouveau groupe de ressources ou un nouvel abonnement, elle doit être désinscrit, puis ré-inscrite dans Microsoft Purview.

Configurer les autorisations pour activer la gestion de l’utilisation des données sur la source de données

Une fois qu’une ressource est inscrite, mais avant qu’une stratégie puisse être créée dans Microsoft Purview pour cette ressource, vous devez configurer les autorisations. Un ensemble d’autorisations est nécessaire pour activer la gestion de l’utilisation des données. Cela s’applique aux sources de données, aux groupes de ressources ou aux abonnements. Pour activer la gestion de l’utilisation des données, vous devez disposer de privilèges iam (Identity and Access Management) spécifiques sur la ressource, ainsi que des privilèges Microsoft Purview spécifiques :

Vous devez disposer de l’une des combinaisons de rôles IAM suivantes sur le chemin d’accès azure Resource Manager de la ressource ou sur n’importe quel parent de celui-ci (c’est-à-dire, en utilisant l’héritage d’autorisation IAM) :

- Propriétaire IAM

- Contributeur IAM et Administrateur de l’accès utilisateur IAM

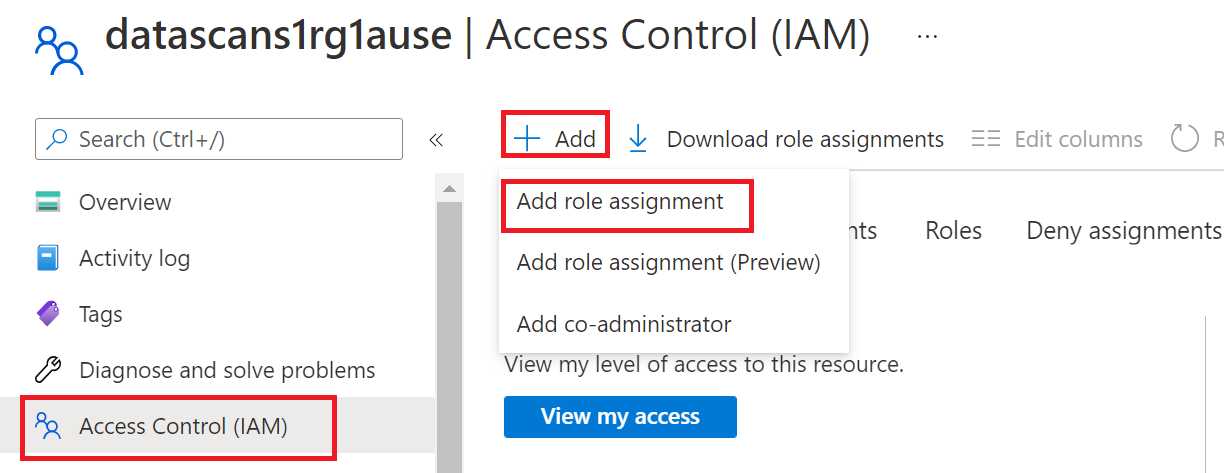

Pour configurer les autorisations de contrôle d’accès en fonction du rôle (RBAC) Azure, suivez ce guide. La capture d’écran suivante montre comment accéder à la section Access Control dans la Portail Azure de la ressource de données pour ajouter une attribution de rôle.

Remarque

Le rôle Propriétaire IAM pour une ressource de données peut être hérité d’un groupe de ressources parent, d’un abonnement ou d’un groupe d’administration d’abonnement. Vérifiez quels utilisateurs, groupes et principaux de service Azure AD détiennent ou héritent du rôle Propriétaire IAM pour la ressource.

Vous devez également disposer du rôle d’administrateur de source de données Microsoft Purview pour la collection ou une collection parente (si l’héritage est activé). Pour plus d’informations, consultez le guide sur la gestion des attributions de rôles Microsoft Purview.

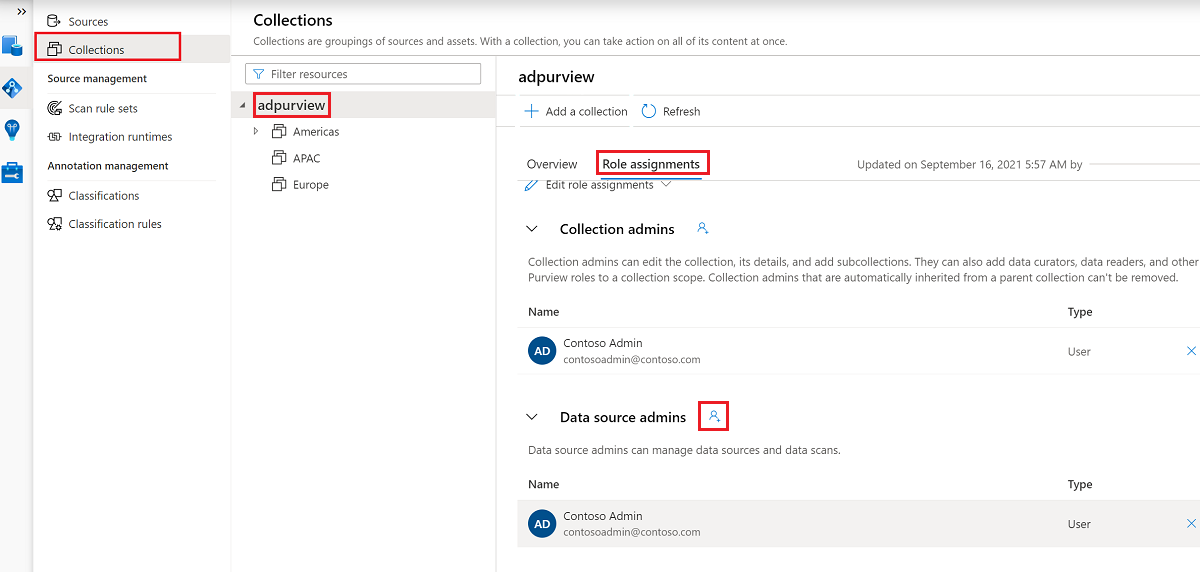

La capture d’écran suivante montre comment attribuer le rôle d’administrateur de source de données au niveau de la collection racine.

Configurer des autorisations Microsoft Purview pour créer, mettre à jour ou supprimer des stratégies d’accès

Pour créer, mettre à jour ou supprimer des stratégies, vous devez obtenir le rôle auteur de stratégie dans Microsoft Purview au niveau de la collection racine :

- Le rôle Auteur de stratégie peut créer, mettre à jour et supprimer des stratégies DevOps et Propriétaire des données.

- Le rôle Auteur de stratégie peut supprimer des stratégies d’accès en libre-service.

Pour plus d’informations sur la gestion des attributions de rôles Microsoft Purview, consultez Créer et gérer des regroupements dans le Mappage de données Microsoft Purview.

Remarque

Le rôle d’auteur de stratégie doit être configuré au niveau de la collection racine.

En outre, pour rechercher facilement des utilisateurs ou des groupes Azure AD lors de la création ou de la mise à jour de l’objet d’une stratégie, vous pouvez grandement tirer parti de l’obtention de l’autorisation Lecteurs d’annuaire dans Azure AD. Il s’agit d’une autorisation courante pour les utilisateurs d’un locataire Azure. Sans l’autorisation Lecteur d’annuaire, l’auteur de la stratégie doit taper le nom d’utilisateur ou l’e-mail complet pour tous les principaux inclus dans l’objet d’une stratégie de données.

Configurer des autorisations Microsoft Purview pour publier des stratégies de propriétaire des données

Les stratégies de propriétaire des données permettent des vérifications et des équilibres si vous attribuez les rôles d’auteur de stratégie Microsoft Purview et d’administrateur de source de données à différentes personnes dans le organization. Avant qu’une stratégie de propriétaire de données ne prenne effet, une deuxième personne (administrateur de source de données) doit l’examiner et l’approuver explicitement en la publiant. Cela ne s’applique pas aux stratégies d’accès DevOps ou libre-service, car la publication est automatique pour ces stratégies lors de la création ou de la mise à jour de ces stratégies.

Pour publier une stratégie de propriétaire de données, vous devez obtenir le rôle Administrateur de source de données dans Microsoft Purview au niveau de la collection racine.

Pour plus d’informations sur la gestion des attributions de rôles Microsoft Purview, consultez Créer et gérer des regroupements dans le Mappage de données Microsoft Purview.

Remarque

Pour publier des stratégies de propriétaire de données, le rôle d’administrateur de source de données doit être configuré au niveau de la collection racine.

Déléguer la responsabilité du provisionnement de l’accès aux rôles dans Microsoft Purview

Une fois qu’une ressource a été activée pour la gestion de l’utilisation des données, tout utilisateur Microsoft Purview disposant du rôle d’auteur de stratégie au niveau de la collection racine peut provisionner l’accès à cette source de données à partir de Microsoft Purview.

Remarque

Tout administrateur de collection racine Microsoft Purview peut attribuer de nouveaux utilisateurs aux rôles d’auteur de stratégie racine. Tout administrateur de collection peut affecter de nouveaux utilisateurs à un rôle d’administrateur de source de données sous le regroupement. Réduisez et vérifiez soigneusement les utilisateurs qui détiennent les rôles d’administrateur de collection Microsoft Purview, d’administrateur de source de données ou d’auteur de stratégie .

Si un compte Microsoft Purview avec des stratégies publiées est supprimé, ces stratégies cesseront d’être appliquées dans un délai qui dépend de la source de données spécifique. Cette modification peut avoir des implications sur la sécurité et la disponibilité de l’accès aux données. Les rôles Contributeur et Propriétaire dans IAM peuvent supprimer des comptes Microsoft Purview. Vous pouvez case activée ces autorisations en accédant à la section Contrôle d’accès (IAM) de votre compte Microsoft Purview et en sélectionnant Attributions de rôles. Vous pouvez également utiliser un verrou pour empêcher la suppression du compte Microsoft Purview via des verrous Resource Manager.

Inscrire les sources de données dans Microsoft Purview

La source de données Azure SQL Managed Instance doit d’abord être inscrite auprès de Microsoft Purview, avant de pouvoir créer des stratégies d’accès. Vous pouvez suivre les sections « Prérequis » et « Inscrire la source de données » de ce guide :

Inscrire et analyser Azure SQL MI

Une fois que vous avez inscrit vos ressources, vous devez activer l’application de la stratégie (anciennement Gestion de l’utilisation des données). L’application de stratégie nécessite certaines autorisations et peut affecter la sécurité de vos données, car elle délègue à certains rôles Microsoft Purview la possibilité de gérer l’accès aux sources de données. Passez en revue les pratiques sécurisées liées à l’application de la stratégie dans ce guide : Comment activer l’application de stratégie

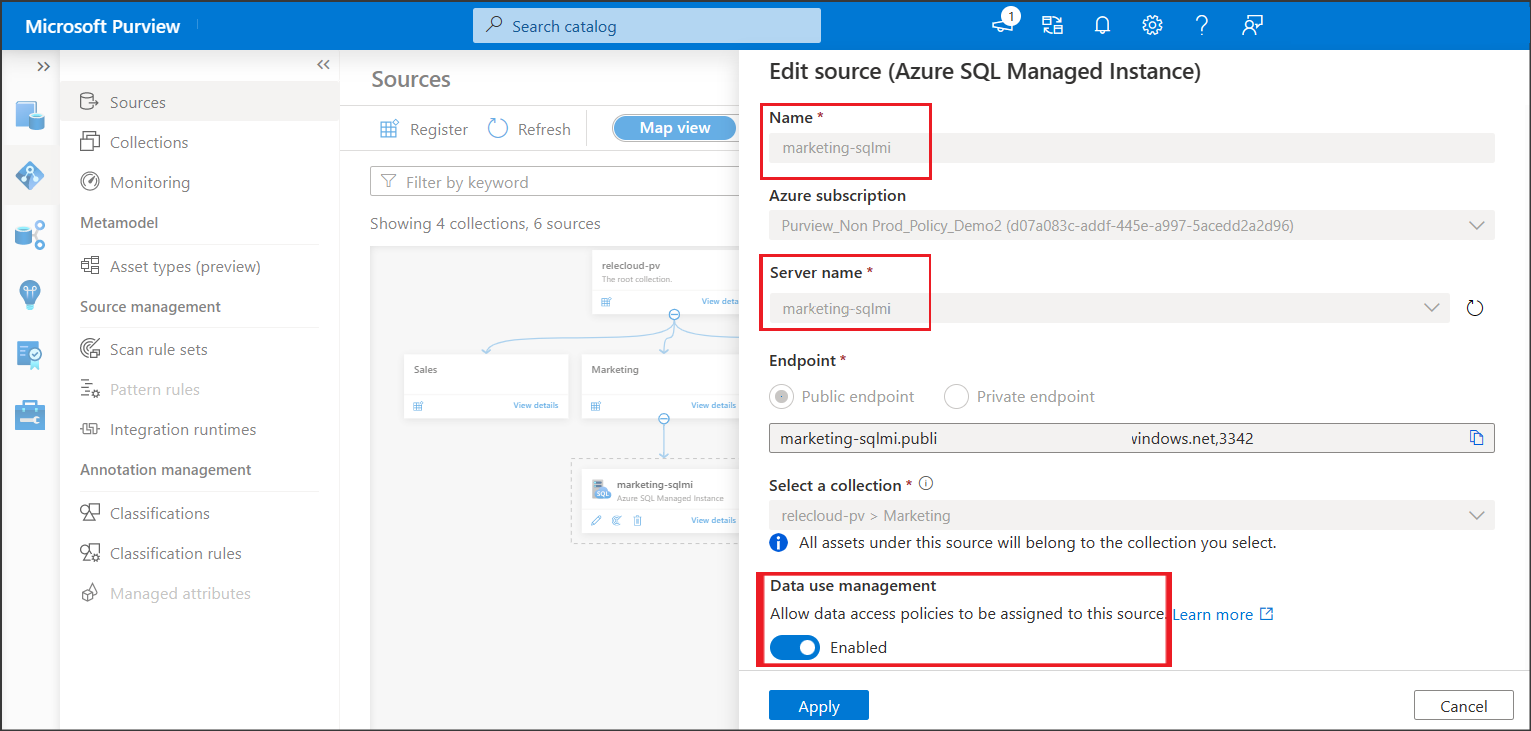

Une fois que le bouton bascule Application de la stratégie est activé pour votre source de données, il ressemble à cette capture d’écran. Cela permet d’utiliser les stratégies d’accès avec la source de données donnée.

Revenez à la Portail Azure pour Azure SQL Database afin de vérifier qu’elle est désormais régie par Microsoft Purview :

Connectez-vous au Portail Azure via ce lien

Sélectionnez le serveur Azure SQL que vous souhaitez configurer.

Accédez à Azure Active Directory dans le volet gauche.

Faites défiler jusqu’à Stratégies d’accès Microsoft Purview.

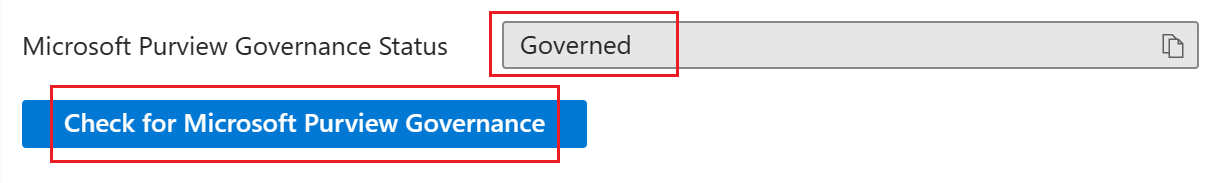

Sélectionnez le bouton Pour vérifier la gouvernance Microsoft Purview. Patientez pendant le traitement de la demande. Cela peut prendre quelques minutes.

Vérifiez que l’état de gouvernance De Microsoft Purview affiche

Governed. Notez que l’activation de la gestion de l’utilisation des données dans Microsoft Purview peut prendre quelques minutes pour que les status appropriées soient reflétées.

Remarque

Si vous désactivez la gestion de l’utilisation des données pour cette source de données de base de données Azure SQL, la mise à jour automatique Not Governedde l’état de gouvernance Microsoft Purview peut prendre jusqu’à 24 heures. Cette opération peut être accélérée en sélectionnant Vérifier la gouvernance Microsoft Purview. Avant d’activer la gestion de l’utilisation des données pour la source de données dans un autre compte Microsoft Purview, vérifiez que l’état de gouvernance Purview s’affiche sous la forme Not Governed. Répétez ensuite les étapes ci-dessus avec le nouveau compte Microsoft Purview.

Créer une stratégie DevOps

Suivez ce lien pour connaître les étapes de création d’une stratégie DevOps dans Microsoft Purview.

Répertorier les stratégies DevOps

Suivez ce lien pour connaître les étapes permettant de répertorier les stratégies DevOps dans Microsoft Purview.

Mettre à jour une stratégie DevOps

Suivez ce lien pour connaître les étapes de mise à jour d’une stratégie DevOps dans Microsoft Purview.

Supprimer une stratégie DevOps

Suivez ce lien pour connaître les étapes de suppression d’une stratégie DevOps dans Microsoft Purview.

Importante

Les stratégies DevOps sont publiées automatiquement et les modifications peuvent prendre jusqu’à 5 minutes pour être appliquées par la source de données.

Tester la stratégie DevOps

Découvrez comment tester la stratégie que vous avez créée

Détails de la définition de rôle

Voir le mappage du rôle DevOps aux actions de source de données