Vue d’ensemble de la gestion des ressources critiques

Dans Microsoft Security Exposure Management, vous pouvez définir et gérer des ressources en tant que ressources critiques.

- L’identification des ressources critiques permet de garantir que les ressources les plus importantes de votre organization sont protégées contre les risques de violations de données et d’interruptions opérationnelles. L’identification des ressources critiques contribue à la disponibilité et à la continuité de l’activité.

- Vous pouvez hiérarchiser les investigations de sécurité, les recommandations de posture et les étapes de correction pour vous concentrer d’abord sur les ressources critiques.

Security Exposure Management est actuellement en préversion publique.

Importante

Certaines informations contenues dans cet article concernent le produit en préversion, qui peut être considérablement modifié avant sa publication commerciale. Microsoft n’offre aucune garantie, explicite ou implicite, concernant les informations fournies ici.

Classifications prédéfinies

Security Exposure Management fournit un catalogue prête à l’emploi de classifications de ressources critiques prédéfinies pour les ressources qui incluent des appareils, des identités et des ressources cloud. Les classifications prédéfinies sont les suivantes :

- Contrôleurs de domaine

- Bases de données avec des données sensibles

- Groupes telles que Power Users

- Rôles comme Administrateur de rôle privilégié

En outre, vous pouvez créer des ressources critiques personnalisées pour hiérarchiser ce que votre organization considère comme critique lors de l’évaluation de l’exposition et du risque.

Identification des ressources critiques

Les ressources critiques peuvent être identifiées de différentes manières :

- Automatiquement: La solution utilise des analyses avancées pour identifier automatiquement les ressources critiques au sein de votre organization, conformément aux classifications prédéfinies. Cela simplifie le processus d’identification, ce qui vous permet d’identifier les ressources qui nécessitent une protection renforcée et une attention immédiate.

- Avec des requêtes personnalisées : L’écriture de requêtes personnalisées vous permet d’identifier les « joyaux de la couronne » de votre organization en fonction de vos critères uniques. Avec un contrôle granulaire, vous pouvez vous assurer que vous pouvez concentrer vos efforts de sécurité précisément là où ils sont nécessaires.

- Manuellement: Passez en revue les ressources de l’inventaire des appareils triées par niveau de criticité et identifiez les ressources qui nécessitent une attention particulière.

Classification des ressources

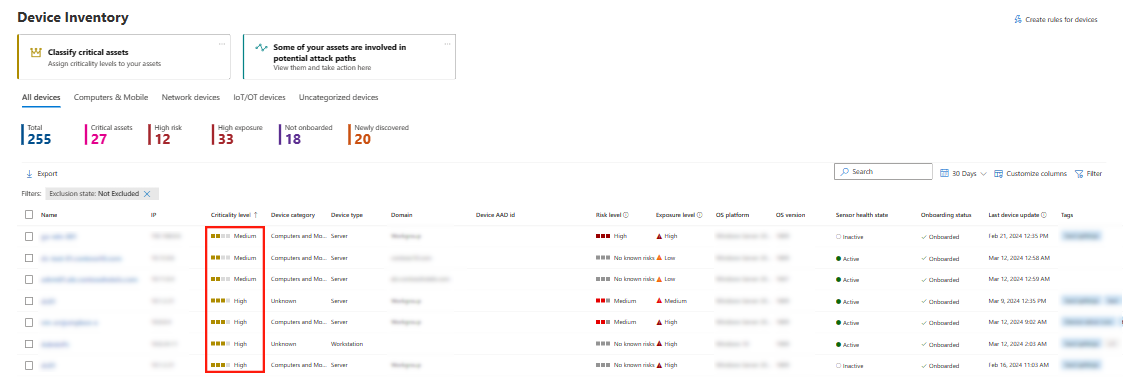

Une fois que les ressources critiques pour l’entreprise sont définies et identifiées, la criticité des ressources s’affiche avec vos informations de ressource. La criticité des ressources est intégrée à d’autres expériences dans le portail Defender, telles que la chasse avancée, l’inventaire des appareils et les chemins d’attaque qui impliquent des ressources critiques.

Par exemple, dans l’inventaire des appareils, un niveau de criticité est affiché.

Dans un autre exemple, sur la carte Surface d’attaque, lorsque vous recherchez l’exposition aux menaces et identifiez les points d’étranglement, la couleur de halo entourant l’icône de ressource et l’indicateur de couronne indiquent visuellement le niveau de criticité élevé.

Utilisation des classifications de ressources

Vous pouvez utiliser les paramètres de ressources critiques comme suit :

-

Create classifications personnalisées : vous pouvez créer de nouvelles classifications de ressources critiques pour les appareils, les identités et les ressources cloud, adaptées à vos organization.

- Vous utilisez le générateur de requêtes pour définir une nouvelle classification. Par exemple, vous pouvez créer une requête pour définir des appareils avec une convention d’affectation de noms spécifique comme critiques.

- La création de requêtes de classification des ressources critiques est également utile dans les cas limités où toutes les ressources intéressantes ne sont pas identifiées.

- Ajouter des ressources aux classifications : vous pouvez ajouter manuellement des ressources aux classifications de ressources critiques.

- Modifier les niveaux de criticité : vous pouvez choisir de modifier les niveaux de criticité en fonction du profil de risque de votre organization.

- Modifier les classifications personnalisées : vous pouvez modifier, supprimer et désactiver des classifications personnalisées. Les classifications prédéfinies ne peuvent pas être modifiées.

Examen des ressources critiques

La logique de classification des ressources critiques classifie vos ressources en fonction d’une classification particulière.

Certaines ressources qui correspondent à une classification peuvent ne pas atteindre le seuil de classification. Par instance, la ressource peut être un contrôleur de domaine, mais elle n’est peut-être pas considérée comme une ressource critique dans votre entreprise. Lorsque les ressources ne respectent pas le seuil de classification pour la criticité, vous pouvez choisir de les ajouter à votre classification définie avec la fonctionnalité de révision des ressources. Cette fonctionnalité vous permet d’ajouter des ressources répertoriées en fonction des critères de criticité de votre organization.

Initiative de protection des ressources critiques

L’initiative De protection des ressources critiques, dans la section Initiatives de Exposure Insights dans le portail Microsoft Defender, vous permet de vous assurer que vos ressources critiques pour l’entreprise sont protégées contre les menaces.

- L’initiative offre une surveillance continue de la résilience de la sécurité de vos ressources critiques, fournissant des informations en temps réel sur l’efficacité de vos mesures de protection.

- Dans le cadre de l’initiative, vous pouvez obtenir une visibilité sur toutes les ressources critiques au sein de votre organization, identifier les lacunes potentielles dans la découverte des ressources critiques et affiner vos classifications en conséquence.