Rinnovare i certificati del gateway applicazione

A un certo punto, è necessario rinnovare i certificati se è stato configurato il gateway dell'applicazione per la crittografia TLS/SSL.

Esistono due posizioni in cui possono esistere certificati: certificati archiviati in Azure Key Vault o certificati caricati in un gateway applicazione.

Certificati in Azure Key Vault

Dopo aver configurato il gateway applicazione per l'uso dei certificati di Key Vault, le istanze recuperano il certificato da Key Vault e le installano localmente per la terminazione TLS. Le istanze eseguano il polling di Key Vault a intervalli di quattro ore per recuperare una versione rinnovata del certificato, se esistente. Se viene trovato un certificato aggiornato, il certificato TLS/SSL associato al momento al listener HTTPS viene ruotato automaticamente.

Suggerimento

Qualsiasi modifica apportata al gateway applicazione forzerà un controllo sull'insieme di credenziali delle chiavi per verificare se sono disponibili nuove versioni dei certificati. Sono incluse, a titolo esemplificativo, le modifiche apportate alle configurazioni IP front-end, ai listener, alle regole, ai pool back-end, ai tag delle risorse e altro ancora. Se viene trovato un certificato aggiornato, il nuovo certificato verrà immediatamente presentato.

Il gateway applicazione usa un identificatore segreto in Key Vault per fare riferimento ai certificati. Per Azure PowerShell, l'interfaccia della riga di comando di Azure o Azure Resource Manager, è consigliabile usare un identificatore segreto che non specifica una versione. In questo modo, il gateway applicazione cambierà automaticamente il certificato se è disponibile una versione più recente nell'insieme di credenziali delle chiavi. Un esempio di URI segreto senza una versione è https://myvault.vault.azure.net/secrets/mysecret/.

Certificati in un gateway applicazione

Il gateway applicazione supporta il caricamento di certificati senza la necessità di configurare Azure Key Vault. Per rinnovare i certificati caricati, seguire questa procedura per il portale di Azure, Azure PowerShell o l'interfaccia della riga di comando di Azure.

Azure portal

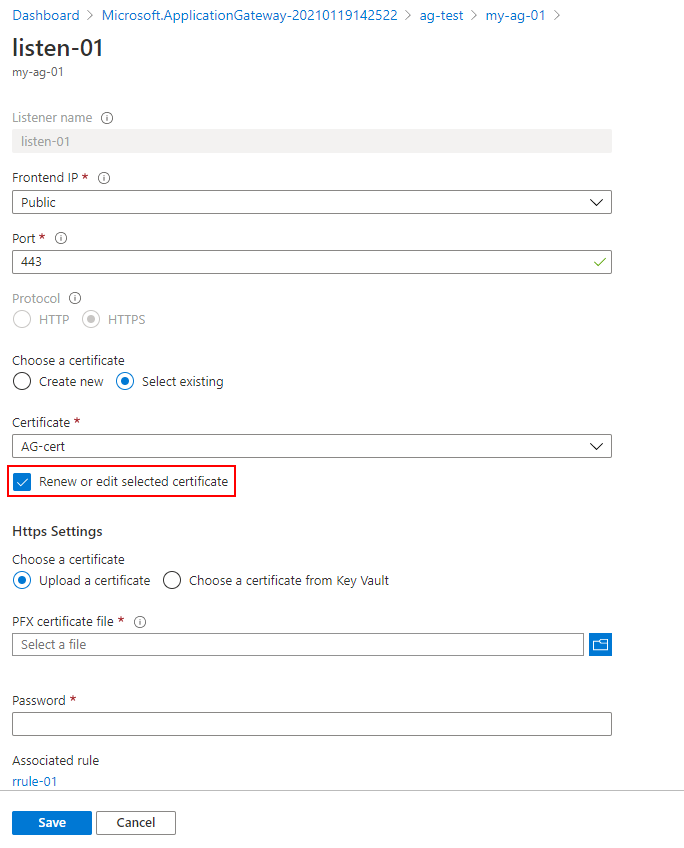

Per rinnovare un certificato di listener dal portale, passare ai listener del gateway dell'applicazione. Selezionare il listener con un certificato che deve essere rinnovato e quindi selezionare Rinnovare o modificare il certificato selezionato.

Caricare il nuovo certificato PFX, assegnargli un nome, digitare la password e quindi selezionare Salva.

Azure PowerShell

Nota

È consigliabile usare il modulo Azure Az PowerShell per interagire con Azure. Per iniziare, vedere Installare Azure PowerShell. Per informazioni su come eseguire la migrazione al modulo AZ PowerShell, vedere Eseguire la migrazione di Azure PowerShell da AzureRM ad Az.

Per rinnovare il certificato tramite Azure PowerShell, usare lo script seguente:

$appgw = Get-AzApplicationGateway `

-ResourceGroupName <ResourceGroup> `

-Name <AppGatewayName>

$password = ConvertTo-SecureString `

-String "<password>" `

-Force `

-AsPlainText

set-AzApplicationGatewaySSLCertificate -Name <oldcertname> `

-ApplicationGateway $appgw -CertificateFile <newcertPath> -Password $password

Set-AzApplicationGateway -ApplicationGateway $appgw

Interfaccia della riga di comando di Azure

az network application-gateway ssl-cert update \

-n "<CertName>" \

--gateway-name "<AppGatewayName>" \

-g "ResourceGroupName>" \

--cert-file <PathToCerFile> \

--cert-password "<password>"

Passaggi successivi

Per informazioni su come configurare l'offload TLS con un gateway applicazione di Azure, vedere Configurare un gateway applicazione per l'offload TLS con il portale.