Creare un profilo personalizzato in Gestione automatica di Azure per le macchine virtuali

Gestione automatica di Azure per Macchine virtuali include profili di procedura consigliata predefiniti che non possono essere modificati. Tuttavia, se è necessaria maggiore flessibilità, è possibile scegliere e scegliere il set di servizi e impostazioni creando un profilo personalizzato.

La gestione automatica supporta l'attivazione/disattivazione dei servizi on e OFF. Attualmente supporta anche la personalizzazione delle impostazioni in Backup di Azure e Microsoft Antimalware. È anche possibile specificare un'area di lavoro Log Analytics esistente. Inoltre, solo per i computer Windows, è possibile modificare le modalità di controllo per le baseline di sicurezza di Azure in Configurazione guest.

La gestione automatica consente di contrassegnare le risorse seguenti nel profilo personalizzato:

- Gruppo di risorse

- Account di automazione

- Area di lavoro Log Analytics

- Insieme di credenziali di ripristino

Per modificare queste impostazioni, vedere il modello di Resource Manager.

Creare un profilo personalizzato nel portale di Azure

Accedere ad Azure

Accedi al portale di Azure.

Creare un profilo personalizzato

Nella barra di ricerca cercare e selezionare Gestione automatica - Procedure consigliate per i computer di Azure.

Selezionare Profili di configurazione nel sommario.

Selezionare il pulsante Crea per creare il profilo personalizzato

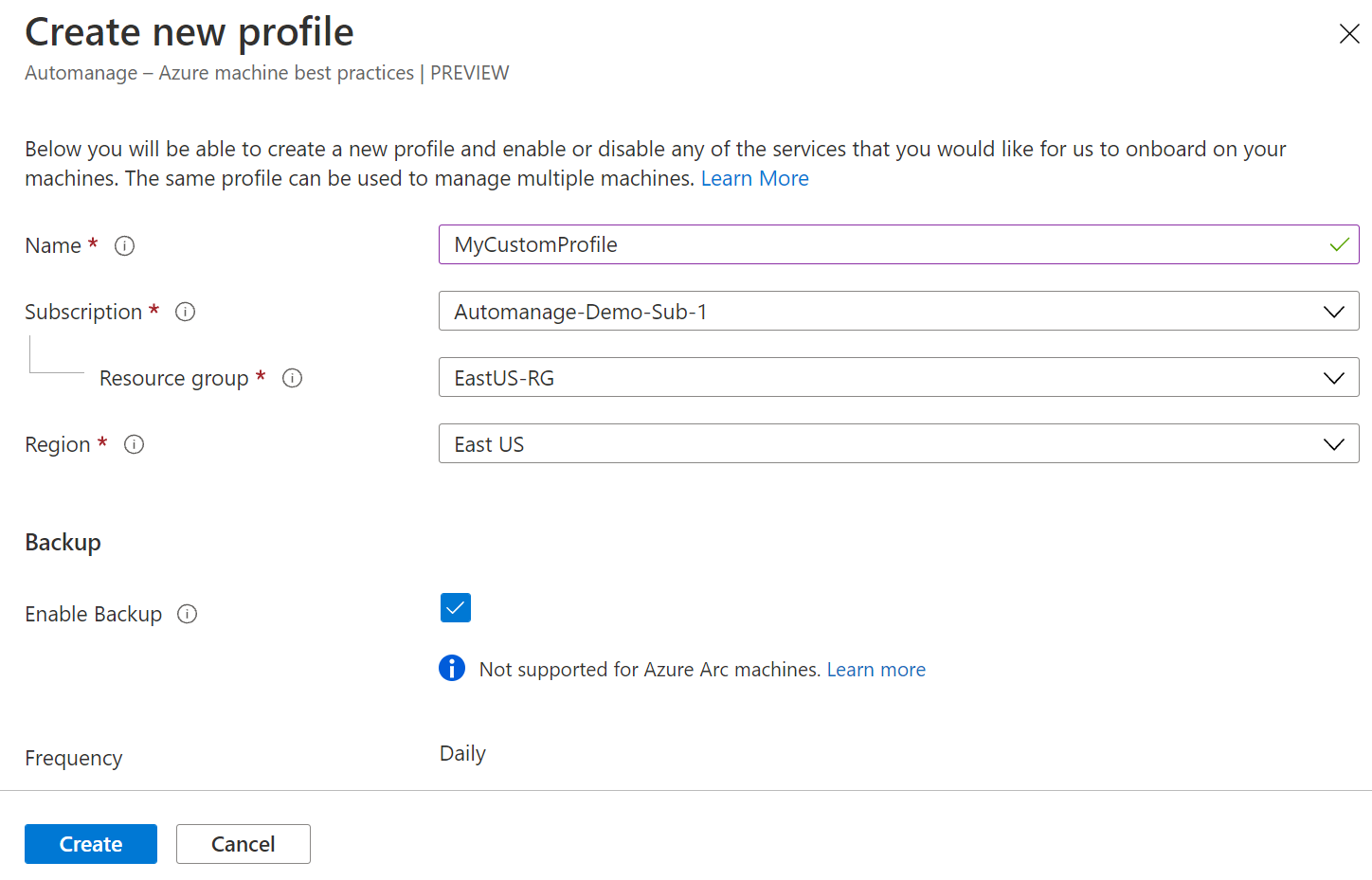

Nel pannello Crea nuovo profilo compilare i dettagli:

- Nome profilo

- Subscription

- Gruppo di risorse

- Area

Modificare il profilo con i servizi e le impostazioni desiderati e selezionare Crea.

Creare un profilo personalizzato usando i modelli di Azure Resource Manager

Il modello di Resource Manager seguente crea un profilo personalizzato di gestione automatica. I dettagli sul modello di Resource Manager e i passaggi su come eseguire la distribuzione si trovano nella sezione relativa alla distribuzione del modello di Resource Manager.

Nota

Se si vuole usare un'area di lavoro log analytics specifica, specificare l'ID dell'area di lavoro in questo modo: "/subscriptions/subscriptionId/resourceGroups/resourceGroupName/providers/Microsoft.OperationalInsights/workspaces/workspaceName"

{

"$schema": "http://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json",

"contentVersion": "1.0.0.0",

"parameters": {

"customProfileName": {

"type": "string"

},

"location": {

"type": "string"

},

"azureSecurityBaselineAssignmentType": {

"type": "string",

"allowedValues": [

"ApplyAndAutoCorrect",

"ApplyAndMonitor",

"Audit"

]

},

"logAnalyticsWorkspace": {

"type": "String"

},

"LogAnalyticsBehavior": {

"defaultValue": false,

"type": "Bool"

}

},

"resources": [

{

"type": "Microsoft.Automanage/configurationProfiles",

"apiVersion": "2022-05-04",

"name": "[parameters('customProfileName')]",

"location": "[parameters('location')]",

"properties": {

"configuration": {

"Antimalware/Enable": true,

"Antimalware/EnableRealTimeProtection": true,

"Antimalware/RunScheduledScan": true,

"Antimalware/ScanType": "Quick",

"Antimalware/ScanDay": "7",

"Antimalware/ScanTimeInMinutes": "120",

"AzureSecurityBaseline/Enable": true,

"AzureSecurityBaseline/AssignmentType": "[parameters('azureSecurityBaselineAssignmentType')]",

"Backup/Enable": true,

"Backup/PolicyName": "dailyBackupPolicy",

"Backup/TimeZone": "UTC",

"Backup/InstantRpRetentionRangeInDays": "2",

"Backup/SchedulePolicy/ScheduleRunFrequency": "Daily",

"Backup/SchedulePolicy/ScheduleRunTimes": [

"2017-01-26T00:00:00Z"

],

"Backup/SchedulePolicy/SchedulePolicyType": "SimpleSchedulePolicy",

"Backup/RetentionPolicy/RetentionPolicyType": "LongTermRetentionPolicy",

"Backup/RetentionPolicy/DailySchedule/RetentionTimes": [

"2017-01-26T00:00:00Z"

],

"Backup/RetentionPolicy/DailySchedule/RetentionDuration/Count": "180",

"Backup/RetentionPolicy/DailySchedule/RetentionDuration/DurationType": "Days",

"BootDiagnostics/Enable": true,

"ChangeTrackingAndInventory/Enable": true,

"DefenderForCloud/Enable": true,

"LogAnalytics/Enable": true,

"LogAnalytics/Reprovision": "[parameters('LogAnalyticsBehavior')]",

"LogAnalytics/Workspace": "[parameters('logAnalyticsWorkspace')]",

"UpdateManagement/Enable": true,

"VMInsights/Enable": true,

"WindowsAdminCenter/Enable": true,

"Tags/ResourceGroup": {

"foo": "rg"

},

"Tags/AzureAutomation": {

"foo": "automationAccount"

},

"Tags/LogAnalyticsWorkspace": {

"foo": "workspace"

},

"Tags/RecoveryVault": {

"foo": "recoveryVault"

}

}

}

}

]

}

Distribuzione di modelli di Resource Manager

Questo modello di Resource Manager crea un profilo di configurazione personalizzato che è possibile assegnare al computer specificato.

Il customProfileName valore è il nome del profilo di configurazione personalizzato che si vuole creare.

Il location valore è l'area in cui archiviare il profilo di configurazione personalizzato. Si noti che è possibile assegnare questo profilo a qualsiasi computer supportato in qualsiasi area.

azureSecurityBaselineAssignmentType è la modalità di controllo che è possibile scegliere per la baseline di sicurezza del server di Azure. Le opzioni disponibili sono

- ApplyAndAutoCorrect: questa impostazione applica la baseline di sicurezza di Azure tramite l'estensione Configurazione guest e, se un'impostazione all'interno delle deviazioni di base, verrà corretta automaticamente l'impostazione in modo che rimanga conforme.

- ApplyAndMonitor: questa impostazione applica la baseline di sicurezza di Azure tramite l'estensione Configurazione guest quando si assegna questo profilo per la prima volta a ogni computer. Dopo l'applicazione, il servizio Configurazione guest monitorerà la linea di base del server e segnala eventuali deviazioni dallo stato desiderato. Tuttavia, non verrà automaticamente rimdiate.

- Audit : questa impostazione installa la baseline di sicurezza di Azure usando l'estensione Configurazione guest. È possibile vedere dove il computer non è conforme alla baseline, ma la mancata conformità non viene risolta automaticamente.

È anche possibile specificare un'area di lavoro Log Analytics esistente aggiungendo questa impostazione alla sezione di configurazione delle proprietà seguenti:

- "LogAnalytics/Workspace": "/subscriptions/subscriptionId/resourceGroups/resourceGroupName/providers/Microsoft.OperationalInsights/workspaces/workspaceName"

- "LogAnalytics/Reprovision": false Specificare l'area

LogAnalytics/Workspacedi lavoro esistente nella riga. Impostare l'impostazioneLogAnalytics/Reprovisionsu true se si vuole usare questa area di lavoro Log Analytics in tutti i casi. Qualsiasi computer con questo profilo personalizzato usa quindi questa area di lavoro, anche se è già connessa a una. Per impostazione predefinita, l'oggettoLogAnalytics/Reprovisionè impostato su false. Se il computer è già connesso a un'area di lavoro, tale area di lavoro viene ancora usata. Se non è connesso a un'area di lavoro, verrà usata l'area di lavoro specificata inLogAnalytics\Workspace.

È anche possibile aggiungere tag alle risorse specificate nel profilo personalizzato, come indicato di seguito:

"Tags/ResourceGroup": {

"foo": "rg"

},

"Tags/ResourceGroup/Behavior": "Preserve",

"Tags/AzureAutomation": {

"foo": "automationAccount"

},

"Tags/AzureAutomation/Behavior": "Replace",

"Tags/LogAnalyticsWorkspace": {

"foo": "workspace"

},

"Tags/LogAnalyticsWorkspace/Behavior": "Replace",

"Tags/RecoveryVault": {

"foo": "recoveryVault"

},

"Tags/RecoveryVault/Behavior": "Preserve"

Può Tags/Behavior essere impostato su Preserve o Replace. Se la risorsa che si sta contrassegnando ha già la stessa chiave del tag nella coppia chiave/valore, è possibile sostituire tale chiave con il valore specificato nel profilo di configurazione usando il comportamento Sostituisci . Per impostazione predefinita, il comportamento è impostato su Preserve, ovvero la chiave del tag già associata a tale risorsa viene mantenuta e non sovrascritta dalla coppia chiave/valore specificata nel profilo di configurazione.

Per distribuire il modello di Resource Manager, seguire questa procedura:

- Salvare questo modello di Resource Manager come

azuredeploy.json - Eseguire la distribuzione di questo modello di Resource Manager con

az deployment group create --resource-group myResourceGroup --template-file azuredeploy.json - Specificare i valori per customProfileName, location e azureSecurityBaselineAssignmentType quando richiesto

- Si è pronti per la distribuzione

Come per qualsiasi modello di Resource Manager, è possibile prendere in considerazione i parametri in un file separato azuredeploy.parameters.json e usarli come argomento durante la distribuzione.

Passaggi successivi

Ottenere le domande più frequenti risposte nelle domande frequenti.