Esercitazione: assegnare il ruolo amministratori che leggono la directory a un gruppo Microsoft Entra e gestire le assegnazioni di ruolo

Si applica a: Database SQL di Azure

Istanza gestita di SQL di Azure

Azure Synapse Analytics

Questo articolo illustra come creare un gruppo in Microsoft Entra (precedentemente Azure Active Directory) e come assegnare a tale gruppo il ruolo amministratori che leggono la directory. Le autorizzazioni del ruolo con autorizzazioni di lettura nella directory consentono ai proprietari del gruppo di aggiungere altri membri al gruppo, ad esempio un'identità gestita di database SQL di Azure, Istanza gestita di SQL di Azure e Azure Synapse Analytics. In questo modo si evita che un amministratore globale o un amministratore ruolo con privilegi debba assegnare il ruolo amministratori che leggono la directory direttamente per ogni identità del server logico nel tenant.

Nota

Microsoft Entra ID era precedentemente conosciuto come Azure Active Directory (Azure AD).

Questa esercitazione usa la funzionalità introdotta in Usare i gruppi di Microsoft Entra per gestire le assegnazioni di ruolo.

Per altre informazioni sui vantaggi derivanti dall'assegnazione del ruolo amministratori che leggono la directory a un gruppo di Microsoft Entra per Azure SQL, vedere Ruolo amministratori che leggono la directory in Microsoft Entra ID per Azure SQL.

Nota

Con il supporto di Microsoft Graph per Azure SQL, il ruolo amministratori che leggono la directory può essere sostituito usando autorizzazioni di livello inferiore. Per altre informazioni, vedere Identità gestita assegnata dall'utente in Microsoft Entra ID per Azure SQL.

Prerequisiti

- Un tenant di Microsoft Entra. Per altre informazioni, vedere Configurare e gestire l'autenticazione di Microsoft Entra con Azure SQL.

- Un database SQL, un'istanza gestita di SQL o Azure Synapse.

Assegnazione del ruolo con autorizzazioni di lettura nella directory con il portale di Azure

Creare un nuovo gruppo e assegnare i proprietari e i ruoli

Per questa configurazione iniziale è necessario un utente con autorizzazioni di amministratore globale o amministratore ruolo con privilegi.

L'utente con privilegi dovrà accedere al portale di Azure.

Passare alla risorsa Microsoft Entra ID. In Gestita passare a Gruppi. Selezionare Nuovo gruppo per creare un nuovo gruppo.

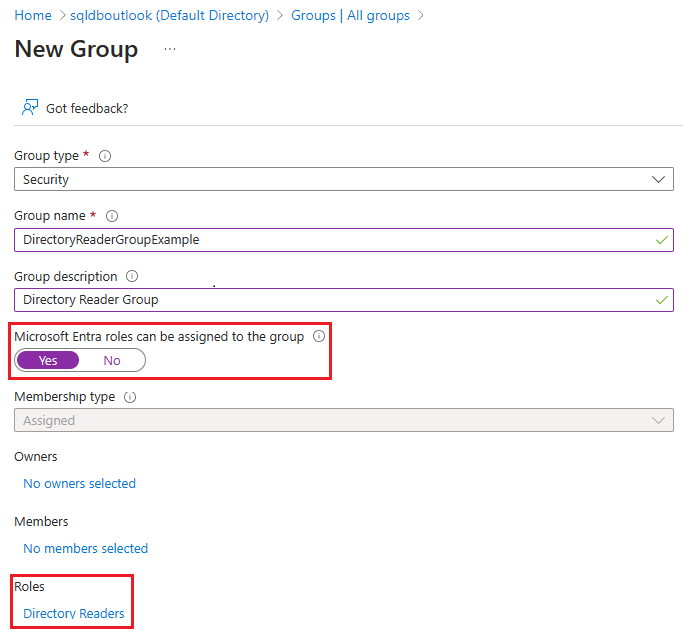

Selezionare Sicurezza come tipo di gruppo e compilare gli altri campi. Assicurarsi che l'impostazione I ruoli di Microsoft Entra possono essere assegnati al gruppo sia impostata su Sì. Assegnare quindi al gruppo il ruolo amministratori che leggono la directory di Microsoft Entra ID.

Assegnare gli utenti di Microsoft Entra come proprietari al gruppo che è stato creato. Il proprietario del gruppo può essere un utente di Active Directory normale a cui non è assegnato alcun ruolo amministrativo di Microsoft Entra. Il proprietario deve essere un utente che gestisce il database SQL, l'Istanza gestita di SQL o Azure Synapse.

Selezionare Crea.

Verifica del gruppo creato

Nota

Assicurarsi che il Tipo di gruppo sia Sicurezza. I gruppi di Microsoft 365 non sono supportati per Azure SQL.

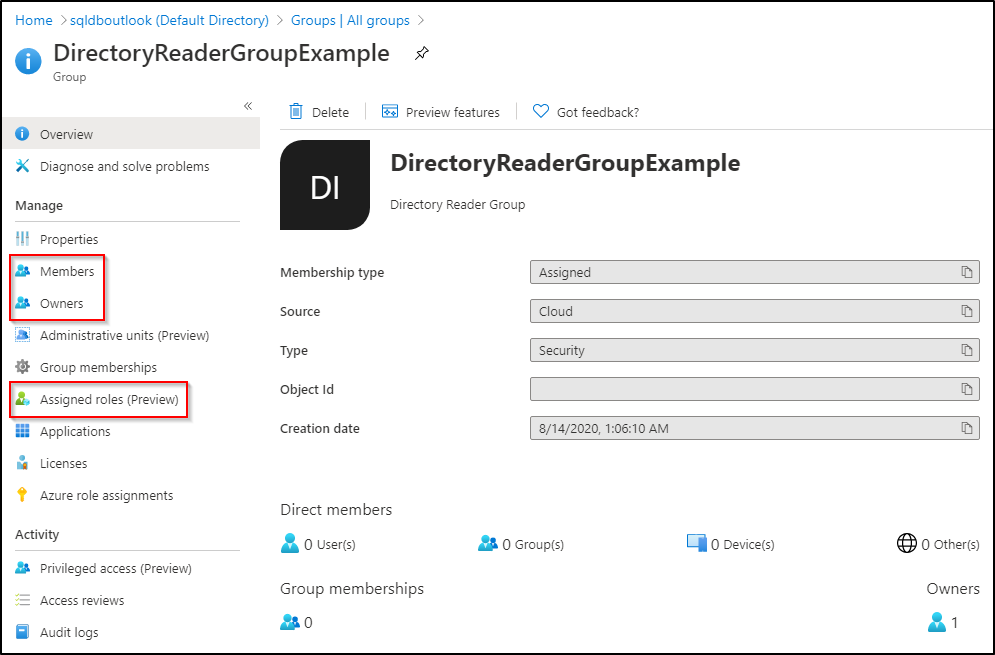

Per verificare e gestire il gruppo che è stato creato, tornare al riquadro Gruppi nel portale di Azure e cercare il nome del gruppo. È possibile aggiungere altri proprietari e membri nel menu Proprietari e Membri dell'impostazione Gestisci dopo aver selezionato il gruppo. È anche possibile esaminare i Ruoli assegnati per il gruppo.

Aggiungere l'identità gestita di SQL di Azure al gruppo

Nota

Per questo esempio si userà un'Istanza gestita di SQL, ma è possibile applicare procedure simili per ottenere lo stesso risultato per il database SQL o Azure Synapse.

Per i passaggi successivi, l'amministratore globale o l'utente amministratore ruolo con privilegi non è più necessario.

Accedere al portale di Azure come l'utente che gestisce l'istanza gestita di SQL, che è anche un proprietario del gruppo creato in precedenza.

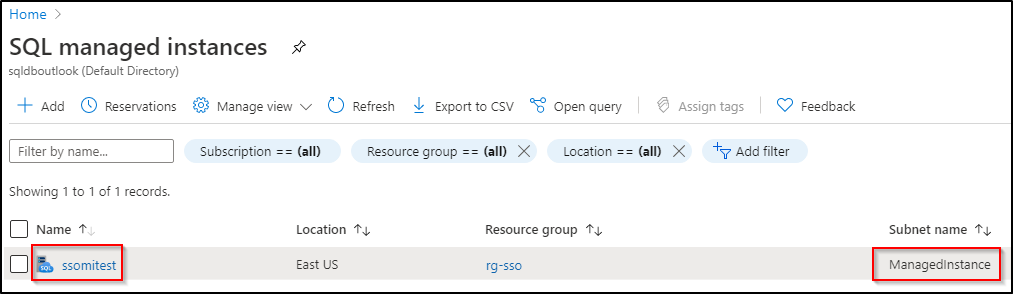

Trovare il nome della risorsa Istanza gestita di SQL nel portale di Azure.

Durante il provisioning di Istanza gestita di SQL, viene creata un'identità di Microsoft Entra per l'istanza, registrandola come applicazione Microsoft Entra. L'identità ha lo stesso nome del prefisso del nome dell'istanza gestita di SQL. Per trovare l'identità (nota anche come entità servizio) per l'istanza gestita di SQL, seguire questa procedura:

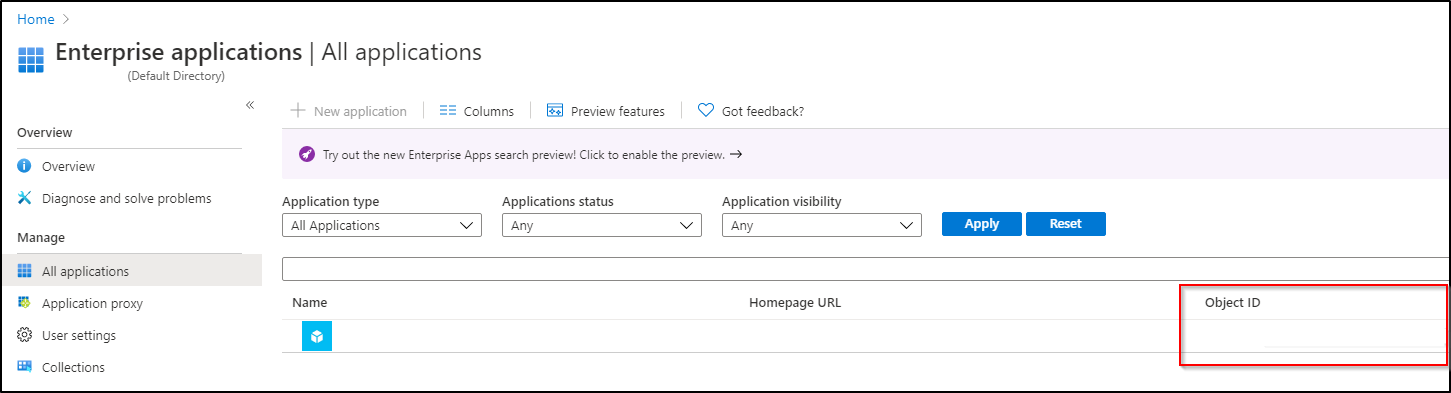

- Passare alla risorsa Microsoft Entra ID. Nell'impostazione Gestisci selezionare Applicazioni aziendali. L'ID oggetto è l'identità dell'istanza.

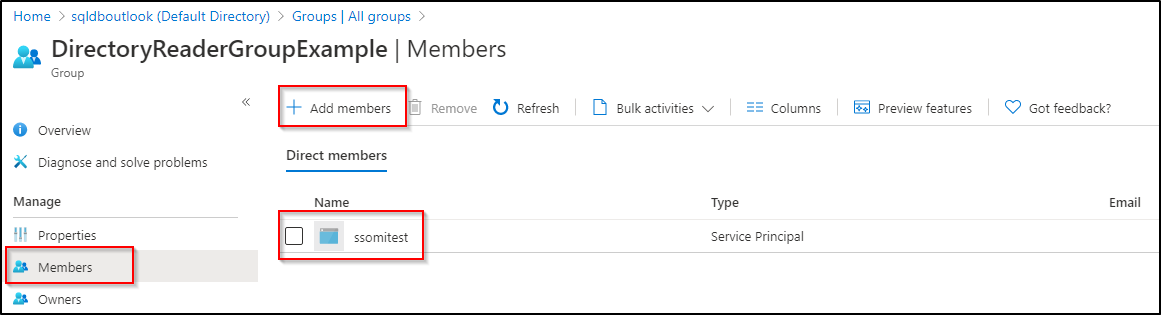

Passare alla risorsa Microsoft Entra ID. In Gestita passare a Gruppi. Selezionare il gruppo creato. Nell'impostazione Gestisci del gruppo selezionare Membri. Selezionare Aggiungi membri e aggiungere l'entità servizio dell'istanza gestita di SQL come membro del gruppo cercando il nome trovato sopra.

Nota

Potrebbero essere necessari alcuni minuti per propagare le autorizzazioni dell'entità servizio attraverso il sistema di Azure e consentire l'accesso all'API Microsoft Graph. Potrebbe essere necessario attendere alcuni minuti prima di effettuare il provisioning di un amministratore di Microsoft Entra per l'istanza gestita di SQL.

Osservazioni:

Per il database SQL e Azure Synapse, è possibile creare l'identità del server durante la creazione del server logico o dopo la creazione del server. Per altre informazioni su come creare o impostare l'identità del server nel database SQL o in Azure Synapse, vedere Abilitare le entità servizio per creare gli utenti di Microsoft Entra.

Per l'istanza gestita di SQL, è necessario assegnare il ruoloamministratori che leggono la directory a un'identità dell'istanza gestita prima di poter configurare un amministratore di Microsoft Entra per l'istanza gestita.

Quando si configura un amministratore di Microsoft Entra per il server logico, non è necessario assegnare il ruolo amministratori che leggono la directory all'identità del server per il database SQL o Azure Synapse. Tuttavia, per abilitare la creazione di un oggetto Microsoft Entra nel database SQL o in Azure Synapse per conto di un'applicazione Microsoft Entra, è necessario il ruolo amministratori che leggono la directory. Se il ruolo non è assegnato all'identità del server logico, la creazione degli utenti di Microsoft Entra in Azure SQL avrà esito negativo. Per altre informazioni, vedere Entità servizio di Microsoft Entra con Azure SQL.

Assegnazione del ruolo con autorizzazioni di lettura nella directory con PowerShell

Importante

Queste procedure iniziali dovranno essere eseguite da un amministratore globale o amministratore ruolo con privilegi. Oltre a PowerShell, Microsoft Entra ID offre l'API Microsoft Graph per Creare un gruppo a cui è possibile assegnare ruoli in Microsoft Entra ID.

Scaricare il modulo di Microsoft Graph PowerShell usando i seguenti comandi. Potrebbe essere necessario eseguire PowerShell come amministratore.

Install-Module Microsoft.Graph.Authentication Import-Module Microsoft.Graph.Authentication # To verify that the module is ready to use, run the following command: Get-Module Microsoft.Graph.AuthenticationConnettersi al tenant di Microsoft Entra.

Connect-MgGraphCreare un gruppo di sicurezza per assegnare il ruolo con autorizzazioni di lettura nella directory.

- È possibile modificare

DirectoryReaderGroup,Directory Reader GroupeDirReadin base alle preferenze.

$group = New-MgGroup -DisplayName "DirectoryReaderGroup" -Description "Directory Reader Group" -SecurityEnabled:$true -IsAssignableToRole:$true -MailEnabled:$false -MailNickname "DirRead" $group- È possibile modificare

Assegnare il ruolo con autorizzazioni di lettura nella directory al gruppo.

# Displays the Directory Readers role information $roleDefinition = Get-MgRoleManagementDirectoryRoleDefinition -Filter "DisplayName eq 'Directory Readers'" $roleDefinition# Assigns the Directory Readers role to the group $roleAssignment = New-MgRoleManagementDirectoryRoleAssignment -DirectoryScopeId '/' -RoleDefinitionId $roleDefinition.Id -PrincipalId $group.Id $roleAssignmentAssegnare i proprietari al gruppo.

- Sostituire

<username>con l'utente che sarà il proprietario del gruppo. Per aggiungere più proprietari ripetere questa procedura.

$newGroupOwner = Get-MgUser -UserId "<username>" $newGroupOwner$GrOwner = New-MgGroupOwnerByRef -GroupId $group.Id -DirectoryObjectId $newGroupOwner.IdControllare i proprietari del gruppo:

Get-MgGroupOwner -GroupId $group.IdÈ anche possibile verificare i proprietari del gruppo nel portale di Azure. Seguire la procedura illustrata in Verifica del gruppo creato.

- Sostituire

Assegnazione dell'entità servizio come membro del gruppo

Per i passaggi successivi, l'amministratore globale o l'utente amministratore ruolo con privilegi non è più necessario.

Usando un proprietario del gruppo che gestisce anche la risorsa Azure SQL, eseguire il seguente comando per connettersi a Microsoft Entra ID.

Connect-MgGraphAssegnare l'entità servizio come membro del gruppo che è stato creato.

- Sostituire

<ServerName>con il nome del server logico o dell'istanza gestita. Per altre informazioni, vedere la sezione Aggiungere l'identità del servizio Azure SQL al gruppo

# Returns the service principal of your Azure SQL resource $managedIdentity = Get-MgServicePrincipal -Filter "displayName eq '<ServerName>'" $managedIdentity# Adds the service principal to the group New-MgGroupMember -GroupId $group.Id -DirectoryObjectId $managedIdentity.IdIl comando seguente restituisce l'ID oggetto dell'entità servizio che indica che l'aggiunta al gruppo è riuscita:

Get-MgGroupMember -GroupId $group.Id -Filter "Id eq '$($managedIdentity.Id)'"- Sostituire