Assegnare ruoli Contratto Enterprise alle entità servizio

È possibile gestire la registrazione del Contratto Enterprise nel portale di Azure. È possibile creare ruoli diversi per gestire l'organizzazione, visualizzare i costi e creare sottoscrizioni. Questo articolo spiega come automatizzare alcune di queste attività usando Azure PowerShell e le API REST con le entità servizio di Microsoft Entra ID.

Nota

Se nell'organizzazione sono presenti più account di fatturazione EA, è necessario concedere i ruoli EA alle entità servizio di Microsoft Entra ID singolarmente in ogni account di fatturazione EA.

Prima di iniziare, assicurarsi di avere letto gli articoli seguenti:

È necessario un modo per chiamare le API REST. Ecco alcuni modi comuni per eseguire query sull'API:

- Visual Studio

- Insomnia

- Bruno

- Invoke-RestMethod di PowerShell

- Curl

Creare e autenticare l'entità servizio

Per automatizzare le azioni EA usando un'entità servizio, è necessario creare un'identità dell'app Microsoft Entra, che può quindi eseguire l'autenticazione in modo automatico.

Seguire la procedura descritta in questi articoli per creare ed eseguire l'autenticazione usando l'entità servizio.

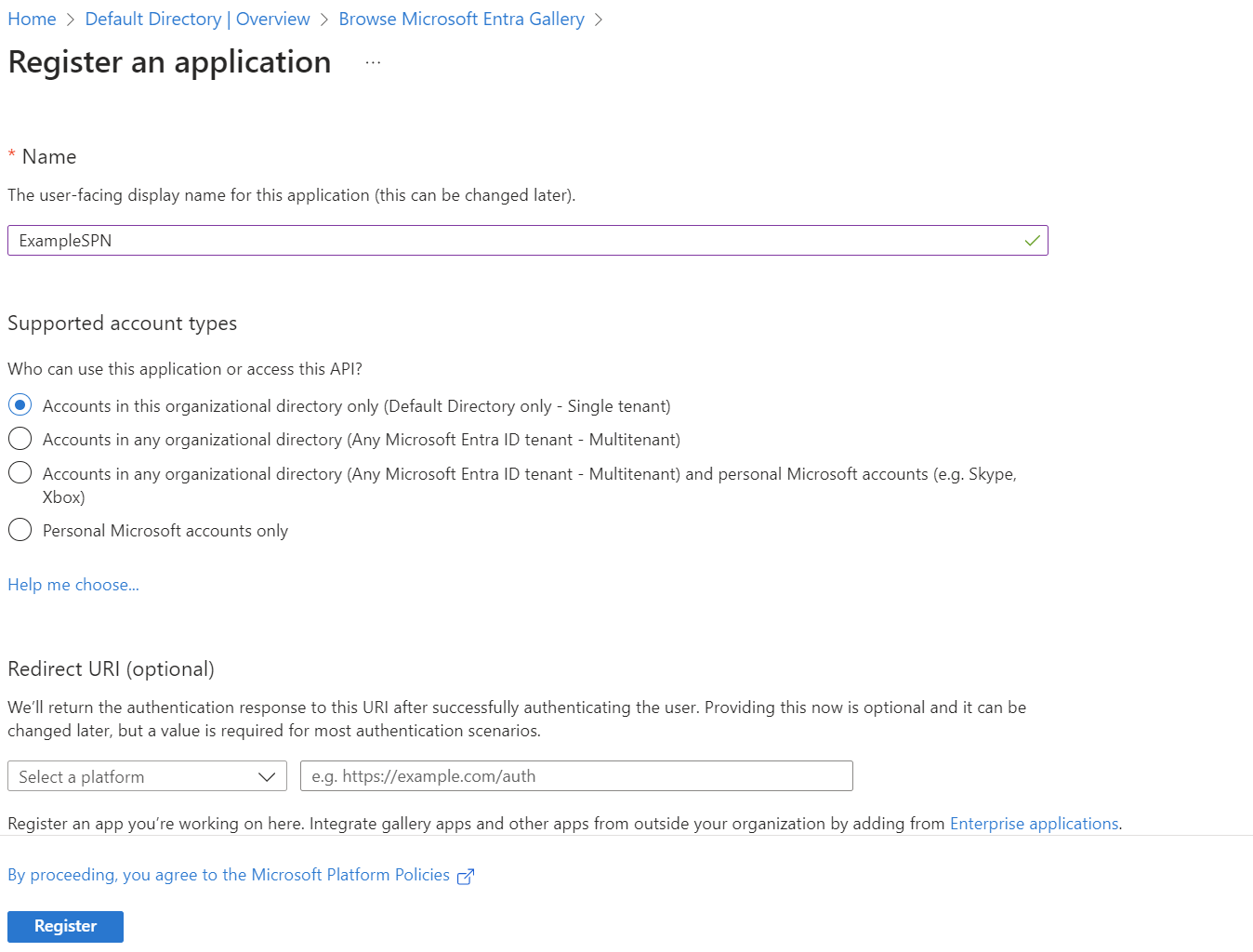

Ecco un esempio della pagina di registrazione dell'applicazione.

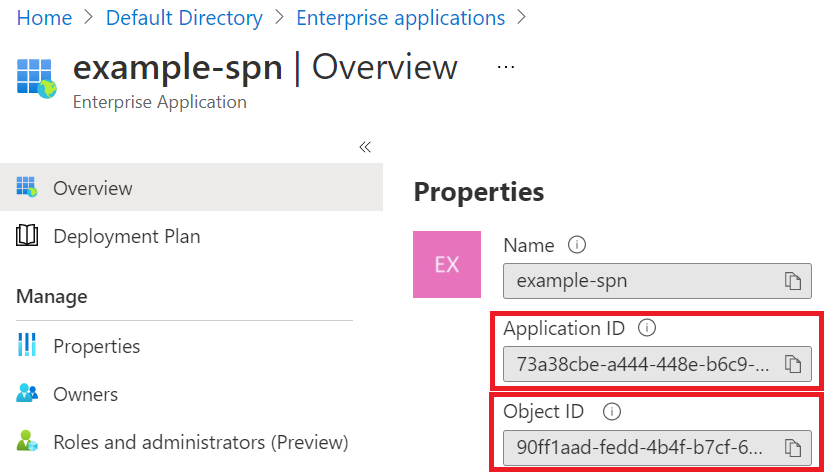

Trovare l'entità servizio e gli ID tenant

Sono necessari l'ID oggetto dell'entità servizio e l'ID tenant. Queste informazioni sono necessarie per le operazioni di assegnazione delle autorizzazioni descritte più avanti in questo articolo. Tutte le applicazioni vengono registrate in Microsoft Entra ID nel tenant. Al termine della registrazione dell'app vengono creati due tipi di oggetti:

- Oggetto applicazione: l'ID applicazione è quello visualizzato in Applicazioni aziendali. Non usare l'ID per concedere ruoli EA.

- Oggetto entità servizio: l'oggetto entità servizio è quello visualizzato nella finestra Registrazione organizzazione in Microsoft Entra ID. L'ID oggetto viene usato per concedere ruoli EA all'entità servizio.

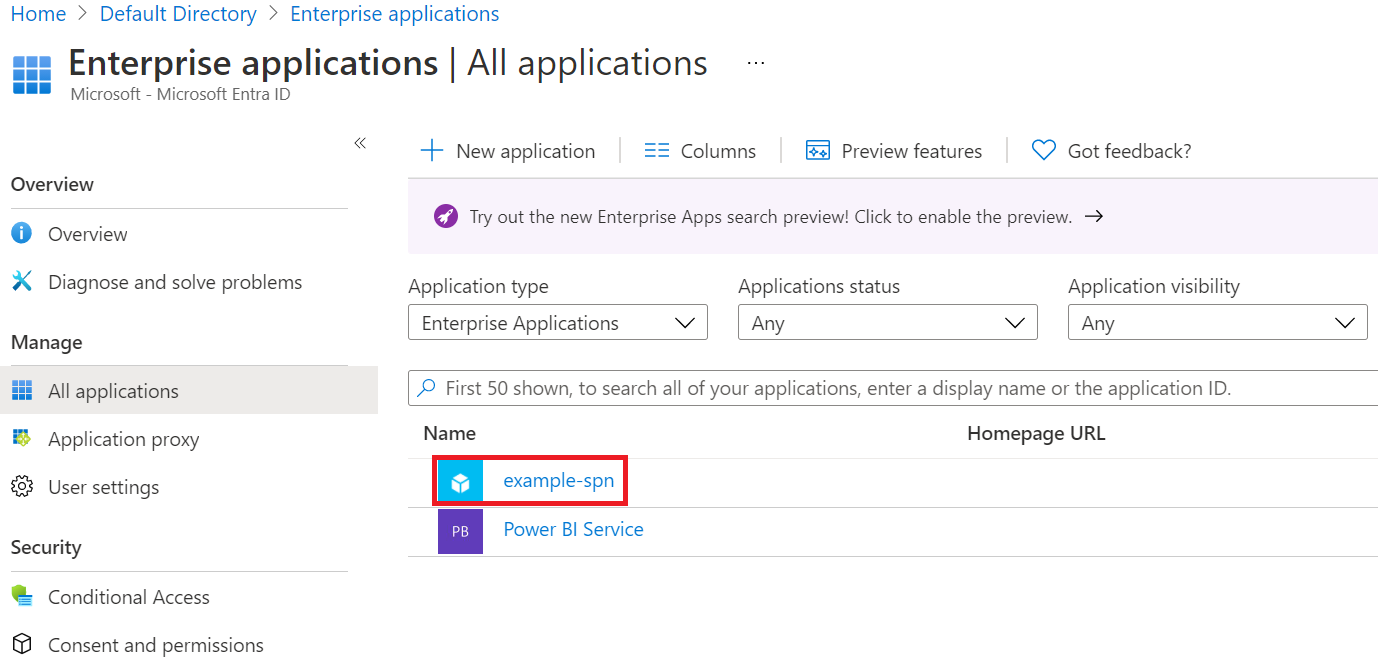

Aprire Microsoft Entra ID e quindi selezionare Applicazioni aziendali.

Trovare l'app nell'elenco.

Selezionare l'app per trovare l'ID applicazione e l'ID oggetto:

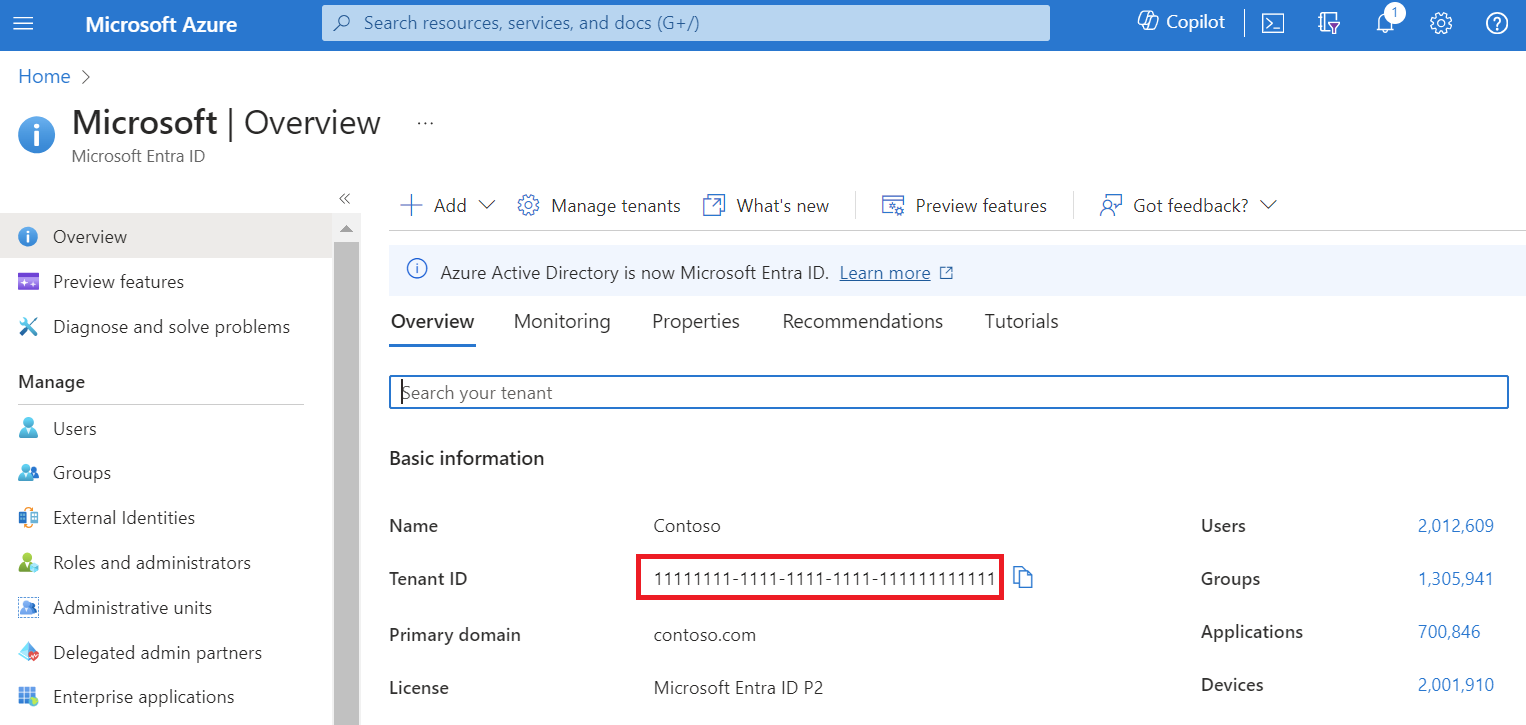

Passare alla pagina Panoramica di Microsoft Entra ID per trovare l'ID tenant.

Nota

Il valore dell'ID tenant di Microsoft Entra è simile a un GUID con il formato seguente: aaaabbbb-0000-cccc-1111-dddd2222eeee.

Autorizzazioni che possono essere assegnate all'entità servizio

Più avanti in questo articolo si concederà l'autorizzazione all'app Microsoft Entra mediante un ruolo EA. È possibile assegnare solo i ruoli seguenti all'entità servizio ed è necessario l'ID definizione del ruolo, esattamente come descritto.

| Ruolo | Azioni consentite | Un ID di definizione del ruolo |

|---|---|---|

| EnrollmentReader | I ruoli con autorizzazioni di lettura per la registrazione possono visualizzare i dati negli ambiti di registrazione, reparto e account. I dati contengono addebiti per tutte le sottoscrizioni a livello dei vari ambiti, inclusi i tenant. Può visualizzare il saldo del pagamento anticipato di Azure (detto in precedenza impegno monetario) associato alla registrazione. | 24f8edb6-1668-4659-b5e2-40bb5f3a7d7e |

| Addetto acquisti EA | Acquistare gli ordini di prenotazione e visualizzare le transazioni di prenotazione. Dispone di tutte le autorizzazioni di EnrollmentReader, che dispone di tutte le autorizzazioni di DepartmentReader. Può visualizzare l'utilizzo e gli addebiti in tutti gli account e le sottoscrizioni. Può visualizzare il saldo del pagamento anticipato di Azure (detto in precedenza impegno monetario) associato alla registrazione. | da6647fb-7651-49ee-be91-c43c4877f0c4 |

| DepartmentReader | Scaricare i dettagli di utilizzo per il reparto amministrato. Può visualizzare l'utilizzo e gli addebiti associati al reparto. | db609904-a47f-4794-9be8-9bd86fbffd8a |

| SubscriptionCreator | Creare nuove sottoscrizioni nell'ambito specificato dell'account. | a0bcee42-bf30-4d1b-926a-48d21664ef71 |

- Un ruolo EnrollmentReader può essere assegnato a un'entità servizio solo da un utente che ha un ruolo con autorizzazioni di scrittura per le registrazioni. Il ruolo EnrollmentReader assegnato a un'entità servizio non viene visualizzato nel portale di Azure. Viene creato con mezzi programmatici ed è solo per l'uso a livello di codice.

- Un ruolo DepartmentReader può essere assegnato a un'entità servizio solo da un utente che ha un ruolo con autorizzazioni di scrittura per i reparti.

- Un ruolo SubscriptionCreator può essere assegnato a un'entità servizio solo da un utente proprietario dell'account di registrazione (amministratore EA). Il ruolo non viene visualizzato nel portale di Azure. Viene creato con mezzi programmatici ed è solo per l'uso a livello di codice.

- Il ruolo dell'addetto acquisti EA non viene visualizzato nel portale di Azure. Viene creato con mezzi programmatici ed è solo per l'uso a livello di codice.

Quando si concede un ruolo EA a un'entità servizio, è necessario usare la proprietà obbligatoria billingRoleAssignmentName. Il parametro è un GUID univoco che è necessario specificare. È possibile generare un GUID usando il comando PowerShell New-Guid. È anche possibile usare il sito Web Online GUID/UUID Generator per generare un GUID univoco.

Un'entità servizio può avere un solo ruolo.

Assegnare l'autorizzazione del ruolo dell'account di registrazione all'entità servizio

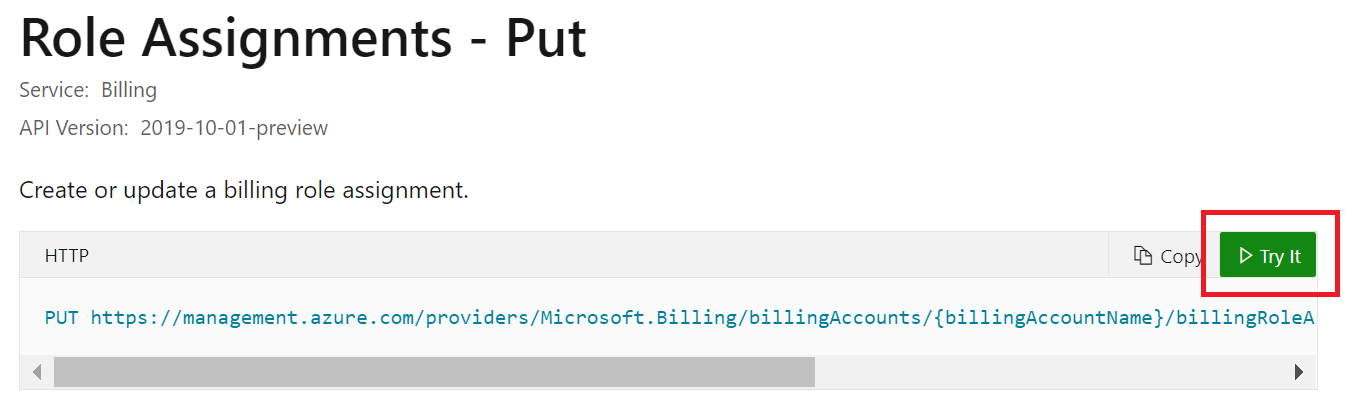

Leggere l'articolo Assegnazioni di ruoli - Put per l'API REST. Durante la lettura dell'articolo, selezionare Prova per iniziare a usare l'entità servizio.

Usare le credenziali dell'account per accedere al tenant con l'accesso alla registrazione da assegnare.

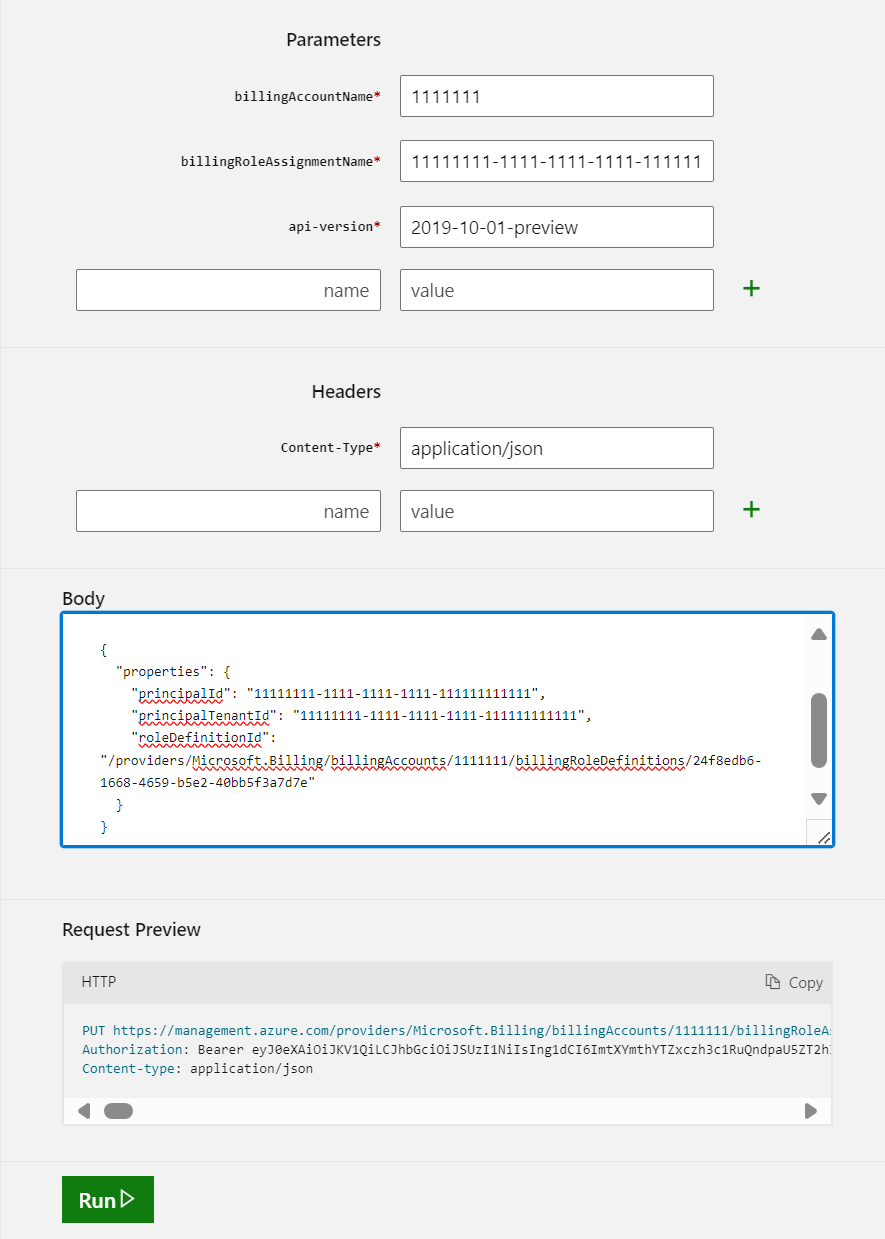

Specificare i parametri seguenti nella richiesta API.

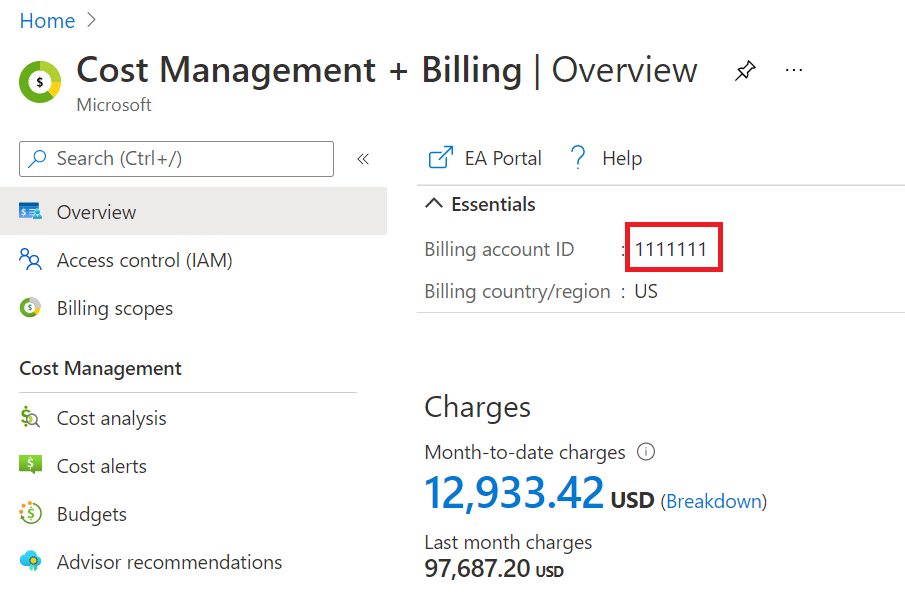

billingAccountName: questo parametro corrisponde all'opzione ID account di fatturazione, disponibile nel portale di Azure nella pagina di panoramica Gestione dei costi e fatturazione.billingRoleAssignmentName: questo parametro è un GUID univoco che è necessario specificare. È possibile generare un GUID usando il comando PowerShell New-Guid. È anche possibile usare il sito Web Online GUID/UUID Generator per generare un GUID univoco.api-version: usare la versione 2019-10-01-preview. Usare il corpo della richiesta di esempio in Assegnazioni di ruolo - Put - Esempi.Il corpo della richiesta include codice JSON con tre parametri obbligatori.

Parametro Posizione properties.principalIdÈ il valore dell'ID oggetto. Vedere Trovare l'entità servizio e gli ID tenant. properties.principalTenantIdVedere Trovare l'entità servizio e gli ID tenant. properties.roleDefinitionId/providers/Microsoft.Billing/billingAccounts/{BillingAccountName}/billingRoleDefinitions/24f8edb6-1668-4659-b5e2-40bb5f3a7d7eIl nome dell'account di fatturazione corrisponde al parametro usato nei parametri dell'API. Si tratta dell'ID di registrazione visualizzato nel portale di Azure.

Si noti che

24f8edb6-1668-4659-b5e2-40bb5f3a7d7eè un ID di definizione del ruolo di fatturazione per un ruolo EnrollmentReader.

Selezionare Esegui per avviare il comando.

Una risposta

200 OKindica che l'entità servizio è stata aggiunta correttamente.

È ora possibile usare l'entità servizio per accedere automaticamente alle API EA. L'entità servizio ha il ruolo EnrollmentReader.

Assegnare l'autorizzazione del ruolo Addetto acquisti EA all'entità servizio

Per il ruolo Addetto acquisti EA, usare gli stessi passaggi per il ruolo con autorizzazioni di lettura per la registrazione. Specificare roleDefinitionId usando l'esempio seguente:

"/providers/Microsoft.Billing/billingAccounts/1111111/billingRoleDefinitions/ da6647fb-7651-49ee-be91-c43c4877f0c4"

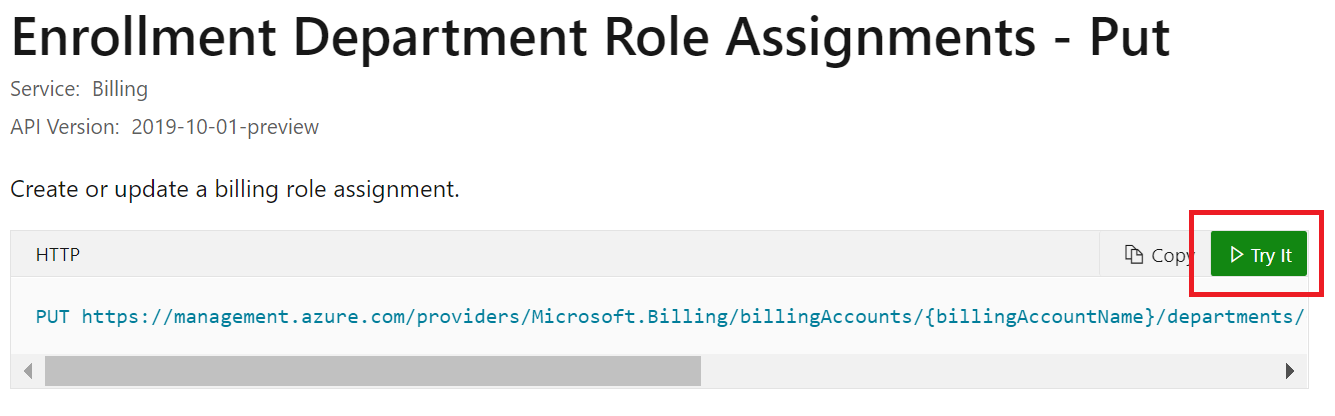

Assegnare il ruolo con autorizzazioni di lettura per il reparto all'entità servizio

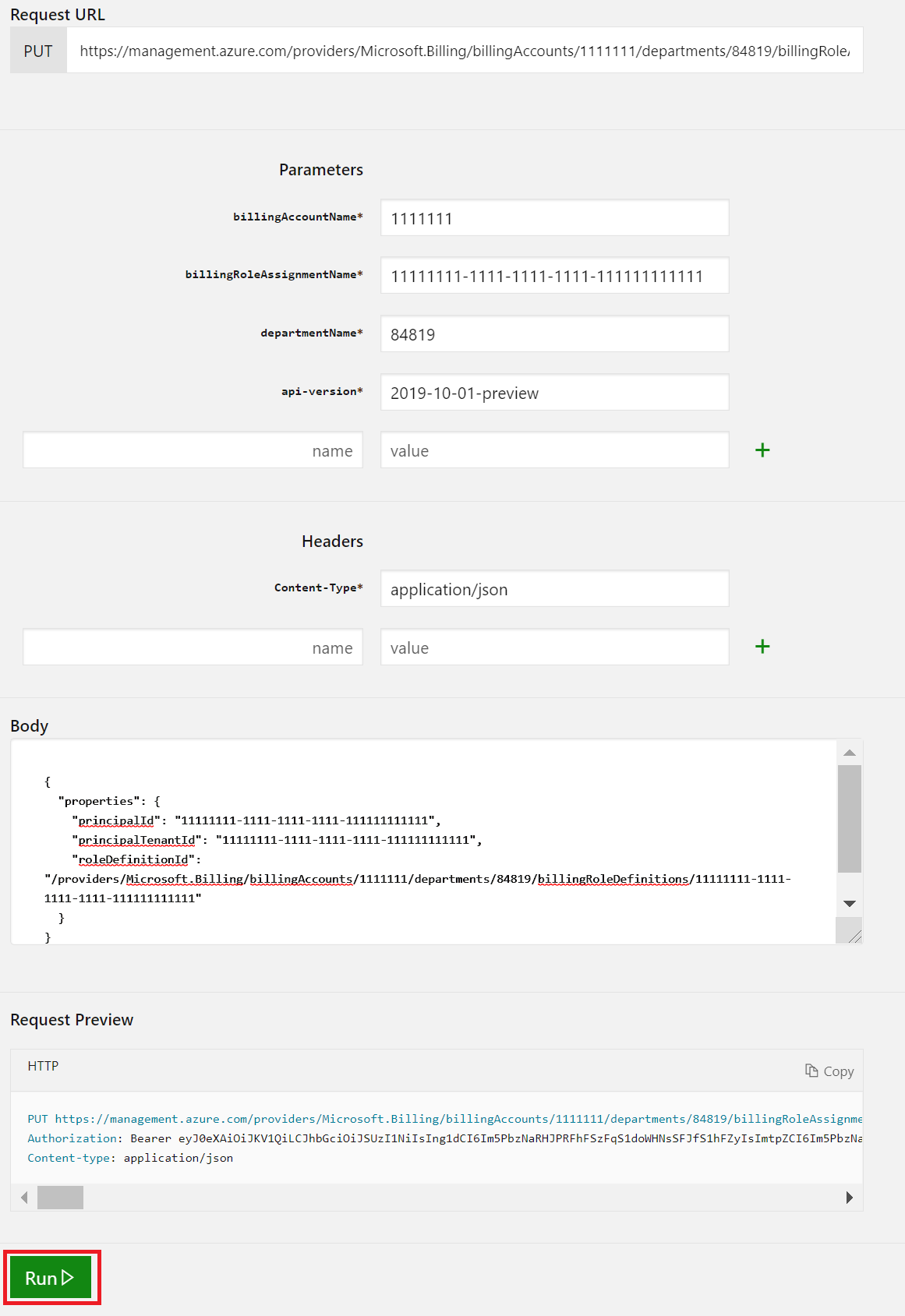

Leggere l'articolo relativo alle assegnazioni di ruoli per la registrazione dei reparti - Put per l'API REST. Durante la lettura dell'articolo, selezionare Prova.

Usare le credenziali dell'account per accedere al tenant con l'accesso alla registrazione da assegnare.

Specificare i parametri seguenti nella richiesta API.

billingAccountName: questo parametro corrisponde all'opzione ID account di fatturazione, disponibile nel portale di Azure nella pagina di panoramica Gestione dei costi e fatturazione.billingRoleAssignmentName: questo parametro è un GUID univoco che è necessario specificare. È possibile generare un GUID usando il comando PowerShell New-Guid. È anche possibile usare il sito Web Online GUID/UUID Generator per generare un GUID univoco.departmentName: questo parametro è l'ID reparto. È possibile visualizzare gli ID reparto nel portale di Azure nella pagina Gestione dei costi e fatturazione>Reparti.Per questo esempio è stato usato il reparto ACE. L'ID per l'esempio è

84819.api-version: usare la versione 2019-10-01-preview. Usare l'esempio riportato nell'articolo relativo alle assegnazioni di ruoli per la registrazione dei reparti - Put.Il corpo della richiesta include codice JSON con tre parametri obbligatori.

Parametro Posizione properties.principalIdÈ il valore dell'ID oggetto. Vedere Trovare l'entità servizio e gli ID tenant. properties.principalTenantIdVedere Trovare l'entità servizio e gli ID tenant. properties.roleDefinitionId/providers/Microsoft.Billing/billingAccounts/{BillingAccountName}/billingRoleDefinitions/db609904-a47f-4794-9be8-9bd86fbffd8aIl nome dell'account di fatturazione corrisponde al parametro usato nei parametri dell'API. Si tratta dell'ID di registrazione visualizzato nel portale di Azure.

L'ID definizione del ruolo di fatturazione di

db609904-a47f-4794-9be8-9bd86fbffd8aè destinato a un ruolo con autorizzazioni di lettura per il reparto.

Selezionare Esegui per avviare il comando.

Una risposta

200 OKindica che l'entità servizio è stata aggiunta correttamente.

È ora possibile usare l'entità servizio per accedere automaticamente alle API EA. L'entità servizio ha il ruolo DepartmentReader.

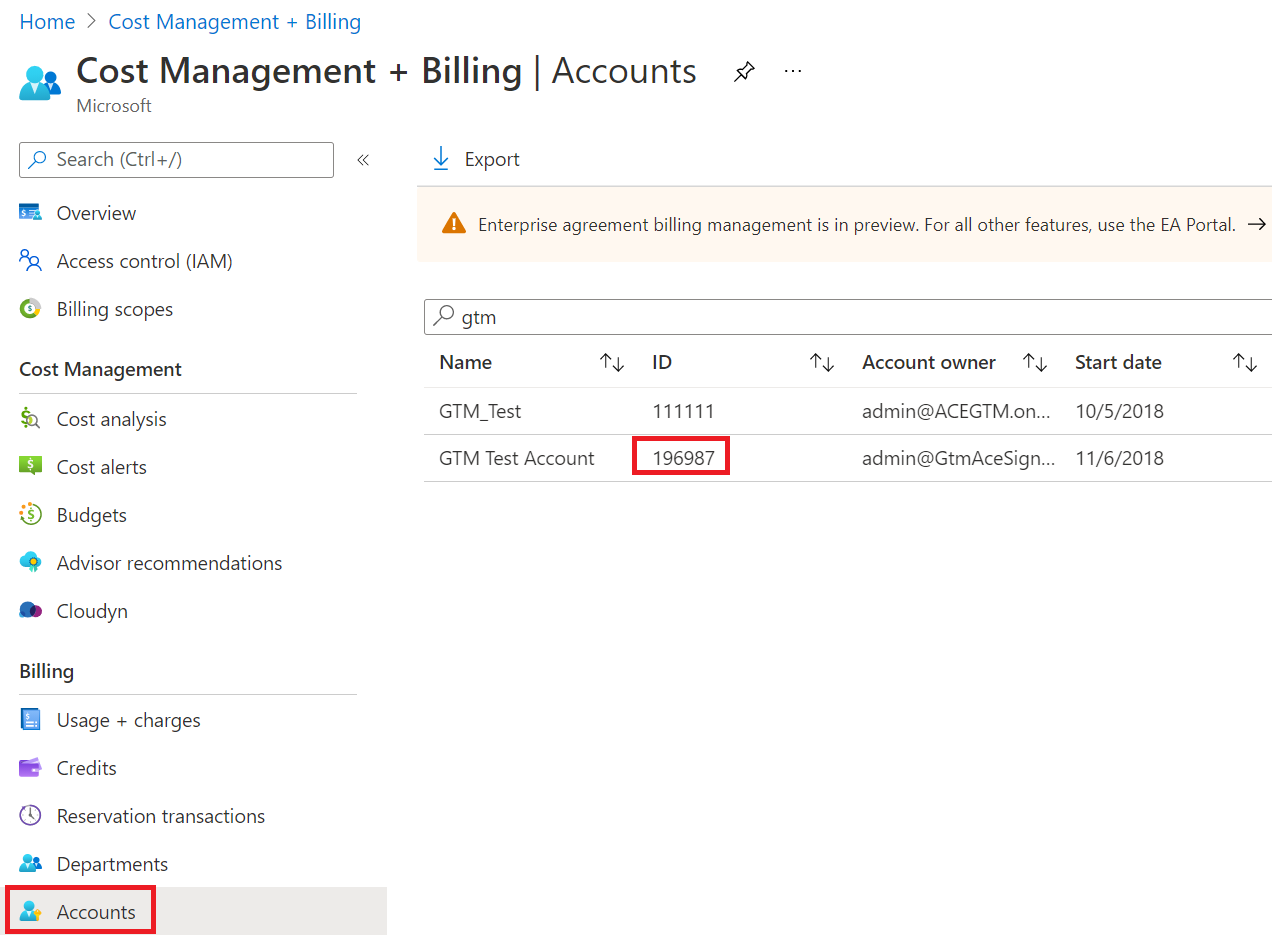

Assegnare il ruolo con autorizzazioni di creazione per la sottoscrizione all'entità servizio

Leggere l'articolo Assegnazioni di ruolo all'account di registrazione - Put. Durante la lettura, selezionare Prova per assegnare il ruolo con autorizzazioni di creazione per la sottoscrizione all'entità servizio.

Usare le credenziali dell'account per accedere al tenant con l'accesso alla registrazione da assegnare.

Specificare i parametri seguenti nella richiesta API. Leggere l'articolo Assegnazioni di ruolo all'account di registrazione - Put - Parametri URI.

billingAccountName: questo parametro corrisponde all'opzione ID account di fatturazione, disponibile nel portale di Azure nella pagina di panoramica Gestione dei costi e fatturazione.billingRoleAssignmentName: questo parametro è un GUID univoco che è necessario specificare. È possibile generare un GUID usando il comando PowerShell New-Guid. È anche possibile usare il sito Web Online GUID/UUID Generator per generare un GUID univoco.enrollmentAccountName: questo parametro corrisponde all'ID account, disponibile per il nome account nel portale di Azure nella pagina Gestione dei costi e fatturazione.Per questo esempio è stato usato

GTM Test Account. L'ID è196987.api-version: usare la versione 2019-10-01-preview. Usare l'esempio riportato nell'articolo relativo alle assegnazioni di ruoli per la registrazione dei reparti - Put - Esempi.Il corpo della richiesta include codice JSON con tre parametri obbligatori.

Parametro Posizione properties.principalIdÈ il valore dell'ID oggetto. Vedere Trovare l'entità servizio e gli ID tenant. properties.principalTenantIdVedere Trovare l'entità servizio e gli ID tenant. properties.roleDefinitionId/providers/Microsoft.Billing/billingAccounts/{BillingAccountID}/enrollmentAccounts/{enrollmentAccountID}/billingRoleDefinitions/a0bcee42-bf30-4d1b-926a-48d21664ef71Il nome dell'account di fatturazione corrisponde al parametro usato nei parametri dell'API. Si tratta dell'ID di registrazione visualizzato nel portale di Azure.

L'ID definizione del ruolo di fatturazione di

a0bcee42-bf30-4d1b-926a-48d21664ef71è relativo al ruolo con autorizzazioni di creazione per la sottoscrizione.

Selezionare Esegui per avviare il comando.

Una risposta

200 OKindica che l'entità servizio è stata aggiunta correttamente.

È ora possibile usare l'entità servizio per accedere automaticamente alle API EA. L'entità servizio ha il ruolo SubscriptionCreator.

Verificare le assegnazioni di ruolo delle entità servizio.

Le assegnazioni di ruolo dell'entità servizio non sono visibili nel portale di Azure. È possibile visualizzare le assegnazioni di ruolo dell'account di registrazione, incluso il ruolo con autorizzazioni di creazione delle sottoscrizioni, con l'API per le assegnazioni di ruoli di fatturazione - Elenco per account di registrazione - API REST (fatturazione di Azure). Usare l'API per verificare che l'assegnazione di ruolo abbia avuto esito positivo.

Risoluzione dei problemi

È necessario identificare e usare l'ID oggetto dell'applicazione aziendale in cui è stato concesso il ruolo EA. Se si usa l'ID oggetto di un'altra applicazione, le chiamate API hanno esito negativo. Assicurarsi di usare l'ID oggetto dell'applicazione aziendale corretto.

Se viene visualizzato l'errore seguente quando si effettua la chiamata API, è possibile che sia stato usato erroneamente il valore dell'ID oggetto dell'entità servizio che si trova in Registrazioni app. Per correggere questo errore, assicurarsi di usare l'ID oggetto dell'entità servizio da Applicazioni aziendali e non quello disponibile in Registrazioni app.

The provided principal Tenant Id = xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx and principal Object Id xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx are not valid

Passaggi successivi

Introduzione all'account di fatturazione del Contratto Enterprise.