Esportare i dati in una destinazione sicura in un'istanza di Azure Rete virtuale

L'esportazione dei dati in IoT Central consente di trasmettere continuamente i dati dei dispositivi a destinazioni quali Archiviazione BLOB di Azure, Hub eventi di Azure, messaggistica bus di servizio di Azure o Azure Esplora dati. È possibile bloccare queste destinazioni usando azure Rete virtuale ed endpoint privati.

Attualmente non è possibile connettere un'applicazione IoT Central direttamente a una rete virtuale per l'esportazione dei dati. Tuttavia, poiché IoT Central è un servizio di Azure attendibile, è possibile configurare un'eccezione alle regole del firewall e connettersi a una destinazione sicura in una rete virtuale. In questo scenario si usa in genere un'identità gestita per autenticare e autorizzare con la destinazione.

Prerequisiti

Applicazione IoT Central. Per altre informazioni, vedere Creare un'applicazione IoT Central.

Esportazione dei dati configurata nell'applicazione IoT Central per inviare dati del dispositivo a una destinazione, ad esempio Archiviazione BLOB di Azure, Hub eventi di Azure, bus di servizio di Azure o Azure Esplora dati. La destinazione deve essere configurata per l'uso di un'identità gestita. Per altre informazioni, vedere Esportare i dati IoT in destinazioni cloud usando l'archiviazione BLOB.

Configurare il servizio di destinazione

Per configurare Archiviazione BLOB di Azure per l'uso di una rete virtuale e di un endpoint privato, vedere:

- Configurare i firewall e le reti virtuali di Archiviazione di Azure

- Endpoint privati per l'account di archiviazione

Per configurare Hub eventi di Azure per l'uso di una rete virtuale e di un endpoint privato, vedere:

- Consentire l'accesso agli spazi dei nomi Hub eventi di Azure da reti virtuali specifiche

- Consentire l'accesso agli spazi dei nomi Hub eventi di Azure tramite endpoint privati

Per configurare bus di servizio di Azure Messaggistica per l'uso di una rete virtuale e di un endpoint privato, vedere:

- Consentire l'accesso allo spazio dei nomi bus di servizio di Azure da reti virtuali specifiche

- Consentire l'accesso agli spazi dei nomi bus di servizio di Azure tramite endpoint privati

Configurare l'eccezione del firewall

Per consentire a IoT Central di connettersi a una destinazione in una rete virtuale, abilitare un'eccezione del firewall nella rete virtuale per consentire le connessioni da servizi di Azure attendibili.

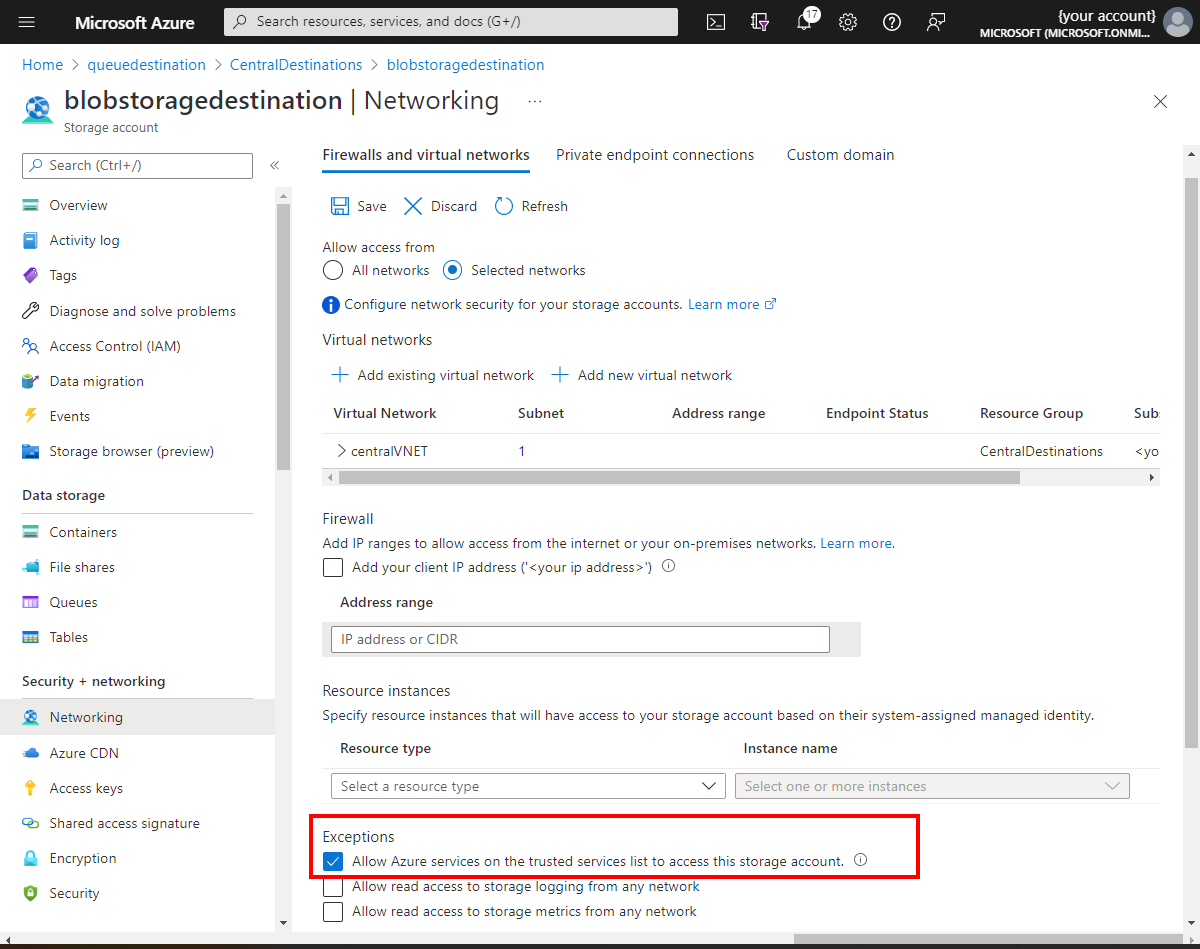

Per configurare l'eccezione nella portale di Azure per Archiviazione BLOB di Azure, passare a Firewall di rete > e reti virtuali. Selezionare quindi Consenti ai servizi di Azure nell'elenco dei servizi attendibili di accedere a questo account di archiviazione:

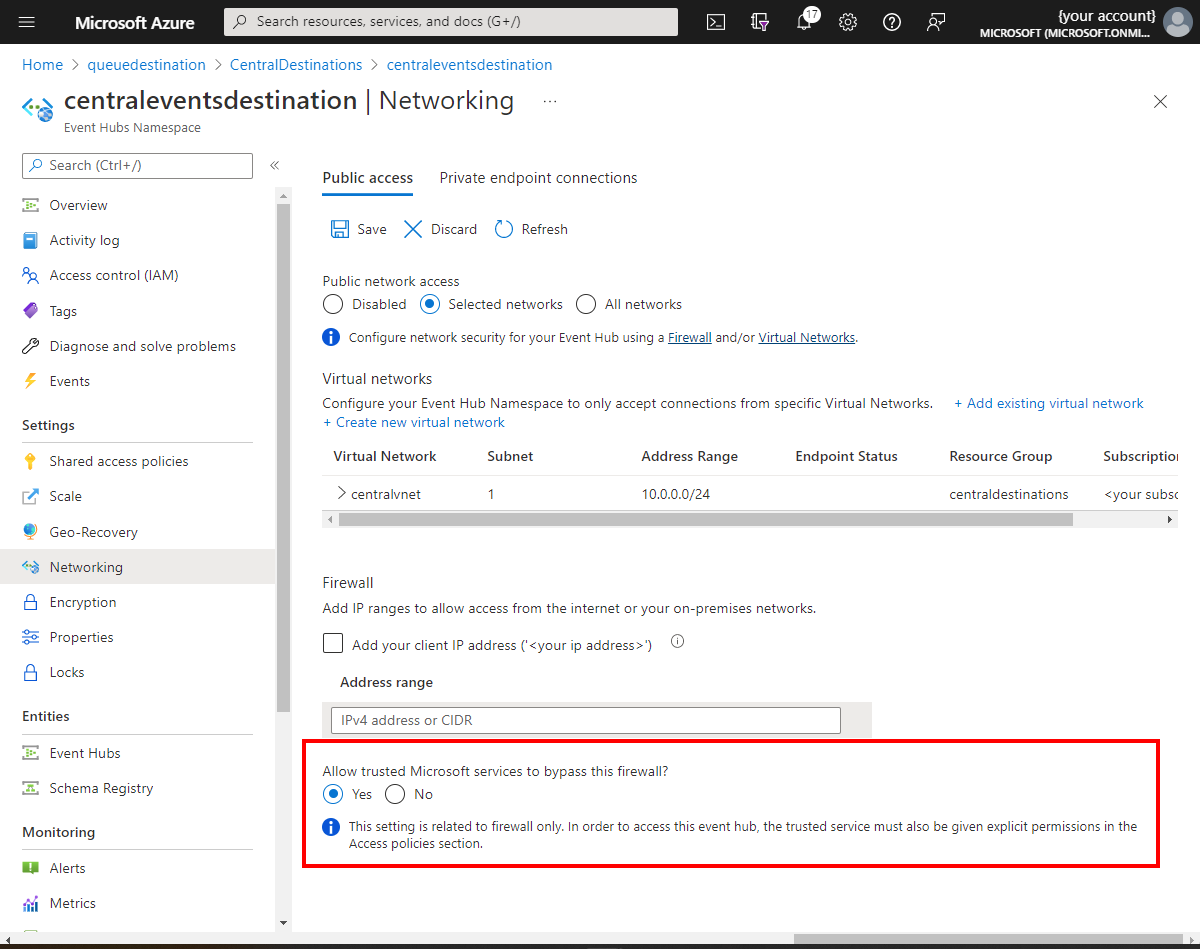

Per configurare l'eccezione nel portale di Azure per Hub eventi di Azure, passare a Accesso pubblico di rete>. Selezionare quindi Sì per consentire all'servizi Microsoft attendibile di ignorare il firewall:

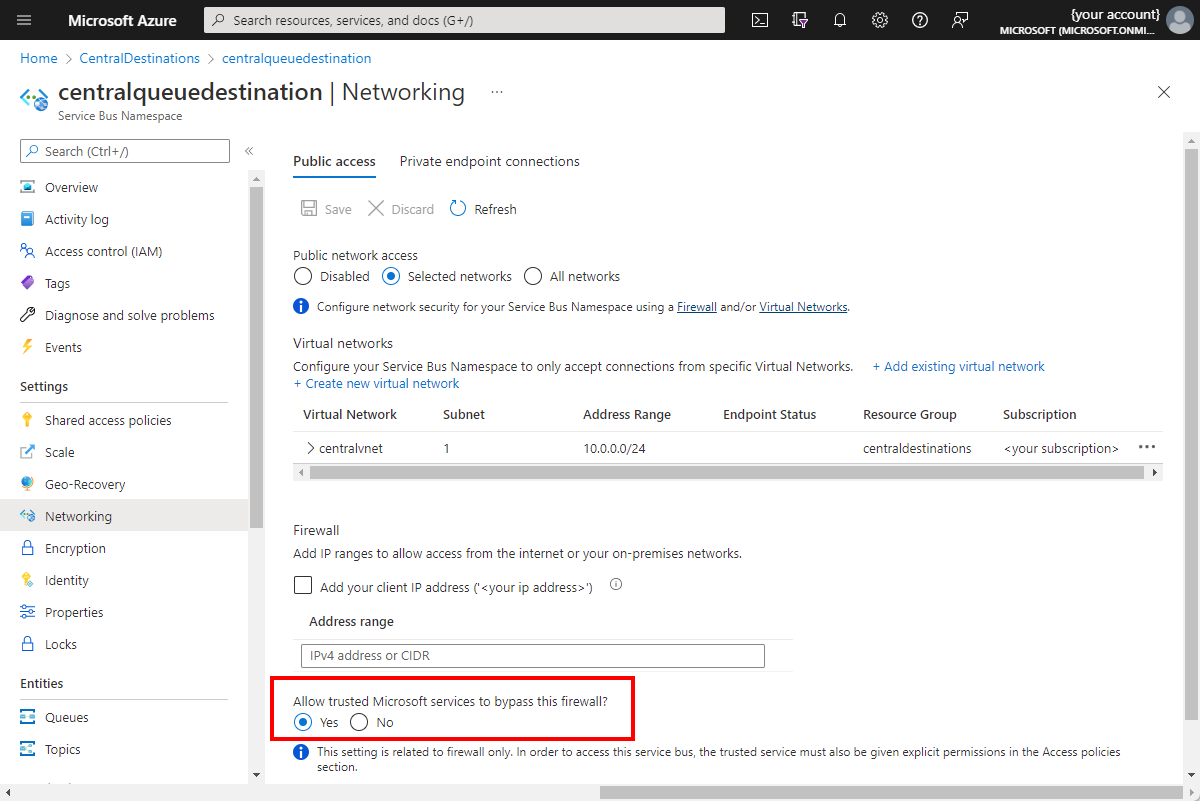

Per configurare l'eccezione nella portale di Azure per bus di servizio di Azure, passare a Accesso pubblico di rete>. Selezionare quindi Sì per consentire all'servizi Microsoft attendibile di ignorare il firewall:

Passaggi successivi

Dopo aver appreso come esportare i dati in una destinazione bloccata in una rete virtuale, ecco il passaggio successivo suggerito: