Eseguire l'onboarding di dispositivi Windows con Configuration Manager

Si applica a:

- Microsoft Defender per endpoint Piano 1

- Microsoft Defender per endpoint Piano 2

- Microsoft Defender XDR

- Microsoft Configuration Manager current branch

- System Center Configuration Manager 2012 R2

Si desidera provare Microsoft Defender per endpoint? iscriversi a una versione di valutazione gratuita.

Prerequisiti

Importante

Il ruolo del sistema del sito del punto di Endpoint Protection è necessario in modo che i criteri di riduzione della superficie di attacco e antivirus vengano distribuiti correttamente agli endpoint di destinazione. Senza questo ruolo, gli endpoint nella raccolta di dispositivi non riceveranno i criteri di riduzione della superficie di attacco e antivirus configurati.

È possibile usare Configuration Manager per eseguire l'onboarding degli endpoint nel servizio Microsoft Defender per endpoint.

Esistono diverse opzioni che è possibile usare per eseguire l'onboarding dei dispositivi usando Configuration Manager:

Nota

Defender per endpoint non supporta l'onboarding durante la fase di Configurazione guidata. Assicurarsi che gli utenti completino la Configurazione guidata dopo l'installazione o l'aggiornamento di Windows.

Si noti che è possibile creare una regola di rilevamento in un'applicazione Configuration Manager per verificare continuamente se è stato eseguito l'onboarding di un dispositivo. Un'applicazione è un tipo di oggetto diverso da un pacchetto e un programma. Se non è ancora stato eseguito l'onboarding di un dispositivo (a causa del completamento della Configurazione guidata in sospeso o di qualsiasi altro motivo), Configuration Manager ritenterà l'onboarding del dispositivo fino a quando la regola non rileva la modifica dello stato.

Questo comportamento può essere eseguito creando una regola di rilevamento che controlla se il valore del Registro di sistema "OnboardingState" (di tipo REG_DWORD) = 1. Questo valore del Registro di sistema si trova in "HKLM\SOFTWARE\Microsoft\Windows Advanced Threat Protection\Status". Per altre informazioni, vedere Configurare i metodi di rilevamento in System Center 2012 R2 Configuration Manager.

Configurare le impostazioni della raccolta di esempi

Per ogni dispositivo, è possibile impostare un valore di configurazione per indicare se gli esempi possono essere raccolti dal dispositivo quando viene effettuata una richiesta tramite Microsoft Defender XDR per inviare un file per un'analisi approfondita.

Nota

Queste impostazioni di configurazione vengono in genere eseguite tramite Configuration Manager.

È possibile impostare una regola di conformità per l'elemento di configurazione in Configuration Manager per modificare l'impostazione della condivisione di esempio in un dispositivo.

Questa regola deve essere un elemento di configurazione della regola di conformità che imposta il valore di una chiave del Registro di sistema nei dispositivi di destinazione per assicurarsi che siano conformi.

La configurazione viene impostata tramite la voce della chiave del Registro di sistema seguente:

Path: "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection"

Name: "AllowSampleCollection"

Value: 0 or 1

Dove Tipo di chiave è un D-WORD. I valori possibili sono:

- 0: non consente la condivisione di esempi da questo dispositivo

- 1: consente la condivisione di tutti i tipi di file da questo dispositivo

Il valore predefinito nel caso in cui la chiave del Registro di sistema non esista è 1.

Per altre informazioni sulla conformità Configuration Manager System Center, vedere Introduzione alle impostazioni di conformità in System Center 2012 R2 Configuration Manager.

Eseguire l'onboarding di dispositivi Windows con Microsoft Configuration Manager

Creazione della raccolta

Per eseguire l'onboarding di dispositivi Windows con Microsoft Configuration Manager, la distribuzione può essere destinata a una raccolta esistente o è possibile creare una nuova raccolta per il test.

L'onboarding con strumenti come Criteri di gruppo o un metodo manuale non installa alcun agente nel sistema.

All'interno della console Microsoft Configuration Manager, il processo di onboarding verrà configurato come parte delle impostazioni di conformità all'interno della console.

Qualsiasi sistema che riceve questa configurazione richiesta mantiene tale configurazione finché il client Configuration Manager continua a ricevere questo criterio dal punto di gestione.

Seguire questa procedura per eseguire l'onboarding degli endpoint usando Microsoft Configuration Manager:

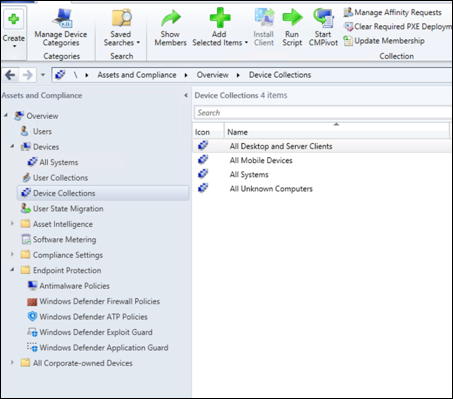

Nella console Microsoft Configuration Manager passare ad Asset e panoramica sulla > conformità > Raccolte di dispositivi.

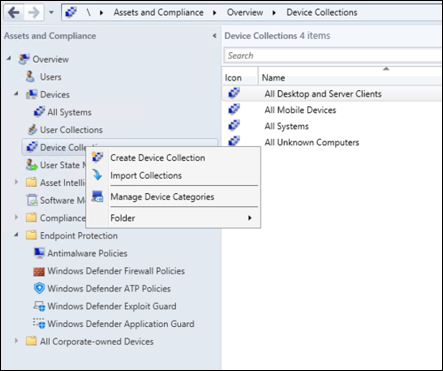

Selezionare e tenere premuto (o fare clic con il pulsante destro del mouse) Raccolta dispositivi e selezionare Create Raccolta dispositivi.

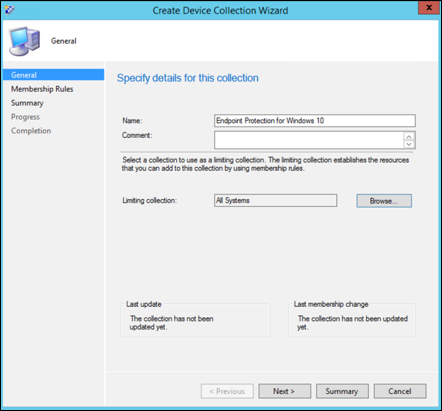

Specificare un nome e una raccolta di limitazione, quindi selezionare Avanti.

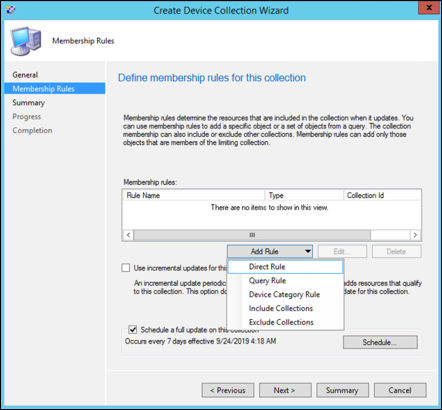

Selezionare Aggiungi regola e scegliere Regola query.

Selezionare Avanti nella Creazione guidata appartenenza diretta e quindi selezionare Modifica istruzione query.

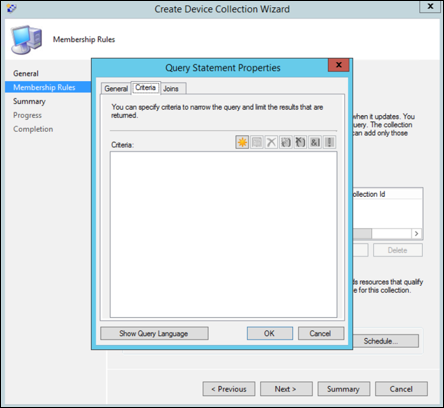

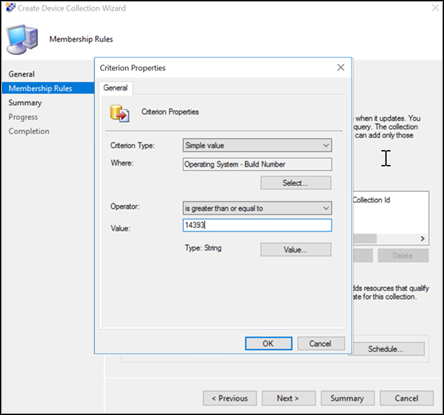

Selezionare Criteri e quindi scegliere l'icona star.

Mantenere il tipo di criterio come valore semplice, scegliere mentre Sistema operativo - numero di build, operatore maggiore o uguale a e valore 14393 e selezionare OK.

Selezionare Avanti e Chiudi.

Seleziona Avanti.

Dopo aver completato questa attività, è disponibile una raccolta di dispositivi con tutti gli endpoint di Windows nell'ambiente.

Altre impostazioni di configurazione consigliate

Dopo l'onboarding dei dispositivi nel servizio, è importante sfruttare le funzionalità di protezione dalle minacce incluse abilitandoli con le impostazioni di configurazione consigliate seguenti.

Configurazione della raccolta di dispositivi

Se si usa Configuration Manager versione 2002 o successiva, è possibile scegliere di ampliare la distribuzione per includere server o client di livello inferiore.

Configurazione della protezione di nuova generazione

Sono consigliate le impostazioni di configurazione seguenti:

Analisi

- Analizzare i dispositivi di archiviazione rimovibili, ad esempio le unità USB: Sì

Protezione in tempo reale

- Abilitare il monitoraggio comportamentale: Sì

- Abilitare la protezione dalle applicazioni potenzialmente indesiderate durante il download e prima dell'installazione: Sì

Servizio Cloud Protection

- Tipo di appartenenza al servizio Cloud Protection: appartenenza avanzata

Riduzione della superficie d'attacco

Configurare tutte le regole disponibili in Controllo.

Nota

Il blocco di queste attività può interrompere i processi aziendali legittimi. L'approccio migliore consiste nell'impostare tutto su controllo, identificare quali sono sicuri da attivare e quindi abilitare tali impostazioni negli endpoint che non hanno rilevamenti falsi positivi.

Per distribuire Microsoft Defender antivirus e i criteri di riduzione della superficie di attacco tramite Microsoft Configuration Manager (SCCM), seguire questa procedura:

- Abilitare Endpoint Protection e configurare le impostazioni client personalizzate.

- Installare il client Endpoint Protection da un prompt dei comandi.

- Verificare l'installazione client di Endpoint Protection.

Abilitare Endpoint Protection e configurare le impostazioni client personalizzate

Seguire la procedura per abilitare la protezione degli endpoint e la configurazione delle impostazioni client personalizzate:

Nella console Configuration Manager fare clic su Amministrazione.

Nell'area di lavoro Amministrazione fare clic su Impostazioni client.

Nel gruppo Create della scheda Home fare clic su Create Impostazioni dispositivo client personalizzato.

Nella finestra di dialogo Create Impostazioni dispositivo client personalizzato specificare un nome e una descrizione per il gruppo di impostazioni e quindi selezionare Endpoint Protection.

Configurare le impostazioni client di Endpoint Protection necessarie. Per un elenco completo delle impostazioni client di Endpoint Protection che è possibile configurare, vedere la sezione Endpoint Protection in Informazioni sulle impostazioni client.

Importante

Installare il ruolo del sistema del sito di Endpoint Protection prima di configurare le impostazioni client per Endpoint Protection.

Fare clic su OK per chiudere la finestra di dialogo Create Impostazioni dispositivo client personalizzato. Le nuove impostazioni client vengono visualizzate nel nodo Impostazioni client dell'area di lavoro Amministrazione .

Distribuire quindi le impostazioni client personalizzate in una raccolta. Selezionare le impostazioni client personalizzate da distribuire. Nel gruppo Impostazioni client della scheda Home fare clic su Distribuisci.

Nella finestra di dialogo Seleziona raccolta scegliere la raccolta in cui si desidera distribuire le impostazioni client e quindi fare clic su OK. La nuova distribuzione viene visualizzata nella scheda Distribuzioni del riquadro dei dettagli.

I client vengono configurati con queste impostazioni al successivo download dei criteri client. Per altre informazioni, vedere Avviare il recupero dei criteri per un client Configuration Manager.

Nota

Per Windows Server 2012 R2 e Windows Server 2016 gestiti da Configuration Manager 2207 e versioni successive, eseguire l'onboarding usando il client Microsoft Defender per endpoint (MDE) (scelta consigliata) Impostazione. In alternativa, è possibile usare versioni precedenti di Configuration Manager per eseguire una migrazione. Per altre informazioni, vedere Migrazione di server da Microsoft Monitoring Agent alla soluzione unificata.

Installazione del client Endpoint Protection da un prompt dei comandi

Seguire la procedura per completare l'installazione del client endpoint protection dal prompt dei comandi.

Copiare scepinstall.exe dalla cartella Client della cartella di installazione Configuration Manager nel computer in cui si vuole installare il software client di Endpoint Protection.

Aprire una finestra del prompt dei comandi come amministratore. Modificare la directory nella cartella con il programma di installazione.

scepinstall.exeEseguire quindi , aggiungendo eventuali proprietà aggiuntive della riga di comando necessarie:Proprietà Descrizione /sEseguire il programma di installazione in modo invisibile all'utente /qEstrarre i file di installazione in modo invisibile all'utente /iEseguire normalmente il programma di installazione /policySpecificare un file di criteri antimalware per configurare il client durante l'installazione /sqmoptinAcconsentire esplicitamente al programma Analisi utilizzo software Microsoft Seguire le istruzioni visualizzate per completare l'installazione del client.

Se è stato scaricato il pacchetto di definizione dell'aggiornamento più recente, copiare il pacchetto nel computer client e quindi fare doppio clic sul pacchetto di definizione per installarlo.

Nota

Al termine dell'installazione client di Endpoint Protection, il client esegue automaticamente un controllo dell'aggiornamento delle definizioni. Se il controllo dell'aggiornamento ha esito positivo, non è necessario installare manualmente il pacchetto di aggiornamento delle definizioni più recente.

Esempio: installare il client con un criterio antimalware

scepinstall.exe /policy <full path>\<policy file>

Verificare l'installazione client di Endpoint Protection

Dopo aver installato il client Endpoint Protection nel computer di riferimento, verificare che il client funzioni correttamente.

- Nel computer di riferimento aprire System Center Endpoint Protection dall'area di notifica di Windows.

- Nella scheda Home della finestra di dialogo System Center Endpoint Protection verificare che la protezione in tempo reale sia impostata su Attivato.

- Verificare che perle definizioni di virus e spyware sia visualizzato aggiornato.

- Per assicurarsi che il computer di riferimento sia pronto per l'imaging, in Opzioni di analisi selezionare Completa e quindi fare clic su Analizza ora.

Protezione della rete

Prima di abilitare la protezione di rete in modalità di controllo o blocco, assicurarsi di aver installato l'aggiornamento della piattaforma antimalware, che può essere ottenuto dalla pagina di supporto.

Accesso alle cartelle controllato

Abilitare la funzionalità in modalità di controllo per almeno 30 giorni. Dopo questo periodo, esaminare i rilevamenti e creare un elenco di applicazioni che possono scrivere in directory protette.

Per altre informazioni, vedere Valutare l'accesso controllato alle cartelle.

Eseguire un test di rilevamento per verificare l'onboarding

Dopo aver eseguito l'onboarding del dispositivo, è possibile scegliere di eseguire un test di rilevamento per verificare che un dispositivo sia stato correttamente caricato nel servizio. Per altre informazioni, vedere Eseguire un test di rilevamento in un dispositivo Microsoft Defender per endpoint appena caricato.

Dispositivi offboard con Configuration Manager

Per motivi di sicurezza, il pacchetto usato per i dispositivi offboard scadrà 30 giorni dopo la data in cui è stato scaricato. I pacchetti di offboarding scaduti inviati a un dispositivo verranno rifiutati. Quando si scarica un pacchetto di offboarding, si riceverà una notifica della data di scadenza dei pacchetti e verrà incluso anche nel nome del pacchetto.

Nota

I criteri di onboarding e offboarding non devono essere distribuiti nello stesso dispositivo contemporaneamente, altrimenti ciò causerà conflitti imprevedibili.

Dispositivi offboard che usano Microsoft Configuration Manager current branch

Se si usa Microsoft Configuration Manager current branch, vedere Create un file di configurazione di offboarding.

Dispositivi offboard con System Center 2012 R2 Configuration Manager

Ottenere il pacchetto di offboarding dal portale di Microsoft Defender:

- Nel riquadro di spostamento selezionare Impostazioni>Endpoint>Gestione> dispositiviOffboarding.

- Selezionare Windows 10 o Windows 11 come sistema operativo.

- Nel campo Metodo di distribuzione selezionare System Center Configuration Manager 2012/2012 R2/1511/1602.

- Selezionare Scarica pacchetto e salvare il file .zip.

Estrarre il contenuto del file .zip in un percorso condiviso di sola lettura accessibile dagli amministratori di rete che distribuiranno il pacchetto. È necessario disporre di un file denominato WindowsDefenderATPOffboardingScript_valid_until_YYYY-MM-DD.cmd.

Distribuire il pacchetto seguendo la procedura descritta nell'articolo Pacchetti e programmi in System Center 2012 R2 Configuration Manager.

Scegliere una raccolta di dispositivi predefinita in cui distribuire il pacchetto.

Importante

L'offboarding fa sì che il dispositivo interrompa l'invio dei dati del sensore al portale, ma i dati dal dispositivo, incluso il riferimento agli avvisi che ha avuto, verranno conservati per un massimo di 6 mesi.

Monitorare la configurazione del dispositivo

Se si usa Microsoft Configuration Manager current branch, usare il dashboard predefinito di Defender per endpoint nella console di Configuration Manager. Per altre informazioni, vedere Defender per endpoint - Monitoraggio.

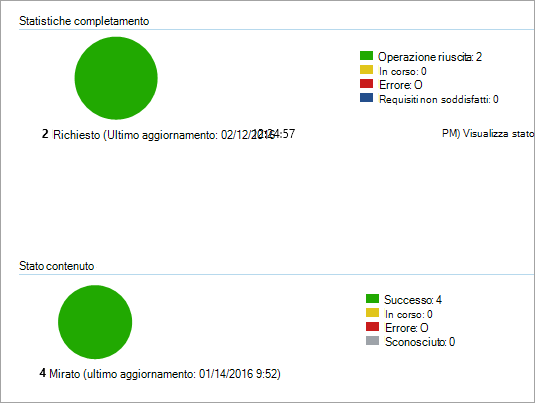

Se si usa System Center 2012 R2 Configuration Manager, il monitoraggio è costituito da due parti:

Conferma che il pacchetto di configurazione è stato distribuito correttamente ed è in esecuzione (o è stato eseguito correttamente) nei dispositivi della rete.

Verifica che i dispositivi siano conformi al servizio Defender per endpoint (in questo modo il dispositivo può completare il processo di onboarding e continuare a segnalare i dati al servizio).

Verificare che il pacchetto di configurazione sia stato distribuito correttamente

Nella console Configuration Manager fare clic su Monitoraggio nella parte inferiore del riquadro di spostamento.

Selezionare Panoramica e quindi Distribuzioni.

Selezionare la distribuzione con il nome del pacchetto.

Esaminare gli indicatori di stato in Statistiche di completamento e Stato contenuto.

Se sono presenti distribuzioni non riuscite (dispositivi con errori, requisiti non soddisfatti o stati non riusciti), potrebbe essere necessario risolvere i problemi dei dispositivi. Per altre informazioni, vedere Risolvere i problemi di onboarding Microsoft Defender per endpoint.

Verificare che i dispositivi siano conformi al servizio Microsoft Defender per endpoint

È possibile impostare una regola di conformità per l'elemento di configurazione in System Center 2012 R2 Configuration Manager per monitorare la distribuzione.

Questa regola deve essere un elemento di configurazione delle regole di conformità non correttivo che monitora il valore di una chiave del Registro di sistema nei dispositivi di destinazione.

Monitorare la voce di chiave del Registro di sistema seguente:

Path: "HKLM\SOFTWARE\Microsoft\Windows Advanced Threat Protection\Status"

Name: "OnboardingState"

Value: "1"

Per altre informazioni, vedere Introduzione alle impostazioni di conformità in System Center 2012 R2 Configuration Manager.

Argomenti correlati

- Aggiungere dispositivi con Criteri di gruppo

- Onboarding di dispositivi Windows 10 con gli strumenti di Gestione dispositivi mobili

- Onboarding di dispositivi Windows 10 con uno script locale

- Aggiungere dispositivi VDI (Virtual Desktop Infrastructure) non persistenti

- Eseguire un test di rilevamento in un dispositivo Microsoft Defender per endpoint appena caricato

- Risolvere i problemi di onboarding Microsoft Defender per endpoint

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender per endpoint Tech Community.