Aggiungere l'autenticazione all'app Web in esecuzione nel Servizio app di Azure

Informazioni su come abilitare l'autenticazione per l'app Web in esecuzione nel Servizio app di Azure e limitare l'accesso agli utenti dell'organizzazione.

Il servizio app fornisce supporto integrato per l'autenticazione, quindi è possibile consentire l'accesso degli utenti e l'accesso ai dati senza scrivere codice, o con una minima quantità di codice, nell'app Web. L'uso del modulo di autenticazione del servizio app non è obbligatorio, ma consente di semplificare il processo di autenticazione per l'app. Questo articolo illustra come proteggere l'app Web con il modulo di autenticazione del servizio app usando Microsoft Entra ID come provider di identità.

Il modulo di autenticazione è abilitato e configurato tramite il portale di Azure e le impostazioni dell'app. Non sono necessari SDK, linguaggi specifici o modifiche al codice dell'applicazione. Sono supportati diversi provider di identità, tra cui Microsoft Entra ID, Account Microsoft, Facebook, Google e X. Quando il modulo di autenticazione è abilitato, ogni richiesta HTTP in ingresso passa attraverso tale modulo prima di essere gestita dal codice dell'app. Per altre informazioni, vedere Autenticazione e autorizzazione nel servizio app di Azure.

In questa esercitazione apprenderai a:

- Configurare l'autenticazione per l'app Web.

- Limitare l'accesso all'app Web agli utenti dell'organizzazione.

Prerequisiti

Se non si ha una sottoscrizione di Azure, creare un account Azure gratuito prima di iniziare.

Creare e pubblicare un'app Web nel servizio app

Per questa esercitazione è necessaria un'app Web distribuita nel servizio app. È possibile usare un'app Web esistente oppure è possibile seguire una delle guide di avvio rapido ASP.NET Core, Node.js, Python, or Java per creare e pubblicare una nuova app Web nel servizio app:

Indipendentemente dal fatto che si usi un'app Web esistente o se ne crei una nuova, tenere presente quanto segue:

- nome dell'app Web

- nome del gruppo di risorse in cui viene distribuita l'app Web

Questi nomi saranno necessari nel corso di questa esercitazione.

Configurare l'autenticazione

Si dispone ora di un'app Web in esecuzione nel servizio app. Si procederà quindi all'abilitazione dell'autenticazione per l'app Web. Si usa Microsoft Entra ID come provider di identità. Per altre informazioni, vedere Configurare l'autenticazione di Microsoft Entra per un'applicazione del servizio app.

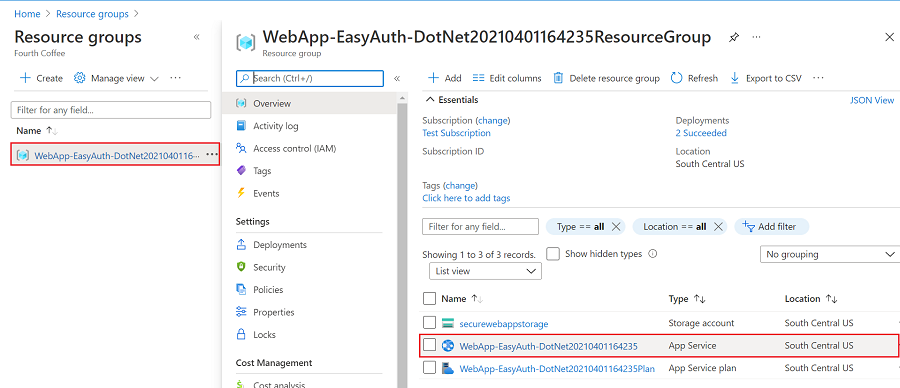

Nel menu del portale di Azure selezionare Gruppi di risorse oppure cercare e selezionare Gruppi di risorse in una pagina qualsiasi.

In Gruppi di risorse cercare e selezionare il gruppo di risorse desiderato. In Panoramica selezionare la pagina di gestione dell'app.

Nel menu a sinistra dell'app, selezionare Autenticazione e quindi cliccare Aggiungi provider di identità.

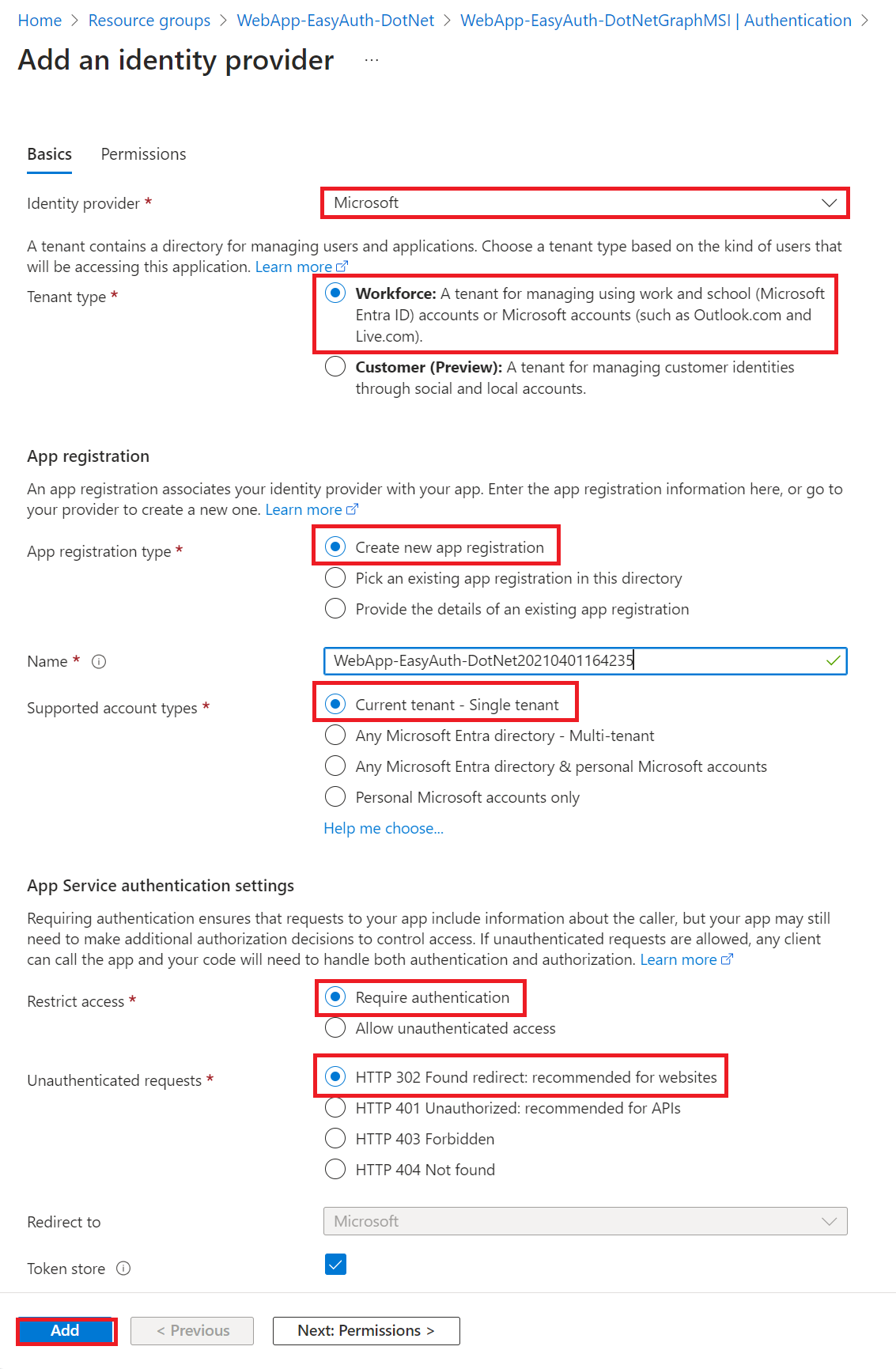

Nella pagina Aggiungi un provider di identità selezionare Microsoft come Provider di identità per l'acceso di identità Microsoft e Microsoft Entra.

In Tipo di tenant selezionare Personale.

Per Registrazione app>Tipo di registrazione app, selezionare Crea nuova registrazione app.

Per Registrazione app>Tipi di account supportati selezionare Tenant singolo - Tenant corrente.

Nella sezione servizio app impostazioni di autenticazione lasciare l'opzione Autenticazione impostata su Richiedi autenticazione e Richieste non autenticate impostate su HTTP 302 Reindirizzamento trovato: consigliato per i siti Web.

Nella parte inferiore della pagina Aggiungi un provider di identità cliccare Aggiungi per abilitare l'autenticazione per l'app Web.

A questo punto si dispone di un'app protetta tramite l'autenticazione del servizio app.

Nota

Per consentire gli account di altri tenant, cambiare 'URL autorità di certificazione' in 'https://login.microsoftonline.com/common/v2.0' modificando l'opzione 'Provider di identità' dal pannello 'Autenticazione'.

Verificare l'accesso limitato all'app Web

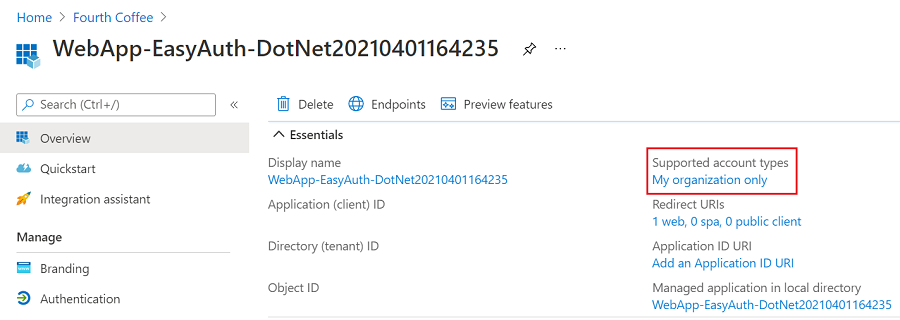

Quando è stato abilitato il modulo di autenticazione del servizio app, è stata creata una registrazione app nel tenant di Microsoft Entra. Il nome visualizzato della registrazione app corrisponde a quello dell'app Web. Per controllare le impostazioni, accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come sviluppatore di applicazioni quindi passare a Identità>Applicazioni>Registrazioni app. Selezionare la registrazione app creata in precedenza. Nella panoramica verificare che l'opzione Tipi di account supportati sia impostata su Solo l'organizzazione personale.

Per verificare che l'accesso all'app sia limitato agli utenti dell'organizzazione, avviare un browser in modalità privata o anonima e passare a https://<app-name>.azurewebsites.net. Si dovrebbe essere indirizzati a una pagina di accesso protetta per verificare che gli utenti non autenticati non siano autorizzati ad accedere al sito. Eseguire l'accesso come utente nell'organizzazione per ottenere l'accesso al sito. Si può anche avviare un nuovo browser e provare ad accedere con un account personale per verificare che gli utenti esterni all'organizzazione non siano autorizzati ad accedere.

Pulire le risorse

Se l'esercitazione è stata completata e l'app Web o le risorse associate non sono più necessarie, pulire le risorse create.