Metodi di autenticazione in Microsoft Entra ID - Token OATH

OATH Time-Based One-Time Passwords (TOTP) è uno standard aperto che specifica come vengono generati i codici per password monouso (OTP). OATH TOTP può essere implementato usando un software o un hardware per generare i codici. Microsoft Entra ID non supporta OATH HOTP, uno standard di generazione di codice diverso.

Token software OATH

I token software OATH sono in genere applicazioni quali l'app Microsoft Authenticator e altre app di autenticazione. Microsoft Entra ID genera la chiave privata, o seed, che viene inviata all'app ed è usata per generare ciascun OTP.

L'app Authenticator genera automaticamente i codici quando è configurata per generare notifiche push, in modo che un utente abbia un backup anche se il dispositivo non è connesso. Possono essere usate anche applicazioni di terze parti che usano OATH TOTP per generare i codici.

Alcuni token hardware OATH TOTP sono programmabili, ovvero non contengono una chiave privata o un seme pre-programmato. Questi token hardware programmabili possono essere configurati usando la chiave privata o il seme ottenuto dal flusso di configurazione del token software. I clienti possono acquistare i token dal fornitore di propria scelta e usare la chiave privata o il seme nel processo di configurazione del fornitore.

Token hardware OATH (anteprima)

Microsoft Entra ID supporta l'uso di token SHA-1 OATH-TOTP che aggiornano i codici ogni 30 o 60 secondi. I clienti possono acquistare questi token da un fornitore di propria scelta. I token OATH hardware sono disponibili per gli utenti con licenza Microsoft Entra ID P1 o P2.

Importante

L'anteprima è supportata solo nei cloud globali di Azure e Azure per enti pubblici.

I token hardware OATH TOTP sono in genere dotati di una chiave privata o di un seme pre-programmato nel token. Queste chiavi devono essere immesse in Microsoft Entra ID come descritto nei passaggi seguenti. Le chiavi private sono limitate a 128 caratteri, il che non è compatibile con alcuni token. La chiave privata può contenere solo i caratteri a-z o A-Z e i numeri 2-7 e deve essere codificata in Base32.

I token hardware OATH TOTP programmabili di cui può essere rieseguito il seeding possono essere configurati anche con Microsoft Entra ID nel flusso di configurazione del token software.

I token hardware OATH sono supportati come parte di un'anteprima pubblica. Per altre informazioni sulle anteprime, vedere Condizioni per l'utilizzo supplementari per le anteprime di Microsoft Azure.

Una volta acquisiti i token, devono essere caricati in un formato di file con valori delimitati da virgole (CSV). Il file deve includere l'UPN, il numero seriale, la chiave privata, l'intervallo di tempo, il produttore e il modello, come mostrato in questo esempio:

upn,serial number,secret key,time interval,manufacturer,model

Helga@contoso.com,1234567,2234567abcdef2234567abcdef,60,Contoso,HardwareKey

Nota

Assicurarsi di includere la riga di intestazione nel file CSV.

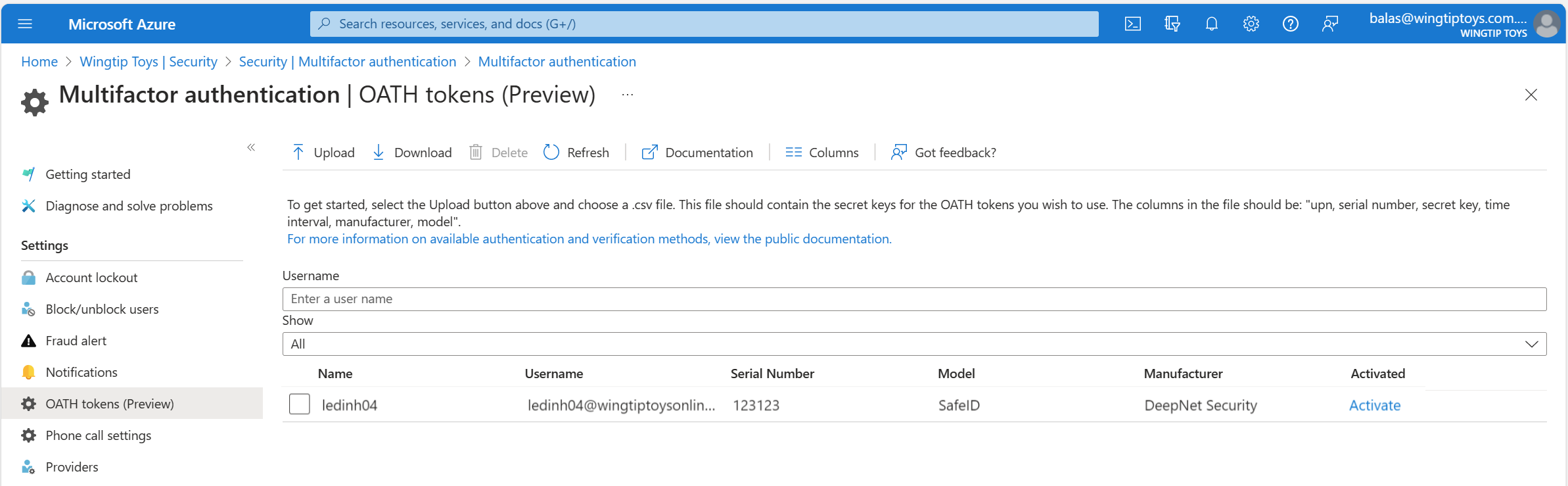

Dopo aver formattato correttamente come file CSV, un amministratore può quindi accedere all'interfaccia di amministrazione di Microsoft Entra, passare a Protezione>Autenticazione a più fattori>Token OATH e caricare il file CSV risultante.

A seconda delle dimensioni del file CSV, l’elaborazione potrebbe richiedere alcuni minuti. Per ottenere lo stato corrente, selezionare il pulsante Aggiorna. Se sono presenti errori nel file, è possibile scaricare un file CSV che elenca gli eventuali errori da risolvere. I nomi dei campi nel file CSV scaricato sono diversi da quelli della versione caricata.

Una volta risolti eventuali errori, l'amministratore può quindi attivare ogni chiave selezionando Attiva per il token da attivare e immettendo l'OTP visualizzato nel token. È possibile attivare un massimo di 200 token OATH ogni 5 minuti.

Gli utenti possono avere una combinazione composta da fino a cinque token hardware OATH o applicazioni di autenticazione, quali l'app Microsoft Authenticator, configurate per l'uso in qualsiasi momento. I token OATH hardware non possono essere assegnati a utenti guest nel tenant delle risorse.

Importante

Assicurarsi di assegnare ogni token solo a un singolo utente. In futuro, il supporto per l'assegnazione di un singolo token a più utenti verrà disattivato per evitare un rischio di sicurezza.

Risoluzione di un errore durante l'elaborazione del caricamento

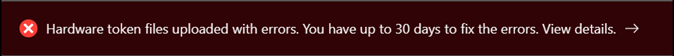

Talvolta, possono verificarsi conflitti o problemi con l'elaborazione di un caricamento del file CSV. Se si verifica un conflitto o un problema, si riceverà una notifica simile alla seguente:

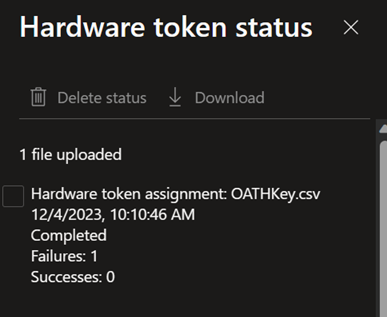

Per accertarsi di determinare il messaggio di errore, selezionare Visualizza dettagli. Verrà visualizzato il pannello Stato token hardware e verrà fornito il riepilogo dello stato del caricamento. Mostra che si è verificato uno o più errori, come nell'esempio seguente:

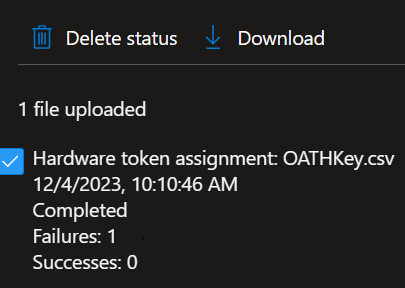

Per determinare la causa dell'errore elencato, assicurarsi di fare clic sulla casella di controllo accanto allo stato che si desidera visualizzare, che attiva l'opzione Download. Verrà scaricato un file CSV contenente l'errore identificato.

Il file scaricato è denominato Failures_filename.csv, dove filename è il nome del file caricato. Viene salvato nella directory di download predefinita per il browser.

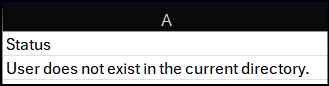

Questo esempio mostra l'errore identificato come un utente attualmente inesistente nella directory del tenant:

Dopo aver risolto gli errori elencati, caricare di nuovo il file CSV fino a quando non viene elaborato correttamente. Le informazioni sullo stato per ogni tentativo sono conservate per 30 giorni. Se necessario, il file CSV può essere rimosso manualmente facendo clic sulla casella di controllo accanto allo stato, quindi selezionando Elimina stato.

Determinare il tipo di registrazione del token OATH

Gli utenti possono gestire e aggiungere registrazioni di token OATH accedendo a mysecurityinfo o selezionando Informazioni di sicurezza da Account personale. Le icone specifiche vengono usate per distinguere se la registrazione del token OATH è basata su hardware o software.

| Tipo di registrazione token | Icon |

|---|---|

| Token software OATH | |

| Token hardware OATH |

Passaggi successivi

Altre informazioni sulla configurazione dei metodi di autenticazione tramite l'API REST di Microsoft Graph. Informazioni sui provider di chiavi di sicurezza FIDO2 compatibili con l'autenticazione senza password.