Che cosa sono i log di audit di Microsoft Entra?

I log delle attività di Microsoft Entra includono i log di audit, che rappresentano un report completo su ogni evento registrato in Microsoft Entra ID. Le modifiche apportate ad applicazioni, gruppi, utenti e licenze vengono tutte acquisite nei log di audit di Microsoft Entra.

Sono disponibili anche altri due log attività per monitorare l'integrità del tenant:

- Accesso: informazioni sugli accessi e sul modo in cui le risorse vengono usate dagli utenti.

- Provisioning: attività eseguite dal servizio di provisioning, ad esempio la creazione di un gruppo in ServiceNow o di un utente importato da Workday.

Questo articolo offre una panoramica dei log di audit, inclusi gli elementi necessari per accedervi e le informazioni fornite.

Requisiti di licenza e ruoli

I ruoli e le licenze necessari variano in base al report. Sono necessarie autorizzazioni separate per accedere ai dati di monitoraggio e integrità in Microsoft Graph. È consigliabile usare un ruolo con accesso con privilegi minimi per allinearsi alle linee guida Zero Trust. Per un elenco completo dei ruoli, vedere Ruoli con privilegi minimi per attività.

*La visualizzazione degli attributi di sicurezza personalizzati nei log di audit o la creazione di impostazioni di diagnostica per gli attributi di sicurezza personalizzati richiede uno dei ruoli Log attributi. È inoltre necessario il ruolo appropriato per visualizzare i log di audit standard.

**Il livello di accesso e funzionalità per l Microsoft Entra ID Protection varia in base al ruolo e alla licenza. Per altre informazioni, vedere i requisiti di licenza per lID Protection.

A che cosa servono i log di audit?

I log di audit in Microsoft Entra ID forniscono l'accesso ai record delle attività di sistema, spesso necessari per la conformità. È possibile ottenere risposte alle domande relative a utenti, gruppi e applicazioni.

Utenti:

- Quali tipi di modifiche sono stati applicati di recente agli utenti?

- Quanti utenti sono stati modificati?

- Quante password sono state modificate?

Gruppi:

- Quali gruppi sono stati aggiunti di recente?

- I proprietari dei gruppi sono stati modificati?

- Quali licenze si trovano a un gruppo o a un utente?

Applicazioni:

- Quali applicazioni sono state aggiornate o rimosse?

- Un'entità servizio per un'applicazione è stata modificata?

- I nomi delle applicazioni sono stati modificati?

Attributi di sicurezza personalizzati:

- Quali modifiche sono state apportate alle definizioni o alle assegnazioni degli attributi di sicurezza personalizzati?

- Quali aggiornamenti sono stati apportati ai set di attributi?

- Quali valori di attributo personalizzati sono stati assegnati a un utente?

Nota

Le voci nel log di audit sono generate dal sistema e non possono essere modificate o eliminate.

Che cosa mostrano i log?

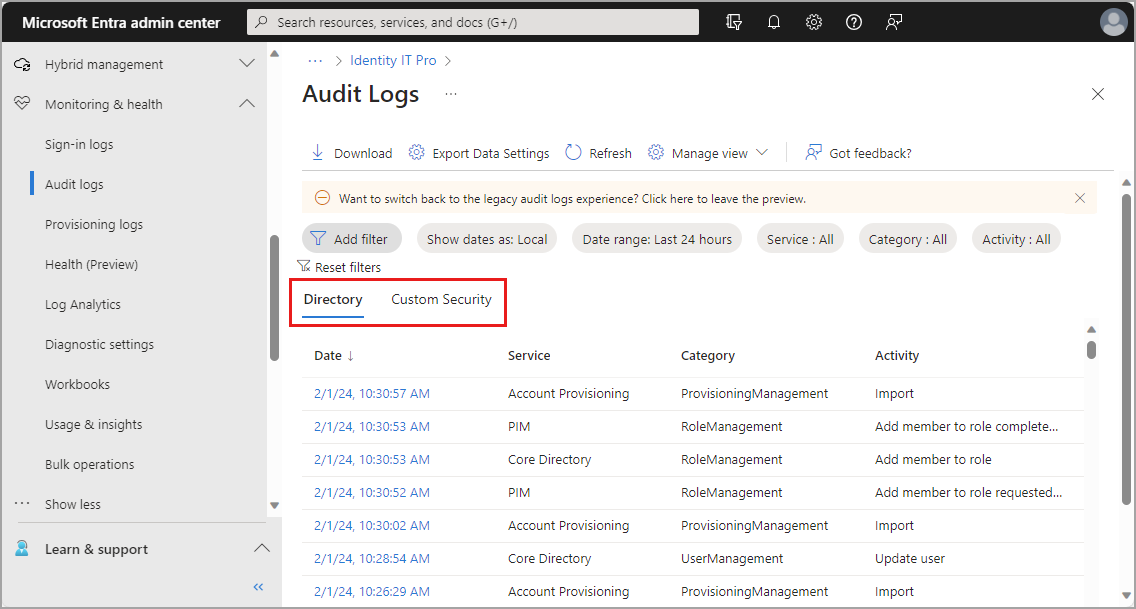

Per impostazione predefinita, i log di audit vengono visualizzati nella scheda Directory, che visualizza le informazioni seguenti:

- Data e ora in cui si è verificato l'evento

- Servizio che ha registrato l'evento

- Categoria e nome dell'attività (cosa)

- Stato dell'attività (operazione riuscita o non riuscita)

Una seconda scheda per Sicurezza personalizzata visualizza i log di audit per gli attributi di sicurezza personalizzati. Per visualizzare i dati in questa scheda, è necessario avere il ruolo Amministratore log attributi o Lettore log attributi. Questo log di audit mostra tutte le attività correlate agli attributi di sicurezza personalizzati. Per altre informazioni sugli attributi di sicurezza personalizzati, vedere Cosa sono gli attributi di sicurezza personalizzati.

Log attività di Microsoft 365

È possibile visualizzare i log attività di Microsoft 365 dall'interfaccia di amministrazione di Microsoft 365. Sebbene i log attività di Microsoft 365 e di Microsoft Entra condividano numerose risorse della directory, solo l'interfaccia di amministrazione di Microsoft 365 consente una visualizzazione completa dei log attività di Microsoft 365.

È possibile accedere ai log attività di Microsoft 365 anche a livello di codice tramite le API di gestione di Office 365.

La maggior parte delle sottoscrizioni di Microsoft 365 autonome o in bundle ha dipendenze back-end da alcuni sottosistemi entro il limite del data center di Microsoft 365. Le dipendenze richiedono il writeback di alcune informazioni per mantenere sincronizzate le directory e essenzialmente per consentire l'onboarding senza problemi in una sottoscrizione di consenso esplicito per Exchange Online. Per questi writeback, le voci del log di audit mostrano le azioni eseguite da "Microsoft Substrate Management". Queste voci del log di audit fanno riferimento a operazioni di creazione/aggiornamento/eliminazione eseguite da Exchange Online all'ID Microsoft Entra. Le voci sono informative e non richiedono alcuna azione.