Creare ed eseguire applicazioni sicure

Nota

Questo è l'articolo 5 di 6 in Creare applicazioni in Microsoft Cloud.

Una buona sicurezza protegge i sistemi e pertanto l'organizzazione, da danni accidentali e intenzionali. Garantisce che solo le persone giuste possano accedere alle risorse e ridurre al minimo la possibilità che possano fare danni accidentali. Segnala anche pericoli, violazioni e altri importanti eventi di sicurezza.

Questo articolo illustra i modi in cui Microsoft Cloud consente di proteggere i sistemi.

- Usare l'ID Microsoft Entra per una soluzione unificata di gestione delle identità e degli accessi

- Usare Microsoft Sentinel per monitorare e gestire la sicurezza delle applicazioni

Usare l'ID Microsoft Entra per una soluzione unificata di gestione delle identità e degli accessi

Nel mondo basato sul cloud i dipendenti e i clienti possono accedere alle applicazioni personalizzate da molti dispositivi in molte posizioni diverse. La concessione dell'accesso alle persone giuste, con le restrizioni corrette, dipende fondamentalmente dall'identità. Una buona sicurezza richiede che ogni utente dimostri la propria identità prima di poter accedere ai sistemi e che accinga solo alle risorse necessarie per svolgere il proprio lavoro.

Costruire il software per farlo è difficile. Richiede specialisti e richiede tempo per ottenere il giusto, quindi sicuramente non si vuole costruire il proprio. Altrettanto importante, l'identità deve essere il più semplice possibile da usare, sia per gli utenti che per gli sviluppatori. Idealmente, si vuole un modo uniforme per gestire l'identità in tutto l'ambiente.

Questo è ciò che Microsoft Cloud fornisce con Microsoft Entra ID, il più grande servizio di gestione delle identità cloud al mondo. Se l'organizzazione usa attualmente qualsiasi componente di Microsoft Cloud, ad esempio Azure, Power Platform, Microsoft 365 o Dynamics 365, si sta già usando Microsoft Entra ID. Viene usato in Microsoft Cloud, offrendo agli utenti una singola identità per tutti i relativi componenti.

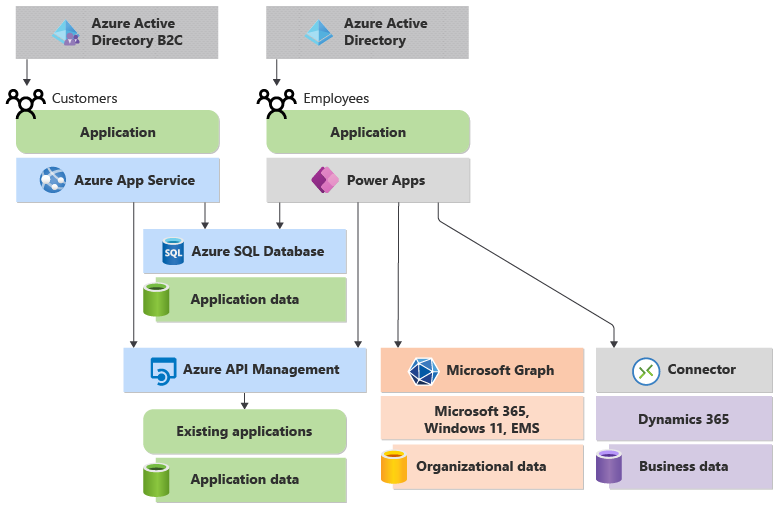

Le applicazioni personalizzate basate su Microsoft Cloud devono usare anche Microsoft Entra ID. La figura 9 mostra come viene cercata l'applicazione di esempio.

Figura 9: Microsoft Entra ID e Azure Active Directory B2C forniscono un servizio di identità comune per le applicazioni basate sul cloud Microsoft.

Come illustrato nella figura, le applicazioni personalizzate possono usare due servizi di gestione delle identità correlati:

- Microsoft Entra ID, che fornisce identità all'interno di Microsoft Cloud. I dipendenti che accedono alle applicazioni personalizzate usano in genere Entra ID per accedere e stabilire l'identità usata per accedere a tutti i servizi Microsoft Cloud.

- Microsoft Entra ID B2C, che fornisce identità per gli utenti esterni. Questo servizio consente ai clienti di creare i propri account o di usare account pubblici esistenti da Microsoft, Google, Facebook e altri utenti.

L'uso di Microsoft Entra ID per l'identità offre diversi vantaggi:

- Avere la stessa identità in Microsoft Cloud semplifica la vita per sviluppatori e utenti delle applicazioni. Nell'esempio illustrato nella figura 9, un dipendente può iniziare accedendo all'ambiente Microsoft Entra ID dell'organizzazione, noto come tenant. Dopo aver eseguito questa operazione, possono accedere al componente rivolto ai dipendenti dell'applicazione creata usando Power Apps. Questa applicazione può chiamare Azure Gestione API, Dynamics 365 e Microsoft Graph usando la stessa identità, quindi il dipendente non deve eseguire di nuovo l'accesso.

- Gli sviluppatori possono usare Microsoft Identity Platform nelle applicazioni create. Le librerie e gli strumenti di gestione semplificano la creazione di applicazioni che usano identità da Microsoft Entra ID e altrove. A tale scopo, Microsoft Identity Platform implementa standard di settore come OAuth 2.0 e OpenID Connect.

- L'uso di Microsoft Entra ID e Microsoft Identity Platform consente di controllare il modo in cui si usa l'identità. Ad esempio, è possibile attivare il supporto per l'autenticazione a più fattori in più applicazioni compilate con Microsoft Identity Platform modificando una singola impostazione. Microsoft Entra ID si integra anche con gli strumenti di sicurezza di Microsoft per il monitoraggio delle minacce e degli attacchi basati sull'identità.

Ottenere il diritto di gestione delle identità e degli accessi è una parte fondamentale della sicurezza. La creazione di applicazioni in Microsoft Cloud con Microsoft Entra ID semplifica il raggiungimento di questo obiettivo.

Usare Microsoft Sentinel per monitorare e gestire la sicurezza delle applicazioni

Tutti gli utenti che creano applicazioni oggi dovrebbero presupporre che il software sia destinato agli utenti malintenzionati. Data questa situazione, l'organizzazione deve monitorare e gestire continuamente la sicurezza delle applicazioni e l'ambiente in cui vengono eseguiti. Microsoft Cloud offre diversi strumenti per eseguire questa operazione.

Uno dei più importanti di questi è Microsoft Sentinel. Microsoft Sentinel offre informazioni sulla sicurezza e gestione degli eventi (SIEM), consentendo di acquisire e analizzare un'ampia gamma di dati correlati alla sicurezza. Può anche rispondere automaticamente alle minacce, fornendo orchestrazione della sicurezza, automazione e risposta (SOAR). Microsoft Sentinel può aiutare l'organizzazione a trovare e risolvere i problemi di sicurezza in modo più efficace.

La portata di Microsoft Sentinel comprende Microsoft Cloud e oltre attraverso un ampio set di connettori. Questi connettori consentono a Microsoft Sentinel di interagire con molti altri servizi e tecnologie. Tra i più importanti sono gli strumenti di Microsoft Defender, tra cui:

- Microsoft Defender per il cloud, che consente all'organizzazione di comprendere e migliorare la sicurezza delle applicazioni Azure. Può anche proteggere servizi cloud specifici, ad esempio Archiviazione di Azure.

- Microsoft 365 Defender, che fornisce componenti come:

- Microsoft Defender per Office 365, che protegge Exchange e altri aspetti di Office 365.

- Microsoft Defender per identità, che monitora Active Directory per rilevare identità compromesse e altre minacce.

- Microsoft Defender per il cloud App, che funge da broker di sicurezza per l'accesso al cloud tra gli utenti dell'organizzazione e le risorse cloud usate. Consente di comprendere meglio quali app si usano, sia in Microsoft Cloud che altrove, e chi le usa.

Microsoft Sentinel può anche importare log di controllo di Office 365, log attività di Azure e altre informazioni rilevanti per la sicurezza all'interno di Microsoft Cloud. Microsoft Sentinel può anche accedere alle informazioni correlate alla sicurezza da molte altre origini fornite da un set diversificato di fornitori. Dopo aver connesso Microsoft Sentinel alle origini informazioni, è possibile analizzare i dati per comprendere gli eventi imprevisti di sicurezza e rispondere.

La sicurezza non è un argomento semplice. Per questo motivo, Microsoft fornisce Microsoft Sentinel e altre offerte di sicurezza per gestire questa area. Tutte queste tecnologie interagiscono per migliorare la sicurezza delle applicazioni in esecuzione in Microsoft Cloud.

Passaggi successivi

Vedere un riepilogo di Creare applicazioni in Microsoft Cloud e scoprire come ottenere altre informazioni sull'esito positivo come leader dello sviluppo di applicazioni aziendali.