Che cos'è Gestione firewall di Azure?

Si inizierà dalla definizione e da una panoramica delle funzionalità principali di Gestione firewall. Questa panoramica consente di decidere quando usare Gestione firewall e se è adatto ai requisiti dell'azienda.

Cosa si intende per gestione centralizzata del firewall?

Gestione centralizzata del firewall significa gestire più firewall contemporaneamente. La singola gestione di più firewall può risultare complessa. Quando le esigenze di sicurezza cambiano, potrebbe essere necessario riconfigurare tutti i firewall per assicurarsi che le impostazioni siano sincronizzate. Analogamente, se le esigenze di sicurezza aumentano, potrebbe essere necessario aggiornare tutti i firewall. L'uso di Gestione firewall semplifica la gestione del firewall.

Definizione di Gestione firewall

Gestione firewall di Azure consente di centralizzare la gestione di più istanze di Firewall di Azure. Firewall di Azure è un servizio di sicurezza di rete basato sul cloud completamente gestito. L'implementazione di Firewall di Azure, consente di proteggere le risorse di Azure.

Il team di sicurezza deve configurare e gestire le regole a livello di rete e di applicazione per applicare i filtri al traffico. Se l'organizzazione ha più istanze di Firewall di Azure, la centralizzazione di queste configurazioni risulta molto vantaggiosa. Gestione firewall consente di:

- Centralizzare la gestione del firewall.

- Usare più sottoscrizioni di Azure.

- Usare aree di Azure diverse.

- Implementare le architetture hub-spoke per garantire la governance e la protezione del traffico.

Criterio firewall

I criteri firewall sono il fondamento di Gestione firewall. Un criterio firewall può essere costituito da:

- Impostazioni NAT.

- Raccolte di regole di rete.

- Raccolte regole dell'applicazione.

- Impostazioni dell'intelligence sulle minacce.

I criteri firewall vengono applicati ai firewall. Dopo aver creato i criteri, è possibile associarli a una o più reti o hub virtuali.

Suggerimento

È possibile creare e gestire i criteri firewall di Azure usando il portale di Azure, l'API REST, i modelli, Azure PowerShell e l'interfaccia della riga di comando di Azure.

Come gestire i firewall in modo centralizzato

Per gestire in modo centralizzato i firewall di Azure, distribuire Gestione firewall. Offre le funzionalità seguenti:

Distribuzione e configurazione centralizzata

Consente di configurare più istanze di Firewall di Azure. Queste numerose istanze possono potenzialmente estendersi a più sottoscrizioni e aree di Azure.Gestione centralizzata delle route

Ignora l'obbligo di creare manualmente route definite dall'utente nelle reti virtuali spoke.Importante

La gestione centralizzata delle route è disponibile solo nell'architettura dell'hub virtuale protetto.

Criteri gerarchici

Consentono la gestione centrale dei criteri firewall di Azure tra più hub virtuali protetti. Il team di sicurezza IT può quindi creare criteri firewall globali e applicarli all'interno dell'organizzazione.Integrazione con soluzioni di terze parti

Supporta l'integrazione delle soluzioni di sicurezza di terze parti come provider di servizi.Disponibilità tra aree

Consente di creare criteri firewall di Azure in un'area e di applicarli in altre aree.Piano di protezione DDoS

È possibile associare le reti virtuali a un piano di protezione DDoS all'interno di Gestione firewall di Azure.Gestire i criteri di Web application firewall

È possibile creare e associare i criteri di Web application firewall (WAF) in modo centralizzato per le piattaforme di distribuzione delle applicazioni, tra cui il servizio Frontdoor di Azure e il gateway applicazione di Azure.

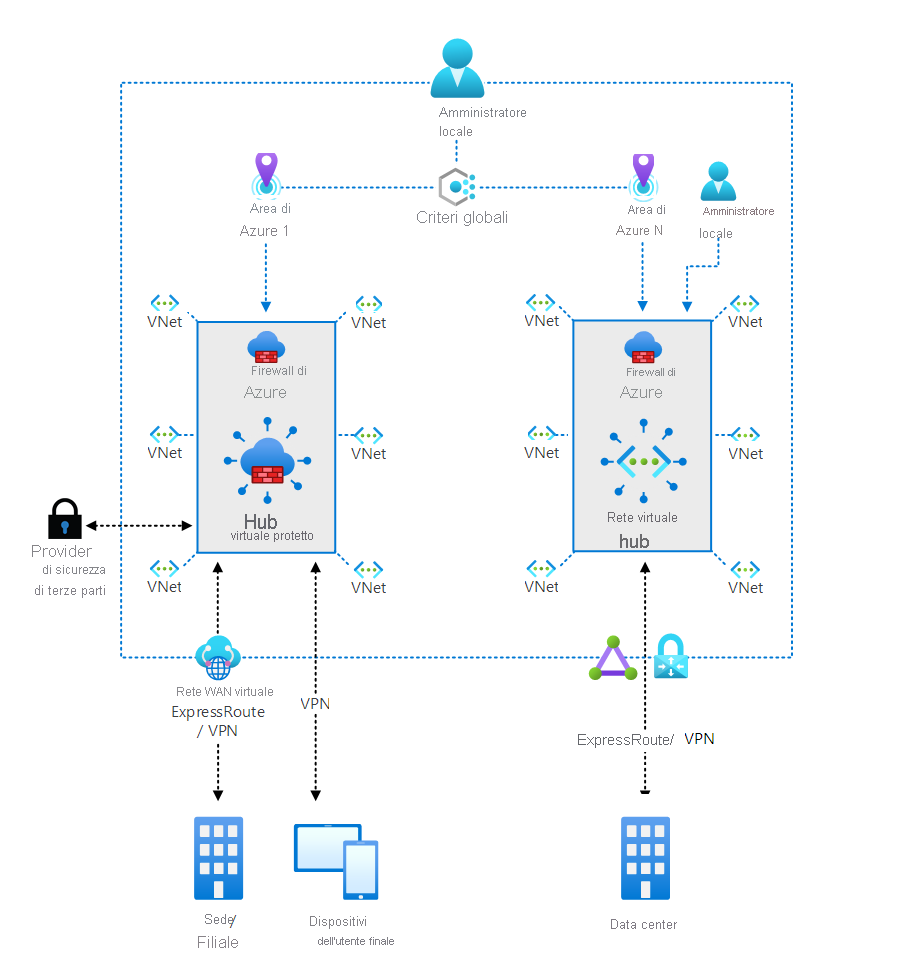

È possibile implementare Gestione firewall in una delle due architetture descritte nella tabella seguente.

| Tipo di architettura | Descrizione |

|---|---|

| Rete virtuale hub | Una rete virtuale di Azure standard creata e gestita dall'utente. Quando si associano i criteri firewall a questo tipo di hub, si crea una rete virtuale hub. La risorsa sottostante a questa architettura è una rete virtuale. |

| Hub virtuale protetto | Una risorsa gestita da Microsoft che consente di creare facilmente architetture hub-spoke. Quando si associano i criteri, si usa un hub virtuale protetto. La risorsa sottostante è un hub della rete WAN virtuale. |

Il diagramma seguente illustra ognuno di questi tipi di architettura. Un amministratore dell'organizzazione ha il controllo generale dei criteri di sicurezza di un'organizzazione. Un amministratore locale può controllare alcuni criteri associati a una rete virtuale hub.