Capire i tag evento controllo delle applicazioni

Gli eventi di Windows Defender Application Control (WDAC) includono molti campi, che forniscono informazioni utili per la risoluzione dei problemi per capire esattamente cosa significa un evento. Questo articolo descrive i valori e i significati per alcuni tag di evento utili.

SignatureType

Rappresenta il tipo di firma che ha verificato l'immagine.

| Valore SignatureType | Spiegazione |

|---|---|

| 0 | Non è stato effettuato alcun tentativo di firma o verifica |

| 1 | Firma incorporata |

| 2 | Firma memorizzata nella cache; presenza di una CI EA significa che il file è stato verificato in precedenza |

| 3 | Catalogo memorizzato nella cache verificato tramite database del catalogo o ricerca diretta del catalogo |

| 4 | Catalogo non memorizzato nella cache verificato tramite database del catalogo o ricerca diretta del catalogo |

| 5 | Verificato correttamente usando un EA che informa CI che il catalogo di provare per primo |

| 6 | Catalogo pacchetti AppX/MSIX verificato |

| 7 | Il file è stato verificato |

Livello di firma richiesto e convalidato

Rappresenta il livello di firma in corrispondenza del quale è stato verificato il codice.

| Valore SigningLevel | Spiegazione |

|---|---|

| 0 | Il livello di firma non è ancora stato controllato |

| 1 | Il file non è firmato o non ha alcuna firma che supera i criteri attivi |

| 2 | Considerato attendibile dai criteri di Controllo delle applicazioni di Windows Defender |

| 3 | Codice firmato per gli sviluppatori |

| 4 | Authenticode firmato |

| 5 | App firmata da Microsoft Store PPL (Protected Process Light) |

| 6 | Firmato da Microsoft Store |

| 7 | Firmato da un fornitore Antimalware il cui prodotto usa AMPPL |

| 8 | Microsoft firmato |

| 11 | Usato solo per la firma del compilatore NGEN .NET |

| 12 | Windows firmato |

| 14 | Windows Trusted Computing Base firmato |

VerificationError

Rappresenta il motivo per cui la verifica non è riuscita o se ha avuto esito positivo.

| Valore VerificationError | Spiegazione |

|---|---|

| 0 | Firma verificata correttamente. |

| 1 | Il file ha un hash non valido. |

| 2 | Il file contiene sezioni scrivibili condivise. |

| 3 | Il file non è firmato. |

| 4 | Firma revocata. |

| 5 | Firma scaduta. |

| 6 | Il file viene firmato usando un algoritmo hash debole, che non soddisfa i criteri minimi. |

| 7 | Certificato radice non valido. |

| 8 | Non è stato possibile convalidare la firma; errore generico. |

| 9 | Ora di firma non attendibile. |

| 10 | Il file deve essere firmato usando gli hash di pagina per questo scenario. |

| 11 | Mancata corrispondenza dell'hash della pagina. |

| 12 | Non valido per un PPL (Protected Process Light). |

| 13 | Non valido per un pp (processo protetto). |

| 14 | Alla firma manca l'EKU del processore ARM richiesto. |

| 15 | Controllo WHQL non riuscito. |

| 16 | Livello di firma dei criteri predefinito non soddisfatto. |

| 17 | Livello di firma dei criteri personalizzati non soddisfatto; restituito quando la firma non viene convalidata in base a un set di certificati definito da SBCP. |

| 18 | Livello di firma personalizzato non soddisfatto; restituito se la firma non riesce a corrispondere CISigners in UMCI. |

| 19 | Il file binario viene revocato in base all'hash del file. |

| 20 | Il timestamp dell'hash del certificato SHA1 è mancante o dopo un cutoff valido come definito da Criteri di crittografia debole. |

| 21 | Impossibile passare i criteri di Controllo applicazioni di Windows Defender. |

| 22 | Modalità utente non isolato (IUM) firmato; indica un tentativo di caricare un file binario di Windows standard in un trustlet di sicurezza basato su virtualizzazione. |

| 23 | Hash dell'immagine non valido. Questo errore può indicare il danneggiamento del file o un problema con la firma del file. Le firme che usano la crittografia a curva ellittica (ECC), ad esempio ECDSA, restituiscono questo verificationerror. |

| 24 | La radice di volo non è consentita; indica il tentativo di eseguire codice firmato in anteprima nel sistema operativo di produzione. |

| 25 | Violazione dei criteri anti-cheat. |

| 26 | Negato in modo esplicito dai criteri WADC. |

| 27 | La catena di firma sembra essere manomessa/non valida. |

| 28 | Mancata corrispondenza dell'hash della pagina delle risorse. |

Opzioni dell'evento di attivazione dei criteri

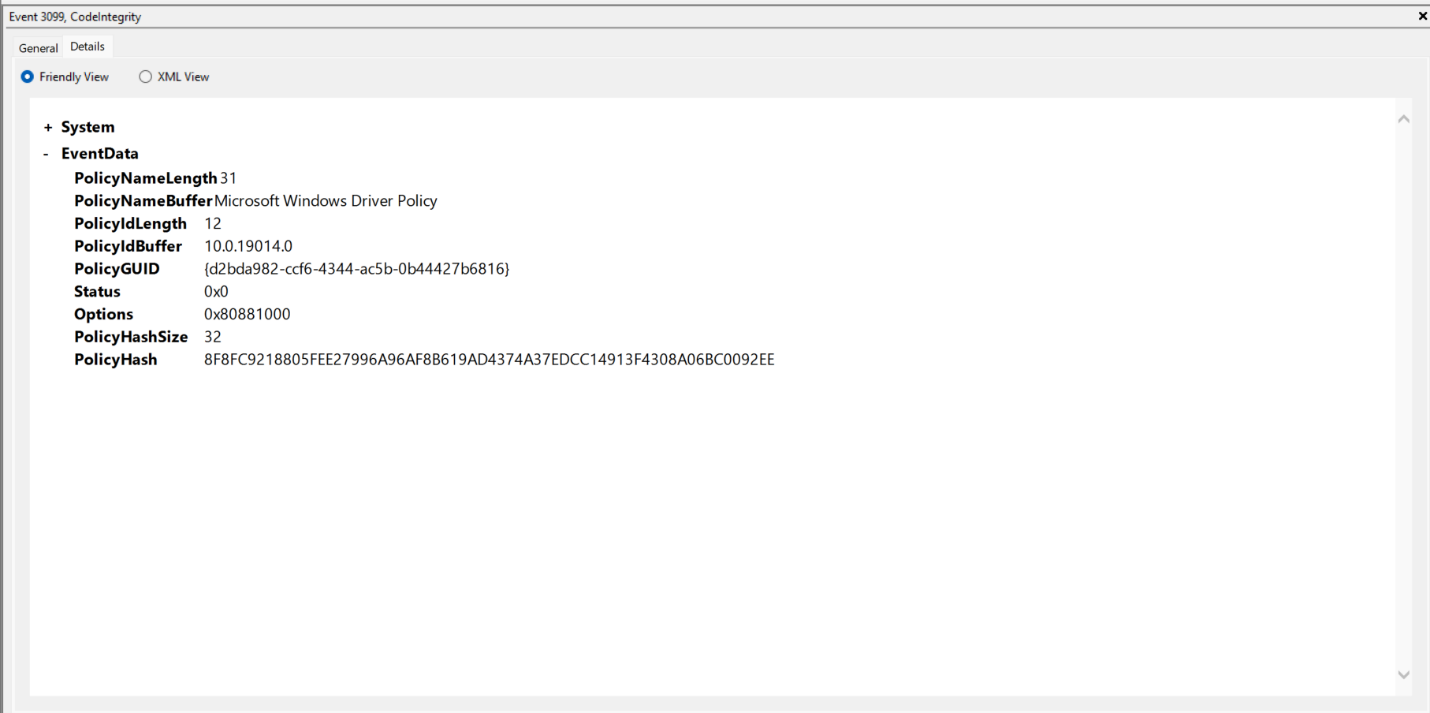

I valori delle opzioni delle regole dei criteri di Controllo applicazione possono essere derivati dal campo "Opzioni" nella sezione Dettagli per gli eventi di attivazione dei criteri riusciti. Per analizzare i valori, convertire prima di tutto il valore esadecimale in binario. Per derivare e analizzare questi valori, seguire il flusso di lavoro seguente.

- Accedere al Visualizzatore eventi.

- Accedere all'evento Code integrity 3099.

- Accedere al riquadro dei dettagli.

- Identificare il codice esadecimale elencato nel campo "Opzioni".

- Convertire il codice esadecimale in binario.

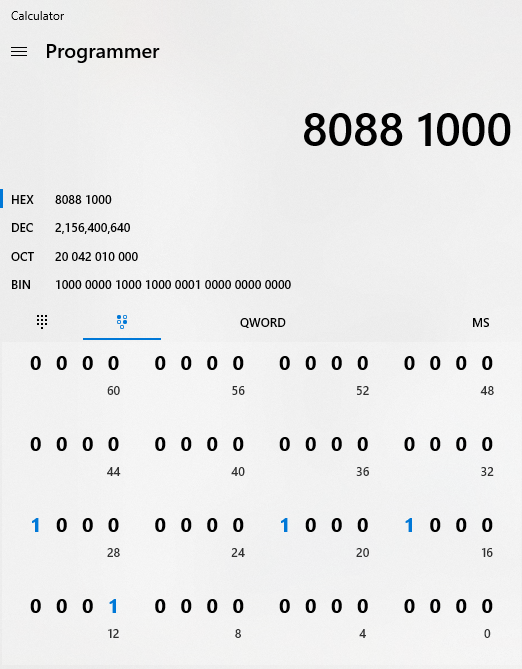

Per una soluzione semplice per la conversione dell'esadecimale in binario, seguire questa procedura:

- Aprire l'app Calcolatrice.

- Selezionare l'icona del menu.

- Selezionare La modalità programmatore .

- Selezionare HEX.

- Immettere il codice esadecimale. Ad esempio:

80881000. - Passare alla tastiera Attiva/Disattiva bit.

Questa vista fornisce il codice esadecimale in formato binario, con ogni indirizzo di bit visualizzato separatamente. Gli indirizzi di bit iniziano da 0 in basso a destra. Ogni indirizzo di bit è correlato a un'opzione specifica di regola dei criteri di evento. Se l'indirizzo di bit contiene un valore pari a 1, l'impostazione è nei criteri.

Usare quindi gli indirizzi di bit e i relativi valori della tabella seguente per determinare lo stato di ogni opzione di regola dei criteri. Ad esempio, se l'indirizzo di bit 16 contiene un valore pari a 1, l'opzione Abilitato: Modalità di controllo (impostazione predefinita) è presente nei criteri. Questa impostazione indica che il criterio è in modalità di controllo.

| Indirizzo bit | Opzione regola criteri |

|---|---|

| 2 | Enabled:UMCI |

| 3 | Enabled:Boot Menu Protection |

| 4 | Enabled:Intelligent Security Graph Authorization |

| 5 | Enabled:Invalidate EAs on Reboot |

| 7 | Required:WHQL |

| 10 | Enabled:Allow Supplemental Policies |

| 11 | Disabled:Runtime FilePath Rule Protection |

| 13 | Enabled:Revoked Expired As Unsigned |

| 16 | Enabled:Audit Mode (Default) |

| 17 | Disabled:Flight Signing |

| 18 | Enabled:Inherit Default Policy |

| 19 | Enabled:Unsigned System Integrity Policy (Default) |

| 20 | Enabled:Dynamic Code Security |

| 21 | Required:EV Signers |

| 22 | Enabled:Boot Audit on Failure |

| 23 | Enabled:Advanced Boot Options Menu |

| 24 | Disabled:Script Enforcement |

| 25 | Required:Enforce Store Applications |

| 27 | Enabled:Managed Installer |

| 28 | Enabled:Update Policy No Reboot |

Autorità di certificazione radice Microsoft attendibili da Windows

La regola significa considerare attendibile qualsiasi elemento firmato da un certificato che si concateni a questa CA radice.

| ID radice | Nome radice |

|---|---|

| 0 | Nessuno |

| 1 | Sconosciuto |

| 2 | Self-Signed |

| 3 | Autorità radice Microsoft Authenticode(tm) |

| 4 | Microsoft Product Root 1997 |

| 5 | Microsoft Product Root 2001 |

| 6 | Microsoft Product Root 2010 |

| 7 | Microsoft Standard Root 2011 |

| 8 | Microsoft Code Verification Root 2006 |

| 9 | Microsoft Test Root 1999 |

| 10 | Microsoft Test Root 2010 |

| 11 | Microsoft DMD Test Root 2005 |

| 12 | Microsoft DMDRoot 2005 |

| 13 | Microsoft DMD Preview Root 2005 |

| 14 | Microsoft Flight Root 2014 |

| 15 | Microsoft Third Party Marketplace Root |

| 16 | Microsoft ECC Testing Root CA 2017 |

| 17 | Microsoft ECC Development Root CA 2018 |

| 18 | Microsoft ECC Product Root CA 2018 |

| 19 | Microsoft ECC Devices Root CA 2017 |

Per le radici note, gli hash TBS per i certificati vengono inseriti nel codice per Windows Defender Application Control. Ad esempio, non devono essere elencati come hash TBS nel file dei criteri.

Valori di stato

Rappresenta i valori utilizzati per comunicare le informazioni di sistema. Sono di quattro tipi: valori di esito positivo, valori di informazioni, valori di avviso e valori di errore. Per informazioni sui dettagli di utilizzo comuni, vedere NTSATUS .