Azure DevOps Work Items Microsoft Graph コネクタ

Azure DevOps Microsoft Graph コネクタを使用すると、organizationが Azure DevOps サービスのインスタンス内の作業項目にインデックスを作成できます。 Azure DevOps からコネクタとインデックス コンテンツを構成した後、エンド ユーザーは Microsoft Search と Microsoft 365 Copilotでそれらのアイテムを検索できます。

この記事は、Azure DevOps Work Items Microsoft Graph コネクタを構成、実行、監視するすべてのユーザーを対象とします。 一般的なセットアップ プロセスを補完し、このコネクタにのみ適用される手順を示します。

重要

Azure DevOps Work Items Microsoft Graph コネクタでは、Azure DevOps クラウド サービスのみがサポートされています。 Azure DevOps Server 2019、TFS 2018、TFS 2017、TFS 2015、TFS 2013 はこのコネクタではサポートされていません。

使用を開始する前に

organizationの Microsoft 365 テナントの管理者と、organizationの Azure DevOps インスタンスの管理者である必要があります。

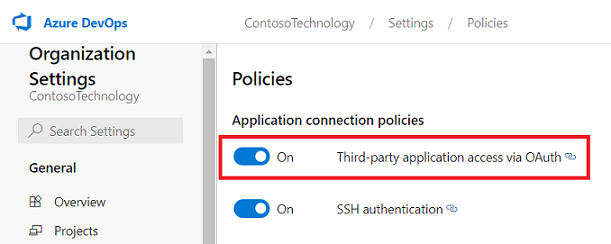

コネクタが Azure DevOps Organization に接続できるようにするには、 OAuth 経由でサード パーティ製アプリケーション アクセスを有効にする必要があります。 詳細については、Azure DevOps のドキュメントを参照して セキュリティ ポリシーを管理 します。

コネクタの構成中に資格情報が使用されるユーザー アカウントに付与される次のアクセス許可が必要です。

| アクセス許可名 | アクセス許可の種類 | に必要です |

|---|---|---|

| プロジェクト レベルの情報を表示する | プロジェクトのアクセス許可 | Azure DevOps 作業項目のクロール。 このアクセス許可は、インデックスを作成する必要があるプロジェクトに 必須 です。 |

| 分析の表示 | プロジェクトのアクセス許可 | Azure DevOps 作業項目のクロール。 このアクセス許可は、インデックスを作成する必要があるプロジェクトに 必須 です。 |

| このノードの作業項目を表示する | エリア パス | エリア パス内の作業項目のクロール。 このアクセス許可は 省略可能です。 ユーザー アカウントにアクセス許可がある領域パスのみがクロールされます。 |

重要

ユーザー アカウントには Basic アクセス レベルが必要です。 Azure DevOps のアクセス レベルの詳細については、 サポートされているアクセス レベルに関するページを参照してください。

手順 1: Microsoft 365 管理センターにコネクタを追加する

Azure DevOps Work Items Microsoft Graph コネクタを追加する

詳細については、一般的な セットアップ手順 に関するページを参照してください。

手順 2: 接続に名前を指定する

一般的な セットアップ手順に従います。

手順 3. 接続設定を構成する

Azure DevOps からコンテンツを認証して同期するには、サポートされている 2 つの方法のいずれかを 選択します。

重要

- Microsoft Entra ID OAuth はプレビュー段階であり、一部のお客様が利用できます。 これは推奨される OAuth メカニズムです。

- Azure DevOps OAuth は従来の認証メカニズムであり、積極的に投資されていません。

Microsoft Entra ID OAuth (プレビュー)

ADO 組織が Microsoft Entra に接続されていることを確認する

Azure DevOps Graph コネクタは、テナントのMicrosoft Entraに接続されている ADO organizationからのコンテンツにのみインデックスを付けます。 ADO organizationがアカウントMicrosoft Entra接続されていることを確認するには、次の手順を使用します。

- Azure DevOps に移動し、必要なorganizationを選択します。

- を選択します

Organization settings。 - 左側のナビゲーション ウィンドウで、[全般] ヘッダーの下を選択

Microsoft Entraします。 - organizationがテナントのMicrosoft Entra アカウントに接続されていることを確認します。

Microsoft Entra IDでアプリを作成する

- Azure portalに移動し、テナントの管理者資格情報でサインインします。

- ナビゲーション ウィンドウから [Microsoft Entra ID ->Manage ->アプリの登録] に移動し、[新しい登録] を選択します。

- アプリの名前を指定し、[ 登録] を選択します。

- アプリケーション (クライアント) ID を書き留めます。 この ID は、ADO organization内のプロジェクトへのアクセス権をMicrosoft Entraアプリに付与するために使用されます。

- ナビゲーション ウィンドウから API アクセス許可 を開き、[ アクセス許可の追加] を選択します。

- [ Azure DevOps ] を選択し、[ 委任されたアクセス許可] を選択します。

- 次のアクセス許可を検索し、[ アクセス許可の追加] を選択します。

a. ID (読み取り)

b. 作業項目 (読み取り)

c. 変数グループ (読み取り)

d. プロジェクトとチーム (読み取り)

e. グラフ (読み取り)

f. 分析 (読み取り) - [ TenantName] の [管理者の同意を付与する] を 選択し、[ はい] を選択して確認します。

- アクセス許可が "付与" 状態であることを確認します。

- ナビゲーション ウィンドウから [認証 ] を開きます。 を選択

Add a platformして選択しますWeb。 [リダイレクト URI] に次のいずれかの URI を追加します。- M365 Enterprise の場合: https:// gcs.office。com/v1.0/admin/oauth/callback

- M365 Government の場合: https:// gcsgcc.office。com/v1.0/admin/oauth/callback

- [暗黙的な許可とハイブリッド フロー] で、 のオプション

ID tokens (used for implicit and hybrid flows)をチェックし、[構成] をクリックします。 - ナビゲーション ウィンドウで、[管理] の [証明書とシークレット] を選択します。

- [ 新しいクライアント シークレット ] を選択し、シークレットの有効期限を選択します。 生成されたシークレット (Value) をコピーし、再度表示されないため保存します。

- このクライアント シークレットとアプリケーション ID を使用して、コネクタを構成します。

ADO organization内のプロジェクトへのアクセス権をMicrosoft Entra アプリに付与する

次の手順を使用して、インデックスを作成する必要があるプロジェクトに必要なアクセス権をMicrosoft Entra アプリに提供する必要があります。

- Azure DevOps に移動し、必要なorganizationを選択します。

- を選択します

Organization settings。 - 左側のナビゲーション ウィンドウで、[全般] ヘッダーの下を選択

Usersします。 - を選択します

Add users。 - アプリから取得したアプリケーション (クライアント) ID を "ユーザーまたはサービス プリンシパル" にコピーします。

- アクセス レベルを

Basic付与し、インデックスへのアクセスを許可するプロジェクトを選択します。 また、アクセスをProject Reader確保するために、Azure DevOps グループ (または同等のもの) にを追加します。 ユーザーに招待メールを送信するオプションを選択解除します。

Azure DevOps OAuth

Azure DevOps インスタンスに接続するには、OAuth 認証に Azure DevOps organization名、そのアプリ ID、クライアント シークレットが必要です。

アプリを登録します

Microsoft Search アプリとMicrosoft 365 Copilotがインスタンスにアクセスできるように、Azure DevOps にアプリを登録します。 詳細については、 アプリを登録する方法に関する Azure DevOps のドキュメントを参照してください。

次の表に、アプリ登録フォームに入力する方法に関するガイダンスを示します。

| 必須フィールド | 説明 | おすすめの値 |

|---|---|---|

| 会社名 | 会社の名前。 | 適切な値を使用する |

| アプリケーション名 | 承認するアプリケーションを識別する一意の値。 | Microsoft Search |

| アプリケーション Web サイト | コネクタのセットアップ中に Azure DevOps インスタンスへのアクセスを要求するアプリケーションの URL。 (必須)。 |

M365 Enterprise の場合: https:// gcs.office。com/, For M365 Government: https:// gcsgcc.office.com/ |

| 承認コールバック URL | 承認サーバーがリダイレクトする必要なコールバック URL。 |

M365 Enterprise の場合: https:// gcs.office。com/v1.0/admin/oauth/callback, For M365 Government: https:// gcsgcc.office.com/v1.0/admin/oauth/callback |

| 承認されたスコープ | アプリケーションのアクセス範囲 | ID (読み取り)、作業項目 (読み取り)、変数グループ (読み取り)、プロジェクトとチーム (読み取り)、Graph (読み取り)、分析 (読み取り) の各スコープを選択します。 |

重要

アプリに対して選択する承認されたスコープは、上記のスコープと正確に一致する必要があります。 一覧で承認されたスコープのいずれかを省略するか、別のスコープを追加すると、承認は失敗します。

アプリの登録時に、コネクタの構成に使用される アプリ ID と クライアント シークレット を取得します。

注:

Azure DevOps に登録されているアプリへのアクセスを取り消すには、Azure DevOps インスタンスの右上にある [ユーザー設定] に移動します。 [ プロファイル ] を選択し、サイド ウィンドウの [セキュリティ] セクションで [ 承認 ] を選択します。 承認された OAuth アプリにカーソルを合わせると、アプリの詳細の隅にある [取り消し ] ボタンが表示されます。

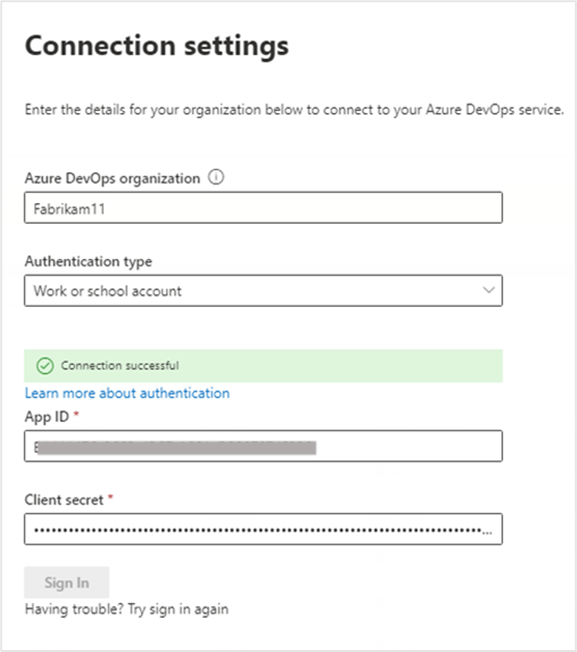

接続設定

Azure DevOps に Microsoft Search アプリを登録したら、接続設定の手順を完了できます。 organization名、アプリ ID、クライアント シークレットを入力します。

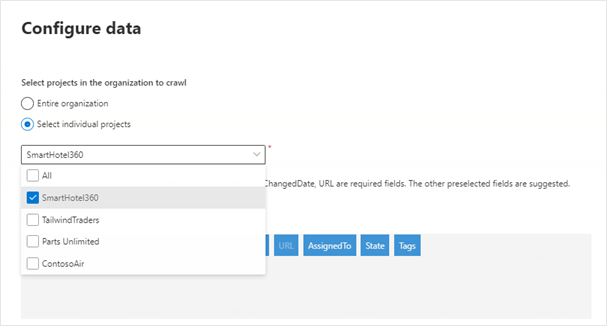

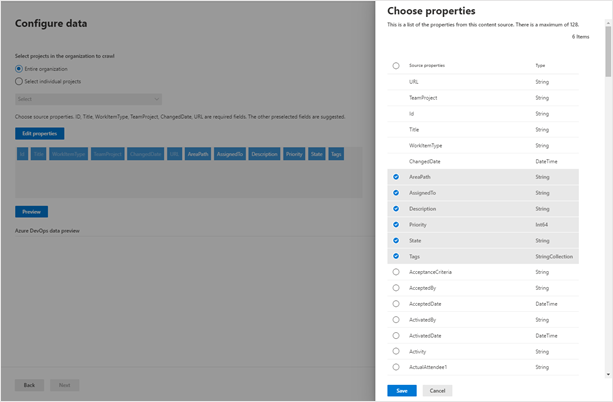

データの構成: プロジェクトとフィールドを選択する

接続を選択して、organization全体または特定のプロジェクトのインデックスを作成できます。

organization全体にインデックスを付ける場合、organization内のすべてのプロジェクト内の項目にインデックスが作成されます。 新しいプロジェクトとアイテムは、作成後の次のクロール中にインデックスが作成されます。

個々のプロジェクトを選択すると、選択したプロジェクトの作業項目のみがインデックス付けされます。

注:

Azure DevOps プロジェクトは、プロジェクト レベルの情報の表示 と分析アクセス許可の 表示 を付与した後でクロールできます。

次に、先に進む前に、これらのフィールドのデータにインデックスを付けてプレビューする接続のフィールドを選択します。

手順 4: 検索アクセス許可を管理する

Azure DevOps Work Items Microsoft Graph コネクタでは、このデータ ソースまたは Everyone へのアクセス権を持つユーザーにのみ表示される検索アクセス許可がサポートされています。 [このデータ ソースへのアクセス権を持つユーザーのみ] を選択した場合、Azure DevOps の組織、プロジェクト、またはエリア パス レベルのユーザーまたはグループに対するアクセス許可に基づいて、アクセス権を持つユーザーの検索結果にインデックス付きデータが表示されます。 [ すべてのユーザー] を選択すると、すべてのユーザーの検索結果にインデックス付きデータが表示されます。

手順 5: プロパティ ラベルを割り当てる

一般的な セットアップ手順に従います。

手順 6: スキーマを管理する

一般的な セットアップ手順に従います。

手順 7: 更新設定を選択する

Azure DevOps Work Items Microsoft Graph コネクタでは、完全クロールと増分クロールの両方の更新スケジュールがサポートされています。 推奨されるスケジュールは、増分クロールの場合は 1 時間、フル クロールの場合は 1 日です。

手順 8: 接続を確認する

一般的な セットアップ手順に従います。

ヒント

既定の結果の種類

- Azure DevOps Work Items Microsoft Graph コネクタは、コネクタが発行されると自動的に 結果の種類 を登録します。 結果の種類は、手順 3 で選択したフィールドに基づいて動的に生成された 結果レイアウト を使用します。

- 結果の種類を管理するには、Microsoft 365 管理センターの [結果の種類] に移動します。 既定の結果の種類の名前は "Default"

ConnectionIdです。 たとえば、接続 ID が の場合、AzureDevOps結果レイアウトの名前は "AzureDevOpsDefault" です。 - また、必要に応じて独自の結果の種類を作成することもできます。

トラブルシューティング

接続を公開したら、管理センターの [データ ソース] タブの状態を確認できます。 更新と削除を行う方法については、「接続を監視する」をご覧ください。 よく見られる問題のトラブルシューティング手順 については、こちらを参照してください。

問題がある場合、またはフィードバックを提供する場合は、Microsoft Graph にお問い合わせください |サポート。