SharePoint Server ファームの送信メールを計画する

適用対象:

2016

2016  2019

2019  Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

送信メールは、サイト管理者が複数の電子メール通知機能を実装できる基盤です。 これらの機能は、エンド ユーザーが個々のサイト コレクションの変更と更新を追跡したり、サイト管理者がステータス メッセージを配信したりするのに役立ちます。

送信メールについて

送信メールを適切に構成することは、電子メールアラートと通知を実装するための要件です。 送信メール機能では、送信簡易メール転送プロトコル (SMTP) サービスを使用して、電子メールのアラートと通知を中継します。 これらの電子メール機能には、次のものが含まれます。

アラート

大規模で拡大するサイト コレクションでは、ユーザーはリスト、ライブラリ、ディスカッションの更新に対応する方法が必要です。 アラートは、ユーザーが変更を認識し続けるのに役立ちます。 たとえば、多数のユーザーが同じ文書で作業している場合、文書の所有者はその文書が変更されたときは常に通知されるように設定できます。 ユーザーは、追跡対象のサイト コレクションの部分または文書を指定し、通知を受け取る頻度を定義できます。

注:

アラートを設定するには、ユーザーに少なくとも [表示 ] アクセス許可が必要です。

管理メッセージ

サイト管理者は、ユーザーがサイトへのアクセスを要求したとき、またはサイト所有者が指定されている記憶域の量を超えた場合に、通知を受け取ることが必要な場合があります。 送信メールを設定すると、サイト管理者はサイト管理の問題に関する自動通知を受け取ります。

送信メールのサポートは、サーバー ファーム レベル (SharePoint サーバーの全体管理 Web サイトの [システム設定] セクションと Web アプリケーション レベル (サーバーの全体管理の [ アプリケーション管理 ] セクションで利用可能) の両方で有効にすることができます。 Web アプリケーション レベルの送信メール設定は、サーバー ファーム レベルで設定されたものよりも優先されます。 また、特定の Web アプリケーションに対して異なる設定を指定することもできます。

送信メールの主要な計画フェーズ

送信メール設定を計画するときは、次のコンポーネントを考慮する必要があります。

電子メールのアラートと通知を中継する SMTP サービス。 使用するには、SMTP メール サーバーの DNS 名または IP アドレスが必要です。

通知メッセージのヘッダーで使用する、メッセージの送信者を示すアドレス。

ユーザーがアラートまたは通知に応答したときにメッセージの [宛先 ] フィールドに表示される返信先アドレス。

通知メッセージの本文で使用する文字セット。

送信 SMTP サーバー

SMTP サービスはインターネット インフォメーション サービス (IIS) のコンポーネントですが、IIS では既定では無効です。 サーバー マネージャーの 役割と機能の追加ウィザード を使用して有効にすることができます。

使用する SMTP サーバーを決定したら、匿名アクセスを許可し、電子メール メッセージの中継を許可するように SMTP サーバーを構成する必要があります。 さらに、SMTP サーバーは、外部メール アドレスにメッセージを送信する機能が必要な場合は、インターネット にアクセスできる必要があります。

SMTP サービスのインストール、構成、管理の詳細については、「 送信メールの構成 」を参照してください。

注:

Farm Administrators グループのメンバーだけが SMTP サーバーを構成できます。 ユーザーは、サーバーのローカルの Administrators グループのメンバーである必要もあります。

差出人アドレスと返信先アドレス

送信メールを構成するときは、次の 2 つのアドレスを構成できます。

差出人アドレス

警告および通知は、サーバー ファームの管理アカウントから送信されます。 このアカウントは、電子メール メッセージの [From ] フィールドに表示するアカウントではない可能性があります。 使用するアドレスは、実際のメール アカウントに対応する必要はありません。エンド ユーザーが認識できる単純なフレンドリ アドレスを指定できます。 たとえば、差出人アドレスには "サイト管理者" などが適しています。

返信先アドレス

これは、ユーザーがアラートまたは通知に応答したときにメッセージの [宛先 ] フィールドに表示されるアドレスです。 返信先アドレスは、エンド ユーザーが問題に対するフィードバックをすぐに受け取ることができるように、監視されているアカウントであることも必要です。 たとえば、ヘルプ デスクのエイリアスなどは返信先アドレスとして適当です。

文字セット

送信メールを構成するときは、電子メール メッセージの本文で使用する文字セットを指定する必要があります。 文字セットは、文字とそれを識別するコード値のマッピングです。 送信メールの既定の文字セットは Unicode UTF-8 であり、ほとんどの文字の組み合わせ (双方向テキストを含む) を 1 つのドキュメントに共存できます。 ほとんどの場合は既定の設定である UTF-8 で問題ありませんが、東アジアの言語は専用の文字セットを使用するのが最善です。

特定の言語コードを選択した場合、メールの読者が他の言語を構成しているとテキストが正しく表示されない可能性が高いことに注意してください。

SMTP サーバー認証

SMTP サーバー認証機能は、SharePoint Server 2019 でのみ使用できます。

SharePoint Server 2019 では、匿名または認証による SMTP サーバーへの接続がサポートされています。 SMTP サーバーで認証が必要な場合は、SharePoint が SMTP サーバーに対する認証に使用する資格情報を指定する必要があります。 From アドレスと一致するアカウント資格情報を使用することをお勧めします。 別のアカウントに資格情報を使用する場合は、アカウントに From アドレスを偽装するための "Send As" アクセス許可があることを確認します。

注:

Windows アカウントを使用して SMTP サーバーに対する認証を行う場合は、ユニバーサル プリンシパル名 (UPN) 形式 (user@domain.com) または NT4 ログイン形式 (DOMAIN\user) を使用してユーザー名を指定できます。 Windows 以外のアカウントを使用して SMTP サーバーに対する認証を行っている場合は、メール管理者に問い合わせて、正しいユーザー名の形式を確認してください。

資格情報を指定する前に、ファーム内の各サーバーにアプリケーション資格情報キーを設定する必要があります。 アプリケーション資格情報キーは、SMTP パスワードの暗号化と暗号化解除に使用される別のパスワードです。 アプリケーション資格情報キーは、ファーム内のすべてのサーバーで同一である必要があります。 Microsoft では、アプリケーション資格情報キーに強力なパスワードを使用し、ファーム パスフレーズ、ファーム サービス アカウントなどと同じパスワードを再利用しないようにすることをお勧めします。

SharePoint では、SMTP サーバーに対して認証するための次の簡易認証およびセキュリティレイヤー (SASL) メカニズムがサポートされています。

GSSAPI (Kerberos、NTLM)

NTLM

ログイン

注:

SharePoint では、Kerberos および NTLM 認証中に次のサービス プリンシパル名 (SPN) を使用して SMTP サーバーに対して認証します。ここで、 <host> は指定した SMTP サーバー名です。

SMTPSVC/<host>

TLS 接続暗号化を使用する

[TLS 接続の暗号化を使用する] を [はい] に設定すると、メールを送信する前に SharePoint で SMTP サーバーへの暗号化された接続を確立する必要があります。 暗号化された接続を確立するには、有効なサーバー証明書を SMTP サーバーにインストールする必要があります。 これが [はい] に設定されていて、暗号化された接続を確立できない場合、電子メールは送信されません。

注:

SharePoint では、SMTP サーバーへの TLS 接続暗号化を確立するための STARTTLS がサポートされています。 SMTP サーバーへの SSL 接続暗号化を確立するための SMTPS はサポートされていません。

注:

SharePoint では、SMTP サーバーに電子メールを送信するときに TLS 接続暗号化を必要とできますが、その SMTP サーバーが他の SMTP サーバーに電子メールを送信するときに接続暗号化を使用するかどうかを制御することはできません。 メール管理者と協力して、接続の暗号化を優先するように SMTP サーバーを構成します。

SMTP サーバーでクライアント証明書認証を使用する

注:

この SMTP サーバーでクライアント証明書認証を使用する機能は、SharePoint Server サブスクリプション エディションでのみ使用できます。

SMTP 経由のクライアント証明書認証は、オプションの高度な認証構成であり、"クライアント" (このシナリオでは SharePoint) が、クライアントがサーバーに提示する X.509 証明書を使用して SMTP サーバーに対して認証できます。 この認証は、ユーザー名/パスワードの資格情報の "ではなく" または "さらに" のいずれかです。 この構成は一般的ではありませんが、標準のユーザー名/パスワード認証で十分とは見なされない高セキュリティ環境で使用できます。

注:

クライアント証明書認証を使用して SMTP サーバーへの TLS 接続暗号化を使用する必要はありません。

SharePoint が SMTP サーバーでクライアント証明書認証を使用するための要件を次に示します。

- TLS 接続暗号化の STARTTLS をサポートするように SMTP サーバーを構成する必要があります。

- STARTTLS を使用して TLS 接続を確立するときにクライアント証明書を受け入れるか、要求するように SMTP サーバーを構成する必要があります。

- SHAREPoint は、SMTP サーバーへの TLS 接続暗号化を使用するように構成する必要があります。

- SHAREPoint は、SMTP サーバーに接続するときにクライアント証明書を使用するように構成する必要があります。

- メールを送信する SharePoint プロセス アカウント (SharePoint ファーム サービス アカウントと Web アプリケーション サービス アカウントを含む場合があります) には、X.509 証明書の秘密キーを読み取るアクセス許可が必要です。

- X.509 証明書は、次の要件を満たす必要があります。

- X.509 証明書は、SharePoint の "End Entity" 証明書ストアに存在する必要があります。

- X.509 証明書では、RSA または ECC (ECDSA) キーを使用する必要があります。 DSA キーはサポートされていません。

- X.509 証明書には秘密キーが必要です。

- X.509 証明書にキー使用法拡張機能がある場合、拡張機能には "Digital Signature" 使用法が含まれている必要があります。

- X.509 証明書に拡張キー使用法拡張機能がある場合、拡張機能には "クライアント認証" (OID: 1.3.6.1.5.5.7.3.2) 使用法が含まれている必要があります。

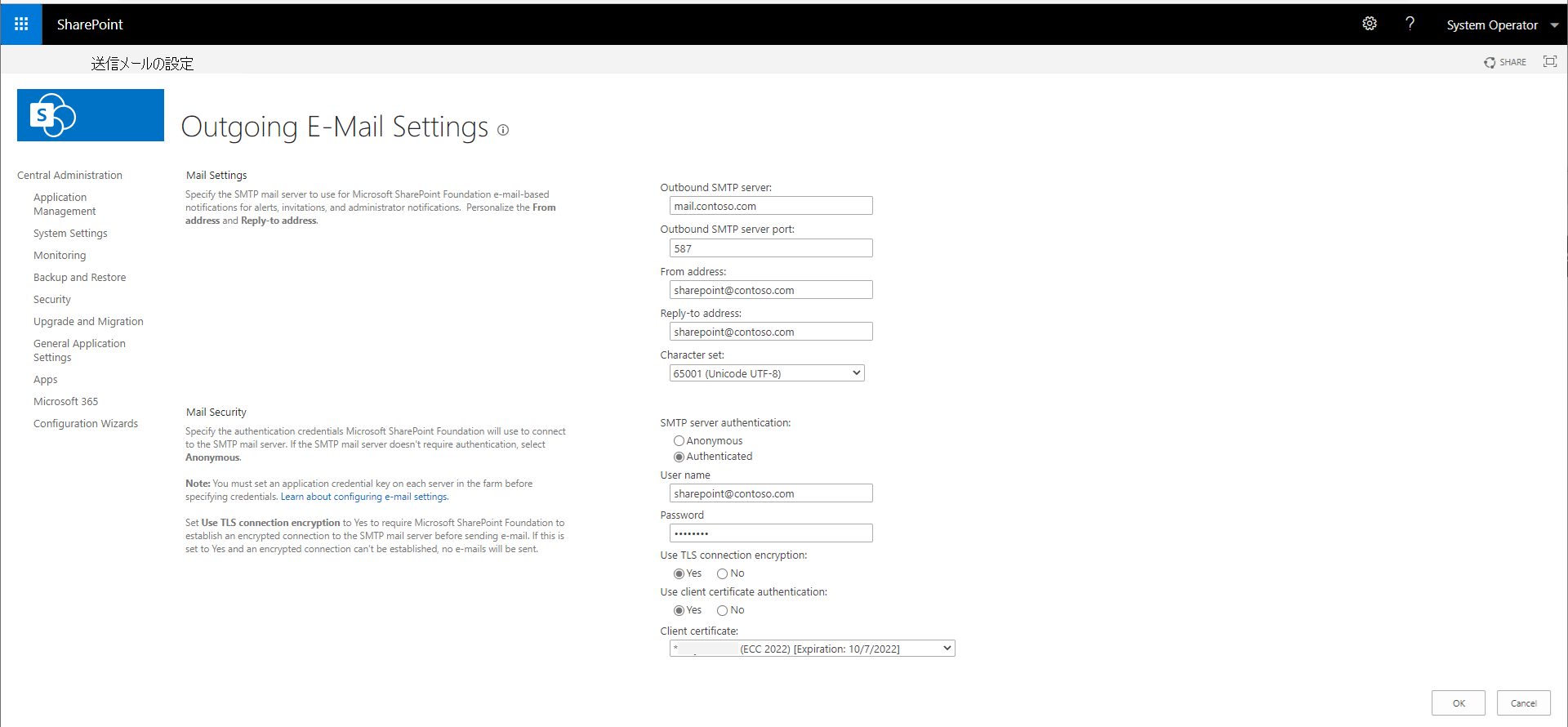

サーバーの全体管理での構成方法のスクリーンショットの例:

電子メールの偽装

一部の SharePoint 機能では、メールを送信するときにエンド ユーザーになりすます可能性があり、メッセージをカスタマイズできます。 たとえば、ユーザーがサイトへのアクセスを要求すると、SharePoint は電子メール通知の "From" アドレスを要求を行ったユーザーに設定します。

一部の SMTP サーバーでは、権限借用をブロックして、ユーザーが ID を偽装しようとする未承認の試行からユーザーを保護する場合があります。 SMTP サーバーが偽装をブロックする場合、SharePoint メールの送信を許可するためのオプションがいくつかあります。

SharePoint 認証メール アカウントに対してユーザーを偽装するアクセス許可を付与する

Microsoft Exchange Server を使用すると、受信コネクタを介して電子メールを送信するときに、ユーザーが他のユーザーになりすます権限を付与できます。 これらのアクセス許可には、次のものが含まれます。

| 受信コネクタのアクセス許可 | 説明 |

|---|---|

| ms-Exch-SMTP-Submit |

セッションには、このアクセス許可が付与されている必要があります。または、この受信コネクタにメッセージを送信できません。 セッションにこのアクセス許可がない場合、MAIL FROM コマンドと AUTH コマンドは失敗します。 |

| ms-Exch-SMTP-Accept-Any-Recipient |

このアクセス許可によって、セッションはこのコネクタを介してメッセージを中継できます。 このアクセス許可が与えられていない場合、このコネクタでは、承認済みドメイン内の受信者宛てのメッセージのみが受け付けられます。 |

| ms-Exch-SMTP-Accept-Any-Sender |

このアクセス許可によって、セッションは送信者アドレスのスプーフィング チェックを省略できます。 手記: このアクセス許可は、SharePoint が組織によって管理されていないメール アカウントを持つユーザーを偽装する場合にのみ必要です。 |

| ms-Exch-SMTP-Accept-Authoritative-Domain-Sender |

このアクセス許可により、権限のあるドメインのメール アドレスを持つ送信者は、この受信コネクタへのセッションを確立できます。 |

| ms-Exch-Accept-Headers-Routing |

このアクセス許可によって、セッションは、すべての受信ヘッダーが変更されていないメッセージを送信できます。 このアクセス許可が与えられていない場合、サーバーはすべての受信ヘッダーを削除します。 |

Microsoft Exchange Server で次のコマンドを実行して、SharePoint 認証メール アカウントに対して、受信コネクタを介して他のユーザーを偽装するアクセス許可を付与します。

Get-ReceiveConnector "<Receive Connector Name>" | Add-ADPermission -User <DOMAIN\AuthenticatedEmailAccount> -ExtendedRights ms-Exch-SMTP-Submit, ms-Exch-SMTP-Accept-Any-Recipient, ms-Exch-SMTP-Accept-Any-Sender, ms-Exch-SMTP-Accept-Authoritative-Domain-Sender, ms-Exch-Accept-Headers-Routing注:

Microsoft Exchange Server 2013 以降を使用する場合は、このアクセス許可をクライアント プロキシ受信コネクタに適用する必要があります。 Microsoft Exchange Server 2010 以前を使用する場合は、このアクセス許可をクライアント フロントエンド受信コネクタに適用する必要があります。

SharePoint メール偽装を無効にする

メール偽装を無効にするように各 SharePoint Web アプリケーションを構成できます。 これにより、SharePoint で Web アプリケーション レベルで指定された From アドレスと Reply-To アドレスが常に使用されるようになります。 SharePoint メール偽装を無効にするには、次のコマンドを実行します。

SharePoint 2019 管理シェルを起動します。

以下のコマンドを実行します。

$webapp = Get-SPWebApplication <web application URL> $webapp.OutboundMailOverrideEnvelopeSender = $true $webapp.Update()

外部でセキュリティで保護された受信コネクタを使用する

認証が実行されない場合でも、認証されたすべての電子メールを自動的に信頼するように Microsoft Exchange Server 受信コネクタを構成できます。 SharePoint は、この受信コネクタに匿名で電子メールを送信します。 外部でセキュリティで保護された受信コネクタを作成するには、次の手順に従います。

- SharePoint ファーム用の専用の "カスタム" 受信コネクタを作成します。

- 受信コネクタのアクセス許可グループを "Exchange サーバー" に設定します。

- 受信コネクタの認証の種類を "外部保護" に設定します。

この構成ではなりすましが発生するリスクがあるため、受信コネクタが受け入れる IP アドレスを、SharePoint ファーム内のサーバーのみに制限することをお勧めします。