Azure AD B2C を使用して iOS Swift アプリの認証オプションを有効にする

この記事では、iOS Swift アプリケーション用に Azure Active Directory B2C (Azure AD B2C) の認証エクスペリエンスを有効化、カスタマイズ、および拡張する方法について説明します。

開始する前に、次の記事の内容をご確認ください。

カスタム ドメインの使用

カスタム ドメインを使用すると、認証 URL を完全にブランド化できます。 ユーザーの観点からは、認証プロセスの間、ユーザーは Azure AD B2C b2clogin.com ドメイン名にリダイレクトされるのではなく、ドメインにとどまります。

URL 内の "b2c" へのすべての参照を削除するために、認証要求 URL の B2C テナント名 contoso.onmicrosoft.com をテナント ID GUID に置換することもできます。 たとえば、https://fabrikamb2c.b2clogin.com/contoso.onmicrosoft.com/ を https://account.contosobank.co.uk/<tenant ID GUID>/ に変更できます。

認証 URL でカスタム ドメインとテナント ID を使用するには、次の操作を行います。

- カスタム ドメインの有効化に関する記事のガイダンスに従います。

kAuthorityHostNameクラス メンバーをご利用のカスタム ドメインで更新します。kTenantNameクラス メンバーをご利用のテナント ID で更新します。

次の Swift コードは、変更前のアプリ設定を示しています。

let kTenantName = "contoso.onmicrosoft.com"

let kAuthorityHostName = "contoso.b2clogin.com"

次の Swift コードは、変更後のアプリ設定を示しています。

let kTenantName = "00000000-0000-0000-0000-000000000000"

let kAuthorityHostName = "login.contoso.com"

サインイン名を事前入力する

サインイン ユーザー体験中に、アプリが特定のユーザーをターゲットにする場合があります。 アプリがユーザーを対象とする場合は、認証要求にユーザーのサインイン名を含む login_hint クエリ パラメーターを指定できます。 Azure AD B2C によってサインイン名が自動的に入力されるので、ユーザーはパスワードを入力するだけで済みます。

サインイン名を事前入力するには、次の手順を実行します。

- カスタム ポリシーを使用している場合は、直接サインインの設定に関する記事の説明に従って、必要な入力要求を追加します。

- Microsoft Authentication Library (MSAL) 構成オブジェクトを探し、ログイン ヒントを使用して

withLoginHint()メソッドを追加します。

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.loginHint = "bob@contoso.com"

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

ID プロバイダーを事前に選択する

Facebook、LinkedIn、Google などのソーシャル アカウントを含むようにアプリケーションのサインイン プロセスを構成した場合は、domain_hint パラメーターを指定できます。 このクエリ パラメーターは、サインインに使用する必要があるソーシャル ID プロバイダーに関するヒントを Azure AD B2C に提供します。 たとえば、アプリケーションで domain_hint=facebook.com を指定した場合、サインイン フローで Facebook のサインイン ページに直接移動します。

外部 ID プロバイダーにユーザーをリダイレクトするには、以下を実行します。

- 外部 ID プロバイダーのドメイン名を確認します。 詳細については、「サインインをソーシャル プロバイダーにリダイレクトする」を参照してください。

- リスト オブジェクトを作成するか既存のものを使用して、追加のクエリ パラメーターを格納します。

- 対応するドメイン名を含む

domain_hintパラメーターをリストに追加します (例:facebook.com)。 - 追加のクエリ パラメーター リストを MSAL 構成オブジェクトの

extraQueryParameters属性に渡します。

let extraQueryParameters: [String: String] = ["domain_hint": "facebook.com"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

UI 言語を指定する

Azure AD B2C の言語のカスタマイズを使用すると、ユーザー フローで、顧客のニーズに合わせてさまざまな言語に対応できます。 詳細については、言語のカスタマイズに関する記事を参照してください。

優先する言語を設定するには、次のようにします。

- 言語のカスタマイズを構成します。

- リスト オブジェクトを作成するか既存のものを使用して、追加のクエリ パラメーターを格納します。

- 対応する言語コードを含む

ui_localesパラメーターをリストに追加します (例:en-us)。 - 追加のクエリ パラメーター リストを MSAL 構成オブジェクトの

extraQueryParameters属性に渡します。

let extraQueryParameters: [String: String] = ["ui_locales": "en-us"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

カスタム クエリ文字列パラメーターを渡す

カスタム ポリシーを利用するとき、カスタム クエリ文字列パラメーターを渡すことができます。 ページ コンテンツを動的に変化させるときにお勧めです。

カスタム クエリ文字列パラメーターを渡すには、次の手順に従います。

- ContentDefinitionParameters 要素を構成します。

- リスト オブジェクトを作成するか既存のものを使用して、追加のクエリ パラメーターを格納します。

campaignIdなどのカスタム クエリ文字列パラメーターを追加します。 パラメーター値を設定します (例:germany-promotion)。- 追加のクエリ パラメーター リストを MSAL 構成オブジェクトの

extraQueryParameters属性に渡します。

let extraQueryParameters: [String: String] = ["campaignId": "germany-promotion"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

ID トークン ヒントを渡す

証明書利用者アプリケーションからは、OAuth2 認可要求の一部としてインバウンド JSON Web トークン (JWT) を送信できます。 インバウンド トークンは、ユーザーまたは認可要求に関するヒントです。 Azure AD B2C によってトークンが検証された後、クレームが抽出されます。

認証要求に ID トークン ヒントを含めるには、次のようにします。

- カスタム ポリシーで、ID トークン ヒントの技術プロファイルを定義します。

- コードで、ID トークンを生成または取得してから、そのトークンを変数に設定します (例:

idToken)。 - リスト オブジェクトを作成するか既存のものを使用して、追加のクエリ パラメーターを格納します。

- ID トークンを格納する、対応する変数が含まれる

id_token_hintパラメーターを追加します。 - 追加のクエリ パラメーター リストを MSAL 構成オブジェクトの

extraQueryParameters属性に渡します。

let extraQueryParameters: [String: String] = ["id_token_hint": idToken]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

ログの構成

MSAL ライブラリでは、問題の診断に役立つログ メッセージが生成されます。 アプリでログを構成できます。 また、このアプリでは、詳細なレベルや、個人データと組織データのどちらを記録するかをカスタム コントロールできます。

ユーザーが認証の問題を抱えている場合は、MSAL ログ コールバックを作成して、ユーザーがログを送信できるようにすることを推奨します。 MSAL では、以下のレベルのログ記録の詳細が提供されます。

- エラー: 問題が発生し、エラーが生成されたことを示します。 このレベルは、問題をデバッグおよび特定するために使用されます。

- 警告: 必ずしもエラーや障害があったわけではありませんが、診断や問題を特定するための情報です。

- 情報: MSAL は、情報提供を目的としたイベントを記録しますが、必ずしもデバッグを目的としたものではありません。

- 詳細: 既定のレベルです。 MSAL では、ライブラリの動作の詳細がログに記録されます。

既定では、MSAL ロガーによって、個人または組織のデータはキャプチャされません。 ライブラリには、個人と組織のデータをログ記録可能にした場合に、そのログ記録を有効にするオプションが用意されています。

MSAL ロガーは、MSAL 要求を行う前の、アプリ起動シーケンスの可能な限り早い段階で設定する必要があります。 AppDelegate.swiftapplication メソッドで MSAL ログを構成します。

次のコード スニペットでは、MSAL ログを構成する方法を示します。

func application(_ application: UIApplication, didFinishLaunchingWithOptions launchOptions: [UIApplication.LaunchOptionsKey: Any]?) -> Bool {

MSALGlobalConfig.loggerConfig.logLevel = .verbose

MSALGlobalConfig.loggerConfig.setLogCallback { (logLevel, message, containsPII) in

// If PiiLoggingEnabled is set YES, this block will potentially contain sensitive information (Personally Identifiable Information), but not all messages will contain it.

// containsPII == YES indicates if a particular message contains PII.

// You might want to capture PII only in debug builds, or only if you take necessary actions to handle PII properly according to legal requirements of the region

if let displayableMessage = message {

if (!containsPII) {

#if DEBUG

// NB! This sample uses print just for testing purposes

// You should only ever log to NSLog in debug mode to prevent leaking potentially sensitive information

print(displayableMessage)

#endif

}

}

}

return true

}

埋め込み Web ビュー エクスペリエンス

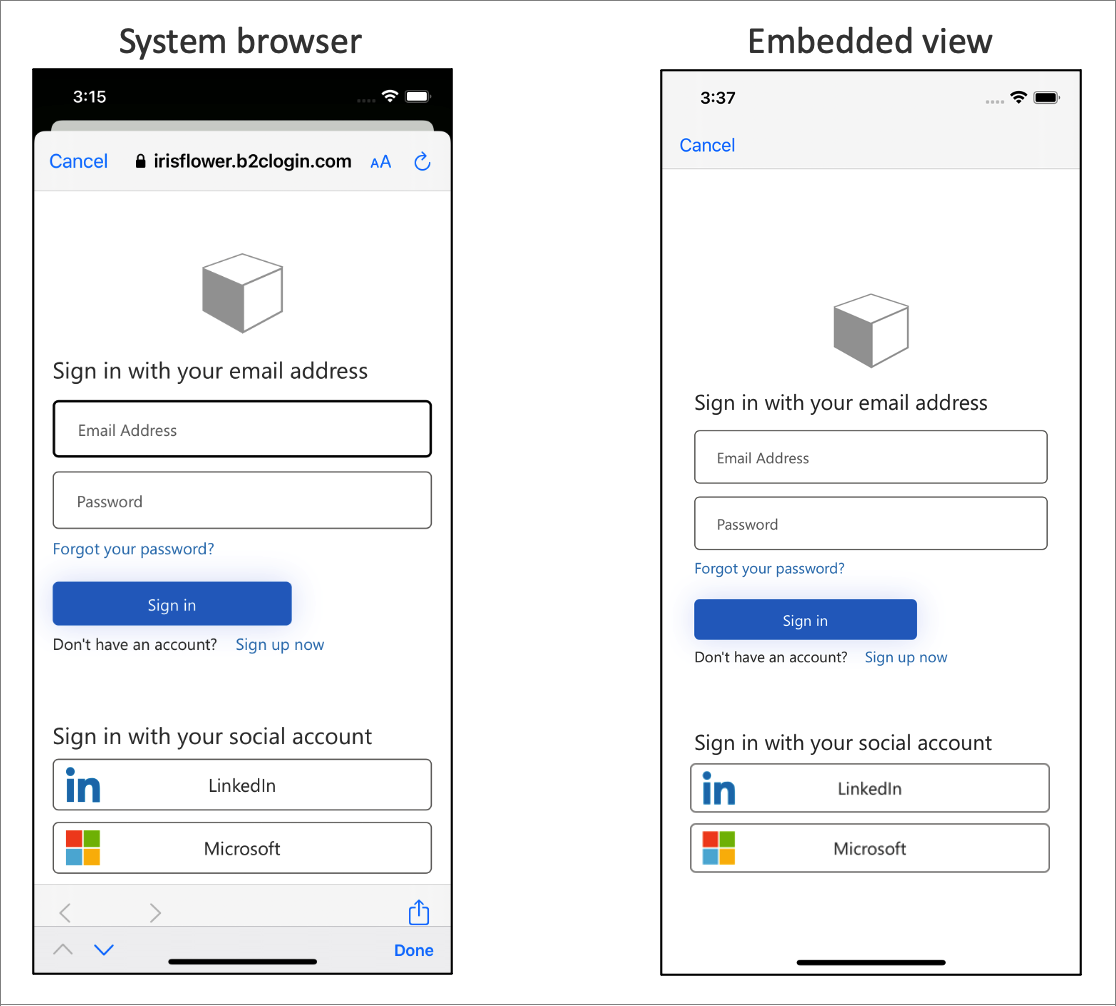

対話型の認証には Web ブラウザー が必要です。 既定では、MSAL ライブラリはシステム Web ビューを使用します。 サインイン中に、MSAL ライブラリにより、Azure AD B2C ユーザー インターフェイスを使用した iOS システム Web ビューがポップアップ表示されます。

詳細については、iOS/macOS のブラウザーと WebView のカスタマイズに関する記事を参照してください。

ユーザーの要件によっては、埋め込み Web ビューを使用することもできます。 埋め込み Web ビューと MSAL のシステム Web ビューには、ビジュアルとシングル サインオンの動作に違いがあります。

重要

プラットフォームの既定値 (通常はシステム ブラウザー) を使用することをお勧めします。 システム ブラウザーは、以前にログインしたことのあるユーザーを記憶するのに適しています。 Google などの一部の ID プロバイダーでは、埋め込みビュー エクスペリエンスがサポートされていません。

この動作を変更するには、MSALWebviewParameters の webviewType 属性を wkWebView に変更します。 次の例で、ビューの種類を Web ビューから埋め込みビューに変更する方法を示します。

func initWebViewParams() {

self.webViewParameters = MSALWebviewParameters(authPresentationViewController: self)

// Use embedded view experience

self.webViewParameters?.webviewType = .wkWebView

}

次の手順

- 詳細については、iOS Swift 用 MSAL の構成オプションに関するページを参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示