Microsoft Defender for Storage (クラシック) の概要

Note

新しい Microsoft Defender for Storage プランにアップグレードします。 これには、マルウェア スキャンや機密データの脅威検出などの新機能が含まれています。 このプランでは、対象とコストをより適切に制御するための、より予測可能な価格構造も提供されます。 さらに、すべての新しい Defender for Storage 機能は、新しいプランでのみリリースされます。 新しいプランへの移行は簡単なプロセスです。クラシック プランから移行する方法については、こちらを参照してください。 トランザクションごとまたはストレージごとのアカウントの価格で Defender for Storage (クラシック) を使用している場合、これらの機能と価格にアクセスするには、新しい Defender for Storage (クラシック) プランに移行する必要があります。 新しい Defender for Storage プランに移行する利点についてご確認ください。

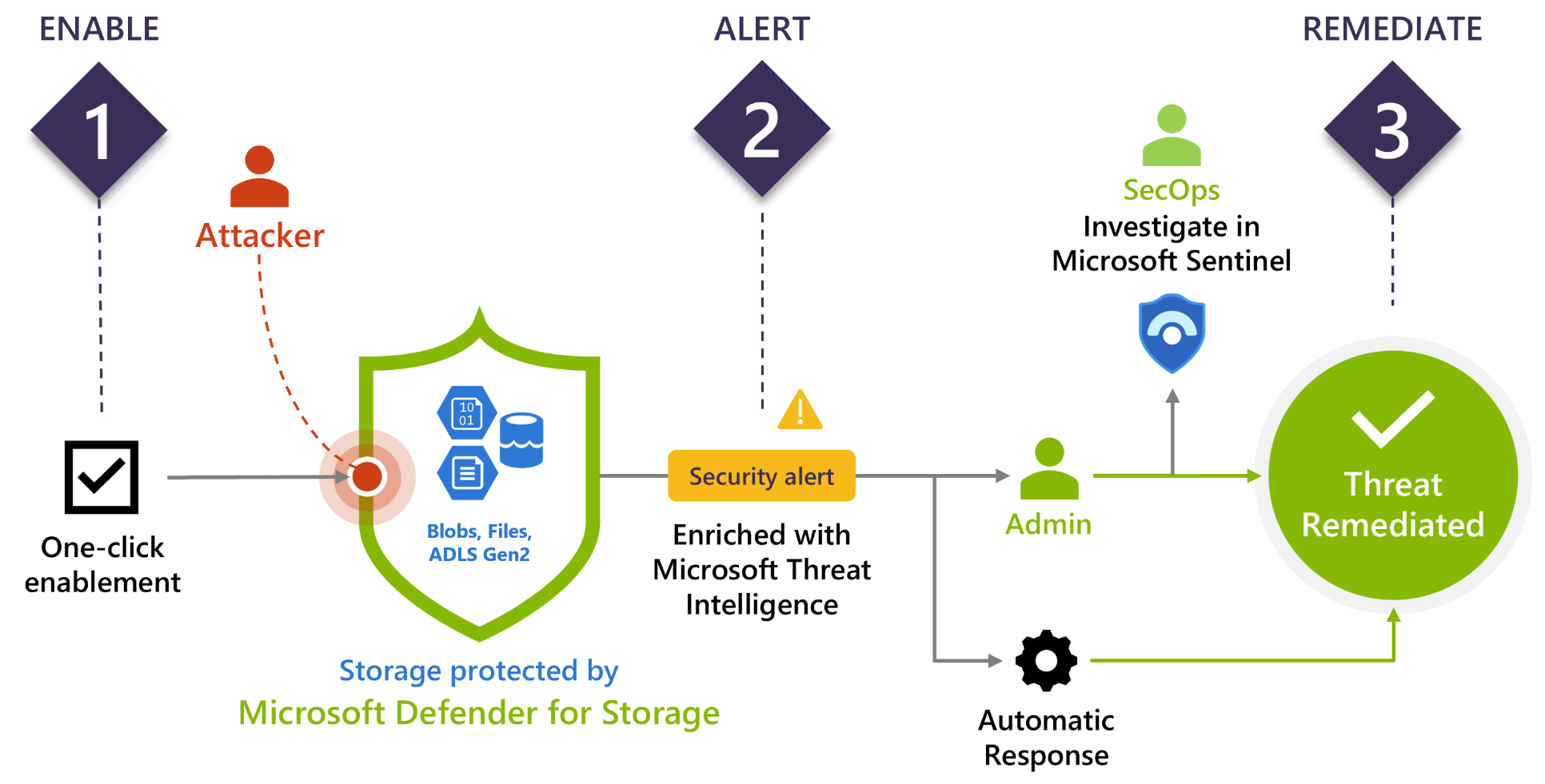

Microsoft Defender for Storage (クラシック) は、ストレージ アカウントに対する通常とは異なる潜在的に有害なアクセスの試行、すなわちストレージ アカウントの悪用を検出する、Azure ネイティブのセキュリティ インテリジェンス レイヤーです。 高度な脅威検出機能と Microsoft の脅威インテリジェンス データを使用して、コンテキストに応じたセキュリティ アラートを提供します。 これらのアラートには、検出された脅威を軽減し、将来の攻撃を防ぐための手順も含まれます。

Microsoft Defender for Storage (クラシック) は、サブスクリプション レベル (推奨) またはリソース レベルで有効にできます。

Defender for Storage (クラシック) では、Azure Blob Storage、Azure Files、および Azure Data Lake Storage サービスによって生成されたデータ ストリームが継続的に分析されます。 悪意のある可能性のあるアクティビティが検出されると、セキュリティ アラートが生成されます。 これらのアラートは、Microsoft Defender for Cloud に表示されます。 疑わしいアクティビティの詳細はすべて、関連する調査手順、修復アクション、セキュリティに関する推奨事項と共にここに示されます。

分析される Azure Blob Storage のデータには、Get Blob、Put Blob、Get Container ACL、List Blobs、および Get Blob Properties などの操作の種類が含まれます。 分析された Azure Files 操作の種類の例には Get File、Create File、List Files、Get File Properties、Put Range があります。

Defender for Storage (クラシック) では、ストレージ アカウント データにアクセスしないため、そのパフォーマンスに影響はありません。

詳細については、Field ビデオ シリーズの Defender for Cloud に関する次のビデオをご覧ください。

Defender for Storage (クラシック) の詳細については、よく寄せられる質問を参照してください。

可用性

| 側面 | 詳細 |

|---|---|

| リリース状態: | 一般公開 (GA) |

| 価格: | Microsoft Defender for Storage (クラシック) は、価格ページに記載されているように課金されます |

| 保護されるストレージの種類: | Blob Storage (Standard/Premium StorageV2、ブロック BLOB) Azure Files (REST API および SMB 経由) Azure Data Lake Storage Gen2 (階層型名前空間 (HNS) が有効になっている Standard/Premium アカウント) |

| クラウド: |

Microsoft Defender for Storage (クラシック) の利点

Defender for Storage (クラシック) は次を提供します。

Azure ネイティブのセキュリティ - 1 回クリックして有効にすれば、Azure Blob、Azure Files、Data Lake に格納されているデータが Defender for Storage (クラシック) によって保護されます。 Defender for Storage (クラシック) は Azure ネイティブのサービスとして、Azure で管理されるすべてのデータ資産に一元的なセキュリティを提供し、Microsoft Sentinel など他の Azure セキュリティ サービスと統合されます。

豊富な検出スイート - Microsoft の脅威インテリジェンスを利用した Defender for Storage (クラシック) の検出機能は、非認証アクセス、資格情報の漏洩、ソーシャル エンジニアリング攻撃、データ流出、特権の乱用、悪意のあるコンテンツなど、ストレージに関する代表的な脅威をカバーしています。

包括的な対応 - 特定された脅威は、Defender for Cloud のオートメーション ツールによって簡単に防止、対応できます。 詳細については、「Defender for Cloud のトリガーへの応答を自動化する」を参照してください。

クラウドベースのストレージ サービスにおけるセキュリティの脅威

Microsoft のセキュリティ研究者は、ストレージ サービスの攻撃面を分析しました。 ストレージ アカウントは、データの破損、機密コンテンツの漏洩、悪意のあるコンテンツの配布、データ流出、未認可のアクセスなどの対象になる可能性があります。

潜在的なセキュリティ リスクは、クラウドベースのストレージ サービスの脅威マトリックスで説明されていて、サイバー攻撃で使用される戦術と手法のナレッジ ベースである MITRE ATT&CK® フレームワークに基づいています。

Microsoft Defender for Storage (クラシック) で提供されるアラートの種類

セキュリティ アラートは、次のシナリオでトリガーされます (通常はイベントの 1 から 2 時間後)。

| 脅威の種類 | 説明 |

|---|---|

| アカウントへの異常なアクセス | たとえば、TOR 出口ノードからのアクセス、疑わしい IP アドレス、異常なアプリケーション、通常とは異なる場所、認証なしの匿名アクセスなどです。 |

| アカウントでの異常な動作 | 学習したベースラインから逸脱する動作。 たとえば、アカウントのアクセス許可の変更、通常とは異なるアクセスの検査、異常なデータ探索、BLOB/ファイルの異常な削除、異常なデータ抽出などです。 |

| ハッシュ評価ベースのマルウェア検出 | 完全な BLOB/ファイル ハッシュに基づく既知のマルウェアの検出。 これは、ランサムウェア、ウイルス、スパイウェア、およびアカウントにアップロードされたその他のマルウェアを検出して、それが組織に侵入し、さらに多くのユーザーやリソースに拡散することを防ぐのに役立つ可能性があります。 「ハッシュ評価分析の制限事項」も参照してください。 |

| 通常とは異なるファイルのアップロード | アカウントにアップロードされた異常なクラウド サービス パッケージと実行可能ファイル。 |

| パブリックの可視性 | コンテナーのスキャンとパブリックにアクセス可能なコンテナーからの潜在的な機密データのプルによる潜在的な不法侵入の試み。 |

| フィッシング キャンペーン | Azure Storage でホストされているコンテンツが、Microsoft 365 ユーザーに影響を与えているフィッシング攻撃の一部として識別される場合。 |

ヒント

すべての Defender for Storage (クラシック) アラートの包括的な一覧については、アラートのリファレンス ページを参照してください。 特定のセキュリティ アラートには新しい Defender for Storage プランでのみアクセス可能であるため、前提条件を確認することが不可欠です。 リファレンス ページの情報は、検出可能な脅威を理解しようとするワークロード所有者にとって有益であり、調査を実施する前にセキュリティ オペレーション センター (SOC) チームが検出された脅威を熟知できます。 Defender for Cloud のセキュリティ アラートの内容と、アラートを管理する方法の詳細については、「Microsoft Defender for Cloud でセキュリティ アラートの管理と対応を行う」を参照してください。

アラートには、それらをトリガーするインシデントの詳細と、脅威の調査や修復方法に関する推奨事項が含まれています。 アラートは、Microsoft Sentinel、他のサードパーティ製 SIEM、またはその他の外部ツールにエクスポートできます。 詳細については、SIEM、SOAR、または IT クラシック デプロイ モデル ソリューションへのアラートのストリーミングに関する記事を参照してください。

ハッシュ評価分析の制限事項

ヒント

アップロードした BLOB のマルウェアを準リアルタイムでスキャンする場合は、新しい Defender for Storage プランにアップグレードすることをお勧めします。 マルウェア スキャンの詳細について確認してください。

ハッシュ評価は詳細ファイル検査ではない - Microsoft Defender for Storage (クラシック) では、アップロードされたファイルが疑わしいかどうかを判断するため、Microsoft 脅威インテリジェンスによってサポートされているハッシュ評価分析が使われます。 脅威に対する保護ツールでは、アップロードされたファイルはスキャンされず、Blob Storage と Files サービスから生成されたデータが分析されます。 次に、Defender for Storage (クラシック) によって、新しくアップロードされたファイルのハッシュと、既知のウイルス、トロイの木馬、スパイウェア、ランサムウェアのハッシュが比較されます。

ハッシュ評価分析は、すべてのファイル プロトコルと操作の種類でサポートされているわけではない - データ ログの一部 (すべてではありません) には、関連する BLOB またはファイルのハッシュ値が含まれます。 場合によっては、データにハッシュ値が含まれていないことがあります。 その結果、一部の操作で、既知のマルウェアのアップロードについて、監視できない場合があります。 そのようなサポートされていないユース ケースの例には、SMB ファイル共有や、BLOB が Put Block と Put blocklist を使用して作成される場合などがあります。

次の手順

この記事では、Microsoft Defender for Storage (クラシック) について説明しました。

- Defender for Storage (クラシック) を無効にする

- Defender for Storage (クラシック) に関する一般的な質問をご確認ください。