攻撃ベクトル レポートの作成

攻撃ベクトル レポートによって、特定の OT ネットワーク センサーによって検出されたデバイスに対して、指定された攻撃パス内の脆弱なデバイスのチェーンが示されます。 ネットワーク内の特定のターゲットに対する攻撃をシミュレートして、脆弱なデバイスを検出し、リアルタイムで攻撃ベクトルを分析します。

攻撃ベクトル レポートは、リスク軽減アクティビティを評価して、ネットワークへのリスクを軽減するために必要なすべての手順を実行していることを確認するのにも役立ちます。 たとえば、攻撃ベクトル レポートを使用して、ソフトウェア更新プログラムによって攻撃者のパスが中断されるかどうか、または代替の攻撃パスがまだ残っているかどうかを把握します。

前提条件

攻撃ベクトル レポートを作成するには、データの生成対象となる OT ネットワーク センサーに管理者またはセキュリティ アナリストのユーザーとしてアクセスできる必要があります。

詳細については、Defender for IoT を使用した OT 監視のためのオンプレミスのユーザーとロールに関するページを参照してください。

攻撃ベクトルのシミュレーションを生成する

結果のレポートを表示できるように、攻撃ベクトルのシミュレーションを生成します。

攻撃ベクトルのシミュレーションを生成するには:

センサー コンソールにサインインし、左側の [攻撃ベクトル] を選択します。

[シミュレーションの追加] を選択し、次の値を入力します。

プロパティ 説明 名前 シミュレーションの名前 ベクトルの最大数 シミュレーションに含める攻撃ベクトルの最大数。 デバイス マップで表示 [デバイスのマップ] に攻撃ベクトルをグループとして表示するように選択します。 すべてのソース デバイスを表示 すべてのデバイスを潜在的な攻撃元と見なす場合に選択します。 攻撃元 [すべてのソース デバイスを表示] オプションがオフになっている場合にのみ表示され、必須になります。 攻撃元と見なす 1 つ以上のデバイスを選択します。 すべてのターゲット デバイスを表示 すべてのデバイスを潜在的な攻撃対象と見なす場合に選択します。 攻撃対象 [すべてのターゲット デバイスを表示] オプションがオフになっている場合にのみ表示され、必須になります。 攻撃対象と見なす 1 つ以上のデバイスを選択します。 デバイスの除外 攻撃ベクトル シミュレーションから除外する 1 つ以上のデバイスを選択します。 サブネットを除外 攻撃ベクトル シミュレーションから除外する 1 つ以上のサブネットを選択します。 [保存] を選択します。 シミュレーションがリストに追加され、攻撃パスの数がかっこ内に示されます。

シミュレーションを展開して、潜在的な攻撃ベクトルの一覧を表示し、1 つを選択して右側に詳細を表示します。

次に例を示します。

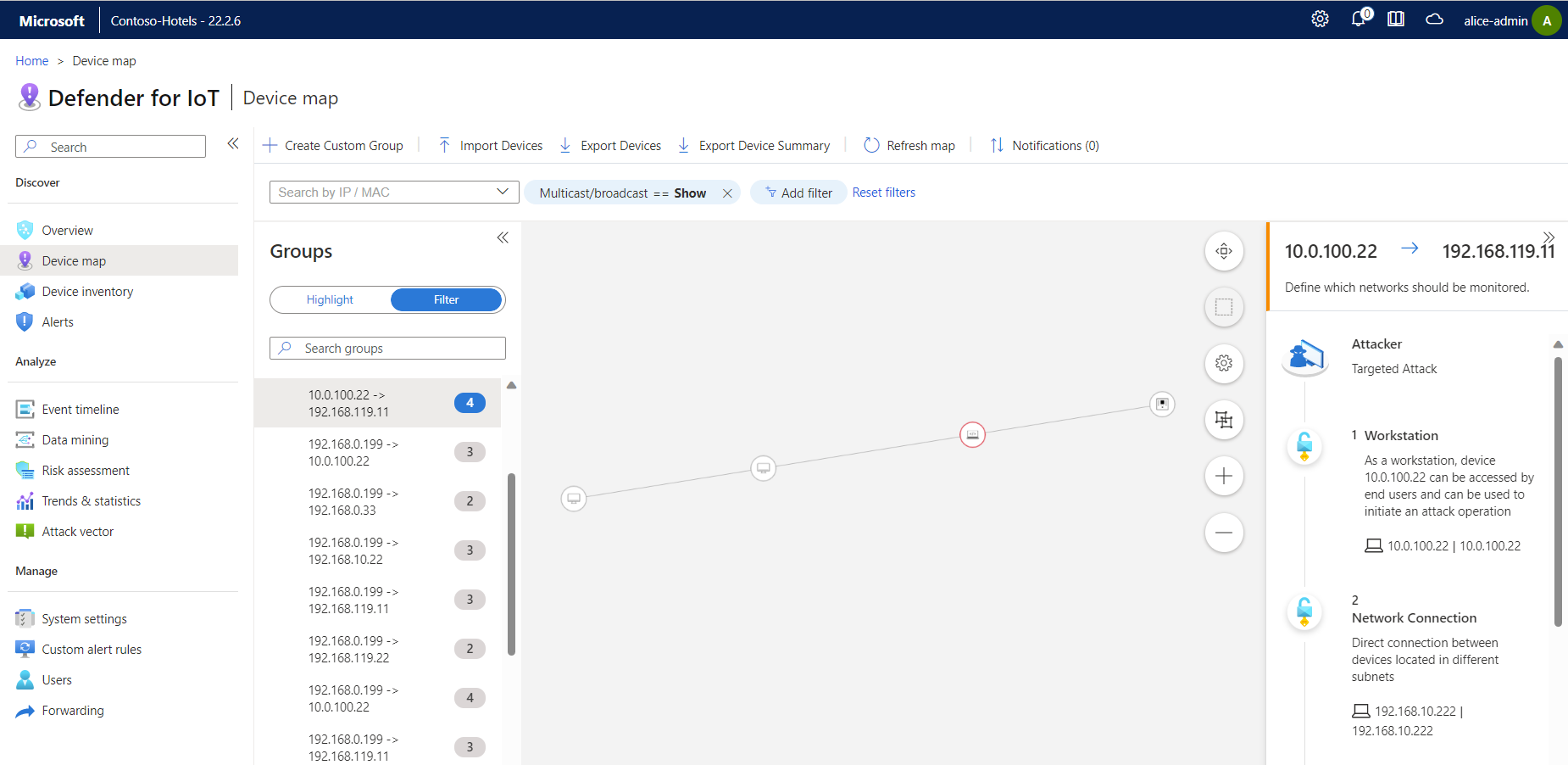

デバイス マップで攻撃ベクトルを表示する

デバイス マップは、攻撃ベクトル レポートで検出された脆弱なデバイスがグラフィカルに表現されます。 デバイス マップで攻撃ベクトルを表示するには:

[攻撃ベクトル] ページで、シミュレーションの [デバイス マップで表示] がオンになっていることを確認します。

サイド メニューから [デバイス マップ] を選択します。

シミュレーションを選択し、攻撃ベクトルを選択して、マップ内のデバイスを視覚化します。

次に例を示します。

詳細については、「デバイス マップのセンサー検出を調査する」を参照してください。

次の手順

Azure のセキュリティに関する推奨事項を使用してセキュリティ体制を強化します。

Azure portal のクラウド接続センサーに基づいて追加のレポートを表示します。 詳細については、「Azure Monitor ブックを使用して Microsoft Defender for IoT データを視覚化する」を参照してください。

OT センサーからより多くのセキュリティ データを得るために他のレポートを引き続き作成します。 詳細については、次を参照してください。