オンプレミスでホストされている Python アプリから Azure リソースに対して認証する

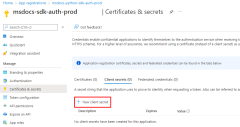

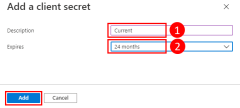

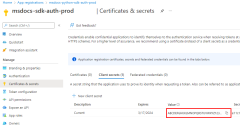

Azure の外部 (オンプレミスやサードパーティのデータ センターなど) でホストされているアプリは、Azure リソースにアクセスするときに、アプリケーション サービス プリンシパルを使用して Azure に対する認証を行う必要があります。 アプリケーション サービス プリンシパル オブジェクトは、Azure のアプリ登録プロセスを使用して作成されます。 アプリケーション サービス プリンシパルが作成されると、アプリのクライアント ID とクライアント シークレットが生成されます。 クライアント ID、クライアント シークレット、テナント ID は環境変数に格納されるため、実行時にアプリを Azure に対して認証するために Azure SDK for Python で使用できます。

アプリがホストされている環境ごとに異なるアプリ登録を作成する必要があります。 これにより、各サービス プリンシパルに対して環境固有のリソースのアクセス許可を構成し、ある環境にデプロイされたアプリが別の環境の一部である Azure リソースと通信しないようにすることができます。

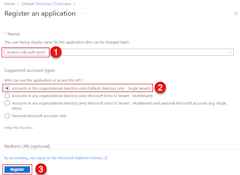

1 - Azure にアプリケーションを登録する

アプリは、Azure portal または Azure CLI を使用して Azure に登録できます。

az ad sp create-for-rbac --name <app-name>

このコマンドの出力は次のように表示されます。 これらの値をメモするか、次の手順でこれらの値が必要になり、パスワード (クライアント シークレット) 値を再び表示できなくなるため、このウィンドウを開いたままにします。

{

"appId": "00001111-aaaa-2222-bbbb-3333cccc4444",

"displayName": "msdocs-python-sdk-auth-prod",

"password": "Ee5Ff~6Gg7.-Hh8Ii9Jj0Kk1Ll2Mm3_Nn4Oo5Pp6",

"tenant": "aaaabbbb-0000-cccc-1111-dddd2222eeee"

}

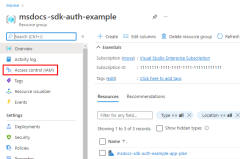

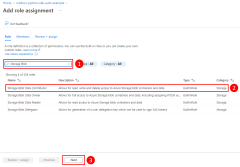

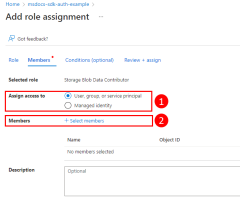

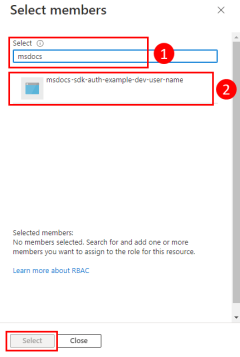

2 - アプリケーション サービス プリンシパルにロールを割り当てる

次に、アプリがどのリソースでどのロール (アクセス許可) を必要としているかを決定し、それらのロールをアプリに割り当てる必要があります。 ロールは、リソース、リソース グループ、またはサブスクリプション スコープで割り当てることができます。 ほとんどのアプリケーションではすべての Azure リソースを 1 つのリソース グループにグループ化するため、この例では、リソース グループのスコープでサービス プリンシパルのロールを割り当てる方法を示します。

サービス プリンシパルには、az role assignment create コマンドを使用して、Azure でロールが割り当てられます。

az role assignment create --assignee {appId} \

--scope /subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName} \

--role "{roleName}"

サービス プリンシパルを割り当てることができるロール名を取得するには、az role definition list コマンドを使用します。

az role definition list \

--query "sort_by([].{roleName:roleName, description:description}, &roleName)" \

--output table

たとえば、appId が 00001111-aaaa-2222-bbbb-3333cccc4444 であるサービス プリンシパルに、ID が aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e であるサブスクリプションに含まれる msdocs-python-sdk-auth-example リソース グループのすべてのストレージ アカウントの Azure Storage blob コンテナとデータへの読み取り、書き込み、および削除のアクセスを許可するには、次のコマンドを使用して、アプリケーション サービス プリンシパルをストレージ BLOB データ共同作成者ロールに割り当てます。

az role assignment create --assignee 00001111-aaaa-2222-bbbb-3333cccc4444 \

--scope /subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/msdocs-python-sdk-auth-example \

--role "Storage Blob Data Contributor"

Azure CLI を使用してリソースまたはサブスクリプション レベルでアクセス許可を割り当てる方法については、「Azure CLI を使用して Azure ロールを割り当てる」を参照してください。

3 - アプリケーションの環境変数を構成する

Python アプリを実行するプロセスに対して AZURE_CLIENT_ID、AZURE_TENANT_ID、AZURE_CLIENT_SECRET 環境変数を設定して、実行時にアプリケーション サービス プリンシパル資格情報をアプリで使用できるようにする必要があります。 DefaultAzureCredential オブジェクトでは、これらの環境変数でサービス プリンシパル情報を検索します。

Gunicorn を使用して、UNIX サーバー環境で Python Web アプリを実行する場合、アプリの環境変数は、次に示すように gunicorn.server ファイル内の EnvironmentFile ディレクティブを使用して指定できます。

[Unit]

Description=gunicorn daemon

After=network.target

[Service]

User=www-user

Group=www-data

WorkingDirectory=/path/to/python-app

EnvironmentFile=/path/to/python-app/py-env/app-environment-variables

ExecStart=/path/to/python-app/py-env/gunicorn --config config.py wsgi:app

[Install]

WantedBy=multi-user.target

EnvironmentFile ディレクティブで指定されたファイルには、次に示すように、環境変数とその値の一覧が含まれている必要があります。

AZURE_CLIENT_ID=<value>

AZURE_TENANT_ID=<value>

AZURE_CLIENT_SECRET=<value>

4 - アプリケーションに DefaultAzureCredential を実装する

Azure SDK クライアント オブジェクトを Azure に対して認証するには、アプリケーションで DefaultAzureCredential パッケージから azure.identity クラスを使用する必要があります。

まず、azure.identity パッケージを アプリケーションに追加します。

pip install azure-identity

次に、アプリで Azure SDK クライアント オブジェクトを作成する Python コードでは、次のことが必要になります。

DefaultAzureCredentialモジュールからazure.identityクラスをインポートします。DefaultAzureCredentialオブジェクトを作成します。- Azure SDK クライアント オブジェクト コンストラクターに

DefaultAzureCredentialオブジェクトを渡します。

この例を次のコード セグメントに示します。

from azure.identity import DefaultAzureCredential

from azure.storage.blob import BlobServiceClient

# Acquire a credential object

token_credential = DefaultAzureCredential()

blob_service_client = BlobServiceClient(

account_url="https://<my_account_name>.blob.core.windows.net",

credential=token_credential)

上記のコードで DefaultAzureCredential オブジェクトがインスタンス化されると、DefaultAzureCredential は、Azure に接続するためのアプリケーション サービス プリンシパル情報の環境変数 AZURE_TENANT_ID, AZURE_CLIENT_ID, and AZURE_CLIENT_SECRET を読み取ります。

![Azure portal の上部の検索バーを使用して、[アプリの登録] ページを検索してそこに移動する方法を示すスクリーンショット。](../../../includes/media/sdk-auth-passwordless/on-premises-app-registration-azure-portal-1-240px.png)

![[アプリの登録] ページの [新規登録] ボタンの場所を示すスクリーンショット。](../../../includes/media/sdk-auth-passwordless/on-premises-app-registration-azure-portal-2-240px.png)

![[ロールの割り当て] タブへの移動方法と、ロールの割り当てをリソース グループに追加するボタンの場所を示すスクリーンショット。](../../../includes/media/sdk-auth-passwordless/assign-service-principal-to-role-azure-portal-3-240px.png)

![完了した [ロールの割り当ての追加] ページと、プロセスを完了するために使用する [レビューと割り当て] ボタンの場所を示すスクリーンショット。](../../../includes/media/sdk-auth-passwordless/assign-service-principal-to-role-azure-portal-7-240px.png)