CSV または JSON ファイルから Microsoft Sentinel 脅威インテリジェンスにインジケーターを一括で追加する

このハウツー ガイドでは、CSV または JSON ファイルのインジケーターを Microsoft Sentinel の脅威インテリジェンスに追加します。 脅威インテリジェンス共有の多くは、継続的な調査中にメールアドレスやその他の非公式チャネル間で引き続き発生します。 Microsoft Sentinel の脅威インテリジェンスにインジケーターを直接インポートする機能を使用すると、チームの新たな脅威をすばやくソーシャル化し、製品セキュリティ アラート、インシデント、自動応答などの他の分析機能にパワーを与え利用できるようになります。

重要

現在、この機能はプレビュー段階にあります。 ベータ版、プレビュー版、または一般提供としてまだリリースされていない Azure の機能に適用されるその他の法律条項については、「Microsoft Azure プレビューの追加使用条件」を参照してください。

Microsoft Sentinel は Microsoft Defender ポータルの Microsoft 統合セキュリティ オペレーション プラットフォーム内での一般提供を開始しました。 詳しくは、「Microsoft Defender ポータルの Microsoft Sentinel」を参照してください。

前提条件

- 脅威インジケーターを格納する Microsoft Azure Sentinel ワークスペースに対する読み取りおよび書き込みアクセス許可が必要です。

インジケーターのインポート テンプレートを選択する

特別に細工された CSV または JSON ファイルを使用して、脅威インテリジェンスに複数のインジケーターを追加します。 ファイル テンプレートをダウンロードして、フィールドとそのデータへのマッピング方法を理解します。 インポートする前に、各テンプレート型に必要なフィールドを確認してデータを検証します。

Azure portal の Microsoft Sentinel では、[脅威の管理] で、[脅威インテリジェンス] を選択します。

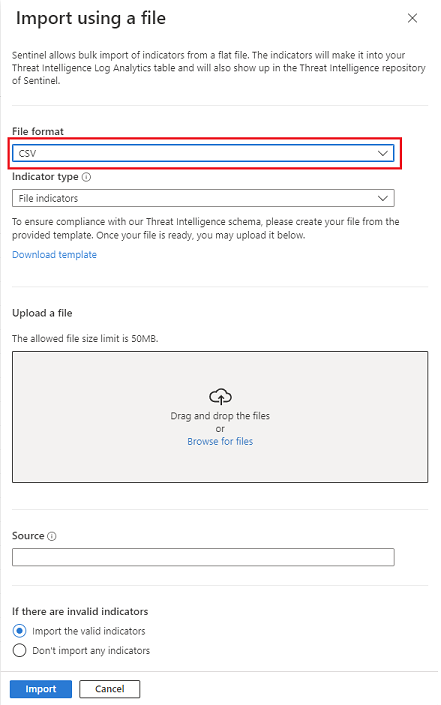

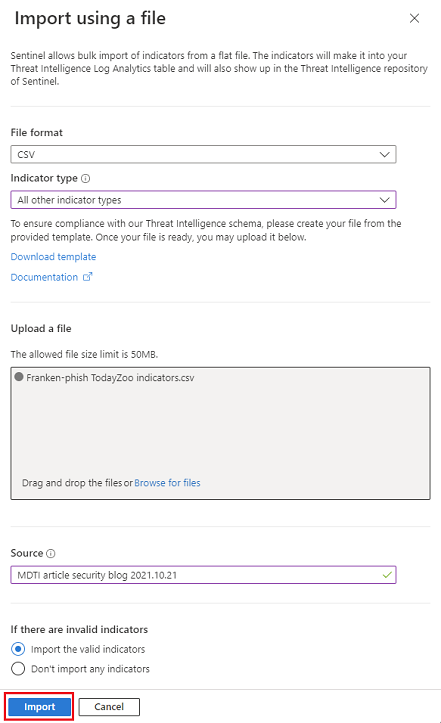

Defender ポータルの Microsoft Sentinel では、[Microsoft Sentinel]>[脅威の管理]>[脅威インテリジェンス] を選択します。ファイルを使用してインポートのインポート>を選択します。

[ ファイル形式] ドロップダウン メニューから CSV または JSON を選択します。

一括アップロード テンプレートを選択したら、[ テンプレートのダウンロード] リンクを選択します。

各ファイルのアップロードには 1 つが必要であるため、インジケーターをソース別にグループ化することを検討してください。

テンプレートには、必要なフィールドや検証パラメーターなど、1 つの有効なインジケーターを作成するために必要なすべてのフィールドが用意されています。 その構造をレプリケートして、1 つのファイルに追加のインジケーターを設定します。 テンプレートの詳細については、 インポート テンプレートを理解するを参照してください。

インジケーター ファイルをアップロードする

テンプレートの既定値からファイル名を変更しますが、ファイル拡張子は .csv または .json のままにします。 一意のファイル名を作成すると、[ファイルのインポートの管理] ペインからインポートをモニタリングするのが簡単になります。

インジケーター ファイルを [ ファイルのアップロード ] セクションにドラッグするか、リンクを使用してファイルを参照します。

ソース テキスト ボックスにインジケーターの ソース を入力します。 この値は、そのファイルに含まれるすべてのインジケーターにスタンプされます。 このプロパティは

SourceSystemフィールドと見なしてください。 ソースは、[ファイルのインポートの管理] ペインにも表示されます。 詳細については、脅威インジケーターの操作に関するページを参照してください。ファイルのウィンドウを使用するインポートの下部にあるいずれかのラジオ ボタンを選択して、無効なインジケーター エントリを Microsoft Sentinel でハンドルする方法を 選択します。

- 有効なインジケーターのみをインポートし、無効なインジケーターをファイルから取り除きます。

- ファイル内の 1 つのインジケーターが無効な場合は、インジケーターをインポートしないでください。

[インポート] ボタンを選択します。

ファイルのインポートを管理する

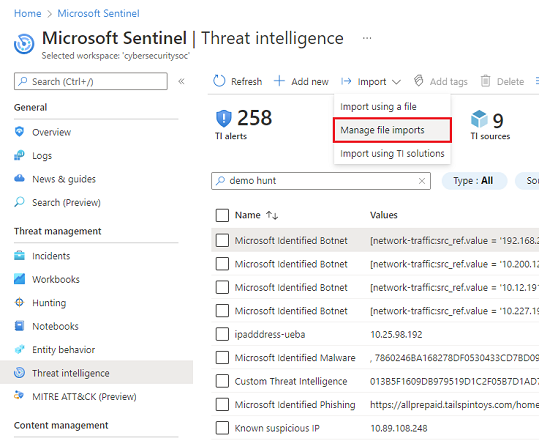

インポートをモニタリングし、部分的にインポートされ、または失敗したインポートのエラー レポートを表示します。

[ファイルのインポートの管理のインポート]> を選択します。

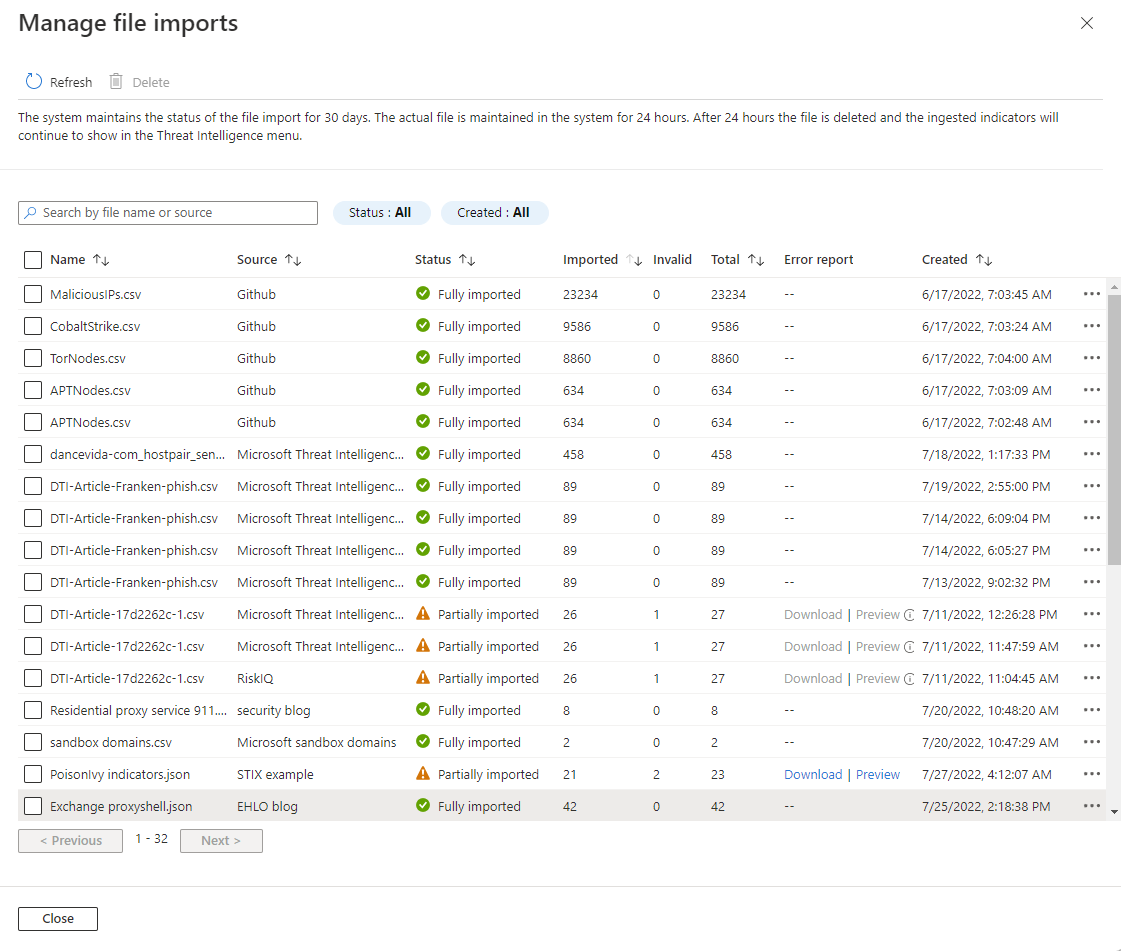

インポートされたファイルの状態と無効なインジケーター エントリの数をレビューします。 有効なインジケーター数は、ファイルが処理されると更新されます。 インポートが完了するまで待って、有効なインジケーターの更新された数を取得します。

[ソース]、インジケーター ファイル 名、[ インポートされた]数、各ファイルのインジケーターの [合計数 ]、または [ 作成] 日を選択して、インポートを表示および並べ替えます。

エラー ファイルのプレビューを選択するか、無効なインジケーターに関するエラーを含むエラー ファイルをダウンロードします。

Microsoft Sentinel は、ファイルのインポートの状態を 30 日間保持します。 実際のファイルと関連するエラー ファイルは、システム内で 24 時間保持されます。 24 時間後、ファイルとエラー ファイルが削除されますが、取り込まれたインジケーターは脅威インテリジェンスに引き続き表示されます。

インポート テンプレートを理解する

各テンプレートをレビューして、インジケーターが正常にインポートされていることを確認します。 テンプレート ファイルの手順と、以下の補足ガイダンスを参照してください。

CSV テンプレートの構造

CSV を選択すると、[インジケーター型]ドロップダウン メニューから [ファイル インジケーター] または [その他のすべてのインジケーター型] オプションを選択します。

ファイル インジケーターには MD5、SHA256 などの複数のハッシュ型を含めることができるため、CSV テンプレートではファイル インジケーター型に対応するために複数の列が必要です。 IP アドレスなどの他のすべてのインジケーター型では、監視可能な型と監視可能な値のみが必要です。

CSV の他のすべてのインジケーター型テンプレートの列見出しには

threatTypes、単一または複数tags、confidence、およびtlpLevel。 Traffic Light Protocol (TLP) は、脅威インテリジェンス共有に関する決定を行う際に役立つ機密度の指定です。validFrom、observableTypeおよびobservableValueフィールドのみが必須です。最初の行全体をテンプレートから削除して、アップロード前にコメントを削除します。

CSV ファイルのインポートの最大ファイル サイズは 50 MB であることに注意してください。

CSV テンプレートを使用したドメイン名インジケーターの例を次に示します。

threatTypes,tags,name,description,confidence,revoked,validFrom,validUntil,tlpLevel,severity,observableType,observableValue

Phishing,"demo, csv",MDTI article - Franken-Phish domainname,Entity appears in MDTI article Franken-phish,100,,2022-07-18T12:00:00.000Z,,white,5,domain-name,1776769042.tailspintoys.com

JSON テンプレートの構造

すべてのインジケーター型に対して 1 つの JSON テンプレートしかありません。 JSON テンプレートは STIX 2.1 形式に基づいています。

この

pattern要素は、ファイル、ipv4-addr、ipv6-addr、domain-name、url、user-account、email-addr、windows-registry-key型のインジケーター型をサポートします。アップロードする前にテンプレートのコメントを削除します。

}を使用して、配列内の最後のインジケーターをコンマなしで閉じます。JSON ファイルのインポートの最大ファイル サイズは 250 MB であることに注意してください。

JSON テンプレートを使用した ipv4-addr インジケーターの例を次に示します。

[

{

"type": "indicator",

"id": "indicator--dbc48d87-b5e9-4380-85ae-e1184abf5ff4",

"spec_version": "2.1",

"pattern": "[ipv4-addr:value = '198.168.100.5']",

"pattern_type": "stix",

"created": "2022-07-27T12:00:00.000Z",

"modified": "2022-07-27T12:00:00.000Z",

"valid_from": "2016-07-20T12:00:00.000Z",

"name": "Sample IPv4 indicator",

"description": "This indicator implements an observation expression.",

"indicator_types": [

"anonymization",

"malicious-activity"

],

"kill_chain_phases": [

{

"kill_chain_name": "mandiant-attack-lifecycle-model",

"phase_name": "establish-foothold"

}

],

"labels": ["proxy","demo"],

"confidence": "95",

"lang": "",

"external_references": [],

"object_marking_refs": [],

"granular_markings": []

}

]

関連するコンテンツ

このアーティクルでは、フラット ファイルに収集されたインジケーターをインポートして、脅威インテリジェンスを手動で強化する方法について説明しました。 これらのリンクをチェックアウトして、インジケーターが Microsoft Sentinel の他の分析にどのように役立つのかを確認してください。